Пропоную комплексну методологію мережевої розвідки, яка дозволить швидко виявити, проаналізувати та заблокувати будь-яку IP-адресу, яка атакує ваші ресурси. Дане керівництво також допоможе побудувати багатоешелонований захист сервера й захиститися поширених кібератак, зокрема Bruteforce і DDoS.

- Частина 1. Виявлення та збір шкідливих IP адрес

- Аналіз логів веб-сервера

- Аналіз логів поштового сервера та email-заголовків

- Аналіз фаєрволів та антиспам фільтрів

- Централізовані системи моніторингу

- Аналіз інтернет-пакетів

- Частина 2. Блокування шкідливих IP адрес

- IPTables

- Wordfence WAF

- Cloudflare WAF

- Частина 3. Дослідження IP адрес

- Утиліти консолі Linux

- Веб-сервіси

Частина 1. Виявлення та збір шкідливих IP адрес

Розпочнемо з того як виявити та розпізнати токсичні, шкідливі IP-адреси в своїй службовій або домашній мережі. Цей етап включає техніки мережевого та системного адміністрування.

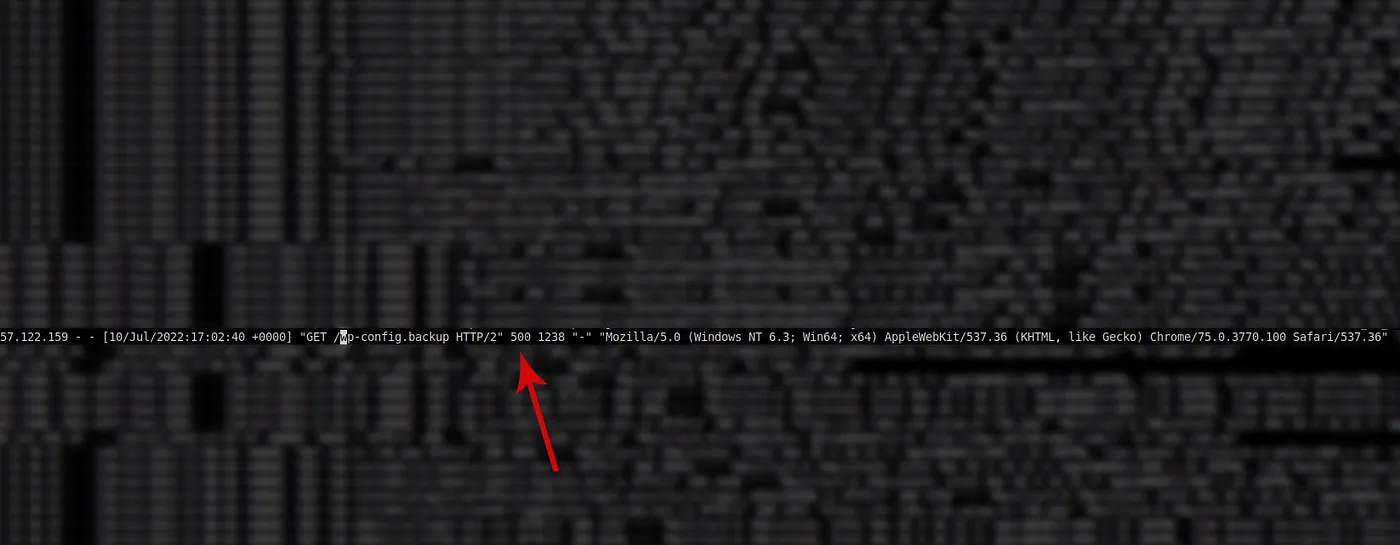

Аналіз логів веб-сервера

Логи – це текстові файли, які зберігаються на сервері і реєструють будь-яку мережеву активність та системні події на рівні мережевого інтерфейсбу або електронного ресурсу.

Існують два типи журналів веб-сервера:

- access.log – журнал відвідуваності, тут реєструються усі вхідні HTTP-запити, тобто інтернет-трафік;

- error.log – журнал помилок.

Швидко переглянути останні записи логів можна з допомогою командного рядка Linux:

tail -f access.log– перегляд логів в режимі реалнього часу у командному рядку;tail -n 100 access.log– перегляд останні 100 записів логів у командному рядку;grep "193.19.254.53" access_log– знайти вказаний IP в логах доступу.

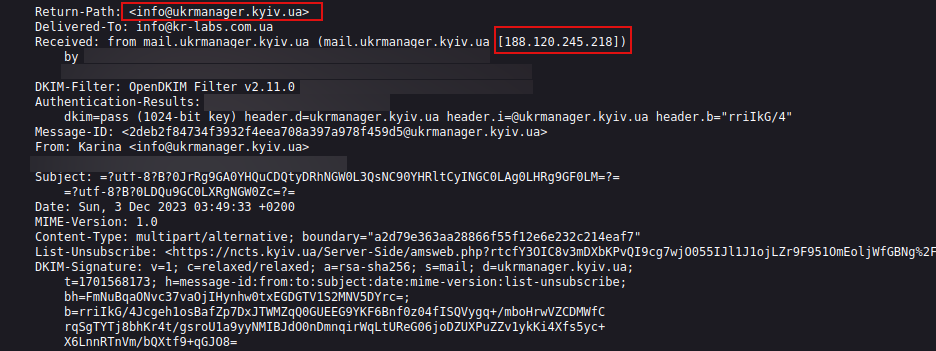

Аналіз логів поштового сервера та email-заголовків

Подібно логам веб-сервера, поштові логи містять детальну інформацію про всі події, оброблені поштовим сервером. Включаючи зовнішні запити та з’єднання.

Команди для перевірки логів:

tail -f /var/mail/maillogабо/var/log/mail.log– вивід логів поштового сервера Postfix в реальному часі;tail -n 10 /var/log/maillog– вивід останніх 10 рядків логів поштового сервера;cat /var/log/exim_mainlog– вивід логів поштового сервера Exim;sudo journalctl -u postfix– перевірка логів поштового сервера на базі Postfix на рівні повідомлень ядра Linux;cat /home/vmail/dovecot-deliver.log– вивід логів відправки SMTP-сервера Dovecot (IMAP/POP3).

Перегляд поштових email-заголовків також є важливим джерелом інформації, адже вони містять різноманітну технічну інформацію про сервер з якого, наприклад IP-адреса з якої розсилається спам:

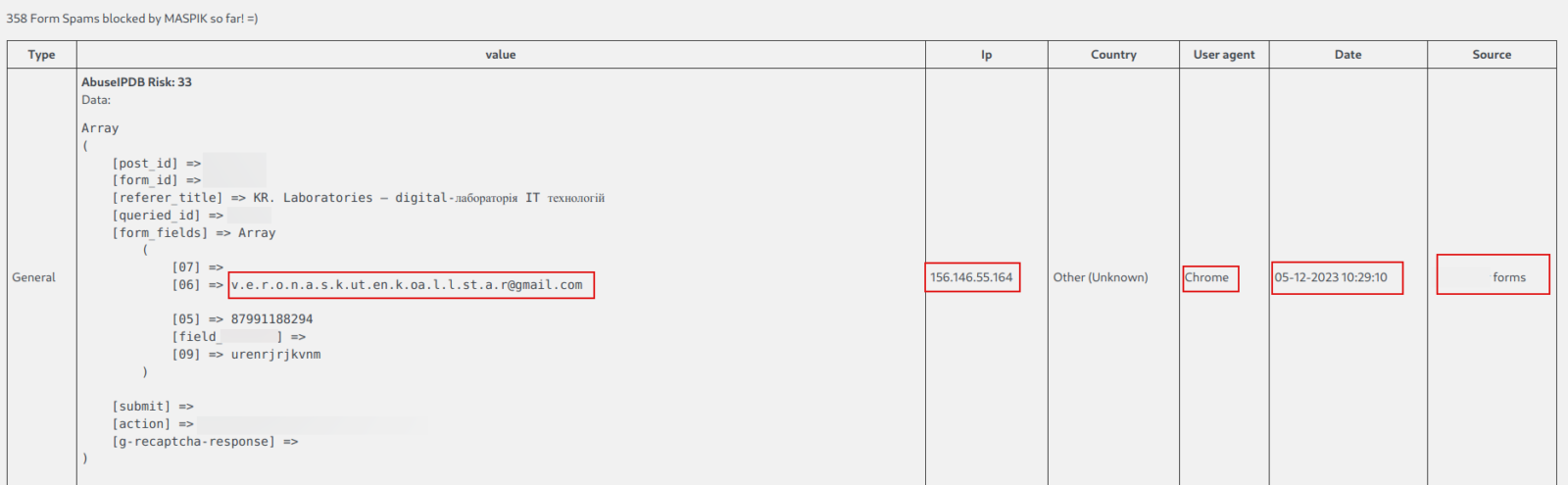

Аналіз фаєрволів та антиспам фільтрів

- Фаєрволи — це системи захисту, які контролюють і фільтрують мережевий трафік відповідно до встановлених правил безпеки. Вони дозволяють заблокувати з’єднання на основі IP-адрес, портів, протоколів і виявленої активності.

- Антиспам-фільтри — це інструменти для виявлення та блокування шкідливих листів, включаючи фішинг, спам і шкідливі вкладення. Вони аналізують вміст листів, заголовки, IP-адреси відправників і багато інших параметрів, щоб визначити, чи є повідомлення підозрілим. Вони можуть працювати як на рівні сервера, так і веб-сайту.

Разом фаєрволи та антиспам-фільтри фіксують будь-які спроби несанкціоновані запити і спроби доступу, формуючи списки забанених IP-адрес.

Список рекомендованих інструментів:

- Config Server Firewall (CSF) – потужний і гнучкий фаєрвол для Linux-серверів, який поєднує функціональність фаєрвола та антиспам-фільтра;

- Fail2ban – інструмент для запобігання brute-force атакам і блокування підозрілої активності на основі аналізу логів;

- SpamAssassin – розроблений спеціально для аналізу вхідних листів і присвоєння їм оцінки (spam score) на основі різноманітних правил.

- Wordfence Security – потужний фаєрвол для WordPress з захистом від атак різного рівня;

- Maspic – потужний антиспам-фільтр для WordPress.

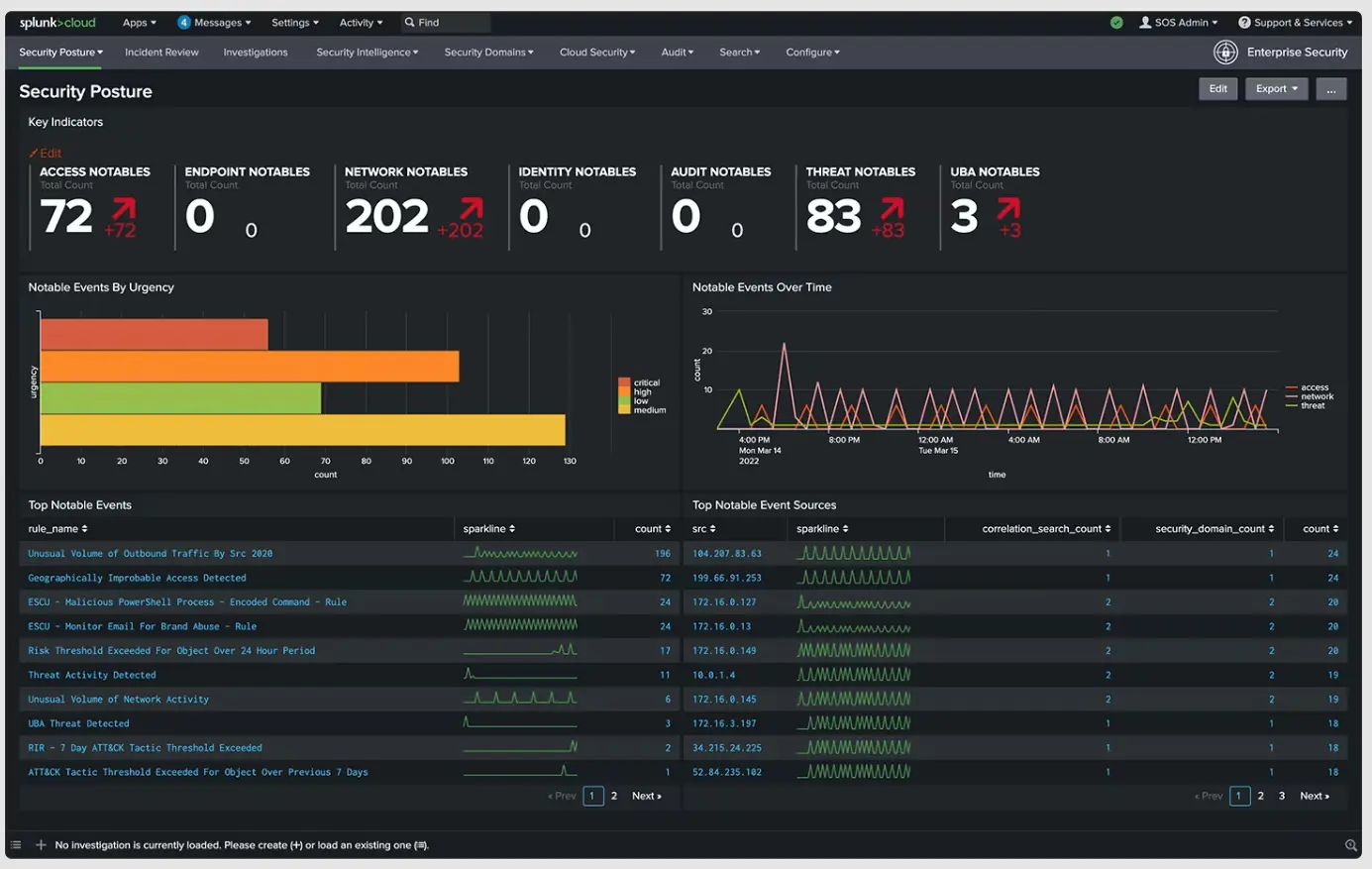

Централізовані системи моніторингу

Для власників розгалуженої ІТ-інфраструктури рекомендується застосовувати більш просунуті платформи моніторингу, такі як Splunk, Zabbix, Kibana, Graffana, а також SIEM-системи (Security Incident and Event Management). Вони автоматично аналізуватимуть в режимі реального часу усі події й сповіщають адміністратора про підозрілі об’єкти, хости, IP-адреси, аномалії.

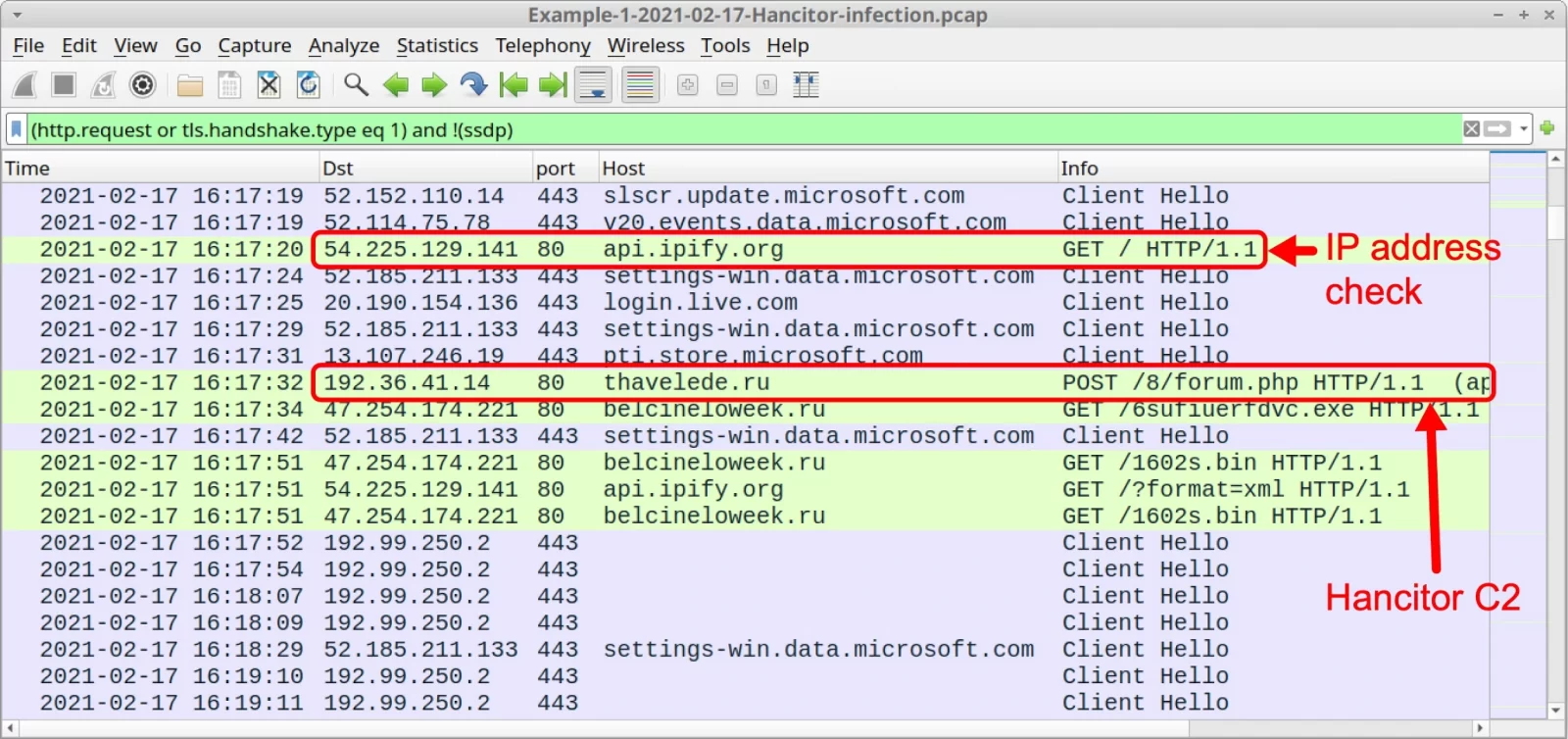

Аналіз інтернет-пакетів

На Desktop операційних системах Windows/Linux можна використати мережевий сніффер Wireshark. Він покаже усі потоки даних – куди, звідки і які інтернет-пакети проходять через вашу мережу. Таким чином це також дозволить виявити несанкціоновані або підозрілі інтернет-з’єднання:

Частина 2. Блокування шкідливих IP адрес

Зібравши список усіх шкідливих IP-адрес, варто тепер застосувати до них превентивні дії, а саме – заблокувати на всіх можливих рівнях, щоб вони не тільки не навантажували сервер своїми запитами, а й взагалі не мали будь-якого доступу. Нижче представлений комбінований багатошаровий метод.

IPTables

Найпростіше заблокувати доступ IP-адреси до сервера з допомогою мережевої утиліти IPtables, яка присутня практично на кожному сервері.

Приклади команд:

iptables -A INPUT -s X.XX.XXX.XXX -j DROP– блокування усіх вхідних запитів з вказаної IP-адреси;iptables -I INPUT -i eth0 -s XX.XXX.XXX.XXX -j DROP– блокування усіх вхідних запитів щодо мережевого інтерфейсу eth0 з вказаної IP-адреси;iptables -I INPUT -s XX.XX.XX.XX/8 -j DROP– заблокувати усі вхідні запити, які надходять із вказаного пулу IP-адрес (підмережі);iptables -A INPUT -s XX.XXX.XX.XX -p tcp --dport 100 -j DROP– заблокувати вхідні запити на вказаний TCP-порт з зазначеної IP-адреси;iptables -A OUTPUT -p tcp -d XX.XX.XXX.XXX -j DROP– заблокувати усі вихідні запити до конкретної IP-адреси по TCP-порту;iptables -A INPUT -p icmp -i eth0 -j DROP– заблокувати усі вхідні запити по ICMP-порту (ping) на конкретний мережевий інтерфейс;iptables -A INPUT -m mac --mac-source XX:XX:XX:XX:XX:XX -j DROP– заблокувати вхідні запити до пристрою по конкретній MAC-адресі;iptables -A INPUT -p tcp --syn --dport 22 -m connlimit --connlimit-above 3 -j REJECT– обмежити кількість одночасних з’єднань (не більше 3) по зазначеному TCP порту;iptables -A OUTPUT -p tcp -m multiport --dports 25,465,587 -j REJECT– заборонити вихідні запити (відправка електронної пошти) по вказаним портам;service iptables save– зберегти нові правила IPtables, щоб вони не зникли після перезавантаження сервера;iptables-save > /etc/iptables/rules.v4– новіший варіант збереження правил;systemctl restart iptables– перезавантажити службу IPtables;iptables -L– переглянути поточні правила IPtables.

Wordfence WAF

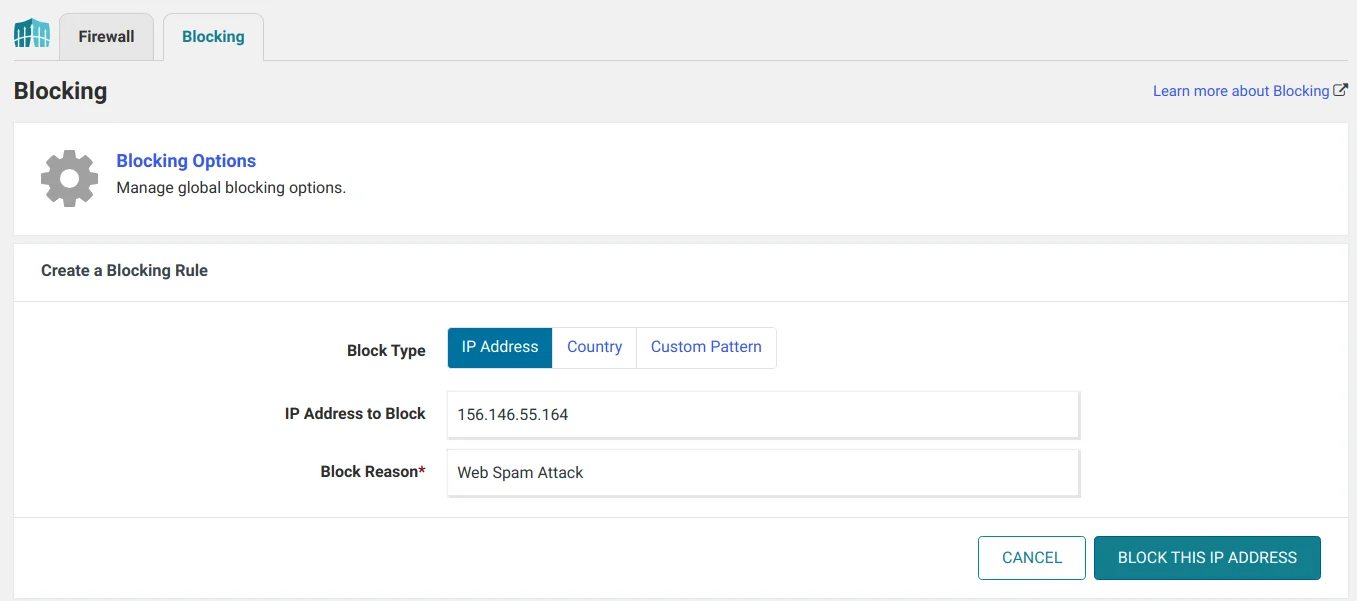

Якщо сайт на базі CMS WordPress, слушно буде встановити плагін-фаєрвол Wordfence Security та внести токсичну IP-адресу у його блекліст.

Для цього необхідно перейти в меню Wordfence -> Blocking:

Cloudflare WAF

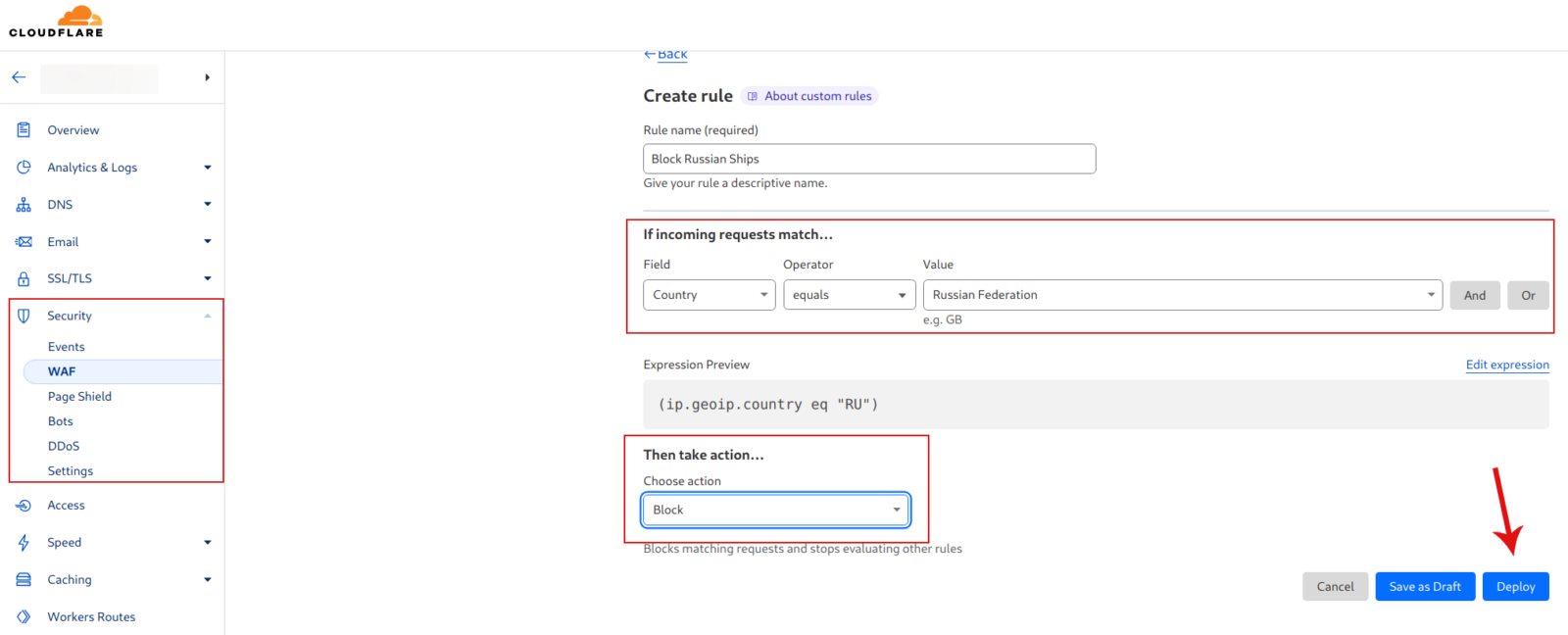

На третьому етапі, не зайвим буде здійснити зовнішнє блокування на рівні CDN Cloudflare.

Необхідно перейти у налаштування домену, в розділ Security ->WAF й створити правило блокування:

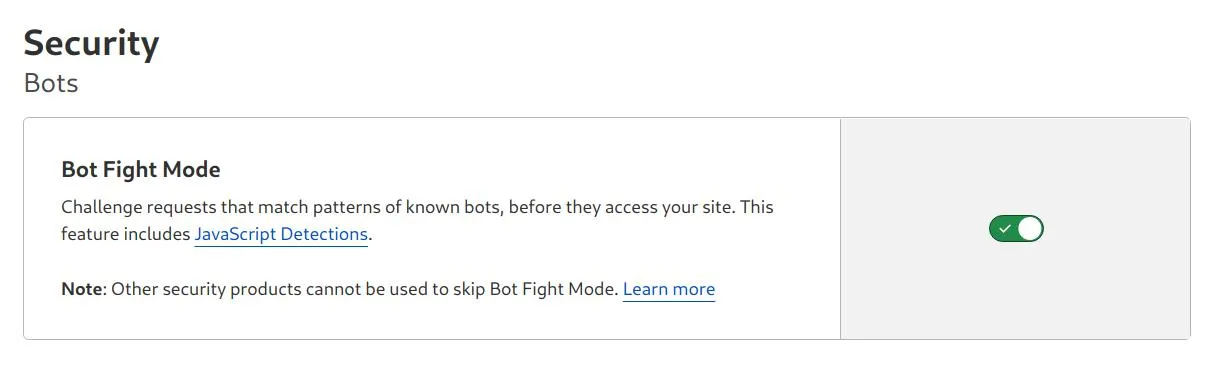

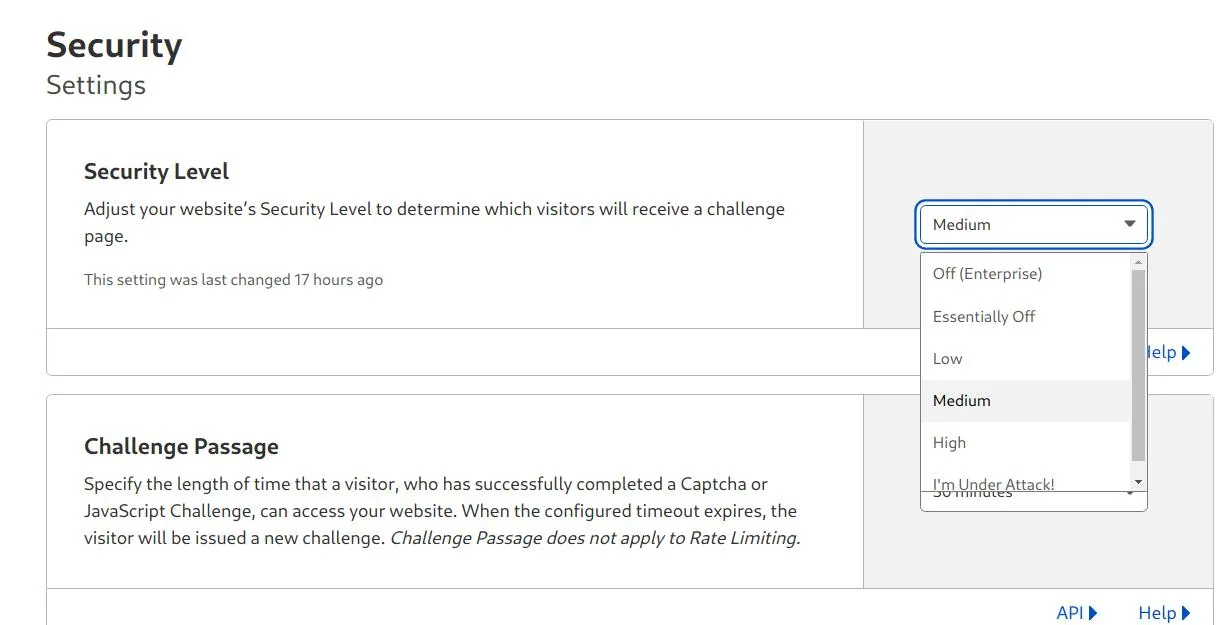

Додатково у тому ж розділі Security можна перейти в меню Bots й увімкнути Bots Fight Mode. А також в розділі Security -> Settings підняти загальний рівень безпеки, наприклад з Low на Medium.

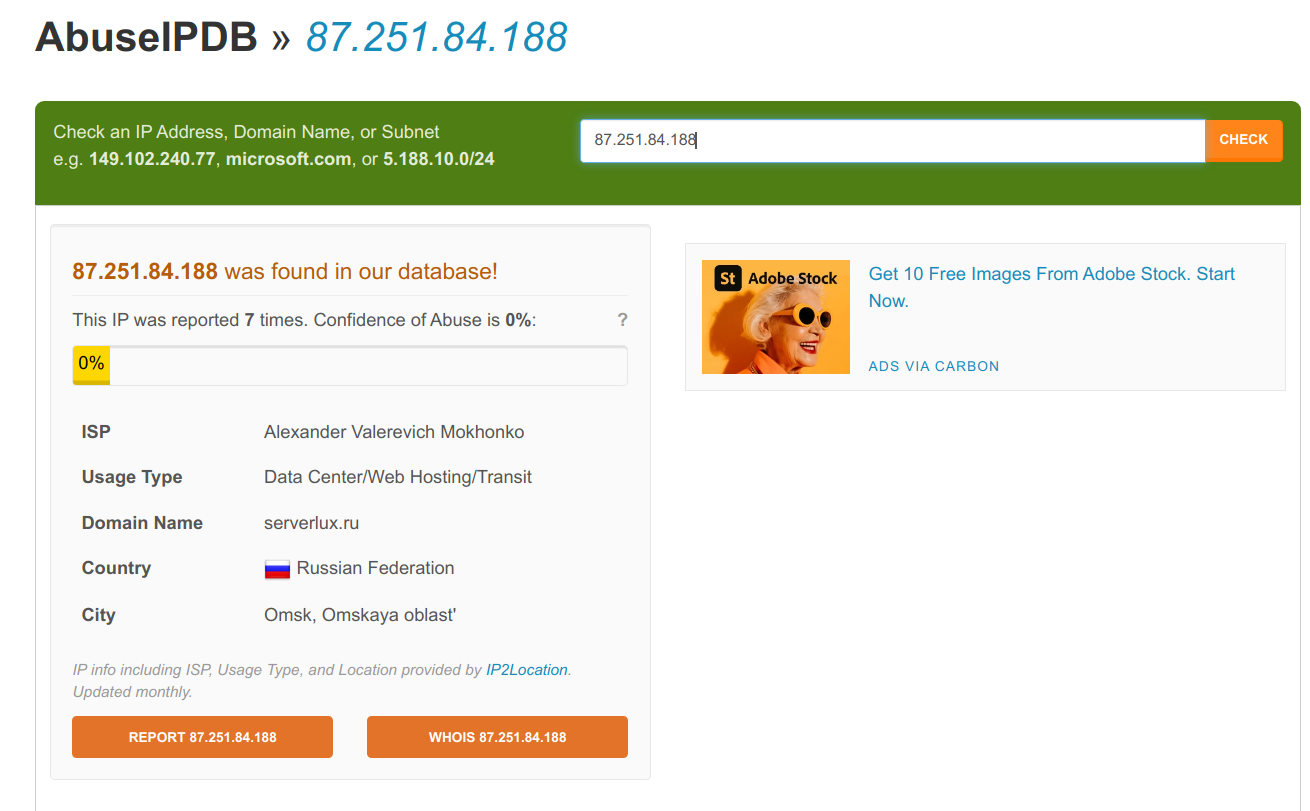

Додатково рекомендую зареєструватися в сервісі AbuseIPDB і внести токсичні IP-адреси в базу даних. Перевагою цього онлайн-сервісу є те, що він інтегрується з багатьма антиспам-фільтрами, фаєрволами та системами. Таким чином, ви зможете попередити атаки не тільки для себе, а й для інших серверів.

Частина 3. Дослідження IP адрес

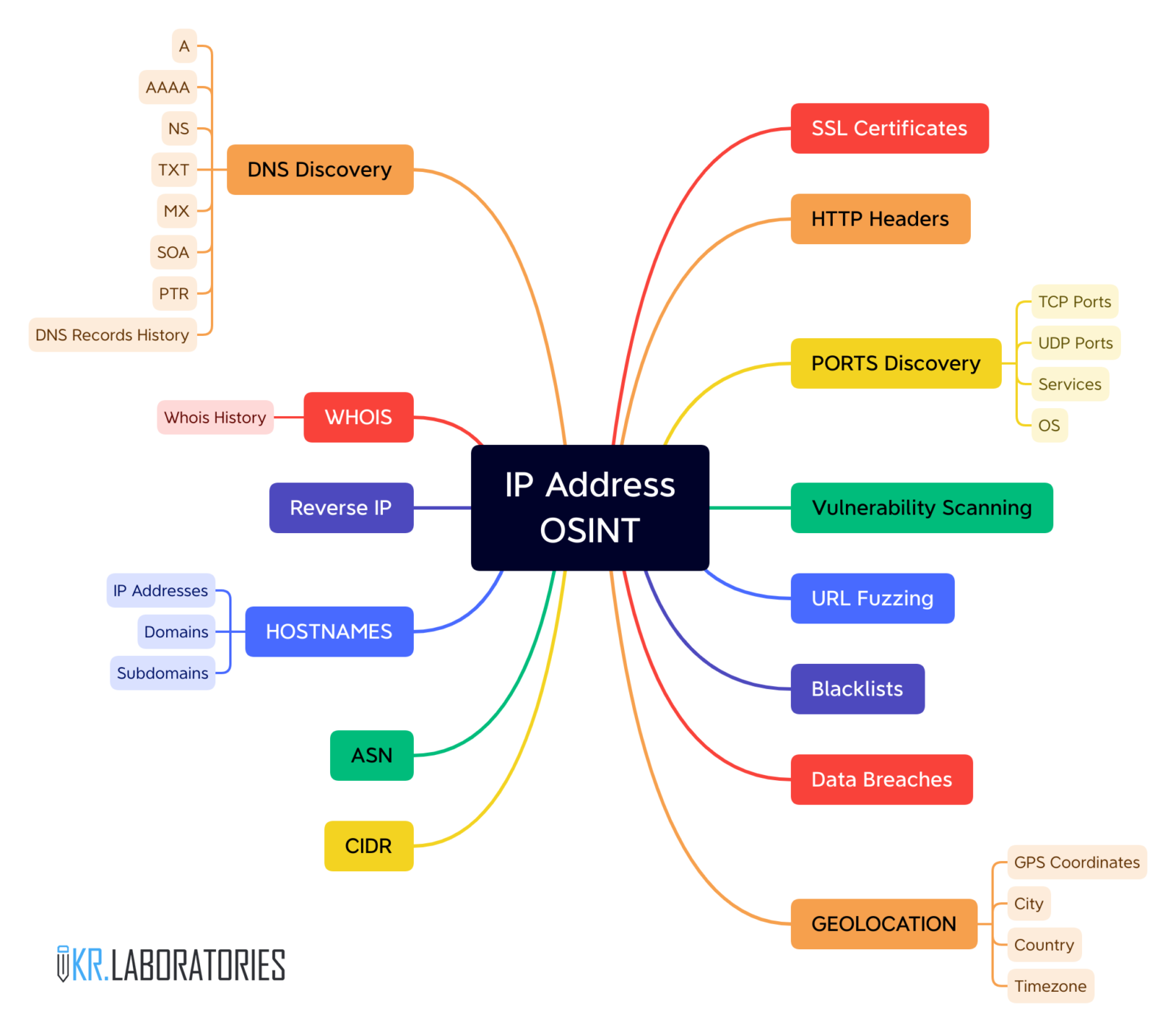

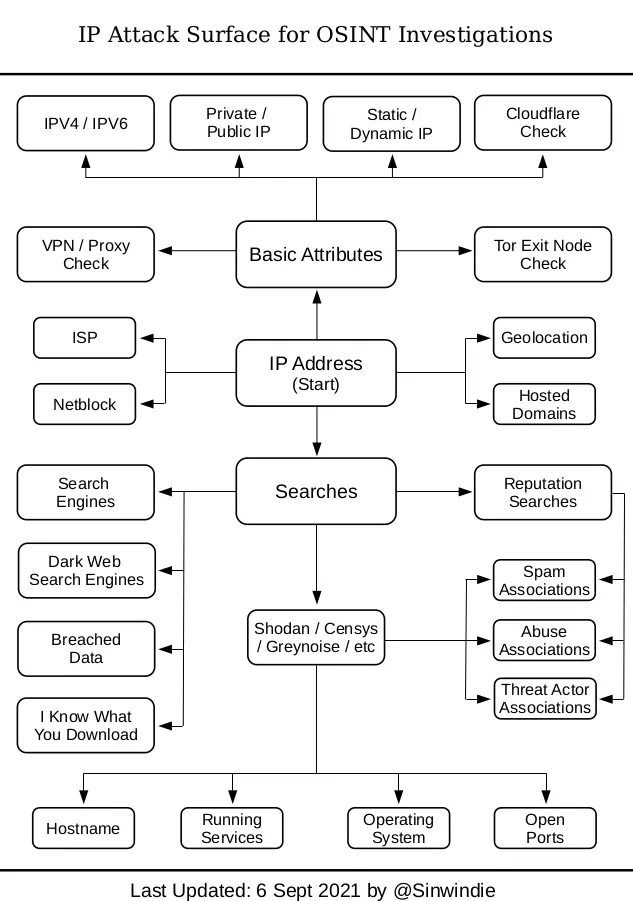

Переходимо до найцікавішого етапу – дослідження IP адрес. Він полягає у всебічному розгляді об’єкта з допомогою різноманітних інструментів, методик, технік аудиту і пентесту. По суті це класична мережева розвідка, де ретельно вивчається ціль: огляд DNS-зони, ідентифікуються усі присутні мережеві порти, хости, інтерфейси (Banner grabbing, Network Discovery, Subdomain enumeration), визначаються зв’язки з іншими суміжними/сусідніми інфраструктурами, ресурсами. Завдання – зібрати якомога більше інформації про об’єкт, що дасть в кінцевому результаті можливість провести деанонімізацію й зрозуміти хто стоїть за шкідливими IP. Нижче будуть представлені основні інструменти для проведення OSINT-аналізу, включаючи утиліти Linux та веб-сервіси.

Утиліти консолі Linux

HOST

Host – найпростіша утиліта мережевої розвідки Linux, застосовується для миттєвого аналізу записів DNS зони.

Приклади команд:

host example.comhost XX.XX.XXX.XXXhost ns.example.comhost -t ns example.comhost -t cname example.comhost -l example.comhost -A example.com

WHOIS

Whois – це TCP-протокол, який збирає інформацію про ресурс з реєстрів доменних імен (IANA, RIPE, ICANN, InterNIC). Whois може надати чимало інформації, наприклад дані власника і провайдера (реєстранта) домену, прив’язані NS-сервери, контактні і технічні дані.

Приклади команд:

whois example.comwhois XX.XX.XXX.XXXwhois -h whois.cymru.com XX.XX.XXX.XXX– отримання даних про IP-адресу через сторонній Whois-сервер Cymru. Надає дані про AS (провайдера);

В тілі відповідей WHOIS варто завжди звертати увагу на такі статуси:

- clientTransferProhibited — захист від несанкціонованого трансферу домену і зміни реєстратора;

- clientDeleteProhibited — блокування видалення домену з реєстру;

- clientUpdateProhibited — блокування від несанкціонованого оновлення інформації про домен;

- DNSSEC — система безпеки доменів, що здійснює перевірку аутентифікації.

TRACEROUTE

Traceroute – це мережева утиліта призначена для визначення мережевого маршруту при з’єднанні.

Приклад команди:

traceroute XX.XX.XXX.XXX

DIG

Dig (з англ. “dig” — копати) — це потужна багатофункціональна утиліта командного рядка Linux для аналізу DNS-зони.

Приклади команд:

dig example.comdig +noall +answer +multiline example.com Adig +noall +answer +multiline example.com TXTdig +noall +answer +multiline example.com MXdig +noall +answer +multiline example.com NSdig +noall +answer +multiline example.com SOAdig axfr @ns.xxxx.com example.comdig axfr example.comdig -x XX.XXX.XX.XXX +shortdig example.com +dnssec +short

NSLOOKUP

Nslookup (з англ. “name server lookup”) — корисна, проста і функціональна утиліта Linux для аналізу DNS.

Приклади команд:

nslookup example.com— аналіз DNS (BIND) домену;nslookup -query=ns example.com— аналіз NS-серверів запитуваного домену;nslookup -query=mx example.com— аналіз MX-записів;nslookup -query=soa example.com— аналіз SOA-запису;nslookup -type=any example.com— аналіз усіх DNS-записів;nslookup XX.XX.XXX.XXX— аналіз зворотного PTR-запису (reverse DNS);nslookup example.com ns1.example.com— аналіз домену за вказаним неймсервером.

NC

NC (Netcat) – універсальна утиліта для роботи з мережами, яка дозволяє виконувати різні операції, такі як встановлення з’єднань, прослуховування, сканування портів, створення простих серверів та клієнтів, захоплення банерів та багато іншого. Netcat часто використовується адміністраторами і пентестерами для тестування мережевих сервісів.

Приклади команд:

nc XX.XX.XX.XX 80nc XX.XX.XX.XX 25nc XX.XX.XX.XX 22nc XX.XX.XX.XX 21nc XX.XX.XX.XX 465nc XX.XX.XX.XX 587nc -zv XX.XX.XX.XX 1-1000– сканування зазначеного діапазону мережевих портів.

OpenSSL

OpenSSL – утиліта командного рядка для роботи з криптографією. Застосовується пентестерами для перевірки, діагностики і тестування з’єднання по SSL/TLS протоколу, аудиту алгоритмів шифрування.

Приклади команд:

openssl s_client -connect example.com:443– тестування SSL-з’єднання;openssl s_client -showcerts -connect example.com:443– перевірка сертифікату сервера;openssl s_client -starttls smtp -connect mail.example.com:587– перевірка з’єднання по STARTTLS-протоколу з поштовим сервером;openssl s_client -connect mail.example.com:995 -showcerts– переглянути SSL-сертифікати для 995 порта поштового сервера;openssl s_client -connect mail.example.com:443 -showcerts– переглянути SSL-сертифікати на 443 порту веб-сервера;openssl s_client -connect XX.XX.XX.XX -starttls ftp– підключитися по FTP з застосуванням протокола STARTTLS;openssl s_client -connect example.com:443 -servername example.com– перевірка валідності SSL-сертифіката;echo | openssl s_client -servername example.com -connect example.com:443 2>/dev/null | openssl x509 -noout -dates– отримання дати активності SSL-сертифіката.

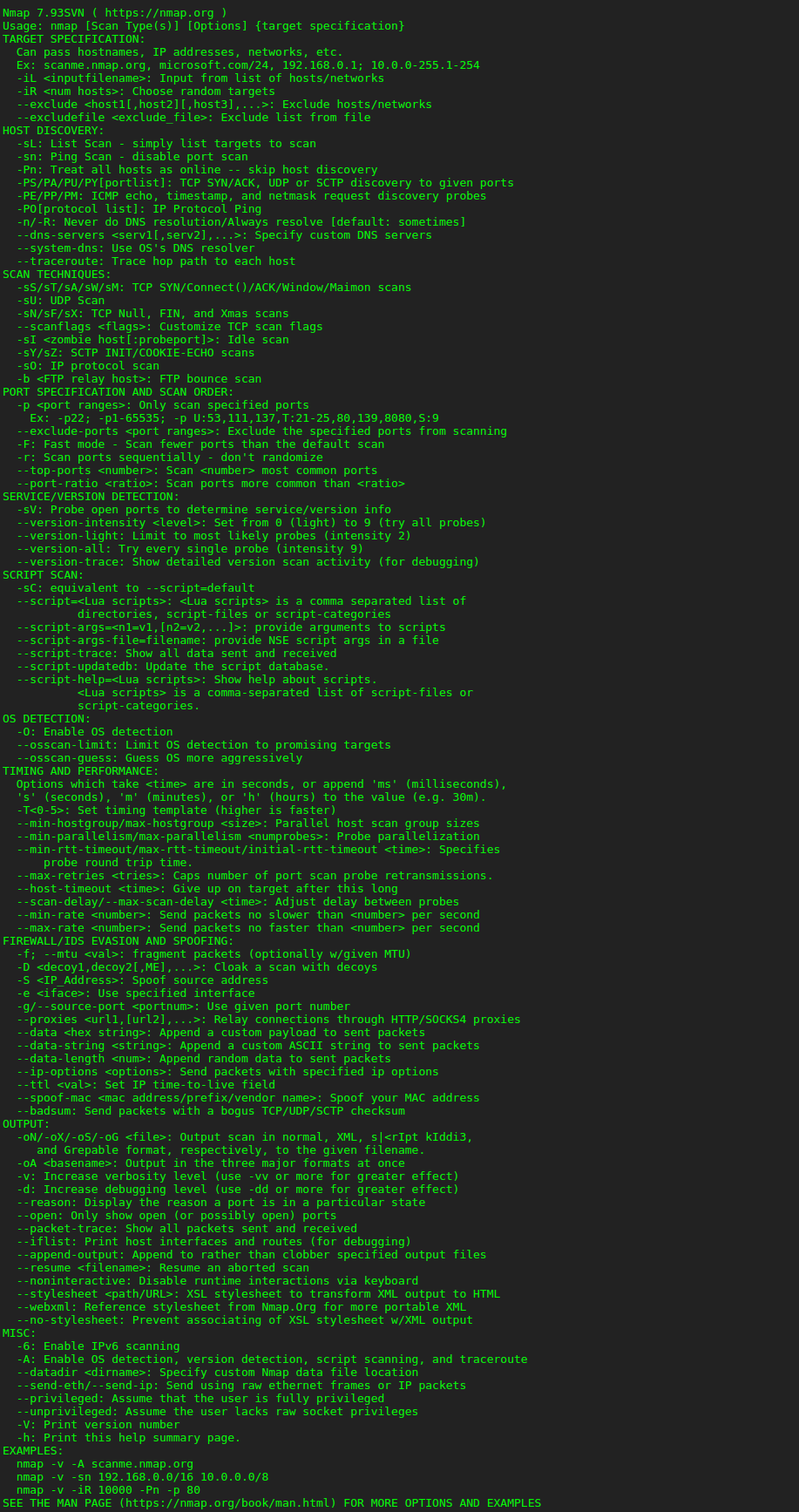

NMAP

NMAP – культова утиліта для сканування і діагностики мережевих портів, інтерфейсів. Надзвичайно просунута, гнучка і функціональна. Дає можливість визначити мережеву інфраструктуру об’єкта.

Приклади команд:

nmap -sS -sV -O <host>— базовий список портів та їх версій + визначення ОС;nmap - sV -O -A -Pn <host>— комплексний аудит мережевих портів;nmap -sS -sV -PN -O <host>— тихий режим з обходом WAF;nmap -sS <host>—вивести список портів;sudo nmap -top-ports 20 <host>— аналіз перших 20-ти портів;sudo nmap -p 1–53 <host>— аналіз заданого діапазону портів;nmap -sV -sC <host>— виводить приховані характеристики;nmap -T4 -A -O -v <host>— глибокий аналіз;nmap -v -sS -A -T4 <host>— глибокий аналіз;nmap -sL -n XX.XX.XXX.X/24— вивести список IP-адрес за вказаною підмережею;nmap -R -sL -Pn XX.XX.XXX.X/24 | grep '('— масово отримати reverse DNS;nmap -R -sL -Pn XX.XX.XXX.X/24 | grep '(' | grep -Eo '[A-Za-z0-9_\.-]*\.(kyiv|ua)'— масово отримати reverse DNS, але вивести лише список доменів в зоні kyiv.ua;sudo nmap -sV -O XX.XX.XXX.XXXsudo nmap --script=banner XX.XX.XXX.XXXsudo nmap -sU -p 1-124 XX.XX.XXX.XXXsudo nmap -sO XX.XX.XXX.XXXnmap -sV --script nmap-vulners XX.XXX.XX.XXXnmap -sSUC -p 111 XX.XXX.XXX.XXXnmap -sV -p 3306 --script mysql-audit,mysql-password,mysql-enum,mysql-info,mysql-query,mysql-users,mysql-variables,mysql-vuln-cve2012-2122 XX.XXX.XXX.XXXnmap -sV -p 22 --script ssh-auth-methods,ssh-hostkey,ssh-publickey-acceptance,ssh-run,ssh2-enum-algos,sshv1 XX.XX.XXX.XXX

Повний список ключів NMAP з описом:

DIRB

Dirb – це утиліта командого рядка для брутфорсу файлів та директорій веб-ресурсів. Дозволить виявити додаткові артефакти, якщо вони присутні.

Приклади команд:

dirb http://XX.XXX.XXX.XXX— сканування IP-адреси.dirb http://XX.XXX.XXX.XXX/ wordlist.txt— сканування за словником.dirb http://XX.XXX.XXX.XXX -N 301— ігнорувати URL з кодом відповіді 301.dirb http://XX.XXX.XXX.XXX -X php— шукати виключно файли з розширенням php.dirb http://XX.XXX.XXX.XXX -H php— шукати всі ресурси, де зустрічається слово php в заголовках, назвах файлів.dirb http://XX.XXX.XXX.XXX -z 100— сканувати з затримкою 100 мілісекунд.dirb http://XX.XXX.XXX.XXX -r— не сканувати директорії рекурсивно (без обходу всіх папок і підпапок).dirb http://XX.XXX.XXX.XXX -v— шукати URL з кодом відповіді 404.dirb http://XX.XXX.XXX.XXX -w— повне сканування ігноруючи будь-які помилки та попередження.dirb http://XX.XXX.XXX.XXX -i— використовувати пошук чутливий до регістру.dirb http://XX.XXX.XXX.XXX -t— сканувати не додаючи слеш “/” до файлів і папок.dirb http://XX.XXX.XXX.XXX -a ‘Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/57.0.2987.133 Safari/537.36’— застосувати вказаний User Agent для сканера.dirb http://XX.XX.XX.XXX -o result.txt— зберегти результати сканування у файл.dirb http://XX.XX.XX.XXX/login.php -u test:test— сканування з авторизацією.dirb http://XX.XX.XX.XXX -p XX.XX.XXX.XXX:port— сканування через проксі-сервер.

NIKTO

Nikto – це мережевий сканер для аналізу хостів та доменів в командному рядку Linux. Може надати додаткову інформацію по об’єкту.

Приклади команд:

nikto -h XX.XXX.XX.XXXnikto -h XXX.XXX.XXX.XXX -p 80nikto -h XXX.XXX.XXX.XXX -o result -F txtnikto -h XXX.XXX.XXX.XXX -useproxy (додайте проксі в nikto.conf)

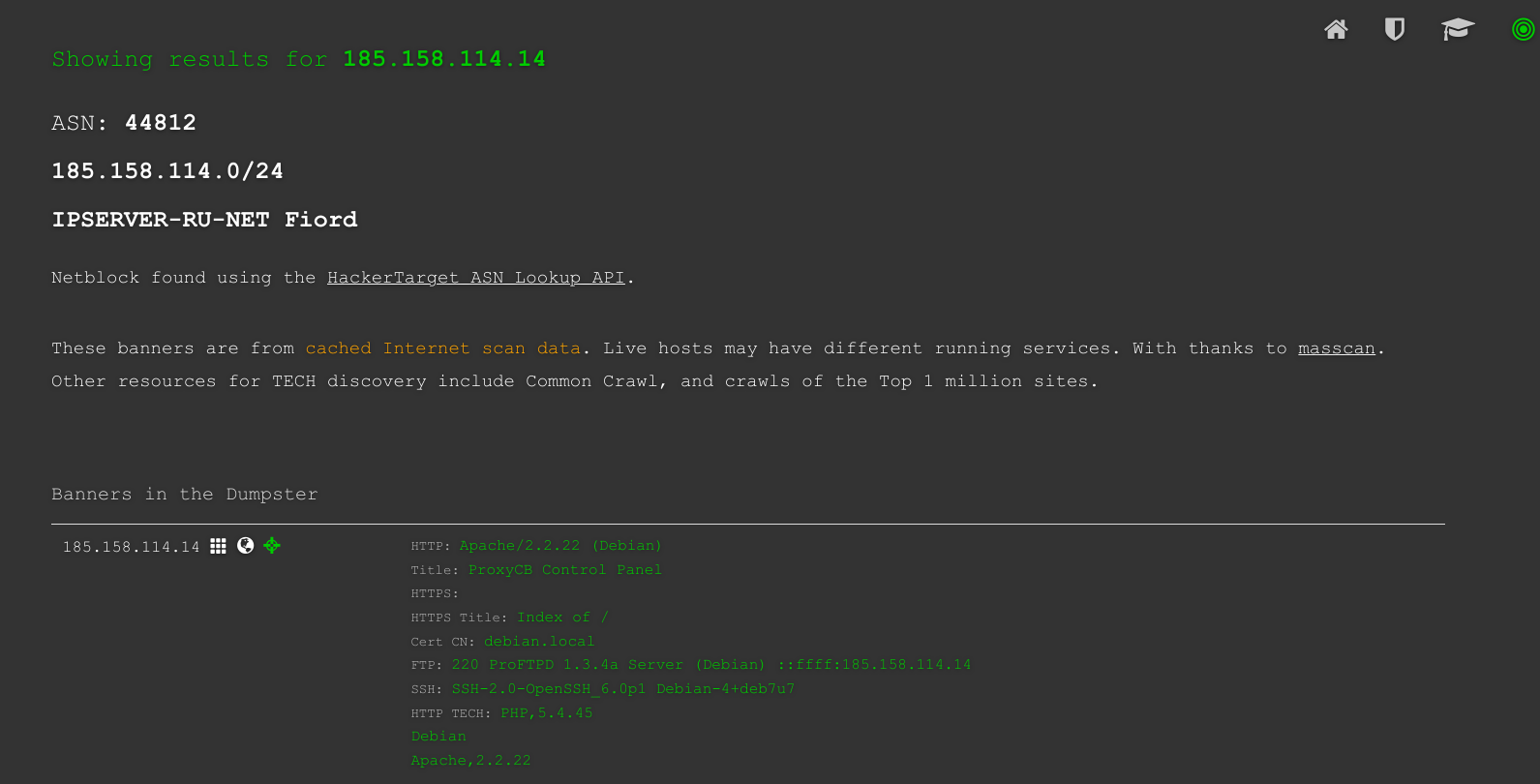

Веб-сервіси

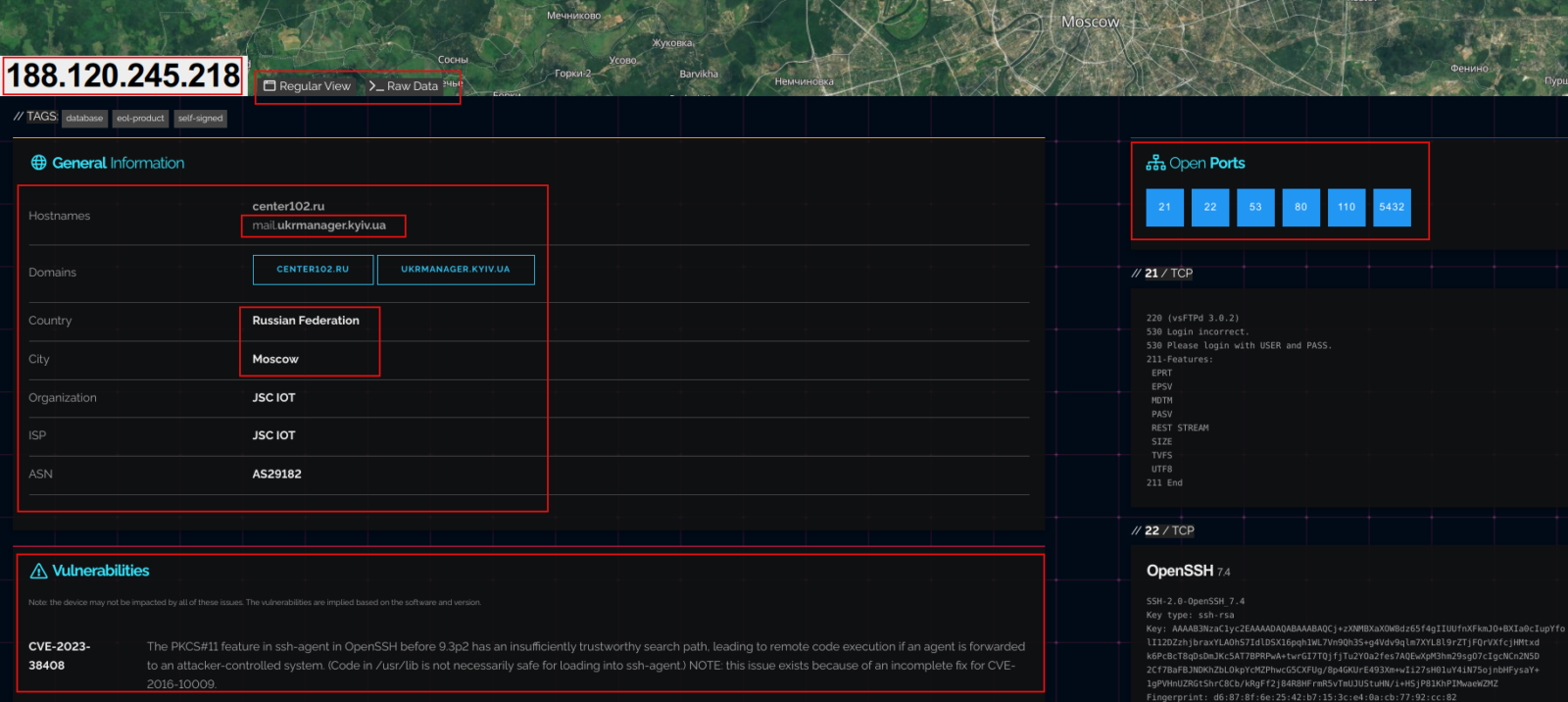

SHODAN

Shodan.io – це культова кібер-пошукова система, яка дозволяє швидко знаходити пристрої та електронні ресурси у мережі Інтернет та аналізувати відомості про них.

Щоби проаналізувати будь-яку IP-адресу у кібер-пошуковику SHODAN, достатньо вставити в пошуковий рядок браузера URL-адресу:

https://www.shodan.io/host/X.XX.XXX.XXУ відповідь SHODAN покаже вичерпні відомості, які йому вдалось отримати з відкритих джерел:

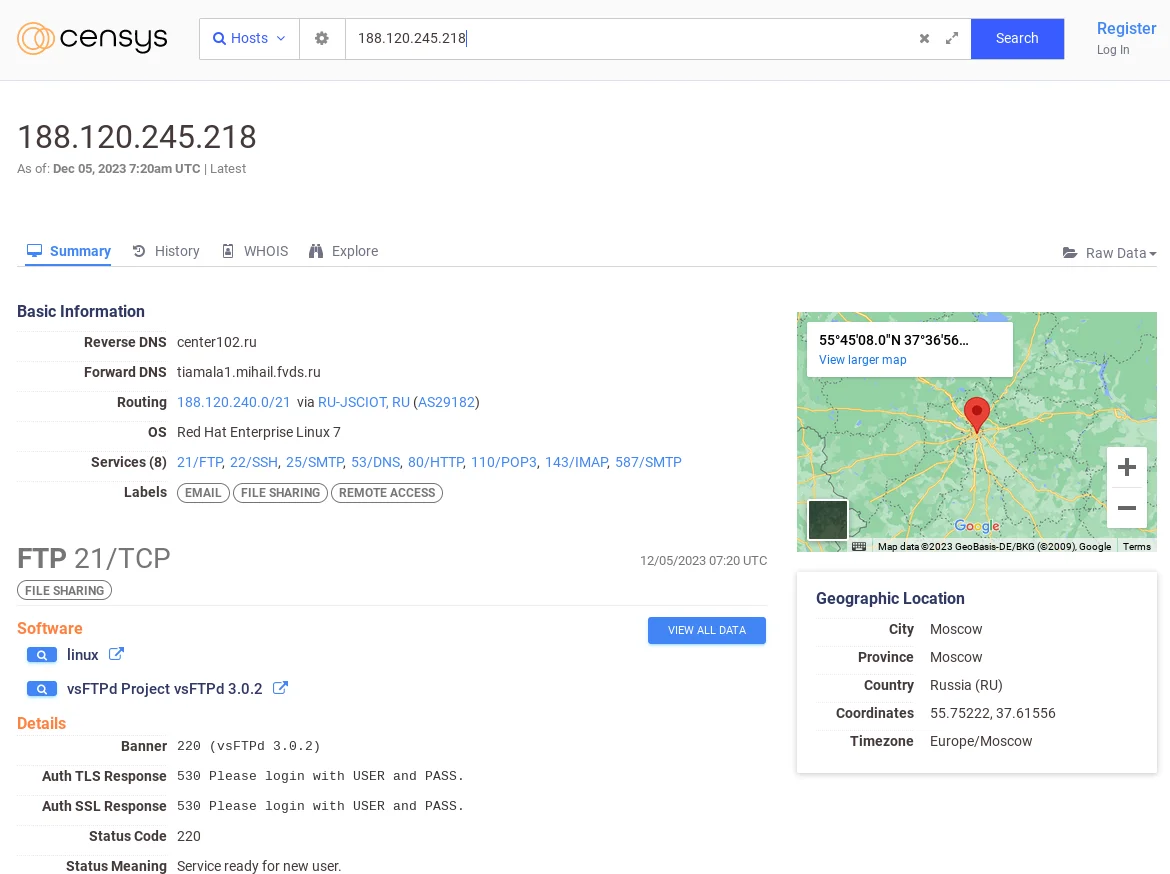

CENSYS

Censys.io – це пошукова система мережевих пристроїв і електронних ресурсів, заснована американськими дослідниками.

Для перевірки IP-адреси у пошуковій системі CENSYS вбиваємо URL у форматі:

https://search.censys.io/hosts/XX.XXX.XXX.XXІснує також сервіс на базі штучного інтелекту – CensysGPT, який конструює запити для пошуку даних: https://gpt.censys.io/

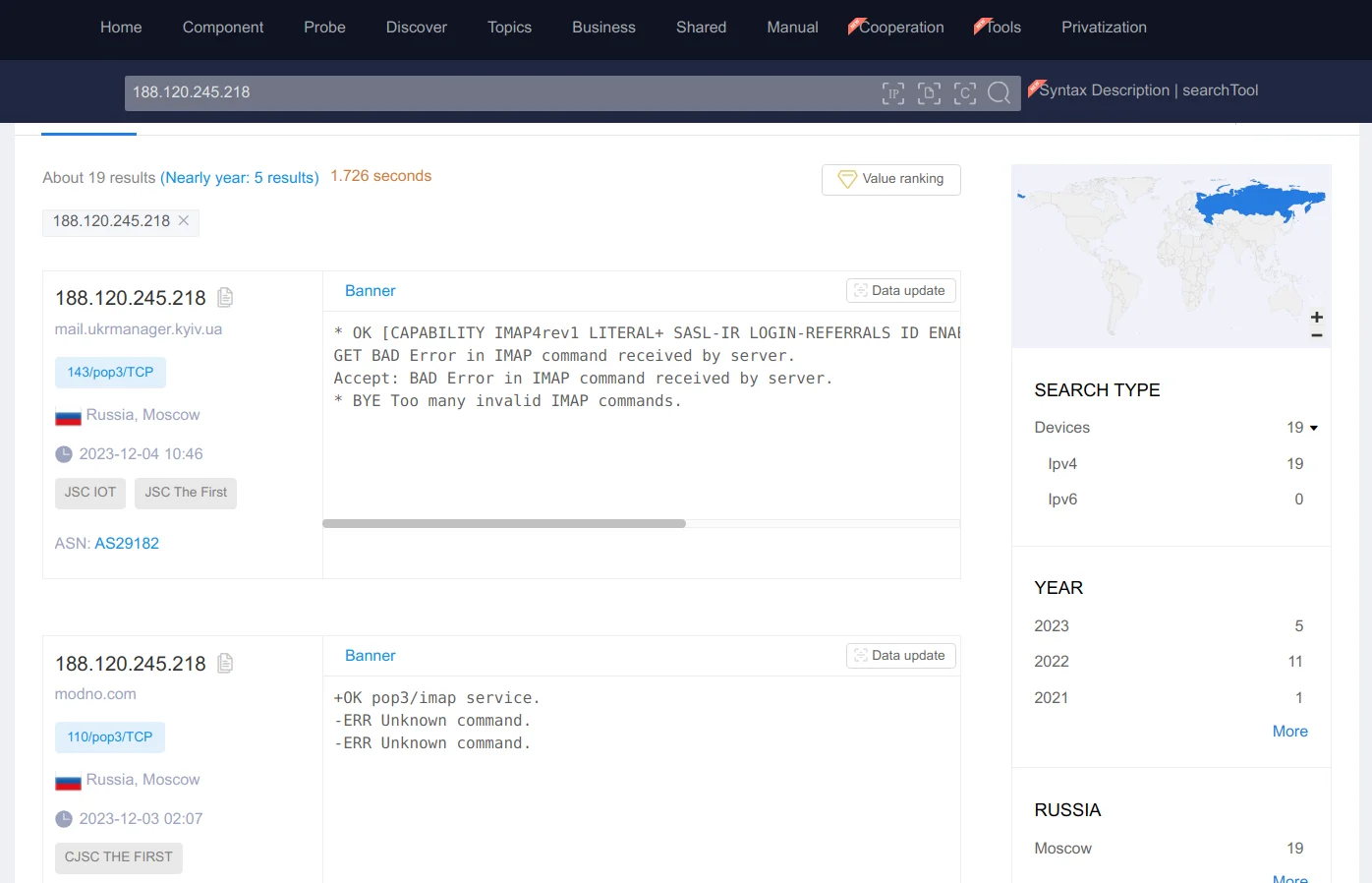

ZOOMEYE

ZoomEye – це китайська кібер-пошукова система, призначеня для виявлення та аналізу мережевих пристроїв і ресурсів.

Для перевірки IP-адреси в ZoomEye необхідна реєстрація. В результатах пошукової видачі отримуємо чимало інформації:

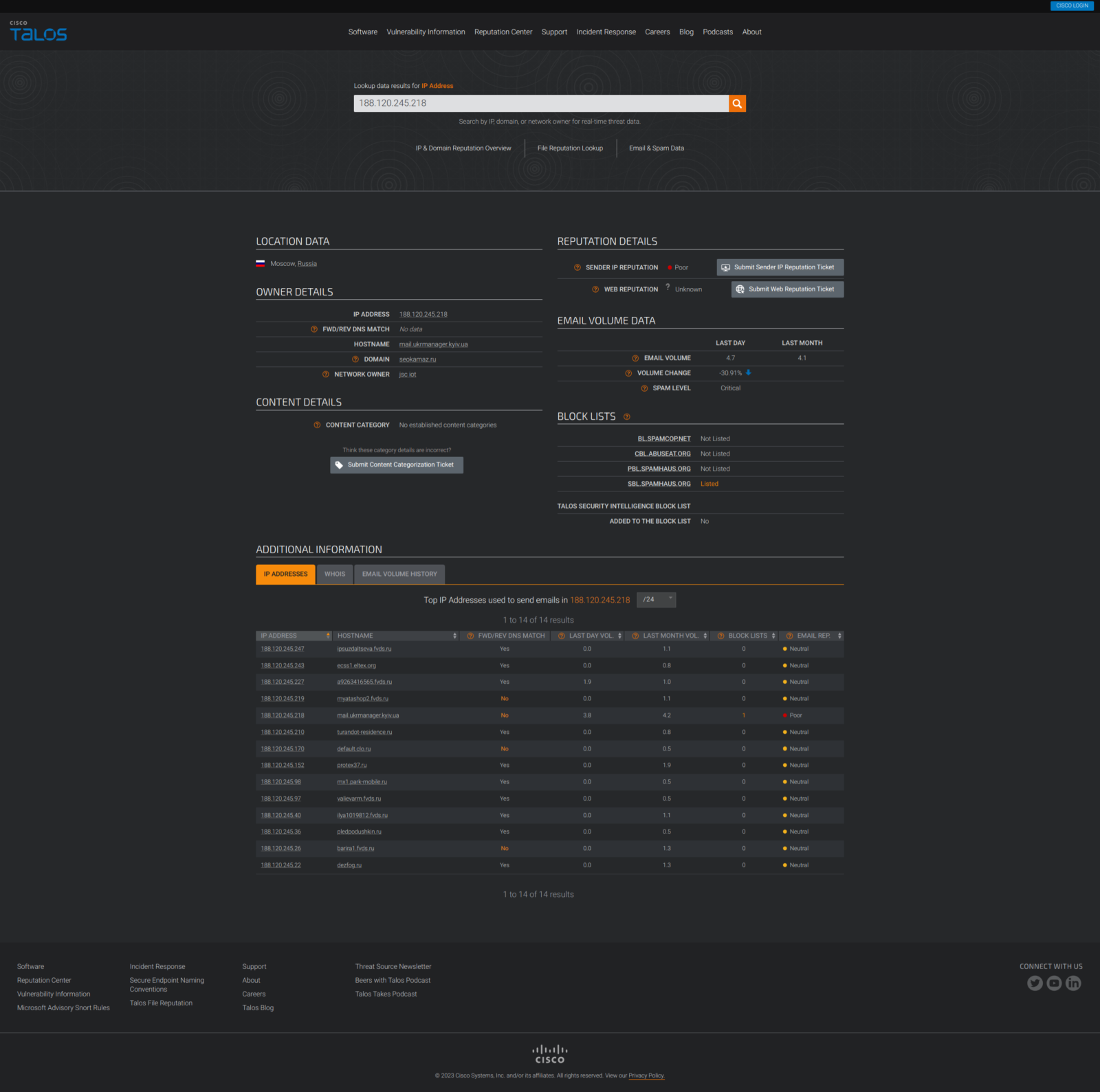

CISCO Talos

CISCO Talos – це потужна кіберпошукова система від засновників CISCO для аналізу та перевірки IP-адрес.

URL-адреса для перевірки:

https://talosintelligence.com/reputation_center/lookup?search=XXX.XXX.XXX.XXXRISKIQ

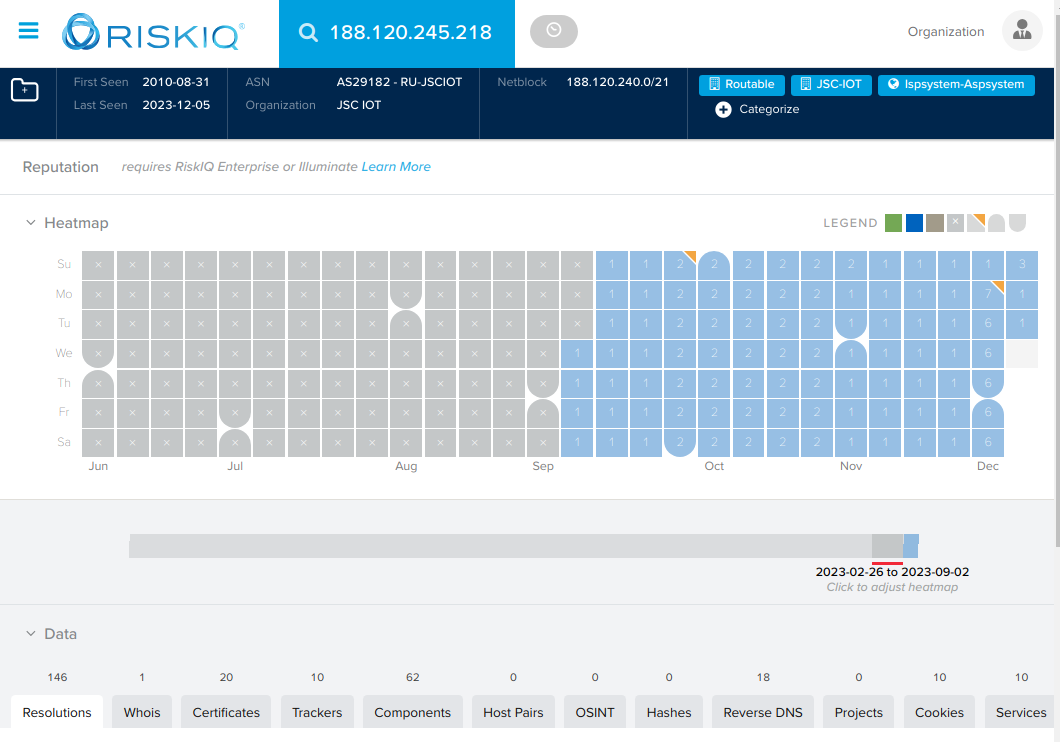

RISKIQ – це Threat Intelligence платформа для мережевої розвідки.

URL-адреса для перевірки:

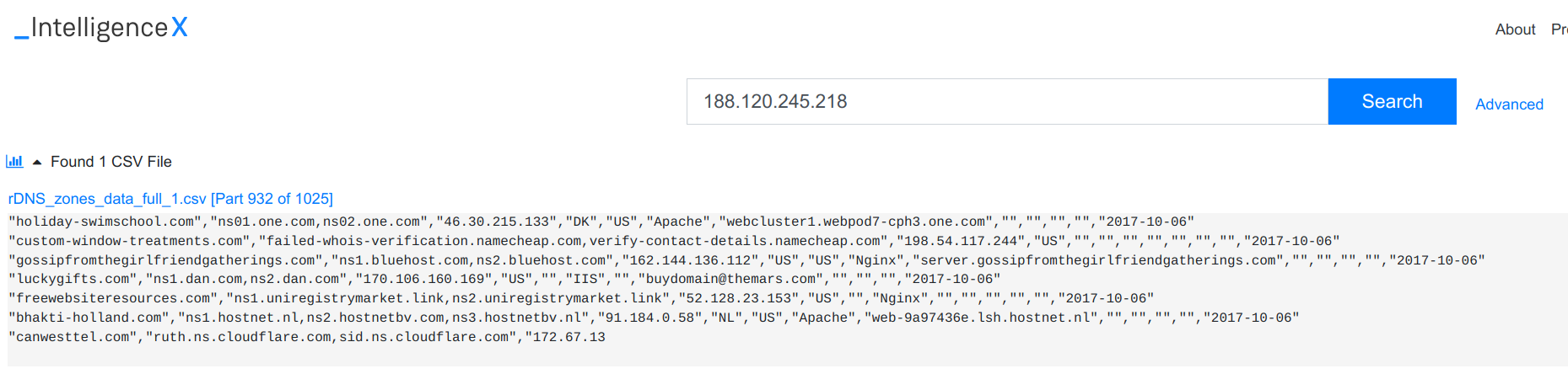

https://community.riskiq.com/search/XXX.XXX.XXX.XXXIntelligenceX

Intelx.io – це популярний OSINT-сервіс для пошуку витоків даних в мережі Інтернет.

URL-адреси для перевірки:

https://intelx.io/?s=XXX.XXX.XXX.XXXhttps://intelx.io/tools?tab=ip

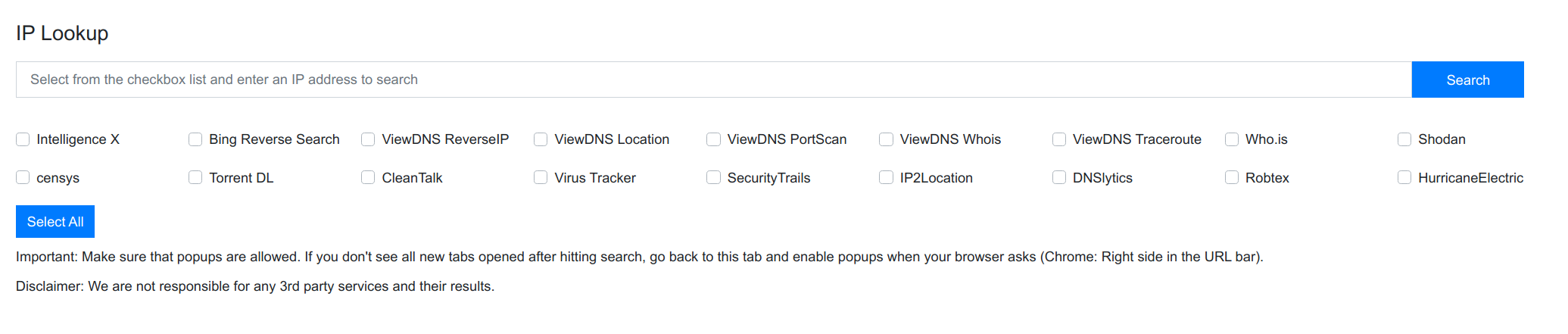

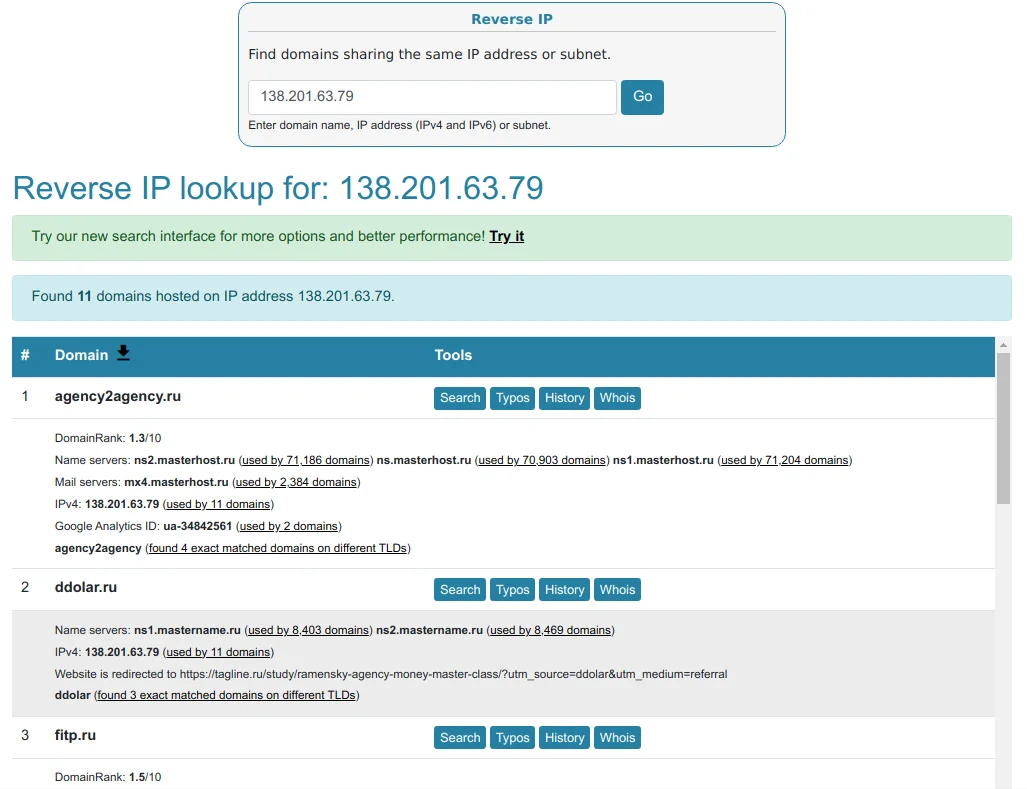

DNSlytics

DNSlytics – це комплекс онлайн-інструментів для аналізу електронних ресурсів.

Цікавим є інструмент Reverse IP в сервісі DNSlytics, який показує пов’язані ресурси та домени, що може знадобитися для подальшого інтернет-розслідування:

Приклад API-запиту:

curl https://freeapi.dnslytics.net/v1/ip2asn/XX.XXX.XX.XXX

Документація по API DNSlytics>>

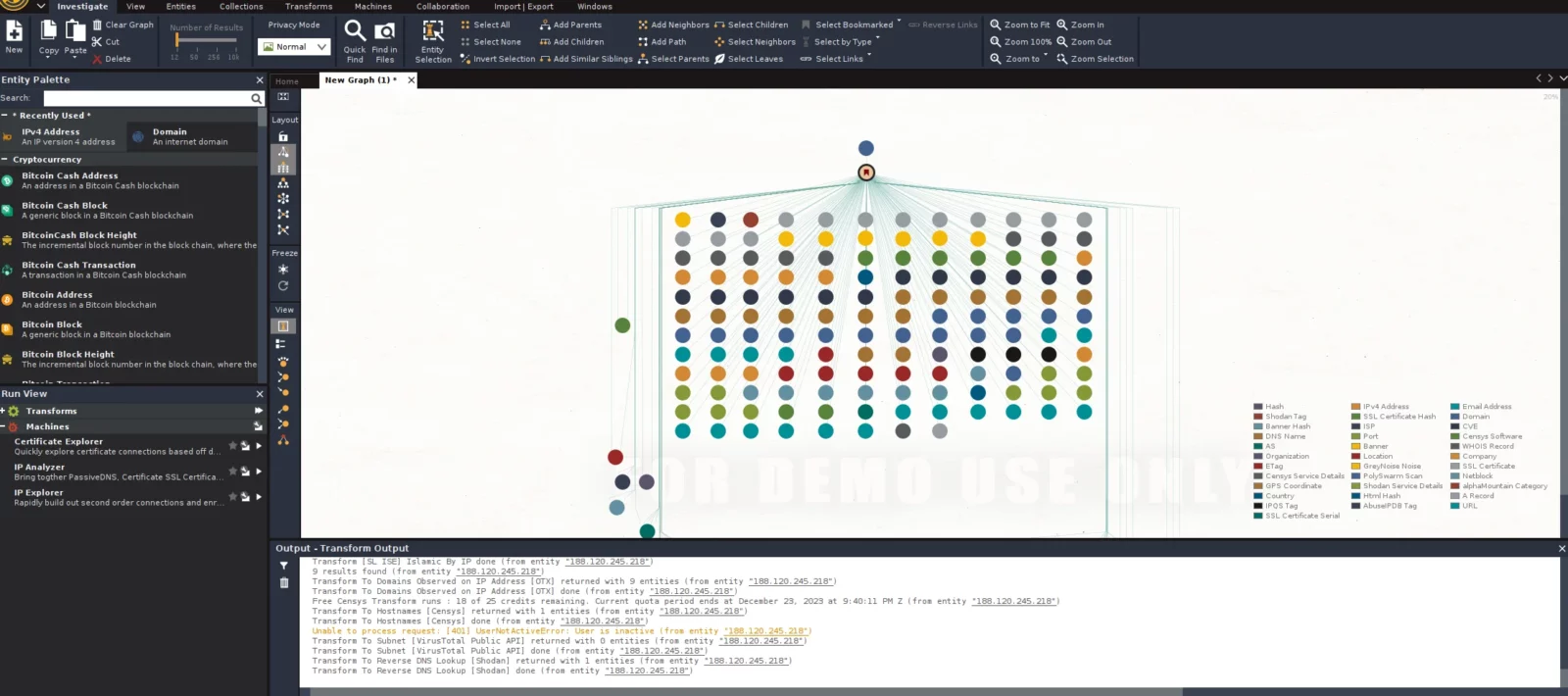

MALTEGO

Maltego – це відомий додаток для проведення OSINT-розслідувань, який входить до складу операційної системи Kali Linux.

Сервіс Maltego допоможе візуалізувати деталізовану блок-схему усіх пов’язаних з токсичною IP-адресою хостів і доменів та структурувати ці зв’язки:

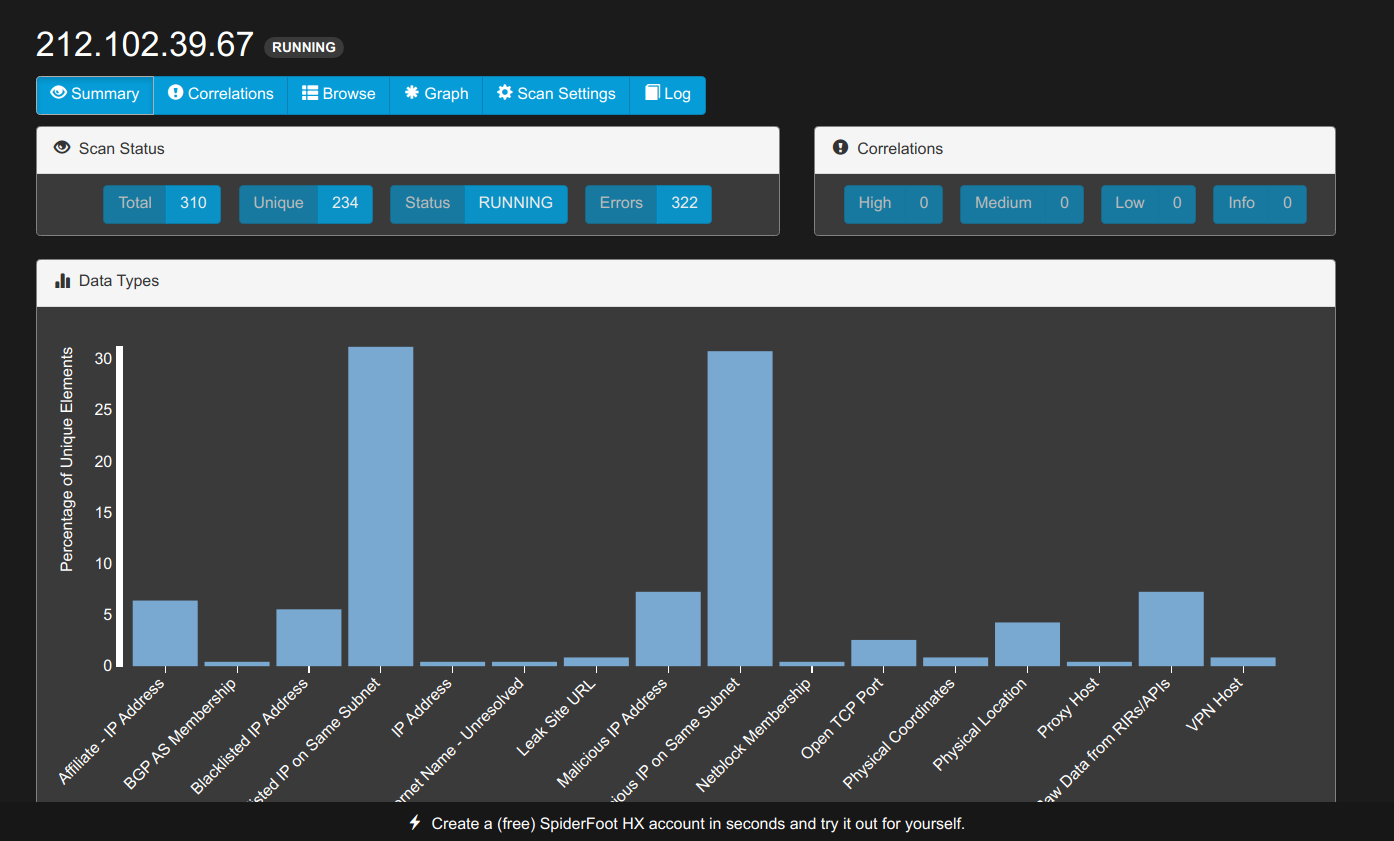

SpiderFoot

SpiderFoot — це безкоштовна локальна OSINT-платформа, кіберагрегатор, який працює з API різноманітних сервісів. З допомогою SpiderFoot можна комплексно збирати інформацію про все що завгодно: IP-адреси, доменні імена, електронні пошти, людей, організації чи компанії тощо. Інструмент легкий у використанні та дуже гнучкий. Ви просто вказуєте ціль (Target), яку прагнете дослідити й обираєте потрібні модулі — SpiderFoot збере дані та гарно відсортує та візуалізує їх, використовуючи переваги графічного інтерфейсу.

Платформа безкоштовна, її можна завантажити з GitHub і встановити на своїй локальній системі Linux:

wget https://github.com/smicallef/spiderfoot/archive/v4.0.tar.gz tar zxvf v4.0.tar.gz cd spiderfoot-4.0 pip3 install -r requirements.txt python3 ./sf.py -l 127.0.0.1:5001

Особливості функціоналу:

- Графічний веб-інтерфейс;

- Керування з командого рядка CLI;

- Більше 200 модулів;

- Підтримка Python 3.7+;

- Механізм кореляції, що налаштовується за допомогою YAML;

- Експорт даних в CSV/JSON/GEXF;

- Експорт/імпорт ключів API ;

- Сервер SQLite для користувацьких запитів;

- Повна документація;

- Графіки для візуалізації даних;

- Інтеграція TOR для пошуку в даркнеті;

- Dockerfile для розгортань на основі Docker;

- Інтеграція з популярними інструментами, такими як DNSTwist, Whatweb, Nmap, SHODAN, HaveIBeenPwned, GreyNoise, AlienVault, SecurityTrails та іншими.

DNSdumpster

DNSdumpster – це один з кращих онлайн-сервісів для пасивної розвідки DNS.

Сервіс DNSdumpster допоможе провести пасивну DNS-розвідку (Passive DNS) досліджуваної IP-адреси, покаже HTTP-заголовки сервера та список направлених на неї хостів:

SYNAPSINT

Synapsint – це безкоштовний OSINT-сервіс для пошуку інформації, пов’язаної з доменом, IP-адресою та ASN.

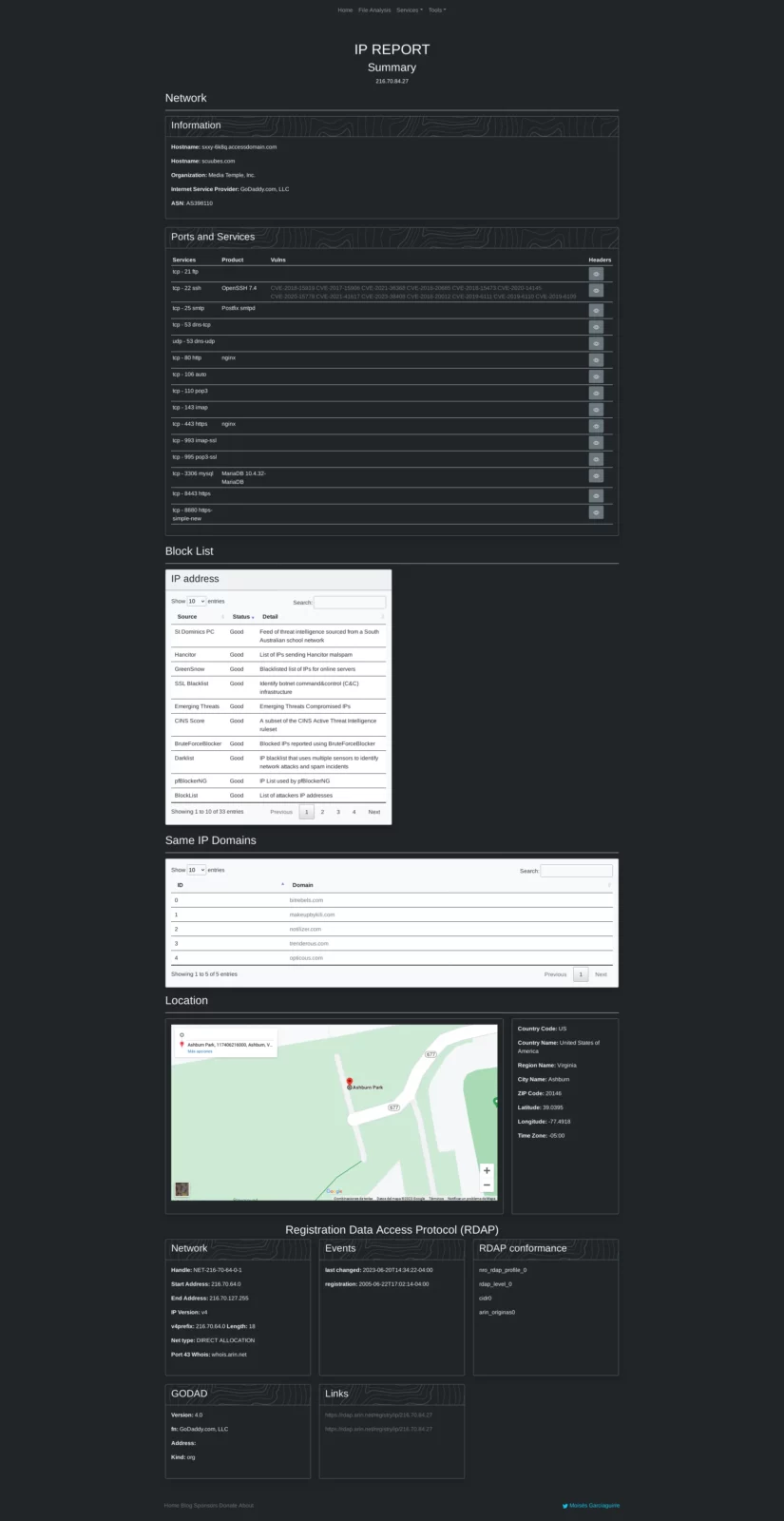

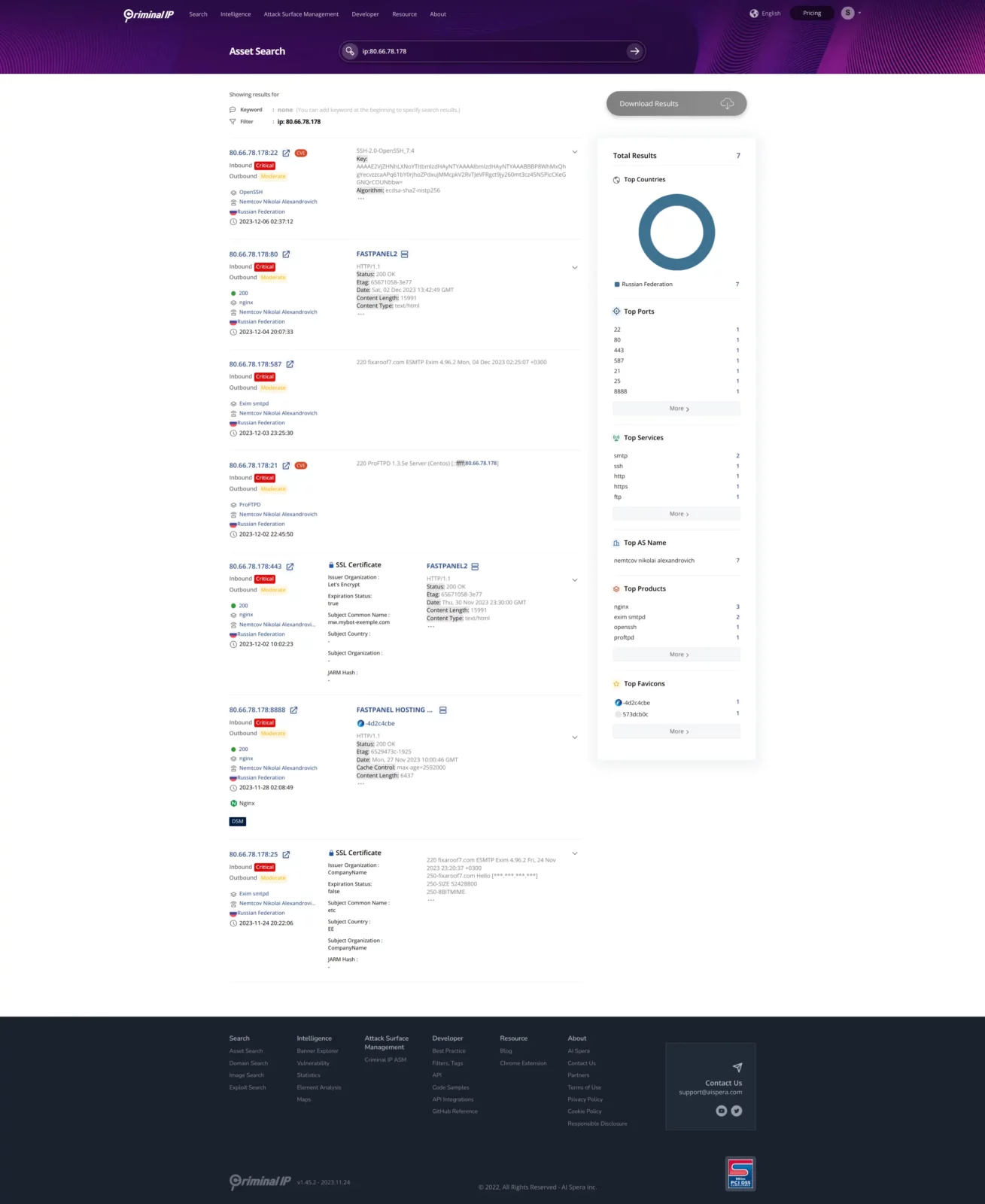

CRIMINALIP

Criminalip.io – це пошукова Threat Intelligence платформа, яка виявляє та аналізує мережеві пристрої та електронні ресурси.

URL-адреса для перевірки:

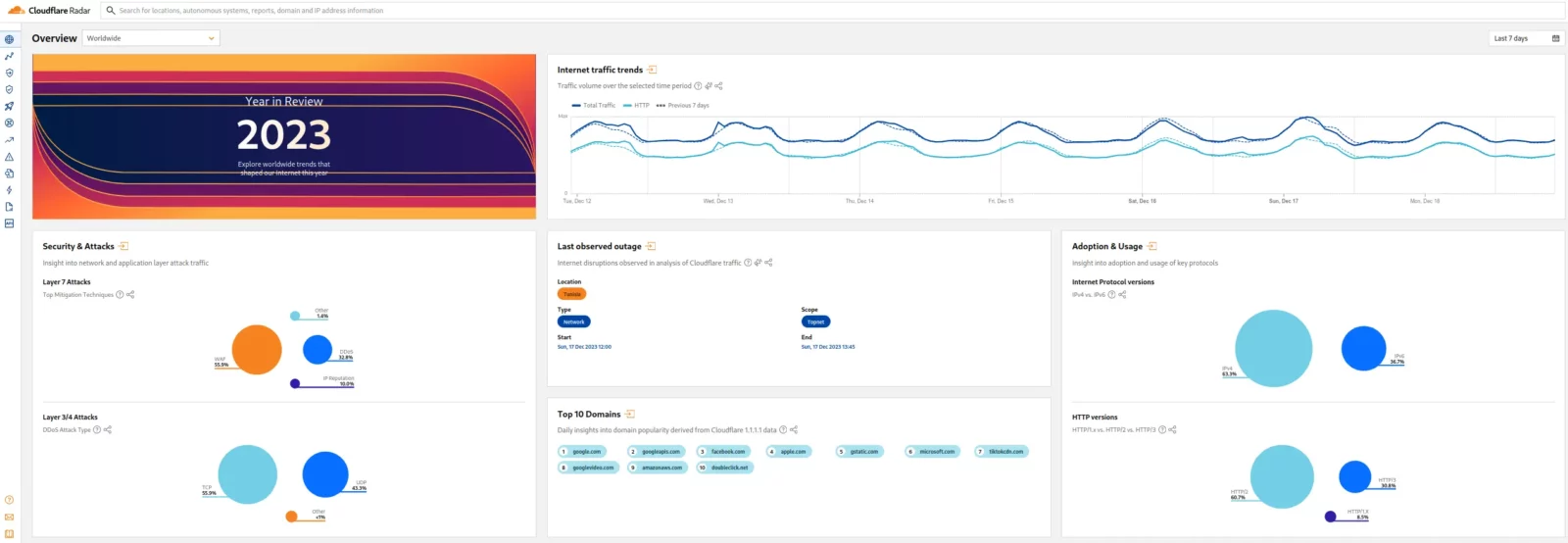

https://www.criminalip.io/asset/search?query=ip%3AXX.XXX.XXX.XXXCLAUDFLARE RADAR

Cloudflare Radar – це онлайн-сервіс від засновників Cloudflare, який складається з різних дашбордів та надає різноманітну статистичну інформацію: кібератаки, трафік, ip-адреси, домени, якість інтернету і багато іншого. Також тут можна отримати інформацію про будь-яку URL або IP-адресу.

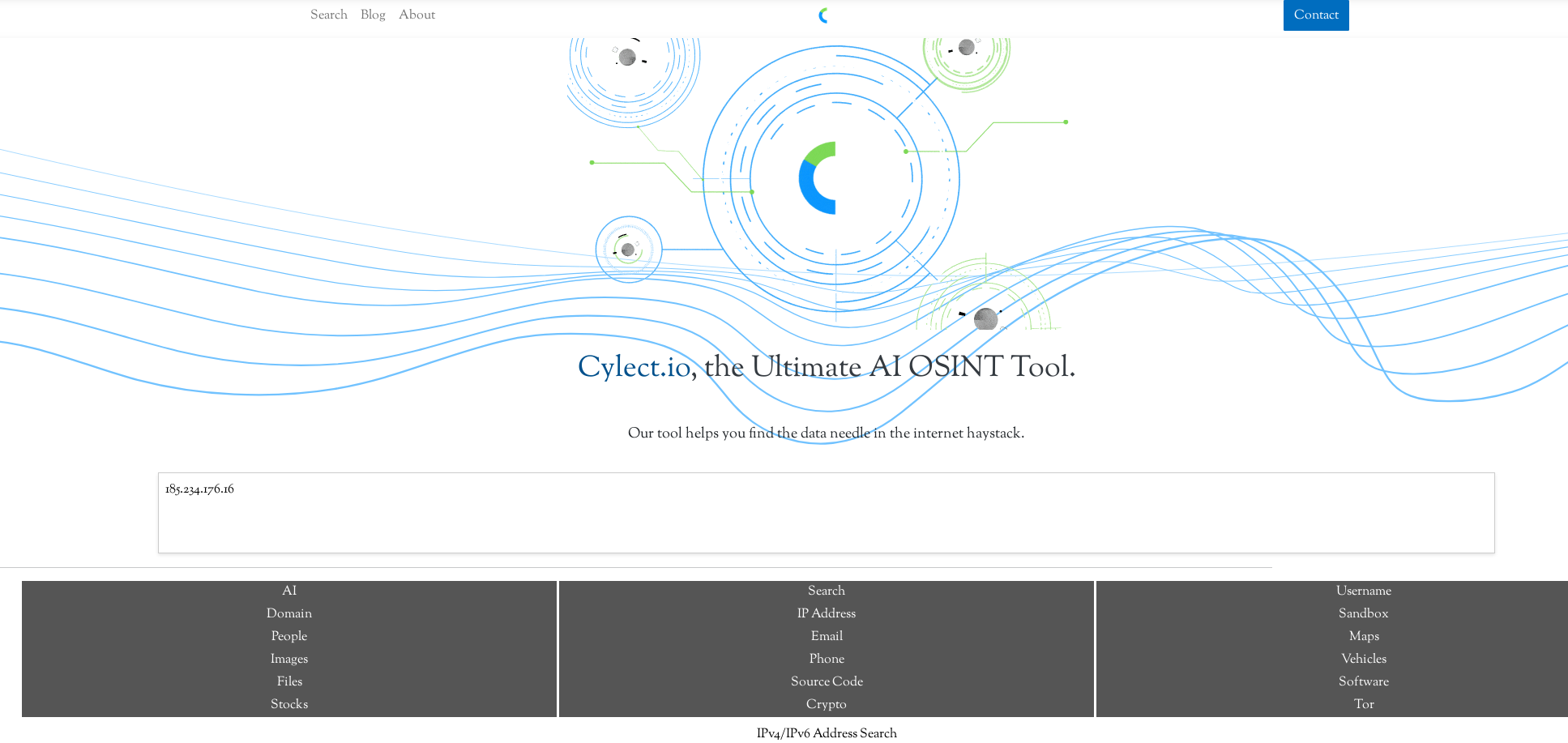

CYLECT.IO

Cylect.io – це OSINT-фреймворк і агрегатор популярних пошукових онлайн-сервісів. Містить величезну кількість посилань на кращі інструменти, включаючи AI.

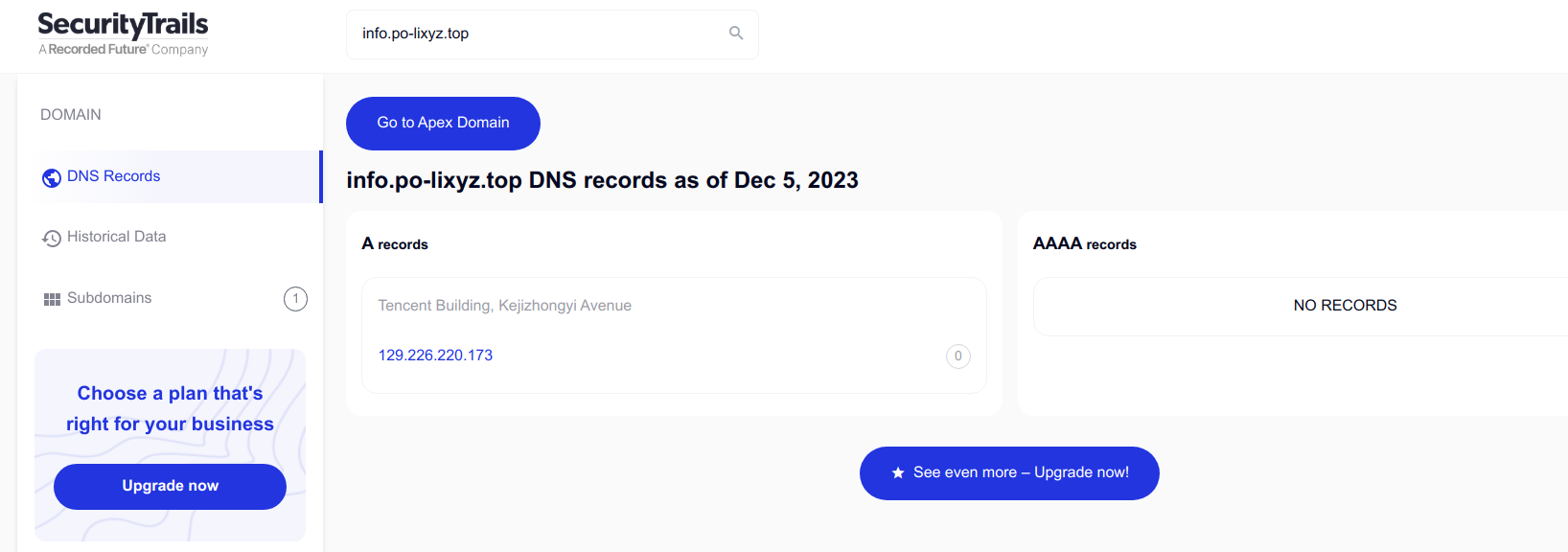

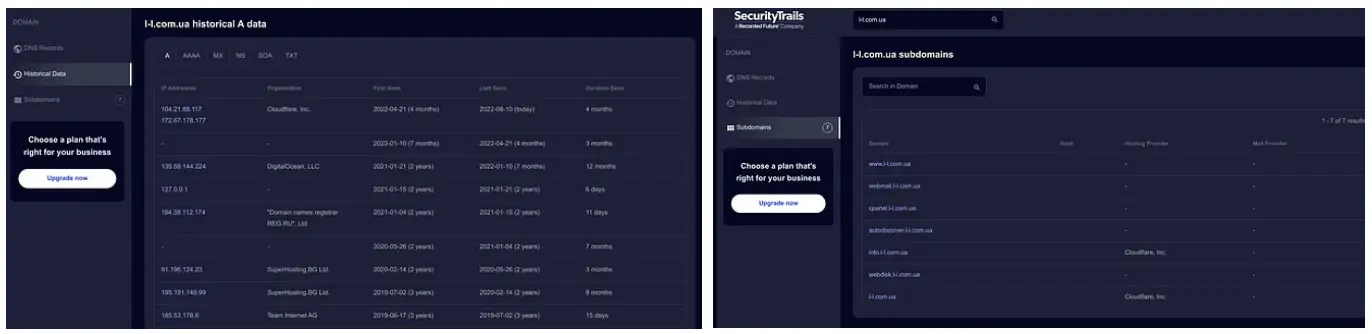

SECURITY TRAILS

Security Trails – це інформаційно-аналітична система для фахівців з кібербезпеки від засновників американської розвідувальної агенції RecordFuture. Незамінний помічник у роботі з доменами та IP-адресами.

Сервіс проаналізує будь-яку DNS-зону і покаже усі записи (A, AAAA, NS, MX, SOA, TXT) та історію (DNS/WHOIS). Ця техніка має назву Passive DNS (пасивні дані DNS). Актуально, коли сайт приховано за CloudFlare й стоїть задача дізнатися справжній хостинг, знайти пов’язані ресурси, зокрема субдомени. За допомогою Passive DNS ви можете посилатися на попередні значення записів DNS, щоб виявити потенційні інциденти та загроз безпеки, шкідливі мережі (бот-нет, дорвеї, клоаки). Наприклад, якщо DNS-записи змінюється кожні 10 днів, то це вказує про певну маніпуляцію і вимагає подальшого дослідження. Пасивні дані DNS дають змогу скласти повну картину про досліджуваний домен.

Цікавий факт: У більшості випадків саме субдомени видають справжню IP-адресу прихованого ресурсу. До них може бути прикріплена, наприклад, хостинг-панель (cpanel, cp, whm), файловий (ftp, webdisc, cloud) або поштовий сервер (mail, webmail), які працюють локально і технічно залишаються на своїх серверах, не направленими на CDN CloudFlare. У висновку, відбувається витік даних. Щоб цьому запобігти, не рекомендується використовувати один сервер на всіх. Слід подумати про розгалужену гнучку інфраструктуру, де кожній локальній службі відповідатиме окремий сервер. Це корисно з точки кібербезпеки. Тому що таким чином, якщо при кібератаці впаде один сервер — інший не постраждає і продовжуватиме працювати.

Приклади безкоштовних API-запитів:

- curl –request GET \

–url

https://api.securitytrails.com/v1/ips/nearby/XX.XXX.XX.XXX \

–header ‘APIKEY: XXXXX’ - curl –request GET \

–url

https://api.securitytrails.com/v1/history/example.com/dns/a \

–header ‘APIKEY: XXXXX’

–header ‘accept: application/json’

Документація по API SecurityTrails>>

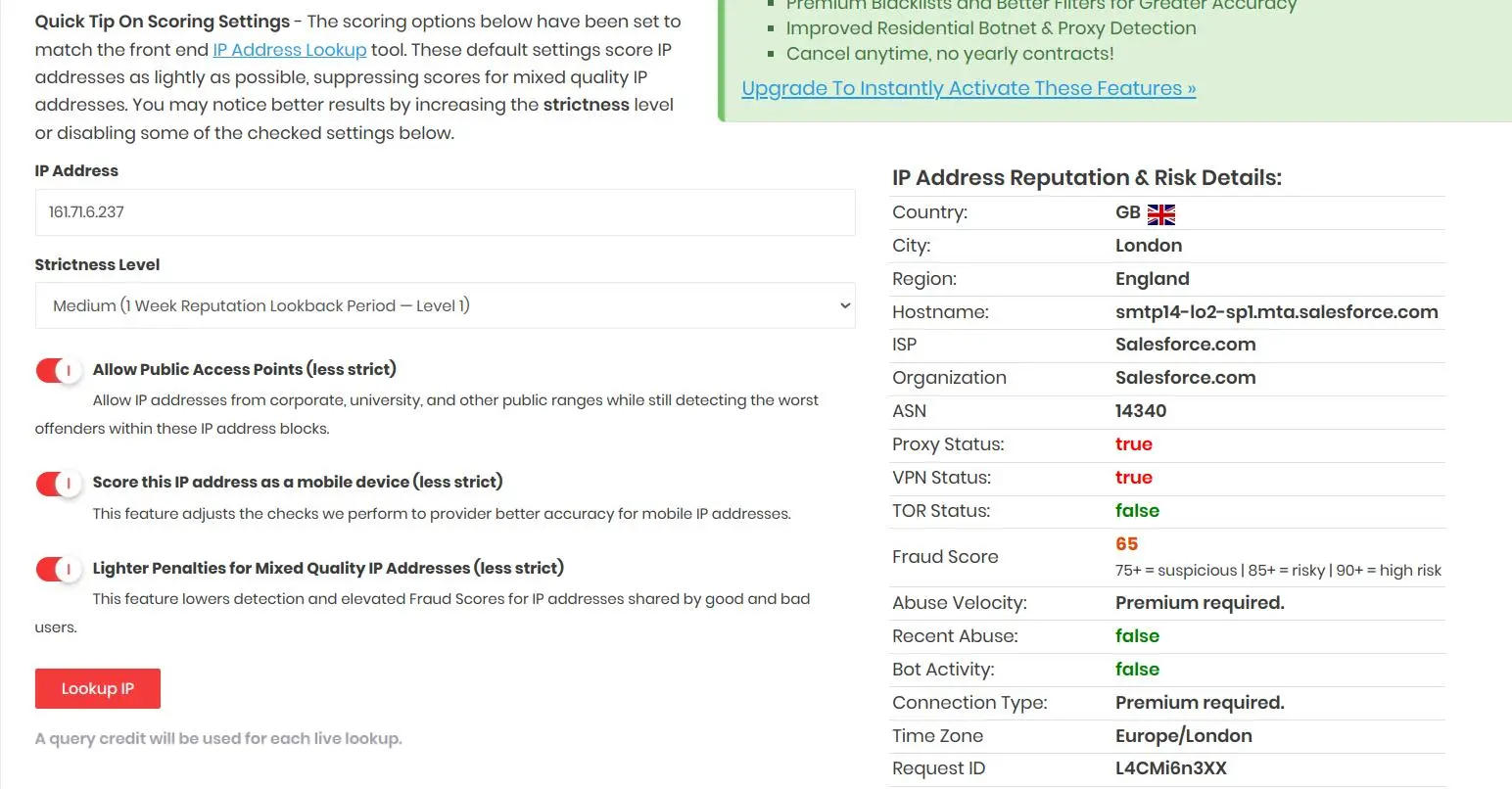

IPQULITYSCORE

IPQULITYSCORE – це Fraud Detection система, яка дає оцінку якості IP-адреси, а також може перевіряти URL/Email/Domain.

Сервіс цінний тим, що показує сукупну інформацію за вказаною IP-адресою. Надаються такі статуси як Proxy, TOR, VPN, а також бот-активність, географія, ASN і ISP провайдера, хост-адреса та інші параметри.

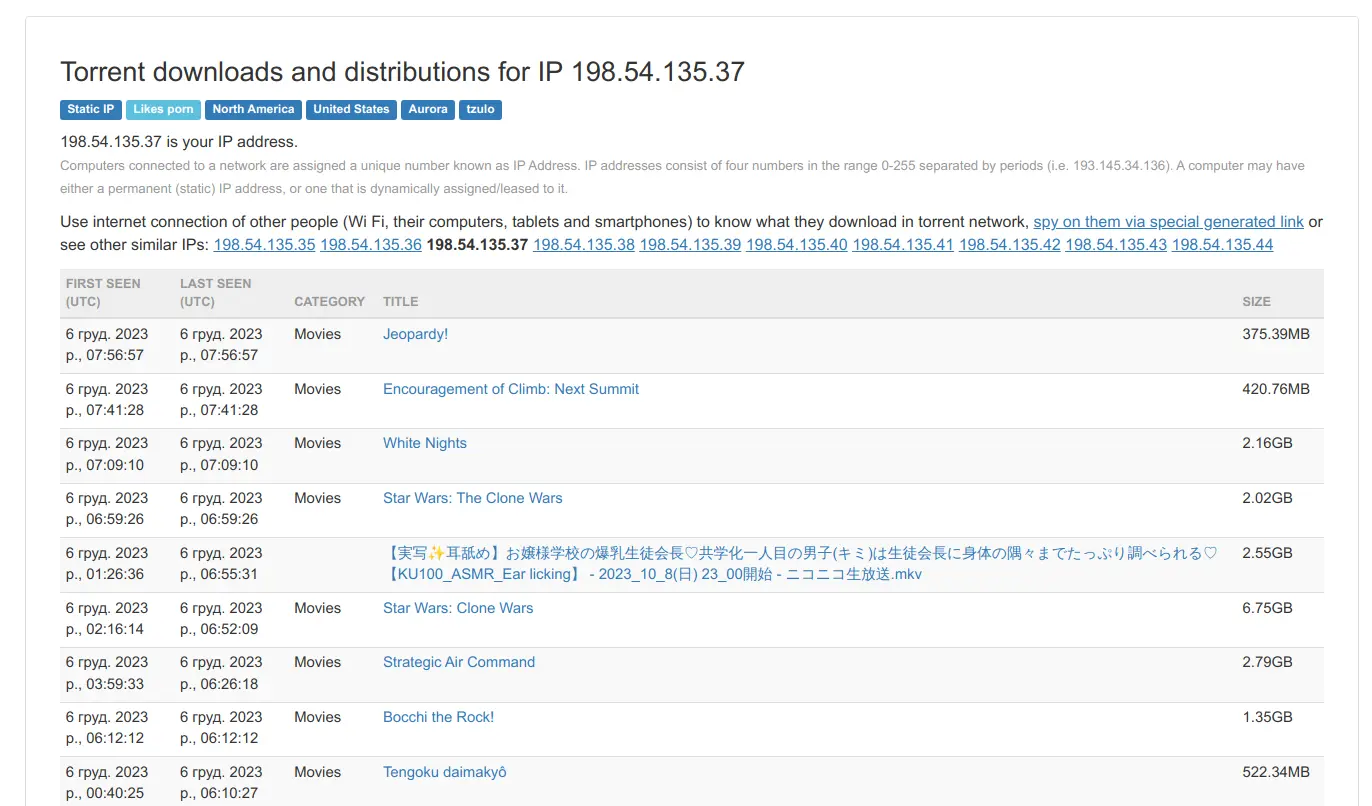

I Know What You Download

Iknowwhatyoudownload.com – це сервіс, який виявляє Торент-завантаження за IP-адресою. Таким чином, можна визначити, що завантажує той чи інший користувач Інтернету, якщо він користується Торентом.

URL-адреса для перевірки:

https://iknowwhatyoudownload.com/en/peer/?ip=XX.XXX.XXX.XXX

Інші сервіси:

- GreyNoise Threat Intelligence

- DroneBL Lookup (перевірка на наявність в блеклістах)

- rDNS: reverse DNS lookups

- IP Sniper API (Free)

- SPUR (функція IP Rating)

- HackerTarget IP Tools

Автор: © Konrad Ravenstone, KR. Laboratories Research