З розвитком інтернету та переходом до віртуальної (хмарної) інфраструктури майже усіх цивільних і державних об’єктів, виникло таке поняття як – кібертероризм. Злочинний світ не стоїть на місці і поступово адаптувався до нових викликів та умов. Відбувся певний симбіоз криміналу з технологіями. В результаті інтернет став новим простором для тепористичних актів і атак. Колишні зловмисники перекваліфікувалися на інтернет-шахраїв, а поряд з ними з’явилися професійні організовані хакерські Ransomware-групи (від англ. ransom – викуп і software – програмне забезпечення), основним завданнямх яких є інтернет-грабіжництво. Таким чином, кіберкримінал став індустрією, яка працює як тіньовий бізнес.

Тоталітарні держави-агресори з часом зрозуміли що це може стати зброєю нового покоління й почали застосовувати їх гібридній війні. Так з’явилися спонсовані державою APT-групи (від англ. Advanced Persistent Threats, Передові Цілеспрямовані Загрози). Яскравим прикладом є російські та північнокорейські хакери.

Основна відмідмінність між звичайним хакером-дослідником і кібертерористом полягає у тому, що хакер – це винахідник, який шукає вразливості в системах заради досліджень і саморозвитку. Тоді як кібертерорист націлений на нанесення реальної шкоди – не лише у кіберпросторі. Його першопричиною є політична або фінансова мотивація, військова агресія. Він підпорядковується власникам або військовому командуванню. Створення техногенних катастроф – атака на воду, світло, газ, медицину, банки, військові та інфраструктурні об’єкти. Втручання у вибори в інших країнах, атаки на урядові системи, шпигунство, викрадення конфденційної, службової інформації. Усе це результати дій кібертерористичних злочинних угрупувань.

Сьогодні будь-який банк, електростанція, транспортна чи мобільна мережа є потенційною мішенню для впливу з кіберпростору. Театр ведення інформаційної кібервійни надзвичайно широкий – від кабінету держслужбовця до домашнього комп’ютера пересічного користувача.

Нижче ми детально розглянемо основних представників всіх вищеописаних категорій.

- TURLA

- Fancy Bear (APT 28)

- Cozy Bear (APT 29)

- Sandworm (APT 44)

- GAMAREDON

- COBALT

- FIN6

- FIN7

- Evil Corp

- MoneyTracker

- Silence

- Corkow

- REvil

- DarkSide

- LockBit

- Wizard Spider

- LAZARUS (APT 38)

- Red Apollo (APT10)

- Numbered Panda (APT12)

- APT16

- Silent Cards

- Elfin Team (APT33)

- Equation Group

- Методи захисту від APT і Ransomware атак: чек-ліст

- Джерела і посилання

TURLA

Одна з найсерйозніших засекречених хакерських APT-груп останнього десятиліття. Її називають “квінтесенцією APT”. Група спеціалізується на шпигунстві проти різних державних установ та оборонно-промислових комплексів, військових і дипломатів. Відома у кіберпросторі щонайменше з 2004 року. Основний інструмент – гібридне шпигунське програмне забезпечення на кшталт інтернет-трояну, який містить руткіт. Таким чином, воно здатне контролювати мережу і системні процеси, залишаючись непоміченим.

Британські дослідники комп’ютерної безпеки дали цьому шкідливому ПЗ назву – SNAKE. А їхні німецькі колеги назвали його – UROBOROS. Унікальність його полягає в тому, що воно має дуже складну структуру вихідного коду, на розробку якого витратили дуже багато часу і досвіду. Можливо, були задіяні навіть цілі науково-дослідницькі інститути. За даними німецької контррозвідки: “Уроборос розмножується різноманітними способами і діє автономно, що ускладнює ідентифікацію хробака. Він може заразити будь-який комп’ютерний пристрій, навіть без підключення до інтернету”. Для досягнення анонімності, зловмисники використовують систему супутникового зв’язку.

Досі точиться чимало суперечок щодо того, якій державі служить Turla, хто їх спонсорує? У коді шкідливого програмного забезпечення, як стверджується, були виявлені кириличні літери, а на заражених комп’ютерах – імена urik та vlad. На думку фахівців Університету Джона Гопкінса, за угрупуванням стоїть російська федерація. Пізніше Федеральне Бюро Розслідувань США заявило, що група входить до групи 16 Центру Федеральної служби безпеки Росії в Рязані. Всю цю інформацію зібрали і оприлюднили німецькі журналісти.

Fancy Bear (APT 28)

У перекладі з англійської – «Прикольний ведмідь». Найнебезпечніше урядове APT-угруповання. Відоме приблизно з 2004 року. Спеціалізуються на кібершпигунстві, викраденні секретної інформації, що становить інтерес з погляду оборони та геополітики. Активно полюють на журналістів, політиків, військових, дипломатів. Широку популярності набули 2014 року після злому і зливу в мережу розмови українських, американських і російських журналістів. Саме тоді їм присвоїли ім’я «Fancy Bear», яке непогано прижилося у медіапросторі.

Fancy Bear використовують вразливості нульового дня – 0-Zero Day Vulnerabilities. Полюбляють мастшабні фішингові кампанії. Їх жертвами стали: Інформаційна система німецького Бундестагу, Інформаційна система Білого Дому США і NATO, Міжнародні федерації з легкої атлектики (IAAF), Всесвітній антидопінговий комітет WADA (Канада), Телеканал TV5 (Франція) тощо. Fancy Bear також нападав на осіб, які є політичними ворогами, опозиціонерами Кремля. Вони також намагалися взламати Вселенського патріарха Варфоломія. За даними компанії CrowdStrike з 2014 по 2016 рік група використовувала зловмисне програмне забезпечення під назвою X-Agent для Android для націлювання на артилерійські системи ЗСУ.

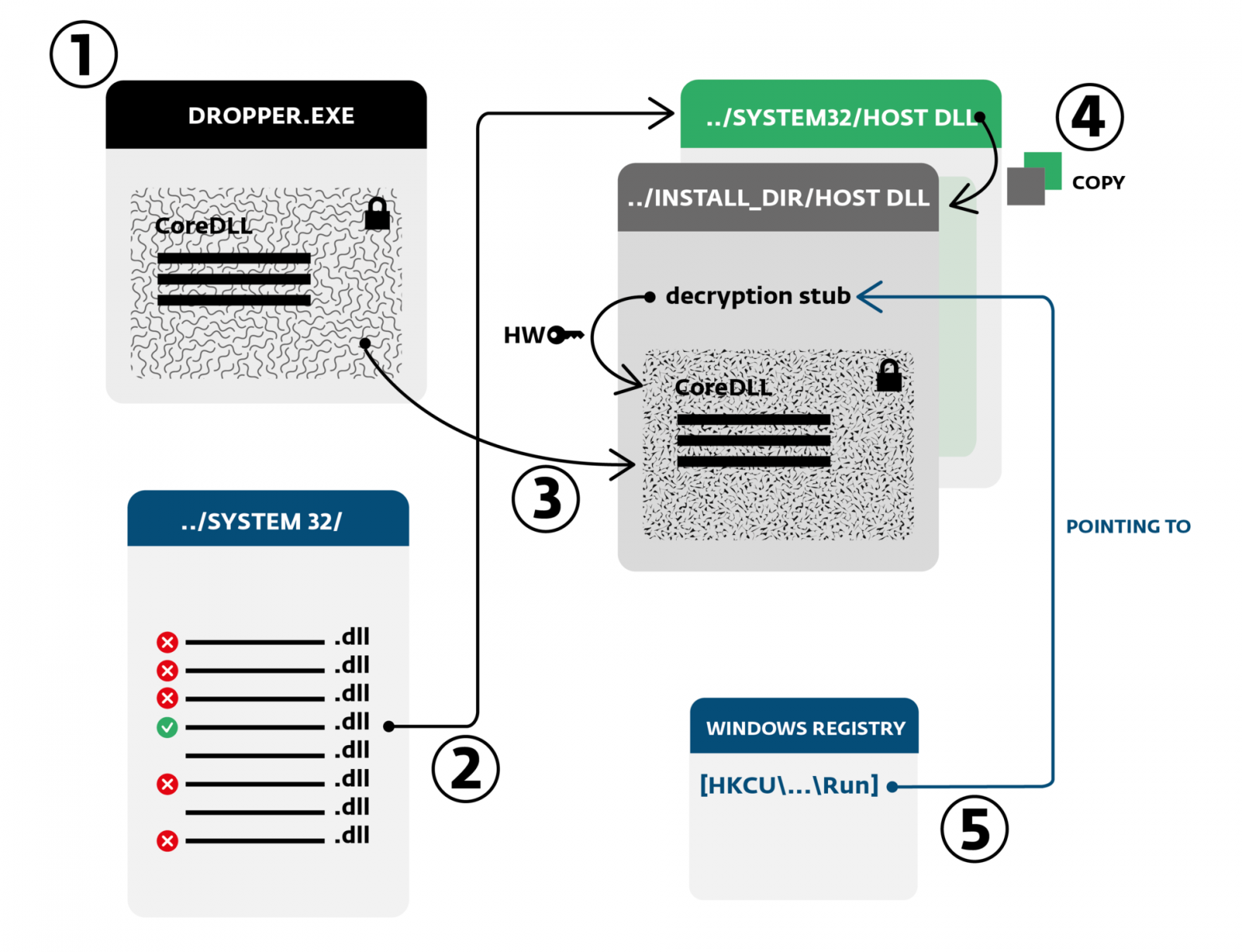

В серпні 2020-го АНБ оприлюднило інформацію про російське шпигунське програмне забезпечення під назвою “Drovorub”. Пізніше вийшов детальний звіт, презентований ЦРУ та ФБР. Це багатокомпонентна система, яка постачається з імплантатом, модулем ядра Rootkit (може виконувати команди від імені адміністратора), інструментом передачі файлів та сервером командування й контролю (C2, Command & Control Server). Спілкування між клієнтом і модулем ядра організовано цікавим способом. Модуль створює псевдопристрій /dev/zero і «прослуховує» весь потік даних, що проходить через нього, виокремлюючи дані від клієнта. Для запобігання зараженню рекомендується оновити ядро Linux до останньої версії, регулярно встановлювати оновлення, заборонити завантаження недовірених і непідписаних модулів ядра, а також використовувати UEFI Secure Boot.

Спеціалісти McAfee назвали його “армійським швейцарським ножем для зламу Linux”. За відомості спецслужб США, малварь активно розроблена 85-м Головним центром спеціальної служби ГРУ.

Фахівці антивірусної компанії «ESET» визначили, що активність хакерів припадає на час з 9:00 до 17:00 за UTC+3. Досі немає жодного офіційно розсекреченого учасника цієї групи. За даними багатьох дослідників, експертів та аналітиків, Fancy Bear належить до розряду хакерів спонсорованих РФ (ГРУ). Один із учасників, Дмитро Бадін, працює на військовий підрозділ 26165, який відповідає за криптографію.

В листопаді 2024-го про Fancy Bear знову несподівано заговорили ЗМІ. За словами дослідників, ворог продемонстрував “новий клас атаки”, коли доступ до комп’ютера жертви здійснюється через мережу Wi-Fi сусіднього комп’ютера (The Nearest Neighbor Attack, “Атака через сусіда”).

Повний список технік, які використовують Fancy Bear оприлюднений на сайті MITRE.

Cozy Bear (APT 29)

Перекладається як “Затишний ведмідь”. Інша назва – Midnight Blizzard. Ще одні російські “урядові хакери” (Служба зовнішньої розвідки РФ). Володіють широким арсеналом інструментів. Кажуть, що скандал з втручанням у вибори США – їх рук справа (могли діяти у зв’язці з Fancy Bear). Діють не надто витончено, але якщо виявляється, що жертва становить для них особливий інтерес, група переходить до використання більш вишуканих методів.

У своїх атаках APT29 використовують платформу зловмисного програмного забезпечення під назвою “Герцог” (MiniDuke). Проникнення відбувається в рамках фішингової атаки, після чого троянська програма потрапляє на комп’ютер жертви й надсилає зібрані дані на центральний сервер управління (C&C).

В 2014 році комп’ютери Cozy Bear були зламані хакерами Нідерландської розвідки (AIVD), яка майже 2 роки спостерігала за їх діями.

У 2020 році Cozy Bear здійснили одну з наймасштабніших атак – була злама американська урядова інформаційна платформа SolarWinds з допомогою шпигунського програмного забезпечення під назвою “SUNBURST”. Була також спроба вкрасти дані про вакцину COVID-19.

В січні 2024-го через Bruteforce-атаку були зламані електронні скриньки Microsoft, а в червні – платформу TeamViewer.

Sandworm (APT 44)

У перекладі означає – “Піщаний хробак”. Російська терористична APT-група, якою керує військовий підрозділ 74455 ГРУ РФ. На відміну від Fancy та Cozy Bears, в основному працюють по Україні. З великою долею ймовірності можна сказати, що саме вони стояли за масштабними атаками на українську інфраструктуру в 2016, 2017 та 2022 роках. Тоді з допомогою шпигунського ПЗ BlackEnergy були знеструмлені найбільші обленерго України. Потім атаки повторилися, але вже з допомогою іншого шкідливого ПЗ – NotPetya та Industryer2.

За повідомленням видання Wired, одним із керівників злочинного угрупування є полковних російської армії – Євгеній Михайлович Серебряков (“Voodoo Bear”, “Iridium”). Його було виявлено разом з іншими пособниками під час шпигунської спецоперації в Нідерландах у 2018 році. У зловмисника вилучили чимало шпигунських інструментів та пристроїв, зокрема Wi-Fi Pineapple для створення підробелних точок доступу й перехоплення даних. Однак, за дивних обставин, їх просто депортували назад в Росію. Зазначається також, що він причетний до групи APT28 “Fancy Bear”.

Як стало відомо, хакерську атаку на найбільшого в Україні оператора мобільного зв’язку «Київстар» в грудні 2023-го, теж здійснили Sandworm. Тоді 24 млн абонентів залишилося без зв’язку. Декілька місяців хакери просто вивчали внутрішню інфраструктуру, після того як спочатку проникли через зламаний обліковий запис одного зі співробітників “Київстар” (інсайдера?). Частково ними були зруйновані HLR/HSS системи. Цю атаку називають однією з найпотужніших атак на телеком-сервіси в історії.

У 2024-му році було розкрито задум Sandworm уразити інформаційно-комунікаційні системи близько 20-ти підприємств галузі енергетики, водо- та теплопостачання в різних регіонах України.

В 2025-му SandWorm націлилися на українських військовослужбовців, масово розсилаючі фейкові посилання-запрошення нібито на приєднання до груп/чатів в месенджері Signal. Зловмисники також вдалися до створення фішингових сторінок з фальшивими QR-кодами. Це вичерпно описали у блозі Google компанія Mandiant.

GAMAREDON

Інші назви – Armageddon, GammaLoad, GammaDrop, HarvesterX. Російська APT-група, активна з 2013 року. Відноситься до 18 Центру інформаційної безпеки ФСБ, який діє в окупованому Криму, в Севастополі. Кодова назва – UAC0010. Основна точка входу на компрометовані системи – фішинг. Головна мета – шпигунство. Жертви – державні та силові структури. Лихоманили весь урядовий апарат України.

Групу було виявлено словацькою компанією “ESET”. Зловмисники розсилали жертвам документи зі шкідливими файлами, документами з макросами, під час виконання яких завантажувалися різні види шкідливого ПЗ.

Gamaredon використовує бекдори та програми для викрадення файлів з метою ідентифікації та збору конфіденційних документів у зараженій системі і завантаження їх на Command-Control Server (C&C сервер). Група також розробила нові інструменти, націлені на крадіжку даних з Telegram. Анонімність досягалася використанням сервісів Cloudflare DNS.

В 2021 році учасники APT Gamaredon були ідентифіковані, а їх розмови злиті у публічний простір. Цікаво, що деякі з них мали українське громадянство, працювали на держпосадах і були внесені в базу “Миротворець”.

COBALT

Російська “Black-Hat” група. Активна з 2013 року, але перші великі атаки виявлені в 2016-му. Також відома під назвою – Anunak/Carbanak. До неї входили також учасники іншої хак-групи – Buhtrap. Угруповання спеціалізувалося на фінансовому шахрайстві і атакувало банківські установи. Викрало понад 1 мільярд євро у 100 банків в 40 країнах світу, в тому числі і українських.

Зловмисники заходили в структуру банків з допомогою фішингових листів (застосовуючи прийому спуфінгу – підробка адреси відправника), які містили документи-приманки з вбудованим бекдором (наприклад, файли “Договір.zip”, “Список документів.doc” і т.п.). Таким чином вони зламували комп’ютери співробітників. Далі на цільовій системі розгортали хакерське програмне забезпечення для експлуатації, наприклад Cobalt Strike, експлуатували вразливості, з допомогою утиліт типу Mimikatz підвищували привілеї та брали цільову систему під контроль. У висновку, закріплювались в системі, додаючи шпигунське ПЗ в автозавантаження (через інтеграцію з системними службами).

Зловмисники отримували доступи до надважливих банківських пультів управління – платіжних шлюзів і карткового процесінгу. Це давало їм можливість маніпулювати лімітами на картках клієнтів, заходити в мінус. З допомогою шкідливого програмного забезпечення, через інтерфейс XFS (eXtensions for Financial Services) вони атакували і зламували банкомати, спустошуючи усі касети з купюрами. В кінці 2017-го здійснили складну атаку на один зі світових банків із застосуванням міжнародної системи грошових переказів SWIFT.

Особливістю їх атак була ретельна спланованість і організованість. Зловмисники часто змінювали тип і локацію проведення атак, чудово розуміючи як працюють банки. Не виключно, що деякі з них мали досвід роботи в фінансових установах. Після зараження комп’ютерів, зловмисники спочатку два-три тижні вивчали внутрішню інфраструктуру, спостерігали за робочим процесом, і лише після цього здійснювали напад. Щоб замести сліди, використовували такі утиліти як SDelete і MBRKiller. Перша вилучала усі логи й дані компрометації, а інша – MBR-записи. Подібний підхід суттєво ускладнював криміналістичний аналіз.

В арсеналі “кобальтів” було чимало експлойтів, шелів, руткітів, стилерів. В їх штат входили сторонні розробники й так-звані “мули” або “бігунки”, які виконували корисну “брудну роботу”: відкривали рахунки і картки, знімали готівку, шукали дропів і т.д. Також практикувалися атаки через “посередників” – зламаних патнерів або постачальників фінансових установ.

26 березня 2018 року в Іспанії (Аліканте) EUROPOL схопили лідера угруповання, російського хакера Дениса Токаренка – він отримав 4,6 років в’язниці в Іспанії. Тим часом, інші члени хак-групи продовжували свою діяльність і були замішані в розробці шифрувальника PureLocker.

FIN6

Фінансові кібершахраї. На ранньому етапі використовували соціальну інженерію. Створюють шифрувальники і ПЗ-вимагачі (ransomware), заражають POS-термінали. Групу неодноразово помічено у продажу даних банківських карток в DarkNet.

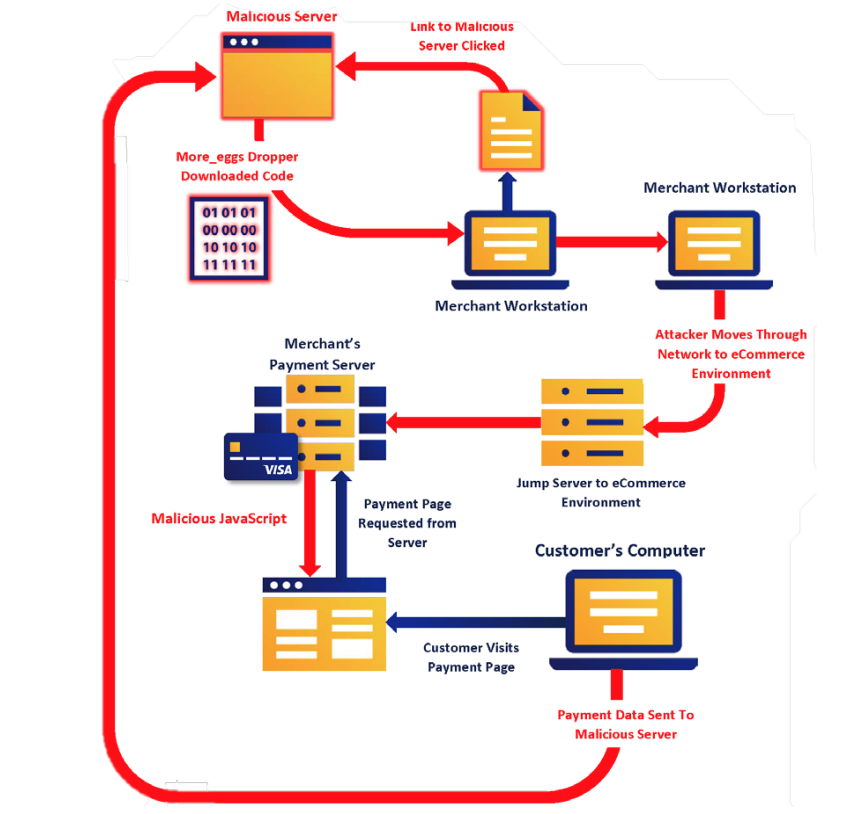

З 2018 року FIN6 пов’язані з іншою групою Magecart 6.10 – кіберзлочинцями, діяльність яких спрямована проти сайтів електронної комерції. Зловмисники впроваджують скрипт скіммера на сторінку оформлення замовлення веб-сайту, щоб вкрасти платіжну інформацію, надану клієнтами, які нічого не підозрюють.

Більшість цілей групи розташовані в Сполучених Штатах і Європі, але серед жертв є компанії з Австралії, Канади, Іспанії, Індії, Казахстану, Сербії, Китаю. Хакери отримують початковий доступ через скомпрометовані облікові дані, застосовується фреймворк Metasploit і додаток WMIC (Windows Management Instrumentation Command) для автоматизації віддаленого виконання скриптів та команд PowerShell. Дослідники також зафіксували, що ними використовується троян TrickBot. Детальніше про програмне забезпечення FIN6 тут.

FIN7

Російська кримінальна APT-група, левова частина учасників якої знаходилася на території України. Вперше на арені Ransomware з’явилися в 2015 році. Націлені на фінансовий сектор США, зокрема готельно-ресторанний бізнес і торгівельну промисловість. Афіліюється з іншими злочинними угрупуваннями – Blackcat та Carbanak. Від FIN7 постраждали понад 100 американських компаній. Серед них: великі універмаги Fifth Avenue, Saks Off 5th, Lord & Taylor, магазини Whole Foods, готельні мережі Trump Hotels та Omni Hotels & Resorts та мережі ресторанів Chipotle та Arby’s.

Їх фішкою стала “атака BadUSB”. Під виглядом “партнерів” хакери розсилали підприємствам подарунки у вигляді флешок, сертифікатів та м’яких іграшок. Пакети були надіслані керівникам ІТ-відділів, кадровикам, адміністрації. Після того як співробітник вставляв USB-накопичувач в порт комп’ютера, запускалась команда PowerShell для отримання зловмисного програмного забезпечення з центрального сервера, розташованого в Росії. Таким чином здійснювалася доставка шпигунського програмного забезпечення. Основною ціллю зловмисників також були банківські картки, які вони збували на “чорному Інтернет-ринку”.

Для досягнення своєї мети FIN7 використовували такі інструменти як: Cobalt Strike, Metasploit, сценарії PowerShell, Carbanak Malware, Griffon Backdoor, Boostwrite Braper Drowper та модуль RDFSniffer з можливостями віддаленого доступу. Застосовувалися також вішинг, фішинг, спуфінг, брутфорс.

У 2018-21 роках ФБР вийшли на лідерів FIN7 – росіян Дмитра Токаренка (який спочатку втік і переховувався в Одесі під псевдонімом “Katana”) та Олексій Смирнов з міста Клин, Московської області. Останнього доcі шукають.

В рядах FIN7 перебувало чимало зрадників з України. Так, в січні 2018-го їх затримали: в Дрездені 33-річного Федора Олексійовича Гладира (“AronaXus“, “das”) – засновника фейкової компанії з кібербезпеки Combi Security (WebArchive), яка служила “прокладкою” для FIN7, в Польщі – 44-річного Дмитра Федорова (“hotdima”), в Іспанії – їх соратника 30-річного Андрія Колпакова (“santisimo”, “santisimoz”, “Andrey KS”). Всі троє займали високі ролі в банді FIN7 – були керівниками, адміністраторами, пентестерами. В 2021 році суд у Вашингтоні засудив Федора Гладира до 10 років ув’язнення. Згодом був арештований ще один фігурант – 32-річний українець, пентестер Денис Ярмак (“GakTus”). Американські спецслужби отримали ордер на доступ до облікового запису Ярмака в Gmail, який містив фотографії його українських паспортів та інших документів. Окрім того, в українських судах також відкриті справи на інших українських учасників: Андрія Дюговського, Ігора Котенко, Олександра Підвального, Борис Мазура, Олександра Фельдмана (Северенчука).

В 2024 році FIN7 відзначилася розгорнутою мережею фішингових сайтів, які видають себе за AI-генератори зображень. Для отримання результатів користувачі переспрямовували на сторонні сайти, де їм пропонувалося завантажити архів, в якому містився стилер Lumma, який викрадає дані веб-браузера, включаючи cookie.

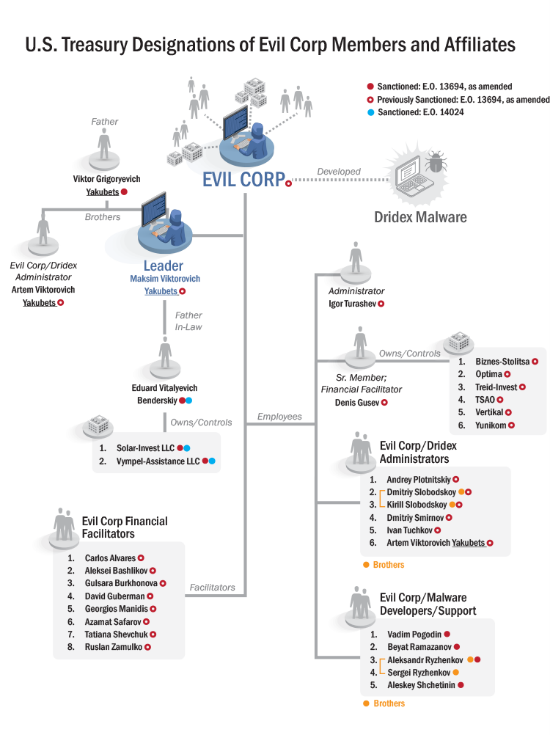

Evil Corp

Прокремлівська фінансово-вмотивована APT-група зі штаб-квартирою в Москві. Активна щонайменше з 2011 року. Засновник банди – агент ФСБ, громадянин РФ Максим Вікторович Якубець, на якого досі полює ФБР і пропонує 5 млн. доларів за арешт.

Діяльність зловмисників спочатку була зав’язана на універсальній троянській програмі Gameover ZeuS (GOZ) (модифікація Zeus, який розроборив алжирець Гамза Бенделадж), яка об’єднувала в собі і бекдор, і ботнет, і кейлогер. Її розробником є російський хакер і агент – Євгеній Михайлович Богачов (“Lucky12345”, “Pollingsoon”, “Slavik”), засновник кібер-картелю “Business Club”. Малварь працювала по технології P2P і поєднувалася з потужним, на той час, шифрувальником CryptoLocker, експлуатуючи “зеродеї” та CVE-вразливості. GOZ міг проникнути не лише в Windows-системи (включаючи гостьовий доступ), а й мобільні телефони, планшети, IoT-пристрої, банкомати. Чутливі дані перехоплювалися та надсилалися на центральний командний сервер. Основна мета – отримати паролі від платіжних систем і подальшої крадіжки грошових активів. Жертвами стали банківські, і не тільки, установи з понад 196 країн світу. Особливістю GOZ була величезна розподілена мережа серверів – при виведенні чи захопленні одного, контроль переходив до іншого, який з’єднувався з Command & Control Server. І таким чином було важко “відрізати” їх від центру командування. Власне, у цьому і полягала фішка технології P2P. Цікаво ще те, що в одній із версій програми знайшли “пасхалку”: “Thanks to KAV and to Avira for new quests, i like it! NOD32 and SAV is stupid!”. Зловмисники дякували розробникам антивірусів Kaspersky та Avira, а Symantek та NOD називалися “тупими”…

На даний момент, Богачов є одним з найбільш розшукуваних кіберзлодіїв сучасності. Його звинувачують в атаках на такі банки, як Capital One Bank, Bank of Jorges та First National Bank of Omaha. На думку журналістів, він живе в Анапі і часто відпочиває в Криму, але його щільно прикривають російські спецслужби, на яких він підпрацьовує. Слідству відомі його чотири спільники ніками Temp Special, Ded, Chingiz 911 та Mr. Kykypyky, деякі з них проживають в Україні. За словами агента ФБР із Омахи Джеймса Крейга, у справі фігурує українець В’ячеслав Ігорович Пенчуков (“tank”, “father”) – він працював зі шкідницьким ПЗ IcedID, керував модифікованим Jabber Zeus (той же GOZ, тіки на зашифрованому протоколі Jabber), відповідав за викрадені банківські реквізити та «мулів». Був заарештований у Швейцарії (Женева) в жовтні 2022 року та екстрадований до США. Як повідомляє журналіст Браян Кребс, Пенчуков мав родинні зв’язки з Януковичами і саме завдяки їхньому покровительству правохоронні органи закривали очі на його злочини. Окрім нього, в банді фігурували ще двоє українців-помічників: Іван Вікторович Клепіков (“petrOvich”), відповідав за веб-хостинг і домени та Олексій Дмитрович Брон (“thehead”).

Жертви EvilCorp інфікувалися через будь-які електронні канали передачі даних – месенджери, соціальні мережі, електронна пошта. Застосовується фішинг з посиланнями-пастками й файлами-приманками. Атаці піддаються також мобільні пристрої. Основою служать документи MS Word, які містять макроси, що автоматично завантажують шпигунське програмне забезпечення. Дослідники зазначають, що через соцмережу Facebook користувачам передавалося кілька фотоповідомлень, які переспрямовували їх на фішишгові сайти зі шпигунським ПЗ, яке за увесь час мало різні модифікації – Bugat, Dridex, Cridex, Indrik Spider…

13 листопада 2019 року Якубець був звинувачений у суді Пенсільванії в розробці, обслуговуванні, розповсюдженні і зараженні небезпечного ПЗ Bugat, яке надає зловмисникам повний доступ до скомпрометованої системи. Також спецслужби США переконані, що Якубець співпрацює з російським урядом, допомагаючи ФСБ у зборі конфіденційної інформації з комп’ютерів, які були заражені з допомогою Dridex. За повідомленням видань The Register, Der Spiegel і Bellingcat, тестем Якубця є Едуард Бендерський – екс-офіцер КДБ, учасник групи спеціальних операцій “Вимпел”, вперше створений у 1981 році і трансформований в 5-й Департамент ФСБ. Це його “Мисливський клуб” добивався в Росії дозволу на відстріл червонокнижних тварин…

У червні 2022 року Mandiant повідомили, що Evil Corp може працювати під виглядом іншого угрупування – LockBit, аби таким чином приховати себе та уникнути санкцій. Тим не менш, їх їм уникнути не вдалося. 1 жовтня 2024 року США оголосили санкції проти членів та філій російського кіберзлочинного угрупування.

На даний момент, рекетири Evil Corp продовжують свою діяльність й активно підтримують стосунки з ФСБ, СВР, ГРУ та криміналом. Максим Якубець одружився в 2017 році з Оленою Бендерською (кажуть, на весілля він витратив понад 250 000 фунтів стерлінгів), володіє різними бутіками й вільно роз’їжає на дорогому спорткарі Lamborghini Huracan з номерами “ВОР”. Його подільника – Ігора Турашева було помічено у хакатоні, організованому “Wagner Group”.

MoneyTracker

Злочинна російська хакер-група, що спеціалізується на цільових атаках на фінансові установи та організації. Перша атака була здійснена в 2016 на банк США. Основною ціллю хакерів було картковий процесинг і системи міжбанківських переказів (SWIFT).

У своїх атаках використовували підроблені SSL-сертифікати та Metasploit для проведення розвідки й проникнення в корпоративну мережу. Компіляція шкідливого коду відбувалася одразу під час атаки. Вандали викрадали внутрішню документацію банків: керівництва адміністраторів, внутрішні інструкції та регламенти, форми заявок на внесення змін, журнали транзакцій тощо. Використовують розподілену інфраструктуру з центральним командним сервером, яку складно відстежити. В роботі також помічені стилери, кейлогери, банківські трояни.

Silence

Російська фінансово-вмотивована APT-група. Свою назву отримала за власним інструментом Silence.Downloader, який використовувала для компрометації систем. Кістяк банди складається з двох “Black-Hat хакерів” – пентестера і розробника. Основні жертви – фінансові структури в Росії, Україні, Білорусії, Азербайджані, Польщі, Казахстані, Центральній і Західній Європі, Африці та Азії. Активні з 2016 року.

Silence використовують різноманітні (Empire, dnscat2), у тому числі легітимні (Winexe, SDelete, Nmap, RAdmin), інструменти системного адміністрування, пентесту і реверс-інжинірингу. Проникають в корпоративну мережу в основному через фішинг, активно застосовуючи спуфінг email-адрес та шкідливі файли-приманки в різних форматах (.doc, .lnk, .chm), які віддалено виконують VBScript, PowerShell або JavaScript код. Активно експлуатують RDP і SMB протоколи.

Вміло досліджують інфраструктуру і внутрішні процеси, після чого атакують картковий процесинг й руками “мулів” спустошують банкомати. У середньому зловмисники намагалися вивести близько мільйона доларів з кожної зламаної ними організації. У 2017 році через фішингову кампанію спробували атакувати Національний Банк України (НБУ).

За даними фахівців, група Silence відрізняється від інших певним інтелектуальним підходом – хакери “помішані” на своїй справі і місяцями вивчають мережевий периметр цілі, намагаються перебувати у постійному курсі усіх новин, активно застосовують кібер-шпіонаж і OSINT-розвідку, аналізують звіти антивірусних і Threat Intelligence компаній, відстежують CVE-бази, тенденції та вразливості нульового дня, що дає можливість ретельно сплановувати атаки.

Зловмисники експерементують з бот-нетами (Smoke Bot, Perl IRC bot, Undernet DDos bot), розробляють власні утиліти (Silence, Atmosphere, Farse, Cleaner) і нерідко модифікують експлойти інших груп під свої завдання, наприклад APT-28 (Fancy Bear).

Corkow

Чергова російська кіберзлочинна група, активна щонайменше з 2011 року. У перекладі з англійської “corkow” – таємний. Інша назва – METEL. Зловмисники створили небезпечний банківський троян Win32/Corkow. Його особливості: контролюється центральним C&C сервером, обходить антивірусні системи та UAC, викрадає ключі та паролі з систем онлайн-банкінгу на основі iBank2, IFOBS і SBRF. Містить кейлогер, який шпигує і моніторить набір клавіатури, робить скріншоти, записує відео з екрану і дозволяє паралельно з користувачем користуватись системою. Може самовилучатись з системи жертви.

Станом на листопад 2014 року злочинці вразили понад 250 тисяч комп’ютерів під управлінням ОС Windows. Жертвами ставали – різноманітні фінансові, банківські установи, біржі, трейдери. За даними дослідників, зловмисники змогли здійснити унікальне багатомільйонне вилучення з банкоматів, використовуючи функцію скасування банківських транзакцій. Завдяки їй після кожного зняття баланс карткового рахунку не зменшувався.

В 2015 році їм вдалося проникнути в ІТ-систему російського Енергобанку й отримати доступ до торгового терміналу. Хакери від імені банку почали виставляти заявки на біржі, що спричинило різкі стрибки валюти. Наближені до хакерів люди змогли скористатися цим та збагатитися. Сам же банк поніс великі фінансові і репутаційні збитки.

Групою використовуються експлойти зі шпигунського пакету Nitris Exploit Kit (CottonCastle), який таємно поширюється серед російських хак-груп, зокрема Buhtrap і Carbanak.

REvil

REvil – скорочення від «Ransomware Evil». Також відомі як “Sodinokibi”. Одне з найвідоміших терористичних хакерських угруповань сучасності, яке наробило чимало шкоди в США. Спеціалізуються на створенні та розповсюдженні вірусних програм-шифрувальників, вимагачів-здирників. За ними з 2011 року ведуть полювання ЦРУ, ФБР, EUROPOL та інші спецслужби світу.

Зловмисники працюють по моделі RaaS – Ransomware as a Service, яка передбачає надання на комерційній основі доступу до автоматизованого шкідливого ПЗ, що не вимагає навичок хакінгу збоку філії (клієнта). Таким чином кіберзлочинність вийшла на новий рівень, коли кожен може придбати собі софт і почати зламувати…

REvil здобули горезвісну популярність завдяки атаці на Apple, унаслідок чого було викрадено схеми майбутніх продуктів компанії. Також їх пов’язують з нападом на уряд Техасу 2019 року. 30 травня 2021 року бразилійська м’ясопереробна компанія JBS SA зазнала нищівної кібератаки, унаслідок чого було виведено з ладу її виробництва у США, Канаді та Австралії. Атаку за масштабом порівнювали з кібератакою іншого російського APT-угрупування DarkSide на трубопровід Colonial Pipeline, яка сталася того ж місяця. 2 липня 2021 року REvil знову атакували американців – цього разу постраждала IT-компанія Kaseya – найбільший постачальник корпоративного ПЗ в світі. Фахівці IT-безпеки з Huntress Labs назвали цю атаку колосальною. Хакери стверджують, що в результаті атаки їм вдалося отримати доступ до мільйона комп’ютерних систем у всьому світі. Жертвами REvil також стали Дональд Трамп, співачки Леді Гага та Мадонна.

Здавалось, спецоперації REvil проти США могли тривати безкінечно, однак президент Байден зв’язався з Путіним і поставив тому ультиматум. 13 липня 2021 року веб-сайти Revil та інша інфраструктура зникли з Інтернету. Kaseya отримала ключі розшифрування від ФБР, що дозволило їм відновити дані. У жовтні 2021 року американські спецслужби остаточно ліквідували сервери кібертерористів REvil.

Пізніше, один з анонімних представників REvil заявив в інтернеті, що їх команда згортає активну діяльність – вони більше не планують рекламувати свою платформу Ransomware-as-a-Service. Він також додав, що у разі будь-яких атак з допомогою їхнього шифрувальника на соціальний сектор, охорону здоров’я, освітні установи чи урядові мережі, REvil готові безкоштовно надати ключ-дешифрування й негайно припинити партнерство з ненадійними філіями. Водночас на російських хакерських форумах, наприклад XSS.IN, була заборонена будь-яка реклама Ransomware.

8 листопада 2021 року Міністерство юстиції США оприлюднило обвинувальні акти проти громадянина України, 22-річного школяра з Дубровиці (Рівненська область) Ярослава Васинського (“Rabotnik”) та 28-річного росіянина Євгена Поляніна. Обоє звинувачувалися в проведенні нападів на американську інфраструктуру за участю зловмисного програмного забезпечення Revil Ransomware.

Поляніна оголосили в розшук, а зрадника Васінського в листопаді 2021 року затримали INTERPOL в рамках операції Cyclone при перетині польсько-українського кордону. Його екстрадували в США й приговорили до 13 років ув’язнення. Як повідомляє видання Bloomberg, хлопець займався ремонтом мобільних телефонів (також надаючи послуги флуду), навчався в Польсько-Японській Комп’ютерній Академії та Університеті підприємництва і адміністрації в Любліні, підпрацьовував кореспондентом компанії LIGA Inform в Польщі. З Ransomware він працював як філія, тобто афілійована особа. Зазначається, що Васінський вийшов на російських комп’ютерних злодіїв через інтернет-форум – ті обіцяли винагороду в розмірі 60-70% за перший викуп. Поліція вилучила 10 000 доларів під час його арешту.

Як повідомляє DailyMail, Полянін сховався в Барнаулі, Сибірській глубинці й живе розкішним життям з дружиною у шикарному особняку, їздить на дорогих машинах. Все це добре він, очевидно, надбав на гроші, які вкрав у громадян Сполучених Штатів Америки. Російська влада не робить нічого, щоб привести його до відповідальності. Навпаки, плідно співпрацюють з ним.

В 2022 році ФСБ заявило, що нібито ідентифікувало всіх учасників Ransomware Evil. У хакерів вилучили 426 мільйонів рублів, 500 тисяч євро, 600 тисяч доларів, 20 автомобілів преміум-класу. Як вияснилося пізніше, затримали аж ніяк не лідерів банди, а лише операторів. Власне, через деякий час сайти REvil знову ожили в даркнеті.

DarkSide

Ще одна кіберкримінальна Ransomware-група з Росії. В ній чимало схожого з REvil – і в моделі роботи (RaaS), і в програмному коді шифрувальників-вимагачів. Подейкують, вони або є партнерами, або частини одного «цілого».

DarkSide підозрюють у проведенні кібератаки на Colonial Pipeline (паливний трубопровід протяжністю 9000 км, через який поставляються практично всі нафтопродукти США). Атака на Colonial Pipeline є найбільшою в історії кібератакою на критично важливу інфраструктуру. Керівництво трубопроводу виплатило хакерам за розблокування нечувану суму – 4,5 млн доларів. За даними дослідницької компанії Elliptic, тільки за період з серпня 2020 року по квітень 2021, DarkSide отримали від своїх жертв щонайменше

90 млн доларів у біткоїнах. Експерти неодноразово помічали, що DarkSide конкретно націлені на США і не атакують об’єкти розташовані в країнах колишнього СНД.

Як повідомляють експерти з кібербезпеки Mandiant, проникаючи у цільову систему, DarkSide Ransomware спочатку обходить UAC за допомогою інтерфейсу CMSTPLUA COM. Потім створює log-файл, який служить журналом. Далі програмне забезпечення перевіряє місцезнаходження та мову системи, ідентифікує та деактивує систему захисту, відключає резервне копіювання й припиняє деякі службові процеси, щоби дозволити доступ до файлів користувача. Дані зашифровуються алгоритмом Salsa20 та ключем RSA-1024. Нарешті, викупне програмне забезпечення залишає після себе записку про викуп під назвою Readme.txt. В файлі посилання, яке веде на сайт мережі TOR – він спонукає користувача перевірити свою особу та здійснити платіж за допомогою Bitcoin або Monero.

Афілійовані особи Darkside зобов’язані пройти співбесіду, після чого їм надається доступ до панелі керування. Адмінка доступна лише в TOR-мережі, яку клієнти можуть використовувати для керування модулями DarkSide, платежами, публікаціями в блогах і спілкуванням з жертвами.

Шифрувальник здатен вражати як Windows-системи так і Linux. Перші повідомлення про нього з’явилися в листопаді 2020 року на російськомовних хакерських форумах – exploit.in та xss.in. Користувач під ніком “darksupp” залишав оголошення з рекламою їх шкідливого програмного забезпечення. Пізніше його заблокували.

У 2021 році, їх як і REvil, накрив рейд ФБР. Доступ до їх інфраструктури (веб-ресурси, хостинг-панелі, платіжні сервери) був перекритий. Усі криптоактиви, отримані в рамках незаконної діяльності, були вилучені – переведені на невідомий криптогаманець.

LockBit

Російська політично і фінансово вмотивована Ransomware-група. Відома з 2019 року. За своєю структурою – класична ОПГ. Працюють практично по всьому світу: Європа, США, Китай, Японія. Не гребують нічим – атакують і фінансовий сектор, і урядові системи, і навіть такі галузі як охорона здоров’я та освіта (в 2022 році атакували лікарню для хворих дітей). В 2023-му напали на службу водопостачання у Франції. У червні 2024 року банда LockBit атакувала Університетський лікарняний центр у Загребі – найбільший медичний заклад Хорватії. Кібертерористи зашифрували велику кількість файлів, включаючи медичні записи та інформацію про співробітників, і вимагали нерозголошену суму в обмін на непублікування даних. Уряд Хорватії відхилив вимоги.

Як заявляють самі кібер-терористи, їхня група відріняється від інших швидкістю шифрування та вивантаження даних. Мають свою патнерську програму і навіть BugBounty.

Програмне забезпечення LockBit написане на мові програмування C/C++. Являє собою повністю автоматизовану і відлагоджену систему з адмін-панеллю, доступною через мережу TOR. Отримує початковий доступ, використовуючи скомпрометовані облікові записи, невиправлені вразливості серверів, фішингові кампанії, інсайдерський доступ та експлойти 0-Zero Day. Активно застосовують брутфорс RDP. Для підвищення привілеїв використовуються такі додатки як: Mimikatz, Nmap, PowerShell Empire, Process Hacker, Cobalt Strike (Beacon). Після того як система взята під контроль, шифрувалньик збирає інформацію про мережу, викрадає та шифрує дані з допомогою AES/RSA. Жертві висувається вимога сплатити викуп за розшифровку даних. Детально тактика та методи LockBit описані в звіті TrendMicro.

19 лютого 2024 року в рамках операції Cronos Національне агентство з боротьби зі злочинністю (NCA) у співпраці з Європолом та іншими міжнародними правохоронними органами захопило контроль над веб-ресурсами Lockbit в даркнеті. Були затримані дотичні до LockBit люди – в Польщі, Україні (Київ, Тернопіль) та США. Було виявлено близько 188 афілійованих осіб, а також 30 000 біткойн-адрес, які використовувалися для управління прибутками групи від виплати викупу, які містили 2 200 BTC.

7 травня 2024 року спецслужби США, Великобританії та Австралії деанонімізували лідера LockBit, ним виявився – 31-річний росіянин Дмитро Юрієвич Хорошев (“Lockbitsupp”, “putinkrab”) з Воронєжа. Також ідентифікували його поплічників, серед яких росіяни: Іван Генадієвич Кондратьєв (“Bassterlord”, “Fisheye”) з Новомосковська, Артур Сунгатов з Казані (детальніше), Михайло Павлович Матвєєв з Абакану (“Wazavaka”, “Uhodiransomwar”, “m1x”, “Boriselcin”, “Orange”).

На даний момент група продовжує існувати, але її лідери перебувають в активному розшуку.

У травні 2025-го адмін-панель LockBit зламав невідомий хакер і залишив послання: “Don’t do crime CRIME IS BAD xoxo from Prague”, а також посилання на злиту базу даних.

Wizard Spider

“Майстер Павук” – одна з найчисельніших кібертерористичних груп Росії. Через багаточисельність її спокійно можна назвати справжнім картелем. Штаб-квартира знаходиться в Санкт-Перербурзі. Учасниками є щонайменше 80 осіб. Деяких пентестерів набирали на remote з України – вони отримували від 1500 до 2000$. Група використовує три види небезпечного шпигунського програмного забезпечення – Ryuk, Conti і Trickbot. Через що її дуже часто саме так і називають в звітах. Також їм належить шпигунська система SIDOH. “Wizard Spider” протягом багатьох років є мішенню ФБР, Національного агентства злочинів Великобританії, Інтерполу, Європолу та інших міжнародних правохоронних органів.

Хакери націлені на великі системи і корпорації на базі Microsoft Windows. Жертвами здирників стали численні установи США. В 2019 році Берегова охорона США заявила, що зловмисниками Ryuk був атакований морський порт. У період з 2019 по 2020 рр. були здійснені масові атаки на лікарні США в Каліфорнії, Нью -Йорку та Орегоні, а також у Великобританії і Німеччині. Внаслідок атаки десятки хворих на рак не змогли вчасно провести хіміотерапію. В жовтні 2020 року атакували Психіатричну лікарню в Фінляндії, викравши медичну документацію 40000 людей, і не лише домагалися викупу, а й шантажували та погрожували опублікувати дані про психічне здоров’я клієнтів у відкритий доступ.Нападу зазнали також освітні, навчальні заклади. У 2021 році була проведена атака на Систему охорону здоров’я Ірландії, яку назвали однією з найбільших кібератак на медичні заклади.

Компрометація найчастіше відбувається через фішингові листи зі шкідливими вкладеннями (часто макроси MS Word) або через злам RDP/Active Directory. На цільовій системі розгортається шпигунське ПЗ – Trickbot, Emotet або Bazaar. Воно зупиняє систему безпеки (антивірус, резервне копіювання), інтегрується в системні процеси і шифрує користувацькі дані, поєднуючи алгоритми AES та RSA. Вихідний код Ryuk за структурою схожий на Hermes Ransomware. Цікаво, що зловмисне ПЗ здатне використовувати функцію “Wake-ON Lan” для виявлення суміжних хостів.

Викуп приймають в Bitcoin. Для відмивання отриманих коштів, оператори Ryuk не гидують використовувати великі та добре відомі обмінники криптовалют, як от Binance та Huobi (імовірно використовуючи облікові записи дропів).

В 2021 році в Амстердамі був заарештований один з операторів Ryuk – росіянин Денис Дубніков, засновник криптобірж EggChange і Crypto Coyote. Дубніком визнав свою вину, пішов на угоду зі слідством і йому оголосили вирок у вигляді вже відбутого терміну. Його адвокатом виступив відомий в США адвокат Аркадій Бух, який “відмазав” не одного кіберзлочинця.

В серпні 2021-го стався витік – один із пентестерів, якому імовірно недоплатили, вирішив помститися та викласти в публічний доступ деяку внутрішню документацію групи. Дані включали IP-адреси для серверів командування та контрольного управління (C2S), а також архів 113 Мб, який містить численні інструменти й навчальний матеріал “Мануали для работяг и софт.rar” в якому зібрані інструкції й деякі утиліти для пентесту. Їх детально проаналізували експерти Cisco Talos у своїй публікації.

Зловмисники активно застосовують у своїй роботі такі додатки для експлуатації інформаційних систем як: Cobalt Strike, Metasploit, Mimikatz, Armitage, ADFIND, SharpView, NetScan, RClone, SystemBC, Bitsadmin, Seatbelt, GMER, BASHLITE тощо. Ознайомитись зі списком сценаріїв Read Team-технік можна ознайомитись на сайті MITRE.

Після початку повномашстабної війни Росії проти України, Conti заявили про підтримку Путіна й пригрозили “кібератаками кожному, хто піде проти них”. Обіцяючи “використати усі свої ресурси для ударів по критичній інфраструктурі супротивника”. У відповідь невідомий хакер (на думку журналіста Алекса Холдена, це був українець), імовірно один із учасників гурту, злив в Інтернет внутрішнє листування з 29 січня 2021 по 27 лютого 2022 року (загалом 60 694 повідомлень). Витік, який ще називають “ContiLeaks”, складається з 339 файлів JSON, кожен з яких – журнал за один день. Швидше за все, хтось зламав внутрішній сервер Jabber/XMPP злочинців й опублікував усі журнали (пізніше виявилося, що це був дослідник безпеки з України, він дав інтерв’ю CNN). Чати демонструють безжальне ставлення учасників до своїх жертв та цинічну гонитву за наживою. Крім усього іншого, ці журнали, схоже, підтверджують ланцюг командування, що пов’язує зловмисників з російськими спецслужбами. Conti націлювалися також на відомого журналіста-розслідувача, засновника агенції Bellingcat – Христо Грозєва. Згодом були опубліковані ще 148 файлів та вихідний код Conti Ransomware.

В лютому 2023-го США та Великобританія наклала санкції на 7 громадян Російської Федерації, які були причетні до вищеназваної Ransomware-групи: Віталій Ковальов, імовірний засновник шпигугського ПЗ TrickBot (“Bentley”, “Bergen”, “Alex Konor”), Максим Михайлов (“Baget”), Валентин Корягін (“Globus”), Михайло Іскрицький (“Tropa”), Дмитро Плешевський (“Iseldor””), Іван Вахромєєв (“Mushroom”), Валерій Седлецький (“Strix”). Пізніше до них додалися ще 11 осіб.

Як зазначає видання LA STAMPA, в Росії Ковальова нібито намагалися притягнути до відповідальності, однак це була більше гра на публіку, адже у подальшому всі обвинувачення з нього були зняті. Автори роблять висновок, що автор TrickBot ймовірно погодився на співпрацю з Департаментом ФСБ й працює на службі Путіна.

У висновку, інфраструктура Conti була відключена і власники заявили про закриття бренду, банда розкололася на різні частини.

LAZARUS (APT 38)

Північнокорейське хакерське угруповання, що спонсорується режимом диктатора Кім Чен Ина. Фінансово вмотивоване. Націлене на банківські системи різних країн. Їх назва нібито походить від біблійного Лазаря, який воскрес із мертвих.

Lazarus Group являюють собою групу топових хакерів вищого пілотажу, яку за майстерністю можна порівняти хіба що з ізраїльським підрозділом електронної розвідки “8200”. За деякими даними, позв’язані з “Бюро 121” (підрозділ військової розвідки Північної Кореї) й координуються “Офісом зв’язку 414” у Пхеньяні, який налічує близько 6000 хакерів різного рівня. Деякі з них розкидані по світу і працюють автономно з таких точок як: Росія, Білорусь, Китай, Індія, Малайзія. У своєму Threat Intelligence-звіті Google назвав Північну Корею найбільш кіберзлочинною державою в світі.

Lazarus мають дочірні хакерські групи – Bluenoroff і AndAriel.

Lazarus активно займаються кібершпіонажем, створюють й розповсюджують програми-вимагачі, шифрувальники по всьому світу. Атакують криптовалютний ринок (атака на Kucoin, Bybit). Відомі на світовому «кібер-полігоні» завдяки своєму вірусу-шифрувальнику “WANNACRY”, який паралізував роботу понад 500 тис. комп’ютерів по всьому світу. До речі, автором цього зловмисного програмного забезпечення називають випускника Політехніки ім. Кім Чхека – Пак Чин Хьока. ФБР оголосили його в розшук. Цей північнокорейський хакер працював в підставній організації “Korea Expo” (Chosun Expo) в китайському портовому місті Далянь у період з 2013-2017 роки. Вдень він розробляв онлайн-ігри для клієнтів по всьому світу. А вночі орудував у якості комп’ютерного зломщика. Паку приписують злам SONY та Центробанку Бангладеша і загрожує до 20 років, якщо його коли-небудь знайдуть.

Перший значний хакерський інцидент за участі APT 38 відбувся 4 липня 2009 року, який дістав назву «Операція Троя». Ця атака використовувала Mydoom і Dozer зловмисне програмне забезпечення для масштабної DDoS-атаки проти веб-сайтів США та Південної Кореї. Залп вразив близько трьох десятків веб-сайтів і помістив текст «Memory of Independence Day» у головний завантажувальний запис (MBR).

З часом напади LazaRus стали більш витонченими, їх методи та інструменти стали кращими і ефективнішими. Атака в березні 2011 року, відома як “Десять днів дощу”, націлена на південнокорейські ЗМІ, фінансові та критичні інфраструктури, і складалася з більш досконалих атак DDOS зі скомпрометованих комп’ютерів у Південній Кореї.

У 2016 році LazaRus скоїли один із найгучніших кіберзлочинів століття – викравши 81 млн доларів з Центрального банку Бангладешу. Атака почалася 4 лютого о 20:00. А наступного дня 5 лютого о 08:45 співробітники банку виявили непрацюючий принтер, призначений для друку банкнотів, й списали це на банальні несправності комп’ютерної техніки. Насправді це було результатом атаки – хакери зламали комп’ютерні мережі банку Бангладешу. Далі почались вихідні, а понеділок 8 лютого був першим днем Місячного Нового року, який в Азії відзначається повсюдно. Хакери взяли під контроль SWIFT і вивели з банку усі кошти на завчасно відкриті в столиці Філіппін Манілі рахунки. Таким чином, транзакції злочинців помітили лише на 5-й день. Частину коштів вдалося заблокувати. Як виявилося потім, північнокорейські хакери цілий рік нишпорили комп’ютерною мережею Центрального банку Бангладешу. Проникли вони туди через фейкове резюме у вигляді шкідливого PDF.

Не меншою за розмахом була атака на SONY 24 листопада 2014 року. Тоді група хакерів під назвою #GOP (Guardians of Peace) паралізувала роботу кіностудії Sony Pictures, після чого почала планомірно «зливати» в мережу секретні документи, копії фільмів і особисті дані її співробітників. У «витоку» виявилося близько 3500 номерів соціального страхування та інформація про оклад 6700 співробітників Sony, включаючи директорів, а також домашні адреси, телефони, поштові скриньки, причини пропуску роботи, паролі від акаунтів у соціальних мережах, внутрішні паролі, дані про інфраструктуру серверів і навіть інтимні подробиці. Було злито до 100 терабайт даних. ЗМІ охрестили цю подію “наймасштабнішим корпоративним зламом в історії”. Причиною міг послужити вихід фільму “Інтерв’ю”, у якому агент ЦРУ планує убити Кім Чен Ина.

Злам Sony Pictures відбувся швидше за все чере зфішингову атаку і продемонстрував повну недбалість співробітників: вони тримали списки паролів в таблицях Excel, PDF і текстових файлах. Мова не тільки про ключі до акаунтів соцмереж різних проектів Sony, але і про доступ до аналітичних сервісів, підписка на які варта десятки тисяч доларів на місяць. Причому, хакери не напали одномоментно, а крок за кроком, майже цілий рік, заражали нові комп’ютери SONY.

Угруповання використовує у своїй роботі найрізноманітніші методики та інструменти. Зокрема: AdFind, SMBMap, Responder and MultiRelay for Windows, XenArmor Email Password Recovery Pro, XenArmor Browser Password Recovery Pro, TightVNC Viewer, ProcDump, tcpdump, wget. Тим не менш, свої IP адреси вони неодноразово засвітили. А їх шкідливий код на сьогодні цілком відомий фахівцям з Threat Intelligence.

Ознайомитись з техніками, які застосовують Lazarus Group можна на сайті MITRE.

Red Apollo (APT10)

Китайська урядова хакерська група. Також відома під іменами – Stone Panda, MenuPass, POTASSIUM. Регулярно потрапляє на радари аналітиків з 2009 року. Орієнтована на будівельні, інженерні, аерокосмічні та телекомунікаційні компанії світу, а також урядові організації, які можуть бути суперниками Китаю. Зокрема ними неодноразово були атаковані ІТ-системи в США, Європі, Японії. Вибір цілей відповідає цілям спецслужб Китаю.

Спеціалізуються на крадіжці секретної, військової інформації, державної таємниці. За даними FireEye, за рахунок кібершпіонажу APT10 китайський уряд отримував доступ до військових розробок, агентурних даних та іншої цінної інформації. Протягом 2014-2017 років кібердиверсанти провели операцію “The Cloud Hopper” в рамках якої була викрадена інформація в більше, ніж 10-ти країн світу. У подальшому була використана Китаєм, щоб забезпечити технологічну і конкурентну перевагу китайських корпорацій на міжнародному ринку.

У своїй роботі використовують Remote Access Tool (RAT), зокрема Qasar RAT, інструмент для хакінгу Cobalt Strike, різноманітні бекдори і трояни.

Довгий час вважалося, що після серії атак група APT10 пішла зі сцени, однак у 2016 році вона знову привернула увагу фахівців з безпеки. У 2016-2017 роках APT10 провела масовані фішингові атаки, які зачепили шість континентів.

В 2018 двох учасників APT10 вдалося деанонімізувати. Їм були висунуті обвинувачення Мін’юстом США та оголошено в розшук.

Numbered Panda (APT12)

Китайське хакерське кібер-угруповання, пов’язане зі Збройними силами Китаю. Діє з 2009 року. Націлене на організації у Східній Азії. Розсилають фішингові листи зі шкідливими PDF-документами, атакують ЗМІ та технологічні компанії в Японії і Тайваню. Основний інструмент – бекдор Etumbot.

Однією з типових методик проникнення є заражений PDF-файл. Для закріплення використовуються відомі CVE-вразливості (зокрема Adobe Acrobat Reader та Flash Player), а також шкідливі надлаштування в Microsoft Excel. Для викрадення даних використовуютьться шпигунське Malware – IXESHE, AUMLIB, Etumbot. Шкідливе програмне забезпечення керується з центрального Command&Control сервера. Комунікація з ним шифрується в Base64. Вихідний код написаний на C++. Атакуються в основному Windows-системи.

APT16

Ще одне китайське APT-угруповання. Переважно атакує акаунти тайванських і японських політичних активістів, журналістів, урядові організації. Ймовірно, також фігурує під назвами OpTaiwan, SVCMONDR і Danti group або ж співпрацює з ними. У своїх атаках використовує шкідливе ПЗ ELMER – безтілесний HTTP-бекдор з підтримкою виявлення та обходу проксі, написаний на Delphi.

У 2015 році APT16 успішно скористалася експлойтом для віддаленого запуску довільного коду в MS Office. Незважаючи на те, що на момент початку фішингової кампанії патч для цієї уразливості був уже півроку як написаний. Жертвам розсилали листи з файлом .docx, який через помилку в обробці впровадженого векторного малюнка (EPS) давав змогу виконати довільний код. Таким чином зловмисники могли розгорнути шел та закріпитися в системі.

Використовують шпигунське забезпечення IRONHALO та ELMER.

Silent Cards

Африканське кібер-злочинне угруповання, родом з Кенії, міста Найробі. Звинувачуються в організації багатомільйонних пограбувань у секторі фінансових послуг. Групу заснував колишній працівник Управління кримінальних розслідувань (DCI), який мав імена найкраших кіберзлодіїв країни і просто скористався цим. Інша назва хакерів – “Forkbombo”, яку вони отримали за адресою електронної пошти forkbombo@gmail.com, що використовувалася для отримання даних з кейлогера.

Дослідники визначали SilentCards як одного з провідних гравців кіберзлочинності на Африканському континенті. На відміну від своїх “колег” на Заході та в Азії, SilentCards можливо володіли меншими технічними можливостями, але їхні методи були досить дієвими та ефективними. Група орієнтувалася на молодих випускників у сфері ІТ, обіцяючи їм незліченне багатство. Кенія зі своїм бажанням оцифрувати свою економіку, не маючи належних засобів кібербезпеки, стала мішенню для кіберзлочинності та онлайн-шахрайства.

Silent Cards писали сценарії на Python та використовували шкідливе програмне забезпечення для проникнення, таке як: PowerShell Empire, Metasploit, Deathstar, Bloodhound, CrackMapexec, Aesshell, Xmultishell, Chaos та Katoolin. Експлуатували картковий процесінг, після чого знімали готівку в банкоматах з допомогою “мулів”. До 2021 року, переїжаючи з місця на місце, злочинці тероризували банки Кенії, Уганди та Руанди. Також їх жертвою стала система Safaricom, яка керувала оплатою мобільного зв’язку. Хакери знайшли лазівку в системі та “зарядили” і змогли обдурити її, “зарядивши” свої телефони на необмежену тривалість часу. Також “Форкбомбо” співпрацювали з іншою групою Grapzone, яка з 2013 року спустошувала супермаркети.

У 2019 році Бюро розвідки Руанди арештувало кенійських хакерів. Викриттям також займалися дослідники з OnNet Africa.

Elfin Team (APT33)

Іранське урядове APT-угруповання, засноване у 2013 році. Відоме під назвами: Peach Sandstorm, Holmium, Refined Kitten, Magic Hound. Націлене на об’єкти аерокосмічної, оборонної та нафтохімічної промисловості США, Південній Кореї, Саудівської Аравії та їх союзників.

У своїх атаках використовують програму-дроппер під назвою DropShot, яка може самотужки розгорнути і встановити бекдор. На цільові системи проникають через цілеспрямовані фішингові атаки (Spear Phishing) з email-листами, що містять файли для розгортання бекдорів: DROPSHOT, NANOCORE, SHAPESHIFT, NETWIRE, TURNEDUP. Детально про арсенал Elfin написали експерти з Symantek.

Зловмисники також використовують соцінженерію та сквоттерство – реєстрували домени та видавали себе за відомі організації, такі як: Boeing, Alsalam Aircraft Company, Northrop Grumman і Vinnell. Для закріплення в системі використовують популярний шел – Alfa Team Shell, розроблений іншою іранською хак-групою Alfa Team.

За деякими даними, APT33 має відношення до ще одною спонсорованої державою кібергрупи – «Кіберармія Ірану» (атакували китайський пошуковик Baidu). Фахівцям Mandiant вдалося визначити одного з керівників групи під ніком “xman_1365_x”, який пов’язаний з іранським інститутом NASR.

У 2012 році група хакерів, які заявили про себе як «ластівки», зламала сервери МАГАТЕ. Експертами з інфобезпеки висловлювали припущення, що за цією атакою стояла «електронна армія Ірану».

На думку експертів, Іран входить в 10-тку найпотужніших кіберармій світу.

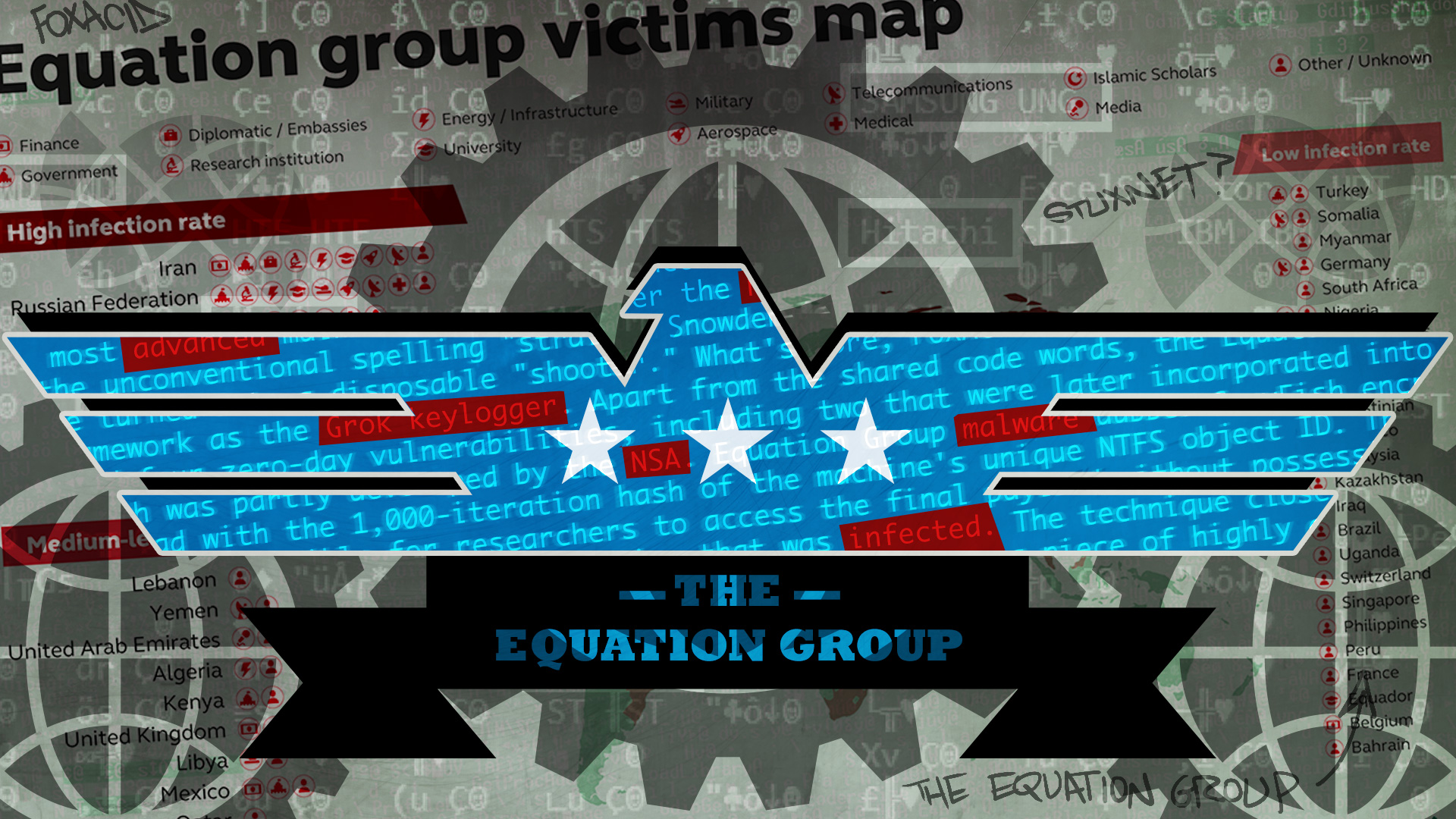

Equation Group

Одне з найпотужніших хакерських угрупувань військового рівня, яке діяло на рубежі 90-2000х. Про них заговорили у 2015 році, коли ядерна програма Ірану була порушена вірусом “STUXNET”, який проник в SCADA-систему управління центрифугами та втрутився у технологію збагачення урану. Дослідники дійшли висновку, що атаки нульового дня та інструменти експлуатації, які застосовувались Equation Group мають велику схожість з атакою Stuxtnet.

Багато хто вважає, що Equation Group належить до Агентства Національної безпеки США (АНБ). Інструменти, які використовує група, вкрай просунуті, дають змогу проводити атаки високого рівня, зокрема перепрограмувати жорсткі диски, після чого ті самознищуються, що вкрай ускладнює виявлення і локалізацію. Дослідники зафіксували понад 500 зразків шкідливого програмного забезпечення, яке застосовували Equation Group. Ось назви шкідливих утиліт, які стали відомими: EQUATIONDRUG, DOUBLEFANTASTY, GRAYFISH, GROK, TRIPLEFANTASY, FANNY, EQUATIONLASER. Більшість їхніх цілей знаходились в Ірані, Росії, Пакистані, Афганістані, Індії, Сирії, Малі.

У 2017 році WikiLeaks злив листування ЦРУ, у якому обговорюють Equation Group.

Назву “Equation Group” (“Група Рівнянь”) хакери отримали через свою любов до алгоритмів шифрування і стратегій обфускації, а також витончених методів, використовуваними в операціях. Група використовує специфічну реалізацію алгоритму шифрування RC5 у своїх шкідливих програмах. Деякі з найостанніших модулів також використовують RC6, RC4 і AES, на додаток до інших криптографічних функцій і хешів.

Методи захисту від APT і Ransomware атак: чек-ліст

- Захистити RDP. Обмежити доступ по IP.

- Захистити SSH. Змінити стандартний порт, обмежити доступ по IP, застосовувати ключі доступу.

- Захистити SQL. Доступ лише для обмеженого списку IP-адрес.

- Захистити системи Active Directory та Microsoft Exchange від несанкціонованого доступу.

- Захистити належим чином прграмні засоби MS Office (захист від шкідливих макросів, VBS-скриптів) та MS Outlook (сувора фільтрація вхідних листів і файлів).

- Захистити будь-які інші адміністративні частини, наприклад вхід в CMS, хостинг-панель та інші технічні вузли від несанкціонованого доступу.

- Захистити будь-які інші мережеві порти та інтерфейси. Обмежити доступ для окремих країн. Зробити доступними зовні (для публічного інтернету) лише 80 і 443, усі інші TCP/UDP порти повинні фільтруватися.

- Особливу увагу виділити захисту Windows-систем з доступом по протоколу RDP (Remote Desktop Protocol) та SMB (Server Message Block).

- Обмежити виконання утиліти NetCat на VPS-серверах, яка може використовуватись для несанкціонованих з’єднань.

- Завжди використовувати для будь-яких з’єднань та інтерфейсів шифрування SSL/TLS.

- Приховувати веб-сторінки з конфіденційною, службовою інформацією від відкритого доступу та індексування пошуковими системами.

- Встановити міжмережевий екран на рівні сервера (CSF/UFW) і додатка (WAF).

- Розгорнути на сервері антиспам (SpamAssasin) і антивірусну (ClamAV, Snort) системи.

- Фільтрувати вхідний/вихідний трафік, підключити CDN Cloudflare для захисту від масованих атак.

- Розгорнути централізовану систему моніторингу (Zabbix, Graffana, Splunk) і аналізатори логів (GoAccess).

- Розгорнути систему регулярного оновлення та резервного копіювання (Backup System).

- На складних об’єктах ІТ-інфраструктурах підключити DLP/IPS/IDS (Система запобігання витокам і вторгненням) і SIEM-системи (Система реагування на події та кіберінциденти).

- Застосовувати розмежування доступу для облікових записів, використовувати рольові системи доступу (RBAC, Role-Based Access System).

- Запровадити політику інформаційної безпеки. Обов’язково використовувати двофакторну аутентифікацію та хешування паролів й іншої чутливої інформації в базах даних.

- Використовувати пісочниці для відкриття/тестування невідомих посилань або файлів (Hybrid, AppRun, Cybergordon, URLscan та інші).

- Не підключатись до невідомих точок доступу Wi-Fi без активного VPN.

- Використовувати антивірусні та антифрауд системи на робочих комп’ютерах, особливо Windows.

- Проводити регулярне навчання співробітників з основ комп’ютерної грамотності, інформаційної гігієни та кібербезпеки, щоб унеможливити людський фактор.

- Проводити регулярно аудит і пентест, включаючи формат Red Team з застосуванням соціальної інженерії.

Джерела і посилання

- GitHub. KR.Laboratories. APT & Ransomware Groups: Дослідження, Тактики, Аналітика.

- Бараненко Р.В. Кібератака як одна з форм кібертероризму (2021)

- Russia or Ukraine: Hacking groups take sides

- Russia-Ukraine War CyberTracker

- CyberKnow. Israel-Palestine Cybertracker #8

- GitHub. Malware Collection

- GitHub. Malware Part Collection 2.

- Reversing Conti Ransomware

- vx-underground. Conti Leaks Download.

- Wikipedia. List of Hacker Groups.

- BugCrowd. Glossary.

- GitHub. Ransomware Sources

- GitHub. Vx-Underground. MalwareSourceCode.

- GitHub. Malware Collection.

- GitHub. Public Malware Sources.

- GitHub. NX-Ransomware

- GitHub. hidden teak Ransomware

- GitHub. MyLittleRansomware

- GitHub. Malware Development Kit. Lilke Lazarus Group.

- Best Carding World. Malware.

- Telegraph. hacker_frei. Вымогательство как услуга. Кто и за сколько предлагает в даркнете помочь с вымогательством

- CTX. Map of Recent APT Attack Campaigns

- HABR. Охота на LockBit — короля вымогательского ПО c Dark Web

- Cybernews Ransomlooker

- Profile: GRU cyber and hybrid threat operations

- Циклопедия. 85-й главный центр специальной службы ГУ ГШ

- Циклопедия. 72-й центр специальной службы ГУ ГШ

- Циклопедия. Воинская часть 74455

- Вікіпедія. Підрозділи психологічних операцій збройних сил Російської Федерації

- Cyprus Daily News. Центр зарубежной военной информации и коммуникации (ЦЗВИК) ГУ ГШ

- InformNapalm. Список російських військових спецпідрозділів.

- RansomWatch Index

- Ransomware Live

- Nick Bilogorsky. Zeus.

Автор: © Konrad Ravenstone, KR. Laboratories Research