У цій статті я пропоную розібратись що таке Google Dorks та як використовувати OSINT-можливості Гугла на повну для ефективного збору інформації в інтернеті та пошуку вразливостей електронних ресурсів.

- Що таке Google Dorks?

- Які дані можна зібрати з допомогою Google Dorks?

- Які типові задачі допомогає вирішити Google Dorks?

- Синтаксис Google Dorks

- Google Dorks: приклади застосування. Підбірка дорків.

- Пошук файлів

- Пошук витоків даних

- Пошук вразливих URL-адрес

- Пошук вразливих веб-серверів, адмін-панелей

- Пошук IoT-пристроїв

- Пошук поштових серверів і електронних листів

- Пошук сторінок, блогів, резюме

- Пошук вразливостей CMS Joomla

- Пошук вразливостей і витоків CMS WordPress

- Аналіз конкретного веб-сайту

- Як захистити сайт від Google Dorks і хакінгу?

- Корисні джерела, інструменти, посилання

Що таке Google Dorks?

Google Dorks — це техніка інформаційного пошуку з використанням операторів Google (Advanced Search Operators).

Оператори пошуку Google — це спеціальні символи та запити, які розширюють можливості звичайного текстового пошуку.

З допомогою Google Dorks можна виконувати різноманітні задачі з OSINT та кібербезпеки, виявлялти потенційні вразливості сайтів і додатків, знаходити і попереджати витоки даних, виявляти приховану інформацію, яка була проіндексована роботами і потрапила в результати пошукової видачі (Search Engine Result Page, SERP).

Google Dorks активно застосовується пентестерами, реверс інженерами, дослідниками і аналітиками IT-сфери з метою аудиту та виявлення “дірок” безпеки в системах і електронних ресурсах.

Сам термін “Google Dorks” вперше з’явився у 2002 році, коли cybersecurity-експерт Johny Long зібрав пошукові оператори й запити Google (Google Dork Queries) для пошуку вразливостей та сенситивної інформації в інтернеті. Цей список він назвав “Google Dorks”, що походить від англійсьского сленгового слова “dork” — дурник, оказія, опус, курйоз. У 2004 році цей список переріс у цілий проєкт — Google Hacking Database (GHDB).

Які дані можна зібрати з допомогою Google Dorks?

Google Dorks дозволяє зібрати досить великі обсяги інформації, наприклад:

- Пошук людей (імена та прізвища, нікнейми);

- Пошук інформації у соцмережах;

- Метадані і log-файли;

- Електронні адреси;

- Файли і документи (pdf, doc, txt, sql, mp3, jpeg, avi та ін.);

- Веб-сторінки (URL);

- Веб-служби та сервери;

- Мережеві пристрої (IoT);

- Адміністративні частини електронних ресурсів і додатків (адмін-панелі);

- Вразливості в електронних ресурсах та системах;

- …інші витоки інформації.

Які типові задачі допомогає вирішити Google Dorks?

- Пошук службових, адміністративних, конфіденційних, технічно несправних веб-сторінок, форм входу і авторизації, які знаходяться у вільному доступі і створюють ризики безпеки;

- Пошук вразливих URL-адрес до інклюдів, ін’єкцій, переборів, фаззінгу та ін.;

- Пошук службових, конфіденційних, користувацьких файлів і папок, які опинилися у відкритому доступі й створюють ризики безпеки;

- Пошук будь-яких інформаційних витоків, баз даних, імен користувачів та доступів, які опинилися у відкритому доступі і компрометують систему;

- Пошук вразливостей у популярних веб-серверах, операційних системах, CMS-системах, програмному забезпеченні;

- Пошук інших скомпрометованих веб-вузлів ІТ-інфраструктури, платформ, систем;

- Швидкий і ефективний збір різної інформації в інтернеті, накопичення даних/фактів з відкритих джерел про конкретний об’єкт/бренд/особу. Аналітика і дослідження джерельних даних, Big Data операції, конкурентна розвідка (Business Intelligence, BI) та ін.

Фактично, Google Dorks може виступати у ролі ручного пошукового сканера і парсера для аудиту кібербезпеки та OSINT-досліджень.

Синтаксис Google Dorks

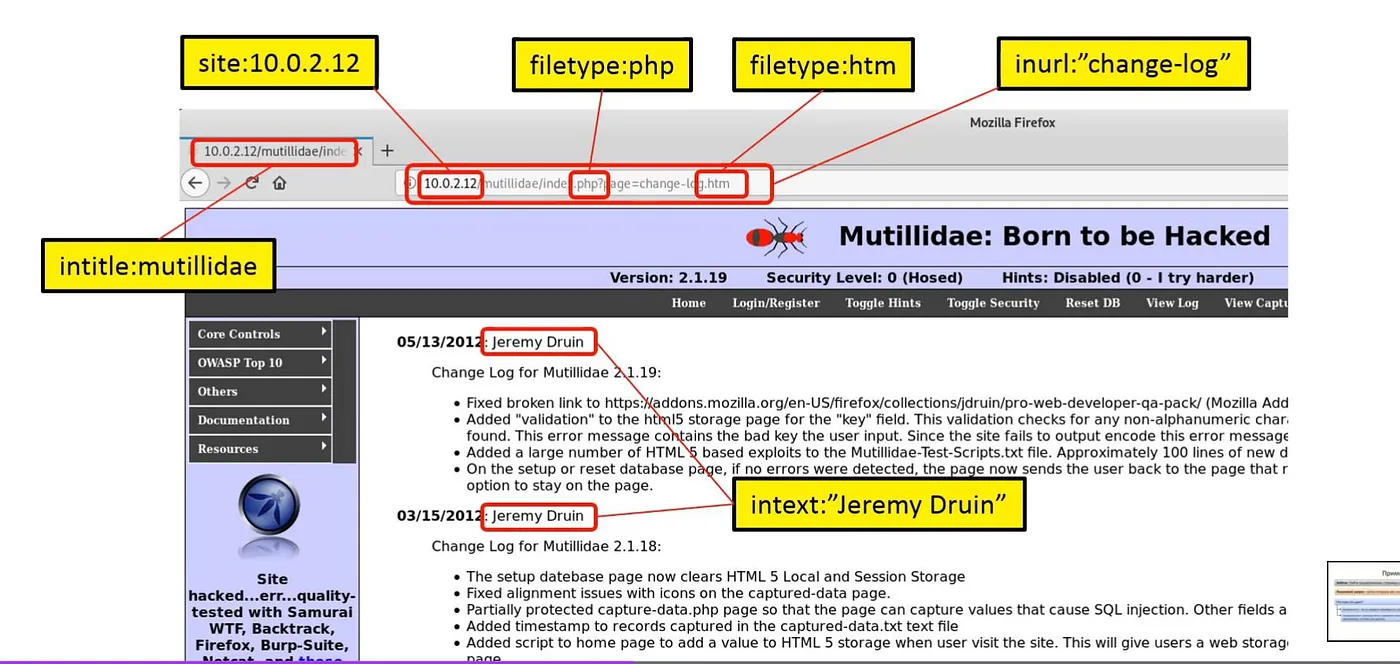

Синтаксис операторів Google Dorks має структуру: operator:пошуковий_запит

Використовуються такі символи:

(+)— додати ще один запит;(-)— використати стоп-слово;(“ ”)— шукати в точній відповідності;(.)— розділювач;(*)— перелік рандомних значень;(|)—булеановий запит ‘OR’ (АБО).

Типові оператори Google:

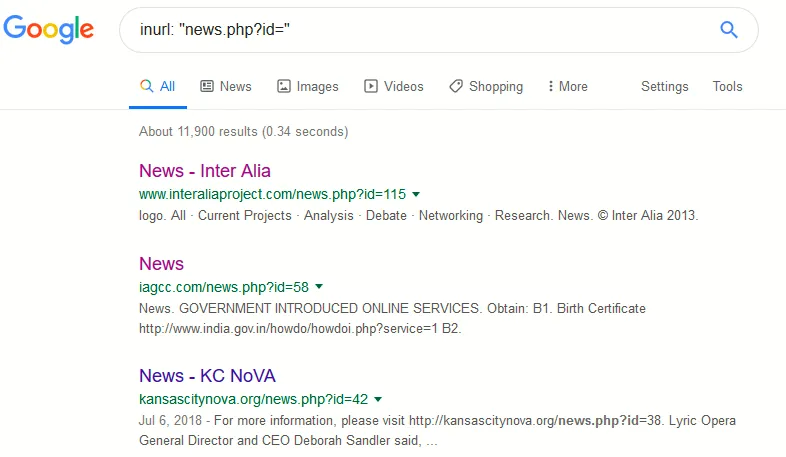

inurl— пошук по заданому URL;intext— пошук по заданому тексту;filetype— пошук заданих файлів;cache— пошук кешованої версії сторінки;site— пошук по домену;intitle— пошук по заголовку.

Google Dorks: приклади застосування. Підбірка дорків.

Пошук файлів

site:example.com (inurl:pdf OR inurl:txt OR inurl:doc OR inurl:docx OR inurl:mp4 OR inurl:avi OR inurl:xlsx OR inurl:log)— шукати на вказаному веб-сайті файли заданих форматів;site:example.com intitle:ключове_слово filetype:pdf— шукати на вказаному веб-сайты PDF-файли, які містять задане ключове слово в Title (заголовку);filetype:"xls | xlsx | doc | docx | txt | pdf" site:.com— пошук файлів вказаних форматів, що містять сайти у конкретній доменній зоні;intitle:index.of pdf inurl:ключове_слово— пошук лістингків директорій (Directory Listing), що містять PDF-файли і задане ключове слово;inurl:phpinfo.php— пошук файлів статистики php;“#mysqldump” filetype:sql— пошук SQL-дампів;“# Dumping data for table”— пошук SQL-дампів;“information_schema” filetype:sql— пошук SQL-дампів;“# phpMyAdmin MySQL-Dump”— пошук SQL-дампів;“Index of” “database.sql”— пошук SQL-файлів;“index of” “database.sql.zip”— пошук архівованих SQL-файлів;inurl:backup intitle:index.of inurl:admin— пошук бекапів;“Index of /backup”— пошук бекапів;intext:"index of /" "Index of" access_log— пошук системних логів відвідування;intext:"index of /" "Index of" error_log— пошук системних логів помилок;intitle:"index of" "debug.log"— пошук log-файлу відладки;intitle:"index of" "PHP_errors.log"— пошук log-файлу помилок PHP;allintitle: "index of/root"— пошук лістингу директорії root;intitle:"index of" "powered by apache " "port 80"— пошук лістинга директорій на веб-серверах Apache;?intitle:index.of? iso— пошук файлів образів ISO;intext:”parent directory” intext:”[MP3]“— пошук музичних файлів MP3;intitle: "Generated by Acunetix WVS Reporter"— пошук файлів звіту безпеки сканера Acunetix;intitle:"Burp Scanner Report" | "Report generated by Burp Scanner"— пошук файлів звіту безпеки сканера Burp Suite;"Index of" inurl:webalizer— пошук файлів системи збору статистики відвідування Webalizer;site:docs.google.com “/spreadsheets/d/” “keyword”— пошук Google-таблиць за вказаним ключовим словом;site:docs.google.com inurl:/document/d/ “keyword"— пошук документів Google Docs за вказаним ключовим словом;site:drive.google.com inurl:/file/d/ “keyword”— пошук файлів на Google Disc за вказаним ключовим словом;site:drive.google.com inurl:/drive/folders/ “keyword”— пошук розшарених папок за вказаним ключовим словом;site:invite.viber.com intitle:хакер– пошук публічнодоступних спільнот Viber.intext:Host Vulnerability Summary Report filetype:pdffiletype:conf inurl:firewall -intitle:cvsfiletype:xls username password emailfiletype:sql “INSERT INTO” “VALUES” AND intext:“password”– пошук конфігураційних файлів баз даних;site:s3.amazonaws.com “target.com” OR - site:storage.googleapis.com “bucket”– пошук Cloud Storage Buckets (AWS S3, Google Cloud);ext:env “API_KEY” OR “API_SECRET” OR “DB_PASSW_ORD”– пошук витоків API-ключів.

Пошук витоків даних

site:pastebin.com "CVV"site:pastebin.com "DB_NAME"site:jsfiddle.net | site:codepen.io "api key"site:gist.github.com api keysite:trello.com intext:@gmail.comsite:trello.com intext:adminsite:trello.com intext:FBsite:trello.com intext:accesskeysite:trello.com intext:sql intext:sasite:trello.com intext:postgresql intext:rootsite:trello.com intext:BEGIN RSA PRIVATE KEYsite:github.com "BEGIN RSA PRIVATE KEY"site:pastebin.com "API_KEY="site:example.com ext:log | ext:json "password"intext:.DS_Store & intitle:index -githubintitle:"index of" intext:".ds_store"inurl:.DS_Store intitle:index ofinurl:.DS_Store intitle:index.ofinurl:users.json + "username"-inurl:(htm|html|php) intitle:”index of” +”last modified” +”parent directory” +description +size +(wma|mp3)index of /mp3 greatest hitsintitle:"Index of" config.php site:*.uaintitle:"Index of" *.log site:*.uaintitle:"Index of" *.logs site:*.uaintitle:"Index of" *.backup site:*.uaintitle:"Index of" *.backups site:*.uaintitle:"Index of" *.sql site:*.uaintitle:"Index of" *.htaccess site:*.uaintitle:"Index of" *.debug site:*.uaintitle:"Index of" *.auth site:*.uaintitle:"Index of" *.keys site:*.uaintitle:"Index of" *.admin site:*.uaintitle:"Index of" *.vpn site:*.uainurl:”auth_user_file.txt”“not for distribution” confidential“not for distribution” confidential site:*.uaintitle:"Index of" *.etc site:*.uaintitle:"Index of" *.www site:*.uaintitle:"Index of" *.database site:*.uaintitle:"Index of" *.xlsx site:*.uaintitle:"Index of" *.docx site:*.uaintitle:"Index of" *.pdf intext:заява site:*.uaIndex of /passwordIndex of / +passwdIndex of / password.txtinurl:reset password site:*.uaintitle:"Index of" *.smtp site:*.uaintitle:index.of parent directoryintitle:index.of parent directory site:*.uaintitle:index.of name size site:*.uaintitle:index.of server.atintitle:index.of server.at site:*.uaintitle:index.of cgiirc.configintitle:index.of finances.xlsintitle:Usage Statistics for Generated by Webalizer site:*.uainurl:/plesk-stat/webstat "2024"intitle:index.of trillian.iniintitle:Index.of etc shadow site:*.uaintitle:index.of.etc site:*.uas3 site:amazonaws.com filetype:xls passwordintitle:"index of" intext:login.csv"password.xlsx" ext:xlsxfiletype:doc inurl:"gov" intext:"default password is"filetype:xls inurl:”email.xls” site:*.uainurl:"?db_backup" | inurl:"dbbackup" -site:github.com "sql.gz" | "sql.tgz" | "sql.tar" | "sql.7z"

Пошук вразливих URL-адрес

site:domain.com inurl:= inurl:? inurl:&– пошук вразливих URL-адрес на заданому сайті;inurl:". php? cat= " inurl:"— пошук URL-адрес з розширенням php та параметром cat;inurl:buy.php?category=— пошук URL-адрес з параметром category;inurl:default.php?catID=”+92″— пошук URL-адрес з параметром catID;inurl:gallery.php?id=— пошук галерей зображень;inurl:"index.php?p=" AND inurl:”.htm"— пошук URL-адрес з динамічним параметром в пошуковій системі;cache:example.com/web-page— пошук кешованої версії сторінки;intext:"You have an error in your SQL syntax"inurl:"id=" site:example.comintext:"Warning: mysql_fetch_array()" ext:phpinurl:".php?catid=" intext:"Warning: mysql_fetch_array()"intitle:"Error Occurred While Processing Request" +where +type=intext:"Microsoft OLE DB Provider for SQL Server" -passwordintext:"Unclosed quotation mark" ANDintext:"Microsoft OLE DB Provider forSQL Server” AND intext:"80040e14"inurl: "page.php?id=" intext: "mysql_num_rows()"intext:"Error Executing Database Query." intitle:"Error Occurred While Processing Request" filetype:cfmintext:"mysql_num_rows()" + "mysql_fetch_array()" + "mysql_query()"inurl:item_id=inurl:newsid=inurl:trainers.php?id=inurl:news-full.php?id=inurl:news_display.php?getid=inurl:index2.php?option=inurl:readnews.php?id=inurl:top10.php?cat=inurl:newsone.php?id=inurl:event.php?id=inurl:product-item.php?id=inurl:sql.php?id=inurl:index.php?catid=inurl:news.php?catid=inurl:index.php?id=inurl:news.php?id=inurl:index.php?id=inurl:trainers.php?id=inurl:buy.php?category=inurl:article.php?ID=inurl:play_old.php?id=inurl:declaration_more.php?decl_id=inurl:pageid=inurl:games.php?id=inurl:page.php?file=inurl:newsDetail.php?id=inurl:gallery.php?id=inurl:article.php?id=inurl:show.php?id=inurl:staff_id=inurl:newsitem.php?num=inurl:readnews.php?id=inurl:top10.php?cat=inurl:historialeer.php?num=inurl:reagir.php?num=inurl:Stray-Questions-View.php?num=inurl:forum_bds.php?num=inurl:game.php?id=inurl:view_product.php?id=inurl:newsone.php?id=inurl:sw_comment.php?id=inurl:news.php?id=inurl:avd_start.php?avd=inurl:event.php?id=inurl:product-item.php?id=inurl:sql.php?id=inurl:material.php?id=inurl:clanek.php4?id=inurl:announce.php?id=inurl:chappies.php?id=inurl:read.php?id=inurl:viewapp.php?id=inurl:viewphoto.php?id=inurl:rub.php?idr=inurl:galeri_info.php?l=inurl:review.php?id=inurl:iniziativa.php?in=inurl:curriculum.php?id=inurl:labels.php?id=inurl:story.php?id=inurl:look.php?ID=inurl:newsone.php?id=inurl:aboutbook.php?id=inurl:material.php?id=inurl:eek:pinions.php?id=inurl:announce.php?id=inurl:rub.php?idr=inurl:galeri_info.php?l=inurl:tekst.php?idt=inurl:newscat.php?id=inurl:newsticker_info.php?idn=inurl:rubrika.php?idr=inurl:rubp.php?idr=inurl:eek:ffer.php?idf=inurl:art.php?idm=inurl:title.php?id=inurl:news_view.php?id=inurl:select_biblio.php?id=inurl:humor.php?id=inurl:aboutbook.php?id=inurl:eek:gl_inet.php?ogl_id=inurl:fiche_spectacle.php?id=inurl:communique_detail.php?id=inurl:sem.php3?id=inurl:kategorie.php4?id=inurl:news.php?id=inurl:index.php?id=inurl:faq2.php?id=inurl:show_an.php?id=inurl:preview.php?id=inurl:loadpsb.php?id=inurl:eek:pinions.php?id=inurl:spr.php?id=inurl:pages.php?id=inurl:announce.php?id=inurl:clanek.php4?id=inurl:participant.php?id=inurl:download.php?id=inurl:main.php?id=inurl:review.php?id=inurl:chappies.php?id=inurl:read.php?id=inurl:prod_detail.php?id=inurl:viewphoto.php?id=inurl:article.php?id=inurl:person.php?id=inurl:productinfo.php?id=inurl:showimg.php?id=inurl:view.php?id=inurl:website.php?id=inurl:hosting_info.php?id=inurl:gallery.php?id=inurl:rub.php?idr=inurl:view_faq.php?id=inurl:artikelinfo.php?id=inurl:detail.php?ID=inurl:index.php?=inurl:profile_view.php?id=inurl:category.php?id=inurl:publications.php?id=inurl:fellows.php?id=inurl:downloads_info.php?id=inurl:prod_info.php?id=inurl:shop.php?do=part&id=inurl:productinfo.php?id=inurl:collectionitem.php?id=inurl:band_info.php?id=inurl:product.php?id=inurl:releases.php?id=inurl:ray.php?id=inurl:produit.php?id=inurl:pop.php?id=inurl:shopping.php?id=inurl:productdetail.php?id=inurl:post.php?id=inurl:viewshowdetail.php?id=inurl:clubpage.php?id=inurl:memberInfo.php?id=inurl:section.php?id=inurl:theme.php?id=inurl:page.php?id=inurl:shredder-categories.php?id=inurl:tradeCategory.php?id=inurl:product_ranges_view.php?ID=inurl:shop_category.php?id=inurl:transcript.php?id=inurl:channel_id=inurl:aboutbook.php?id=inurl:preview.php?id=inurl:loadpsb.php?id=inurl:pages.php?id=site:*.ua ext:php inurl:?intitle:зворотній зв'язок файл site:*.ua– пошук вразливих форм;intitle:зв'язатися файл site:*.ua– пошук вразливих форм з кнопкою завантаження файлів;site:*.ua inurl:redirect_uri inurl:redirect_url– пошук відкритих редиректів (Open redirect);intext:“sql syntax near” “warning: mysql” OR intext:“error in your sql syntax”– пошук електронних ресурсів з помилками SQL;intitle:“index of” “/app/data/” OR “/backup”_ OR intitle:“index of” “wp-admin”_– пошук лістингів директорій;site:*.ua inurl:"id="site:*.ua inurl:".php?cat="site:*.ua inurl:"product_id="site:*.ua inurl:"pageid="site:*.ua inurl:".php?id="– пошук сайтів вразливих до SQLi у заданій доменній зоні.

Пошук вразливих веб-серверів, адмін-панелей

inurl:admin intitle:login— пошук адмін-панелей;intitle:“Admin Login” “Welcome to” inurl:admin– пошук адмін-панелей, форм авторизації, сторінок входу, сторінок привітання;site:*/auth intitle:login— пошук сторінок входу і авторизації;inurl:admincp/index.php— пошук сторінок контроль-панелей;site:.com inurl:admin login— пошук адмін-панелей на конкретному сайті;inurl:/administrator/— пошук сторінок входу у панель адміністрування;inurl:/webmail/— пошук адмінок поштових клієнтів;intitle:cPanel login inurl:*cpanel *2083— пошук адмінок cPanel;"Index of" inurl:phpmyadmin— пошук URL-адреси системи управління базами данних PhpMyAdmin;inurl:app/kibana intext:Loading Kibana— пошук систем централізованого моніторингу Kibbana;inurl:8080/dashboard.php— пошук систем моніторингу Zabbix;intitle:”Welcome to nginx!”— пошук NGINX-серверів;intext:”Welcome to nginx on Debian!”— пошук Debian серверів;intitle:”Apache2 Ubuntu Default Page: It works”— пошук UBUNTU-сервера;“Oracle HTTP Server/* Server at” intitle:index.of— пошук ORACLE-серверів;inurl:”/user/register” “Powered by Drupal” -CAPTCHA -”Access denied”— пошук сайтів на CMS Drupal;intitle:”index of” inurl:ftp— пошук FTP-серверів з лістингом директорій;intitle:”VESTA*” inurl:”*8083"— пошук адмін-панелей VESTA CP;intitle:”CyberPanel*” inurl:”*8090"— пошук адмін-панелей CyberPanel;filetype:cgi inurl:cgi-bin site:.cn— пошук вразливих до атаки Shellshock серверів в заданій доменній зоні.intitle:index.of Apache/2.0.40 Server atallintitle:Welcome to Windows 2000 Internet Services"Running in Child mode""This report was generated by WebLog"intitle:"Pi-hole Admin Console""please sign in" "sign in" "gophish" +"login""login" intitle:"scada login"intitle:"Roxy file manager"– пошук серверів з файловим менеджером Roxy, який вразливий до несанкціонованого доступу до файлів (читання, оновлення, видалення);"Prometheus Time Series Collection and Processing Server"– доступ до сервера Prometheus з несанкціонованим доступом до дашборду;inurl:/sidekiq intext:"memory usage" intext:"polling interval"– сервери на базі SudeKiq;intitle:xprober intext:CPU– пошук витоків даних серверів X-Prober;inurl:/xprober ext:php– пошук витоків серверів X-Prober;inurl:8080/dashboard– пошук публічно доступних дашбордів на порту 8080;inurl:8081/dashboard– аналогічно, тільки на порту 8081;"iTop Installation Wizard" "Prerequisites validation"

Пошук IoT-пристроїв

inurl:”view.shtml” “Network Camera“— пошук камер спостереження у відкритому доступі;inurl:/ViewerFrame? intitle:”Network Camera NetworkCamera”— пошук камер-спостереження у відкритому доступі;inurl:/config/cam_portal.cgi “Panasonic“— пошук камер спостереження за вказаною назвою;intitle:”IP CAMERA Viewer” intext:”setting | Client setting”— пошук IP-камер;inurl:top.htm inurl:currenttime— пошук веб-камер.inurl:"wvhttp-01"— веб-камери.inurl:"viewerframe?mode=”— веб-камери.inurl:"videostream.cgi"— веб-камери.inurl:"webcapture”— веб-камери.inurl:”snap.jpg”— веб-камери.inurl:”snapshot.jpg”— веб-камери.inurl:”video.mjpg”— веб-камери.

Пошук поштових серверів і електронних листів

filetype:eml eml +intext:”Subject” +intext:”From”— пошук файлів email-заголовків;filetype:pst pst -from -to -date— пошук електронних листів в форматі PST;intitle:”Execution of this script not permitted”— помилка CGI-скрипту з технічними деталями відправки email-листа;intitle:index.of dead.letter— заголовки електронних листів, які не були відправлені, доступні на UNIX-серверах;intitle:index.of inbox—пошук кешованих даних, пов’язаних з відправкою електронних листів, з доступом до лістингу директорій;intitle:”Index Of” -inurl:maillog maillog size— логи поштових серверів;filetype:xls inurl:”email.xls”— пошук документів MS Excel з електронними адресами;( filetype:mail | filetype:eml | filetype:mbox | filetype:mbx ) intext:querie|subject— знайти файли поштових серверів з інформацією за вказаними ключовими запитами;filetype:reg reg +intext:”internet account manager”— логи Windows Registry Files, які містять email-інформацію;intext:”@gmail.com” AND intext:”@yahoo.com” filetype:sql—пошук баз даних email-адрес;filetype:pdf <domain> “email”— пошук pdf-файлів з email-адресами.Index of /mail

Пошук сторінок, блогів, резюме

inurl:.edu+inurl:blog— пошук блогів на вказаному домені;“ключове слово” blog site:.org— пошук сайтів-блогів на вказаному домені, які містять задане ключове слово;cybersecurity +inurl:blog site:.edu— аналогічно попередньому, тільки більш уточнений запит;site:https://docs.google.com/spreadsheets intext:ключове слово— пошук Google Таблиць з заданим ключовим словом у тексті;intext:ключове слово inurl:/security— пошук сайтів з підпапкою security, яке містять задане ключове слово;site:chat.whatsapp.com crypto | forex | bitcoin | invest— пошук публічних Whatsapp-чатів, що містять вказані ключові слова;site:https://linkedin.com/in “Cyber Security Analyst” (☎ OR ☏ OR ✆ OR 📱) +”London”— пошук сторінок Linkedin за вказаними параметрами;intitle:CV+index of— пошук резюме (CV) у публічному доступі;inurl:resume “devops”— пошук резюме у відкритому доступі за вказаним ключовим словом;site:linkedin.com/in OR site:linkedin.com/pub intext:"@microsoft.com"— пошук профілів, які у своєму описі містять вказаний домен;site:linkedin.com “Your place of employment”– пошук профілів LinkedIn;site:linkedin.com “Your LinkedIn headline”– пошук профілів LinkedIn.site:linkedin.com/in/ "open to work" "penetration tester"site:linkedin.com/in "CompanyName"site:linkedin.com/in "Цукерберг Марк Орестович"site:ru.linkedin.com/in "gmail.com" DevOps -recruitersite:ua.linkedin.com/in "gmail.com" SEO -recruitersite:ru.linkedin.com/pub -pub.dir DevOps -recruitersite:ru.linkedin.com/in "gmail.com" DevOps -recruitersite:ru.linkedin.com/in devops "cybersecurity"site:ru.linkedin.com/in DevOps (Anna OR Olga OR Tatiana OR Svetlana OR Anastasia) -recruitersite:ru.linkedin.com/in Kubernetes Zabbix -recruiter -moscowsite:linkedin.com “Front end developers group” (.Net |dot Net) Greater Boston Area) -dir -job -jobs -sample -samples -template -resume service -resume writers -resume writingsite:linkedin.com inurl:(in | pub) “logo Boolean strings” -inurl:dirsite:linkedin.com “front end developers logo” (C# |.Net) “location * Greater Boston Area”site:linkedin.com “people you know” “logo * Ernst & Young Employees and Alumni” javasite:linkedin.com/in OR site:linkedin.com/pub "Jane" AND intitle:"Microsoft" AND (intext:"Language*" AND "Mandarin")site:linkedin.com/in OR site:linkedin.com/pub intitle:"Vice President" AND intitle:"Microsoft" AND ("Education" AND "UNSW")site:linkedin.com/in OR site:linkedin.com/pub intext:"@microsoft.com"site:ask.fm "anacastellonvm@icloud.com"

Пошук вразливостей CMS Joomla

intitle:”Joomla — Web Installer”— пошук сайтів зі скриптом встановлення CMS Joomla;intitle:”Index of /” “joomla_update.php”“Consola de Joomla! Debug” inurl:index.php“Joomla! Administration Login” inurl:”/index.php”“powered by joomla 3.2” OR “powered by joomla 3.3” OR “powered by joomla 3.4”“powered by joomla 1.5”inurl:”index.php?option=com_bookjoomlas”inurl:com_joomradiosite:*/joomla/login

Пошук вразливостей і витоків CMS WordPress

intitle:”index of” inurl:/wp-content/— лістинг директорії wp-content у відкритому доступі;intitle:”index of” inurl:/wp-includes/— лістинг директорії wp-include;intitle:”index of” inurl:/wp-content/uploads/intitle:”index of” inurl:/wp-content/languages/pluginsintitle:”index of” inurl:/wp-content/languages/themesintitle:”index of” inurl:/wp-content/plugins/intitle:”index of” inurl:/wp-content/themes/inurl:”/wp-content/uploads/db-backup”— пошук бекапів бази даних;inurl:/wp-content/debug.log— пошук файлу відладки у публічному доступі;inurl:/wp-config-sample.php— пошук файлу-прикладу конфігурації у відкритому доступі;inurl:/wp-admin/maint/repair.php— пошук файлу відновлення CMS у відкритому доступі;intitle:”index of” inurl:/wp-admin/*.php— пошук php-файлів у папці wp-admin;intitle:”index of” inurl:/wp-includes/*.php— аналогічно попередньому, тільки для wp-includes;intitle:”index of” inurl:/wp-content*.log— пошук логів;intitle:”index of” inurl:/wp-admin*.logintitle:”index of” inurl:/wp-content*.txt— пошук txt-файлів;intitle:”index of” inurl:/wp-content*.sql— пошук SQL-файлів у відкритому доступі;inurl:/wp-json/wp/v2/users/— пошук JSON-інформації про користувачів;filetype:ini “wordfence”— пошук файлів конфігурації плагін WordFence;site:.ru inurl:/wp-content/plugins/revslider/— пошук сайтів із зазначеним плагіном по вказаній країні;inurl:”-wp13.txt”inurl:wp-config.bakinurl:wp-config-backup.txtinurl:”/wp-content/wpclone-temp/wpclone_backup/”inurl:wp-admin/ intext:css/filetype:sql intext:wp_usersfiletype:txt inurl:wp-config.txtinurl:”/wp-content/plugins/*.log”— пошук log-файлів в директорії плагінів;inurl:/PHP_errors.log— пошук log-файлів PHP-помилок;inurl:”/wp-content/all-in-one-seo-pack.log”— пошук логів плагіна All in One SEO;inurl:”/wp-content/uploads/mc4wp-debug.log”— пошук логів плагіна Mailchimp.intitle:"index of" intext:"Includes wordpress"inurl:old "index of" "wp-config.php"wordpress "index of" site:*.uaintitle:"Index of" *.wp-config.php site:*.uaintext:"wordpress" filetype:xls login & password"index Of" intext:DB_PASSWORDintext:define('AUTH_KEY', ' wp-config.php filetype:txtinurl:"/wp-content/wpclone-temp/wpclone_backup/"inurl:wp-content/uploads filetype:xls | filetype:xlsx passwordintitle:"index of" intext:"Includes wordpress"inurl:"/xmlrpc.php?rsd" & ext:php site:*.uainurl:wp-login.php inurl:action=register site:*.ua

Аналіз конкретного веб-сайту

site:github.com example.comsite:example.com ext:pdfsite:example.com inurl:redirectsite:s3.amazonaws.com example.comsite:example.com inurl:apisite:example.com inurl:graphqlsite:example.com inurl:errorsite:example.com ext:logsite:openbugbounty.org example.comsite:example.com inurl:index.phpsite:example.com inurl:download.phpsite:example.com ext:yamlsite:example.com ext:txt inurl:robots.txtsite:example.com inurl:adminsite:example.com inurl:actionsite:example.com ext:csvsite:example.com (ext:pdf | ext:doc | ext:docx | ext:xls | ext:xlsx | ext:csv | ext:ppt | ext:pptx | ext:txt | ext:rtf | ext:odt) ("INTERNAL USE ONLY" | "INTERNAL ONLY" | "TRADE SECRET" | "NOT FOR DISTRIBUTION" | "NOT FOR PUBLIC RELEASE" | "EMPLOYEE ONLY")site:example.com (intitle:"index of /" | intitle:"docker-compose.yml" | intitle:".env" | intitle:"config.yml" | intitle:".git" | intitle:"package.json" | intitle:"requirements.txt" | intitle:".gitignore" | intitle:"IIS Windows Server")site:example.com (inurl:admin | inurl:administrator | inurl:wp-login | inurl:manage | inurl:control | inurl:panel | inurl:dashboard | inurl:wp-admin | inurl:phpmyadmin | inurl:console)site:example.com (inurl:action | inurl:page | inurl:pid | inurl:uid | inurl:id | inurl:search | inurl:cid | inurl:idx | inurl:no)site:example.com (ext:pdf | ext:doc | ext:docx | ext:xls | ext:xlsx | ext:csv | ext:ppt | ext:pptx | ext:txt | ext:rtf | ext:odt) ("INTERNAL USE ONLY" | "INTERNAL ONLY" | "TRADE SECRET" | "NOT FOR DISTRIBUTION" | "NOT FOR PUBLIC RELEASE" | "EMPLOYEE ONLY")site:example.com (intitle:"index of /" | intitle:"docker-compose.yml" | intitle:".env" | intitle:"config.yml" | intitle:".git" | intitle:"package.json" | intitle:"requirements.txt" | intitle:".gitignore" | intitle:"IIS Windows Server")

Як захистити сайт від Google Dorks і хакінгу?

- Встановити і налаштувати Firewall на рівні сервера — CSF/USW, IPtables, Fail2ban, ModSecurity etc. і на рівні Web Apllication (WAF) — WordFence, All in One Security, Sucuri та інші;

- Перевести сайт на DNS-обслуговування в CloudFlare (захист мережевої інфраструктури — IP-адрес, TCP/UDP-портів, анти-DDOS/Brute-Force і т.д.);

- Налаштувати фільтрацію трафіка і вхідних запитів;

- Налаштувати примусове HTTPS-з’єднання та налаштувати усі заголовки безпеки (HTTP Security Headers);

- Налаштувати блокування токсичних IP-адрес, User-Agent’ів, підозрілих ботів і т.д. (працювати з AbuseIPDB);

- Налаштувати файл конфігурації robots.txt та заборонити пошуковикам індексувати конфіденційні URL-адреси, файли, папки;

- Окремі сторінки додатково виключити з індексу пошукових систем з допомогою тегу

<meta robots>; - Налаштувати коректні права доступу (file permissions) для директорій і файлів (див. CHMOD-калькулятор);

- Налаштувати і захистити мапу сайту XML Sitemap від несанкціонованого парсингу;

- Налаштувати і захистити стрічку новин RSS від несанкціонованого парсингу;

- Увесь ексклюзивний контент на сайті захистити з допомогою систем захисту від несанкціонованого копіювання — DMCA і Copyscape;

- Вимкнути перегляд вихідного коду на сайті та заборонити копіювання текстів з вашого сайту (або тільки з автоматичним посиланням на ресурс);

- Регулярно здійснювати пошук інформації на своєму сайті з допомогою Google Dorks. Окремі URL-адреси або контент видаляти з пошукової видачі Google через онлайн-інструменти: Google Remove Outdated Conent, Removing Content From Google, Personal Information Removal Request, Google Search Сonsole.

Корисні джерела, інструменти, посилання

- Google Dorks for Bug Bounty

- GitHub. DorkAgent (LLM)

- Jhonny Long. Google Hacking for Pentesters.

- Check Google Dorks Online (by Faisal Ahmed)

- Dork King (Bug Bounty Dorks)

- Fast Google Dorks Scan on GitHub

- XCTR Hacking Tools on GitHub

- Dorkify Python

- Dork Scanner on GitHub

- Inurlbr Scanner on GitHub

- Google Dork Automation Tool (Goot)

- Advangle Tool — advanced web search in Google and Bing

- DorkGenius — генератор дорків на базі ШІ

- DorkGPT

- Pentest Tools: Google Hacking

- GitHub. 0xDork

- GitHub. SuperDorker

- Github. Dorks Eye – робоча утиліта CLI для роботи з різними пошуковими системами.

- GitHub. dorks.sh

- uDork – Google Hacking Tool

- Dorksearch.com – пошукова база Google-дорків.

- Cyberdetective Dorks Collection

Автор: © Konrad Ravenstone, KR. Laboratories Research