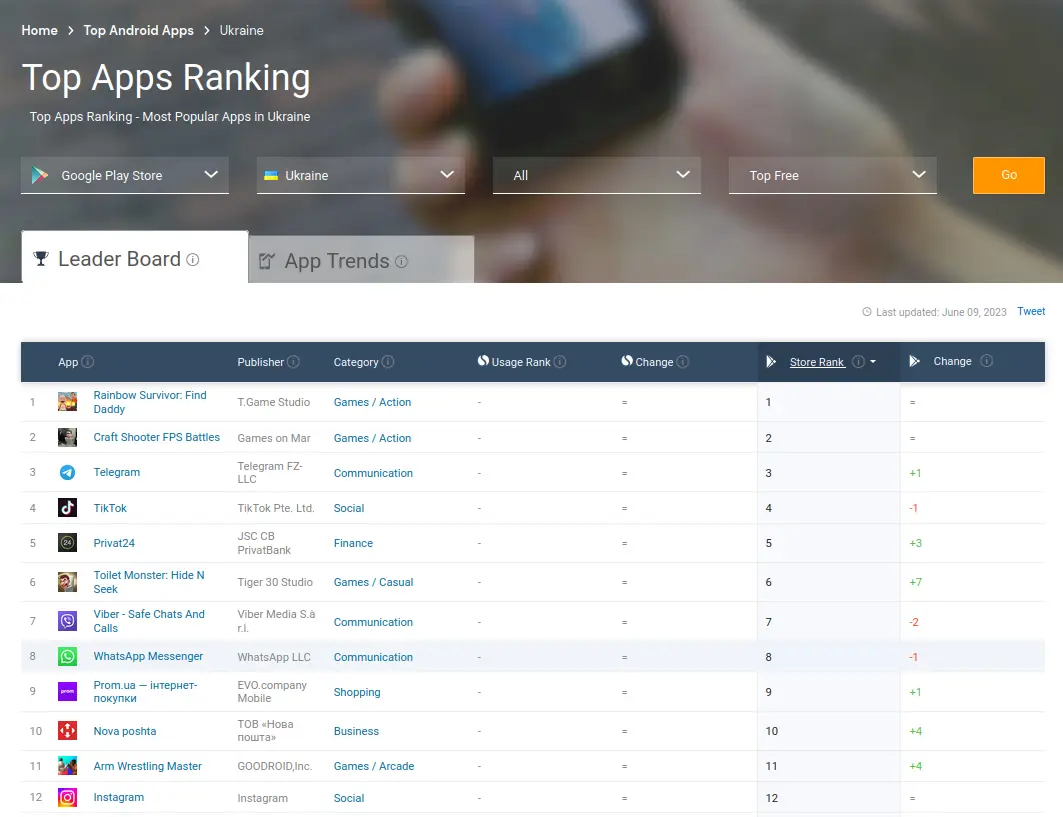

У цій публікації ми детально розглянемо що являє собою додаток Telegram з точки зору безпеки. За статистикою, він входить у п’ятірку найпопулярніших мобільних додатків України. Ним користуються широкі верстви населення – від дітей до пенсіонерів, від домогосподарок до чиновників. Поряд з цим, Telegram – найчастіше зламуваний додаток. Яка його архітектура і модель шифрування? Які налаштування приватності він дає? Як зберегти безпеку і анонімність в Telegram? Як захистити свої облікові записи, канали, групи? Як шпигуни і спеціалісти з безпеки застосовують Telegram в OSINT-розвідці та соціальній інженерії? Все це ви дізнаєтесь у даному дослідженні.

- Архітектура і структура Telegram

- Шифрування Telegram

- Клієнтська частина Telegram

- Які користувацькі дані збирає і зберігає Telegram?

- Налаштування безпеки облікового запису Telegram

- Додаткові поради та заходи як захистити акаунт в Telegram

- Вразливості кібербезпеки Telegram (СVE)

- Секретні чати Telegram

- Безпека груп і каналів в Telegram

- Поради безпеки власникам Telegram-каналів

- OSINT в Telegram

- Telegram-боти

- Які чутливі дані може отримати Telegram-бот?

- Чи безпечно користуватися Telegram-ботами?

- Секрети й лайфхаки Telegram

- Telegram API і CLI інструменти

- Розширення для Chrome/Firefox

- Пошукові системи Telegram

- Аналітика Telegram-каналів

- Google Dorks Telegram

- BONUS

- За що можуть забанити в Telegram?

- Ліміти і обмеження в Telegram

- Що робити якщо ваш Telegram акаунт взламали?

- Як видалити обліковий запис Telegram?

- Події, інциденти, розслідування Telegram

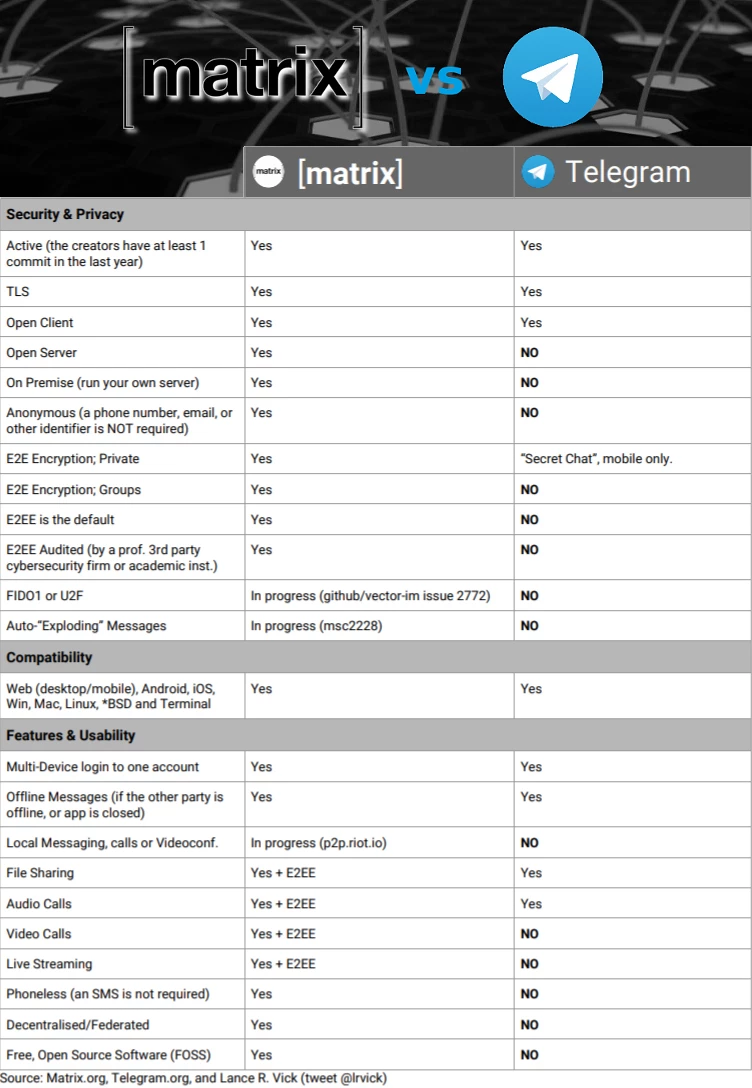

- Чи існує альтернатива Telegram?

- Висновки

Архітектура і структура Telegram

ℹ️ Telegram – це централізована платформа для онлайн-комунікації, розроблена в Російській Федерації братами Павлом та Миколою Дуровими. Офіційно запущена 14 серпня 2013 року. Надає користувачам різноманітні електронні сервіси, такі як: обмін онлайн-повідомленнями, надсилання і зберігання файлів, чати, групи, канали, стрічки новин, голосові дзвінки, мультимедіа та багато іншого.

Штаб-квартира Telegram знаходиться в Дубаї, ОАЕ. Більшість розробників, як йдеться на офіційному сайті, родом з Санкт-Петербурга. Юридично, за даними комісії цінних паперів США, Telegram зареєстрований на Британських Віргінських Островах. За даними офіційного сайту, юридично Telegram складається з трьох компаній: материнської Telegram Group Inc., групи Telegraph Inc. (Британські Віргінські Острови) та Telegram FZ-LLC (Дубаї).

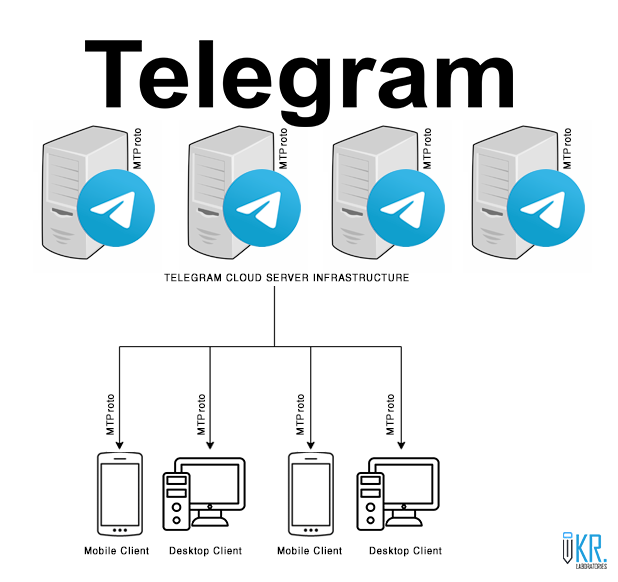

Архітектура Telegram є клієнт-серверною (Client-Server), тобто його функціонал складається з 2-х частин:

- Серверна частина (Server Side) – це хмарні і фізичні сервери, які виступають накопичувачами та обробниками даних. Серверна інфраструктура Telegram налічує десятки центрів обробки даних (ЦОД) по всьому світу. Вони підпорядковуються місцевому законодавству і адмініструються/обслуговуються інженерами Telegram. Вихідний код закритий.

- Клієнтська частина (Client Side) – це застосунок для мобільного та десктопного пристроїв, який підтримує різні платформи і операційні системи (Windows, Windows Phone, Linux, Android, MacOS, iOS, iPhone, iPad). Вихідний код відкритий.

Клієнтська і серверна частини постійно комунікують між собою. Через клієнтську частину дані користувачів потрапляють на сервери Telegram.

Шифрування Telegram

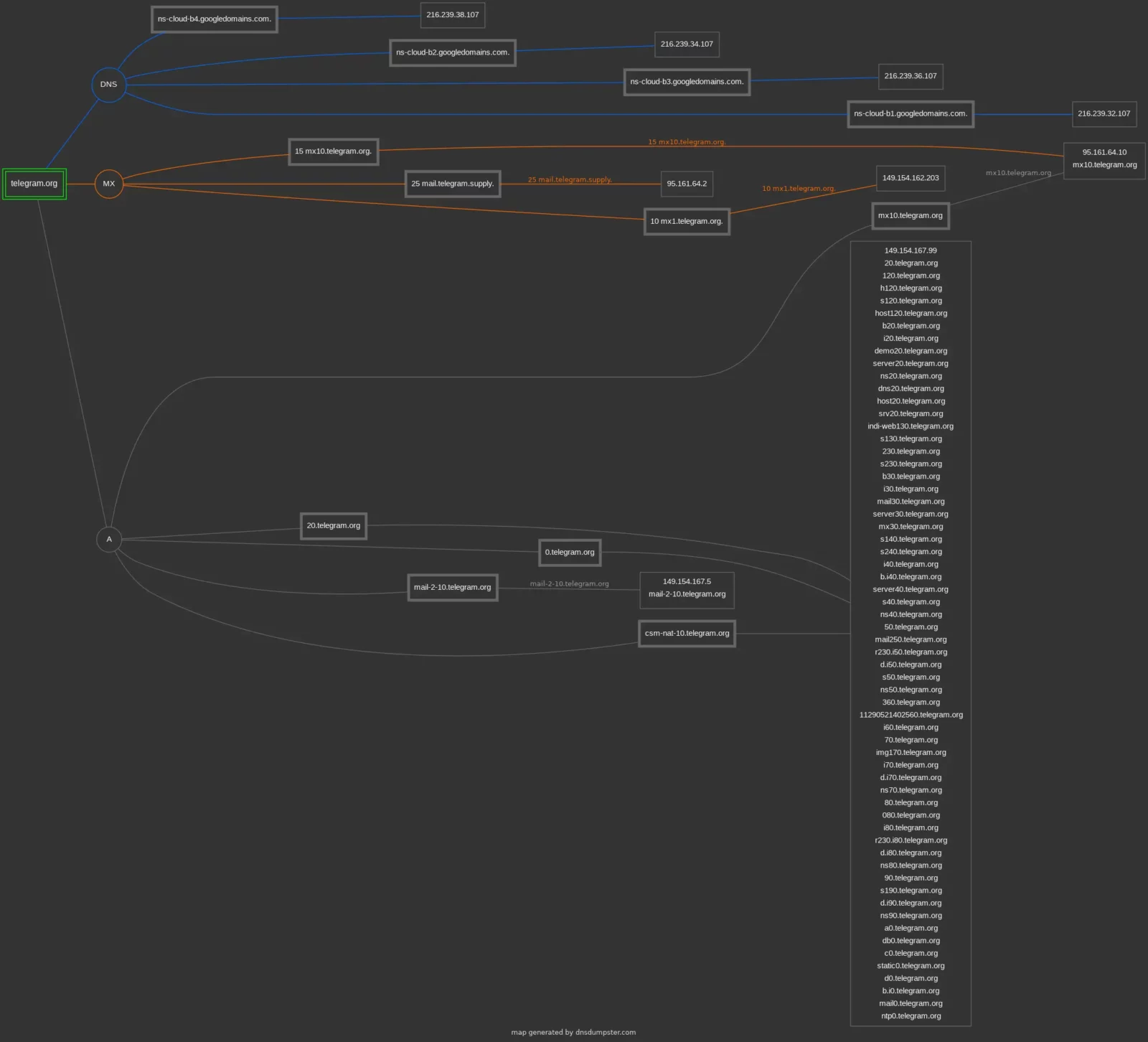

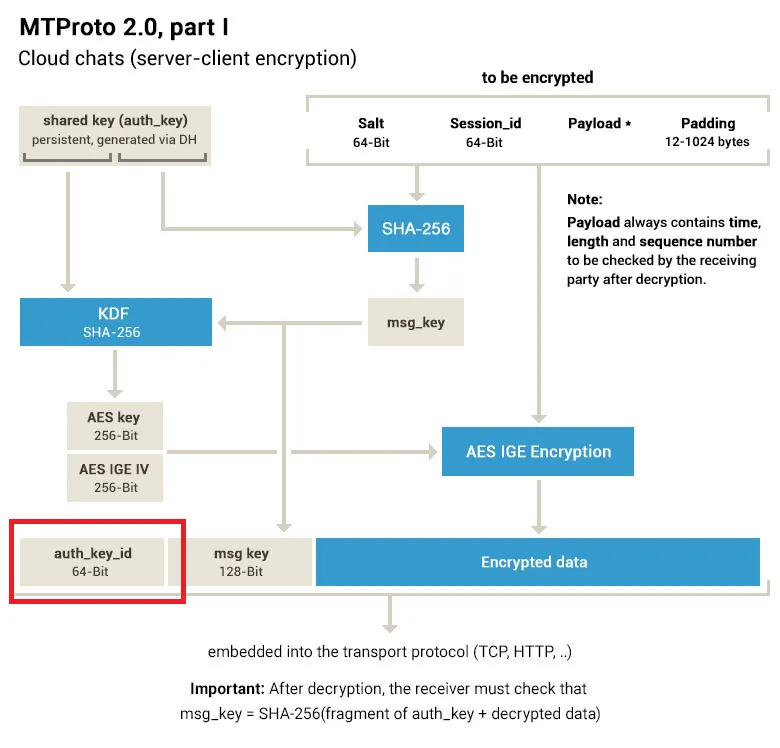

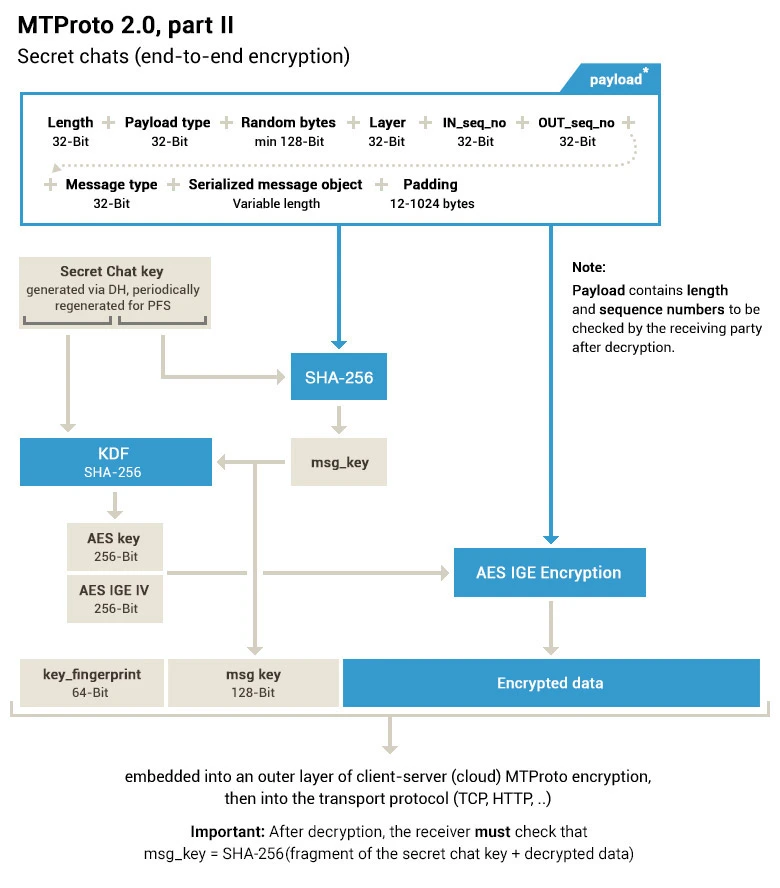

Усі дані в Telegram шифруються пропрієтарним алгоритмом MTProto 2.0 з 256-бітними AES-ключами в режимі IGE (Infinite Garble Extension). Що означає “пропрієтарний”? Це значить, що алгоритм є приватною власністю і не призначений для публічного використання. Його вихідний код закритий — у вільному доступі є лише специфікація. На GitHub також можна побачити вихідний код клієнтської частини Telegram. Але серверна частина є закритою, тобто комерційною таємницею. Відповідно ніхто не зможе провести незалежний аудит і комплексно перевірити захищеність платформи Telegram. Фактично, користувачу залишається просто довіритися, що суперечить головному принципу кібербезпеки: «Ніколи не довіряти, завжди перевіряти». Будь-який додаток, який називає себе “зашифрованим” чи “захищеним”, повинен відповідати йому.

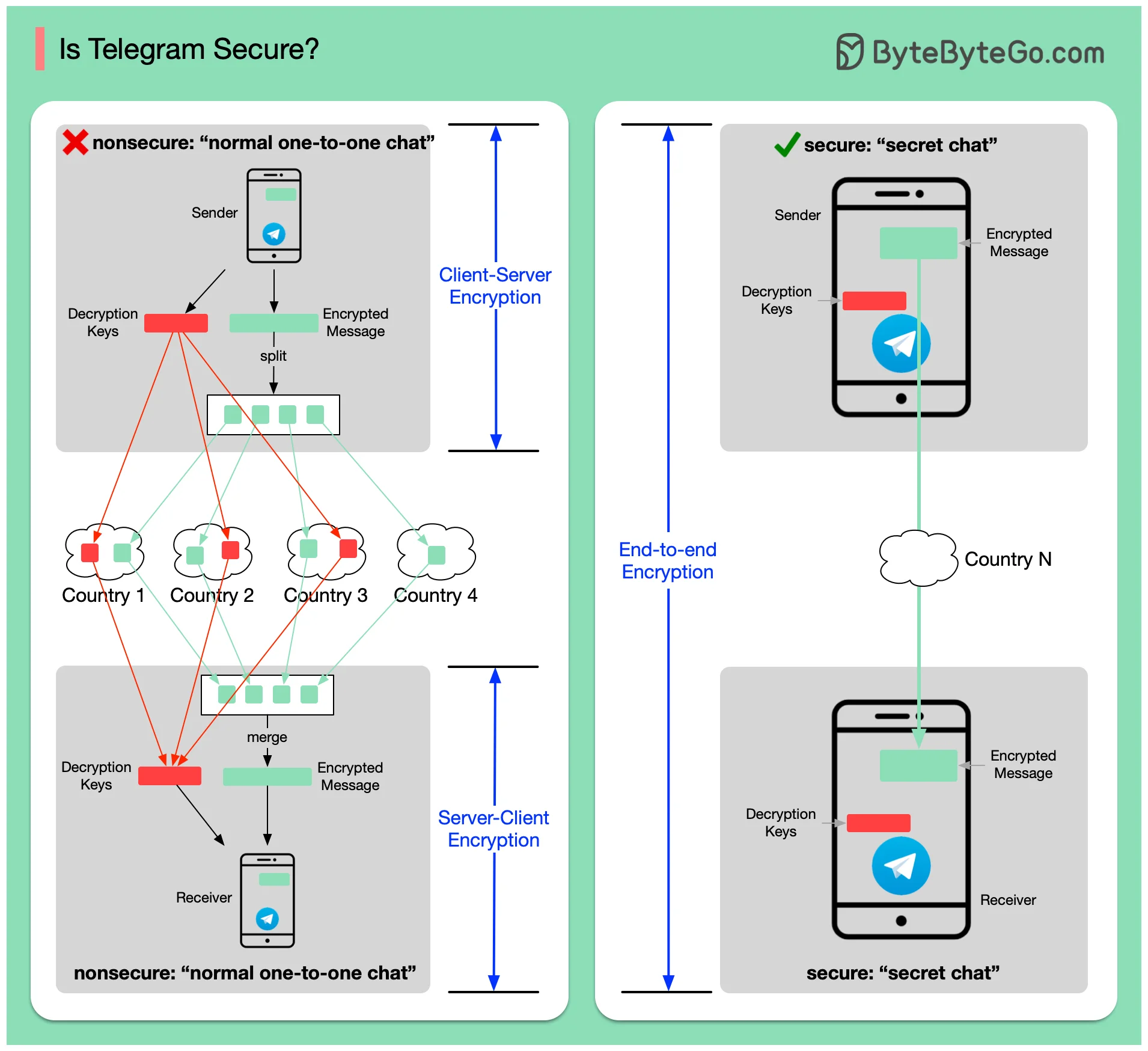

Шифрування в усіх чатах Telegram (cloud chats), окрім секретних, реалізоване по моделі “Клієнт-Сервер/Сервер-Клієнт” (Client-Server/Server-Client Encryption, MTProto 2.0 Part 1). Тобто, сервер виступає посередником (!) і отримує доступ до ключа шифрування (!). Власники серверів за такої моделі гіпотетично можуть розшифрувати й прочитати будь-яке повідомлення користувача. Фактично, цей метод шифрування використовує звичайний TLS/SSL протокол і не зможе захистити користувача при атаках високого рівня. До 99% листування в Telegram відбувається у звичайних чатах, які не мають шифрування.

При цьому, ключі шифрування зберігаються не на локальному пристрої користувача, а на сервері (!) – що є досить ризикованим і суперечить фундаментальним основам криптографії. Якщо на сервері з’явиться вразливість, то він може бути скомпрометований. Подібне регулярно траплялося і трапляється з криптовалютними біржами, які зберігають ключі шифрування на власних серверах. Зрештою, Telegram у цьому плані не виняток. У 2019 році хакер під ніком У 2021 році видання The Guardian повідомило, що засновник Telegram фігурує у списку осіб, за яким стежить відоме зловмисне програмне забезпечення NSO Pegasus Spyware. Воно може проникати на цифрові носії і вивантажувати дані.

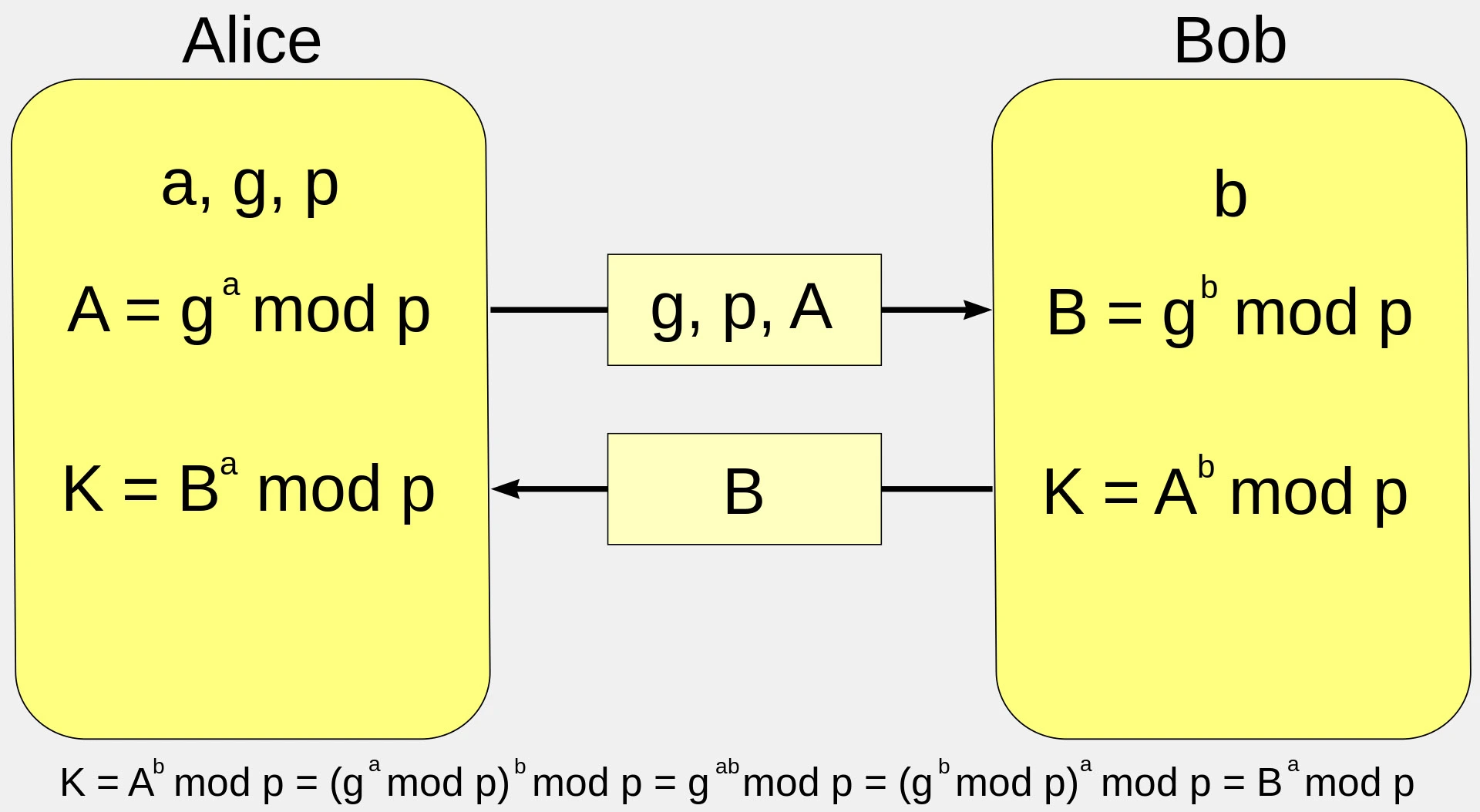

Підтримка справжнього наскрізного End-to-End (1:1) шифрування доступна лише в СЕКРЕТНИХ ЧАТАХ. Секретні чати (secret chats) – це спеціальні чати Telegram з шифруванням MTProto 2.0, Part II, де по ідеї немає посередника. Ключами шифрування володіють лише учасники чату. Це означає, що ніхто інший не зможе розшифрувати дані. Обмін ключами здійснюється по протоколу Діффі-Хеллмана (DH). Підтримується також запобіжна система з прямою секретністю – Perfect Forward Secrecy (PFS), яка автоматично оновлює ключі кожного сеансу та вилучає неактуальні, скомпрометовані ключі. Навідміну від звичайних хмарних чатів, резервні копії секретних чатів не створюються на серверах Telegram – повідомлення доступні тільки на пристроях користувачів. Крім того, секретні чати прив’язані до поточної сесії додатку. Якщо ви вийдете з облікового запису й увійдете знову, то втратите усі свої секретні чати.

Аудіо та відеовиклики, голосові повідомлення, стріми в Telegram підтримують наскрізне E2EE-шифрування. Принаймні так говориться в офіційній документації.

Чому Дуров не реалізував технологію наскрізного шифрування у всіх чатах по замовчуванню? На це питання власник Telegram спробував відповісти в статті “Why Isn’t Telegram End-to-End Encrypted by Default?”. Однак його позиція нагадує FUD і базується в основному на спростуванні-запереченні конкурента – WhatsApp, який підтримує E2EE-шифрування по замовчуванню для усіх повідомлень. На мою думку, розробники Telegram просто не хочуть ускладнювати архітектуру й позбавляти користувачів швидкодії. В Telegram щодня відправляються мільйони повідомлень в секунду. Щоби забезпечити E2EE на усіх рівнях інфраструктури, і при цьому зберегти компактність, швидкість, гнучкість – небохідно докорінно змінювати архітектуру, відмовлятися від переваг хмарного сховища (наприклад, відмова від пересилки об’ємних файлів до 4 ГБ і багатотисячних публічних чатів), вводити новий функціонал та вкладати у все це додаткові кошти. А нахіба це Дурову, якщо його прибутки й так ростуть?

Таким чином, відсутність надійного та відкритого алгоритму шифрування – залишається найбільш обговорюваним недоліком Telegram. Такі відомі криптографи як Моксі Марлінспайк неодноразово висловлювали свою критику:

У 2021 році криптограф Філіппо Валсорда присвятив у своєму блозі окрему статтю під назвою “Найбільший баг-бекдор, який я коли-небудь бачив”. Його дослідження присвячене вразливостям протоколу MTProto. Зокрема фахівець посилався на публікацію 2013 року дослідника “x7mz” на порталі HABR, де фахівець довів, що алгоритм шифрування Telegram вразливий до атаки “Людина по середині” (Man-in-The-Midlle, MiTM). Згодом проблему виправили, але на думку Філіппо з того часу сам алгоритм MTProto мало чим змінився і є достатньо причин не використовувати Telegram сьогодні. Основна думка зводиться до того, що відсутність шифрування по замовчуванню в додатках, які називають себе приватними, є неприпустимою. Шифрування в додатку або є, або його немає. На думку засновника “анонімної” монети Zcash, Зукко Вілкокса-О’Хірна, те як позиціонує себе Telegram (“приватний зашифрований месенджер”) є взагалі обманом.

Клієнтська частина Telegram

Клієнтську частину Telegram забезпечує програмний додаток, який користувач повинен самостійно завантажити, щоб почати користуватись Telegram. Додаток існує у 2-х версіях, які можуть використовуватись незалежно одна від одної – Mobile (мобільний додаток) і Desktop (додаток для ПК). Їх можна завантажити як з офіційного сайту, так і з маркетплейсів додатків Google Play Store та Apple Store. Підтримуються усі популярні платформи: Android, iOS, Windows, Mac, Linux.

Вихідний код клієнтської частини розміщений у вільному доступі (ліцензія OpenSource GPLv2/v3), що дозволило незалежним розробникам створити власні альтернативні версії Telegram з додатковим функціоналом. Ось деякі з них:

| Назва клієнта | Опис |

| 64Gram | Неофіційний клієнт Telegram на основі Telegram Desktop з додатковими функціями. Забезпечує 64-розрядні збірки для Windows, Linux, MacOS. Потужний інструмент для OSINT-дослідження і цифрової криміналістики. Додає чимало функцій, які у простому Telegram не знайдете. |

| Partisan Telegram | Спеціальна версія Telegram від білоруського протесного руху “Кіберпартизани”. Версія підтримує також Android-клієнт. |

| Kotatogram | Експериментальний форк, заснований на Telegram Desktop, має усі його функції, але також деякі корисні й “косметичні” функції. |

| AyuGram | Один з кращих кастомізованих клієнтів Telegram (Mobile/Desktop) з широким набором цікавих, подекуди корисних функцій та покращеним інтерфейсом. Підтримує Linux, Android, Windows. |

| exteraGram | Telegram Android клієнт з деякими додатковими, експериментальними функціями. |

| Materialgram | Десктопний форк Telegram з кастомними іконками та деякими покращеннями. Офіційний сайт. |

| Telegram FOSS | Це неофіційний, FOSS-сумісний форк оригінального додатка Telegram для Android. Фактично, той самий Telegram, тільки без опцій та компонентів, які суперечать принципам прозорості і безпеки. |

| Telegram X | Експериментальний клієнт Telegram на основі TDLib. |

| Graph Messenger | Неофіційний додаток для обміну повідомленнями, який використовує API Telegram і додає нові функції, як-от справжню систему кількох облікових записів, менеджер завантажень і часову шкалу. |

| Unigram | Telegram-клієнт для Windows. |

| Postufgram | Мобільний Telegram-клієнт з “подвійним дном” для iOS. |

| Nekogram | Сторонній клієнт Telegram із відкритим кодом і невеликою кількістю корисних модифікацій |

| Forkgram | Форк оригінальної версії Telegram з деякими корисними і невеликими функціями. |

| MadelineProto | API-клієнт Telegram. |

| Re-Telegram | Мод Telegram, який додає розширені функції до стандартного мобільного клієнта (підтримуються, також сторонні збірки). Наприклад, видимість вилучених повідомлень. |

Примітка: Користуючись неофіційними збірками або модами Telegram, ви берете на себе усі ризики та відповідальність, які можуть бути пов’язані з ними. Telegram не відстежує їх вразливості. До прикладу, на початку 2023 року хакерська група “StrongPity” поширювала троянізовані версії Telegram. Постраждало чимало користувачів.

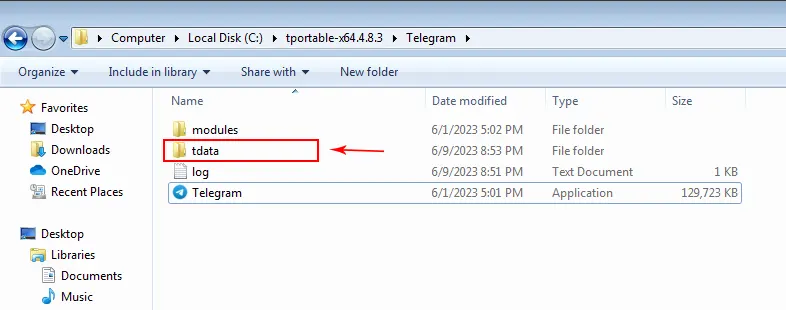

Клієнтська частина Telegram, окремо від серверної, зберігає на пристрої користувача певні дані, а саме: дані профілю, кешовані повідомлення, файли, сесії, логи, конфіги. До прикладу, якщо ви знайдете папку Telegram-Desktop на своєму комп’ютері і перейдете у неї, то побачите підпапку tdata й файл log.txt (журнал запуску додатка). В директорії TDATA зберігаються усі технічні файли облікового запису Telegram, включаючи сесію користувача. Якщо ваша система зламана і зловмисник якимсь чином скопіював теку tdata собі на пристрій — він зможе безперешкодно отримати доступ до вашого акаунта БЕЗ АВТОРИЗАЦІЇ й ПАРАЛЕЛЬНО з вами користуватися ним. Цю сесію ви не побачите у налаштуваннях Telegram. Це дуже небезпечний і доволі поширений трюк.

Повний шлях розташування директорії tdata в різних операційних системах:

- Windows:

C:\Users\username\AppData\Roaming\TelegramDesktop\tdata - Linux:

/home/username/.local/share/TelegramDesktop/tdata - MacOS:

HDD/Users/username/Library/Application Support/Telegram Desktop/tdata

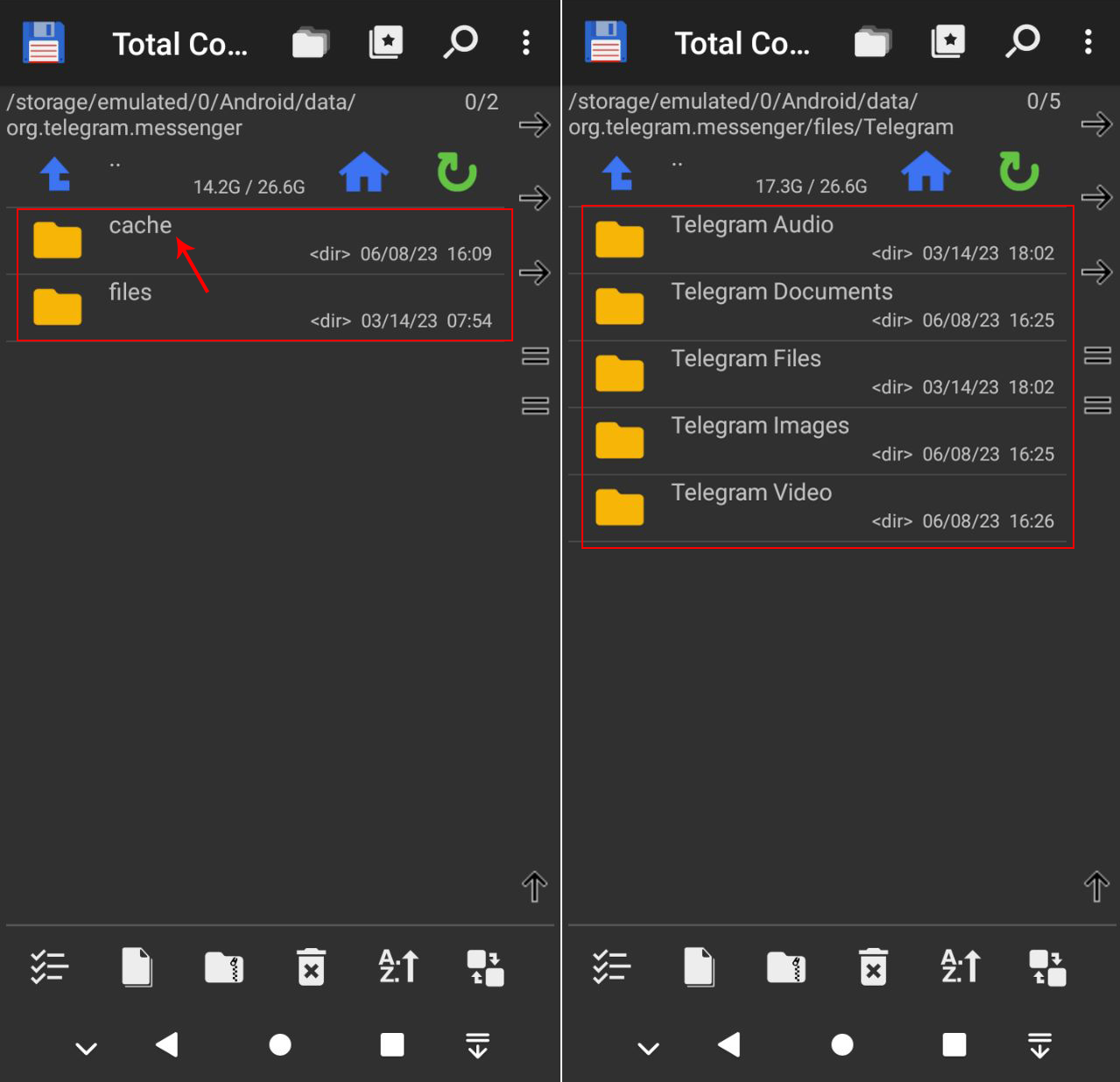

На пристроях під управлінням ОС Android файли Telegram зберігаються в папці /Android/data/org.telegram.messenger. Тут також містяться директорії cache і files. Відповідно в них зберігається вся активність облікового запису Telegram:

Рекомендуємо вищезгадані системні директорії (cache і files) час від часу очищати. Це можна зробити вручну з допомогою файлового менеджера Total Commander або через налаштування Telegram: Settings -> Data and Storage -> Storage Usage.

Telegram також має власний API-інтерфейс (Application Programming Interface) – це технологія віддаленої взаємодії з серверами, що дозволяє досвідченим користувачам на базі Telegram створювати власні боти, додатки, інтеграції.

Присутній й CLI (Command Line Interface) – інтерфейс керування Telegram засобами командного рядка, але він неофіційний. Обидві функції надають користувачам розширений функціонал. Інструменти, які застосовують API та CLI Telegram детально розглянемо в розділі “OSINT в Telegram” нижче.

Посилання на матеріали по темі безпеки Telegram:

- Telegram: End-to-End Encrypted Voice and Video Calls

- Telegram: Perfect Forward Secrecy

- Telegram: Should you stop reading Gizmodo right now?

- Así funciona la seguridad de Telegram

- Four Attacks and a Proof for Telegram

- A practical cryptanalysis of the Telegram messaging protocol

- Andrea Fortuna. Security analysis of Telegram Messenger

- Dear Telegram, stop calling Cloud Chats encrypted, let alone heavily encrypted

- Security Analysis of Telegram (Symmetric Part)

- Security Analysis of Telegram

- On the CCA (in)security of MTProto

- Forensic analysis of Telegram Messenger on Android smartphones

- Automated Symbolic Verification of Telegram’s MTProto 2.0

- Cryptographers unearth vulnerabilities in Telegram’s encryption protocol

- Four cryptographic vulnerabilities in Telegram

- Insecure by Design: As Millions Flock to Telegram, 7 Reasons to Question the App’s Privacy Claims

- Telegram Review 2022: NOT as Private as You Think

- Mozilla: Privacynotincluded. Telegram.

- Telegram: A New Place for Hackers

- Decrypt. Telegram Privacy Under Fire as Founder Awaits Trial

- HABR. ИБ-исследователь Michal Wozniak: «Telegram неотличим от приманки спецслужб»

- Telegraph. Он вам не “Пашок”.

- Telegraph. Jhorj Privacy. Небезопасный Telegram.

Які користувацькі дані збирає і зберігає Telegram?

У Політиці конфіденційності Telegram сказано:

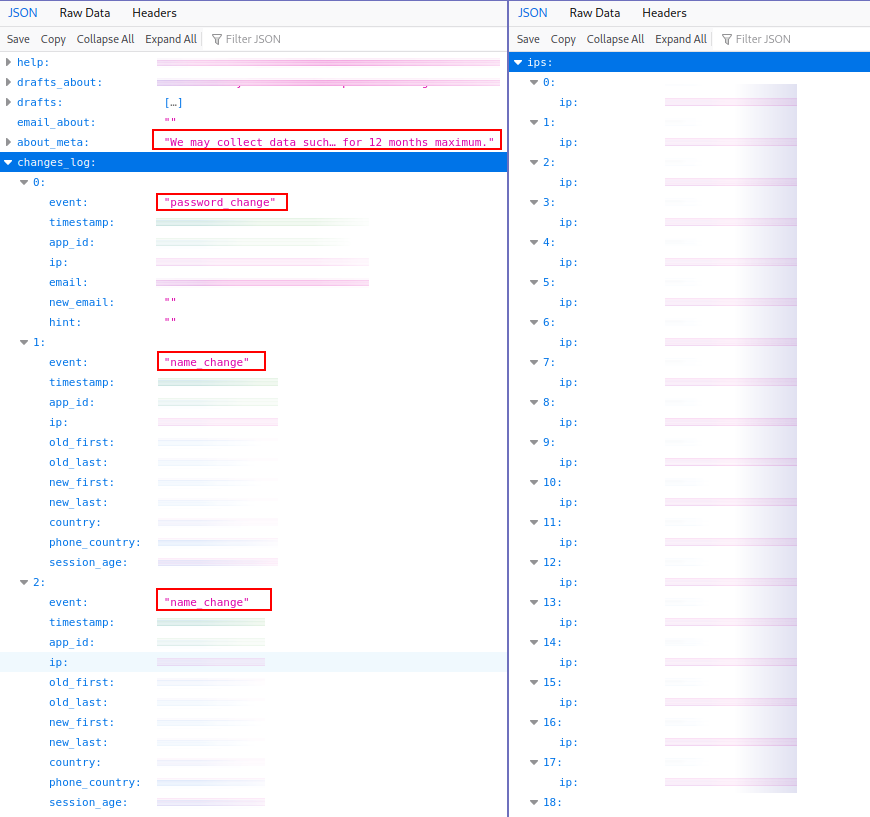

Telegram підтримує величезні спільноти, які ми маємо контролювати проти зловживань і порушень Умов використання. Telegram також має понад 700 мільйонів користувачів, що робить його прибутковою мішенню для спамерів. Щоб підвищити безпеку вашого облікового запису, а також запобігти спаму, зловживанням та іншим порушенням наших Умов використання, ми можемо збирати такі метадані, як ваша IP-адреса, пристрої та програми Telegram, якими ви користуєтеся, історія змін імені користувача тощо. У разі збору ці метадані можна зберігати максимум 12 місяців.

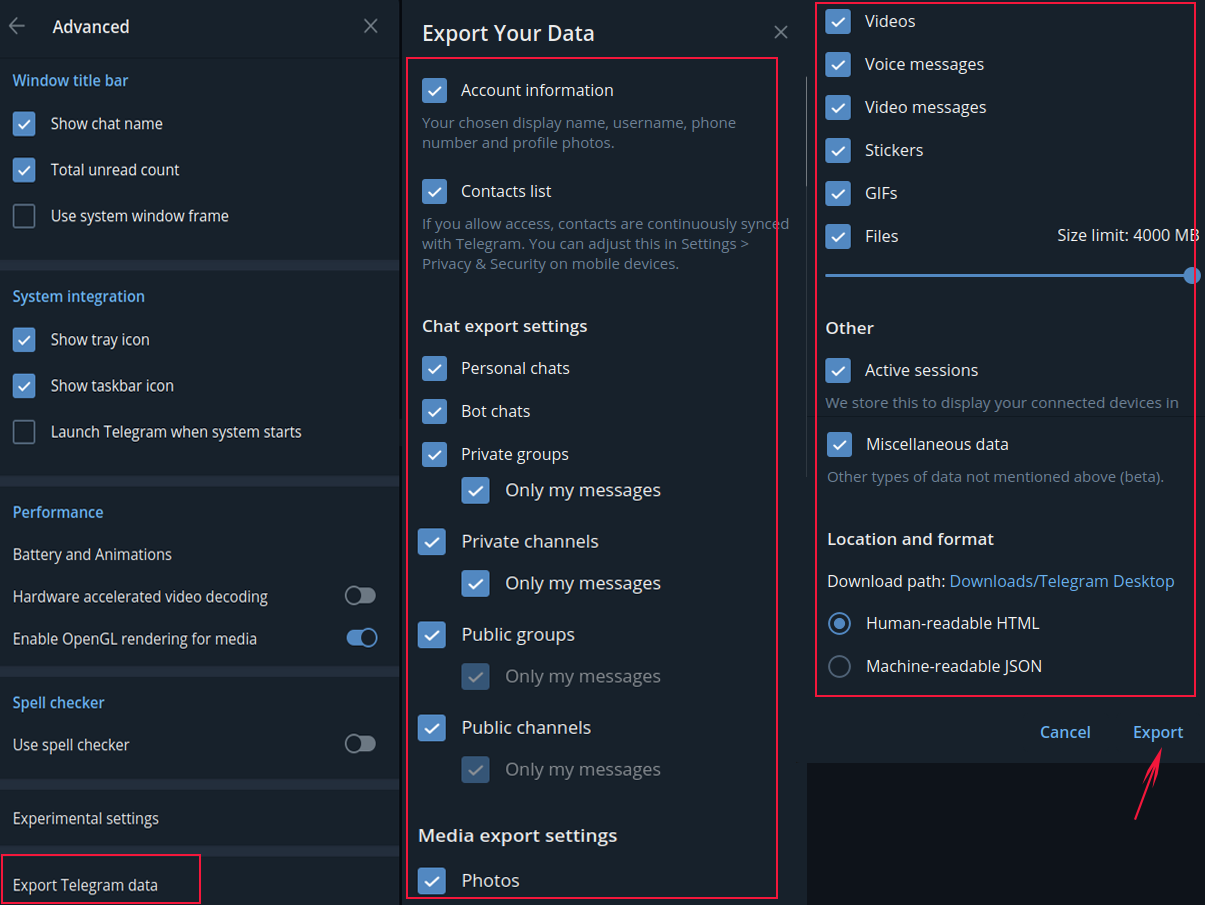

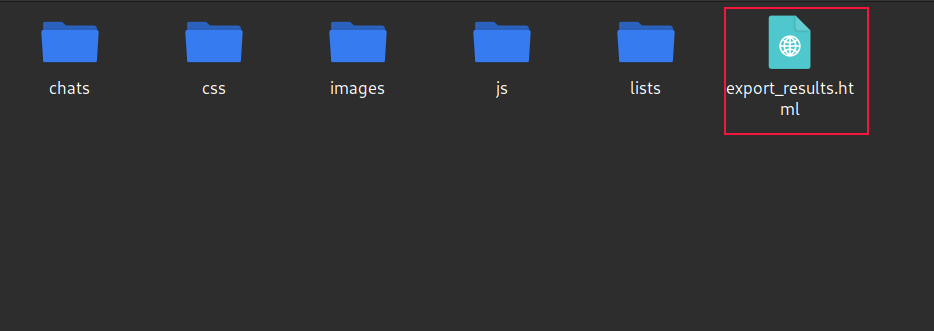

Точно з’ясувати які дані користувача зберігаються на серверах Telegram допоможе функція “Експорт профілю”. Її ввели на вимогу GDPR. Присутня вона лише на Telegram Desktop останніх версій й знаходиться в меню Advanced -> Export Telegram Data. Щоб розпочати експорт, оберіть усі типи даних, виставте максимальний поріг об’єму даних, вкажіть шлях до збереження на комп’ютері і задайте формат – HTML або JSON.

Отже, тиснемо Export – з’явиться вікно з ініціалізацією завантаження. Жодних додаткових підтверджень особи або введення пароля Telegram не потребує. І це теж трохи дивує.

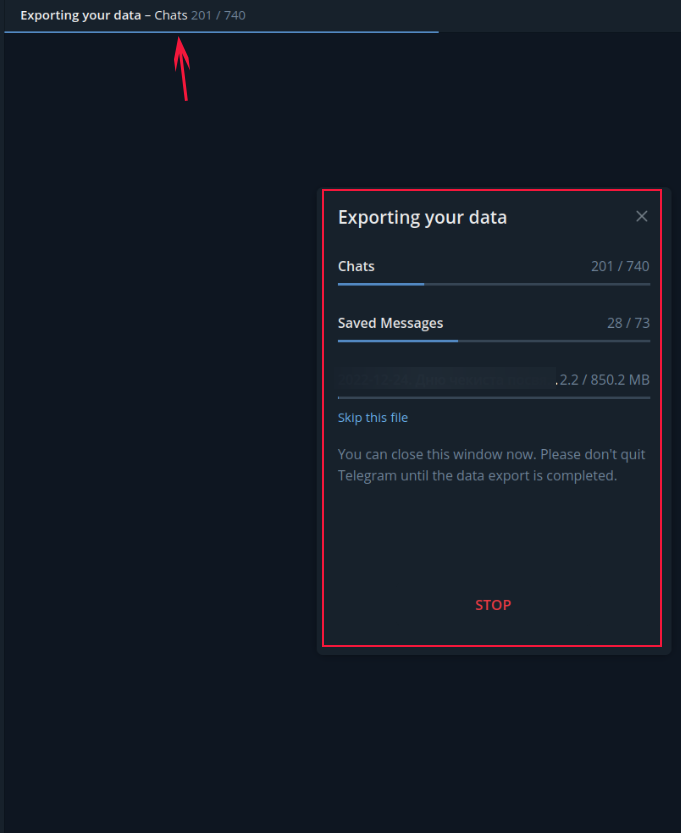

Процес відбуватиметься у фоновому режимі, ви можете закрити вікно. У верхньому рядку побачите індикацію виконання з написом “Exporting your data”. Ви можете вилучити будь-який файл в процесі експорту, натиснувши “Skip this file”.

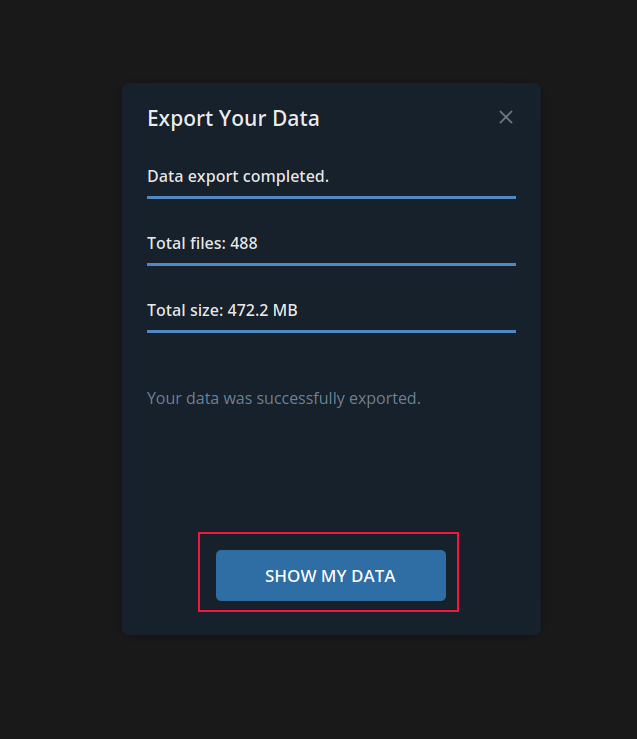

Після завершення побачите сповіщення з відомостями щодо кількості отриманих файлів та загального об’єму у мегабайтах. Натисніть “SHOW MY DATA”, щоби перейти безпосередньо до результатів:

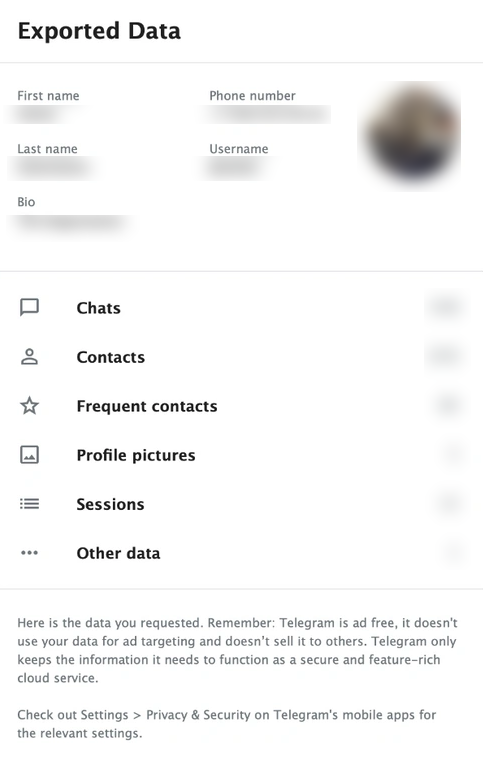

Ви побачите збережені на вашому комп’ютері дані. Відкрийте файл export_results.html – відобразиться сторінка з вибором ваших даних, розбитих за категоріями:

Проаналізуємо, які користувацькі дані було отримано в результаті експорту:

- Phone number – ваш номер телефону, прив’язаний до Telegram. Це основний ідентифікатор користувача в Telegram.

- First name і Last name – ім’я користувача. Якщо ви, наприклад, ці дані не вказували, скориставшись лайфхаком “Порожнє ім’я” (див. нижче), то вони не будуть відображені.

- Username – URL-адреса вашого профілю.

- Bio – коротка інформація, яку можна вказати про себе в описі профілю.

- Chats. Надається повний список назв публічних груп і каналів (без їх опису і аватарок), в яких перебував користувач. Причому навіть тих, з яких користувач вийшов. Якщо користувач залишав там якісь повідомлення – вони також збережуться і покажуться в хронологічній послідовності з вказаними датою і часом. Цікаво, що сюди не потрапили секретні чати Telegram з наскрізним E2EE-шифруванням. Ми їх розглянемо трохи нижче. Також сюди потрапила історія листування з Телеграм-ботами (включаючи BotFather), а також папка з особистими нотатками “Saved messages”. Якщо ви в цю папку відправляли фото і різні файли (pdf, zip, mp3, mp4 і ін.) – вони будуть в експорті. Присутні канали, в яких користувач був адміністратором з усіма публікаціями.

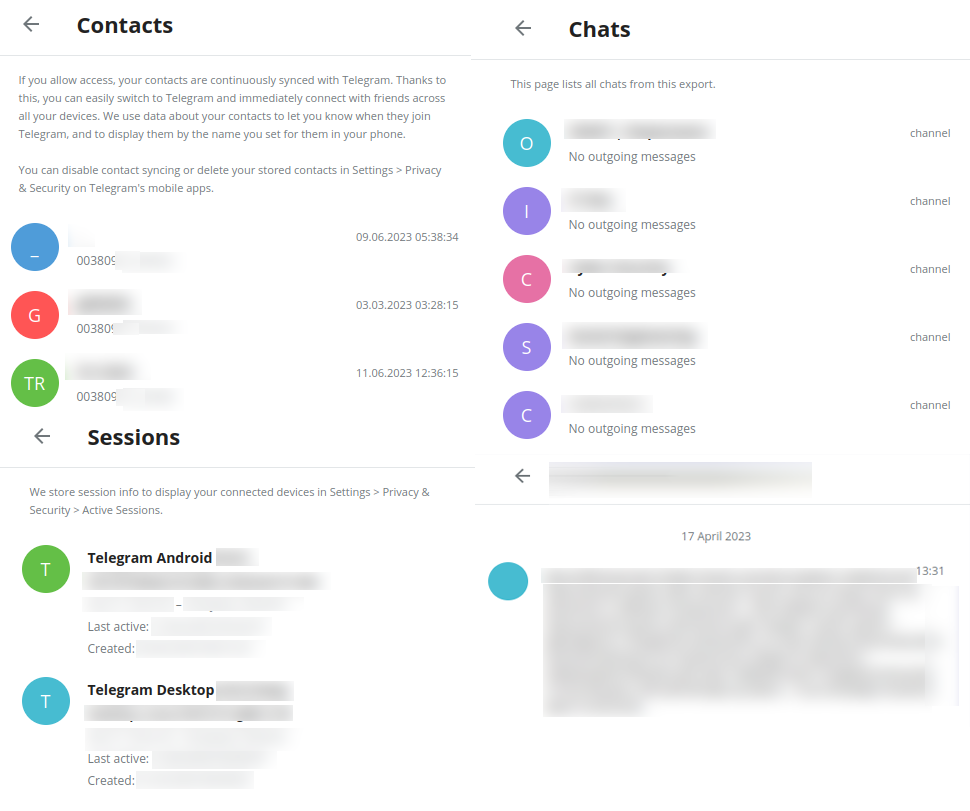

- Contacts – Телеграм по замовчуванню просить отримати доступ до телефонної книги з вашими контактами, щоб синхронізувати їх зі своїми серверами і повідомляти вас або ваші контакти, якщо хтось приєднається до Телеграм. Якщо погодитися, то месенджер буде щоразу додавати на свій сервер нові контакти, якщо вони у вас з’являться. Цікавим виявилось наступне: імена синхронізованих контактів показані в експорті не ті, які були у вашій телефонній книзі, а ті, які вперше вказали у своєму профілі самі користувачі. Також вказана дата і час синхронізації. У цьому списку не буде заблокованих користувачів.

- Profile pictures – усі зображення, які користувач завантажував як фото профілю.

- Sessions – інформація про сеанси Telegram. Буде показано з яких пристроїв, моделей смартфонів, операційних систем входив у свій акаунт користувач. Також показана геолокація та IP-адреса. Вказані дата і час створення акаунту та останньої активності. Як бачимо, Telegram фіксує буквально все.

- Other data – у цій папці найважливіше. Дані подаються у форматі JSON. Також зазначається, що Telegram зберігають ці дані максимум 12 місяців:“We may collect data such… for 12 month maximum”. Ми знайшли тут історію IP-адрес, з яких здійснювався вхід в акаунт, логи всіх змін в акаунті (назва зміни, дата, IP-адреса, країна, ID додатку та сесії з яких вносилися зміни), чернетки повідомлень з деякими ботами, посилання встановлені стікер-паки. Уявіть собі скільки взнає зловмисник, якщо зламає чийсь акаунт і скористається експортом. Хоча, подібні логи насправді фіксуються майже у всіх сучасних додатках і онлайн-сервісах, просто не всі дають їх вивантажити в такому об’ємі.

Підказка: Проведіть експеримент. Вилучіть Telegram на своєму поточному телефоні й встановіть на абсолютно новий телефон. Ви побачите всю свою історію розмов, усі свої контакти, усі медіафайли, якими ви поділилися, усі ваші групи. Все це зберігається на серверах Telegram у відкритому вигляді.

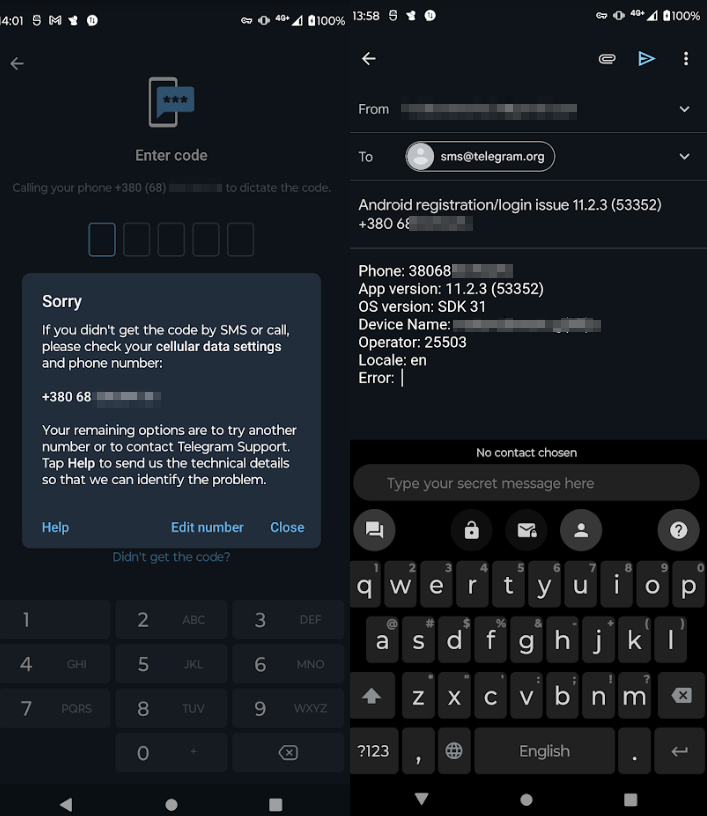

Окрім того, вдалося з’ясувати які технічні/діагностичні відомості про мобільний пристрій збирає Telegram. Це можна зробити з допомогою опції “Help”, котра з’являється при проблемах реєстрації. Якщо натиснути на напис “Help”, то з’явиться можливість відправити діагностичний звіт в службу підтримки sms@telegram.org по електронній пошті – додаток сам створить заготовку для листа, в якому будуть вказані точні дані про ваш пристрій:

- Phone: +380XXXXXXXX

- App version: XX.X.X (xxxxx)

- OS version: SDK XX

- Device Name: Samsung SXX

- Operator: XXXXXX

- Locale: en

Отже, ви наочно переконались скільки всього про вас знає Telegram. Якщо прагнете беззаперечної анонімності, рекомендуємо попрацювати з прошивкою мобільного пристрою, щоби ви змогли підмінити назву мобільного пристрою. Інакше він стане ключовим індикатором компрометації.

Налаштування безпеки облікового запису Telegram

Основні налаштування безпеки мобільного додатка Telegram знаходяться в меню “Privacy and Security”:

- ✅ Two-Step Verification – двофакторна верифікація (не плутати з класичною двофакторною авторизацією, де формується на окремому пристрої чи додатку OTP-код , який потрібно ввести). Являє собою просто додатковий пароль на доступ до вашого акаунта. Навіть якщо зловмисник отримає доступ до вашої SIM-картки й отримає SMS-підтвердження, то двофакторна верифікація не пустить його в акаунт. Рекомендується в обов’язковому порядку вмикати, інакше можете опинитися під реальною загрозою. Більшість варіантів зламу Телеграм-акаунтів стаються саме через відсутність двофакторної верифікації. Пароль варто вказувати складний, довгий — не менше 20 символів, що складається з різних цифр, латинських літер верхнього та нижнього регістру, спецсимволів. Слабкий пароль можуть підібрати методом bruteforce-перебору. При встановленні двофакторної верифікації, Telegram попросить вказати додаткову підказку (у випадку якщо забудете пароль) і електронну пошту для відновлення у разі втрати доступу. Краще проігноруйте і не вказуйте жодної додаткової інформації.

А якщо вирішили перестрахуватися й додати email, то використовуйте тільки захищеного провайдера з PGP-шифруванням і двофакторною авторизацією. Наприклад, Protonmail, який підтримує багатофакторну авторизацію і доступний через TOR. Важливо: Якщо ваш обліковий запис прив’язаний до електронної скриньки, то на неї прийде код активації у випадку, якщо ви не зможете увійти до свого акаунту. - ✅ Auto-Delete Messages – автоматичний таймер видалення повідомлень. Якщо включено, ваші повідомлення автоматично зникатимуть з чатів по досягненню відповідного часового інтервалу. Корисно, якщо спілкуєтесь на різні приватні теми. Однак варто пам’ятати, що будь-які повідомлення, окрім секретних чатів, все одно зберігаються на серверах.

- ✅ Passcode Lock – встановлення PIN-коду на доступ до додатка Telegram. Рекомендується активувати, щоб обмежити несанкціонований доступ. Наприклад, при втраті телефона. Виставте потрібний час автоматичного блокування: 1 хв, 5 хв, 1 год, 5 год. Опцію “Show Content” бажано вимкнути, щоби push-сповіщення не з’являлися на екрані, коли пристрій заблоковано.

- ✅ Blocked users – керування функцією блокування користувачів в Telegram. Заблоковані користувачі не зможуть відправляти вам повідомлення, додавати до груп, бачити ваш статус онлайн та фото профілю. У будь-який момент ви можете відключити і розблокувати користувача.

- ✅ Devices – перегляд активних сесій акаунту Telegram. Тут можна контролювати на яких пристроях авторизований додаток, чи немає підозрілих сесій, пристроїв, локацій, IP-адрес. Можна перейменовувати та вилучати сесії, прив’язувати нові по QR-коду, а також виставити період неактивності свого акаунта, відповідно до якого він самознищиться (мінімальне значення – 1 тиждень, максимальне – 1 рік). Може бути корисним, якщо ви створюєте щось тимчасово.

- ✅ Phone number – дає можливість приховати свій номер телефону від інших користувачів в Telegram. Рекомендується виставити режим видимості “Nobody” з доступністю тільки для своїх контактів “My contacts”. Це потрібно зробити одразу після реєстрації, в іншому випадку різні боти просканують ваш профіль і внесуть номер в базу даних, яка може використовуватися ким та як завгодно. Видалити себе з цієї бази буде неможливо.

- ✅ Last seen & online – дає можливість приховати час і дату останнього входу в Телеграм, що унеможливлює стеження і таймінг-атаки. Існують боти й інструменти API, які ведуть запис часу проведеного у мережі конкретного користувача і відправляють метадані зловмиснику. Таким чином можна розібратися, коли і хто виходив на зв’язок в Телеграмі та багато іншого.

- ✅ Profile photos – дає можливість обмежити відображення вашого аватара іншим користувачам Telegram.

- ✅ Forwarded messsages – дає можливість обмежити пересилку ваших повідомлень іншими користувачами. Корисна опція, яка додає приватності й захищає від різних атак і маніпуляцій з вашими повідомленнями.

- ✅ Calls – дає можливість обмежити дзвінки від невідомих осіб або взагалі відключити їх. Можна надати дозвіл лише для обраного списку. Важливою є опція “Use peer-to-peer”. Якщо увімкнути — ваш співрозмовник зможе дізнатися вашу IP-адресу (наприклад через фільтри Wireshark). Якщо вимкнути — усі дзвінки будуть йти через сервери Телеграм. Є також опція зробити P2P активним лише для обраних контактів.

- ✅ Groups & channels – дає можливість заборонити, щоби інші користувачі не додавали й не запрошували вас до груп й каналів. Допоможе захиститись від спаму.

- ✅ Voice messages – дає можливість заборонити відправляти вам голосові повідомлення (доступно тільки по підписці на Telegram Premium).

- ✅ Clear Payment and Shipping Info – дозволяє очистити всю платіжну інформацію, пов’язану з вашим обліковим записом.

- ✅ Logged in with Telegram – перегляд сайтів, на яких ви авторизувалися через Telegram.

- ✅ Delete Synced Contact – вилучає з Telegram синхронізовані контакти з вашої телефонної книги.

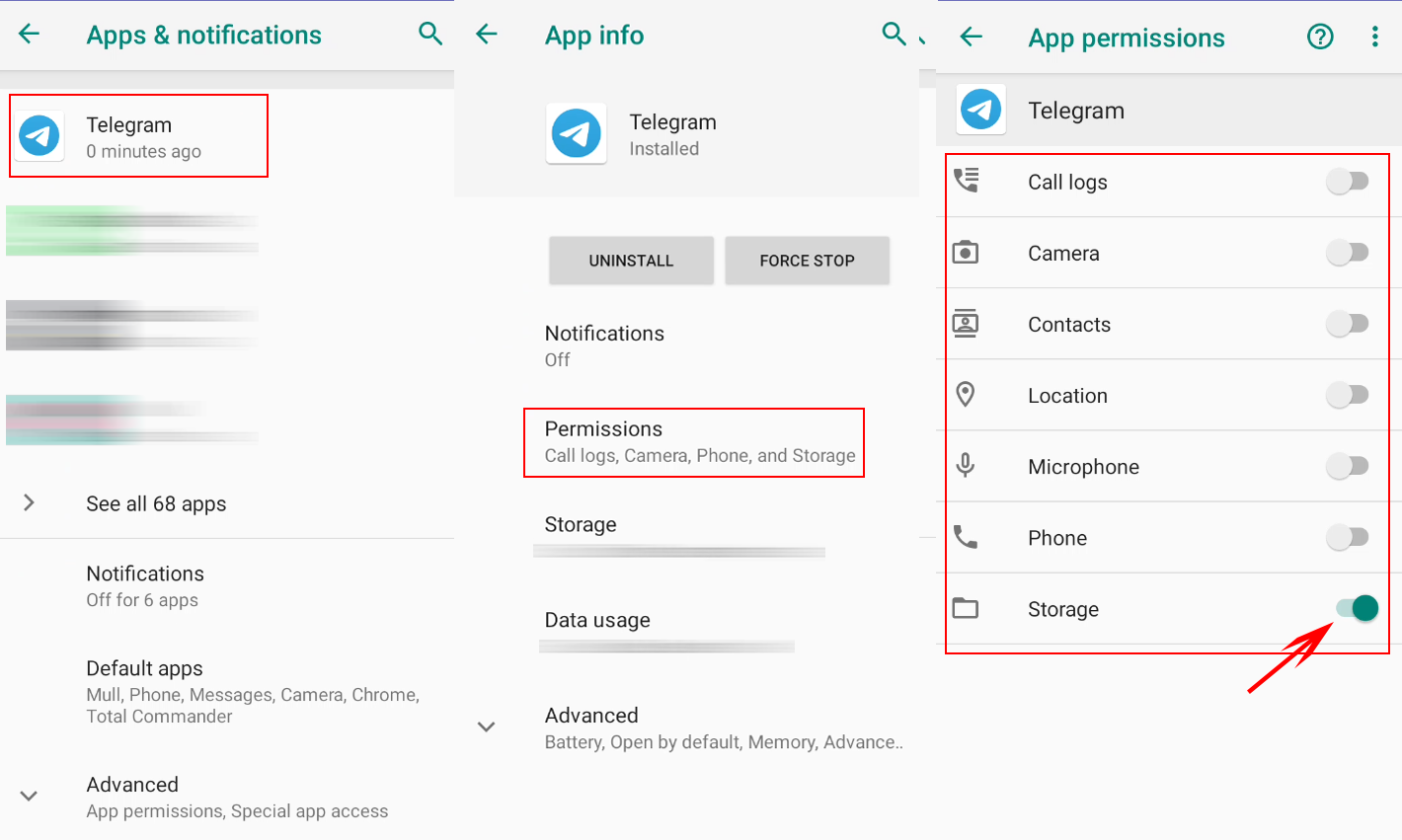

- ✅ Sync Contacts – рекомендуємо вимкнути синхронізацію контактів в Telegram. Додатково, можете заблокувати Telegram доступ до ваших контактів через налаштування смартфона. Річ у тому, що Телеграм на своїх серверах вибудовує гігантську карту соціальних зв’язків, аналізуючи як вони пов’язані один з одним.

- ✅ Suggest Frequent Contacts – формування списку контактів, з якими користувач найчастіше спілкується. Шпигунська функція, яка збирає статистику по контактах. Рекомендуємо відключити.

- ✅ Sesnsitive content – дає можливість відключити автоматичну фільтрацію контенту в Телеграм, таким чином ви зможете бачити будь-які пости в Telegram. Опція присутня лише в Desktop-додатку.

- ✅ Map preview provider – ви можете змінити постачальника сервісу онлайн-мап. Це корисно, якщо вирішили відмовитись від сервісів Google.

- ✅ Link Previews – ця опція включає прев’ю сніппетів для URL-посилань. Таким чином ви будете бачити куди веде посилання, перед тим як перейти по ньому.

В додатку Telegram Desktop є інші корисні опції, які знаходяться в меню “Settings” -> “Advanced”:

- ✅ Connection type – дозволяє підключатися до Телеграм через сторонні проксі-сервери. Корисно, якщо ви не хочете “світити” свою IP-адресу і щоб трафік через сервер, а не напряму через ваш пристрій. Підтримуються різні типи з’єднань: IPv6, HTTP, SOCKS5, MTPROTO. Можна встановити TOR в якості проксі (127.0.0.1:9050).

- ✅ Manage local storage – дозволяє керувати даними, які Телеграм зберігає на вашому пристрої, зокрема кеш. Бажано, щоб він не застоювався і очищався якомога частіше (див. вище).

- ✅ Ask download path for each file – Телеграм запитуватиме вас куди зберігати файли при завантаженні. В іншому випадку, він буде зберігати їх автоматично у папку по замовчуванню. Це захистить вас від потрапляння зайвих файлів на ваш комп’ютер.

- ✅ Automatic media download – дає можливість відключити автоматичне завантаження файлів з чатів, груп, каналів на ваш пристрій. Це може бути корисним, тому що в іншому випадку Telegram не питаючи дозволу автоматично завантажуватиме будь-який контент. Найкраще відключити й самому вирішувати, що треба завантажувати, а що ні.

- ✅ Battery and Animations – можна відключити інтелектуальну систему керування батареєю і відключити анімацію в Telegram.

- ✅ Spell checker – рекомендуємо відключити перевірку орфографії Telegram. Під цим виглядом здійснюється відстеження вводу клавіатури та персоналізація.

Примітка: Важливо провести усі налаштування безпеки одразу після реєстрації, адже потім може бути пізно — боти регулярно сканують Telegram на наявність нових профілів й відразу копіюють будь-яку знайдену інформацію у свою базу, де вона залишається фактично навічно (навіть після видалення акаунта Telegram).

Також радимо обмежити дозволи й доступи для Telegram на рівні операційної системи – Android (або iOS, залежно від операційної системи вашого пристрою). Для цього перейдіть в меню Apps та оберіть у списку додатків Telegram й відключіть усе зайве, наприклад:

Додаткові поради та заходи як захистити акаунт в Telegram

- Використовуйте анонімні номери для реєстрації в Telegram. По номеру телефону можна провести різнорівневі атаки: SS7, SMS-bombing (Flood Attack), SMiShing, Vishing тощо. Крім того, в Telegrram боти щоденно збирають базу телефонних номерів і незаконно збувають або зливають в інтернеті. Краще придбати собі окремий стартовий пакет (пам’ятайте, що номер повинен бути чистий, без історії. Перед покупкою пробийте його в Getcontact на наявність тегів), а ще краще іноземну SIM (необхідно регулярно поповнювати й обирати країну з високим рівнем демократії та свободи слова). Річ в тому, аби захистити дані користувачів ЄС, Telegram змушений відповідати європейським нормам і законам, включаючи GDPR. В іншому випадку, з нього здеруть штрафи або взагалі заблокують.

Реєструючи Telegram за номером, яким ви користуєтесь у повсякденному житті, пам’ятайте, що в додатку по замовчуванню увімкнена функція “Сповістити контакти” (Settings -> Norification and Sounds -> Contact joined Telegram). Тобто, якщо ваш номер телефону є у когось в телефонній книзі, і цей користувач присутній у Telegram, йому автоматично надійде сповіщення від вас. Ця функція може скомпрометувати вас (якщо ви не хочете, щоб інші знали про ваш профіль Telegram), але може бути і корисною в OSINT – її можна використовувати в зворотному напрямку. Наприклад, дізнаватися хто із телефонної книги номерів долучається в Telegram. Це працює таким чином: Telegram сканує списки контактів всіх користувачів, які вже зареєстровані в додатку. Якщо він знаходить ваш номер у списку контактів іншого користувача, то автоматично додає ваш профіль свого списку контактів. Тому завжди вимикайте в налаштуваннях синхронізацію контактів і забороняйте на рівні Android доступ до телефонної книги.

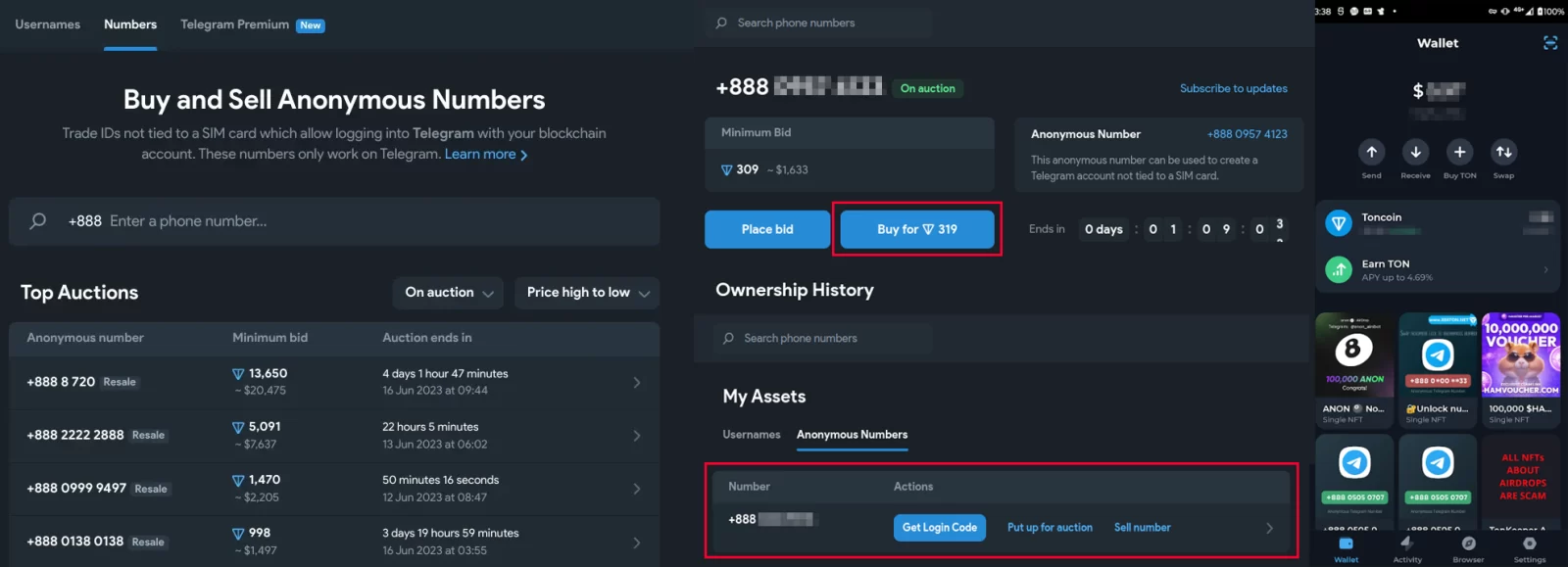

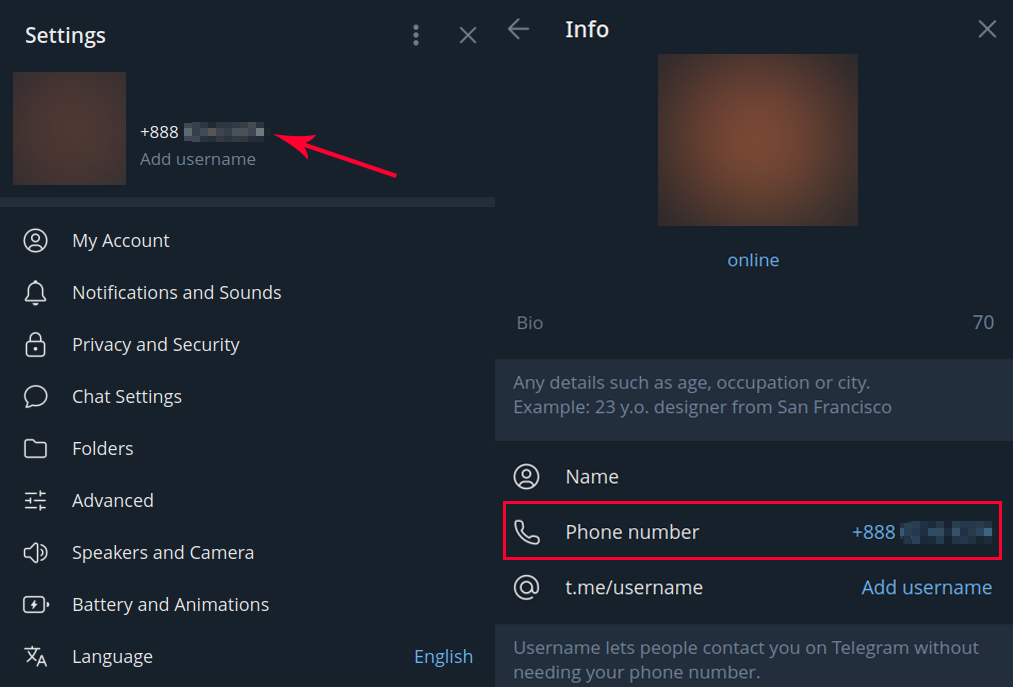

Ви також можете придбати анонімний NFT-номер з префіксом +888 на платформі fragment.com (її заснував сам Telegram) за криптовалюту TON і потім зареєструватися по ньому в додатку без SIM-картки. Для цього потрібно встановити мобільний гаманець Tonkeeper й прив’язати його до маркетплейса Fragment. Якщо номер стане в майбутньому непотрібним, ви зможете його продати. Варто відзначити, що випадків зламу або деанонімізації акаунтів з такими номерами практично не зафіксовано. А якщо хтось спробує повторно зареєструвати його, то код активації приходить не в додаток, а в особистий кабінет на платформу Fragment, у яку ви завжди можете увійти через криптогаманець Tonkeeper. І ще: будь-який прив’язаний до облікового записа Telegram номер в майбутньому можна змінити. Тобто ви періодично можете проводити ротацію номерів.

- Не вказуйте нік username у своєму акаунті. Це не обов’язково. Якщо нік вказано, профіль будь-якого користувача стає публічним, його можна відкрити у будь-якому браузері за посиланням:

https://t.me/USERNAME. Такий профіль індексується пошуковими системами і з’являється у відкритому доступі. По юзернейму можна вирахувати ідентифікатор користувача Telegram ID й провести деанон (див. нижче, розділ “Лайфхаки”). По юзернейму вас будуть парсити і аналізувати ваші повідомлення в групах/чатах. Якщо ж задаєте юзернейм, то робіть його унікальним, аби він не співпадав з іншими вашими URL та нікнеймами в інтернеті (перевірити їх можна інструментами Maigret, Sherlock або Instantusername). До речі, Username в “Телезі” можна змінювати і навіть продати на аукціоні fragment.com. - Не вказуйте свої справжні ім’я та прізвище в профілі. Ці поля хоч і обов’язкові, але є довільними. Ніхто не зобов’язує там вказувати свої персональні дані. Можна скористатися лайфхаком і ввести невидимі спецсимволи, наприклад “м’яке перенесення” – символ пробілу в таблиці Юнікод (U+00AD). Ваше ім’я стане невидимим. Хочемо зауважити, що будь-які зміни в профілі відразу фіксуються на серверах Telegram. Тобто, якщо ви при реєстрації вказали одне ім’я, а потім інше, то це відобразиться в історії вашого Telegram ID. І, за певних обставин, з допомогою API цю історію можна спарсити.

- Не завантажуйте свої справжні фото на аватар, а також зображення, які ви використовуєте на інших сайтах. По фото можна провести розгорнуте OSINT-дослідження, визначити метадані і геолокацію, знайти профілі в соцмережах та пов’язати віртуальні дані (Fingerprint) з реальною особою. В OSINT присвячений окремий розділ веб-аналітики — розвідка по зображенню – IMINT (Image Intelligence). Якщо ви все-таки хочете використати власне зображення, то проведіть пост-обробку в Photoshop (приберіть різкість, заблюрте зайві елементи, застосуйте фільтр) й очистіть EXIF-дані (сучасні фотокамери часто записують в файл надто багато даних, наприклад час і дату знімання, GPS-координати, фотопристрій).

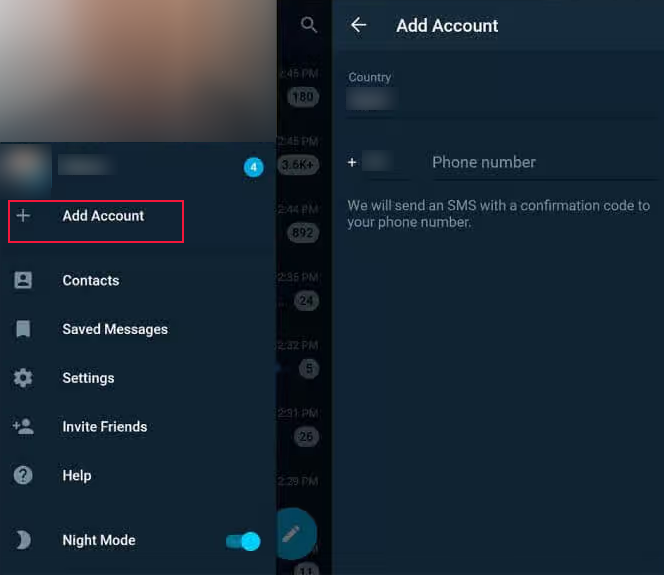

- Якщо ви змушені часто користуватися Telegram з тих чи інших причин (наприклад, робота, активізм, навчання), створіть кілька акаунтів і використовуйте їх для різних задач. Наприклад, один анонімний (про який не знає ніхто) для адміністрування груп, інший для спілкування. Не один акаунт для всіх задач, не змішуйте професійне і особисте (друзі, родичі, знайомства, чати, новини). До речі, Telegram підтримує мультиакаунт. Можете перейти в налаштування, натиснути “Add Account”, далі пройти звичний процес реєстрації в додатку й ви зможете перемикатися між акаунтами в одному профілі. Максимально так можна додати до 3-х акаунтів, хоча це обмеження відсутнє в неофіційних версіях Telegram. Існує більш конфіденційний спосіб: використати спеціальний додаток Parallel Space для Android/iOS, що дозволить користуватися декількома додатками Telegram одночасно на одному пристрої. Відповідно у вас буде декілька не пов’язаних між собою профілів. Ще один спосіб — просто встановити різні неофіційні версії Telegram на одному пристрої.

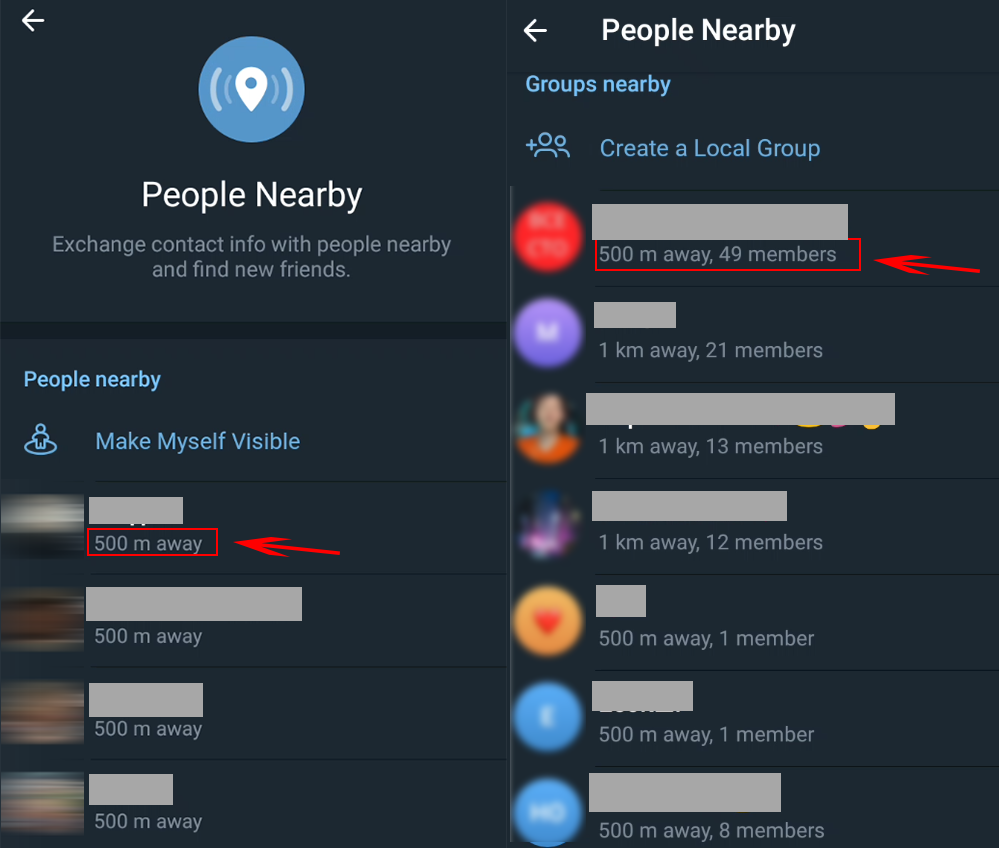

- Не вмикайте опцію “People Nearby” (Люди поруч) -> “Make Myself Visible”. Через неї Telegram отримує доступ до ваших GPS-координат та визначає локацію інших людей, присутніх у Telegram, поблизу з вами у вашій місцевості, з точністю до метра! Далі ці дані, ймовірно, теж зберігаються на серверах. Цікаво, що подібним чином можна проводити GEOINT-розвідку. Наприклад, завантажити додаток “Fake GPS location” або скористатись іншими рішеннями, задати конкретну локацію на мапі й з допомогою Telegram парсити користувачів та групи по заданій локації (див. відео). Чим не інструмент кіберсталкінгу? Хакери таким чином підбирають жертви для своїх атак. Скаммери розсилають фішинг і спам. SEOшники відправляють інвайти та накручують учасників. Ну а зловмисники можуть цю опцію використовувати для визначення фізичного місцеперебування осіб, фішингу, булінгу, вішингу, смішингу, перехвату дзвінків (SS7) та SMS. Дивно, що ця функція, якою можна так зловживати, досі жива.

- Не приймайте дзвінки від незнайомих користувачів в Telegram. Ця функція може дозволити зловмиснику визначити вашу IP-адресу (якщо у налаштуваннях приватності увімкнуто “Use peer-to-peer”).

- Налаштуйте TOR-з’єднання на локальній системі і вкажіть його в Telegram як проксі. Перейдіть в Settings (“Налаштування”) -> Advanced settings (“Просунуті налаштування”) й оберіть пункт Connection type (“Тип з’єднання”). Увімкніть опцію “Use custom proxy” та вкажіть конфігурацію, наприклад: тип SOCKS5, хост 127.0.0.1, порт 9050. Можна додатково увімкнути Try connecting through IPv6 – це ускладнить прочитання IP-адреси, адже використовуватиметься складний формат IPv6. Зачекайте кілька хвилин, поки Telegram встановить з’єднання – повинен з’явитися статус “online”. Nепер при кожному запуску Telegram ви отримуватимете нову IP-адресу з анонімної мережі TOR, яка не зберігає логів. Ваша ідентифікація суттєво ускладнилася. Можна також додатково сконфігурувати сам TOR таким чином, щоб з’єднання відбувалося лише через ті чи інші мости, уникало під’єднань до нодів (серверів) з відповідних країн (Росія, Білорусь) та таке інше.

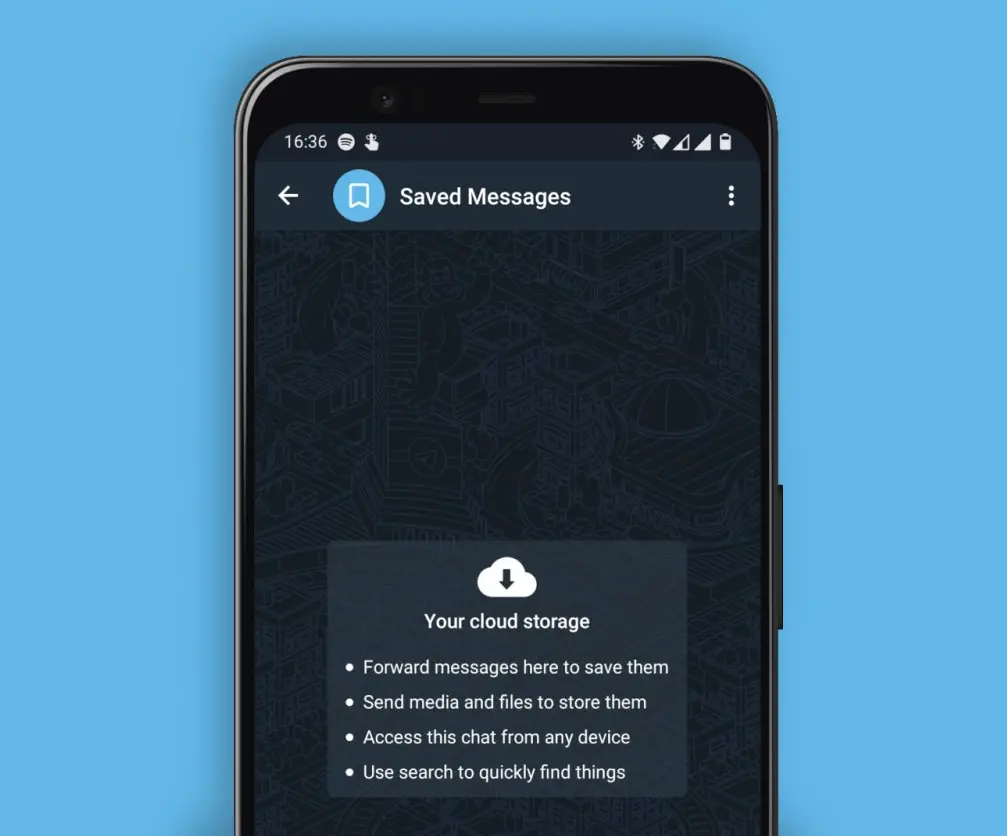

- Будьте уважними з папкою “Saved Messages”. Ця папка дозволяє писати й пересилати повідомлення самому собі. Закріпіть її у списку чатів так, щоб ви її бачили та могли оперативно знайти. Також, пам’ятайте, що ця тека не має наскрізного E2EE-шифрування й усі дані йдуть на сервер. Не використовуйте її для зберігання конфіденційної інформації: паролів, логінів, документів і т.д. Шахраї примудрилися використати цю функцію для викрадення приватної інформації користувачів. Вони реєструють нові акаунти з ім’ям Saved Messages і аватаром закладки, а потім пишуть випадковим користувачам Телеграму й миттєво видаляють свої повідомлення. Після цього, через деякий час діалог залишається і неуважний або заклопотаний користувач шукає в пошуку свою папку “Saved Messages” й знаходить ворожий акаунт “Saved Messages”, якому відправляє свої повідомлення. Сам Telegram рекомендує використовувати приватні канали у випадку, якщо конче треба зберегти щось приватне, наприклад фото.

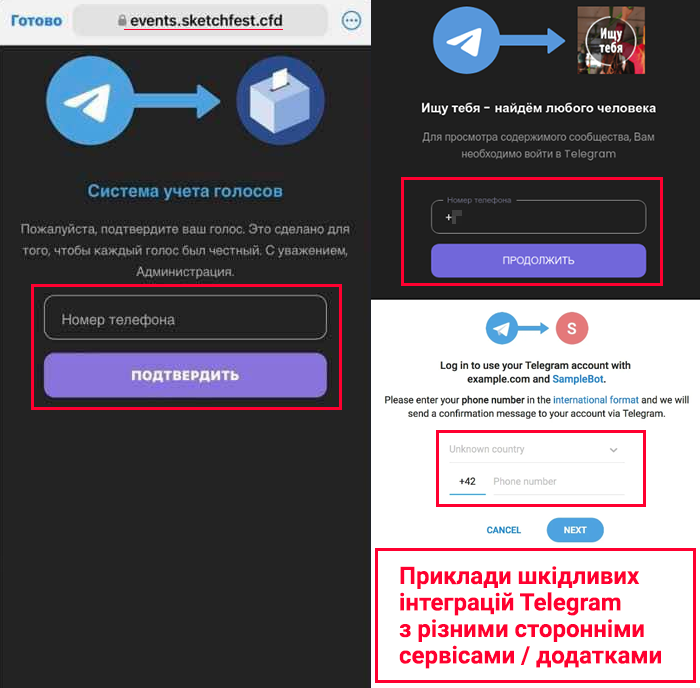

- Не використовуйте Telegram для реєстрації або авторизації на інших сайтах. Існує чимало випадків, коли саме через цей спосіб викрадали акаунти. Наприклад, ви можете потрапити на фішинговий ресурс з підробленим віджетом “Потрібно авторизуватися через Telegram, щоб продовжити”. У висновку, після входу ваша сесія Telegram та cookie витечуть до зловмисників. Аналогічно, не прив’язуйте обліковий запис Telegram до інших онлайн-сервісів, електронних кабінетів, платіжних систем, додатків і т.д. Уникайте будь-яких сторонніх інтеграцій Telegram – вони можуть бути зловмисними і поставити ваш акаунт під загрозу!

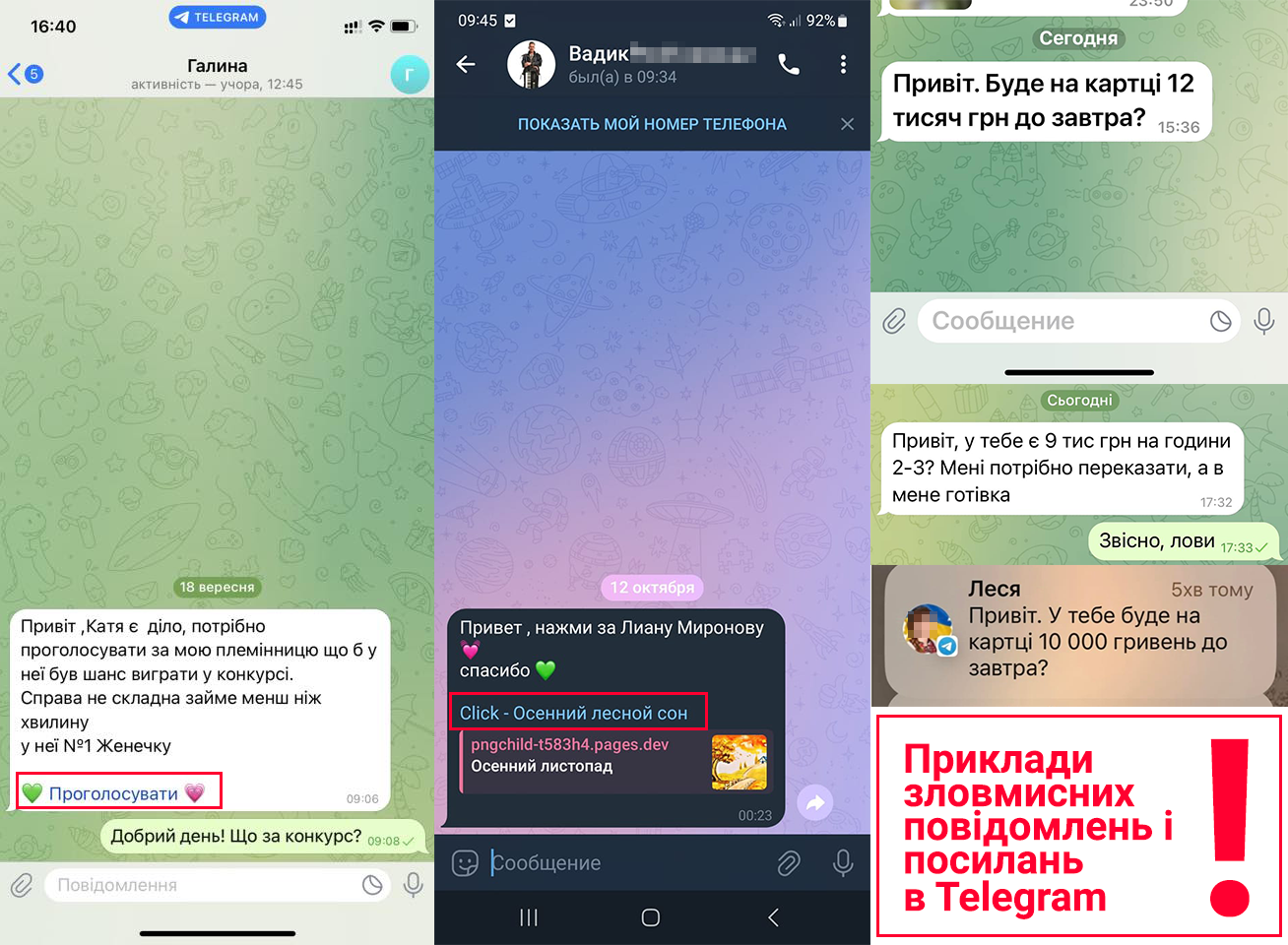

- Не переходьте за посиланням, які вам надсилають в Telegram. Це може бути пропозиція перейти на сайт, перейти в бот, завантажити щось, спробувати безкоштовний додаток, проголосувати за когось, прийняти участь в конкурсі, прохання перерахувати кошти, авторизуватись і т.д. Схем безліч! Причому, написати вам можуть як з невідомих акаунтів, так й акаунтів ваших друзів, родичів, знайомих (їх можуть банально хакнути). В такому випадку найкраще зателефонувати їм особисто і уточнити інформацію.

Завдяки шкідливим посиланням зловмисники досить легко проводять численні операції – перехоплення/захоплення/викрадення облікових даних (Telegram Session Hijacking). Вам можуть підсунути IP-логгер у вигляді посилання для визначення метаданих вашого пристрою та GPS-координат. Дізнатись як розпізнати фішинг і як перевіряти шкідливі посилання ми писали тут.

- Вимикайте “Автоматичне завантаження медіаконтенту” в Telegram. Перейдіть в “Settings” (Налаштування), відкрийте “Data and Storage” (“Дані і пам’ять”) і в блоці “Automatic Media Download” (“Автозавантаження медіа”) у всіх розділах (“Через мобільну мережу”, “Через Wi-Fi”, “Через роумінг”) вимкніть перемикач «Завантажувати автоматично». Тепер фото і відео будуть завантажуватися лише вашим натисканням по зображенню. В Білорусі протестувалньиків деанонімізували по “зараженій” картинці, яку вони автоматично завантажили на пристрій. Станом на березень 2025 року в Telegram Android виявлена критична вразливість (див. нижче розділ “CVE вразливості”), яка дозволяє зловмисникам, зловживаючи довірою користувача до додатку Telegram, розгорнути на його пристрої шпигунське ПЗ. Уникайте ненадійних і неперевірених мультимедійних файлів: не відкривайте та не запускайте файли з невідомих джерел, особливо відео, для яких потрібні зовнішні додатки.

- Не відкривайте особисті чати з невідомими користувачами. Telegram у деяких випадках автоматично “зливає” дані вашого облікового запису, наприклад країна реєстрації номеру телефону, дату реєстрації, спільні групи, тип облікового запису. Це нововведення було анонсоване Дуровим на початку 2024 року як спосіб боротьби зі спамом. Нижче на скріншоті представлений доказ як Telegram “злив” незнайомому співрозмовнику захищені налаштуваннями приватності дані при відкритті першого діалогу:

- Перевіряйте уважно будь-які внутрішні посилання, які ведуть на інші ресурси в самому Telegram. До прикладу, зловмисник може приховати шпигунське посилання (логер) під анкор (текстове посилання), при переході по якому отримає сповіщення у свій бот й зможе відстежити вас:

https://t.me/roped?text=@my_bot%token - Обережно ставтеся до будь-яких QR-кодів, які скануєте своїм мобільним додатком Telegram. Перевіряйте, що ви скануєте, на яких пристроях, сайтах. Дуже часто шахраї підробляють QR й підсовують жертвам для перехоплення доступу (атака QRLJacking).

- Не пересилайте в Telegram скріншоти з номерами своїх кредитних карт, телефонами, паролями та іншими конфіденційними даними. Як показує практика, в Telegram це все не зникає безслідно, а зберігається на серверах, і локально в кеші пристрою теж. Причому це нерідко стається і тоді, коли автотаймер знищення повідомлень увімкнуто.

- З обережністю спілкуйтеся у публічних групах та чатах Telegram, які не приховують списки своїх учасників. Такі групи масово парсяться різноманітними ботами, яких в Telegram сотні. Ці дані потім аналізуються, вивчаються та використовуються як завгодно, можуть злити у публічний доступ. Надавайте перевагу групам, які дбають про приватність та безпеку.

- Дотримуйтесь правил цифрової гігієни в будь-яких чатах Telegram. Не розміщуйте жодної персональної інформації про себе – місце роботи, проживання, вік. Не надсилайте нікому свої документи. Не знайомтеся в анонімних чатах і не робіть там жодних необдуманих дій, висловлювань. Пам’ятайте, що в цих чатах окрім вас перебувають найрізноманітніший контенгент – і хакери, і шахраї, і спамери, і спецслужби. Ось стаття, опублікована Washington Post, в якій йдеться про те як Росія активно стежила за чатами Telegram в рамках своїх операцій проти українських активістів в окупованому Херсоні.

- Не вмикайте біометрію для входу в Telegram, наприклад вхід по Face ID або відбитку пальця. На сьогодні, ці методи вдосконалюються і можуть містити невідомі раніше 0-Day вразливості. До прикладу, ось одна із офіційно публікованих вразливостей, яка дозволяла зловмиснику підібрати відбиток пальця.

- Не застосовуйте без особливої потреби функцію Telegram Passport. Це спосіб авторизації в різних платіжних сервісах, які вимагають ідентифікації особи через документи, що посвідчують особу. В цьому випадку Telegram попросить завантажити свої паспортні дані. Є ризик їх “посіяти”.

- Користуйтеся VPN або проксі під час роботи в Telegram. Як вже згадувалося, будь-які IP-адреси з яких ви входите в акаунт реєструються в журналах та зберігаються на серверах. Шукайте надійні та якісні VPN-сервіси з функцією “Kill Switch” – заборона інтернет-з’єднання без увімкненого VPN. Пропонуємо ознайомитись з нашими рекомендаціями. Налаштувати проксі можна в Desktop-версії Telegram в меню Settings -> Advanced -> Connection type.

- Не використовуйте веб-версію Telegram Web без особливої потреби. Ви стаєте вразливими до атак, спрямованих на перехоплення кукі вашого браузера. Зловмисники таким чином можуть перехопити сесію. Також, дуже часто створюють фейкові сторінки входу в Telegram Web з метою обдурити жертву й отримати дані авторизації. Найбезпечніше використовувати Telegram лише у вигляді легітимного додатка для мобільного/ПК.

- Регулярно перевіряйте активні сесії в налаштуваннях додатка Telegram (Мобільний/ПК). Якщо бачите незнайомі пристрої – вилучайте їх і одразу змінюйте пароль. Генеруйте складні паролі і не зберігайте їх в браузері. Зберігайте лише в спеціалізованому менеджері паролей, наприклад KeepassXC (для ПК/браузера/мобільного).

- Оновлюйте свої додатки Telegram. Застарілі версії містять баги і вразливості.

- Не вводьте, не показуйте і не повідомляйте нікому свої коди підтвердження, які надходять на Telegram.

- Встановіть фарєвол і антивірусний засіб для операційної системи Windows/Android. Зверніть увагу, що зловмисники можуть взламати Telegram, отримавши віддалений доступ до вашого пристрою. Регулярно скануйте систему на наявність експлойтів, троянів, руткітів, стилерів та іншого шкідливого програмного забезпечення.

Матеріали пов’язані з операційною, інформаційною безпекою користувачів в Telegram:

- Unveiling Messenger Weaknesses: Understanding How Hackers Can Infiltrate and Compromise Your Device

- Telegram Security Best Practices

- Держспецзв’язку. Тематика голосування в месенджерах – новий спосіб викрадення акаунтів набирає обертів

- lyra’s epic blog. Stealing your Telegram account in 10 seconds flat

- Reddit. Understanding Telegram Hack.

- Forbes. Mystery Russian Telegram Hacks Intercept Secret Codes To Spy On Messages

- A Step by Step Guide to SS7 Attacks

- Telegram Hijack Attack Targeting Armenian Users

- Telegram account hijacking via bots

- HABR. Telegram сам добавляет чужие контакты.

- ESET. Not-so-private messaging: Trojanized WhatsApp and Telegram apps go after cryptocurrency wallets

- ESET. New Telegram-abusing Android RAT discovered in the wild

Вразливості кібербезпеки Telegram (СVE)

ℹ️ За всю історію в Telegram, станом на Червень 2023-го, знайдено щонайменше 32 офіційних вразливостей. Більшість з них виправлені. Хоча є й такі, які перебувають у стані диспуту або розгляду. Також існують незадокументовані вразливості нульового дня 0-Zero Day.

Пропонуємо ознайомитись з повним списком:

- 🔴 CVE-2014-8688 – у Telegram Messenger 2.6 для iOS і 1.8.2 для Android виявлено, що повідомлення секретних чатів були доступними у вигляді тексту в пам’яті процесів Telegram та файлі .db. Отже, зловмисник який отримав доступ до пристрою міг прочитати секретні чати. Опис вразливості опублікований дослідником Джоном Патерсоном у блозі компанії ZIMPERIUM. Команда Telegram ніяк не прореагувала на повідомлення дослідника, однак в наступних версіях вразливість вже була відсутня.

- 🔴 CVE-2017-17715 – зафіксований збій та витік даних у Telegram Messenger для Android до 2017-12-08. Докладний опис вразливості розміщено в баг-трекері Chromium.

- 🔴 CVE-2018-3986 – у функціоналі «Секретні чати» для Telegram Android 4.9.0 зафіксована вразливість розкриття інформації. Функція «Секретні чати» дозволяла користувачеві видалити усі сліди чату за допомогою тригера часу або прямого запиту. У цій функції була помилка, яка зберігала на пристрої фото, зроблені та надіслані в секретних чатах, навіть після їх видалення. Фото були доступні для всіх додатків, встановлених на пристрої. Про вразливість повідомив Vitor Ventura у блозі CISCO Talos.

- 🔴 CVE-2018-15542 – виявлено проблему в додатку org.telegram.messenger 4.8.11 для Android. Функція пароля дозволяла обходити автентифікацію за допомогою різних маніпуляцій. Вразливість виявили дослідники Boonpoj Thongakaraniroj, Prathan Phongthiproek та вказали на GitHub. Представники Telegram відповіли, що ця вразливість не представляє інтересу, адже можлива лише на Android-пристроях з root правами.

- 🔴 CVE-2018-15543 – виявлено проблему в додатку org.telegram.messenger 4.8.11 для Android. Зловмисник міг автентифікуватися за підробленим відбитком пальця. Вразливість виявили дослідники Boonpoj Thongakaraniroj, Prathan Phongthiproek та вказали на GitHub. Представники Telegram знову відповіли, що ця вразливість не представляє для них інтересу, адже можлива лише на Android-пристроях з root правами.

- 🔴 CVE-2018-17231– Telegram Desktop (tdesktop) 1.3.14 дозволяв зловмисникам спричинити відмову в обслуговуванні (збій та самовільний вихід із програми) з допомогою функції «Редагувати палітру кольорів». Проблема досі оскаржується і не визнана Telegram.

- 🔴 CVE-2018-17613 – Telegram Desktop (tdesktop) 1.3.16 Alpha, коли увімкнено опцію «Використовувати проксі», надсилав облікові дані та дані додатків через звичайне URL-посилання у незашифрованому вигляді по протоколу SOCKS5. Про вразливість прозвітував дослідник Dhiraj Mishra.

- 🔴 CVE-2018-17780 – Telegram Desktop 1.3.14 (tdesktop) і Telegram 3.3.0.0 WP8.1 для Windows здійснював витік загальнодоступних та приватних IP-адрес кінцевого користувача під час аудіовиклику – P2P-з’єднання були активовані по замовчуванню. Пізніше цю проблему в Telegram було вирішено, додавши можливість відключити режим “Use peer to peer”. Про баг відзвітував дослідник Dhiraj Mishra.

- 🔴 CVE-2018-20436 – функціонал “Секретні чати” в Telegram 4.9.1 для Android та Telegram Web 0.7.0 мала “прихований канал”, через який сервери Telegram надсилали GET-запити до різних URL-адрес. Подібну вразливість можна інтерпретувати як атаку SSRF. На неї вказав дослідник Capitan Alfa у своєму блозі. Telegram відхилив баг та повідомив, що проблему спричинила неправильна конфігурація параметра «Секретні чати > Попередній перегляд посилань».

- 🔴 CVE-2019-10044 – Telegram Desktop <1.5.12 у Windows і Telegram для Android, iOS і Linux були вразливими до омографічної атаки IDN під час відображення повідомлень, що містили URL-адреси. Сценарій атаки описали представники компанії Blaze Labs в GitHub.

- 🔴 CVE-2019-15514 – опція «Конфіденційність > Номер телефону» в Telegram 5.10 для Android та iOS надавала неправильну індикацію режиму доступу «Ніхто», оскільки зловмисники все одно могли бачити і вивантажувати номери користувачів в публічних групах. Помилка призвела до витоку персональних даних, незалежно від налаштувань конфіденційності. Цю вразливість виявили дослідники безпеки з Гонконгу. За їх словами, її використали спонсоровані урядом зловмисники для нападу на протестувальників в Гонконзі.

- 🔴 CVE-2019-16248 – проблема конфіденційності в Telegram <5.11 на Android, функція «Delete for» не видаляла спільні медіафайли з каталогу зображень Telegram. Існувала потенційно оманлива вказівка інтерфейсу, що відправник може видалити копію одержувача раніше надісланого зображення. Про баг прозвітував дослідник Dhiraj Mishra. Баг було виправлено, команда Telegram виплатила йому 2500 євро.

- 🔴 CVE-2020-10570 – в Telegram <5.12 для Android зафіксований баг конфіденційності, який дозволяв зловмиснику, який заволодів пристроєм, без введення пароля, при включеній опції “Показати спливаюче вікно”, читати повідомлення користувача і відповідати на них. Про вразливість повідомив дослідник безпеки

- 🔴 CVE-2020-12474 – Telegram Desktop <2.0.1, Telegram <6.0.1 для Android і Telegram <6.0.1 для iOS дозволяли атакувати IDN Homograph через Punycode у загальнодоступній URL-адресі або URL-адресі запрошення до групового чату. Про знайдену вразливість повідомив дослідник безпеки

- 🔴 CVE-2020-17448 – Telegram Desktop <2.1.13 дозволяв обійти захист від виконання небезпечного типу файлу. Щоб успішно проексплуатувати баг, зловмиснику достатньо було надіслати жертві шкідливі файли без розширення у вікні чату. Про знайдену вразливість відзвітував

- 🔴 CVE-2020-25824 – Telegram Desktop <2.4.3 не вимагає введення пароля після натискання клавіші “Export” у майстрі експорту даних. Модель загрози — жертва, яка добровільно відкрила експорт даних, але потім відволіклася. Відповідно зловмисник може скористатися цим, щоб таємно експортувати історію чатів. Про баг відзвітував Soheil Samanabadi у своєму GitHub.

- 🔴 CVE-2021-27204, CVE-2021-27205 – логічна помилка, помічена в Telegram <7.4 (212543) Stable для MacOS. Зберігає локальну копію отриманого повідомлення (аудіо/відео) на пристрої користувача навіть після того, як ці повідомлення було видалено або вони автоматично зникли з секретного чату. Окрім того, вищенаведена версія зберігала локальний пароль у вигляді незашифрованого тексту. Про баги повідомив дослідник Dhiraj Mishra. Обидві вразливості було виправлено у Telegram Stable 7.4 (212543), автора нагороджено 3000 євро.

- 🔴 CVE-2021-27351 – функція завершення сесій в Telegram <7.2.1 для Android і <2.4.7 для Windows та UNIX працювала некоректно — користувач не міг завершити інший активний сеанс. Про вразливість повідомив Vijay Tikudave.

- 🔴 CVE-2021-30496 – Telegram 7.6.2 для iOS дозволяла віддаленим автентифікованим користувачам викликати відмову в обслуговуванні (збій DOS), якщо жертва вставляє надане зловмисником повідомлення (наприклад, перською мовою) у будь-який публічний Telegram-канал або групу. На вразливість вказав дослідник безпеки Ramin Farajpour Camiу своєму GitHub. Telegram відхилив баг.

- 🔴 CVE-2021-31323, CVE-2021-31322, CVE-2021-31321, CVE-2021-31320, CVE-2021-31319, CVE-2021-31318, CVE-2021-31317, CVE-2021-31315 – в Telegram Android <7.1.0 (2090), Telegram iOS <7.1 і Telegram macOS <7.1 зафіксовані різноманітні баги у вихідному коді. Зловмисник віддалено міг отримати доступ поза межами пам’яті на пристрої-жертві за допомогою анімованої наклейки (стікера). Також він міг перезаписати стекову пам’ять Telegram на пристрої-жертви за допомогою того ж стікера. На вразливості вказав дослідник безпеки polict у блозі Shielder.com. Атаки були презентовані на конференції Hack the Box 2021.

- 🔴 CVE-2021-36769 – проблема зі зміною порядку існувала в Telegram <7.8.1 для Android, Telegram <7.8.3 для iOS і Telegram Desktop <2.8.8. Зловмисник міг змусити сервер отримувати повідомлення в іншому порядку, ніж вони були надіслані відправником. Про вразливість повідомили автори блогу https://mtpsym.github.io/.

- 🔴 CVE-2021-37596 – Telegram Web K Alpha 0.6.1 дозволяв використовувати XSS через назву документа. На вразливість вказав Едуард Кузьменко у своєму GitHub.

- 🔴 CVE-2021-40532 – Telegram Web K Alpha <0.7.2 неправильно обробляє символи в розширенні документа. На вразливість вказав Едуард Кузьменко у GitHub.

- 🔴 CVE-2021-41861 – Telegram 7.5.0–7.8.0 для Android хибно реалізував самознищення зображень. Приблизно після двох-чотирьох застосувань функції самознищення по таймеру в інтерфейсі користувача з’являється оманлива вказівка на те, що зображення видалено, хоча вони були присутні в каталозі /Storage/Emulated/0/Telegram/Telegram Image/. Баг відкрито і повідомлено користувачем під ніком ne555, однак свою виплату в 1000 євро він так і не отримав через заборону Telegram розголошувати інформацію. Як зазначають деякі ентузіасти, Telegram ніби-то свідомо відмовлялися фіксити цей баг, залишаючи діру для силовиків, які продовжували видобувати дані підозрюваних з кешу. Інакше просто складно пояснити, чому ця вразливість “кочує” від однієї версії до іншої.

- 🔴 CVE-2022-43363 – Telegram Web 15.3.1 дозволяв проведення XSS-атаки через корисне навантаження, отримане з веб-сайту Target Corporation. Щоправда, не всі змогли відтворити цей баг, тому він досі знаходиться в статусі DISPUTED.

- 🔴 CVE-2023-26818 – баг дозволяє зловмисникам активувати камеру та мікрофон в додатку Telegram Desktop на ноутбуках з MacOS. Виявив та дослідив інженер з безпеки Ден Рева. Вразливість була додана та прийнята в різні пошукові бази (NIST, Tenable). Цікаво, що Павло Дуров заперечив факт вразливості і спростував її. Також на цей момент жодному іншому досліднику не вдалося, поки що, відтворити баг.

- 🔴 CVE-2024-7014 – вразливість на Telegram Android 10.14.4 та старіших, яка дозволяє зловмисникам використовувати файли з розширенням “.htm”, замасковані під відео. Атакуючий через API Telegram надсилає жертві шкідливий файл, який вона відкриває у вбудованому відеопрогравачі Android і тим самим запускає шкідливий Java Script код. Зловмисник таким чином отримує на свій сервер інформацію про IP-адресу жертви, а також може розгорнути шпигунське програмне забезпечння. Proof of Concept (POC) цієї вразливості розміщений тут. Також її відзначали експерти антивірусної лабораторії ESET. На форумі XSS.IS хакери виклали на продаж експлойт під назвою “Evil Loader” для експлуатації. В лютому-березні 2025 року про експлойт знову заговорили, а вразливість вдалось відтворити в Telegram Android 11.7.4.

Варто додати, що окрім офіційно зареєстрованих та задокументованих вразливостей Telegram, існує ряд неофіційних, які ніхто ніде не реєстрував і не звітував, або які були повідомлені в службу підтримки Telegram анонімно. До слова, чимало баг-хантерів нарікають на політику Telegram щодо виявлення вразливостей. Адже компанія не дозволяє публічно розголошувати будь-які дані, пов’язані з вразливостями, публікувати імена дослідників. Винагорода за виявлені баги також не є адекватною і не дотягує до виплат на платформах Bug Bounty. Так, у червні 2023-го дослідник з ніком Slonser виявив досить стару (існувала приблизно з 2021 року) і серйозну XSS-вразливість в веб-версії Telegram, яка давала змогу не тільки читати й надсилати повідомлення від імені користувача, а й повністю захопити доступ до акаунта. Команда Telegram отримала звернення від користувача і нічого не відповіла, після чого просто виправили баг. Лише після повторних запитів йому виплатили 500$ винагороди.

Хочемо зауважити, що подібна поведінка компанії Telegram веде до того, що майбутні баги будуть експлуатуватися хакерами таємно і нікому не повідомлятися. Відповідно команда Telegram не зможе вчасно виявляти та виправляти їх, а користувачі будуть наражатися на небезпеку. Це призведе до великої кількості інцидентів та катастрофічних наслідків.

Матеріали для дослідників кібербезпеки Telegram:

- Telegram on CVE Details

- Telegram Bug Bounty

- Telegram Bugs

- Telegram Desktop: Changelog

- Telegram Desktop: Changelog on GitHub

- Telegram Desktop: Releases on GitHub

- Telegram Desktop: Issues on GitHub

- Telegram Android on GitHub

- Telegram Android Releases on GitHub

- HackerOne Telegram

- Forbes.ua. Баг у Telegram дозволяє віддалено активувати камеру та мікрофон на macOS. Засновник платформи Дуров все спростовує (Оновлено)

- 0day.today. Telegram

- Exploit Telegram Desktop 2.9.2 Denial of Service PoC

- breaking-telegram PoC

- Chaining Telegram bugs to steal session-related files

- Telegram ClickJacking Vulnerability Analysing by @Seekurity

- Telegram ClickJacking Vulnerability Analysing #2

- HABR. Уязвимость в Telegram позволяет обойти пароль local code любой длины

Секретні чати Telegram

Міжнародна організація з захисту цифрових прав та свобод в інтернеті Electronic Frontier Foundation (EFF) досить високо оцінила секретні чати Telegram.

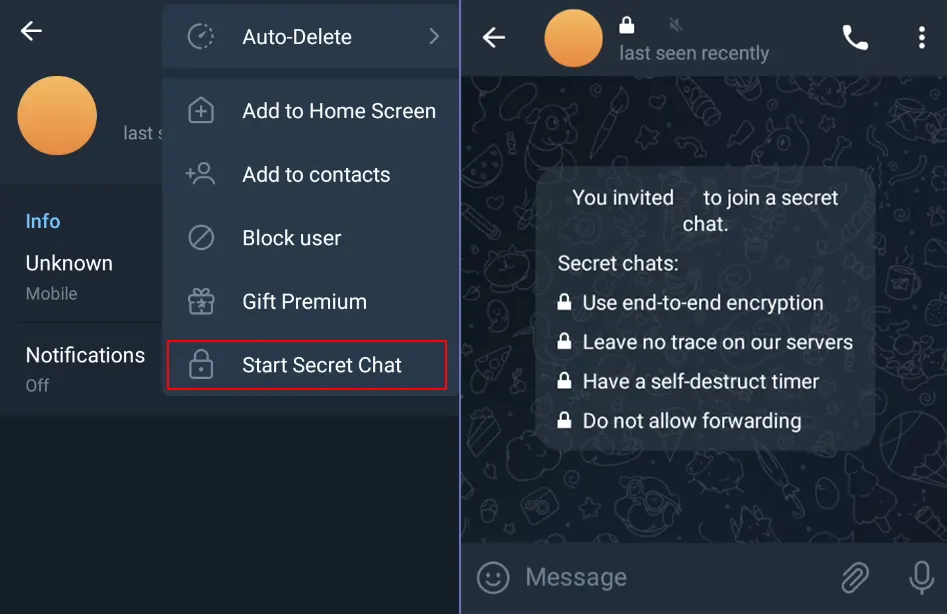

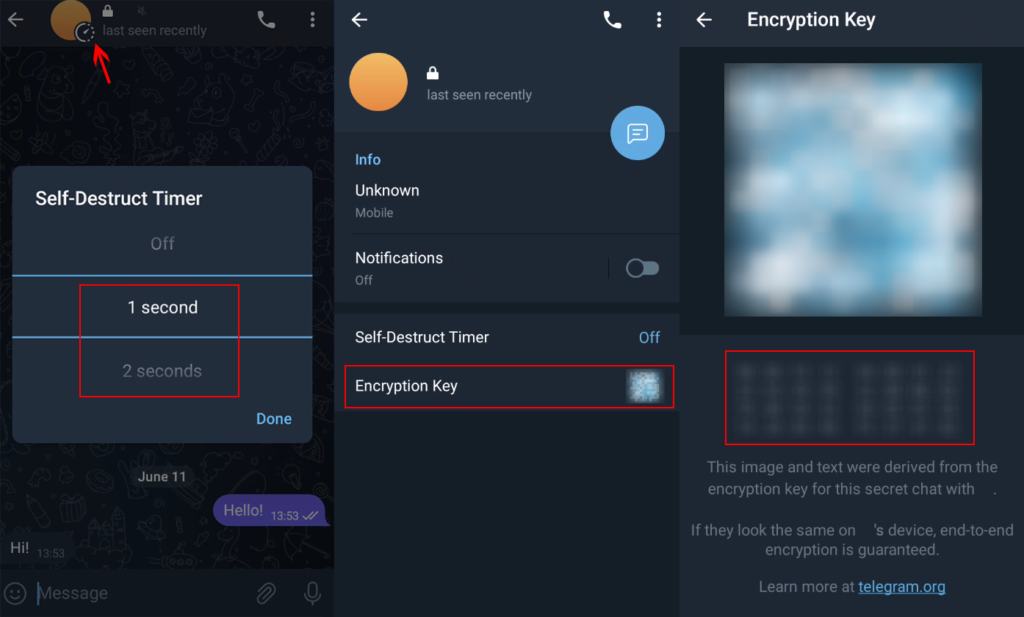

Щоб розпочати секретний чат з користувачем в Telegram, необхідно відкрити його профіль, натиснути символ «…» в правому верхньому куті та обрати “Start Secret Chat”. Після цього у співрозмовника на головному екрані з’явиться новий чат зі значком замочка і написом “You joined the secret chat”. Увійдіть в нього та почніть діалог.

В чаті, поруч з аватаркою співрозмовника буде іконка таймера автознищення повідомлень “Self-Desctuct Timer”. Клацнувши по ній ви можете задати значення навіть в секундах. Щоб перевірити ключі шифрування, необхідно клацнути по аватарці співрозмовника і обрати пункт “Encryption Key”. Вам відкриється зображення ключа шифрування вашого секретного чату і його хеш. Надалі, ви можете порівняти цей хеш з тим, який має ваш співбесідник — якщо обидва сходяться, ви можете бути впевнені, що спілкуєтеся саме з цією особою і ніхто не перехоплює вашу розмову, а отже атака типу MITM (Man-in-The-Middle, «Людина посередині») неможлива.

Пересилання повідомлень й скріншоти по замовчуванню в секретних чатах заборонені. Однак, як сказано в довідці, у випадку, якщо хтось зробить знімок екрана в секретному чаті, Telegram повинен сповістити користувача про це.

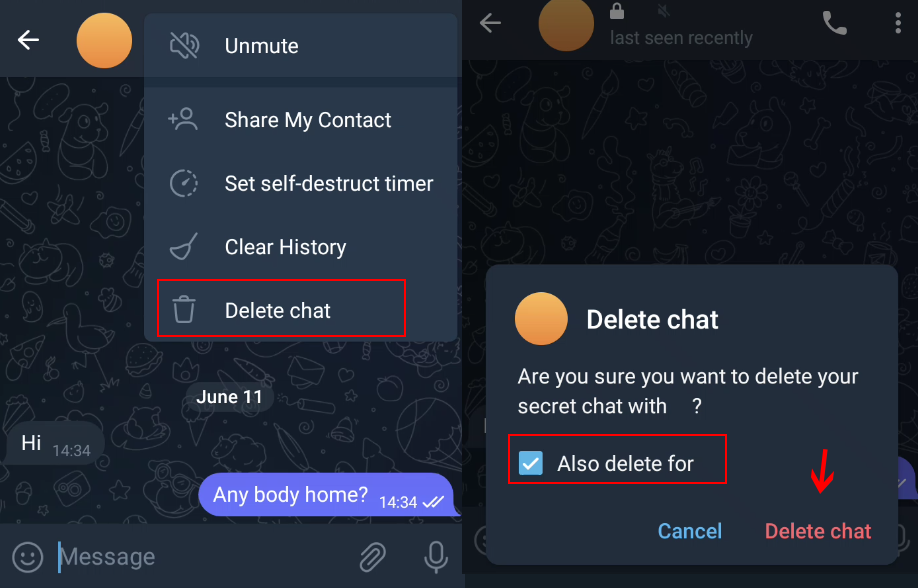

Після завершення розмови рекомендуємо видалити секретний чат натиснувши на значок “…” в правому верхньому куті діалогу та обравши “Delete chat”, після чого у діалоговому вікні додатково позначити галочкою “Also delete for” й натиснути “Delete chat” – секретний чат видалиться і миттєво зникне з головного екрану і пристрою обох користувачів одночасно.

Пам’ятайте, що секретні чати Telegram залежать від пристрою. Їх немає в Desktop-додатку, вони доступні лише на мобільному пристрої. Якщо ви починаєте секретний чат на одному зі своїх пристроїв – цей чат буде доступний лише на цьому пристрої. Ви можете створювати скільки завгодно різних секретних чатів з одним контактом.

Додаткові посилання:

- End-to-End Encryption, Secret Chats

- Telegram F.A.Q.: Secret Chats

- HABR. Уязвимость в Telegram позволяет скомпрометировать секретные чаты

Безпека груп і каналів в Telegram

В Telegram розрізняють два типи ресурсів:

- Групи (чати) – це спільноти для групового обміну повідомленнями, підтримують до 200 000 учасників. Історія повідомлень зберігається на серверах Telegram, учасники мають можливість її експортувати з допомогою опції “Export chat history”, яка доступна в описі групи. В чатах можна згадувати один одного з допомогою символу @. Адміністратори можуть підключати окремих Telegram-ботів для модерації повідомлень.

- Канали – це сторінки для публікації. Можуть мати необмежену кількість підписників. Коли ви публікуєте щось в каналі, ваші повідомлення підписуються назвою каналу, а не іменем адміністратора. Також ви можете призначати додаткових адміністраторів. Нові підписники бачать всю історію повідомлень у каналі. Підписники не можуть писати в каналах, за виключенням, якщо до них не прив’язаний чат для коментування.

Групи і канали можуть бути публічними та приватними. Публічні мають URL-адресу, яка дозволяє кожному знаходити їх у пошукових системах, відкривати в браузері, приєднуватися. Приватні є закритими – щоб долучитися, потрібно мати посилання або QR-код запрошення. Згенерувати їх або оновити можна в налаштуваннях каналу або групи.

У всіх груп та каналів є свій ID (починається з символу мінус), ім’я, аватар, опис. Ім’я групи формує URL-адресу, яку можна переглянути як сторінку у будь-якому браузері. Максимальна довжина URL-адреси – 5 символів, включаючи 0-9, літери a-z та нижні підкреслення.

***

Питання безпеки груп і каналів в Telegram сьогодні особливо актуальне, адже шахрайських схем дедалі більшає. Це і сквоттинг, і токсичні посилання, і злочинна накрутка конкуренту “липових” підписників, атаки з підставними каналами та інше. На щастя цього можна уникнути, користуючись відповідними налаштуваннями, які доступні усім адміністраторам груп і каналів:

✅ Removed Users – опція блокування учасників в групах і каналах. Необхідно перейти в пункт “Subscribers” й обрати у списку бажаного користувача та натиснути “Remove”. Він буде видалений і з’явиться в окремому списку забанених – “Removed Users”. Надалі ви зможете редагувати цей список – вилучати або заново додавати користувачів у групу.

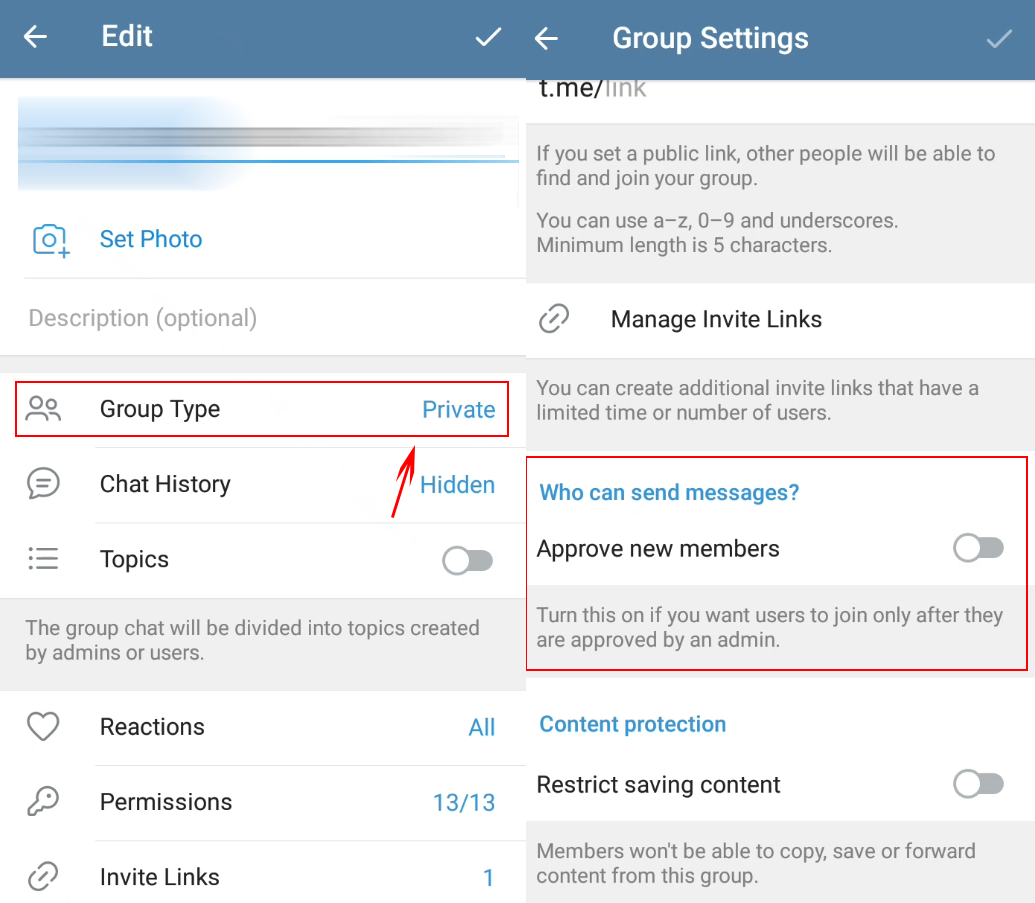

✅ Approve new members – опція, яка дозволяє вступ в групу лише після попереднього схвалення адміністратора. Корисна функція, адже обмежує активність небажаних персонажів. Щоправда, доступна вона, чомусь, тільки в процесі створення групи, або при переведенні приватної в публічну.

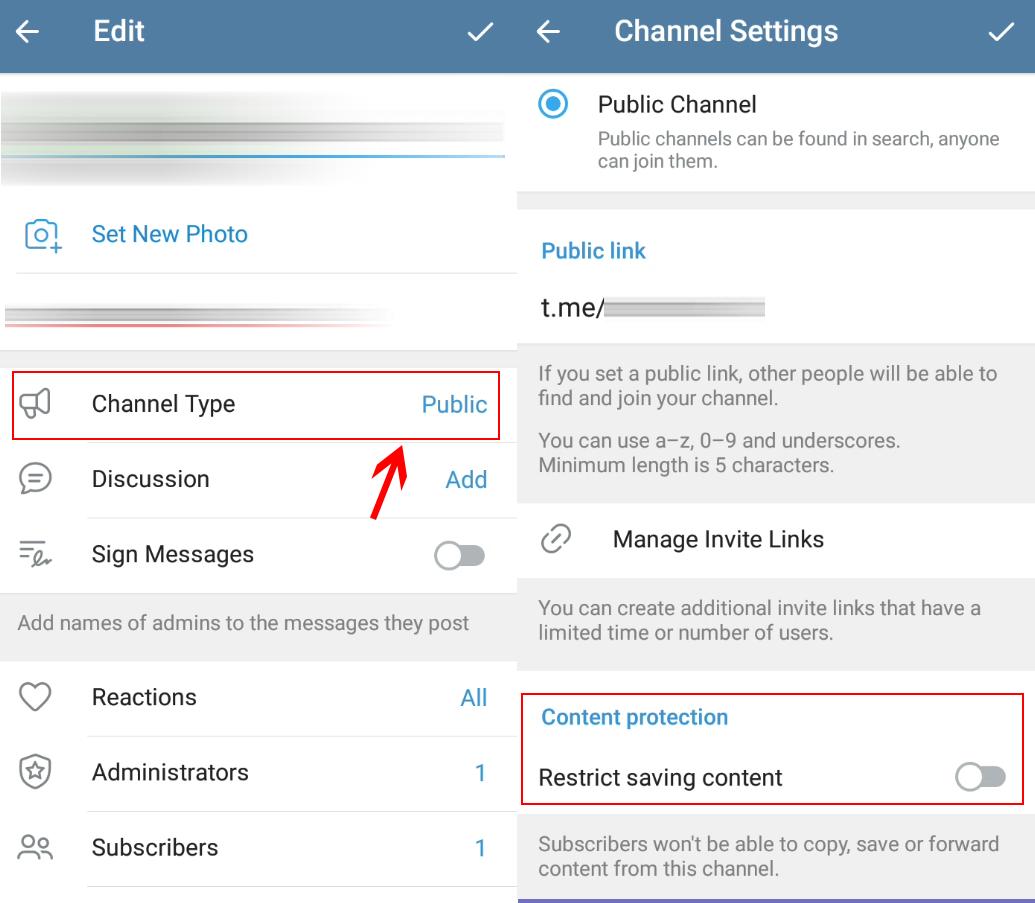

✅ Restrict Saving Content – опція забороняє учасникам груп та каналів ділитися вашим контентом, копіювати та зберігати його. Це добре захищає від несанкціонованого повторного використання і просто приховує від зайвих очей.

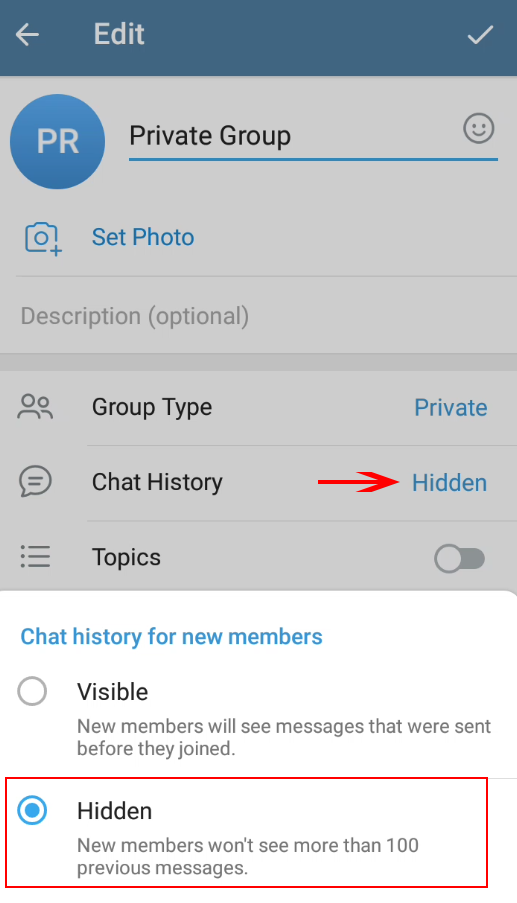

✅ Chat history for new members – опція обмежує видимість історії чатів в групах для нових учасників. Тут є дві опції: “Visible” і “Hidden”. Якщо увімкнути режим “Hidden”, то нові учасники не зможуть переглядати хто і що писав раніше, до того як вони вступили в групу. В іншому випадку, кожен охочий зможе вивантажити й проаналізувати історію чату разом з усім контентом – фото, відео, посиланнями, вкладеннями та іншими матеріалами. Корисна функція, захищає від несанкціонованого парсингу.

✅ Permissions – гнучка опція, яка дає адміну можливість редагувати дозволи для учасників груп: обмежити відправу повідомлень і медіа, запрошувати, закріпляти повідомлення, змінювати інформацію в описі. Можна задати проміжок часу, через який користувач зможе почати надсилати повідомлення в чат. Є опція “Add Exception’, що дозволяє видавати окремі дозволи для тих чи інших користувачів, призначати модераторів.

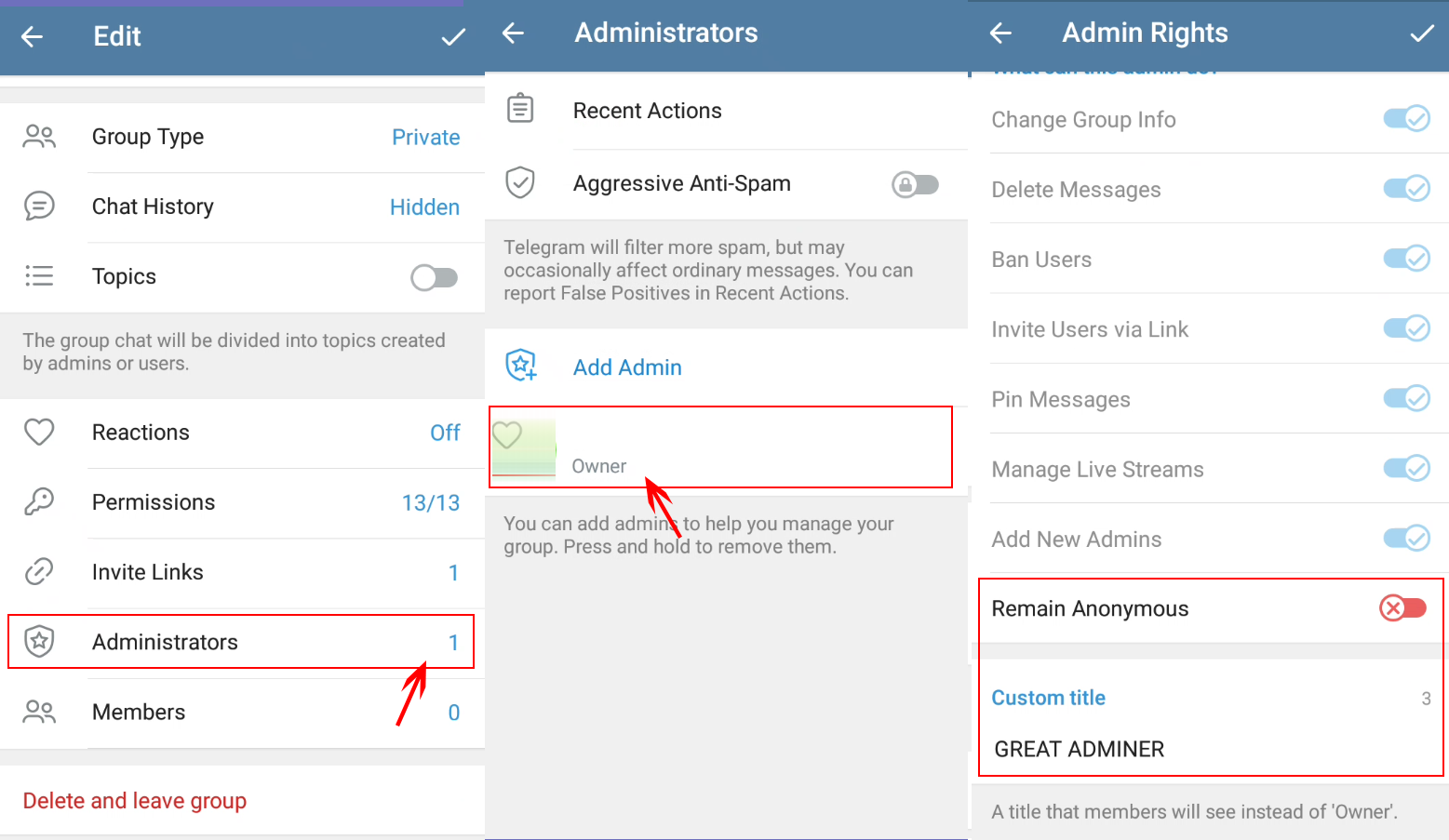

✅ Remain anonymous, Custom title – опції доступні у налаштуваннях адміністраторів групи. Дає можливість адміну писати в чаті анонімно, від імені своєї групи, а також змінити напис “owner”, який відображається по замовчуванню. Боти-парсери таких адмінів не бачать і не можуть вивантажити при експорті, на відміну від решти учасників.

Основна відмінність Telegram-каналу від Telegram-групи полягає в тому, що в каналах користувач не може переглядати список учасників. Відповідно провести деанонімізацію адміністратора каналу стає важчим – допоможуть або соціальна інженерія, або спеціальні OSINT-інструменти. Причому, не завжди.

Поради безпеки власникам Telegram-каналів

Більшість шахрайських схем в Телеграм розраховані на неуважність, довірливість та наївність, а також відсутність цифрової гігієни і недотримання вимог безпеки в інтернеті.

- Створіть окремий Telegram-акаунт з окремою SIM-картою, до якої маєте постійний доступ. Захистіть його налаштуваннями приватності і не показуйте цей профіль, не вступайте у жодні групи й канали, щоб він не потрапив у жодну базу. Зробіть цей акаунт адміністратором ваших груп.

- Якщо на вас вийшли незнайомці й пропонують співпрацю, перш ніж вступати в діалог, проаналізуйте їх з допомогою OSINT або найміть фахівця з інформаційної безпеки, який це зробить за вас.

- Не ведіться на привабливі умови і пропозиції – це може бути соціальна інженерія. Шахраї часто вигадують спокусливі схеми та маніпулюють неправдоподібними цифрами, аби надавити на вашу вигоду й тим самим ввести в оману та розвести.

- Якщо вам хтось пише з пошти GMAIL і при цьому представляється співробітником якогось відомого бренду, компанії чи організації – вимагайте підтвердження. Хай напише з корпоративної електронної пошти – так ви пересвідчитеся, чи ця особа дійсно там працює. Обов’язково перевіряйте Email-заголовки, щоби упевнитися в автентичності листа. Також уважно перевіряйте сайт, щоб він не був підробленим або свіжозареєстрованим. Це може бути просто фейк.

- Часто під виглядом покупця або рекламного партнера, протилежна сторона починає розпитувати про канал, вивідувати історію, якими сервісами користуєтеся, а разом з тим – вашу історію, де ви проживаєте, освіта, робота, чи є у вас інші Телеграм-канали і таке подібне. Це конкурентна розвідка. Не ведіться і не повідомляйте жодної зайвої інформації. Не надсилайте жодних документів, посвідчень, сертифікатів.

- Ставтеся дуже уважно до пропозицій під’єднатися в Skype і продемонструвати свій канал. Нерідко через такі способи зловмисники дізнаються номера телефонів, тут же повторно реєструють їх і підглядають через Скайп код авторизації, після чого зламують акаунт і викрадають Телеграм-канал.

- Не надавайте нікому тимчасового доступу для перегляду вашого каналу, не підключайте жодних Телеграм-ботів для аналізу статистики. Не авторизуйтеся на сторонніх сервісах аналітики, які вам надсилають в особисті повідомлення – вони можуть бути фішинговими. Всю статистику по Телеграм-каналах кожен охочий може переглянути без вашої допомоги в спеціалізованих онлайн-сервісах (див. нижче).

- Не приймайте жодних файлів від незнайомих осіб – вони можуть містити шкідливий код і слугувати трояном для зламу вашого акаунта, сайту, пристрою.

- Не робіть адмінами своїх груп і каналів людей, яких ви добре не знаєте, наприклад познайомилися в інтернеті.

- Не залишайте публічно відкритими списки учасників своїх чатів та груп. Тим самим підставляєте дані своїх підписників. Якщо учасники не прикриті – їх дуже легко спарсити через API.

Додаткові посилання:

- Telegram F.A.Q.: Channels

- Telegram Groups

- Теплиця Соціальних Мереж. 6 лайфхаків як захистити свій Telegram-канал від зламу.

OSINT в Telegram

Telegram-боти

Боти (bots) – це автоматизовані облікові записи, які базуються на функціях Telegram API. По суті це своєрідний інтерфейс API. Існують – вбудовані боти (надані самою платформою, наприклад @BotFather) та авторські – створені користувачами. Останні можуть працювати за підготовленими сценаріями й виконувати різноманітні операції: автоматизація дій в Telegram, парсинг і аналіз інформації, онлайн-сповіщення, розсилка повідомлень, відправка SMS і здійснення дзвінків, публікації матеріалів, математичні обчислення, конвертація файлів, інтернет-переклад, віддалене керування веб-додатками та інше. Користувачі можуть взаємодіяти з ботами з допомогою звичайних чатів.

Знаючи всього лиш Username користувача, з допомогою ботів в Telegram можна:

- Отримати Telegram ID користувача, а з ним такі дані як: номер телефону, IP-адреса, геолокація, мова профілю, електронна пошта;

- Дізнатися дату створення акаунта;

- Відстежити час і дату входів/виходів з акаунта;

- Відстежити активність в групах/каналах;

- Спарсити історію змін профілю користувача, зокрема зміна імені та username;

- Дізнатися учасником і адміністратором яких груп/чатів (включаючи приватні) є запитуваний користувач, отримати коло його інтересів;

- Які повідомлення та посилання надсилав користувач в публічних групах/чатах;

- Знайти згадки юзернейм користувача у пошукових системах;

- Знайти акаунти у соцмережах;

- Перевірити користувача на публічні витоки даних (логіни/паролі/документи).

Це далеко не увесь спектр інформації, яку можна отримати. Ці дані у більшості випадків стають доступними, якщо користувач не захистив профіль налаштуваннями приватності (див. вище). По замовчуванню, кожен профіль в Telegram є відкритим та вільно індексується внутрішніми ботами і пошуковими системами.

Що таке Telegram ID і чому він важливий?

Telegram ID – це унікальний цифровий ідентифікатор, який присвоюється будь-якому об’єкту в Telegram: користувачі, боти, чати, канали, групи, повідомлення. Він є публічним – його дізнатися може кожен, але по замовчуванню він прихований в стандартному інтерфейсі додатка Telegram. ID можна дізнатися або з допомогою спеціальних ботів, через засоби API, або через кастомні версії Telegram (див. перший розділ). Обліковий запис користувача отримує Telegram ID одразу після реєстрації. Змінити його неможливо. Він знищується тільки разом зі знищенням акаунта.

Список Telegram-ботів для пошуку інформації з відкритих джерел:

- @OpenDataBotUA — бот української платформи OpenData для роботи з відкритими реєстрами;

- @eyeofbeholder_bot — багатофункціональний OSINT-бот “Insight” для пробиву інформації по профілю Telegram. Має функцію “поставити на лічильник”. Рекомендується застосовувати з обережністю;

- eyeofgod.bot – OSINT-бот для пошуку даних по відкритим і злитим джерелам (використовувати з обережністю, може розкривати дані користувача);

- @CreationDateBot — покаже дату реєстрації облікового запису Telegram за вказаним профілем;

- @TeleSINT — багатофункціональний OSINT-бот для пробиву інформації по ID. Може зливати дані користувача, рекомендується застосовувати з обережністю;

- @getfb_bot — видає посилання на профіль в соцмережі Facebook за вказаним номером телефону;

- @imsg_bot — пошук та експорт чатів Telegram, у яких користувач залишав повідомлення, за вказаним ID;

- @FindMessagesBot — бот знайде всі ваші повідомлення, які ви залишали в чатах Telegram;

- @Unamer, @unamer_bot, @user_stats_bot, @tgprofile_history_bot — показує історію профіля Telegram за вказаним ID або юзернеймом;

- @IDbot — визначає Telegram ID не тільки користувачів, а й каналів та груп;

- @GetChatIDsBot — бот для отримання ID будь-якого користувача, каналу чи групи;

- @userinfobot — ще один бот для пробиву ID за пересланим повідомленням. Показує також дату першої появи в Telegram, мову облікового запису. Має офіційну сторінку в GitHub;

- @EasyStatsBot — бот для отримання статистики по Telegram-ботам (наприклад, кількість запитів в місяць і т.п.);

- @CALLNAMOBOT — бот для пошуку інформації про користувача за такими критеріями, як номер телефону, ім’я, email та ID;

- @BotoDetective — допомагає швидко знаходити інформацію про людей за такими критеріями, як номери телефонів, імена, адреси електронної пошти та ідентифікатори соціальних мереж. Увага: вимагає розкриття номеру телефону;

- @QuickOSINTbot — OSINT-бот для пробиву. Увага: потребує розкриття номеру телефона;

- @UniversalSearchEasyBot — ще один OSINT-бот для пробиву. Шукає витоки за вказаним фінгерпринтом: email, phone, ip, соцмережі і т.д. Сайт бота.

- @TelegramDB — бот для пошуку груп і каналів в Telegram;

- @tgdb_bot — бот для пошуку чатів і груп в Telegram;

- @MotherSearchBot — ще один бот для пошуку по Telegram;

- @ChatGPTBot — Telegram-версія популярного двигуна штучного інтелекту GPT. Допоможе в різних задачах OSINT, напише код Телеграм-бота або підготує сценарій;

- @TheFeedReaderBot — бот для моніторингу RSS-стрічок;

- @ShowJsonBot — бот для збереження будь-яких даних в Telegram в форматі JSON;

- @parsetgbot — бот-парсер чатів Telegram;

- @VKHistoryRobot — бот для пробиву інформації по профілю “ВКонтакте”;

- @friendly_graph_bot — бот для візуалізації і аналізу даних в “ВКонтакте”;

- @cryptoaml_bot — бот для аналізу криптовалютних активів;

- https://akula.st – бот AKULA для пошуку публічних витоків інформації в мережі Інтернет.

👉 Більше Telegram-ботів, розбитих за категоріями тут і тут.

Які чутливі дані може отримати Telegram-бот?

- ID облікового запису – унікальний ідентифікатор вашого акаунта в Telegram.

- Інформація з профілю – будь-які дані, які ви вказали в своєму акаунті (фото, опис, нікнейм).

- Повідомлення – все, що ви надсилали в бот.

- У деяких випадках IP-адреса (наприклад, при завантаженні файлу з бота)

Чи безпечно користуватися Telegram-ботами?

Користування ботами відбувається на ваш власний страх і ризик! Не всі вони є безпечними. Користуючись ботами – ви по суті реєструєтесь у базі даних їх власників, про яких не знаєте нічого. Боти можуть бути шпигунськими та зловмисними. Адміністратори можуть відстежувати активність користувача по ID, ідентифікувати вашу особу, злити дані облікового запису третім сторонам та багато іншого. Ризиків чимало. Ставтеся до Telegram-ботів з обережністю, не користуйтесь ними на своїх основних акаунтах чи мобільних пристроях. У 2019 році Juniper Threat Labs виявили шпигунське програмне забезпечення типу RAT, яке використовувало Telegram як сервер для поширення трояна. І це не одиничний випадок. У 2020 році спеціалісти Malwarebytes писали про стилер для викрадення платіжних даних, який маскувався під Telegram-бот. У 2021 році Avast повідомили про виявлення малварі, яка поширюється через Телеграм і краде криптовалюту у власників. В червні 2023-го викрили зловмисників, які через фішингових Telegram-ботів викрадали дані авторизації користувачів і зламували їх акаунти.

Деякі Телеграм-боти незаконно збирають користувацькі дані. Так, у 2021 році громадськості стало відомо, що російський бот “Глаз Бога” імпортував клієнтські бази ПриватБанку, Нової Пошти, Київстару та інших компаній й роздає всім охочим за невелику плату. Внаслідок цього були скомпрометовані дані мільйони громадян України. Зловмисники вищевказану інформацію використовують для нелегального продажу. У 2021 році було викрадено близько 130 000 персональних даних, і понад 1,1 мільярда євро витрачено на штрафи через порушення GDPR.

Секрети й лайфхаки Telegram

- Після реєстрації вашого облікового запису усім, хто присутній в Telegram і має ваш номер телефону у себе в контактах (а також увімкнену функцію “Сповіщати, якщо друг з’явився в Telegram”), надійде автоматичне сповіщення від вашого імені у вигляді смайлика, без жодних пояснень. З великою долею ймовірності вам почнуть писати люди, яких ви знаєте і яких не знаєте теж. Таким чином, можна дізнатися у кого є ваш номер в телефонній книзі. Часто така функція може бути корисною в різних OSINT/HUMINT дослідженнях, а також як спосіб відшукати старих знайомих.

- Якщо ви маєте номер телефону незнайомої особи і у неї є Telegram, ви можете дізнатися справжнє ім’я або нікнейм цієї особи. Для цього додайте її номер собі в контакти в Telegram під будь-яким іменем, а потім вилучіть з контактів натиснувши Delete Account. Ви побачите ім’я, яке особа вказала сама у своєму акаунті.

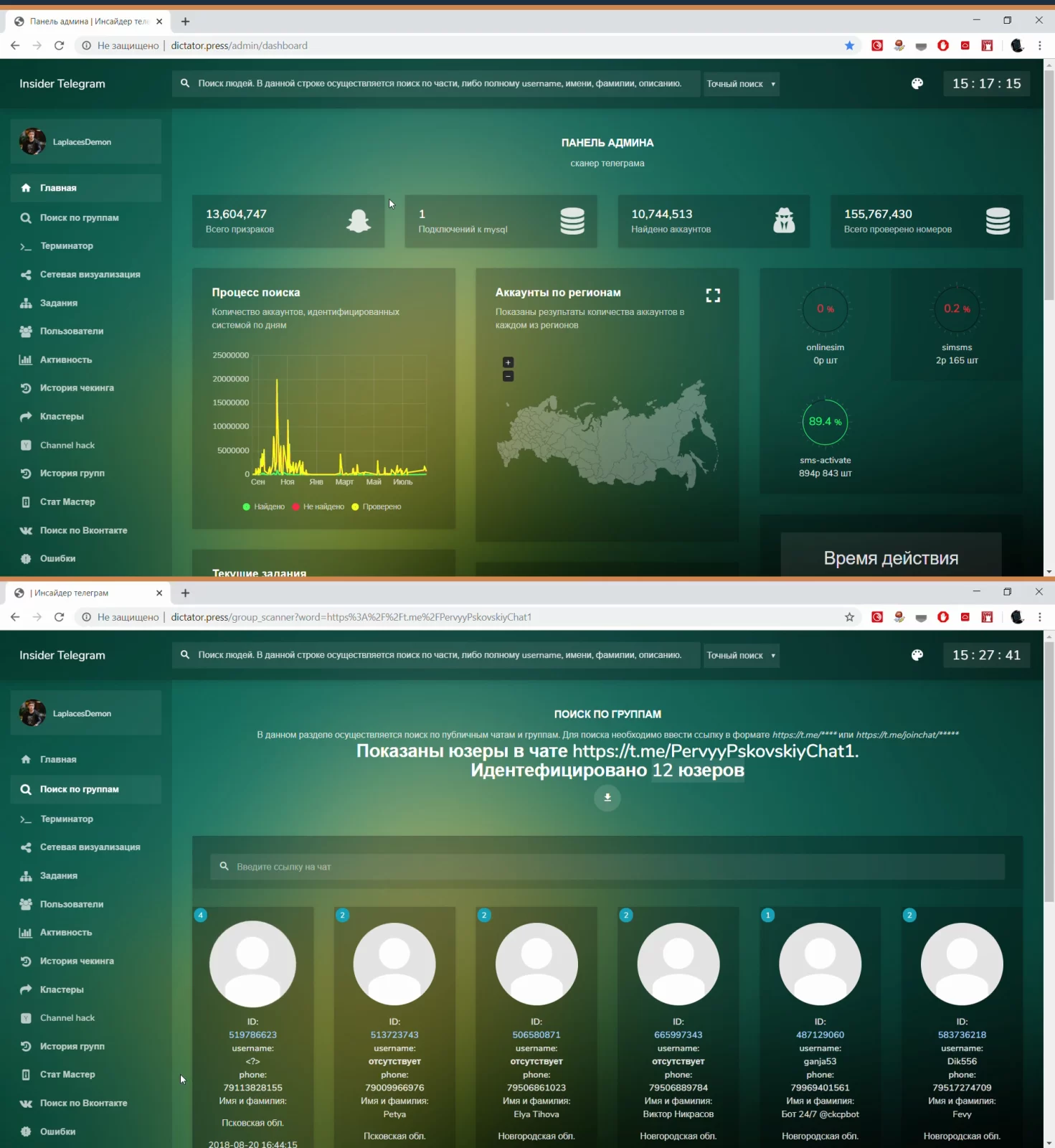

- Один із недоліків приватності Telegram полягає у неможливості приховати сам факт використання додатку. Будь-який мобільний номер можна перевірити на наявність облікового запису, що дає можливість проводити деанонімізацію. Наприклад, беруть відразу увесь пул номерів того чи іншого оператора, формують з них розбиту на частини телефонну книгу і засобами Telegram API перевіряють кожен номер на наявність Telegram. Якщо контакт присутній, через методи API далі отримуються його ID, список груп, коментарі користувача, активність і так далі. Таким чином можна провести масову деанонімізацію. Уникнути подібного можна купивши анонімний Telegram-номер на +888, якого немає в жодних абонентських базах (тому що це віртуальний NFT-номер). До речі, з таким номером можна завжди відновити доступ до свого акаунта, тому що коди підтвердження надсилаються окрему панель керування номером (платформа Fragment, яка підвязується до криптовалютного TON-гаманця).

- Telegram-чати, список учасників яких відкритий, дозволяють вивантажити його засобами Telegram API. Найпростіше це зробити з допомогою Hikka Userbot. Отримуємо через команди модулів Hikka списки учасників кожного відкритого чату, зберігаємо їх на локальному комп’ютері й з допомогою методу перехресного аналізу встановлюємо, які облікові записи Telegram перебувають відразу у кількох групах:

awk '{print $1, FILENAME}' *.txt | sort | uniq | awk '{if ($1 in ids) {ids[$1] = ids[$1] " " $2} else {ids[$1] = $2}} END {for (id in ids) if (split(ids[id], files, " ") > 1) print id, ids[id]}'. Більше прикладів тут. - Як читати публічні Telegram-канали анонімно, без реєстрації в Telegram? Таку можливість дає нам онлайн-сервіс RSSHUB.APP. Просто відкриваємо URL-посилання і підставляємо ім’я Telegram-каналу, який хочемо читати. Наприклад: https://rsshub.app/telegram/channel/cybdetective Відкриється звичайна RSS-стрічка в форматі XML, яку можна відправити в будь-який Feed Reader, наприклад Feedbro. Тепер усі сповіщення про нові публікації будуть надходити вам в RSS-стрічку і ви зможете читати їх у браузері.

- У 2025 році волонтери викрили зловмисника в Telegram, який працював на ворога. Як провели деанонімізацію? По чому вичислилили/спалили користувача?

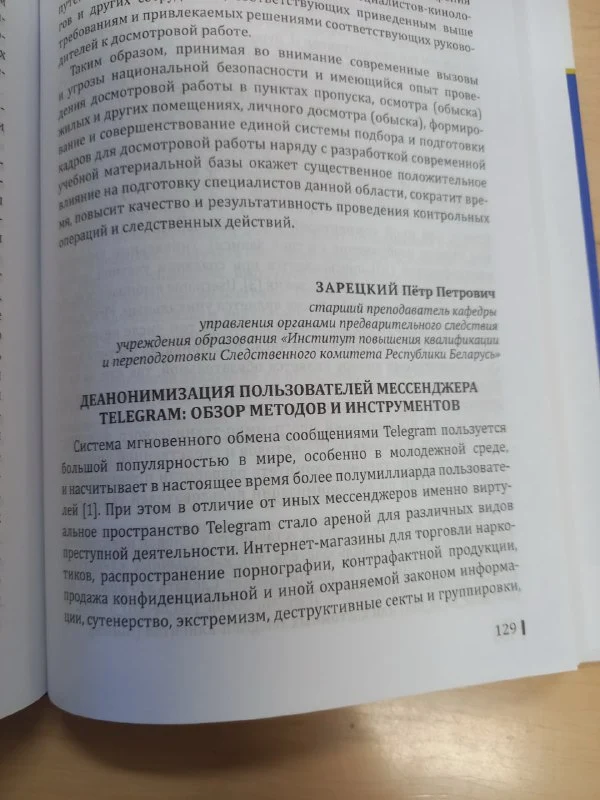

По даті – перевірили дату реєстрації, обліковий запис виявився свіжоствореним.