Цифровий світ стрімко розвивається. Мобільні технології стали частиною нашого життя й впливають на добробут. Щодня мільйони людей виходять на зв’язок Online, щоби почути і побачити одне одного. Смартфони й месенджери — стали новітніми каналами безперервної комунікації. Деякі з них окрім стандартного обміну повідомленнями, реалізують ще й аудіо та відеозв’язок, обмін файлами, геолокацією і багато іншого. Постає питання їх надійності та безпеки. А що ми знаємо про безпеку популярних месенджерів? Наскільки добре вони захищені? Які ризики існують для користувачів? І що таке зрештою сама конфіденційність, приватність, анонімність? Яка різниця між відкритим Open Source і пропрієтарним програмним забезпеченням? Які бувають протоколи безпечного інтернет-зв’язку й на що вони впливають? Ми провели ціле дослідження, аналізуючи десятки актуальних питань та матеріалів, тестуючи і оцінюючи різноманітні додатки для миттєвого обміну повідомленнями. Тож пропонуємо ознайомитися з дослідженням, яке включає детальний огляд проблематики, підбір та аналіз кращих рішень і їх оцінку.

- Основні поняття і терміни

- Що не так з WhatsApp, Viber, Telegram? Проблеми популярних месенджерів.

- Проблема №1 – централізована архітектура

- Проблема №2 – залежність від постачальників

- Проблема №3 – пропрієтарність і (не)безпека

- Проблема №4 – цензура й контроль

- Проблема №5 – реальна ціна “безкоштовності”

- Збір метаданих

- Що таке метадані і чому вони важливі?

- Які метадані можуть збирати централізовані додатки, месенджери?

- Як і навіщо використовуються ваші метадані?

- Недоліки безпеки популярних месенджерів

- Критерії безпечного і захищеного месенджера

- План огляду захищених месенджерів

- Signal

- Session

- Threema

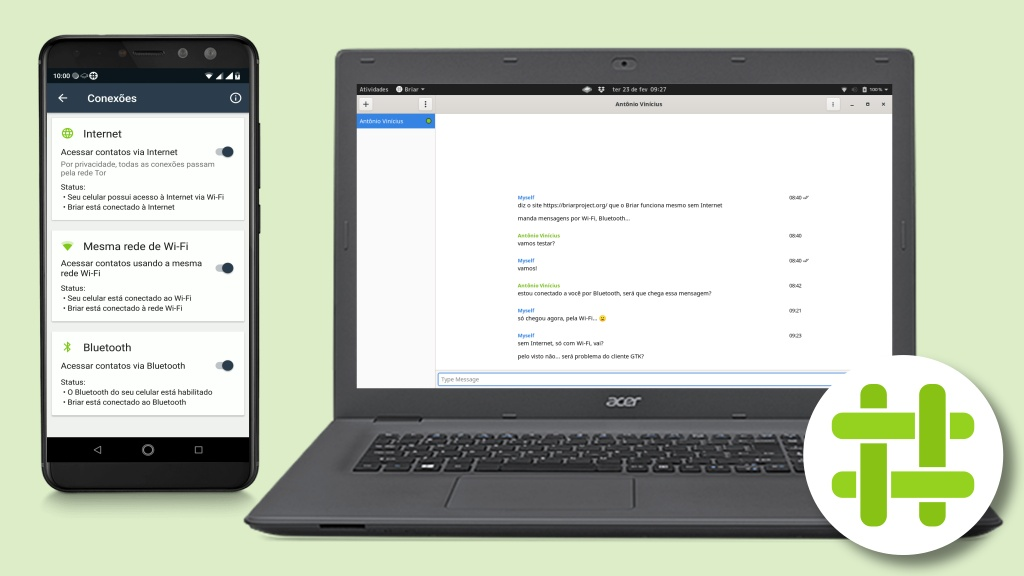

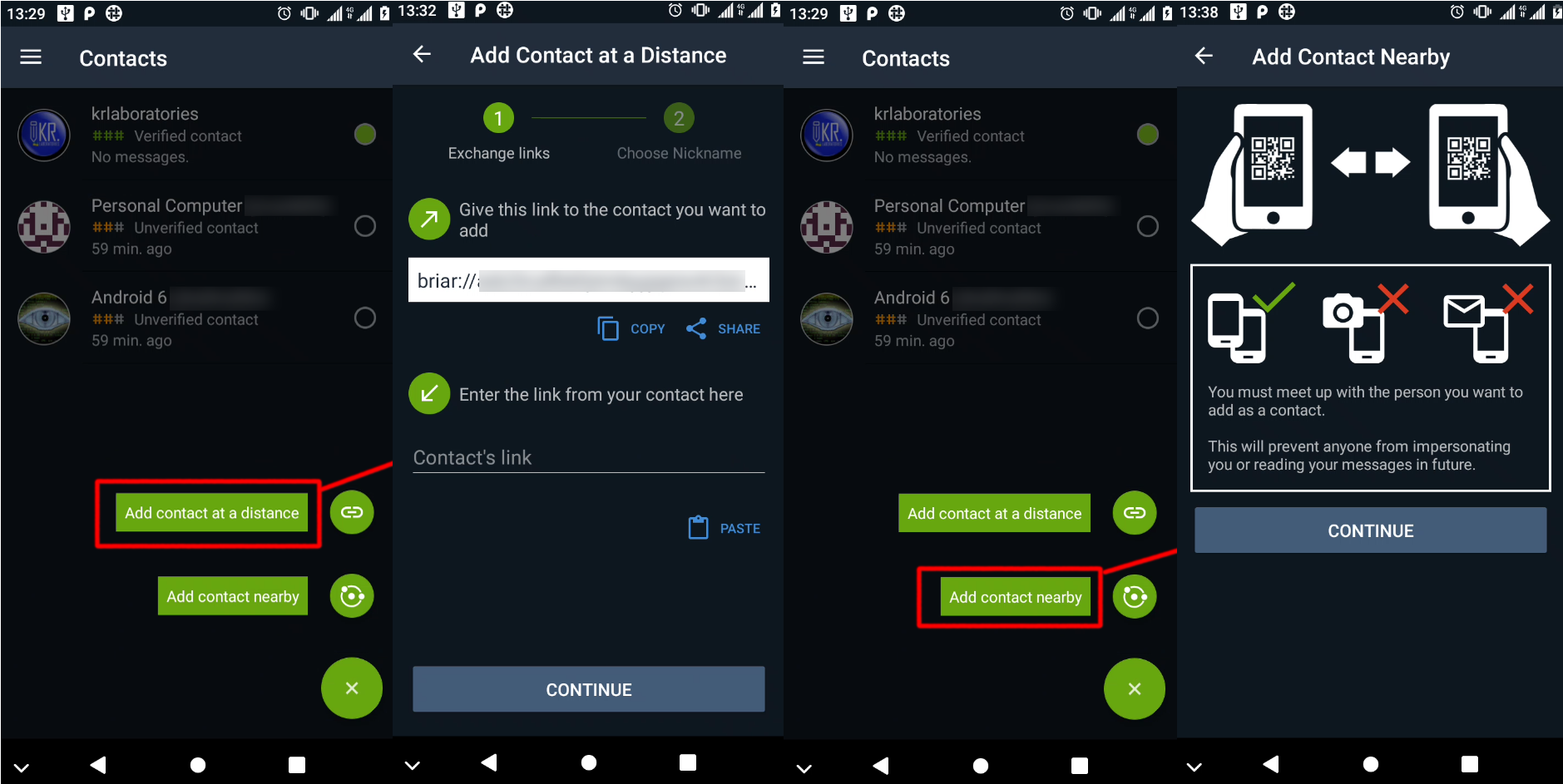

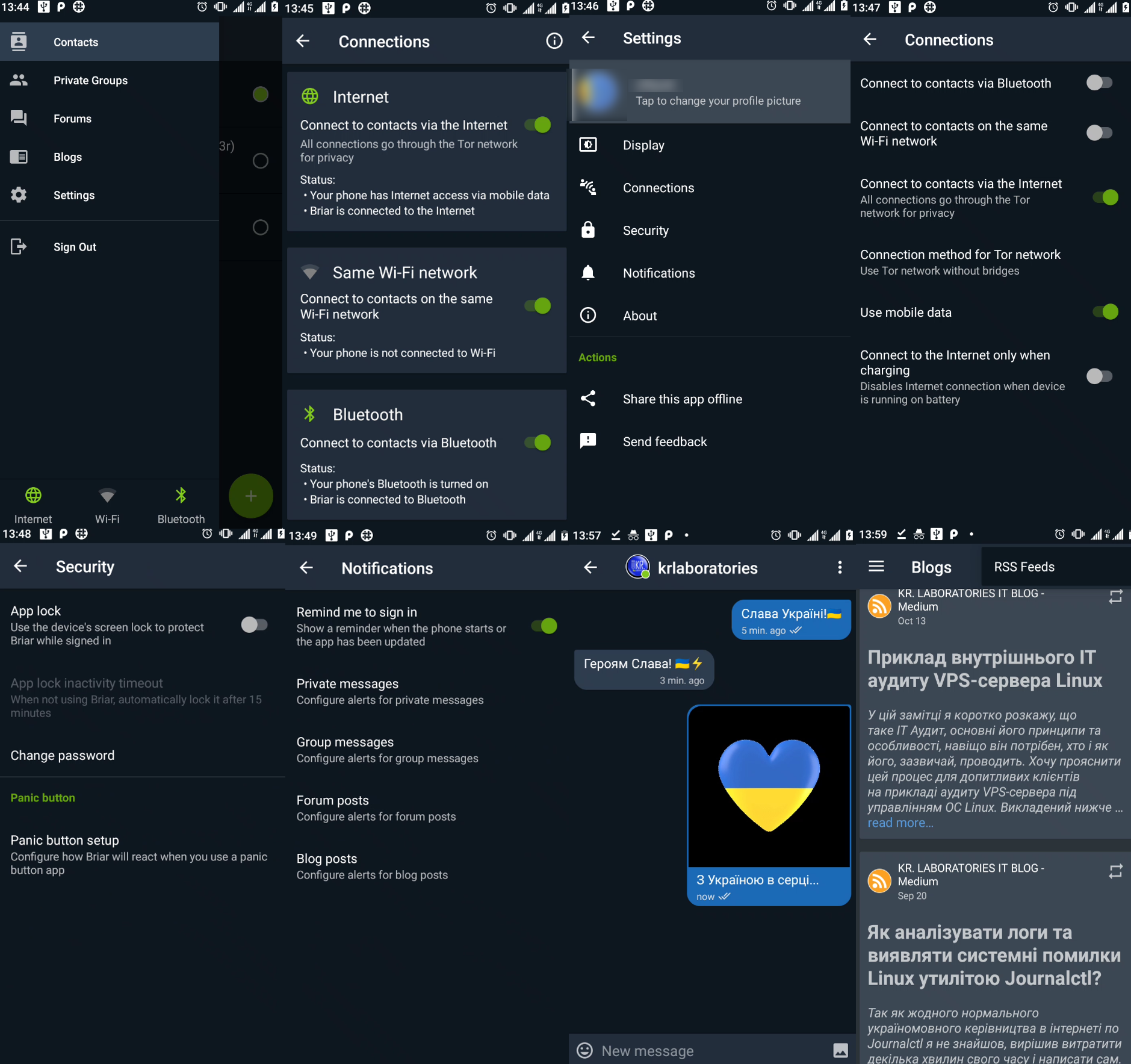

- Briar

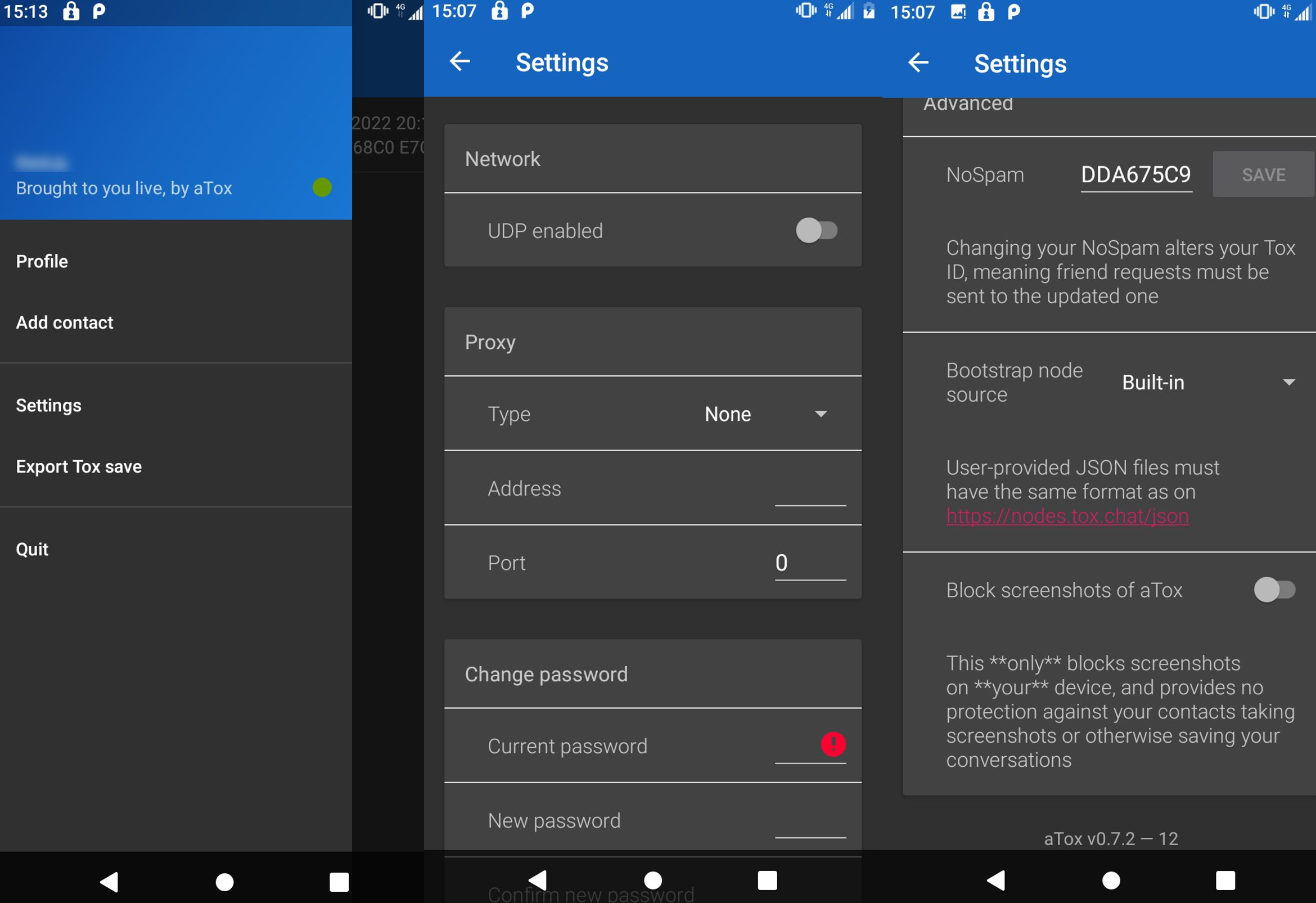

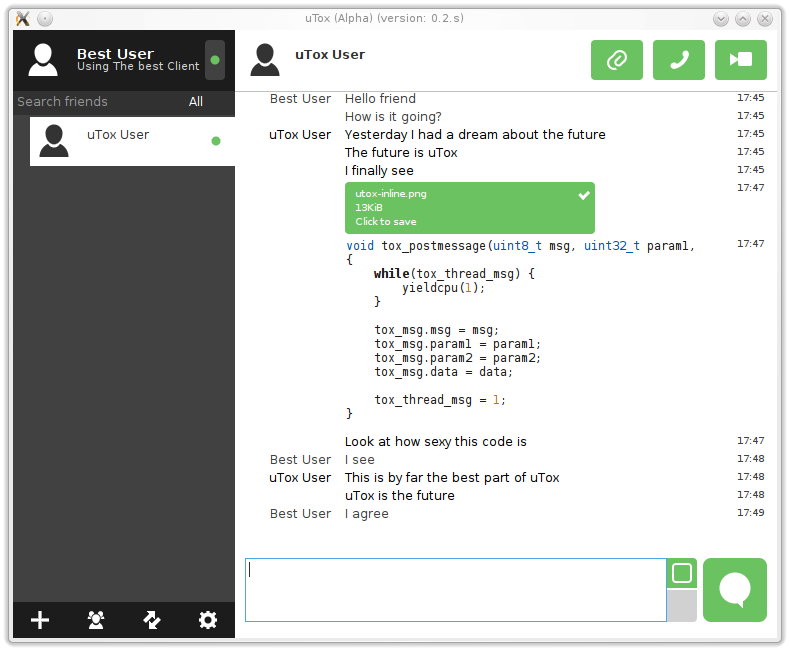

- TOX

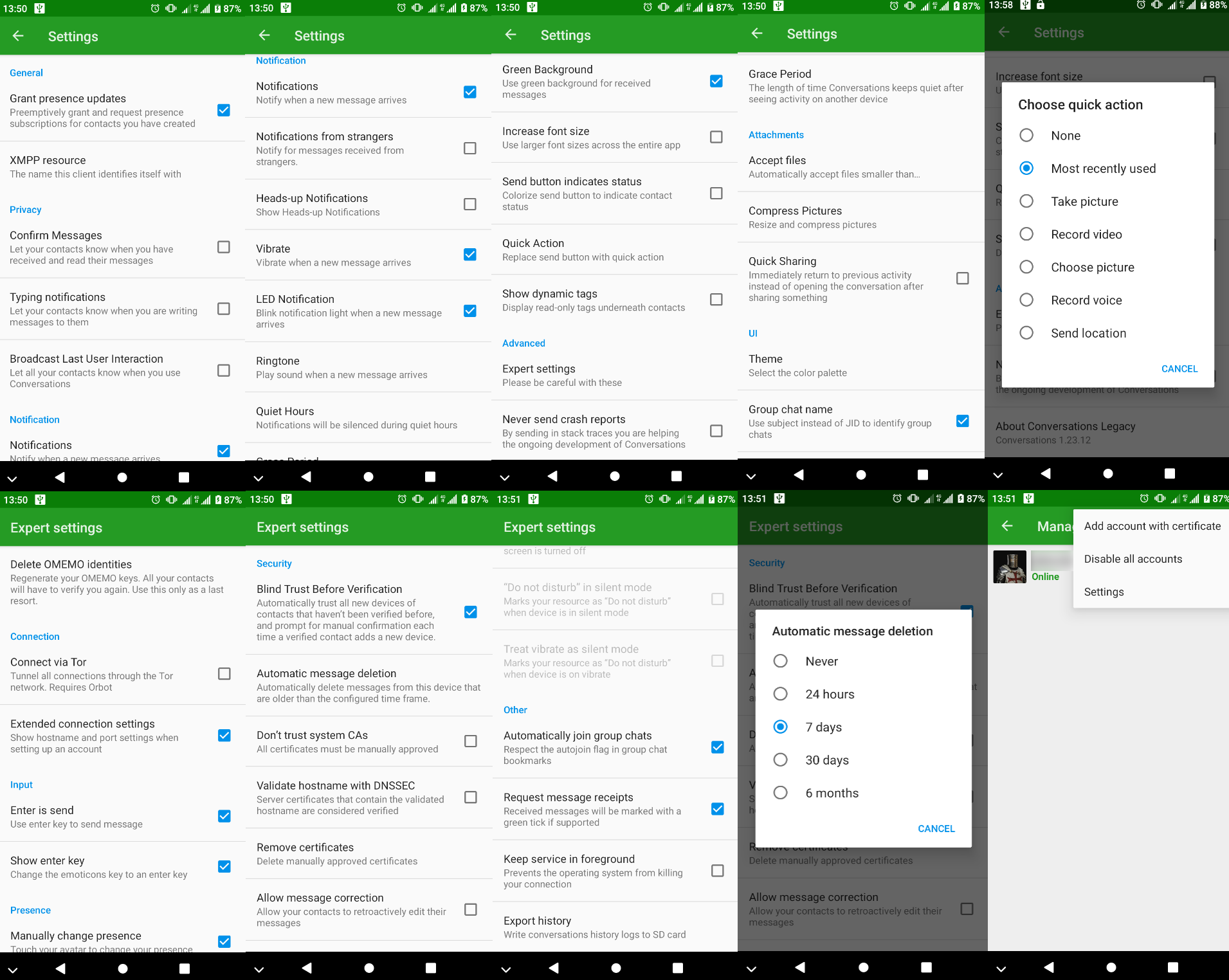

- XMPP Conversations

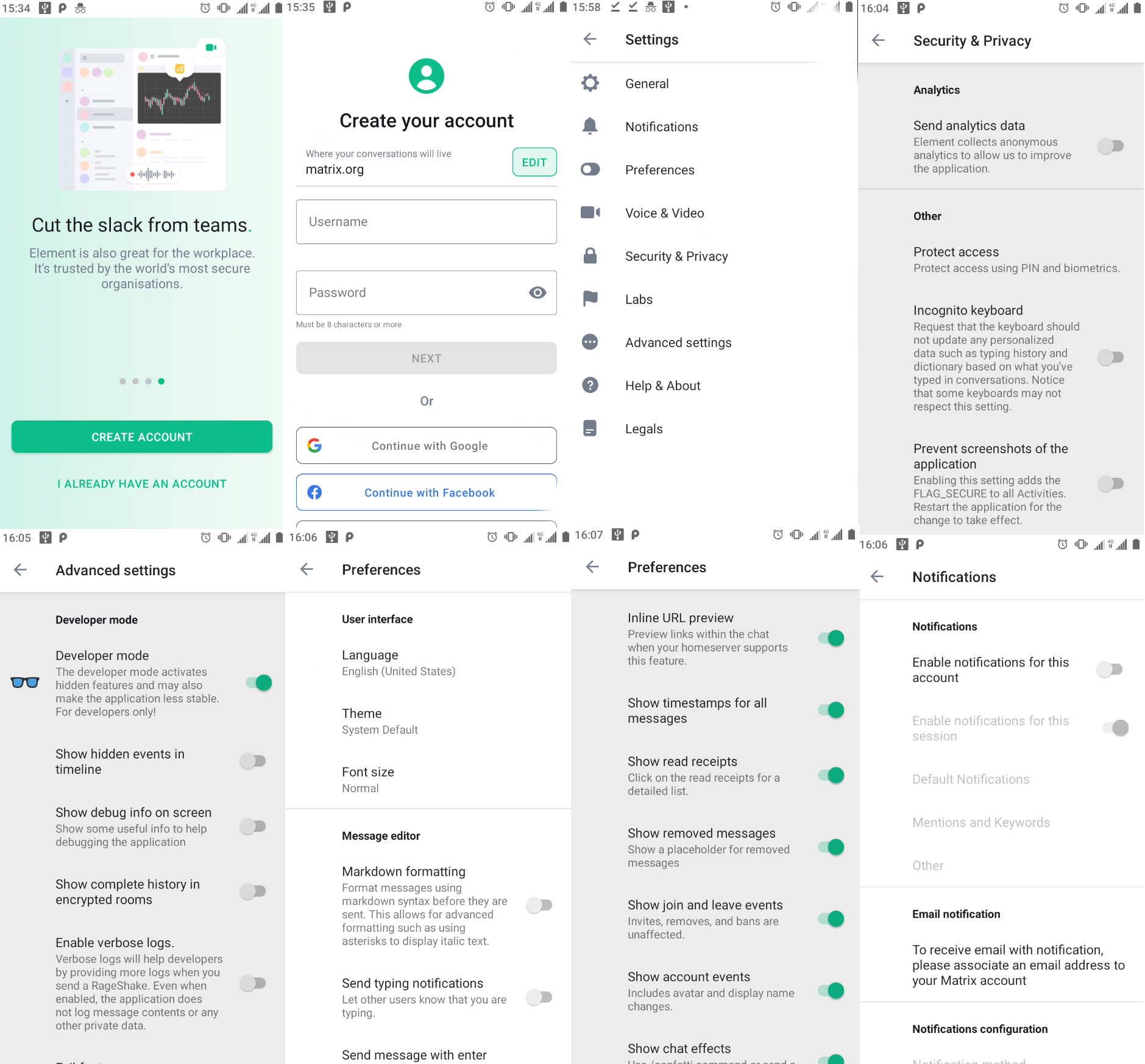

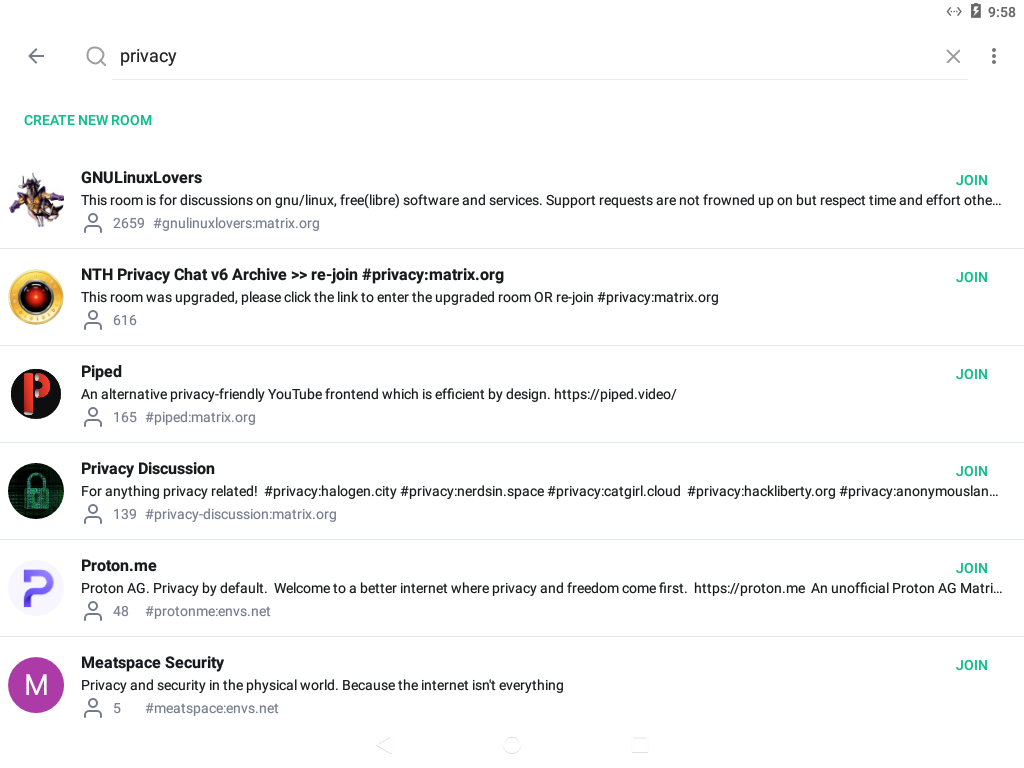

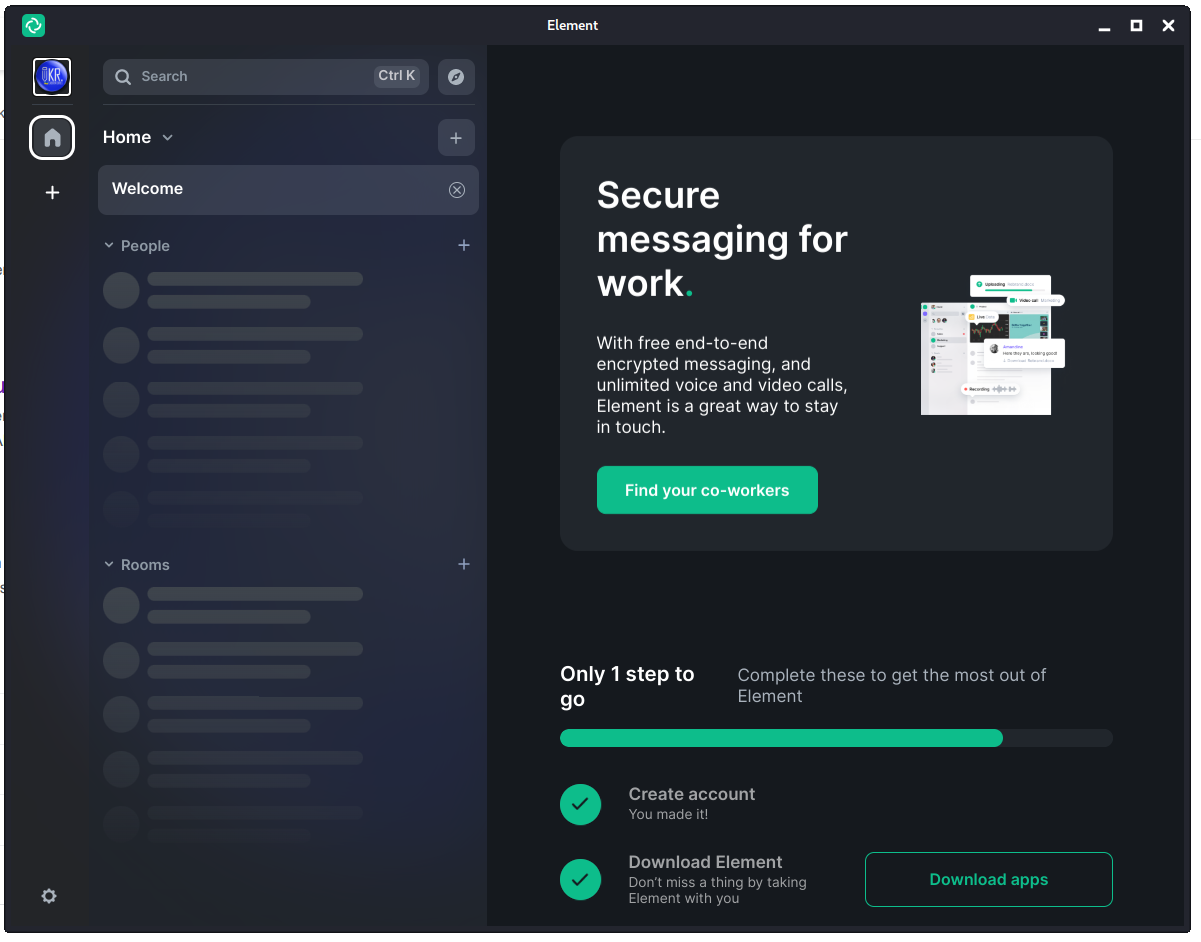

- Element

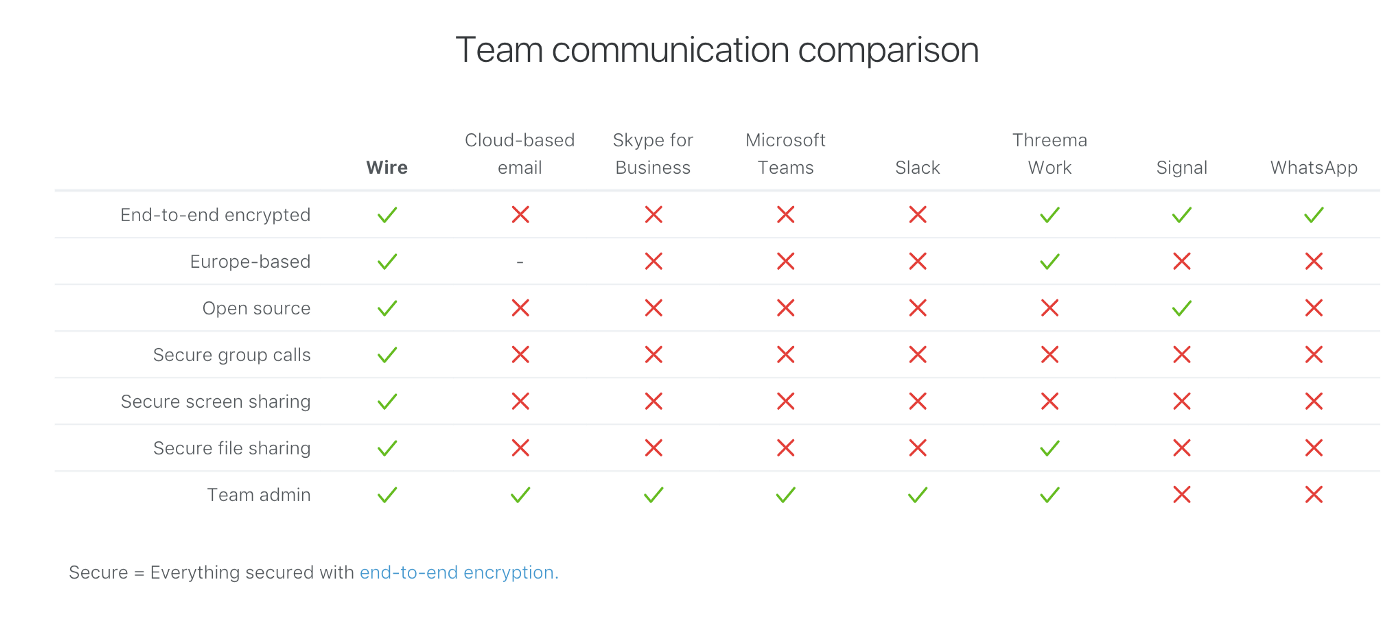

- WIRE

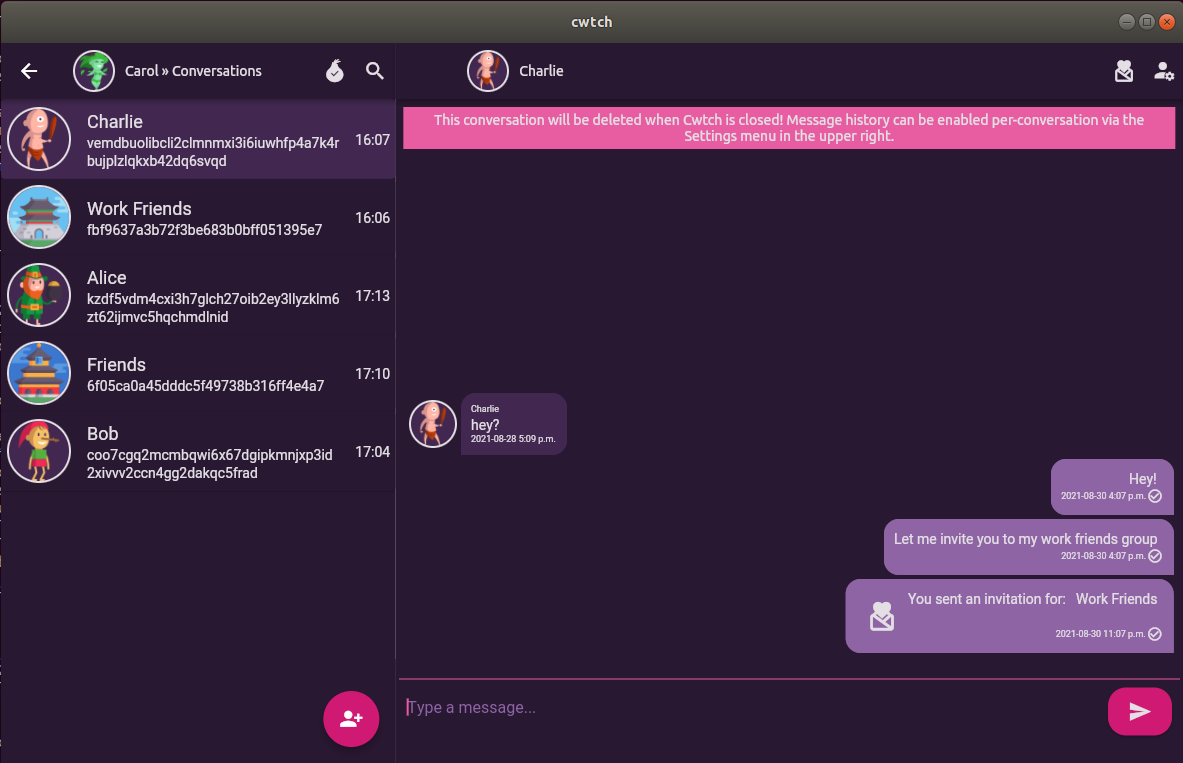

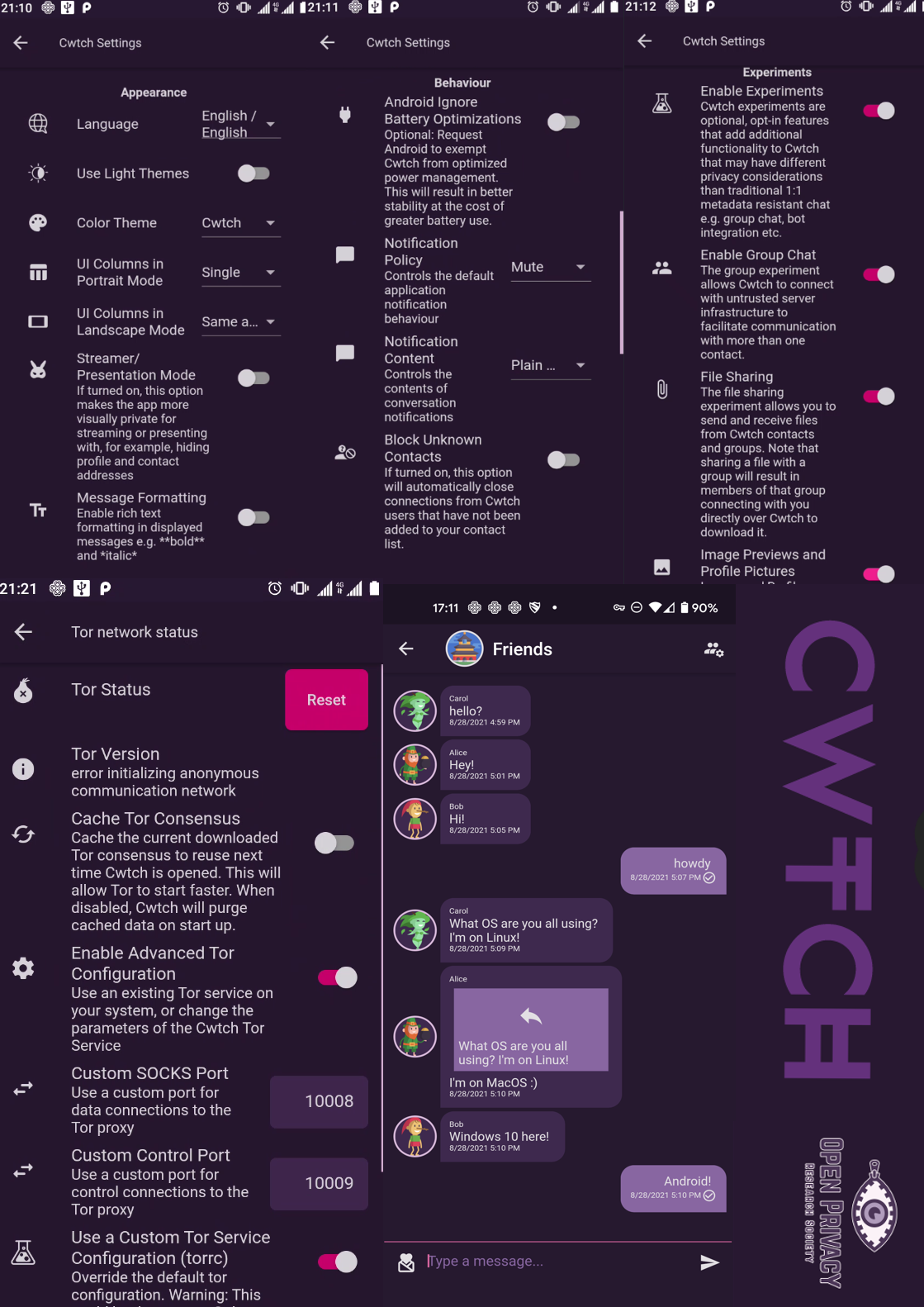

- CWTCH

- Status

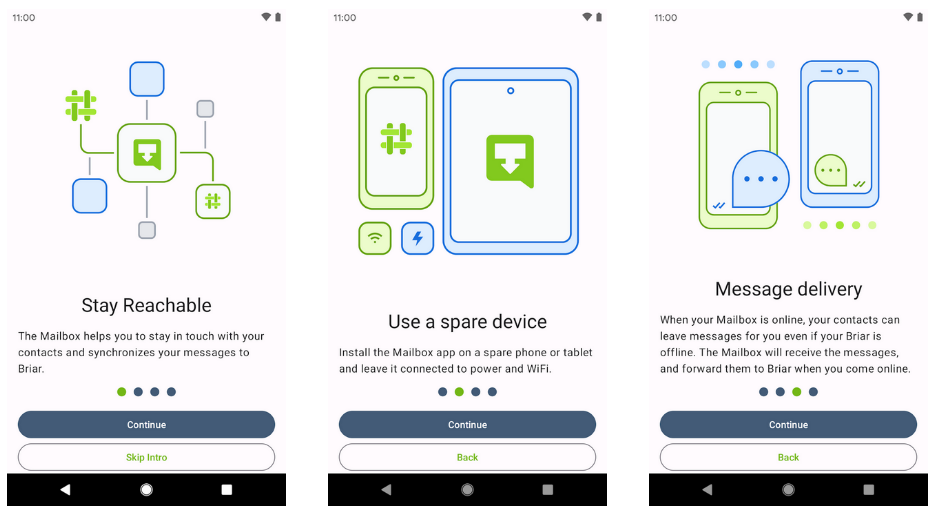

- SimpleX

- Підсумкова таблиця порівняння захищених месенджерів

- Заключні тези

- Додаткові посилання і джерела

Основні поняття і терміни

ℹ️ Аби краще розуміти проблематику і деякі аспекти цієї статті, пропоную для початку розібратись в основних поняттях і термінах. Зрозуміти суть протоколів і алгоритмів шифрування, які використовуються месенджерами для обміну повідомленнями.

- 🔒 Месенджер — це додаток для обміну повідомленнями через комп’ютерну мережу. Зазвичай, повідомлення передаються між обома і більше сторонами, де кожен користувач вводить текст і ініціює його передачу одержувачу або одержувачам, які підключені до спільної комп’ютернї мережі чи інтернету. З часом до стандартних функцій деяких месенджерів додалися нові, які суттєво розширили ареал їх застосування і перетворили на платформу онлайн-комунікації: голосові та відеовиклики (VoIP), обмін файлами, чат-боти та інше.

- 🔒 Пропрієтарне програмне забезпечення — це програмне забезпечення, яке має власника, якому належать авторські права на нього. Власник може вносити будь-які зміни в програмне забезпечення, встановлювати плату за використання, визначати умови та правила користування, накладати заборону на доступ для тих чи інших осіб, і так далі. Користувач у такому випадку має обмежені права й зобов’язаний погоджуватися з політикою власника та дотримуватись Оферти.

- 🔒 Вільне програмне забезпечення — це програмне забезпечення, яке надає будь-якому користувачу права вільно користуватись, розповсюджувати, досліджувати, модифікувати. Розробниками, авторами, власниками такого ПЗ, зазвичай, виступає група осіб, спільнота, громада. Кожен докладає зусиль і вносить свою лепту в розробку. У висновку, усі користувачі мають рівні права і рівні обов’язки, позбавлені будь-яких обмежень на користування програмним забезпеченням. А будь-які рішення чи нововведення приймаються колективно. Тут присутня максимальна прозорість і відсутня будь-яка монополія.

- 🔒 Приватність — це комплекс заходів, які забезпечують захист чого-небудь, наприклад майна або інформації, від несанкціонованого доступу, посягання, права власності.

- 🔒 Конфіденційність — це властивість інформації, яка не підлягає розголосу і витоку, доступна тільки для обмеженого кола осіб, інакше кажучи, секрет, таємниця. Конфіденційність може бути одним із заходів приватності.

- 🔒 Анонімність — це властивість, завдяки якій неможливо ідентифікувати, розпізнати особу або об’єкт.

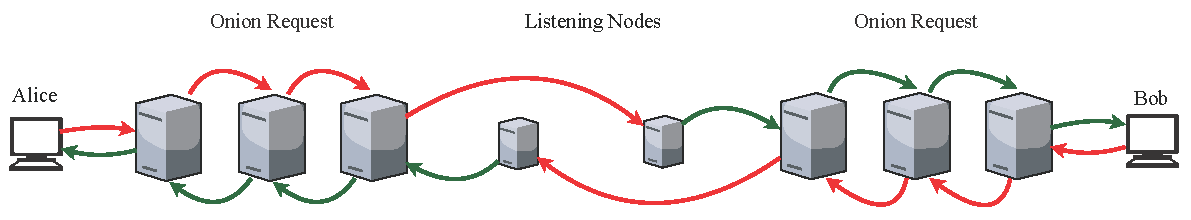

- 🔒 TOR — це програмне забезпечення-ретранслятор (The Onion Router) для забезпечення анонімного інтернет-з’єднання. Він перенаправляє трафік через децентралізовану мережу серверів, розміщених по всьому світу. В основі роботи TOR покладена так-звана “Цибулева маршрутизація” (Onion routing), яка шифрує і розшифровує дані по декілька разів, таким чином створюючи нашарування. Далі інфор передається на наступні вузли (TOR nodes). TOR було створено у 2002 році. Проєкт спонсорувався Воєнно-морською дослідницькою лабораторією США (United States Naval Research Laboratory), а згодом з 2004 до 2005 року некомерційною організацією Electronic Frontier Foundation (EFF). Для роботи з мережею можна використовувати TOR-браузер, який сумісний з різними платформами.

- 🔒 P2P — це однорангова “Peer-to-Peer” (пірингова) мережа, у якій немає посередників, тобто зв’язок між хостами/пірами/вузлами (нодами) відбувається напряму. Інформація, яка відправляється від одного абонента іншому не зберігається на жодних проміжних серверах. В P2P просто не існує “сервера по середині” – вузли є автономними. Технологія дозволяє налагодити комунікацію навіть при відсутності інтернету, через локальну мережу. Сама ідея та концепція P2P була реалізована ще в епоху FIDONET. Згодом її активно використовував сервіс обміну музичними файлами NAPSTER.

- 🔒 I2P — це децентралізована, оверлейна, анонімна інтернет-мережа (Invisible Internet Project), яка використовує наскрізне E2EE-шифрування по замовчуванню. Створена у 2002 році. Повідомлення в I2P розбиваються на різні зашифровані частини, через що їх практично неможливо перехопити і прочитати. В I2P відсутні центральні сервери і DNS. Для початку роботи необхідно встановити I2P-маршрутизатор. Багато хто вважає, що за I2P майбутнє.

- 🔒 E2EE — це наскрізне “End-to-End Encryption” шифрування, яке захищає повідомлення на обох кінцях – “відправник-одержувач” (1:1). В E2EE можуть використовуватися різні алгоритми шифрування, наприклад симетричний і асиметричний. Повідомлення можуть зберігатися на пристроях користувачів або на сторонніх серверах у зашифрованому вигляді.

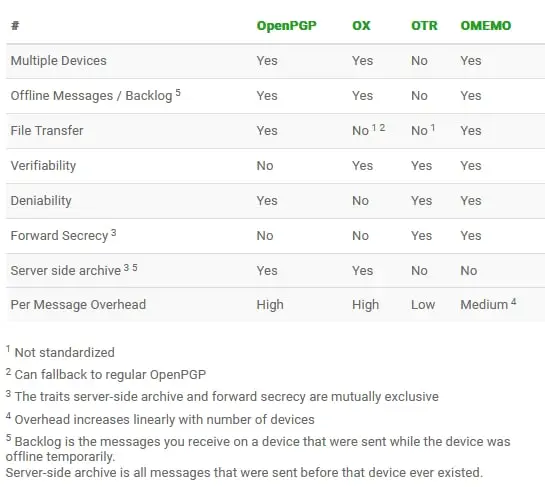

- 🔒 OTR — криптографічний протокол “Off-the-Record Messaging” для обміну повідомленнями між двома користувачами. Використовує комбінацію алгоритму з симетричним ключем AES, протоколу Діффі-Хеллмана та хеш-функції SHA-1. Створений криптографами Ієном Голдбергом та Микитою Борисовим. Основною метою створення протоколу було бажання забезпечити надійність і секретність онлайн-комунікації без можливості запису, тет-а-тет. Застосовується в різноманітних XMPP-клієнтах (Pidgin, Kopete, Converations). Є одним з найнадійніших криптографічних протоколів.

- 🔒 OMEMO — криптографічний протокол “Multi-End Message and Object Encryption”, заснований Андреасом Страубом, який теж застосовується в XMPP, але на відміну від OTR підтримує асинхронну передачу повідомлень. OMEMO використовує алгоритм, який забезпечує шифрування від декількох адресантів до кількох отримувачів, що дозволяє безпечно синхронізувати повідомлення між кількома клієнтами. Навіть якщо деякі з них перебувають поза мережею. Аудит протоколу OMEMO>>

- 🔒 PGP — програмний засіб, який являє собою бібліотеку функцій для шифрування і цифрового підписування даних. Розшифровується як Pretty Good Privacy. Один з найстійкіших протоколів шифрування на сьогодні. Заснований Філіпом Циммерманом у 1991 році.

- 🔒 XMPP — вільний протокол передачі даних (Extensible Messaging and Presence Protocol) децентралізованого типу, заснований на XML (Extensible Markup Language). Відповідає стандарту RFC. Розроблений у 1999 році Джеремі Міллером. Має федеративну структуру. Кожен користувач може приєднатися до вже існуючого сервера (Jabber) або розгорнути власний і стати вузлом мережі. Користувачу присвоєюється унікальна XMPP-адреса, яка називається JID (Jabber ID). JID схожий на адресу електронної пошти, оскільки має ім’я користувача та доменне ім’я, наприклад username@example.com. Попри унікальні функціональні можливості, XMMP так і не набув масового поширення — популярні месенджери вирішили не використовувати децентралізований протокол, віддаючи перевагу власним централізованим системам.

- 🔒 Matrix — протокол передачі даних федеративного (децентралізованого) типу, заснований на JSON (JavaScript Object Notation) і за своєю природою нагадує XMPP. Протокол може інтегруватись зі сторонніми платформами, технологіями WebRTC і VoIP. Кожен користувач може приєднатися до вже наявного сервера (Matrix), або розгорнути власний і стати вузлом мережі. Стандарт стає все більш популярним і являє альтернативу іншим протоколам.

- 🔒 TOX — протокол передачі даних децентралізованого типу з відкритим вихідним кодом на основі P2P та DHT. На сьогоднішній день потребує додаткового вивчення та вдосконалення.

- 🔒 DHT — система децентралізованих розподілених хеш-таблиць (Distributed Hash Table), з допомогою якої можна реалізувати складні пірингові і федеративні мережі, служби доставки та пошуку інформації по різним вузлам. Інакше кажучи, DHT об’єднує в одне ціле різні хости, сервери, електронні ресурси. Перевагами цієї системи є легкість, масштабованість, відмовостійкість. Застосовується у торент-трекерах, а також федеративних і анонімних месенджерах (наприклад Tox).

- 🔒 Signal Protocol — криптографічний протокол, створений некомерційною компанією Open Whisper Systems, засновником якої є Моксі Марлінспайк. Протокол поєднує в собі Double Ratchet Algorithm (Axolotl), prekeys і розширений протокол потрійного обміну ключами Діффі-Хеллмана (3-DH), а також алгоритми Curve25519, AES-256 і HMAC – SHA256. Signal Protocol застосовувався різними месенджерами, наприклад TextSecure, RedPhone, Google Alo, WhatsApp, Facebook Messenger. На ньому також засновані протоколи таких додатків як Viber і Wire. На сьогодні на ньому працює месенджер Signal. Серед особливостей і переваг Signal Protocol: конфіденційність, цілісність, автентифікація, узгодженість учасників, перевірка призначення, пряма секретність, постскомпрометована безпека (англ. Post-Compromise Security, відома як Future Secrecy), збереження причинно-наслідкового зв’язку, незв’язність повідомлень, відмова від повідомлень участі, асинхронність.

- 🔒 PFS — метод шифрування і принцип захисту, який унеможливлює компрометацію даних, генеруючи ключ шифрування для кожного сеансу окремо. Таким чином, якщо буде розшифровано один або декілька ключів, неможливо буде розшифрувати дані минулих сеансів. Абревіатура є скороченою від Perfect Forward Secrecy (Досконала Пряма Секретність).

- 🔒 RSA — криптографічний алгоритм з відкритим ключем, що базується на обчислювальній складності задачі факторизації великих цілих чисел. RSA (абревіатура від прізвищ винахідників – Rivest, Shamir та Adleman) став першим алгоритмом такого типу, придатним і для шифрування, і для цифрового підпису. Алгоритм застосовується до великої кількості криптографічних застосунків. Опис RSA було опубліковано у 1977 році Рональдом Рівестом, Аді Шаміром і Леонардом Адлеманом з Массачусетського технологічного інституту (MIT).

- 🔒 AES — стандарт шифрування (Advanced Encryption Standard), затверджений на офіційному рівні в США Національним інститутом технологій (NIST). Був прийнятий на заміну стандарту DES. У його основі симетричний ключ використовується як для шифрування, так і дешифрування даних.

- 🔒 SHA — алгоритм криптографічного хешування (Secure Hash Algorythm), використовується на державному рівні в США. Був розроблений у 1993 році АНБ в співпраці з NIST. Існують різні версії цього алгоритму: SHA-1 (був зламаний), SHA-2 (SHA-256, SHA-512), SHA-3. Алгоритми застосовуються для хешування паролів.

- 🔒 MD5 — алгоритм хешування 128-біт, розроблений у 1991 році професором Рональдом Л. Рівестом з Массачусетського технологічного інституту (МІТ). Застосовується для перевірки цілісності інформації та зберігання хешів паролів. Являє собою значно покращену версію попередника MD4. Алгоритм має офіційно зареєстровані вразливості (RFC 6151). Уникнути компрометації MD5 можуть допомогти використання SALT (солей).

- 🔒 Base64 — стандарт кодування двійкових даних з допомогою 64-х символів ASCII. Може використовуватися для обфускації коду і приховування даних.

- 🔒 Протокол Діффі-Хеллмана (ECDH) — криптографічний протокол, розроблений американскьими комп’ютерними інженерами і винахідниками — Уітфілдом Діффі та Мартіном Хеллманом. Обоє отримали Премію Тюринга. Протокол дозволяє двом і більше сторонам отримати загальний секретний ключ, використовуючи незахищений від прослуховування канал зв’язку. Отриманий ключ використовується для подальшого обміну даних за допомогою алгоритмів симетричного шифрування. Схема відкритого розподілу ключів, запропонована Діффі та Хеллманом, зробила справжню революцію в криптографії, оскільки зняла проблему розподілу ключів.

- 🔒 Curve25519 — метод шифрування, криптографічна крива, яка дозволяє 128-бітне шифрування при 256-бітному розмірі ключа. Призначена для використання за схемою Діффі-Хеллмана. Метод один з найшвидших та знаходиться у публічному доступі. Підтримується багатьма криптографічними бібліотеками: Libgcrypt, libssh, libssh2 (починаючи з версії 1.9.0), NaCl, GnuTLS, OpenSSL (з версії 1.1.0). Також застосовується у багатьох мережевих протоколах, зокрема SSH, Signal, Matrix, Tox, Zcash, TLS, WireGuard. Curve22519 відомий також під назвою X25519.

- 🔒 Poly 1305 — сімейство хешів, які використовуються у криптографії, розроблене Деніелом Бернштейном. Poly1305 можна використовувати як одноразовий код для автентифікації одного повідомлення за допомогою спільного ключа між відправником і одержувачем.

- 🔒 Salsa20 — система поточного шифрування, розроблена Деніелом Бернштейном. Алгоритм представили на конкурсі eSTREAM, метою якого було створення європейських стандартів шифрування даних, що передаються поштовими системами. Алгоритм став переможцем (потокові шифри для програмного застосування з великою пропускною спроможністю). Він використовує хеш-функцію з 20 циклами. Основні її перетворення нагадують алгоритм AES. На базі Salsa20 з’явилася система XSalsa20, що має імунітет до атак за часом.

- 🔒 NaCL — скорочено від “Networking and Cryptography library“, відкрита бібліотека для роботи з мережею та криптографією, створена Деніелом Берштейном, Танею Ланге і Пітером Швабе. NaCl реалізований у різних мовах програмування, є частиною криптографічної бібліотеки Libsodium.

- 🔒 Принцип Керкгоффза — принцип, заснований голландським криптографом XIX століття Огюстом Керкгоффзом, згідно з яким стійкість криптографічного алгоритму не має залежати від архітектури алгоритму, а тільки від ключів. Іншими словами, при оцінці надійності шифрування необхідно вважати, що супротивник знає все про систему шифрування, що використовується, крім ключів. Більше детально у Вікіпедії.

- 🔒 Double Ratchet Algorithm — алгоритм керування ключами шифрування, також відомий як Axolotl Ratchet (Ашолотль), розроблений Тревором Перріном і Моксі Марлінспайком (Signal) у 2013 році. Побудований на основі протоколу Діффі-Хеллмана (ECDH) та хеш-функції. Його особливістю є те, що у випадку зламу і компрометації, алгоритм відключає зловмисника від доступу до відкритого тексту повідомлення. Цей метод дістав назву Future Secrecy.

Що не так з WhatsApp, Viber, Telegram? Проблеми популярних месенджерів.

Проблема №1 – централізована архітектура

Майже усі популярні месенджери є централізованими. Що це значить? Це означає, що будь-яка інформація, яка проходить через їх канали електронного зв’язку, наприклад текстові повідомлення, аудіо, відео, файли, гіперпосилання, зображення – реєструється, синхронізується та зберігається на центральних серверах компаній-власників необмежений період часу. А отже, інформація втрачає конфіденційність. Користувач також не може вплинути на безпеку своїх даних. Якщо сервер буде зламано, а дані перехоплено – він про це не дізнається.

Зібрана інформація надалі може оброблятися без відома користувача автоматизованими системами і пересилатися у знеособленому вигляді третім сторонам – постачальникам, партнерам, правоохоронним органам. Так, на запит силових структур або за рішенням суду, користувач завжди може бути ідентифікований, а його історія — відновлена, розшифрована, прочитана.

Централізована архітектура за своєю природою є більш вразливою, аніж децентралізована. Чому? У децентралізованій кожен вузол автономний, компрометація одного з них не призводить до компрометації усієї інфраструктури. Користувацькі дані у децентралізованій архітектурі зберігаються в зашифрованому вигляді на локальних пристроях самих користувачів, а не віддалених серверах. Користувач зберігає конфіденційність і сам впливає на безпеку своїх даних.

Децентралізовані системи показують беспреребійну роботу навіть в умовах розподілених атак високого навантаження (DDoS). Легше масштабуються і шифрують дані по замовчуванню. Використовуються відкриті протоколи й вільне програмне забезпечення, що усуває приховані загрози.

Проблема №2 – залежність від постачальників

Централізовані системи часто покладаються на сторонніх постачальників. Орендують сервери і дата-центри. Це полегшує управління інфраструктурою, але створює залежність й змушує передавати обробку даних третім сторонам. Відповідальність за кібербезпеку також залишається на їх стороні. Зловмисники можуть виявити вразливості і проексплуатувати їх (Supply Chain Attack). У провайдерів можуть існувати також власні політики та правила, яких вони дотримуються і які незадокументовані власниками централізованих додатків. Слабкою ланкою може стати навіть людський фактор – співробітники цих сервісів. Варто врахувати й країну походження, у якій розміщені сервери – якщо вона ухвалить закон про масове стеження чи примусить провайдера розкрити доступ до даних, то централізований додаток змушений буде задовільнити вимогу.

У результаті, все це впливає на конфіденційність, цілісність та доступність інформації. Втрачається суть наскрізного шифрування, адже користувач все одно стає заручником ситуації та залежності. Його безпека губиться на задньому плані. Він повинен покладатися на порядність та професійність людей, яких він ніколи не бачив.

Натомість, децентралізовані системи навпаки уникають будь-якої залежності й надають користувачу повну свободу вибору та дій, усі важелі впливу і керування. Вони не вимагають сліпої довіри до постачальників, а навпаки надають можливість користувачу самому стати ним. Розгорнути автономну серверну частину на власному локальному пристрої, не покладаючись ні на кого, окрім себе. За таких умов втілюється вся суть та природа приватності і шифрування.

Проблема №3 – пропрієтарність і (не)безпека

Програмний код централізованих месенджерів, зазвичай, є пропрієтарним (англ. proprietary – власний). Тобто закритим. Доступ до нього мають лише власники й розробники. Обмеження може охоплювати клієнтську частину, алгоритм шифрування та серверну частину. Деякі розробники можуть залишити відкритою тільки клієнтську частину. Це зберігає корпоративну таємницю і унеможливлює зовнішній вплив. Але користувач не може перевірити і пересвідчитися у якості вихідного коду, захищеності додатку. Чимало запитань залишаються нерозкритими. У висновку, користувачу залишається або довіритись на слово, або відмовитись від використання продукту. Знову ж таки, така модель суперечить фундаментальним принципам безпеки і захисту даних. А тому призводить до численних вразливостей та інцидентів, конфліктів пов’язаних з витоком даних.

У 2019 році через вразливість нульового дня (вразливості незадокументованого типу, 0-Zero-Day) в популярному месенджері WhatsApp (аудиторія більше 1 млрд). Тисячі Android-пристроїв були вражені шпигунським програмним забезпеченням від NSO Pegasus. Цей злам отримав величезний резонанс у суспільстві й увійшов в історію як один з наймасштабніших порушень захисту даних користувачів і персональної безпеки (Human Rights & Security). Унікальне шкідливе ПЗ могло непомітно проникати на пристрій і безперешкодно читати, копіювати, модифікувати інформацію, вести записи телефонних розмов, визначати геолокацію, таємно здійснювати відео- та фотофіксацію, прослуховувати телефонні розмови, й так само непомітно зникати.

Pegasus не є виключенням. Можна сказати, що він лише започаткував еру цифрового шпигунства. Популярні месенджери не раз ставали “троянським конем” й інших зловмисних програм, таких як: Candiru, Cellebrite, Intellexa Predator та інших. На сьогодні існує більше 10-ти видів зловмисного програмного забезпечення нового покоління, яке навіть не вимагає взаємодії збоку користувача.

Відкритий вихідний код (Open Source) якраз допомагає боротись з подібними загрозами. Тут спрацьовує принцип “декількох очей”. Чим більше людей переглядає код, тим швидше виявляються вразливості. Коли код відкритий – велика кількість розробників і дослідників може шукати й виявляти у ньому помилки. Зменшується ймовірність, що хтось закладе бекдор. У закритих системах доступ до коду має вузьке коло осіб, що уповільнює процес пошуку та виправлення проблем, робить важливо критичним людський фактор. Відкритість є тим стимулом і рушієм, який постійно змушує будь-яку систему вдосконалюватись та розвиватись.

Проблема №4 – цензура й контроль

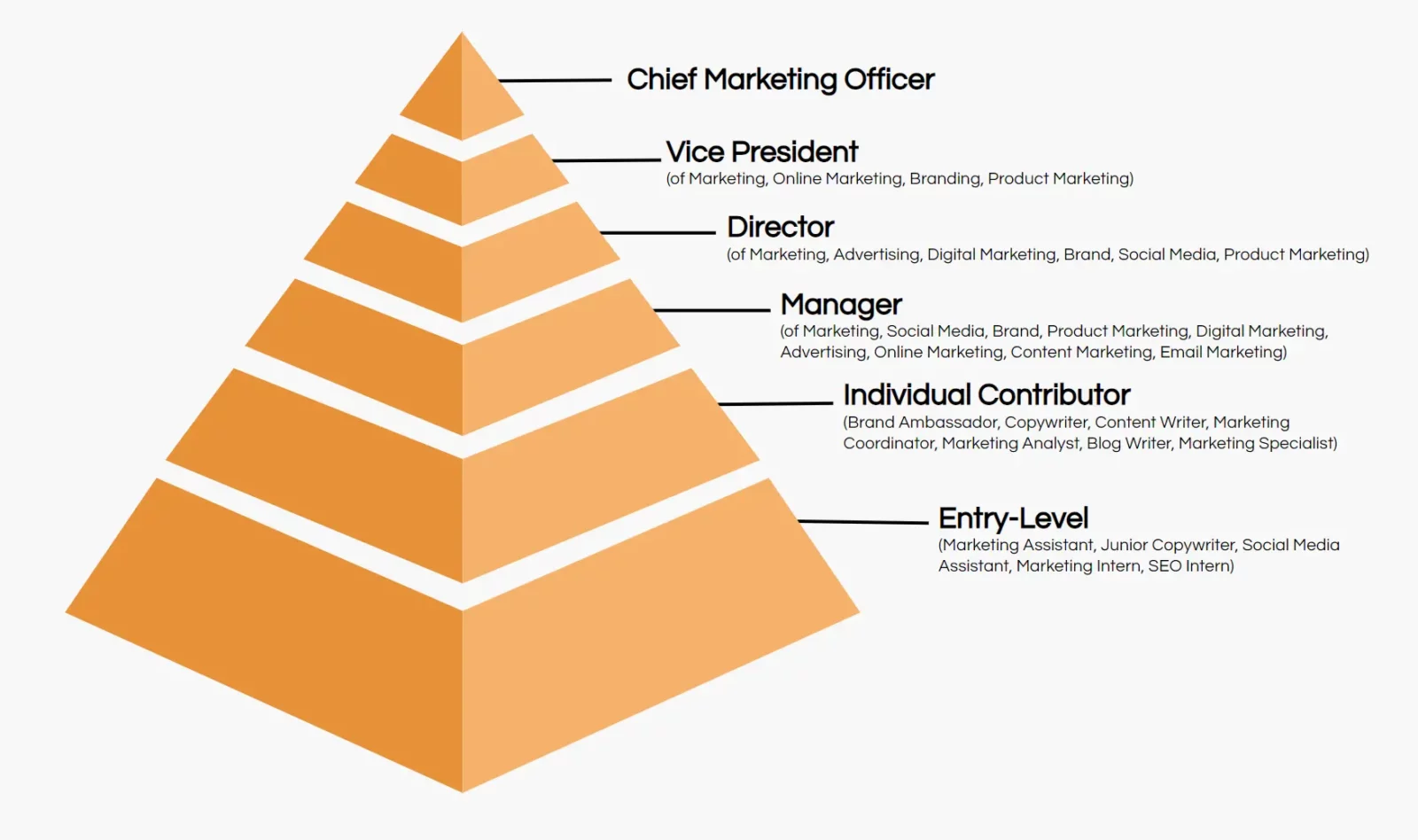

Кожен централізований додаток має власника – конкретну особу або групу осіб, яким підпорядковуються інші. У цій структурі присутня типова вертикальна ієрархія – є бос (CEO), є вища і нижча ланки керівництва, є менеджери, їх підлеглі і звичайні співробітники. Фактично, перед нами постає ціла корпоративна піраміда.

Забезпечувати у ній безпеку на високому рівні не легко. Часто саме у таких закритих і розгалужених системах на вищих щаблях виникає корупція, а на нижчих – службова недбалість, шпугунство й інсайдери, що призводить до непередбачених збитків та наслідків. Яскравий приклад – атака на українського мобільного оператора стільникового зв’язку “Київстар”.

Власник у корпоративній піраміді постає беззаперечним лідером і господарем, який встановлює правила та диктує умови. Його ніхто не контролює і не обмежує, зате йому усі підпорядковуються. Фактично, це “диктатор” з необмеженою владою, який втілює будь-які власні цілі, абміції, забаганки, інтереси. Ніхто не застрахований від стереотипів чи зловживання з боку власника або власників, та їх співробітників з керівної ланки.

Користувачі у такій системі практично не впливають на роботу додатка. Вони можуть лише прийняти або відхили Оферту та залишити відгук.

Ще один негативний бік централізованої моделі – цензура і зловживання. Якщо власник порахує, що користувач своїми діями якось заважає йому, або порушив Оферту – його обліковий запис можуть запросто забанити або обмежити без попередження, об’єктивних та аргументованих причин. І немає гарантій, що користувач зможе якось оскаржити ці незаконні дії у суді. Тому що сам добровільно прийняв цю Оферту. У централізованих структурах інтереси споживачів зазвичай стоять нижче інтересів власників. Тож будь-які проблеми, пов’язані з використанням чи безпекою “безкоштовного” додатку, лягають на плечі та відповідальність самого користувача. Згадується фраза: “Порятунок потопаючих – справа рук самих потопаючих”. В Україні, на жаль, практично вся інфраструктура побудована на такій моделі управління.

Проблема №5 – реальна ціна “безкоштовності”

Деякі помилково вважають, що їх облікові записи надаються їм вічно та абсолютно безкоштовно, належать тільки їм. Насправді, централізований додаток – це приватна власність, за яку користувач платить. Але платить своїми даними. Тому реальна ціна “безкоштовності” є значно вищою за справжню ціну. “Якщо ви не платите за продукт, ви самі є продуктом” – стверджує відома цитата.

У 2013 році системний адміністратор і колишній фахівець АНБ, Едвард Сноуден, оприлюднив засекречені факти й матеріали, завдяки яким стало відомо, що дані популярних соцмереж і месенджерів тривалий час таємно використовувались в роботі американських програм електронної розвідки й шпіонажу: XKeyscore, PRISM, ECHELON та ін.

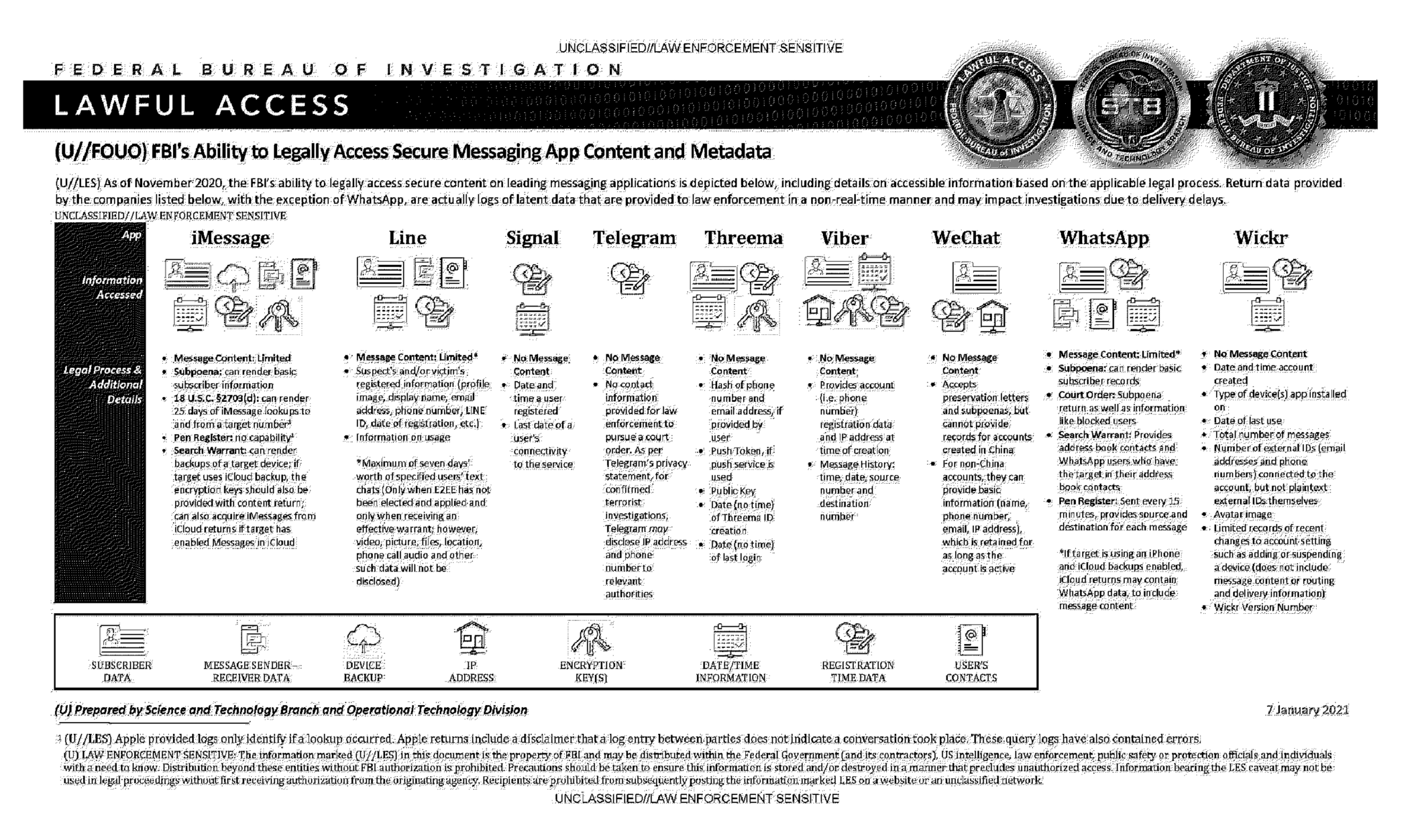

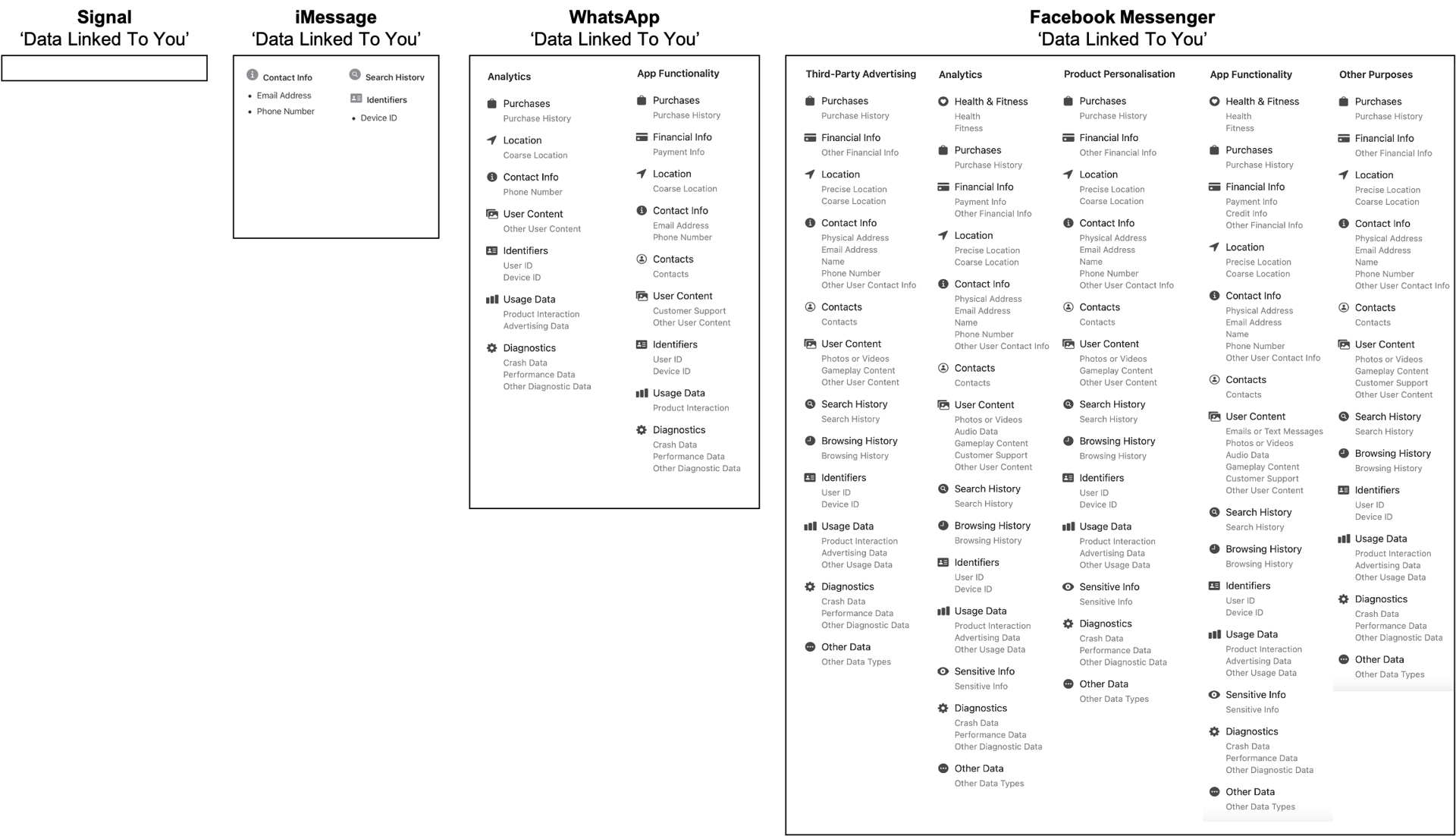

У листопаді 2021 року некомерційною організацією “Property of the People” був опублікований документ, який демонструє можливість спецслужб отримувати доступ до даних користувачів популярних месенджерів:

У децентралізованих системах — усе інакше. Тут громада, народ, володіє усім і вирішує усе. По суті, це класичне народовладдя. Де власниками й розробниками стають самі користувачі. Кожен з них є незалежним у своєму виборі, має право та владу впливати на розвиток, фінансувати, вдосконалювати, змінювати додаток. Вихідний код повністю відкритий, що дає можливість кожному вичерпно перевіряти його. У висновку, такий продукт позбавлений заангажованості і прозорий перед суспільством. А головне – безпечний, тому що будь-які баги й недоліки розкриваються та усуваються громадою миттєво. У такій структурі складно щось приховати чи зловживати, тому що все приховане стає явним. За подібною моделлю створили найстабільнішу та найбезпечнішу у світі операційну систему GNU/Linux. Природу цієї моделі описав відомий хакер Ерік Реймонд у своїй книзі “Собор і Базар”.

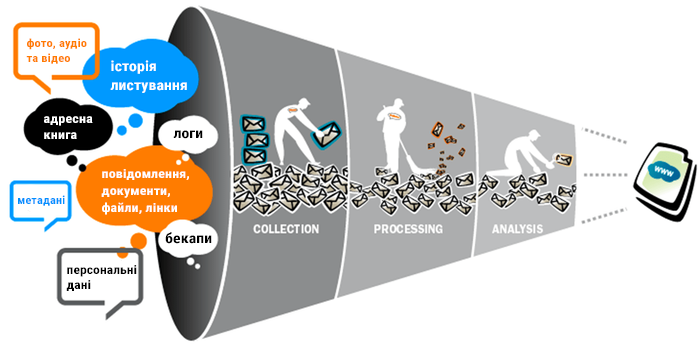

Збір метаданих

Що таке метадані і чому вони важливі?

Метадані (англ. metadata) – це набори даних, які генеруються інформаційними системами та цифровими пристроями. Містять описові, технічні, ідентифікаційні дані. Добуваються системами аналітики і логування. Метадані не розкривають вмісту зашифрованих повідомлень чи файлів, а лише надають дані про сам факт і обставини їх передачі чи використання. Наприклад, за допомогою аналізу трафіку можна дізнатися, коли і з ким відбувалося спілкування, а логування фіксує конкретні дії користувача в системі. При цьому сам користувач залишається знеособленим. Однак маючи велику кількість різних наборів метаданих, навіть знеособлених, з великою долею ймовірності можна отримати відповіді на числення питання (хто, де, коли), які приведуть до ідентифікації і деанонімізації.

Стюарт Бейкер, колишній генеральний радник АНБ сказав: “Метадані абсолютно все розповідають про чиєсь життя. Якщо у вас достатньо метаданих, вам насправді не потрібен контент”. Інший високоповажний ставленик, екс-очільник ЦРУ і АНБ, генерал Майкл Гейден на одній із конференцій заяаив: “Ми убиваємо людей на основі метаданих”. Йшлося про те, як на основі лише одних метаданих, військові здійснювали удари безпілотниками на ураження по відстежуваних цілях.

Відомий винахідник у сфері криптографії Брюс Шнаєр передбачив небезпеку тотального збору метаданих:

“Ми не можемо захистити від того, чого не розуміємо. І що б ви не думали про АНБ або інші країни «5 очей», ці методи належать не тільки їм. Вони використовуються багатьма країнами для залякування та контролю над своїм населенням.

За кілька років вони будуть використовуватися корпораціями для психологічних маніпуляцій – переконання або реклами – і ще раніше кіберзлочинцями в більш незаконних цілях.“

Які метадані можуть збирати централізовані додатки, месенджери?

- 🎯 Ідентифікатори користувача (User ID): унікальний ідентифікатор/хеш (ID), коротке ім’я (@username).

- Персональні дані

- Повне ім’я (First and Last name)

- Фото профілю (avatar)

- Опис профілю (bio)

- Номер телефону

- Email-адреса

- Дані аутентифікації

- Логін та пароль (у хешованому вигляді)

- Токени автентифікації

- Push-токени

- Файли cookie

- Інші ідентифікатори

- Ідентифікатори чатів і груп у яких перебуває користувач

- Персональні дані

- 🎯 Ідентифікатори пристрою (Device ID):

- Апаратні ідентифікатори

- Назва і модель пристрою (Vendor ID, Product ID)

- IMEI (International Mobile Equipment Identity) – унікальний ідентифікатор мобільного пристрою

- Серійний номер пристрою

- UUID (Universally Unique Identifier) – унікальний ідентифікатор, присвоєний пристрою або компоненту

- Програмні ідентифікатори

- Ідентифікатор операційної системи.

- Тип і версія операційної системи

- Ідентифікатори і версії встановлених додатків

- Ідентифікатор браузера (User-Agent)

- Мережеві ідентифікатори

- Інтернет-провайдер (ISP)

- Тип з’єднання (Ethernet, LAN, WLAN, Wi-Fi, Bluetooth)

- DNS-сервери

- IP-адреса

- MAC-адреса (Media Access Control address)

- Ідентифікатор мережі Wi-Fi (SSID)

- Сила сигналу Wi-Fi

- Мобільний ідентифікатор мережі (MCC, MNC)

- Типи протоколів, що використовуються (наприклад, HTTP, HTTPS, TCP/IP)

- Типи і список відкритих портів (TCP/UDP)

- Стільникові ідентифікатори

- Провайдер стільникового зв’язку (Mobile Operator)

- IMEI (International Mobile Equipment Identity)

- IMSI (International Mobile Subscriber Identity)

- MCC (Mobile Country Code)

- MNC (Mobile Network Code)

- Cell ID

- LAC (Location Area Code)

- Апаратні ідентифікатори

- 🎯 Cтатистика використання:

- Статистика голосових і відеовикликів

- Тривалість викликів

- Частота викликів

- Ідентифікатори учасників викликів (User/Device IDs)

- Тип викликів (голосовий, відео)

- Якість викликів (втрата пакетів, затримка)

- Надсилання повідомлень і файлів

- Кількість надісланих повідомлень

- Розмір надісланих файлів

- Типи надісланих файлів (зображення, відео, документи)

- Час надсилання повідомлень і файлів (timestamps)

- Частота та кількість відправлених повідомлень

- Кількість повідомлень на день/тиждень/місяць

- Час найбільшої активності

- Список найчастіших контактів

- Дата й час останнього входу/виходу

- Час, коли користувач востаннє відкривав додаток або веб-сайт

- Тривалість сеансу

- Звіт про помилки, діагностика та системні журнали, логи

- Інформація про збої та помилки в роботі додатку або системи

- Дані про продуктивність пристрою

- Системні журнали, які містять інформацію про події, що відбуваються в системі

- Статистика голосових і відеовикликів

- 🎯 Соціальні зв’язки:

- Зв’язки користувачів

- Список контактів

- Кількість контактів

- Ідентифікатори контактів

- Спільні ресурси (участь у групах/спільнотах/чатах)

- Активність

- Частота та інтенсивність спілкування.

- Реакції (лайки, емодзі тощо).

- Частота перебування онлайн (таймінг)

- Географічні дані:

- Місцезнаходження на основі даних GPS

- Місцезнаходження на основі IP-адреси

- Аналіз контенту

- Метадані і тип повідомлень

- Зв’язки користувачів

Як і навіщо використовуються ваші метадані?

- Аналітика та звітність. Збір та аналіз статистики. Ділові та маркетингові звіти для сторонніх компаній.

- Вдосконалення власних послуг, сервісів продуктів. Пошук та усунення помилок, відлагодження, покращення швидкодії, стабільності і ефективності ІТ-інфраструктури. Аналізуючи діагностичні і статистичні дані, поведінкові фактори, компанії визначають як покращити юзабіліті, де додати нові функції, знаходять слабкі точки і можуть оптимізувати їх.

- Персоналізація. Підлаштування сервісів, модулів, рекламних оголошень, під користувацькі смаки і побажання.

- Безпека та автентифікація. Для профілактики і протидії інтернет-шахрайству. Захист облікових записів користувачів від несанкціонованого доступу. Якщо хтось намагається увійти в акаунт з великою кількістю помилкових спроб, або вхід з нового невідомого пристрою чи з іншої IP-адреси – система може надіслати вам сповіщення, попередити про несанкціонований доступ, базуючись на метаданих.

- Співпраця з силовими структурами. У протидії організованій злочинності. З метою запобігання потенційним злочинам та інцидентам, попередження убивств, збуту незаконних предметів чи речовин. Відстеження осіб причетних до терористичних організацій, які є загрозою національній, суспільній, міжнародній безпеці.

- Співпраця з науково-дослідницькими установами. Великі обсяги метаданих можуть використовуватися для заміру суспільних думок, інтересів, настроїв. Аналізу та прогнозування тенденцій, навчання алгоритмів машинного навчання і створення моделей штучного інтелекту.

- Таргетована реклама. Заробіток на співпраці з рекламними й комерційними структурами, передача або продаж знеособлених аналітичних даних, створення різноманітних зрізів/вибірок, котрі охоплюють аудиторію з різних куточків світу й включають такі дані як: вік, стать, спеціальність, інтереси, вподобання, орієнтація і т.д. Ці дані допомагають визначити можливі тренди, сплески та падіння покупок (сезонність), вдосконалити свої пропозиції, підлаштуватись під громадську думку тощо.

👉 Детальніше про те як великі компанії збирають користувацькі дані та навіщо в статті “Data Privacy: Your Carrier Knows a Lot About You. Here’s How to Take Back Control” від CNET.

Недоліки безпеки популярних месенджерів

ℹ️ Коротко про недоліки деяких популярних месенджерів.

Недоліки WhatsApp

- ❌ Реєстрація тільки по номеру телефону.

- ❌ Вихідний код закритий.

- ❌ Збирається чимало метаданих. Дані користувача зберігаються на серверах WhatsApp, які зберігаются навіть після повного знищення облікового запису. Вичерпна документація про шифрування користувацьких даних відсутня.

- ❌ WhatsApp підключений до ADINT-мережі компанії Meta. Може збиратись рекламна аналітика і статистика, яка передається між усіма продуктами Meta. Дані в знеособленому вигляді можуть передаватись третім сторонам. Користувачі неодноразово фіксували, як їм з’являлася персоналізована реклама в інтернеті на теми, які вони обговорювали тільки у месенджері WhatsApp.

- ❌ Цензура. Користувача можуть заблокувати через порушення правил або численних скарг в технічну підтримку. Це навіть дало можливість зловмисникам неодноразово зловживати цим і блокувати акаунти інших користувачів.

- ❌ За даними, які розсекретив Едвард Сноуден, WhatsApp разом з іншими продуктами Meta підключений до розвідувальної програми Агенства Національної Безпеки США – PRISM.

- ❌ Через серйозні вразливості у роботі додатка, а також невідповідність стандартам безпеки, у різних країнах обмежили використання WhatsApp на державному і військовому рівні. Наприклад, це зробили у Швейцарії та Франції. 30 жовтня 2022 року в ЗМІ просочилась інформація про злам мобільного телефону колишньої прем’єрки Великобританії Ліз Трасс. Британські експерти з питань безпеки жорстко засудили цей випадок й закликали відмовитись від використання таких додатків як WhatsApp.

Читайте спецпроєкт: Безпека і анонімність в WhatsApp

Зауваження: WhatsApp є піонером на ринку інтернет-телекомунікацій. Це один з перших месенджерів, який початково робив ставку саме на конфіденційність. Чи не одним із перших запропонував наскрізне E2EE-шифрування. Додаток розробив вихідець з України — дослідник безпеки Ян Кум. WhatsApp стрімко розвивався й швидко став одним з найулюбленіших мобільних додатків у різних куточках світу. Він дав початок індустрії онлайн-комунікацій, за що йому можна окремо подякувати. Але після придбання месенджера компанією Meta, акцент на кібербезпеку змінився акцентом на рекламу і маркетинг, що породило масу інцидентів. Один з найгучніших – пов’язаний з NSO Pegasus. Це повністю поховало імідж та авторитет WhatsApp серед деяких категорій користувачів. Попри це, месенджер досі зберігає шанувальників по всьому світу, має BugBounty, володіє чудовим інтерфейсом, містить чимало функцій безпеки, зокрема: двофакторна авторизація, наскрізне шифрування, таймер вилучення повідомлень, приховання статусу і даних профіля, сповіщення про зміну ключа безпеки, резервне копіювання з підтримкою E2EE, мультиакаунти та багато іншого.

Джерела:

- WhatsApp Privacy Policy

- WhatsApp Has Shared Your Data With Facebook for Years, Actually

- WhatsApp Beaten By Apple’s New iMessage Privacy Update

- WhatsApp ‘hack’ is serious rights violation, say alleged victims

- WhatsApp Hack Attack Can Change Your Messages

- WhatsApp, Signal & Co: Billions of Users Vulnerable to Privacy Attacks

- WhatsApp backups are not encrypted

- Facebook’s WhatsApp says it fixed a video call security bug that let hackers hijack accounts

- WhatsApp voice calls used to inject Israeli spyware on phones

- WhatsApp reveals 6 security issues that could have got its users “hacked”

- Why WhatsApp will never be What is Pegasus spyware and how does it hack phones?

- WhatsApp: Israeli firm ‘deeply involved’ in hacking our users

- A buffer overflow vulnerability in WhatsApp (CVE-2019-3568)

- Pavel Durov: Hackers could have full access (!) to everything on the phones of WhatsApp users.

- Jan Koum Wikipedia

- Hackers can spy on you by sending videos on WhatsApp

- New Warning For WhatsApp Users Over Account Suspension ‘Hack’

- Anyone Can Lock You Out of WhatsApp. Facebook Doesn’t Care. Here’s How It Works

- Les ministres n’auront plus le droit d’utiliser Whatsapp, Telegram ou Signal

- WhatsApp in government: How ministers and officials should use messaging apps – and how they shouldn’t

Недоліки Viber

- ❌ Реєстрація по номеру телефону.

- ❌ Після реєстрації додаток просить доступ до телефонної книги і надсилає сповіщення усім, хто має ваш номер та зареєстрований в Viber (відключити цю агресивну функцію можна лише згодом).

- ❌ Централізований месенджер. Адміністрація за потреби може отримати доступ до облікових записів, чатів, налаштувань.

- ❌ Агресивний збір метаданіих. Усі дані зберігаються на серверах і передаються третім сторонам. Viber не приховує, що продає рекламу, щоб зробити месенджер “безкоштовним”.

- ❌ Viber підключений до ADINT (Ads Intelligence). Приблизно за 6 місяців користування, Viber почав націлювати персоналізовану рекламу на теми, які користувач обговорював в чатах або зберігав у персональних нотатках. Причому, в налаштуваннях приватності вся зайва аналітика була відключена.

- ❌ Наскрізне E2EE-шифрування використовується не всюди і не завжди.

- ❌ Вихідний код закритий, незалежний аудит безпеки не проводився.

- ❌ Відсутня процедура двосторонньої верифікації контактів по ключу.

- ❌ Цензура на рівні WhatsApp. На акаунт чи повідомлення користувача можуть поскаржитися і його заблокують. Заблокувати можуть і без явних причин.

- ❌ Viber співпрацює з урядами країн і державними органами, силовими структурами.

- ❌ Відсутня BugBounty-програма.

- ❌ Заплутана історія власників. Компанію заснували офіцери армії та розвідки Ізраїлю. Один з них народився в Росії, потім проживав в Білорусі. Частина інфраструктури знаходилася там. Згодом компанію перереєстрували на Кіпрі. У 2015 році Viber продали японській компанії Rakuten за 900 млн. доларів.

- ❌ Організація із захисту даних Electronic Frontier Foundation (EFF) оцінила безпеку Viber у 2 бали із 7. Це менше, ніж у WhatsApp.

- ❌ При вилученні Viber на старому пристрої й встановленні на новому (зі збереженням акаунта та прив’язаного номера) – усі дані користувача втрачаються. Якщо користувач був Адміністратором в групах — він їх позбувається. Повернути їх можна лише звернувшись в Службу технічної підтримки, але не це гарантовано.

Зауваження: Варто наголосити, що Viber – це насамперед додаток для інтернет-телефонії. За останні роки він зробив певний стрибок у покращенні своїх сервісів. З’явилися такі функції як: зникаючі повідомлення, секретні чати, чати з прихованням номера телефону, приховання індикації набору повідомлень і звітів про прочитання, приховання статусу онлайн, блокування екрану та інші. Протокол шифрування Viber заснований на реалізації подвійного храповика (Double Ratchet), який використовує месенджер Signal. Але сторонні трекери і реклама нікуди не поділися. Якщо Viber сприймати не як захищений месенджер, а інструмент публікації та маркетингу, то він може бути корисним. Все залежить від вашої Threat Model.

Джерела:

- Viber Privacy Policy

- Request, Review and Delete Your Data on Viber

- Signatures of Viber Security Traffic

- Viber Encryption Overview

- Ваші номери, будь ласка

- Viber Developers Docs

- Viber Wikipedia

- Igor Magazinnik

- Talmon Marco

- Facebook. Ярослав Ажнюк: “Кирило сказав дослівно: Вайбер це взагалі додаток створений для шпигунства”.

- Вразливість Viber, що дозволяє прослуховувати чужу розмову

- Інтерв’ю з засновником Viber Ігорем Магазинником

Недоліки Telegram

- ❌ Збирає користувацькі метадані.

- ❌ Співпрацює з урядами країн і силовими структурами. Як заявив Сергій Демидюк, екс-очільник Департаменту Кіберполіції України, після затримки Дурова у Франції Telegram став активніше відповідати на запити правоохоронних органів.

- ❌ Повідомлення зберігаються у незашифрованому вигляді на хмарних серверах Telegram. Адміністрація за необхідності може отримати доступ до акаунтів і чатів користувачів, заблокувати чи обмежити їх.

- ❌ Зафіксовані сотні випадків несанкціонованого доступу і зламу акаунтів в Telegram. У різний час експертами з кібербезпеки були знайдені критичні вразливості в роботі месенджера, зокрема баг з розкриттям IP-адреси під час дзвінків та баг з розкриттям геолокації через функцію “Люди поруч”. На сьогодні вони виправлені, але все ще не можна виключати нових (0-Zero Day). Цьому частково сприяє і відношення компанії до фахівців з кібербезпеки.

- ❌ Наскрізне шифрування працює по замовчуванню лише у секретних чатах, до яких є претензії — механізм звірки ключів може бути ненадійним.

- ❌ Вихідний код шифрування Telegram (алгоритм “MTProto”) закритий і відверто критикується експертами з криптографії.

- ❌ Дані користувача після повного знищення акаунту зберігаються на серверах Telegram 12 місяців.

Читайте спецпроєкт: Безпека і анонімність в Telegram

Зауваження: Telegram – це аж ніяк не конфіденційний месенджер, а соціальна платформа з елементами приватності, яка має чимало переваг і недоліків. Інцидентів несанкціонованого доступу до акаунтів й компрометації пристроїв Telegram – хоч відбавляй. Статистика використання, а також метадані синхронізуються з серверами Дурова й зберігаються у базі даних тривалий період часу. Експерти не рекомендують пересилати через додаток Telegram особисті, конфіденційні, службові дані. Для приватного, особистого листування існують більш захищені канали зв’язку. Як стрічка новин, інформаційно-пошукова та інформаційно-аналітична система – може бути корисним.

Джерела:

- Telegram Privacy Policy

- Security Analysis of Telegram

- Hong Kong protesters warn of Telegram feature that can disclose their identities

- As Hong Kong protesters embrace Telegram, when will the messaging app fix one of its biggest security flaws?

- Dear Hong Kong Activists, Please Stop Telling Everyone Telegram is Secure

- Telegram Still Hasn’t Removed an AI Bot That’s Abusing Women

- Fleeing WhatsApp for Better Privacy? Don’t Turn to Telegram

- Insecure by Design: As Millions Flock to Telegram, 7 Reasons to Question the App’s Privacy Claims

- Cryptographers unearth vulnerabilities in Telegram’s encryption protocol

- Four cryptographic vulnerabilities in Telegram

- Telegram Harm Reduction for Users in Russia and Ukraine

- Telegram’s People Nearby Feature Can Be Exploited to Reveal User’s Exact Location, Bug Hunter Claims; Company Says ‘It’s Expected’

- Telegram Leaks IP Addresses by Default When Initiating Calls

- The “P” in Telegram stands for Privacy

- Mozilla: Privacynotincluded. Telegram.

- Спілкування під час війни: Telegram, Viber чи щось краще

- Telegram Private

- Operational Telegram

- Telegram shares users’ data in copyright violation lawsuit

- Indian court orders Telegram to disclose details of channels violating copyright

- Telegram cumpre decisões, e Moraes revoga ordem de bloqueio do app em todo o país

- Apple soll Bundesregierung eine Telegram-Anschrift gegeben haben

- Смертельно небезпечний Телеграм

- П’ять причин видалитися з Telegram просто зараз

- Небезпечний телеграм: підводні камені найпопулярнішого в Україні месенджера

- Russia is spying on Telegram chats in occupied Ukrainian regions. Here’s how.

- The Kremlin Has Entered The Chat

- KELA Report: TELEGRAM. How a messenger turned into a cybercrime ecosystem by 2023

- Чи є безпечним активне використання Телеграм в Україні?

- Youtube. Ярема Дух. Ризики Telegram.

- Youtube. Радіо НВ. Інтерв’ю з журналістом, переписку якого в Телеграмі читало фсб.

- Facebook. Ярослав Ажнюк: “Кирило сказав дослівно: У ФСБ, і лише них, є ключі до Телеграму”.

- DOU.UA. Чи варто довіряти Telegram?

- Моксі Марлінспайк згадує в своєму Twitter про “шифрування” Telegram.

- Антон Розенберг про Дурова, Вконтакте і Телерам.

- Telegram: Azhnyuk-Claims. Why Telegram is Safe for Users in Ukraine.

- Medium. Yaroslav Azhnyuk. What’s off with Telegram’s response to the piece about their potential ties to the Kremlin.

- Flaw in Telegram Gives Attackers Access to macOS Camera

- Is Telegram Sharing User Data with Government Agencies?

Критерії безпечного і захищеного месенджера

ℹ️ Перш ніж приступити до огляду рішень, спробуємо розібратися – а який він, ідеальний захищений месенджер? Яким критеріям та вимогам повинен відповідати?

Наше бачення:

- Ліцензія GNU/Open Source (відкритий вихідний код і алгоритм шифрування);

- Децентралізована мережа, підтримка федеративної структури (кожен користувач може підняти свій вузол/нод/сервер);

- Вичерпна документація (технічна + керівництво), зрозумілий стек технологій, структура й архітектура додатка;

- Відповідність стандартам (GDPR, ISO 27001, HIPPA, SOC2, SOX etc.), наявність відкритих звітів про проведення незалежного аудиту і тестування;

- Інтерфейс локалізований багатьма мовами світу, включаючи українську (охочі можуть долучитися до перекладу);

- Підтримка популярних операційних систем: Linux, Android, Windows, MacOS, iOS;

- Прозора бізнес-модель: зрозуміло ким та як утримується;

- Наявність Bug Bounty-програми;

- Не вимагає номеру телефону при реєстрації;

- Не вимагає email при реєстрації;

- Не синхронізує контакти зі своїми серверами без відома користувача (контакти зберігаються локально);

- Ключі шифрування, історія листування, логи, метадані зберігаються на локальному пристрої користувача у зашифрованому вигляді;

- Не розголошує IP-адресу та MAC-адресу пристрою користувача;

- Хешує/шифрує метадані користувача;

- Забезпечує E2EE-шифрування;

- Забезпечує PFS-алгоритм;

- Підтримка ONION/TOR;

- Підтримка Proxy;

- Підтримка 2FA/MFA;

- Підтримка блокування доступу PIN-кодом;

- Можливість додавати користувачів по QR-коду;

- Двостороння звірка ключів шифрування (неможливість розпочати бесіду без двостороннього підтвердження ключа/ідентифікатора). У разі зміни ключа/пристрою співрозмовника надходить сповіщення;

- Підтримка групових і приватних чатів;

- Підтримка каналів для публікації інформації;

- Підтримка аудіоповідомлень;

- Підтримка відеоповідомлень;

- Підтримка аудіовикликів (приватних, групових);

- Підтримка відеовикликів (приватних, групових);

- Можливість приховати дані свого профілю від інших користувачів;

- Можливість заборонити пересилання повідомлень;

- Можливість заборонити створення скріншотів;

- Можливість вимкнути сповіщення про набір/доставку/прочитання повідомлень;

- Можливість вимкнути попередній перегляд URL-посилань;

- Можливість запланувати автовидалення повідомлень (видалення по таймеру);

- Просунуті функції блокування (формування блеклістів, блокування спаму);

- Захист від персоналізації клавіатури (кейлогерів);

- Можливість самостійно повністю знищити свій акаунт — при цьому будь-які синхронізовані дані негайно (або за планом) вилучаються з серверів.

План огляду захищених месенджерів

ℹ️ У цьому розділі ми розглядаємо додатки з відкритим вихідним кодом та наскрізним шифруванням, які пропонують користувачам розширені функції приватності та безпеки. Ми не будемо оглядати абсолютно усі месенджери, які тільки існують. А сконцентруємося лише на ТОПах, щоб відібрати кращі рішення для різних категорій людей.

Тестування проводилося на пристроях під управлінням ОС Linux/Android. Методологія аналізу базується на таких частинах:

- Загальні відомості: Цікаві факти й інсайди про додаток, власника, розробників, компанію. Опис ідеї та концепції.

- Реєстрація і використання: Перше знайомство з додатком, інструкція як зареєструватися і почати використання.

- Cписок дозволів: Повний список дозволів, які отримує додаток на мобільному пристрої.

- Збір даних і юрисдикція: Політика збору даних користувача, які метадані накопичує, синхронізує, зберігає додаток. Інформація на базі Політики конфіденційності та Google Play/Apple App Store. Країна юридичного підпорядкування.

- Список функціональних можливостей: Повний список функцій, які реалізує додаток.

- Замітки і особливості: Важливі коментарі і замітки по роботі додатку, акценти на тих чи інших особливостях.

- Бізнес-модель і підтримка: Як і на чому заробляє додаток, ким фінансується та утримується.

- Недоліки / вразливості: Список можливих недоліків, офіційно зареєстрованих вразливостей в додатку за увесь час його роботи.

- Оцінка: Підбиття підсумків на основі проаналізованої інформації та користувацького досвіду, висновки й експертна оцінка додатку, рекомендації по використанню.

- Список джерел: Перелік посилань і джерел з додатковою інформацією.

Signal

Signal (раніше – TextSecure) – безкоштовна програма для обміну інтернет-повідомленнями з відкритим кодом (розповсюджується за ліцензією Open Source GPLv3/AGPLv3). Заснована американською некомерційною організацією Signal Foundation (раніше – Open Whisper Systems) на чолі з криптографістом Моксі Марлінспайком та Браяном Ектоном (co-founder WhatsApp, CEO Signal Foundation). В основу месенджера покладений однойменний протокол шифрування Signal Protocol на базі алгоритму Axolotl Ratchet (автори – Тревор Перрін, Моксі Марлінспайк), який увібрав в себе усе найкраще з протоколів OTR та OMEMO й став стандартом де-факто серед месенджерів. Signal також забезпечує алгоритм прямої секретності Perfect Forward Secrecy (PFS).

Дисидент Едвард Сноуден в одному зі своїх інтерв’ю зізнався, що використовує Signal для щоденного спілкування. Згадував та рекомендував месенджер й одіозний Ілон Маск. Позитивно відгукувались про нього інші відомі особистості, наприклад криптографіст Брюс Шнаєр. У 2020 році внаслідок чергового витоку Facebook виявилося, що номер телефону Марка Цукерберга теж зареєстрований в Signal.

Месенджер входить до списку рекомендованих програм міжнародної організації з захисту даних Electronic Frontier Foundation (EFF). У 2023 році Signal номіновано як найкращий додаток для конфіденційних комунікацій в рамках щорічної премії EFF Awards.

Реєстрація і використання:

Реєстрація в месенджері Signal проходить у мобільному додатку за номером мобільного телефону користувача. У подальшому номер можна змінити (Settings -> Account -> Change phone number) або приховати (Settings -> Privacy -> Phone number). Для підтвердження реєстрації необхідно прийняти SMS з кодом активації. Якщо код не приходить, можна запросити дзвінок. Будь-які невалідні або віртуальні номери відхиляються. Аби запобігти спаму й ботам, у додатку працює система верифікації hCaptcha. Кількість повторних спроб реєстрації — обмежена. Можуть також виникати труднощі з реєстрацією на нестандартних пристроях (емулятори, віртуальні машини), а також з використанням IP-адрес VPN і номерів деяких мобільних операторів.

Signal доступний на всіх популярних платформах.

Після першого запуску для зручності комунікації месенджер запитає доступ до телефонної книги, системних сповіщень та телефонних викликів. Якщо дозволити – ваші контакти автоматично синхронізуються з серверами Signal й зберігатимуться там в знеособленому вигляді. При під’єднанні нових пристроїв до облікового запису вони автоматично підтягуватимуться. До прикладу, якщо прив’язати Desktop-версію або зареєструвати Signal на новому пристрої – контакти з’являться в списку абонентів. Вилучити їх з серверів можливо лише при повному знищенні облікового запису.

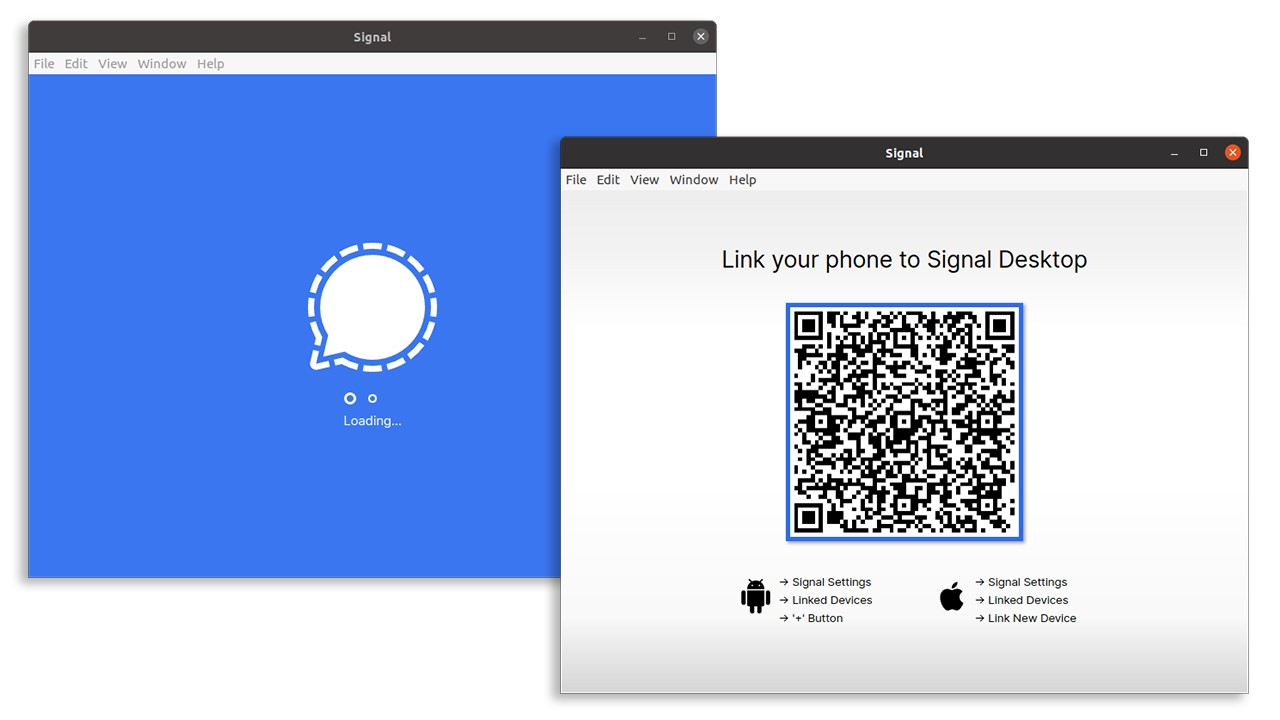

Для того, щоб зв’язати мобільний додаток з Desktop-додатком, необхідно перейти у налаштування Settings -> Linked devices, натиснути плюсик і зісканувати QR-код на Desktop-додатку, після чого натиснути “Link device” на смартфоні. Signal Desktop повністю синхронізує усі дані – контакти, чати, групи. Активна сесія одразу ж відобразиться в розділі “Linked devices” на смартфоні і за необхідності її можна буде відв’язати.

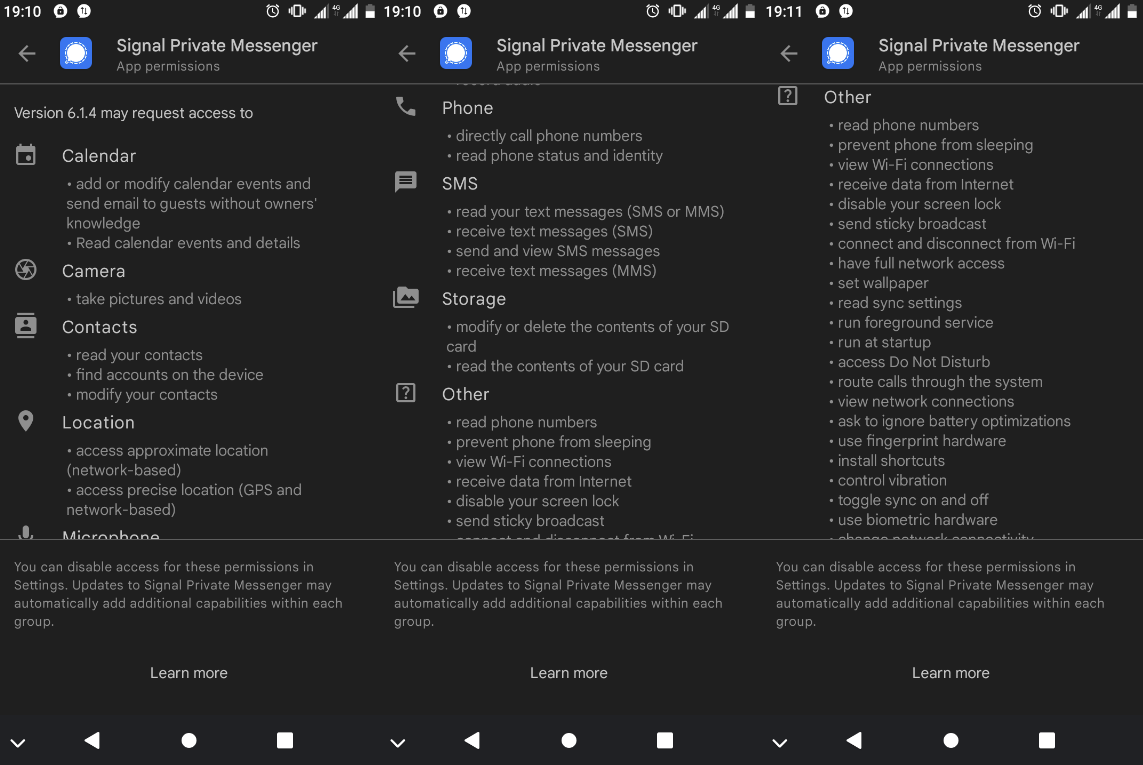

Cписок дозволів:

Збір даних і юрисдикція:

Відповідно до інформації вказаній на офіційному сайті та в Google Play/Apple Store, додаток Signal збирає наступні користувацькі дані:

- номер телефону користувача;

- дату і час реєстрації в додатку Signal;

- контакти користувача в знеособленому вигляді;

- дату останнього входу в месенджер.

Зібраною інформацією Signal може ділитися з третітими сторонами у передбачених правилами та законоднавством випадках, наприклад на вимогу правоохоронних органів або за рішенням суду. З урядами запитами можна ознайомитися тут.

Компанія підпорядковується юрисдикції Сполучених Штатів Америки (США).

Список функціональних можливостей:

- зашифровані E2EE повідомлення та відео/аудіо дзвінки (HD);

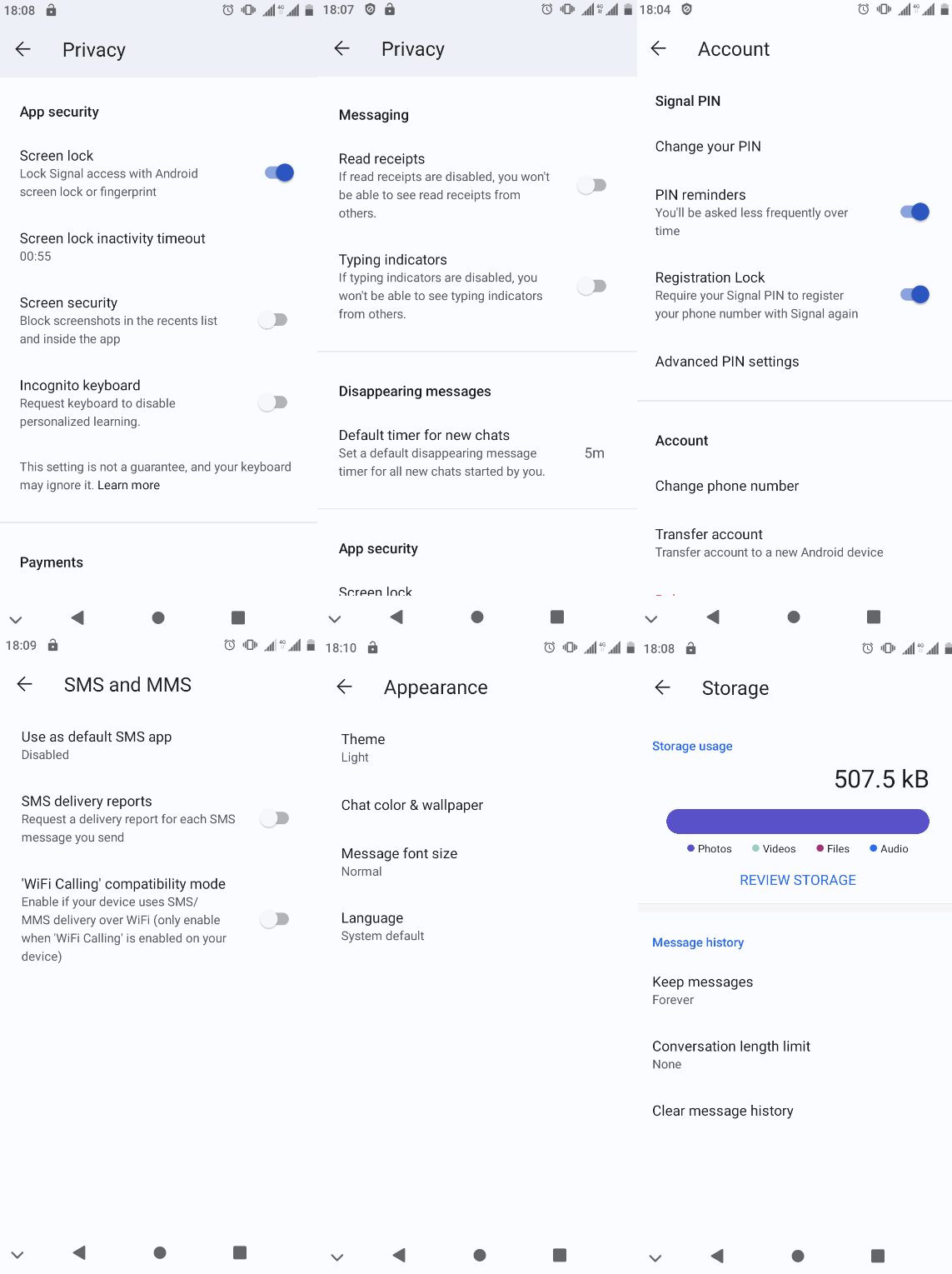

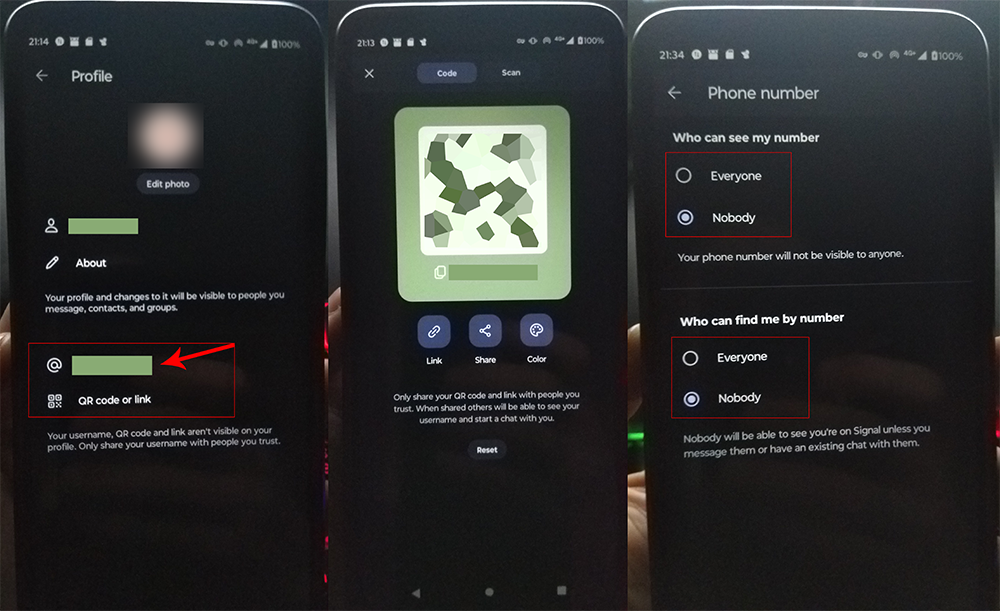

- приховання номера телефону;

- підтримка нікнеймів;

- групові чати й відеоконференції;

- обмін файлами та аудіоповідомленнями;

- емодзі/наліпки/гіфки, вподобайки (реакції);

- самозникаючі повідомлення за таймером і автоблокування екрана;

- блокування скріншотів, incognito клавіатура, вимкнення індикації набору повідомлень та звітів про прочитання;

- вимкнення попереднього перегляду URL-посилань;

- доступ в додаток по паролю і PIN-коду;

- блокування від повторної реєстрації за номером;

- можливість приховати свою IP-адресу під час VoIP-дзвінків (у такому випадку з’єднання проходять через relay-сервери Signal);

- вбудований пошук інформації по діалогам і персональним нотаткам;

- налаштування терміну зберігання повідомлень, очищення історії повідомлень, обмеження кількості й довжини прийнятих повідомлень;

- налаштування показу інформації в сповіщеннях;

- економія трафіку для дзвінків і використання проксі-сервера;

- налаштування звуків і оформлення;

- сповіщення про приєднання контакту до Signal;

- генерація публічних URL-посилань на приєднання до групового чату;

- деталізована інформація про повідомлення;

- приймання і надсилання SMS/MMS (компанія заявила про можливе припинення цієї функції);

- зміна мобільного номеру телефону;

- резервне копіювання і відновлення/перенесення акаунта;

- підтримка Proxy-з’єднання.

Замітки і особливості:

- Такі дані користувача як файли, медіа, текст, бекапи зберігається локально на пристрої користувача у зашифрованому вигляді. Використовується метод шифрування SQLite та бібліотеки SQLcipher.

- В додатку Signal присутня система двосторонньої верифікації ключів шифрування End-to-End Encryption. У разі компрометації облікового запису співрозмовника – з’явиться відповідна позначка. Для того, щоб верифікувати користувача, необхідно перейти у перегляд його профіля та обрати “View safety number”, після чого натиснути на кнопку “Verify”.

- Доступне резервне копіювання чатів (бекапи шифруються). З бекапу їх можна відновити на новому пристрої.

- Desktop-версія за своїм функціоналом майже не поступається мобільному додатку, однак не може використовуватись автономно (існує обхід цього обмеження через Signal CLI).

- По замовчуванню, при здійсненні дзвінків Signal розкриває IP-адресу користувача. Якщо ви не використовуєте TOR або VPN, то це може бути витоком конфіденційності. У такому випадку варто у налаштування приватності додатку активувати опцію релею: Settings -> Privancy -> Advanced -> Always relay calls. Дзвінки проходитимуть через проміжні сервери Signal, що захистить від розкриття IP-адреси, але дещо погіршить якість зв’язку.

- 20 лютого 2024 року Signal ввів новий функціонал — юзернейми (usernames). Це частково вирішує проблему конфіденційності. Тепер можна встановити нікнейм і поділитися з ним з іншими користувачами. Нововведення дозволяє повністю або частково приховати номер телефону, вказавши хто може бачити і знаходити його. Запросити іншого користувача Signal до приватного чату можна також згенерувавши URL-посилання або QR-код.

- Ентузіасти на базі відкритого коду Signal розробили власні версії (форки) — Molly.im та Signal-FOSS. В обох збережені стандартні функції Signal, але разом з тим немає прив’язки до телеметрії Google, присутні деякі інші опції, наприклад можна змінити піктограму і назву додатку, приховавши його таким чином від сторонніх очей.

Бізнес-модель і підтримка:

Месенджер утриму на добровільних внесках (донатах), які може здійснити кожен користувач. Донатери отримують спеціальну позначку біля свого аватара.

За даними Wikipedia, Signal також фінансується американським фондом відкритих технологій – Open Technology Fund (OTF), який отримує кошти з урядового Агенства США з глобальних медіа (U.S. Agency for Global Media). У 2016 році передвиборчий штаб Хіларі Клінтон агітували переходити на Signal. У березні 2025-го месенджер Signal опинився в центрі гучних новин. Редактор американського видання “The Atlantic” якимсь чудом попав в чат, де американські високопосадовці і спецслужби планували й обговорювати військові операції. Що це, людський фактор і банальна неуважність, вразливість в додатку чи контрольований злив? Не повідомляється. Але таким чином офіційно підтвердилася інформація – Signal активно застосовується урядом США.

Для тестувальників в додатку відкритий спеціальний beta-канал. У разі виявлених багів та вразливостей розробники просять повідомляти через спеціальну форму зворотного зв’язку. Існує також заснована волонтерами публічна спільнота Signal Community, де обговорюються питання в роботі месенджера.

Недоліки / вразливості:

- ❌ Signal є централізованим месенджером, який обробляє трафік й синхронізує користувацькі дані зі своїми серверами. Це легко перевірити – просто вилучіть додаток (не знищуючи обліковий запис) на одному смартфоні. І зареєструйте його на іншому. Дані облікового запису, включно з контактами (без вмісту чатів), підтягнуться.

- ❌ Сервери Signal знаходяться в США, зокрема використовується інфраструктура сторонніх постачальників – Amazon та Cloudflare. Переконатися в цьому можна проаналізувавши DNS-записи доменів signal.org. Відповідно до законодавства Сполучених Штатів Америки про хмарні технології (CLOUD Act), американські технологічні компанії зобов’язані надавати копію даних на запит федеральної поліції. Організація Electronic Frontier Foundation (EFF) розкритикувала цей законопроєкт, заявивши що подібне може породити необгрунтовані обшуки та вилучення даних без дозволу суду і відома користувачів. Європейська інспекція із захисту даних (EDPS) у свою чергу визнала закон як такий, який може суперечити стандарту GDPR. Німецький комісаріат з захисту даних застеріг від використання американських веб-сервісів Amazon Web Services для зберігання конфіденційної інформації.

- ❌ Відсутність підтримки федеративної системи, коли можна долучити власні сервери для відправки повідомлень в месенджері. Засновник Signal Моксі Марлінспайк спробував обгрунтувати таке рішення у своїй статті “Reflections. The Rcosystem is moving”, аргументуючи це тим, що він “не вірить у те, що взагалі можливо побудувати конкурентоспроможний федеративний месенджер”. На його думку, централізована система – це “рух”, вона додає швидкість у внесення змін і за рахунок цього проєкт стрімко розвивається. Тим часом як федеративні протоколи застрягли у 90-х. Він приводить в приклад такі централізовані додатки як Slack, Facebook, WhatsApp…

- ❌ Розробники шпигунського програмного забезпечення Cellebrite у 2020 році заявляли, що можуть отримати доступ до даних месенджера Signal і розшифровувати листування, завдяки програмному бекдору та власному продукту з цифрової криміналістики – Cellebrite Physical Analyzer. Свої досліди з реверс-інженерії Signal вони колись опублікували на своєму веб-сайті. Ось посилання на джерело: 1, 2, 3.

- ❌ В звіті Amnesty International про шпигунське ПЗ Predator є згадка про JASMINE – комерційний додаток, який на основі метаданих може ідентифікувати учасників зашифрованих чатів Signal/WhatsApp.

- ❌ Додаток Signal залежний від сервісів Google: Google Play, Google Maps, Google reCaptcha, Google Push. Без їх наявності на смартфоні додаток може не працювати.

- ❌ Додаток Signal відсутній у відкритому і безпечному репозиторії F-Droid через позицію самої компанії. Розробники відмовилися підключати репозиторій до свого додатку. Окрім того, як зазначається, клієнт Signal містить пропрієтарні бібліотеки.

- ❌ Desktop-додаток неможливо використовувати окремо від мобільного.

- ❌ OSINT-дослідники виявили, що в компанії Signal працюють російські ІТ-спеціалісти – екс-інженери “Яндекса”.

- ❌ Community-культура Signal дещо насторожує. На форумі Signal користувачі неодноразово скаржились, що їх банять без адекватної причини.

- ❌ У різний період часу дослідники фіксували в роботі месенджера різноманітні баги та вразливості. Зокрема, були зареєстровані CVE-2020-5753, CVE-2022-28345, CVE-2023-24068 та CVE-2023-24069, які на даний момент виправлені. Також помічені проблеми з доступністю серверів, з автоматичними оновленнями, які завантажувалися без відома користувачів. У 2022 році стався публічний витік номерів користувачів Signal (Twilio Data Breach).

- ❌ Міграція (перенесення) облікового запису з одного Android пристрою на інший часто не працює, операція завершується невідомою помилкою.

- ❌ У 2024 році журналісти звернули увагу на той факт, що Голова Ради Signal Messenger – Katherine Maher, у минулому працювала в Державному департаменті США, займалася зовнішньою політикою, була замішана у різних скандалах, пов’язаних зі свободою слова в інтернеті, що викликало дискусії на тему зв’язку Signal з американською розвідкою.

- ❌ В січні 2025 року стало відомо, що 15-річному хакеру вдалося провести унікальну атаку деанонімізації користувачів Signal, WhatsApp, Discrord та інших додатків з допомогою Cloudflare. Він скористався тим, що Signal використовує мережу CDN Cloudflare для кешування зображень і дата-центри, розташовані найближче до користувача. Таким чином відбувається приблизне розкриття геолокації користувача месенджера Signal та будь-яких інших додатків для обміну повідомленнями.

- ❌ Месенджер регулярно стає ціллю фішингових атак зі сторони Росії. Про це неодноразово відмічали спеціалісти безпеки Google Cloud (Mandiant). Через шпигунське ПЗ зловмисники масово націлюються на облікові записи Signal держслужбовців та військовослужбовців України. Це може являти собою ризик і для користувачів, якщо вони не дотримуються правил операційної безпеки. До прикладу, військовослужбовець ЗСУ і відомий кінорежисер Олег Сенцов повідомляв, що його номер “зламали”.

- ❌ В березні 2025 року на конференції з кібербезпеки Kyiv International Cyber Resilence Forum екс-очільник Департаменту кіберполіції України Сергій Демидюк заявив, що що месенджер Signal з незрозумілих причин перестав співпрацювати з українськими правоохоронними органами і не реагує на їх запити. Тим самим, він підтвердив чутки про з’язок месенджера зі спецслужбами. У відповідь Мередіт Віттакер заявила, що ОФІЦІЙНО Signal ніколи не співпрацювали з жодним урядом.

Оцінка: Безкоштовність, приватність, стабільність і простота реалізації помножені на зручний інтерфейс та широкий функціонал — роблять Signal одним з кращих додатків для миттєвого обміну повідомленнями в інтернеті. Однак розкриття номера телефону і централізованість заважають рекомендувати його для користувачів з особливими запитами чи потребами щодо конфіденційності. Якщо розробники в майбутньому приберуть обов’язкову реєстрацію по номеру і додадуть підтримку децентралізованих серверів, то у них є шанс стати захищеним месенджером №1. А поки що, Signal – кращий аналог WhatsApp з якісною телефонією (VoIP). Ідеально для тих, хто шукає заміну GSM і хоче завжди бути на зв’язку.

Список джерел:

- ⏩ Завантажити Signal для Android з офіційного сайту (apk)

- ⏩ Signal FOSS

- ⏩ Signal Community

- ⏩ Support Center Signal

- ⏩ Signal Terms and Privacy Policy

- ⏩ Signal on GitHub

- ⏩ A Formal Security Analysis of the Signal Messaging Protocol

- ⏩ A Security Analysis of the Signal Protocol’s Group Messaging Capabilities in Comparsion to Direct Messaging

- ⏩ Forensic analysis of Signal messenger

- ⏩ The Double Ratchet Algorthytm

- ⏩ Meet Moxie Marlinspike, the Anarchist Bringing Encryption to All of Us

- ⏩ Повний список публікацій про Signal

- ⏩ PM lodges report over hacked Telegram, Signal accounts

- ⏩ Signal says third-party data breach exposed 1,900 phone numbers

- ⏩ Signal’s Messenger Eavesdropping Exploit – SaltDNA CTO Shares His Views

- ⏩ The Signal Private Messenger Incorrect Authorization (CVE-2019-17191)

- ⏩ Is Mark Zuckerberg on Signal? Facebook co-founder’s phone number leaks online in data breach and is linked to WhatsApp rival app

- ⏩ Issue 1943: Signal: Incoming call can be connected without user interaction

- ⏩ Known Vulnerabilities for Private Messenger by Signal

- ⏩ CVE-2023-24068 && CVE-2023-24069: Abusing Signal Desktop Client for fun and for Espionage

- ⏩ Signal would ‘walk’ from UK if Online Safety Bill undermined encryption

- ⏩ Дуров про те, що Signal та інші месенджери фінансуються держслужбами США, зокрема ЦРУ

- ⏩ Yasha Levine. Signal is a government app.

- ⏩ Yasha Levine. Spy-funded privacy tools (like Signal and Tor)

- ⏩ Signal App Vulnarabilities CVE

- ⏩ Open Technology Fund. Signal.

- ⏩ Signal.org. Advanced cryptographic ratcheting

- ⏩ Github. Signal Server

- ⏩ Jan Harasym. I dont trust Signal.

- ⏩ Drew Devault’s Blog. I dont trust Signal.

- ⏩ Moxie Marlinspike. Convergence (SSL).

- ⏩ Moxie Marlinspike on GitHub

- ⏩ Moxie Marlinspike Website

- ⏩ New Yorker. Moxie Marlinspike. Take back our privacy.

- ⏩ HackerNews. Моксі Марлінспайк. Обговорення.

- ⏩ Moxie Marlinspike. Reflections: The ecosystem is moving

- ⏩ The X3DH Key Agreement Protocol

Session

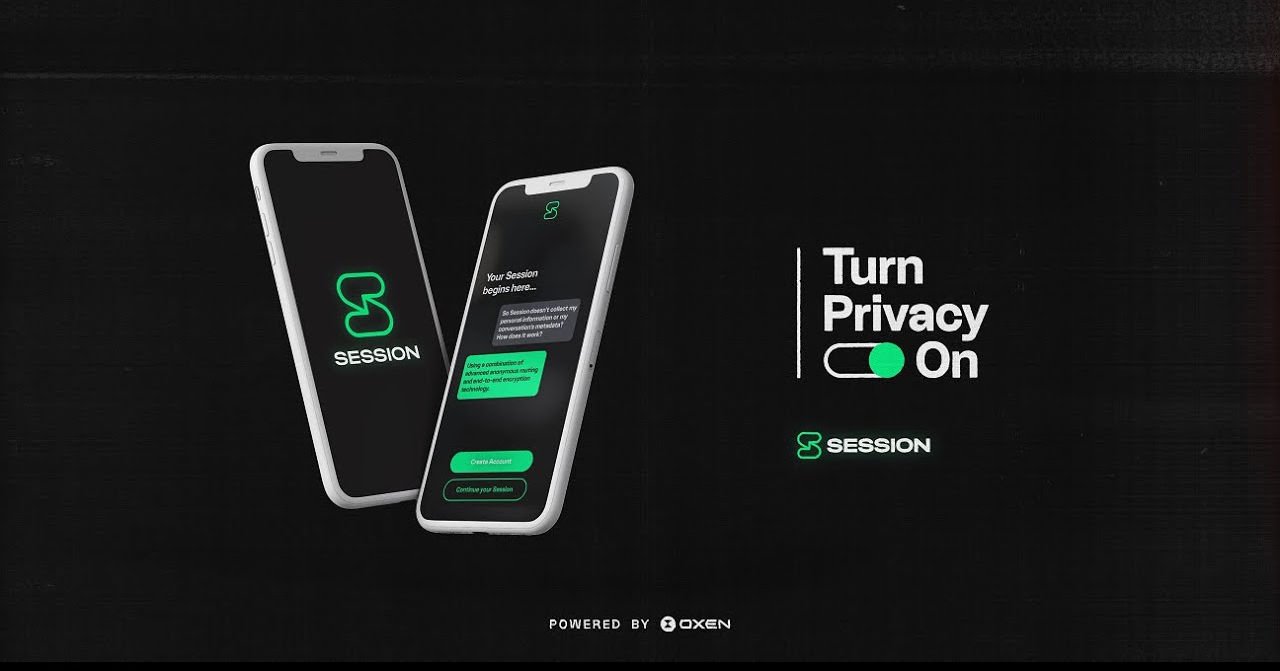

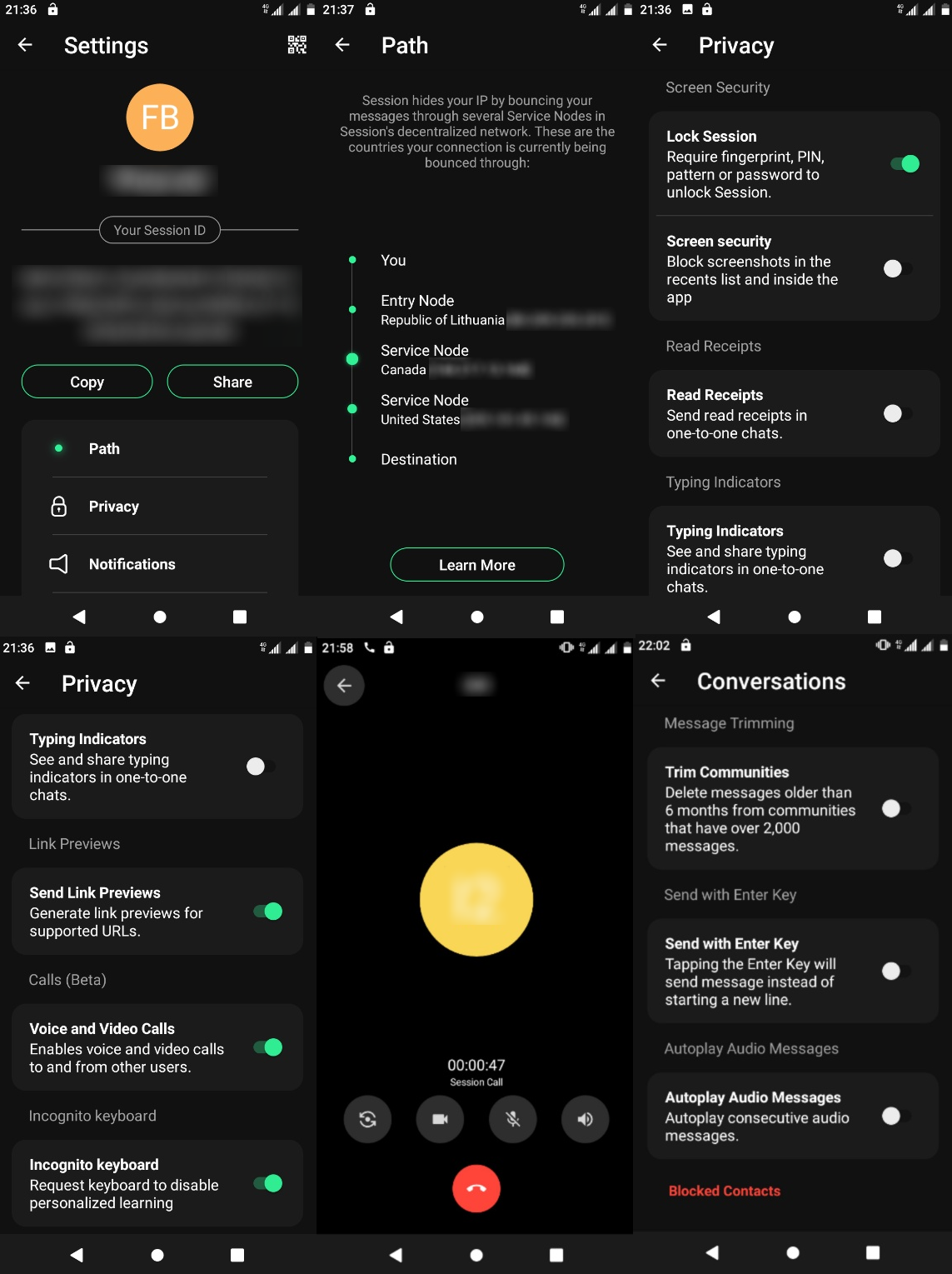

SESSION – безкоштовний кросплатформний додаток з відкритим вихідним кодом (ліцензія Open Source GPLv3/MIT) для обміну електронними повідомленнями з підтримкою E2EE-шифрування по замовчуванню. Додаток розроблений некомерційною організацією Oxen Privacy Tech Foundation (Loki Foindation) (Австралія). Працює на модифікованому протоколі шифрування Signal Protocol. В основу покладена децентралізована мережа серверів Session “Lokinet” та ONION-маршрутизація.

Як заявляють розробники, Session користуються понад 100 000 користувачів більш ніж у 190 країнах, серед них журналісти, активісти, правозахисники. Ось цитата з офіційного сайту:

Активісти, журналісти та правозахисники покладаються на Session, щоб мати можливість безпечно та ефективно спілкуватися та виконувати свою ключову роботу. Звичайні люди покладаються на Session, щоб мати можливість вільно спілкуватися зі своїми друзями та сім’єю, не замислюючись, чи безпечна їхня розмова, читати та розуміти науково-дослідницькі статті зі складною технічною інформацією та не хвилюватися, хто їх слухає.

Session забезпечує конфіденційність і безпеку в руках кожного — і тепер, як ніколи, це те, що потрібно кожному. Інтернет вже не такий вільний і відкритий, як колись. У сучасному дедалі централізованішому світі, що дедалі більше забруднюється даними, Інтернет має розвиватися, щоб дати відсіч технічним голіафам і авторитарним урядам, які збирають і контролюють непристойні обсяги інформації про всіх, кого можуть.

Реєстрація і використання:

Реєстрація в Session проходить без номера телефону, email та інших ідентифікаційних прив’язок. Для створення акаунту треба просто завантажити додаток й вказати довільне ім’я (username). Додаток підтримує різні операційні системи Linux/Mac/Windows/Android/iOS і доступний для завантаження з різних репозиторіїв – Google Play, F-Droid, Apple Store, а також напряму з офіційного сайту.

Після реєстрації користувач отримує ідентифікатор (Session ID) у вигляді хешу. Йому також пропонується зберегти парольну фразу, яка дає можливість відновити обліковий запис на іншому пристрої.

Щоб розпочати спілкування, користувачам потрібно обмінятися ідентифікаторам та взаємно схвалити запити. Після цього можна відкривати діалог. Також можна зісканувати QR-код один одного.

Список дозволів:

Збір даних і юрисдикція:

Серед найбільших переваг додатка — відсутній збір метаданих як такий. Session не збирає даних ані про геолокацію, ані про пристрій чи інтернет-мережу користувача. IP-адреса теж залишається анонімною, адже її захищає Onion-роутинг. Метадані деяких файлів (наприклад, EXIF data у відео) при пересиланні зберігаються, але файловий сервер OXEN не може їх розшифрувати – це може лише співрозмовник.

Виключення можуть становити хіба що внутрішні журнали SESSION, знеособлена статистика використання й відомості з репозиторіїв Google Play Store/Apple App Store. Власне, про це сказано у Політиці конфіденційності Session.

Також варто взяти до уваги відомості, які містять самі децентралізовані сервери OXEN. Session надає їх за рішенням суду.

В Оферті вказано, що компанія підпорядковується юрисдикції кантона Цуг, Швейцарія. Відповідно, приймаються лише позови подані до цього суду.

Список функціональних можливостей:

- Групові чати (до 100 учасників);

- Рублічні спільноти (не шифруються);

- Автознищення повідомлень (мін. час життя – 5 секунд);

- Блокування скріншотів, попереднього перегляду URL, індикації набору повідомлень, звітів про прочитання, захист клавіатури від перехвату;

- Реакції/емодзі/гіфки;

- Теми оформлення веб-інтерфейсу;

- Пересилання файлів (максимальний розмір – 10 Мб);

- Деталізована інформація про повідомлення;

- Аудіо та відео дзвінки (поки що в режимі beta, може розголошуватись IP-адреса);

- Вибір контенту для показу в сповіщеннях;

- Доступ до месенджера по PIN-коду;

- Вилучення повідомлень з публічних чатів, старіших за 6 місяців.

Замітки і особливості:

- Ключ шифрування зберігається локально на пристрої користувача. Повідомлення, перш ніж надійти до одержувача, проходить ланцюжок “цибулевої” (onion, децентралізованої) інтернет-маршрутизації, що приховує оригінальну IP-адресу користувача і по суті надає анонімність. В цілях безпеки, аби прив’язати ще один пристрій до свого облікового запису, треба додатково ввести парольну фразу відновлення, яку можна знайти у налаштуваннях (пункт “Recovery Phrase”).

- Додаток незалежний від системи сповіщення Google Push (Firebase Push) й користувач може обрати сповіщення через сервери Session.

- Session без проблем працює з активним VPN-з’єднанням. Для шифрування повідомлень застосовується криптографічна бібліотека Libsodium.

- Адміністратори великих публічних спільнот за бажанням можуть безкоштовно додавати свої групи у публічний репозиторій Session Directory.

- Desktop-версія може працювати автономно як самостійний додаток, окремо від мобільного.

- Для Linux можна завантажити “portable”-версію (AppImage), яка автоматично оновлюється.

- Вхід в додаток і доступ до налаштувань профілю можна обмежити паролем.

- Месенджер має приємний дизайн та зручний інтерфейс. В ньому не складно розібратися звичайному користувачу.

Бізнес-модель і підтримка:

Session базується на публічних пожертвуваннях та власному фінансуванні. Месенджер — це лише один із багатьох проєктів австралійської IT-компанії OXEN. Вони також є авторами однойменного криптогаманця OXEN та популярного onion-сервісу Lokinet.

Недоліки / вразливості:

- ❌ Session за принципом управління є частково централізованим месенджером і може обробляти запити третіх сторін. Адміністратори Session модерують контент у публічних чатах і можуть заблокувати користувача, якщо він порушує правила месенджера. Платформа LOKINET забороняє екстримізм, насильство, тероризм у будь-якому вигляді. Для оцінки правопорушень може залучатися внутрішня Рада та сторонні експерти.

- ❌ Децентралізована маршрутизація фактично використовує власну мережу серверів. Для пересилання файлів використовується власна інфраструктура серверів “Oxen File Server”, що теоретично може мати певні наслідки для конфіденційності. Розробники відповіли на це так: “У майбутньому ви також зможете налаштувати програму Session для використання користувацького файлового сервера, такого як автономний сервер або VPS (віртуальний приватний сервер), якщо ви не бажаєте використовувати файловий сервер, розміщений на OPTF”.

- ❌ Незважаючи на відкритий вихідний код, деякі бібліотеки є комерційними.

- ❌ Відсутність класичного Perferct Forward Secrecy (PFS). Хоча розробники пояснюють, що це компенсується мінімізацією метаданих і децентралізованою маршрутизацією.

- ❌ Відсутність групових аудіо-викликів.

- ❌ 16 травня 2022 року в роботі месенджера була зафіксована вразливість, пов’язана з Supply Chain Attack (атака на ланцюжок поставок). Її було оперативно виправлено.

- ❌ Були зафіксовані неодноразові глюки в синхронізації мобільного додатку з додатком для ПК. Наприклад, вилучені в мобільному додатку повідомлення продовжували з’являтися в Desktop-додатку. UPDATE: 18 червня 2023 року SESSION заявили у своєму блозі про велике оновлення, зокрема усунення помилок синхронізації та інших багів.

- ❌ Користувачі фіксували надмірне споживання додатком ресурсів мобільного пристрою, зокрема батареї.

Оцінка: На перший погляд, Session це той же Signal, на тому ж протоколі, тільки дещо модифікований, з ухилом в сторону конфіденційності. Але насправді децентралізованість на зразок Blockchain і використання ONION-мережі кардинально змінює його і дає “фору” перед конкурентами. Щоправда, поки месенджер не настільки стабільний і легкий як хотілося. Є нюанси в роботі і питання до архітектури/структури. Деякі функції працюють у тестовому бета-режимі. Користувачі періодично знаходять дрібні (і не дуже) баги. Якщо проєкт надалі успішно розвиватиметься, то зможе випередити і перевершити Signal. Наразі, він є просто чудовою його альтернативою. Ідеально для тих, кого не влаштовує Signal Messenger, але довіряє Session.

Список джерел:

- ⏩ Session F.A.Q.

- ⏩ Session Android on GitHub

- ⏩ Session iOS on GitHub

- ⏩ Session Desktop on GitHub

- ⏩ SESSION ISSUES TRACKER on GitHub

- ⏩ Oxen Session Audit. Technical Report

- ⏩ Session: A Model for End-To-End Encrypted Conversations With Minimal Metadata Leakage

- ⏩ Session Protocol: Technical implementation details

- ⏩ Session Protocol Explained

- ⏩ Список відкритих тематичних спільнот в SESSION

- ⏩ End-to-end encryption: Secure messengers and messaging

- ⏩ OXEN. The State of Private Messaging Applications

- ⏩ OXEN. Loki’s Exploration into the Onion Routing Space

- ⏩ OXEN Lokinet on GitHub

- ⏩ Hackernoon. Net neutrality via blockchain: analyzing Loki Network’s onion routing mixnet

- ⏩ Lokinet F.A.Q.

- ⏩ OXEN Community in Telegram

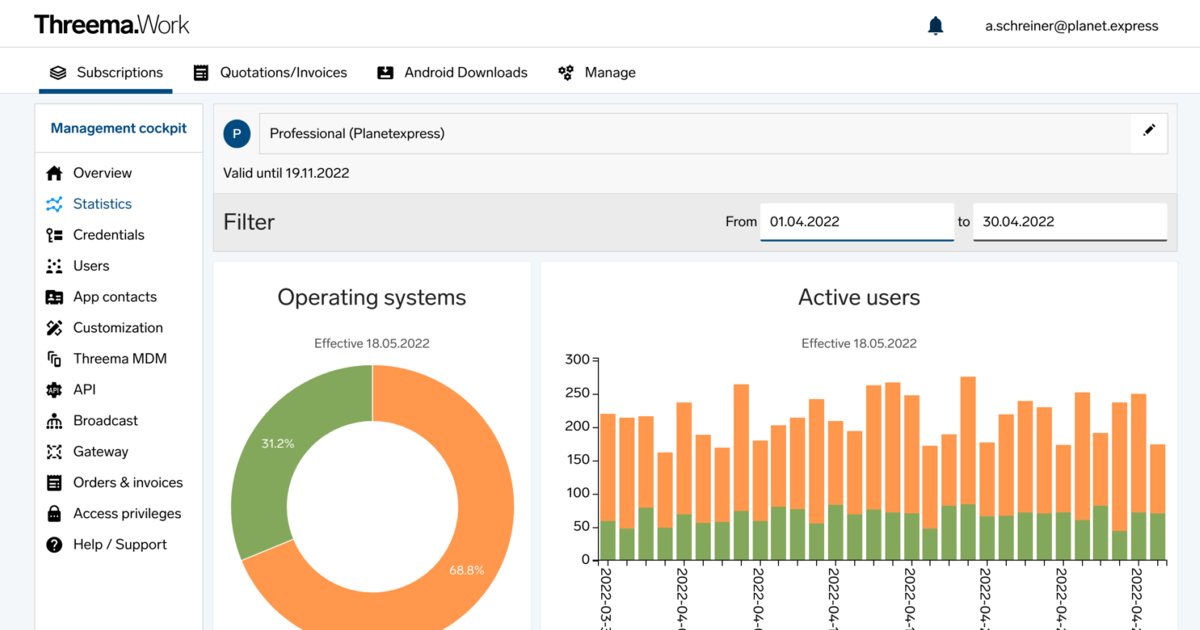

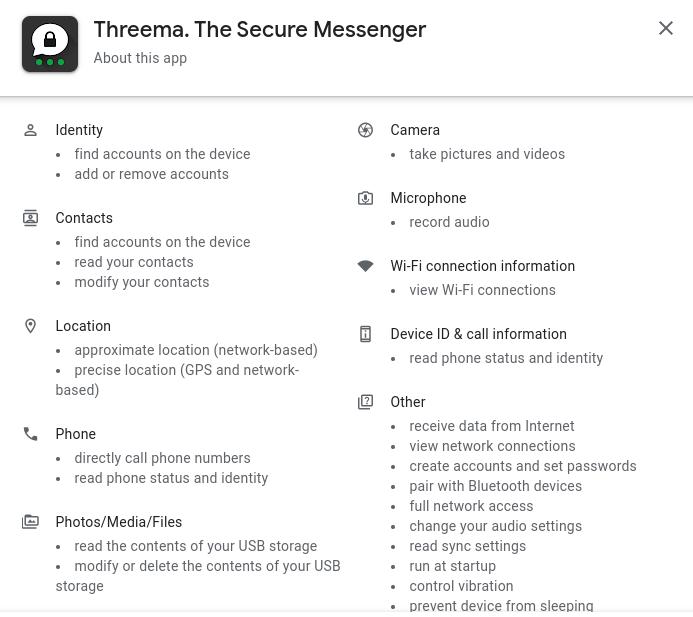

Threema

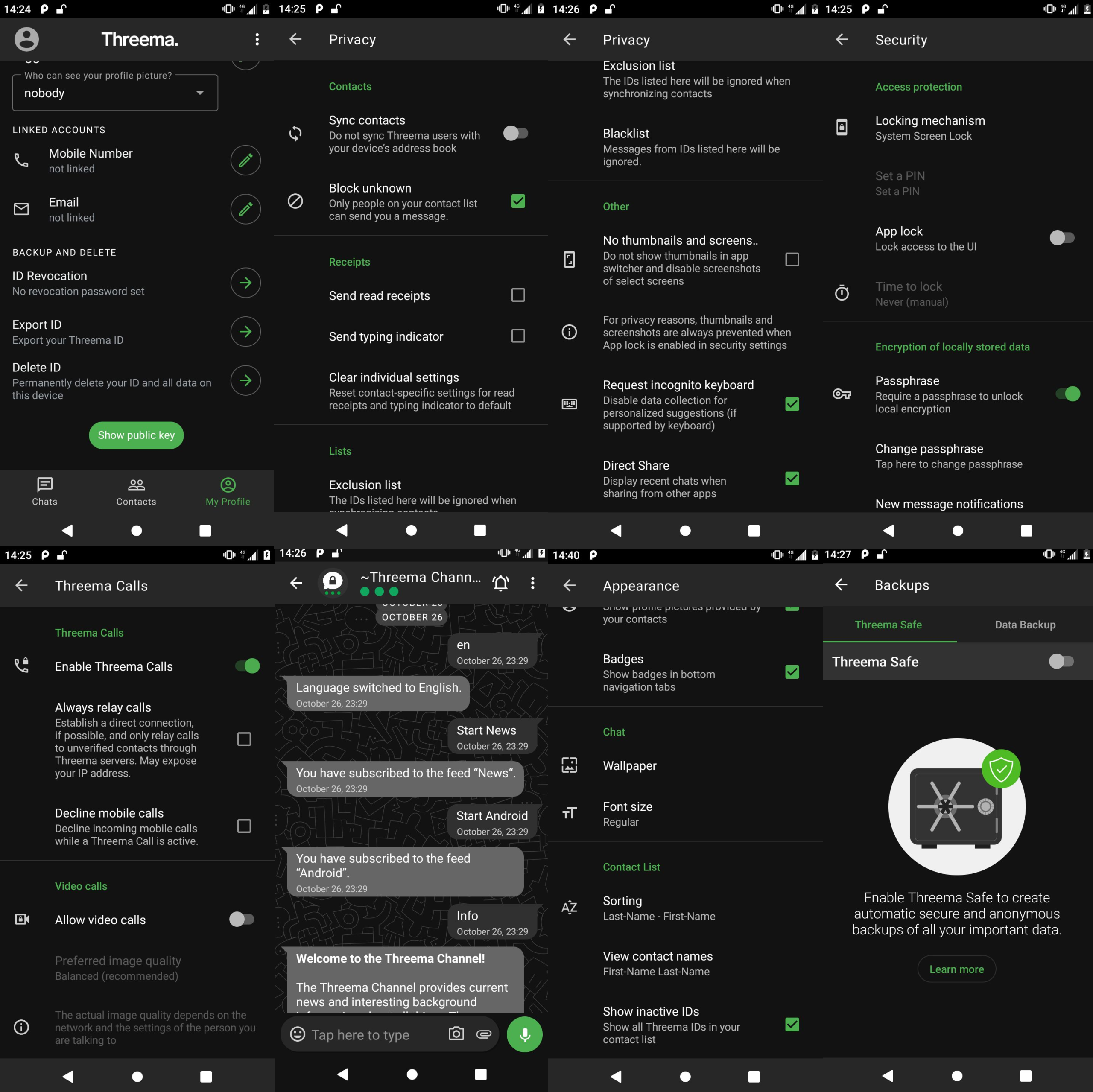

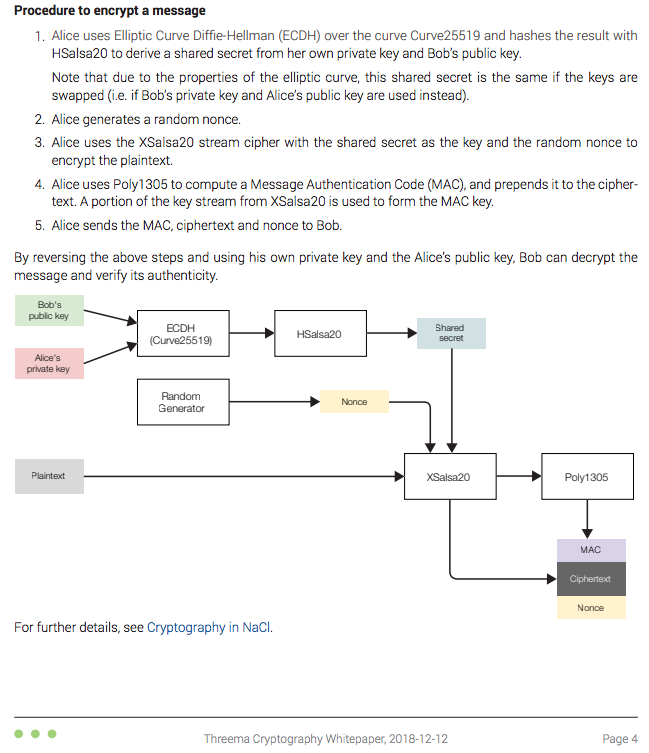

Threema – швейцарський месенджер з відкритим вихідним кодом (ліцензія Open Source AGPLv3), підтримкою наскрізного E2EE-шифрування і відповідністю стандартам кібербезпеки GDPR/ISO 27001 (останній аудит проводився у 2020 році). Підтримуються усі популярні операційні системи, встановити додаток можна через репозиторії GooglePlay, F-Droid, Apple Store. Додаток платний — для встановлення необхідно здійснити одноразовий платіж в розмірі 4,99$, що фактично зменшує кількість активних спамерів.

У грудні 2020 року компанія заявила, що перейшла на Open Source AGPLv3. До цього часу, Threema була програмним забезпеченням з закритим вихідним кодом.

Станом на січень 2022 року, Threema є основним додатком для чату, дозволеним для спілкування між військовослужбовцями швейцарської армії:

У червні 2022 року швейцарська поліція змінила свій месенджер на Threema Work для всіх своїх підрозділів. Це багатофункціональна версія Threema для корпоративних систем та організацій. Адміністратор має змогу керувати обліковими записами користувачів, видавати доступи, створювати ботів, канали оповіщення. Можна підключити вбудовану MDM-систему. Чудове рішення для державних і освітніх установ.

За статистикою, яку надає Google Play, додаток вже завантажили понад 5 мільйонів користувачів по всьому світу.

Реєстрація і використання:

Реєстрація в месенджері Threema не потребує мобільного номера чи електронної пошти й здійснюється через мобільний додаток, який можна завантажити для різних платформ з різних репозиторії (Google Play/Apple App Store/F-Droid, підтримуються Linux, Android, Windows, MacOS/iOS). Також можна завантажити APK з офіційного сайту. Однак, додаток платний, необхідно сплатити одноразово ~$6. Щоб зберегти платіжні дані приватними, можна скористатись TOR/VPN й придбати додаток в Threema Shop за криптовалюту.

Щоб почати користуватися необхідно створити обліковий запис в мобільному додатку і вказати номер ліцензії, яка видається після покупки.

Додати співрозмовника можна різними способами: 1) за URL-посиланням; 2) за вказаним ідентифікатором (Threma ID); 3) по QR-коду.

Список дозволів:

Збір даних і юрисдикція:

- Ідентифікатор Threema ID;

- Контакти (в знесособленому вигляді);

- Дата реєстрації;

- Дата останнього входу;

- Push-токен (якщо користувач обрав службу сповіщень Google);

- Дані користувача про покупку додатку;

- Номер телефону і email-адреса (якщо користувач вказував їх);

- Діагностичні дані.

Відповідно до звіту Threema Transparency Report, у 2024 році компанія задовільнила запити по даним щонайменше 852 користувача. Користувачі мають змогу перевірити, які саме їх дані доступні месенджеру, додавши собі в контакти сервісну службу *MY3DATA і відправивши повідомлення з текстом “info”.

Threema підпорядковується юрисдикції Швейцарії. Сервери компанії знаходяться в місті Пфеффікон, кантону Швіц, біля Цюриха.

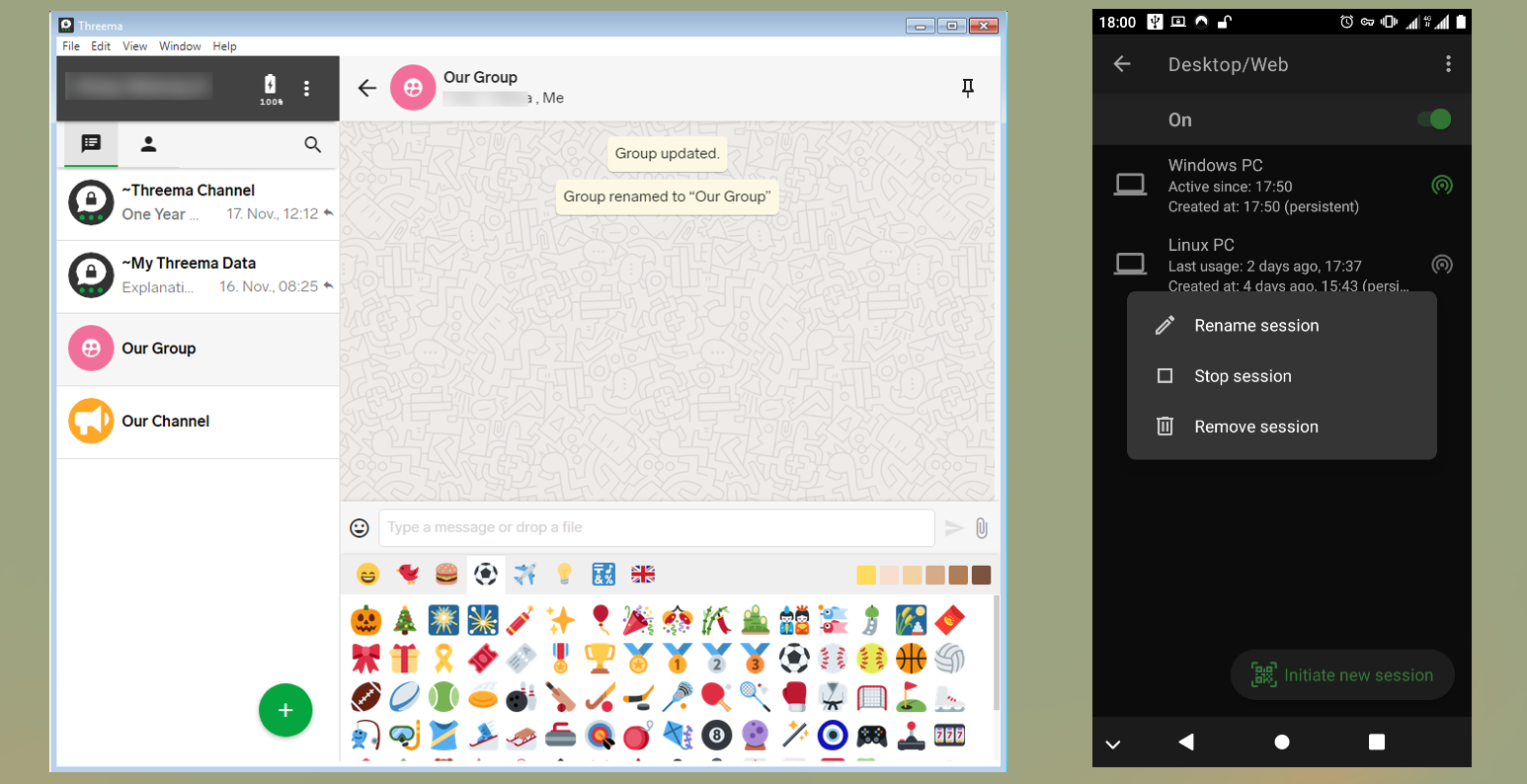

Список функціональних можливостей:

- Аудіо та відео виклики;

- Голосові повідомлення;

- Mobile/Desktop додатки, Web-клієнт;

- Групові й приватні чати, канали;

- Смайлики, емодзі, гіфки, опитування;