Поштові сервери сьогодні використовуються повсюдно для різних задач. Епоха, коли власником корпоративної пошти міг бути лише VIP – закінчилася. Тепер будь-хто може запустити свій поштовик на VPS, встановити Postfix і відправляти/отримувати пошту на домені. Однак, користувачі часто забувають про безпеку… Уявімо собі ситуацію: на ваш поштовий сервер регулярно приходять дивні листи зі спамом та фішинговими посиланнями. Рано чи пізно ви втратите концентрацію і перейдете по фішинговому посиланню. Що робити і як не потрапити на гачок? У цій статті ми розберемо базові способи як швидко та просто перекрити “кран” будь-яким атакам на ваш поштовий сервер під управлінням Postfix.

- Аналіз email-листа: поштові заголовки і тіло листа

- Mail Meta

- WhatMail

- EmailAnalyzer

- Google Message Header Analyzer

- PhishTool

- Аналіз URL посилань

- Налаштування безпеки поштового сервера на Postfix

- Блокування спамних email-адрес

- Перевірка DNS-записів безпеки

- Активувати SPF-перевірку на сервері

- Встановлення DMARC Filter

- Підключення списків фільтрації Spamhaus і Spamcop

- Довстановлення SpamAssassin

- Налаштування правильного імені хоста

- Налаштування поштового клієнта

- Тестування доставки листів

- Технічний аудит

- Перевірка атаки Open Relay

- Incident Response заходи

Аналіз email-листа: поштові заголовки і тіло листа

Поштові заголовки або email-заголовки (email headers) – це те з чого варто починати аналіз будь-якого листа. Це технічні директиви, які містять детальну інформацію про відправлений лист: хто відправив, чим відправив, звідки відправив, коли і куди відправив. Все це може допомогти ідентифікувати відправника.

Детально про види поштових email-заголовків ми писали тут.

Тіло листа, зазвичай, містить HTML/CSS/JS код, а тому його теж слід уважно перевіряти.

Нижче перелік кращих утиліт комадного рядка і сервісів для аналізу Email.

Mail Meta

git clone https://github.com/gr33nm0nk2802/mailMeta cd mailMeta python3 meta.py -f email.eml

WhatMail

git clone https://github.com/z0m31en7/WhatMail cd WhatMail python WhatMail.py -hf header.txt

EmailAnalyzer

git clone https://github.com/keraattin/EmailAnalyzer cd EmailAnalyzer python3 email-analyzer.py -f email3.eml

Google Message Header Analyzer

URL-посилання: https://toolbox.googleapps.com/apps/messageheader/analyzeheader

PhishTool

URL-посилання: https://phishtool.com/

Аналіз URL посилань

Як вже зазначалося, електронні листи можуть містити різноманітні елементи і посилання на фальшиві сайти, електронні ресурси, які можуть перехоплювати і викрадати особисту, конфіденційну інформацію користувача.

Тому перш ніж натискати і переходити по ним, варто ретельно перевіряти URL-адреси.

Нижче подається список сервісів для перевірки, рендерінгу та тестування URL-адрес:

- PhishTool

- VirusTotal

- ANY.RUN

- Joe Sandbox

- Hybrid Analysis

- URLscan

- Expand Short URL

- Unfurl

- Check ShortURL

- Link Checker

- HTTP Viewer

- Cisco TALOS File Check

- Online Sandbox

- URL Lookup

Налаштування безпеки поштового сервера на Postfix

Блокування спамних email-адрес

Зібравши достатньо відомостей і переконавшись, що електронний лист дійсно є шкідливим, ми можемо заблокувати відправників на рівні поштового сервера. Таким чином, наступний раз, сервер просто відповість зловмиснику відмовою і його лист не потрапить у ваш поштовий ящик, а повернеться назад з відмовою “Undelivered Mail Returner – 550 Recipient address rejected: Message rejected due to: SPF fail – not authorized”.

В поштових серверах на базі Postfix це можна зробити наступним чином:

cd /etc/postfix

nano main.cf

додати:

smtpd_recipient_restrictions =

check_sender_access hash:/etc/postfix/sender_access,

check_client_access cidr:/etc/postfix/client_checks

nano sender_access

додати і зберегти:

user1@domain.com 550 Blacklisted

nano client_checks

додати і зберегти:

XX.XXX.XXX.XXX REJECT Your IP is spam

Застосування змін:

postmap /etc/postfix/sender_access && systemctl restart postfix

postmap /etc/postfix/client_checks && systemctl restart postfix Детальніше по налаштуванню Postfix: https://ethitter.com/2016/03/blocking-sender-ips-in-postfix/

Перевірка DNS-записів безпеки

Важливо також переконатися, що поштовий сервер правильно обробляє такі важливі DNS-записи як SPF, DMARC і DKIM, і що вони взагалі присутні в доменній зоні. Інакше, це дасть можливість зловмиснику реалізувати широкий вектор різних спам-атак, зокрема Spoofing Email (підробка заголовків From, Display name та інших).

Перевірити DNS-записи будь-якого домена можна з допомогою утиліти Dig:

dig +noall +answer +multiline example.com mxdig +noall +answer +multiline example.com a && dig +noall +answer +multiline example.com aaaa && dig +noall +answer +multiline example.com mx && dig +noall +answer +multiline example.com txt && dig +noall +answer +multiline example.com ns && dig +noall +answer +multiline example.com soa

Приклад коректних DNS-записів безпеки поштового сервера:

- SPF-запис:

v=spf1 mx ipv4:X.X.X.X -all– означає, що легітимними вважають лише ті листи, які були відправлені з IP-адреси/хост-імена, вказаної безпосередньо у записі. Будь-який лист, надісланий з IP-адреси, яка не відповідає правилам +a та +mx буде позначатися як підроблений. Його бажано додати як для кореневого домену@, так іmail. - DMARC-запис:

v=DMARC1; p=reject; pct=100; adkim=s; aspf=s– усі 100% вхідних листів, які не пройшли перевірку DKIM (adkim) та SPF (aspf) будуть відхилені (reject). - DKIM-запис:

v=DKIM1; k=rsa; p=xxxxxxxxxxxxxxx– публічний ключ підпису DKIM з RSA-шифруванням, який підтверджує легітимність відправника.

Додаються вони в панелі реєстратора домену.

Перевірити існуючий SPF-заголовок можна так: dig +short txt example.com | grep spf

Протестувати чи сервер звіряє SPF для перевірки спуфінгу можна наступною командою (виконати з терміналу будь-якого зовнішнього VPS-сервера з Postfix або іншим ПЗ):

echo "Test email content" | mailx -r "victim@mailserver.com" -s "SPF Test - Should Fail" victim@mailserver.com або більш просунута команда

sendemail -f admin@attacker.xyz -t root@openmailbox.xyz -s XXX.XX.XX.X -u Fakemail -m "Hi root, a fake from admin" -o tls=no

Можна також скористатися популярним сервісом Emkei.cz.

Якщо лист опиниться у вашій поштовій скриньці – значить на сервері відсутня SPF-перевірка, або щось працює не правильно й вимагає налагодження.

Активувати SPF-перевірку на сервері

Для Mail-сервера Postfix це можна реалізувати наступним чином.

1) Встановлення пакету python Policy-SPF:

sudo pip3 install pypolicyd-spf

which policyd-spf

sudo pip3 install pyspf

pip3 install py3dns

pip3 install ipaddr

python3 -c "import spf; print('SPF module installed successfully')"

whereis policyd-spf 2) Налаштування Policy-SPF:

sudo mkdir -p /etc/python-policyd-spf sudo nano /etc/python-policyd-spf/policyd-spf.conf

Додати в /etc/python-policyd-spf/policyd-spf.conf:

debugLevel = 3 HELO_reject = Fail Mail_From_reject = Softfail PermError_reject = True TempError_Defer = False Header_Type = SPF skip_addresses = 127.0.0.0/8,::ffff:127.0.0.0/104,::1

Увага: приклад конфігурації може відрізнятися для різних серверів, різних версій Policyd-SPF та нестандартних випадків чи ситуацій. Рекомендується уважно читати документацію і приклади, які знаходяться в файлі

policyd-spf.conf.commented. Також можливі баги, див. сюди.

3) Додати в сам кінець файлу /etc/postfix/master.cf:

policy-spf unix - n n - 0 spawn

user=nobody argv=/usr/local/bin/policyd-spf /etc/python-policyd-spf/policyd-spf.conf Також перевірити, щоб у цьому файлі були правильно налаштовані наступні секції:

submission inet n - n - - smtpd -v -o syslog_name=postfix/submission -o smtpd_tls_security_level=encrypt -o smtpd_sasl_auth_enable=yes -o smtpd_reject_unlisted_recipient=no -o milter_macro_daemon_name=ORIGINATING smtps inet n - n - - smtpd -v -o syslog_name=postfix/smtps -o smtpd_tls_wrappermode=yes -o smtpd_sasl_auth_enable=yes -o smtpd_reject_unlisted_recipient=no -o milter_macro_daemon_name=ORIGINATING

4) Додати в /etc/postfix/main.cf:

# SPF policy service

policy-spf_time_limit = 3600s

# Обмеження для отримання листів

smtpd_recipient_restrictions =

permit_mynetworks,

permit_sasl_authenticated,

reject_unauth_destination,

check_sender_access hash:/etc/postfix/sender_access,

check_client_access cidr:/etc/postfix/client_checks,

check_policy_service unix:private/policy-spf,

reject_unauth_pipelining,

reject_invalid_helo_hostname,

reject_non_fqdn_helo_hostname,

reject_unknown_helo_hostname,

permit 5) Перезавантаження Postfix:

sudo systemctl restart postfix

6) Відправка підробленого листа без SPF, наприклад з допомогою онлайн-сервісу Emkei.cz.

7) Перевірка логів:

sudo tail -f /var/log/maillog | grep -E "(policyd-spf|reject.*SPF)"

Встановлення DMARC Filter

yum install opendmarcnano /etc/opendmarc.conf

AuthservID mail.example.com TrustedAuthservIDs mail.example.com # Якщо лист не пройшов перевірку - відхиляти його: RejectFailures false # Ігнорувати листи від авторизованих клієнтів (важливо для відправки): IgnoreAuthenticatedClients true RequiredHeaders true Socket inet:8894@127.0.0.1 Syslog true SyslogFacility mail

systemctl enable opendmarcsystemctl start opendmarcsystemctl status opendmarc.servicenano /etc/postfix/main.cf

# Налаштування для milter (опція для роботи з антивірусами/фільтрацією листів) smtpd_milters = inet:127.0.0.1:8891, inet:127.0.0.1:8894, inet:127.0.0.1:8893 non_smtpd_milters = $smtpd_milters milter_default_action = accept

systemctl restart postfix

Підключення списків фільтрації Spamhaus і Spamcop

nano /etc/postfix/main.cf

# Обмеження для отримання листів

smtpd_recipient_restrictions =

permit_mynetworks,

permit_sasl_authenticated,

reject_unauth_destination,

check_sender_access hash:/etc/postfix/sender_access,

check_client_access cidr:/etc/postfix/client_checks,

check_policy_service unix:private/policy-spf,

reject_unauth_pipelining,

reject_invalid_helo_hostname,

reject_non_fqdn_helo_hostname,

reject_unknown_helo_hostname,

reject_rbl_client zen.spamhaus.org,

reject_rbl_client bl.spamcop.net,

permit systemctl restart postfix

Встановлення DNS-резолвера для запитів до Spamhaus:

yum install unbound -ysystemctl enable --now unboundsystemctl status unboundnano /etc/unbound/unbound.conf

server:

verbosity: 1

interface: 127.0.0.1

port: 53

do-ip4: yes

do-udp: yes

do-tcp: yes

# Дозволяємо доступ з локалхоста

access-control: 127.0.0.0/8 allow

# Вимикаємо DNSSEC для тесту (іноді заважає, якщо ключі застаріли)

# Потім можна увімкнути, якщо треба

module-config: "iterator"

# Інші оптимізації

prefetch: yes systemctl restart unboundnano /etc/resolv.conf

# Generated by NetworkManager nameserver 127.0.0.1 nameserver X.X.X.X nameserver X.X.X.X search example.com

systemctl restart postfixchattr +i /etc/resolv.conf

Довстановлення SpamAssassin

Встановлення необхідних пакетів

yum install epel-release -yyum install spamassassin spamass-milter -yyum install perl-Mail-SPF -yyum install perl-Net-DNS perl-NetAddr-IP perl-Sys-Hostname-Long -y

Оновлюємо бази правил SpamAssassin:

sa-update

Налаштування SpamAssassin:

nano /etc/mail/spamassassin/local.cf

# These values can be overridden by editing ~/.spamassassin/user_prefs.cf # (see spamassassin(1) for details) # These should be safe assumptions and allow for simple visual sifting # without risking lost emails. required_hits 5 report_safe 0 rewrite_header Subject [SPAM] # --- Custom SPF Rules --- # Якщо SPF відсутній (None) - даємо 20 балів score SPF_NONE 20.0 # Встановлюємо поріг, після якого лист вважається спамом required_score 5.0 # Додаємо заголовки, щоб ви бачили причину в логах add_header all Status _YESNO_, score=_SCORE_ required=_REQD_ tests=_TESTS_ autolearn=_AUTOLEARN_

Налаштування SpamAssassin-Milter:

nano /etc/sysconfig/spamass-milter

### Override for your different local config if necessary #SOCKET=/run/spamass-milter/spamass-milter.sock ### You may add configuration parameters here, see spamass-milter(1) ### ### Note that the -x option for expanding aliases and virtusertable entries ### only works if spamass-milter is run as root; you will need to use ### spamass-milter-root.service instead of spamass-milter.service if you ### wish to do this but otherwise it's best to run as the unprivileged user ### sa-milt by using the normal spamass-milter.service #EXTRA_FLAGS="-m -r 15" # -i 127.0.0.1 : слухати тільки локально # -p inet:8893 : порт для з'єднання з Postfix # -r 15 : ВІДХИЛЯТИ (Reject) листи з балом вище 15. # Оскільки ми дали SPF_NONE 20 балів, вони будуть відхилені. SOCKET="inet:8893@127.0.0.1" EXTRA_FLAGS="-r 15"

Запуск сервісів:

systemctl enable spamassassinsystemctl start spamassassinsystemctl enable spamass-miltersystemctl start spamass-milter

Підключення до Postfix:

nano /etc/postfix/main.cf

# Налаштування для milter (опція для роботи з антивірусами/фільтрацією листів) smtpd_milters = inet:127.0.0.1:8891, inet:127.0.0.1:8894, inet:127.0.0.1:8893 non_smtpd_milters = $smtpd_milters milter_default_action = accept

systemctl restart postfix

Кінцевий робочий /etc/postfix/main.cf:

# Global Postfix configuration file. This file lists only a subset

# of all parameters. For the syntax, and for a complete parameter

# list, see the postconf(5) manual page (command: "man 5 postconf").

#

# For common configuration examples, see BASIC_CONFIGURATION_README

# and STANDARD_CONFIGURATION_README. To find these documents, use

# the command "postconf html_directory readme_directory", or go to

# http://www.postfix.org/.

#

# For best results, change no more than 2-3 parameters at a time,

# and test if Postfix still works after every change.

#

# Основні шляхи

queue_directory = /var/spool/postfix

command_directory = /usr/sbin

daemon_directory = /usr/libexec/postfix

data_directory = /var/lib/postfix

mail_owner = postfix

inet_protocols = all

# Локальні домени

mydestination = localhost, localhost.localdomain, mail.example.com

# Налаштування для відхилення

unknown_local_recipient_reject_code = 550

alias_maps = hash:/etc/aliases

alias_database = hash:/etc/aliases

debug_peer_level = 2

debugger_command =

PATH=/bin:/usr/bin:/usr/local/bin:/usr/X11R6/bin

ddd $daemon_directory/$process_name $process_id & sleep 5

# Шляхи для інструментів Postfix

sendmail_path = /usr/sbin/sendmail.postfix

newaliases_path = /usr/bin/newaliases.postfix

mailq_path = /usr/bin/mailq.postfix

setgid_group = postdrop

html_directory = no

manpage_directory = /usr/share/man

sample_directory = /usr/share/doc/postfix-2.10.1/samples

readme_directory = /usr/share/doc/postfix-2.10.1/README_FILES

# Основне ім'я хоста (сервер)

myhostname = mail.example.com

# Дозволені мережі

mynetworks = 127.0.0.1/32

# Ліміт розміру повідомлень

message_size_limit = 30720000

# Налаштування віртуальних доменів і поштових скриньок

virtual_alias_domains =

virtual_alias_maps = proxy:mysql:/etc/postfix/mysql-virtual_forwardings.cf, mysql:/etc/postfix/mysql-virtual_email2email.cf

virtual_mailbox_domains = proxy:mysql:/etc/postfix/mysql-virtual_domains.cf

virtual_mailbox_maps = proxy:mysql:/etc/postfix/mysql-virtual_mailboxes.cf

virtual_mailbox_base = /home/vmail

virtual_uid_maps = static:5000

virtual_gid_maps = static:5000

# Конфігурація для SASL автентифікації через Dovecot

smtpd_sasl_type = dovecot

smtpd_sasl_path = private/auth

smtpd_sasl_auth_enable = yes

broken_sasl_auth_clients = yes

smtpd_sasl_authenticated_header = yes

# Налаштування Multiple TLS/SSL

smtpd_tls_chain_files =

/etc/letsencrypt/live/mail.example.com/privkey.pem,

/etc/letsencrypt/live/mail.example.com/fullchain.pem

tls_server_sni_maps = hash:/etc/postfix/vmail_ssl.map

smtpd_use_tls = yes

smtpd_tls_protocols = !SSLv2, !SSLv3, !TLSv1, !TLSv1.1

smtpd_tls_mandatory_protocols = TLSv1.2, TLSv1.3

smtpd_tls_ciphers = high

smtpd_tls_exclude_ciphers = aNULL, RC4, 3DES

smtp_tls_security_level = encrypt

# Віртуальні скриньки

proxy_read_maps = $local_recipient_maps $mydestination $virtual_alias_maps $virtual_alias_domains $virtual_mailbox_maps $virtual_mailbox_domains $relay_recipient_maps $relay_domains $canonical_maps $sender_canonical_maps $recipient_canonical_maps $relocated_maps $transport_maps $mynetworks

virtual_transport = dovecot

dovecot_destination_recipient_limit = 1

# Інтерфейси, на яких працює Postfix

inet_interfaces = all

# Налаштування для milter (опція для роботи з антивірусами/фільтрацією листів)

smtpd_milters = inet:127.0.0.1:8891, inet:127.0.0.1:8894, inet:127.0.0.1:8893

non_smtpd_milters = $smtpd_milters

milter_default_action = accept

# SPF policy service

policy-spf_time_limit = 3600s

# Обмеження для отримання листів

smtpd_recipient_restrictions =

permit_mynetworks,

permit_sasl_authenticated,

reject_unauth_destination,

check_sender_access hash:/etc/postfix/sender_access,

check_client_access cidr:/etc/postfix/client_checks,

check_policy_service unix:private/policy-spf,

reject_unauth_pipelining,

reject_invalid_helo_hostname,

reject_non_fqdn_helo_hostname,

reject_unknown_helo_hostname,

reject_rbl_client zen.spamhaus.org,

reject_rbl_client bl.spamcop.net,

permit

# block dmarc none

header_checks = regexp:/etc/postfix/header_checks

milter_header_checks = regexp:/etc/postfix/milter_header_checks Висновки:

- RBL (Spamhaus/SpamCop): Відсікає 90% “тупого” спаму ще на вході. Це найефективніший бар’єр.

- OpenDMARC: Блокує “хитрих” хакерів, які намагаються підробити домен або приходять з порожнім конвертом <>.

- SpamAssassin: Добиває решту (текст про “сумки”, динамічні хостинги) за балами.

- SPF/DKIM: Забезпечують репутацію, щоб листи не потрапляли в спам іншим.

Додаткові документації по налаштуванню:

Налаштування правильного імені хоста

Для того, щоб все правильно маршрутизувалося, бажано перевірити налаштування імені хоста, а саме hostname і файл /etc/hosts – вони мають вказувати на поштовий сервер.

Наприклад:

hostnamectl set-hostname mail.example.com

Вміст /etc/hosts:

# The following lines are desirable for IPv4 capable hosts 127.0.0.1 localhost.localdomain localhost X.X.X.X mail.example.com # The following lines are desirable for IPv6 capable hosts ::1 localhost.localdomain localhost

Увага: Налаштування /etc/hosts мають обов’язково відповідати конфігурації Postfix (в main.cf і master.cf).

Налаштування поштового клієнта

Дуже важливо те, яким клієнтом ви користуєтесь для прийому та відправки електронної пошти. Наприклад, Claws Mail або Thunderbird, або The Bat. Вони мають бути правильно налаштовані, відповідно до вашого сценарію використання.

Наприклад, якщо Thunderbird працює через проксі вашого сервера, то рекомендується відкоригувати відравку EHLO, перейшовши у налаштування Settings -> General -> Config server і створити новий аргумент для вашого smtp* сервера:

mail.smtpserver.smtp*.hello_argumentwhatever.you.want.com

Тестування доставки листів

Перевіряємо коректність відправки і доставки листів поштовим сервером:

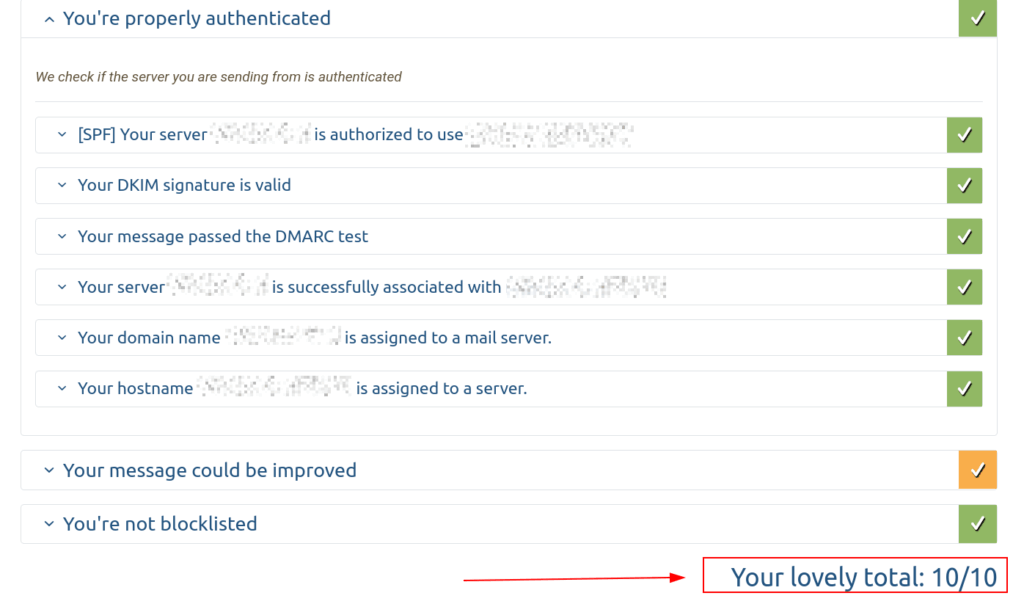

Приклад перевірки роботи поштового сервера в сервісі Mail Tester:

Технічний аудит

Перевіряємо технічний стан поштового сервера:

- Web Wiz Mail Server Test

- Check TLS Email Encryption

- SSL Tools Mailserver Check

- Check SPF/DMARC Records

- SMTP Test Tool

- MXToolbox SMTP Diagnostic

- MXToolbox Supertool

- MXToolbox DKIM Check

- DMARC Tester

- DKIM Key Checker

- DKIM Record Checker

- DMARC Record Lookup

- Mailserver Open Ports Test

Тестування з’єднання з поштовим сервером з допомогою OpenSSL:

openssl s_client -connect mail.example.com:443 -servername mail.example.comopenssl s_client -connect mail.example.com:465 -servername mail.example.comopenssl s_client -connect mail.example.com:25 -showcertsopenssl s_client -connect mail.example.com:25 -servername mail.example.com -starttls smtpopenssl s_client -connect mail.example.com:465 -servername mail.example.com -starttls smtpopenssl s_client -connect mail.example.com:465 -crlf -quiet– тестування авторизації.

Тестування з’єднання з поштовим сервером з допомогою Curl:

curl -4 -v https://mail.example.combash curly.sh --ssl name -d mail.example.combash curly.sh --ssl date -d mail.example.com

Перевіряємо відкриті порти на поштовому сервері:

nmap -sV -p 25,110,143,465,587,993,995 <IP-адреса сервера>– зовнішня перевірка;netstat -tulpn | grep -E ':25|:110|:143|:465|:587|:993|:995'– внутрішня перевірка.

Перевіряємо логи поштового сервера:

sudo tail -f /var/log/maillogtail -n 100 /var/log/maillogsudo tail -f /var/log/syslogcat /home/vmail/dovecot-deliver.log

Додаткові сервісні команди для логування-перевірки:

sudo postfix check– перевірити конфігурацію postfix на наявність помилок.sudo doveconf -n– перевірити конфігурацію dovecot на наявність помилок.sudo tail -30 /var/log/maillog | grep -i 'gmail\|google\|reject\|error\|bounced\|deferred'– перевірка логів, діагностика помилок і проблем з відправкою.sudo postqueue -f– видалити всі листи з черги.sudo mailq– перевірити чергу.sudo netstat -tlnp | grep :80– перевірити який сервіс займає вказаний порт.

Перевірити чи резолвиться ім’я:

nslookup mail.example.comping mail.example.com

Перевірка атаки Open Relay

Відправляємо запит з будь-якої IP-адреси у командному рядку: telnet X.X.X.X 25 # або будь-який інший порт SMTP, наприклад 587 EHLO mailserver.com MAIL FROM: <user@mailserver.com> RCPT TO: <user@mailserver.com> DATA From: user@mailserver.com To: user@mailserver.com Subject: TEST SPF - This should be rejected Date: Wed, 23 Oct 2024 14:30:00 +0300 This is a test email that should be blocked by SPF protection. If you receive this, SPF is NOT working! . ENTER quit

Якщо сервер приймає підключення тільки по TLS:

openssl s_client -starttls smtp -connect X.X.X.X:587 -crlf #або openssl s_client -connect X.X.X.X:465 -crlf ehlo localhost mail from: info@1lordikfilm.online rcpt to: test@example.com data Subject: Test Test message . quit

Якщо сервер віддав 250 OK – значить сервер прийняв лист на чергу до відправки – вразливість OpenRelay активна.

Проте, навіть якщо так, але DNS-записи перевірки спаму активні (SPF, DMARC, DKIM), шкідливий лист все одно не потрапить до вашого поштового ящика!

Incident Response заходи

Incident Response – це процес звітування про кіберзагрози в інші, вищі інстанції. Фактично, це подача скарг (Abuse Report). Їх бажано надсилати в добре структурованому вигляді – з фактами, логами, скріншотами, на адреси провайдерів, які обслуговують шкідливі ресурси.

Нижче знайдете перелік сторінок, де можна відзвітувати про фішинг (чи іншу кіберзагрозу) та/або відправити Abuse Report:

- Report a Page to Google Safe Browsing

- Google Cloud Abuse

- Google Spam Report

- Amazon Web Services Abuse Report

- Microsoft Abuse Report

- Abuse IP DB

- Phish Report

- Phish Tank

- Signal Spam

- Stop Forum Spam

- Spamhaus Report

- Spamcop Report

- ICANN Phishing Report

Автор: © Konrad Ravenstone, KR. Laboratories Research