Сьогодні, у час, коли практично усі вулиці і маєтки оснащені камерами відеоспостереження, на перший план виходить питання їхньої безпеки. Виробники, та й самі власники, часто не приділяють належного значення кібербезпеці, що створює численні ризики несанкціонованого доступу. За оцінками фахівців, близько 50% пристроїв відеоспостереження в Україні залишаються вразливими до тих чи інших кібератак. Зловмисники можуть не лише переглядати відеопотоки, а й використовувати вразливі камери як точку входу до локальної мережі. Щоб швидко виявляти та попереджувати подібні загрози, застосовуються спеціальні інструменти кіберрозвідки та тестування безпеки. Один з них — Ingram, роботу якого ми продемонструємо у цій статті на практичних прикладах.

Що таке Ingram?

Ingram – це фреймворк для сканування вразливостей камер відеоспостереження поширених моделей, таких як: Hikvision, Dahua, Uniview, Dlink. Розроблений китайським програмістом Jor на Python.

Встановлення:

git clone https://github.com/jorhelp/Ingram.git cd Ingram pip3 install virtualenv python3 -m virtualenv venv source venv/bin/activate

Запуск:

python run_ingram.py -i targets.txt -o /home/user/Ingram

Підказка: У випадку помилки

error occurred, see the log.txt for more information, створити папку в директорії з Ingram:mkdir -p /home/user/Ingram/snapshots. Рекомендована версія Python – 3.8.

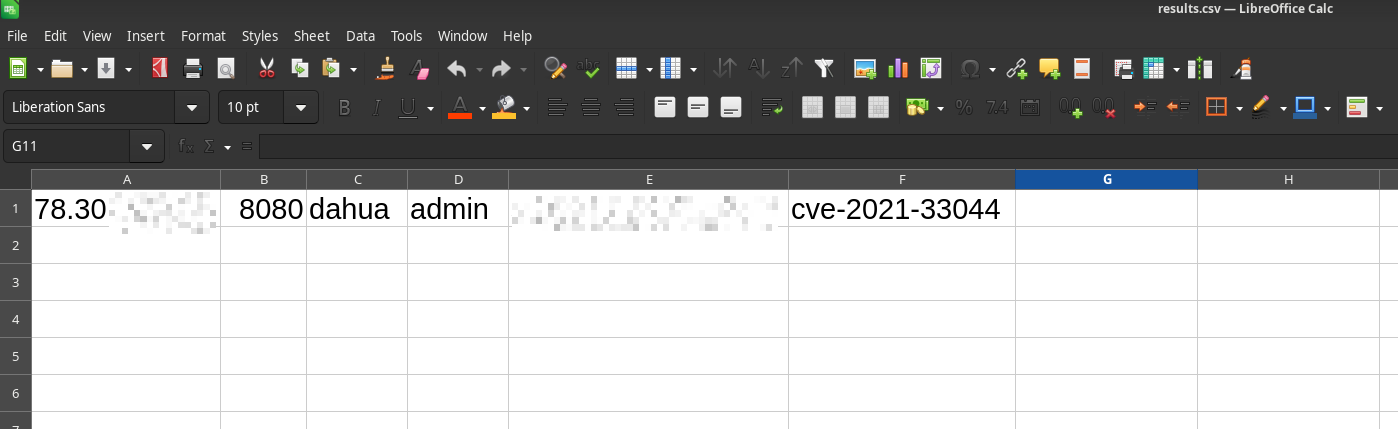

В результатах в директорії Ingram отримуємо два файли – results.csv і non-vulnerable.csv. Перший міститиме знайдені вразливі пристрої:

Як бачимо, Ingram просканував список IP-адрес з файлу targets.txt і перевірив їх на офіційні вразливості. Одна камера відеоспостереження від виробника Dahua на порту 8080 виявилася вразливою до CVE-2021-33044, що передбачає розкриття заводських облікових даних, а отже – публічний несанкціонований доступ:

Отримавши доступ до панелі керування камерою, зловмисник може не тільки здійснити несанкціоноване стеження, а й спробувати підвищити привілеї, завантажити бекдор, відкрити порти й проникнути всередину ІТ-інфраструктури, котра обслуговує камери відеоспостереження.

Застереження: Цей інструмент призначений лише для тестування безпеки та суворо заборонений для незаконного використання, а наслідки не мають жодного стосунку до нашої команди.

Де брати цілі для аудиту?

Цілі для аудиту беруться з доступного пулу IP-адрес. Наприклад, різні пули для різних країн вказані на сайті IP Geolocation.io:

Далі вивантажуємо усі пули і зберігаємо в текстовому файлі в форматі X.X.X.X-X.X.X.X (Begin IP – End IP):

Робота з Masscan

Тепер потрібно усіх зібрані цілі просканувати. Для цього існує чудова утиліта під назвою Masscan:

sudo masscan -iL ip_ranges_for_masscan.txt -p8000,8080 --rate 500 -oL scan_results.txt

Будьте готовими, що сканування займе занадто багато часу (для 8 мільйонів хостів – до 5 і більше годин), а тому рекомендуємо запускати процес на ніч.

На виході отримаєте файл scan_results.txt, який міститиме IP-адреси усіх доступних в мережі Інтернет пристроїв відеоспостереження на портах 8000 та 8080:

Але його потрібно структурувати, для цього підійде команда:

grep 'open' scan_results.txt | awk '{printf"%s:%s\n", $4, $3}' > targets.txt

Увага: Якщо ви виявили вразливі пристрої – обов’язково повідомте про них власників, або виробника.

Як захиститися?

- Змініть усі заводські логіни та паролі на складні та багатозначні. Для зберігання використовуйте менеджер паролей KeePass XC.

- Змініть стандартні мережеві порти, якщо є така можливість.

- Не використовуйте застарілі камери відеоспостереження і камери китайських виробників. Українські журналісти виявили, що вони можуть відправляти дані на сервера в Росію.

- Регулярно оновлюйте прошивки до своЇх камер відеоспостереження, якщо такі є.

- Обмежте доступ до адмін-панелі камери відеоспостереження: увімкніть фільтрацію за IP та двофакторну авторизацію, що унеможливить брутфорс-перебор паролів.

- Якщо камера відеоспостереження має точку доступу Wi-Fi – відключіть її видимість в етері (Broadcast SSID – Disable). Активуйте фільтрацію MAC-адрес пристроїв, які можуть підключатися до неї (Wi-Fi MAC-address filtering).

- Якщо є можливість, не надавайте камері відкритого доступу в інтернет, обмежтесь локальною мережею (LAN).

Автор: © Konrad Ravenstone, KR. Laboratories Research