В епоху цифрової ери мобільний пристрій відіграє колосальну роль у посвякденному житті цивілізованої людини. Однак, разом з тим набирають небачених обертів і телефонне шахрайство та шпигунство. Мобільні пристрої та мережі проєктувалися ще в минулому столітті, а тому на сьогоднішній день існує чимало вразливостей й загроз, які створюють ризики для власників смартфонів. У цьому матеріалі ми спробуємо дослідити проблему комплексно, охопивши основні аспекти даної тематики.

- Основні поняття і терміни

- Проблема розкриття номеру телефону і вразливості мобільних мереж

- Вразливості 2G (GSM)

- Атака SS7

- Архітектура SIM

- Що можуть, роблять і знають про вас мобільні оператори?

- Як захиститися від атак і вразливостей мобільних мереж? Чекліст.

- ММI-коди для керування й обслуговування смартфону через USSD

- Автовизначники і блокувальники номерів телефону (Call ID)

- Як перевірити мобільний пристрій на шпигунське ПЗ?

- Додаткові джерела та посилання

Основні поняття і терміни

Щоби краще розуміти проблематику і технічні аспекти даного матеріалу, варто для початку розібратись в основних поняттях і термінах. Зрозуміти суть протоколів і технологій стільникового зв’язку, які використовуються мобільними операторами для обслуговування абонентів.

- 📡 Мобільний зв’язок – це будь-який радіозв’язок, що дає змогу абоненту користуватися ним без прив’язки до конкретного місця. Тобто, рухомий зв’язок.

- 📡 Стільниковий зв’язок – це різновид мобільного зв’язку, організований за принципом сот, чарунків або комірок (cells), шляхом розміщення базових станцій BSS (Base Transceiver Station), які покривають локальну територію. Сукупність локальних територій становить зону обслуговування конкретного мобільного оператора.

- 📡 GSM – глобальна система мобільного зв’язку, стардартизована Європейським інститутом телекомунікаційних стандартів (ETSI), розшифровується як – Global System for Mobile Communications. Відповідає стандарту мобільного зв’язку 2G, який прийшов на заміну аналоговому 1G й використовується для дзвінків, SMS та базового доступу до даних. GSM-система вперше запроваджена у Фінляндії в грудні 1991 року.

- 📡 GPS – Global Positioning System. Система супутникової навігації для визначення місця розташування телефону чи іншого пристрою.

- 📡 GPRS – General Packet Radio Service. Технологія передачі даних у мережах 2G.

- 📡 IMEI – International Mobile Equipment Identity. Унікальний ідентифікатор телефону (15 цифр), який дозволяє відстежувати пристрій у мережі.

- 📡 IMSI – International Mobile Subscriber Identity. Унікальний ідентифікатор абонента (SIM-картки), який оператор використовує для автентифікації в мережі.

- 📡 MSSDN – Mobile Station International Subscriber Directory Number. Номер телефону абонента в міжнародному форматі +380XX-XXXX-XX-XX.

- 📡 LAC – Location Area Code. Код зони розташування мобільного пристрою в 2G/3G мережах. Допомагає мережі знати, де він перебує, щоб спрямовувати дзвінки чи повідомлення, оптимізувати з’єднання. Якщо абонент переміщається між зонами LAC, то телефон оновлює своє місце розташування в мережі через команду Location Update.

- 📡 TAC – Tracking Area Code. Аналог LAC, але для мереж 4G (LTE).

- 📡 CI – Cell Identity. Унікальний номер конкретної базової станції (осередку) у межах LAC (2G/3G) або TAC (4G). Глобальний ідентифікатор базової станції. Дозволяє оператору взнати до якої саме базової станції підключений абонент.

- 📡 PCI – Physical Cell Identity. Фізичний, локальний ідентифікатор базової станції. Відрізняє одну “вишку” від іншої в одному регіоні.

- 📡 EARFCN – E-UTRA Absolute Radio Frequency Channel Number. Радіочастота каналу. Мобільний телефон використовує EARFCN, щоб “налаштуватися” на правильну частоту базової станції. Оператори мають різні діапазони (Band 3, Band 7 тощо), і EARFCN це уточнює.

- 📡 MCC – Mobile Country Code. Тризначний код, який ідентифікує країну в мобільних мережах. Наприклад, для України MCC — 255. Він допомагає визначити, де зареєстрований абонент чи SIM-карта.

- 📡 MNC – Mobile Network Code. Двозначний або тризначний код, який визначає конкретного оператора мобільного зв’язку в межах країни. Наприклад, “Київстар” в Україні має MNC — 03. Разом із MCC він унікально ідентифікує мережу оператора. Переглянути коди мобільних операторів світу можна тут.

- 📡 eNodeB – Evolved Node B. Ключовий елемент у структурі мережі LTE (Long Term Evolution), це “вежа”, яка виконує функцію базової станції в мобільних мережах 4G. Апаратний пристрій, що забезпечує бездротовий зв’язок між користувацькими пристроями (наприклад, смартфонами) та основною мережею оператора.

- 📡 OpenBSC — це програмне забезпечення з відкритим вихідним кодом, яке дозволяє створювати та керувати базовими станціями для мереж GSM (2G). Використовується для побудови невеликих, часто експериментальних або приватних GSM-мереж, наприклад, для тестування, досліджень чи локального зв’язку в ізольованих районах.

- 📡 OsmocomBB – Open Source Mobile Communications Baseband. Відкритий проєкт з розробки програмного забезпечення для роботи з базовим програмним забезпеченням (baseband) мобільних телефонів. Він дозволяє ентузіастам, дослідникам і розробникам взаємодіяти з апаратним шаром GSM на низькому рівні, використовуючи доступні старі моделі телефонів (здебільшого на базі чипів від Texas Instruments, таких як Calypso). Офіційний сайт.

- 📡 2G – друге покоління мобільних мереж (GSM). Підтримує дзвінки, SMS і повільний інтернет (GPRS/EDGE).

- 📡 3G – третє покоління мереж (UMTS, HSPA). Швидший інтернет і краща якість дзвінків порівняно з 2G.

- 📡 4G – четверте покоління мереж (LTE). Високошвидкісний інтернет, але без VoLTE.

- 📡 4G+ – покращена версія 4G (LTE-Advanced). Використовує агрегацію частот (Carrier Agregation) та координовану передачу/одержання (Coordinated Multi Point) для ще більшої швидкості інтернету. Також в LTE-Advanced додається підтримка вузлів ретрансляції (Relay). Використання таких вузлів дозволяє закрити “дірки” в покритті і поліпшити радіо умови для користувачів, що знаходяться на кордонах стільники.

- 📡 LTE – LTE використовує алгоритми шифрування, такі як AES (Advanced Encryption Standard) і SNOW 3G, для захисту передачі даних між телефоном і базовою станцією.

- 📡 VoLTE – технологія Voice over LTE для здійснення голосових дзвінків через мережу 4G LTE по інтернет-протоколу (IP, Internet Protocol). Забезпечує високу якість звуку (HD Voice) і одночасний доступ до інтернету.

- 📡 VoWIFI – технологія Voice over Wi-Fi. Те саме, що і VoLTE, тільки дзвінки відбуваються через Wi-Fi, коли мобільна мережа недоступна, з використанням IMS.

- 📡 H (HSPA) – технологія High-Speed Packet Access. Використовує 3G для швидшого інтернету і дзвінків.

- 📡 EDGE – Enhanced Data rates for GSM Evolution. Технологія мобільного зв’язку, що покращує швидкість передачі даних у мережах GSM, досягаючи до 384 Кбіт/с.

- 📡 TDMA – Time Division Multiple Access. Множинний доступ з часовим поділом – це технологія зв’язку, яка дозволяє кільком користувачам спільно використовувати одну частотну смугу шляхом розподілу часу на окремі тайм-слоти. Кожен користувач передає дані лише у своєму виділеному часовому інтервалі, що запобігає накладанню сигналів. Широко використовувалася в мережах 2G, таких як GSM.

- 📡 CDMA – Code Division Multiple Access. Стандарт мобільного стільникового зв’язку. За деякими характеристиками перевершує GSM. Недолік – прив’язка до пристрою. Технологія зародилася ще в далекі 1930-50ті роки.

- 📡 WCDMA – Wideband Code Division Multiple Access. Широкосмугова версія CDMA, основа для 3G-мереж, що забезпечує вищу швидкість передачі даних і кращу якість зв’язку.

- 📡 SS5 – Signalling System No. 5. Старий аналоговий протокол сигналізації для телефонних мереж (зараз не використовується).

- 📡 SS6 – Signalling System No. 6. Перехідний протокол між аналоговими і цифровими мережами (теж застарілий).

- 📡 SS7 – Signalling System No. 7. Сучасний цифровий протокол для управління дзвінками, SMS і роумінгом у мережах 2G/3G.

- 📡 CSFB – Circuit-Switched Fallback. Механізм, коли телефон з 4G мережі понижається на 3G/2G для дзвінків, якщо VoLTE неактивний.

Проблема розкриття номеру телефону і вразливості мобільних мереж

Відповідно до Загального регламенту про захист даних (GDPR), номер телефону відноситься до персональних даних, за якими можна ідентифікувати людину. На це також вказує Європейська рада із захисту даних (EDPB). Згідно Закону України “Про інформацію”, а також Європейської конвенції з прав людини, кожна людина має право на таємницю і право на приватність. Незважаючи на це, чимало сучасних додатків і онлайн-систем вимагають при реєстрації або верифікації вказати номер телефону, тим самим змушуючи користувача розкривати свою конфіденційну інформацію.

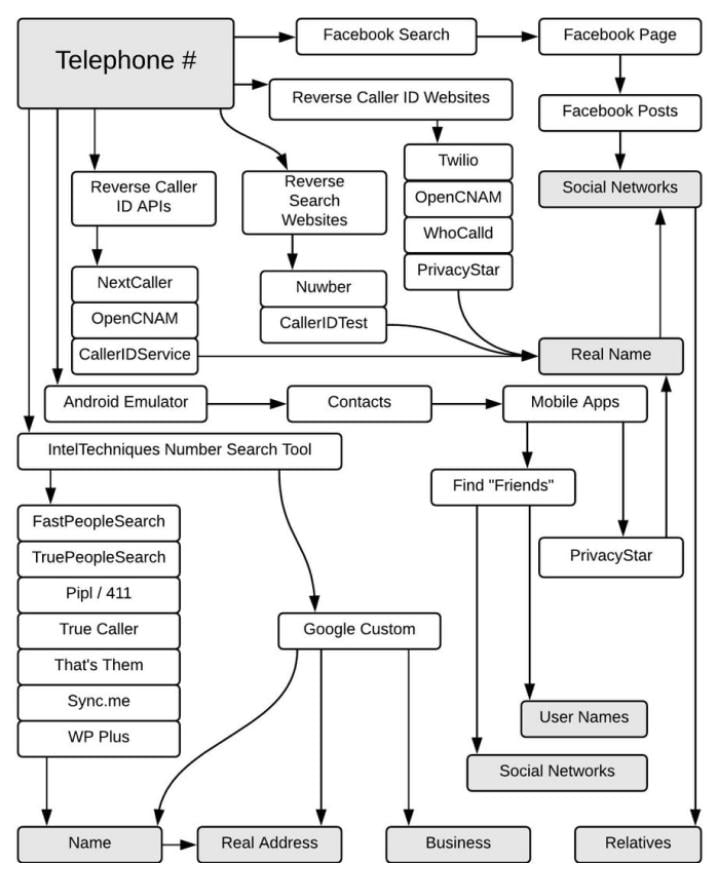

Знаючи всього лиш номер телефону, відкривається величезний простір для різноманітних атак, маніпулятивних тактик і методів шпіонажу. Не даремно хакери (і не тільки вони), перш ніж провести атаку на цільову компанію, проводять соціальну інженерію й перевіряють мобільні номери всіх співробітників. Розвідувальними службами по всьому світу номери телефонів використовуються як своєрідні “маячки” для пеленгування і наведення. У 1996 році так був убитий чеченський генерал Джохар Дудаєв, якого не врятував навіть “криптотелефон”. Йому просто зателефонували, визначили GPS-координати і запустили ракети з двох бомбардувальників Су-25. Подібним чином привели в дію вибуховий пристрій при ліквідації донецького бойовика-сепаратиста на прізвисько “Моторолла”. Йому задзвонив телефон в ліфті, він підняв слухавку і пролунав вибух.

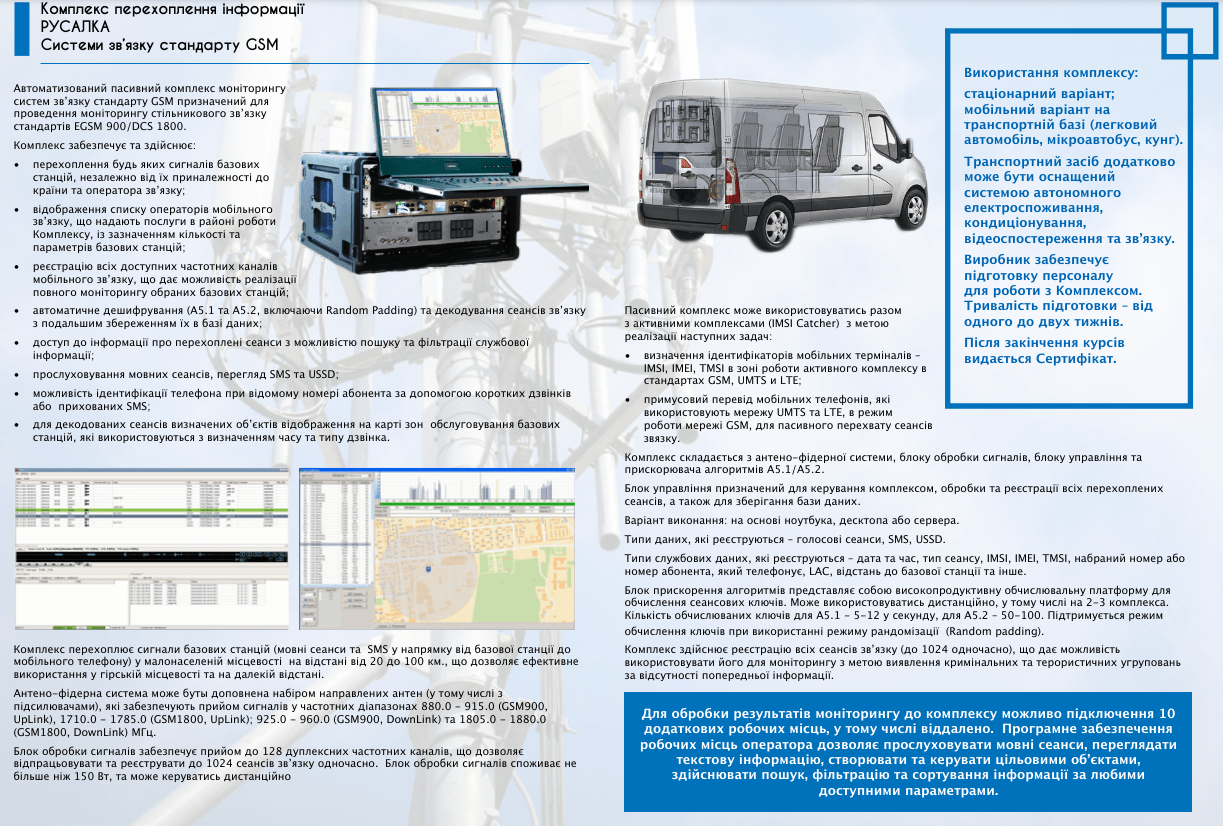

В часи Майдану, незадовго до перемоги Революції Гідності, у лютому 2014 року, було перехоплено та опубліковано телефонну бесіду американських дипломатів Джефрі Пайєта з Вікторією Нулланд. Це була приватна розмова про ситуацію в Україні та врегулювання політичної кризи. Як зазначають екперти, це могло статися внаслідок вразливості SS7. Є припущення, що це зробила росія, яка через своїх агентів у тодішніх силових структурах розгорнула десь поблизу мобільний комплекс перехоплення.

Ізраїльські спецслужби імовірно подібним чином по номеру визначили геолокацію одного з лідерів ісламських терористів – Ісмаїла Ханію, який користувався WhatsApp. В червні 2025 року, після ракетної атаки Ірану на Ізраїль, в ЗМІ з’явилася інформація, що практично вся верхівка бойовиків була ліквідована за мобільним трекінгом. Номери телефонів таких відомих топ-посадовців як Ліз Трасс і Ангела Меркель неодноразово пеленгувалися, зламувалися і прослуховувалися агентурою. Одного з найгеніальніших хакерів всіх часів і народів – Кевіна Митника, було знайдено та заарештовано саме після того як він підключився до мобільної мережі.

Як зазначає агенція Reuters в публікації за 4 січня 2023 року, Міністерство оборони Росії заявило, що смерть 89-ти їхніх окупантів під Макіївкою, Донецької області була пов’язана з використанням мобільних телефонів. «Вже зараз очевидно, що основною причиною того, що сталося, стало ввімкнення та масове використання – всупереч забороні – особовим складом мобільних телефонів у зоні досяжності озброєння противника. Цей фактор дозволив противнику відстежити та визначити координати розташування військовослужбовців для нанесення ракетного удару», – йшлося у повідомленні відомства.

Отже, номер телефону – це унікальний ідентифікатор користувача, своєрідний ключем до його стільникової мережі та геолокації мобільного пристрою.

Знаючи лише номер телефону, зловмисники можуть:

- Ідентифікувати та розкрити персональні дані. Сервіси для автоматизації: GetContact, Telegram-зливи, DarkNet форуми тощо.

- Отримати список облікових записів в інтернеті (акаунтів), до яких прив’язаний номер. Сервіси для автоматизації: Seon, IRBIS, EPIEOS, Osint Industries та інші.

- Знайти та підібрати паролі до облікових записів. Сервіси для автоматизації: Have I Been Pwned, IntelX, DeHashed та інші.

- Розсилати спам та шкідливі посилання на мобільний номер (фішинг, бомбінг, смішинг, вішинг).

- Перевипустити SIM-картку (якщо не зареєстрована на паспортні дані).

- Клонувати SIM-картку.

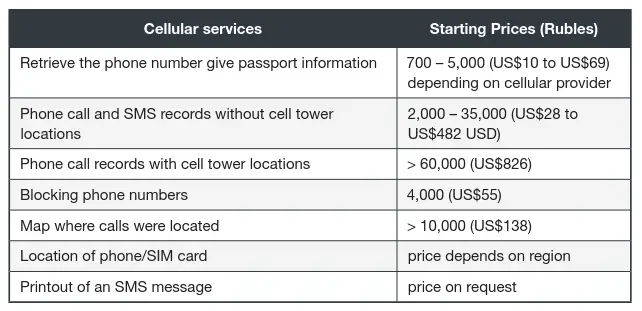

- Здійснити деталізацію дзвінків (вхідних/вихідних), отримати доступ до білінг-панелі (розкриття профілю, балансу абонента).

- Використати тарифні хвилини і мегабайти абонента.

- Провести атаку SS7 (Signaling System No 7).

- Перехопити IMSI (International Mobile Subscriber Identity).

- Визначити IMEI (International Mobile Equipment Identity).

- Виконувати дистанційно USSD-команди на мобільному пристрої.

- Визначити GPS-координати місцезнаходження мобільного пристрою.

- Фіксувати місця пересування абонента.

- Перехопити або підмінити SMS.

- Підключити паралельну переадресацію, незаконно перенаправляти виклики.

- Вести прослуховування лінії.

- Доставити на мобільний пристрій шпигунське програмне забезпечення (отримати доступ до файлів, додатків, месенджерів, здійснювати знімки екрану, запис мікрофона і клавіатури).

Лабораторія безпеки правозахисної організації Amnesty International, в рамках дослідження шпигунського ПЗ “Predator” (Intellexa), зазначала, що останні версії мобільних пристроїв Samsung підвласні атакам “нульового кліку” (Zero Click). Атака виконується дистанційно не вимагаючи від користувача жодної взаємодії. Зловмисник розташовується неподалік жертви, використовує спеціальний програмно-апаратний комплекс для перехоплення IMSI та поступово понижує протоколи стільникового зв’язку на мобільному пристрої жертви з 4G або 3G до застарілого 2G. Після цього підробляється базова станція 2G (BTS) й через програмне забезпечення Triton здійснюється доставка корисного навантаження по «певному радіоканалу 2G» на цільовий пристрій. У брошурі Intellexa стверджується, що повна установка шпигунського агента може зайняти до 3 хвилини і виконуватися на відстанях до сотні метрів.

Вразливості 2G (GSM)

GSM (Global System for Mobile Communications) – це сімейство стандартів стільникового зв’язку другого покоління (2G) з діапазоном частот: 850, 900, 1800, 1900 МГц. Мережі 2G розроблені як заміна аналоговим стільниковим мережам першого покоління 1G. Стандарт розроблений Європейським інститутом телекомунікаційних стандартів (ETSI) і вперше запроваджений в Фінляндії у 1991 році. Спочатку описував цифрову мережу з комутацією каналів, оптимізовану для повнодуплексної голосової телефонії, використовуючи множинний доступ з часовим поділом (TDMA) між станціями. З часом це розширилося і включило передачу даних, спочатку за допомогою комутованого транспорту, а потім з допомогою пакетної передачі даних по стандарту GPRS, згодом EDGE. GSM також є торговою маркою, яка належить Асоціації GSM (GSMA).

Покриття GSM здійснюється по розподіленій системі шестигранних зон – “сот” (cells), або “чарунків стільника” як її ще називають. Кожна мобільна (рухома) базова станція має шість передатчиків і покриває певну територію (“соту”). Разом вони перекриваються і утворюють мережу, яка нагадує бджолиний стільник.

Структура мережі GSM складається з кількох окремих частин:

- Base Station System (BSS) – підсистема базових станцій та їх контролери.

- Network and Switching Subsystem (NSS) – частина мережі, найбільш схожа на фіксовану мережу, іноді її називають просто «основною мережею».

- GPRS Core Network – додаткова частина, яка дозволяє використовувати пакетне підключення до Інтернету

- Operational Support Systems (OSS) або Operations and Maintenance Center (OMC) – система обслуговування і підтримки мережі.

Система NSS у свою чергу виконує функції обслуговування дзвінків і встановлення з’єднань, а також відповідає за виконання всіх покладених на абонента послуг. NSS включає в себе наступні функціональні пристрої:

- Mobile Switching Center (МSC) – мобільний комутаційний центр. Керує процедурами встановлення виклику і маршрутизації. MSC забезпечує функції сигналізації по протоколу SS7, передачі виклику або інші види інтерфейсів відповідно до вимог мережі. MSC формує дані, необхідні для виписування рахунків за надані мережею послуги зв’язку, накопичує дані за розмовами, що відбулися, і передає їх у центр розрахунків (білінг-центр). Також накопичує статистичні дані, необхідні для контролю роботи та оптимізації мережі. Підтримує процедури безпеки, що застосовуються для управління доступами до радіоканалів. Центр комутації здійснює постійне стеження за рухомими (мобільними) станціями, використовуючи реєстри геолокації (HLR) і переміщення (VLR).

- Home Location Register (HLR) – реєстр місцезнаходження абонента. Являє собою довідкову базу даних з інформацією про абонентів мережі. В HLR зберігається інформація про місцезнаходження будь-якої рухомої станції, розпізнавальні номери та адреси, а також параметри аутентичності абонентів, склад послуг зв’язку, спеціальна інформація про маршрутизацію. В HLR ведеться реєстрація даних про роумінг абонента, включно з міжнародним ідентифікаційним номером рухомого абонента (IMSI) та тимчасовим ідентифікаційним номером рухомого абонента (TMSI), відповідним VLR. Він використовується для впізнавання рухомої станції в центрі аутентифікації (AUC). До даних HLR мають дистанційний доступ усі MSC і VLR мережі. Доступ здійснюється за номером IMSI або MSISDN (номером рухомого абонента в мережі ISDN). У 4G/5G-мережах використовується сучасніша версія HLR – Home Subscriber Server (HSS), яка керує даними абонентів і підтримує IMS (VoLTE).

- Visitor Location Register (VLR) – реєстр переміщення абонента і місць розташування гостей. Являє собою тимчасову база даних, яка зберігає інформацію про абонентів, коли вони перебувають в певній зоні покриття і дії певного комутаційного центру MSC.

- Authentication Center (AUC) – центр аутентифікації абонентів мережі.

- Equipment Identity Register (EIR) – реєстр ідентифікації обладнання мережі.

Система BSS відповідає за всі функції, пов’язані з повітряним інтерфейсом. Дана система включає в себе наступні функціональні блоки:

- Base Station Controller (BSC) – контролер базової станції.

- Base Station (BTS) – базова станція, стільникова вежа.

GSM замислювався як безпечна бездротова система з алгоритмом шифрування з відкрити ключем RSA. Однак виявилося, що GSM вразливий до різних типів атак, кожен з яких спрямований на різну частину мережі. Протокол не захищений від атак типу “людина посередині” (MITM). Прикладом можливого використання є уловлювачі IMSI, що дозволяють обійти шифрування.

IMSI уловлювач (IMSI Catcher) – це спеціальний переносний пристрій, який використовується для перехоплення даних у мобільних стільникових мережах, імітуючи базову станцію. Він “обманює” стільникові пристрої в зоні дії, змушуючи їх підключатися до нього замість справжньої мережі, що дозволяє збирати конфіденційну інформацію, наприклад IMSI/IMEI, втручатися в комунікацію (перехоплення, спуфінг, прослушка). Виготовляються приватними компаніями під замовлення і активно застосовуються силовими структурами. Їх вартість – десятки тисяч доларів. Щоправда, існують і безкоштовні кастомні рішення з використанням саморобних радіомодулів і відкритого програмного забезпечення.

GSM використовує кілька криптографічних алгоритмів для безпеки голосового зв’язку: А5/1, А5/2 і А5/3. Усі вони були зламані експертами в різний час. У 2003 році Елад Баркан, Елі Біхам і Натан Келлер представили MiTM-атаку проти GSM, яка дозволяє обійти шифрування GSM. Зловмисник розгортає фальшиву базову станцію (наприклад, за допомогою пристрою типу IMSI-catcher) і позиціонується “посередині” між телефоном абонента та справжньою мережею оператора. Телефон автоматично підключається до фальшивої станції через сильніший сигнал. Телефон надсилає запит на аутентифікацію до мережі. Оператор у відповідь надсилає випадкове число RAND (Random Challenge). SIM-картка телефону обчислює відповідь SRES (Signed Response) за допомогою ключа Ki та алгоритму A5/3. Зловмисник перехоплює цей SRES і зберігає його (кешує) для подальшого використання. Зловмисник “просить” телефон жертви активувати слабший алгоритм шифрування A5/2 замість A5/3. GSM дозволяє таке пониження шифрування для сумісності зі старими пристроями/мережами, і мобільний пристрій зазвичай погоджується. Телефон генерує сесійний ключ Kc й встановлює шифрування A5/2 з фальшивою станцією. Алгоритм A5/2 має відомі вразливості, і зловмисник може зламати зашифрований трафік (наприклад, з допомогою криптоаналізу) протягом кількох секунд, отримавши ключ Kc. Тепер зловмисник знає Kc, який телефон використовує для шифрування. Зловмисник надсилає кешований SRES до справжньої мережі оператора, видаючи себе за легітимного абонента. Мережа приймає SRES, вважаючи аутентифікацію успішною, і пропонує зловмиснику використовувати сильніший алгоритм — A5/1 або A5/3. Зловмисник використовує вже відомий ключ Kc для шифрування A5/1 або A5/3 із мережею оператора. Оскільки Kc однаковий для обох сторін (“телефон-фальшива станція” та “фальшива станція-оператор”), зловмисник може: 1) Прослуховувати і розшифровувати розмови в реальному часі; 2) Кешувати трафік для подальшого аналізу; 3)Переадресовувати дзвінки, змінювати SMS або здійснювати виклики від імені абонента.

У 2008 році хакерське угруповання The Hacker Choice (THC) почало своє дослідження по розрахунку ключових “райдужних таблиць” для алгоритму шифрування А5/1, але, ймовірно, так і не опублікували результат через юридичні проблеми. Влітку 2009 року відомий німецький хакер-дослідник Карстен Нол продовжив їх роботу й представив “A5/1 Security Project”, який являв собою атаку на стандарт шифрування GSM A5/1 з використанням “райдужних таблиць” – Rainbow Tables. У грудні 2010 року на виставці 27C3 Нол разом із Сільвеном Муно продемонстрував, як можна розшифрувати мобільні дзвінки за допомогою модифікованих дешевих мобільних телефонів та програмного забезпечення з відкритим вихідним кодом OsmocomBB. Їм вдалось зламати GSM «приблизно за 20 секунд».

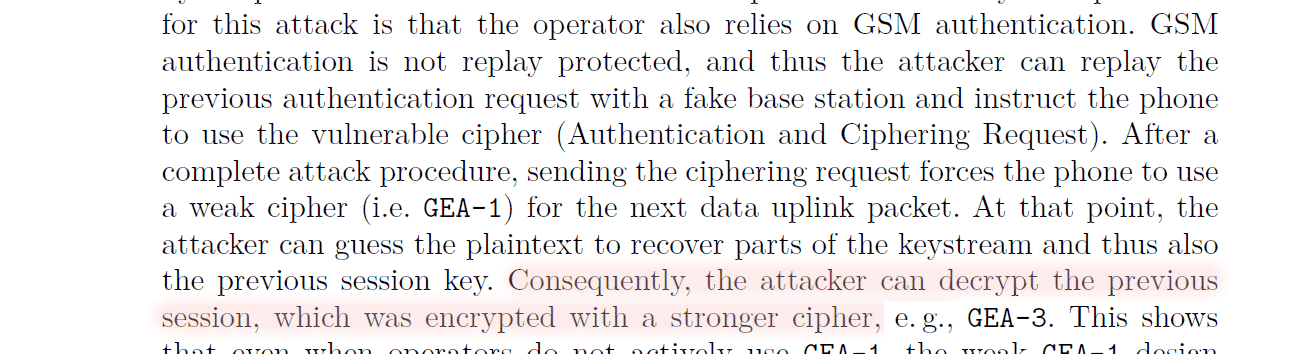

Аналогічно вразлими виявились й інші алгоритми шифрування GSM: DES, GEA/0, GEA/1, GEA/2. Міжнародна група криптографів з Німеччини, Франції та Норвегії на конференції Eurocrypt 2021 представила доклад “Криптоаналіз алгоритмів GEA-1 і GEA-2 в шифруванны GPRS“, у якому описує вразливості цих пропрієтарних алгоритмів.

Можливі DoS-атаки. Подбати про захист, за словами дослідника, мають у першу чергу самі оператори, перейшовши на новітнє програмне забезпечення і алгоритми шифрування (наприклад, А5/4), випускаючи тільки USIM-картки (SIM-картки з підтримкою LTE).

Презентації Карстена Нола на тему вразливостей GSM-мереж:

У 2023 році фахівці німецької лабораторії безпеки “Security Research Labs” (SRLabs) з Берліну, яку заснував Карстен Нол, представили результати глобального аналізу безпеки GSM-мереж у різних країнах. Дані збиралися з 2013 по 2023 рік і представлені на онлайн-мапі gsmmap.org. Україні присвячений окремий звіт, у якому розглядалися 2 оператори “Київстар” і “Vodafone”. Були проаналізовані поширені вразливості мобільних мереж, сценарії атак і практики безпеки. Фахівці зробили наступний висновок: “В Україні покриття 3G мережі забезпечено на достаньому рівні, однак користувачі мобільного оператора “Київстар” незахищені від 2G перехоплення (IMSI Catcher). Можливе видавання себе за користувачів 2G Київстар з допомогою простих інструментів”.

На сьогоднішній день, провідні компанії світу з обслуговування стільникових мереж масово відмовляються від 2G і планують повністю відключити його до 2030 року.

В квітні 2025 року в українських ЗМІ з’явилася інформація, що українські оператори поступово тестують відключення 3G з метою розгрузки мережі і переведення абонентів на протокол 4-го покоління.

Атака SS7

Окремо варто згадати про серйозну вразливість у стільникових мережах по протоколу SS7 (Signaling System №7). Ця “сигнальна система” прийшла у 1970-х роках на зміну застарілій SS6, яку регулярно експлуатували телефонні фрікери. Вона використовується для надсилання службових електронних сигналів у стільникових мережах. Наприклад, сигнали виклику: зайнято, утримання, очікування, відмова, блокування, переадресація та багато інших. Однак, передачу даних чомусь не зашифрували, що дало можливість через десятки років з розвитком цифрових технологій зловживати і маніпулювати нею. Тим не менше, протокол був стандартизований Американським національним інститутом стандартів (ANSI) і Європейським інститутом телекомунікаційних стандартів (ETSI) та визнаний міжнародним. Його взяли на використання тисячі операторів по всьому світу. SS7 також використовується для ведення білінгу, роумінгу і обміну даних зі стільниковою мережею мобільного оператора, зокрема базою даних HLR (Home Location Register), яка відповідає за геолокацію мобільного пристрою. Таким чином вразливість SS7 дає можливість відстежити абонента з точністю до метра.

Починаючи з 2000-х років в ЗМІ почала з’являтися інформація про вразливості протоколу SS7. Деякі приватні компанії у відкриту пропонували послуги стеження урядам різних країн. Цим скористалися деякі багаті люди. Як йдеться в листі Міністерства оборони США, Китай, Росія, Іран та Ізраїль є основними країнами які використовують дірки в безпеці телекомунікаційних мереж для шпигунства за людьми по всьому світу. Хакери Дон Бейлі та Нік ДеПетрілло на щорічній конференції BlackHat USA 2010 представили звіт з дослідження Signaling System 7. Їм вдалось вдосконалити атаку настільки, що вони змогли підключатися до відеокамер спостережень поблизу й визначити візуально ціль спостереження. Подібний експеримент провели німецькі фахівці з безпеки і виявилося, що практично кожна мережа є вразливою. Процес може бути автоматизований й дозволяє масово розшифровувати дзвінки та текстові повідомлення. Оператори стільникових мереж у відповідь намагалися унеможливити деякі лазівки, однак повністю перекрити цю атаку неможливо, допоки використовується сам протокол SS7. Вирішенням цієї проблеми може бути перехід на IP-телефонію або відмова від SS7, але тоді зникне сумісність з іншими мережами, які підтримують вразливий протокол, що призведе до масових проблем стільникового з’язку.

Найстаріша і найбільша в Європі хакерська організація The Chaos Computer Club (Німеччина) неодноразово зазначала, що про вразливість SS7 чудово знають агенства національної безпеки різних держав, але вони не збираються щось змінювати, активно застосовуючи її у своїх цілях. На конференції Chaos Computer Club 2014 вони представили три презентації з детальним описом проблеми:

- SS7: Locate. Track. Manipulate

- SS7map: mapping vulnerability of the international mobile roaming infrastructure

- Mobile Self-Defense

Атака SS7 складається з таких кроків:

- Крок перший – отримання доступу до SS7 і підготовка. Зловмисник на “сірому ринку” купує через посередника у недобросовісного мобільного оператора доступ до мережі SS7. Також він може отримати доступ і несанкціонованим шляхом, наприклад через злам корпоративних систем (як в “Київстар”), або скомпрометований вузол. Зловмисник попередньо через соціальну іжненерію або витоки даних взнає номер телефону жертви – в термінології стільникових мереж його називають MSISDN (Mobile Subscriber Integrated Services Digital Number). Для надсилання команд по SS7 також необхідне спеціалізоване програмне забезпечення. Його теж можна купити на “сірому ринку” або розробити власний стек.

- Крок другий – визначення геолокації жертви. Далі зловмисник починає атаку: надсилає команду

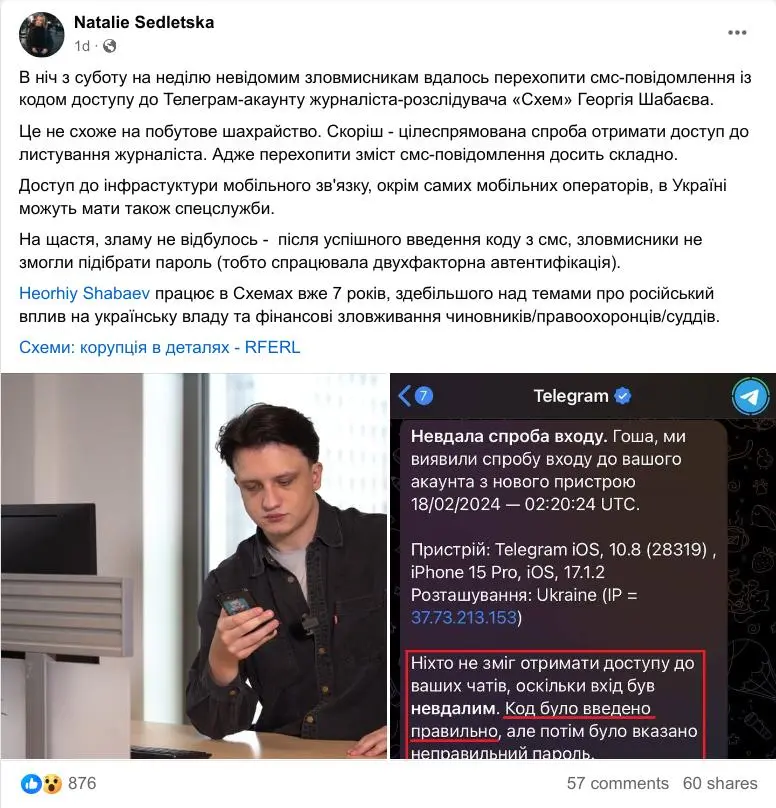

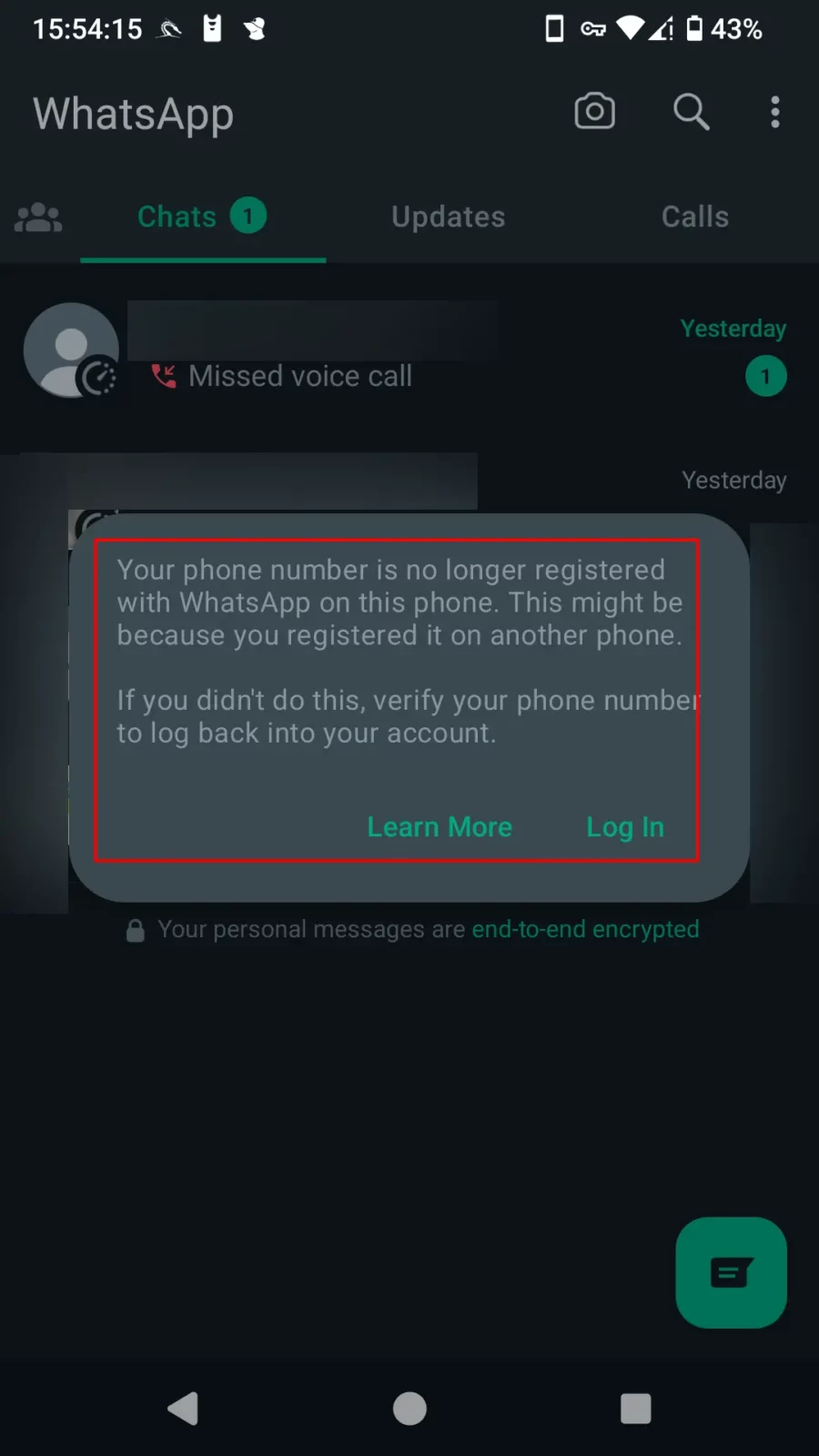

SendRoutingInfoForSMдо Home Location Register (HLR) стільникового оператора жертви, вказуючи її MSISDN. HLR віддає IMSI (унікальний ідентифікатор SIM-картки) та адресу поточного MSC/VLR (Mobile Switching Center / Visitor Location Register), який обслуговує жертву. Зловмисник надсилає командуProvideSubscriberInfoдо MSC/VLR, видаючи себе за легітимний вузол. MSC/VLR повертає Cell ID (ідентифікатор базової станції), до якої підключена жертва, а також статус телефону (online/offline). Тепер він просто зіставляє отриманий Cell ID із відкритими базами даних (наприклад, OpenCellID або внутрішніми даними оператора) й визначає GPS-координати мобільного пристрою по базовій станції. Точність – від 300 до 50 метрів. - Крок третій – перехоплення SMS. Мета – отримати SMS, які надходять жертві (наприклад, код двофакторної аутентифікації). Зловмисник надcилає запит

UpdateLocationдо HLR, видаючи себе за новий VLR, який “обслуговує” жертву. Тобто, підробляє логічний вузол мережі VLR (Visitor Location Register). HLR оновить дані, і всі SMS командоюMT-ForwardSMпочнуть надходити до зловмисника. Щоб жертва не помітила проблем, зловмисник може перенаправляти повідомлення на справжній MSC/VLR після їх перехоплення. Таким чином, жертва приймає SMS як зазвичай і не підозрює нічого. Це типова атака “Людина по середині ” (Man-in-the-Middle, MiTM). Проблема в тому, що якби SS7 шифрував SMS-повідомлення на рівні сигналізації, то зловмисник би нічого не побачив. У цьому основний недолік SS7. - Крок четвертий – прослуховування телефонної розмови. Зловмисник надсилає команду

InsertSubscriberDataдо HLR або VLR, щоб увімкнути переадресацію дзвінків (Call Forwarding) на контрольований ним номер. Він також може видати себе за MSC і надіслати ProvideRoamingNumber, щоб отримати тимчасовий номер (MSRN) для перенаправлення дзвінка. Коли жертва телефонує (або їй телефонують), дзвінок перенаправляється через вузол зловмисника (наприклад, фальшивий MSC). Зловмисник може підключити себе до розмови як “третя сторона” через функцію конференц-зв’язку або просто записувати голосовий трафік. Це можливо за умови, якщо оператор не надає додаткового захисту для голосових дзвінків, наприклад радіошифрування A5/3 (KASUMI). Хоча як показали дослідники, і воно зламується. Також голос не вдасться розшифрувати, якщо дзвінок з обидвох сторін здійснюється по стандарту VoLTE (IPSec), що є VoIP-телефонією, тобто використовується IP-мережа з використанням SRTP.

Як зазначає видання The Economist, у квітні 2014 року російські хакери використовували SS7 для пошуку та шпигунства за українськими політичними діячами. У травні 2017 року німецьке видання Suddeutsche Zeitung повідомило, що вразливості SS7 були використані для обходу двофакторної автентифікації для досягнення несанкціонованого зняття коштів з банківських рахунків. Зловмисники встановили шкідливе програмне забезпечення на скомпрометовані комп’ютери, що дозволило їм збирати облікові дані облікового запису онлайн-банкінгу та номери телефонів. Вони налаштували перенаправлення телефонних номерів потерпілих на підконтрольні їм телефонні лінії. Дзвінки з підтвердженням та SMS-повідомлення процедур двофакторної аутентифікації направлялися на телефонні номери, які контролювали зловмисники. Це дозволило їм увійти в онлайн-банківські рахунки жертв і здійснювати грошові перекази. 404 Media константує, що зловмисники можуть реєструвати власні законні телекомунікаційні компанії-прокладки і орендувати у мобільних операторів доступ до мережі SS7, щоб експлуатувати її.

Архітектура SIM

SIM-карта – це знімна пластикова смарт-карта, що містить технічну інформацію про обліковий запис користувача та мережу мобільного оператора. SIM розшифровується як Subscriber Identity Module – модуль ідентифікації абонента. Має лицьову та зворотну частину з чіпом, який є мікропроцесором з пам’яттю. Відповідає специфікації ISO 7816 й працює за протоколом T=0, клас ISO A0h. Буває різного формату та типів: Mini-SIM, Micro-SIM, Nano-SIM, eSIM, iSIM. Може використовуватися в різних пристроях, які підтримують стільниковий зв’язок: смартфони, роутери, IoT-пристрої тощо.

SIM карта містить такі дані:

- Унікальний ідентифікатор абонента IMSI (15 цифр), який оператор використовує, щоб ідентифікувати SIM-карту у своїй мережі.

- Програмне забезпечення для зв’язку з оператором (SIM Application Toolkit, аплети і ін.), технічні дані – налаштування для підключення до мережі (наприклад, APN для інтернету), підтримка технологій (2G/3G/4G) тощо.

- Ключ аутентифікації KI – секретний код, який разом із мережею на базому рівні шифрує дзвінки та дані.

- Номер телефону в міжнародному форматі (MSISDN), наприклад +380991111111.

- Списки вхідних/вихідних/пропущених телефонних дзвінків.

- Телефонна книга та SMS. На деяких SIM можна зберігати до 250 контактів і повідомлення.

Усі дані зберігаються, навіть якщо SIM-картку вставити в інший пристрій. Контакти можна видаляти вручну через інтерфейс мобільного пристрою.

На платиковій частині SIM-картки також надруковано кілька наборів цифр. Ось що вони означають:

- ICCID (Integrated Circuit Card Identifier) – унікальний серійний номер самої SIM-картки (зазвичай 19 цифр)

- 2 цифри — Major Industry Identifier (ідентифікатор індустрії, по ISO/IEC 7812-1), для SIM-карт завжди 89;

- 1-3 цифри — телефонний код країни (по E.164), 380 для України тощо;

- 2-4 цифри — код емітента (загальна сумарна довжина цього і попереднього полів не може перевищувати 5 цифр);

- 11 цифр — виначається оператором при виробництві карти за власними правилами;

- 1 цифра (остання) — контрольна цифра, обчислена по алгоритму Луна.

- Перші 7 цифр ICC ID називаються Issuer Identification Number (ідентифікаційний номер емітента, IIN), і видаються ITU кожному оператору зв’язку, котрий планує випуск SIM-карт. Наприклад, IIN «Київстар» — 89 380 03.

При випуску SIM їй присвоюється чотиризначний цифровий PIN-код, який записується на повнорозмірну пластикову картку стартового пакету. Якщо опція включена, PIN-код буде запитуватися телефоном при кожному включенні. З 2010 року PIN-код вимкнено за замовчуванням на нових SIM-картках. При неправильному введенні PIN-коду три рази поспіль, SIM-карта буде заблокована і розблокуватися може тільки шляхом введення додпкових кодів – PIN1, PIN2 (Personal Identification Number) і PUK1, PUK2 (Personal Unblocking Key), які також видаються абоненту разом з стартовим пакетом. Якщо після десяти спроб PUK-код не може бути введений правильно, SIM-карта буде назавжди заблокована і її потрібно буде замінити. За допомогою PUK-коду користувач також може змінити PIN-код. Команда розблокування пін-коду: 05 PUK <новий PIN> <новий PIN>. Можна також скористатися командою для зміни пін-коду: 04 <старий PIN> <новий PIN> <новий PIN>.

У червні 2022 року житель України вкрав 800 тисяч гривень, використовуючи незаконну схему перевипуску SIM-карт. Для цього шахраям іноді достатньо назвати 10 останніх номерів, які телефонували жертві (ось чому не варто брати слухавку від дзвінків з незнайомих номерів). Зловмисники можуть також перевипустити SIM-картку і по фейковій довіреності, або через особисті зв’язки з недобросовісним оператором. Унеможливити подібне шахрайство можна зареєструвавши свою SIM-картку на паспортні дані. Зробити це можна у фірмових магазинах операторів стільникового зв’язку або персональному онлайн-кабінеті абонента, що займе не більше 10 хвилин часу.

Що можуть, роблять і знають про вас мобільні оператори?

Майте на увазі, що номер телефону не є власністю абонента. Він є власністю мобільного оператора, який випускає SIM-картку за свій кошт і просто надає користувачу у користування на певний період часу номер зі свого пулу. Згідно Договору-Оферти, мобільний оператор має право припинити обслуговування й заблокувати SIM за різних умов, наприклад порушення правил використання, тривала відсутність у мережі, сплив терміну дії номера (12-24 місяці простою), незаконна діяльність і подібне.

Окрім того, абонентський пул номерів обмежений й часто номери, які перестали обслуговуватись, через якийсь час знову потрапляють у продаж. На це також варто звернути увагу. Перед покупкою SIM, варто перевірити номер на наявність повторного використання. Наприклад, ввівши номер в пошук автовизначника “GetContact” або іншого додатку.

Мобільний оператор реєструє у своїй мережі й може зберігати необмежений період часу наступну інформацію:

- вхідні і вихідні виклики абонента, їх напрями (бачить кому і як часто дзвоните);

- інтернет-трафік, домени (якщо вказані DNS-сервери провайдера);

- частоту SMS-повідомлень;

- геолокація мобільних базових станцій, до яких під’єднується мобільний.

У Статті 39 Закону України “Про телекомунікації” сказано:

Оператори телекомунікацій зобов’язані за власні кошти встановлювати на своїх телекомунікаційних мережах технічні засоби, необхідні для здійснення уповноваженими органами оперативно-розшукових, негласних слідчих (розшукових) дій та розвідувальних заходів, і забезпечувати функціонування цих технічних засобів, а також у межах своїх повноважень сприяти проведенню оперативно-розшукових, негласних слідчих (розшукових) дій та розвідувальних заходів та недопущенню розголошення організаційних і тактичних прийомів їх проведення. Оператори телекомунікацій зобов’язані забезпечувати захист зазначених технічних засобів від несанкціонованого доступу.

У деяких операторів за додаткову плату користувач може запросити деталізацію розходів по своєму номеру з експортом в файл MS Excel. Це можна зробити в онлайн-кабінеті мобільного оператора:

Як повідомляють ЗМІ, зібрані дані мобільні оператори використовують як для своїх внутрішніх потреб, так і надання комерційних послуг, таких як Big Data (геотаргетинг, геоаналітика, профілювання користувачів). Дані також продаються бізнес-клієнтам та партнерам, банкам, мікрофінансовим установам (колекторам, читай “криміналітет”), страховим компаніям, державним установам, силовим органам. Причому не лише у “знеособленому вигляді”. Згода на обробку персональних даних та передача їх третім особам “на власний розсуд для досягення різних цілей” прописані у договорі-заяві на реєстрацію мобільного номера.

Як захиститися від атак і вразливостей мобільних мереж? Чекліст.

- Регулярно оновлювати програмне забезпечення мобільного пристрою.

- Не використовувати стільникові або радіотелефони для ведення ділових розмов. Звести до мінімуму передачу конфіденційної інформації, такої як номери кредитних карток, фінансові питання, паролі. Віддавати перевагу комунікації через додатки онлайн-комунікації з наскрізним E2EE-шифруванням.

- Обирати смартфони від перевірених виробників, бажано з чіпсетом Qualcomm – містить найменше вразливостей, найпродуктивніший і найстабільніший. За даними компанії Trend Micro, на сьогодні більш ніж 8 мільйонів різних китайських смартфонів заражені зловмисним ПЗ, вшитим ще на стадії виготовлення.

- Вмикати на смартфоні режим авіапольоту тоді, коли для вас конфіденційно важливо приховати геолокацію.

- Не брати слухавку від незнайомих номерів. Сформувати список довірених контактів.

- Не рекомендується використовувати персональний/банківський номер телефону для інтернет-серфінгу й реєстрації на: форумах, соцмережах, маркетплейсах, месенджерах. Краще всього придбати для таких потреб окрему SIM-картку. Кому важлива конфіденційність, можна придбати іноземну SIM-картку країни з високим індексом демократії, яка не входить в список країни “5-ти очей” (Five Eyes) та відповідністю регламенту GDPR на державному рівні. Приклади — Швейцарія, Норвегія, Швеція тощо.

- Якщо здійснюєте GSM дзвінки, завжди вмикати VoLTE у налаштуваннях SIM. Цей режим містить вбудоване шифрування IPSec. Список підтримуваних мобільних пристроїв для безкоштовної активації VoLTE в різних мобільних операторів України: Lifecell, Kyivstar, Vodafone.

- Якщо VoLTE немає, завжди використовувати мережу 3G/4G як приорітетну. Вони підтримують базове радіошифрування голосових дзвінків A5/3 (звісно, якщо оператор забезпечує). В Android можна перейти у налаштування SIM-картки і обрати приорітетну мережу по замовчуванню: NR/LTE/WCDMA, яка поєднує підтримку 5G/4G/3G (будуть перемикатися в залежності від потреби). Або залишити тільки – NR/LTE (можуть не працювати деякі USSD-коди). Щоб перевірити, чи голосові дзвінки йдуть через LTE треба перейти на обох телефонах в інженерний режим (

*#*#4636#*#*) і в секції Phone Info проаналізувати тип мережі під час виклику. Якщо LTE змінюється на HSPA, значить оператор або пристрій не підтримують голосові дзвінки по LTE. У такому випадку необхідно зв’язатися з оператором. - Заборонити автоматичне увімкнення роумінгу.

- Заборонити автоматичне пониження мережі до 2G (застаріла і має безліч вразливостей).

- Встановити додаток SnoopSnitch, розроблений Карстеном Нолом – “проб’є” смартфон на вразливості по базі CVE, попередить про фальшиві базові станції, “ловці IMSI”, атаки SS7 (потребує root-доступу і процесорів Qualcomm, повний список підтримуваних пристроїв). Інші подібні додатки: GSM Spy Finder, Eagle Security.

- Встановити додаток NetMonitor – покаже поточну мобільну мережу з усіма характеристиками: код оператора, базова станція і її GPS-координати на мапі, рівень сигналу, тип мережі, частота (band), графік пропускної здатності, а також численні ідентифікатори (MNC, TAC, CI, PCI, EARFCN). Альтернативний додаток – Network Cell Info Lite & WiFi.

- Не використовувати ОС Android нижче 11/12-ї версії. Старі весії містять безліч вразливостей.

- Тримати вимкненим мікрофон в режимі очікування (Опція “Mic Blocked” в швидких налаштуваннях Android).

- Не підключатися до невідомих мереж: публічних Wi-Fi точок доступу, інтернет мереж, мобільних мереж.

- Регулярно перезавантажувати мобільний пристрій.

- Змінити DNS-сервери провайдера по-замовчуванню на інші, наприклад Cloudflare (1.1.1.1 – 1.0.0.1). Знаходиться у налаштуваннях Android – Network/Internet.

- Завжди використовувати VPN (Virtual Private Network). Бажано підбирати клієнт з підтриуваними протоколами WireGuard/OpenVPN, без зберігання логів. Наприклад, Mullvad VPN.

- Не переходити за будь-якими посиланнями в SMS чи MMS повідомленнях.

- Встановити додатково файєрвол (наприклад, NetGuard, Karma Firewall, Rethink, InviZible, Tracker Control).

- Встановити додатково антивірусне програмне забезпечення для захисту від шкідливого коду і шпигунського ПЗ. Наприклад: Bitdefender Security, Malwarebytes Security.

- Встановити додаток Speedtest для заміру швидкості та діагностики інтернет-з’єднання.

- Встановити додаток AIDA64 для збору і аналізу усіх програмних і апаратних характеристик мобільного пристрою. Може знадобитися для діагностики, перевірки проблем.

- Встановити додаток VirusTotal Mobile – просканує додатки на наявність шкідливого коду.

- Регулярно заходити в режим інженера, перевіряти по MMI-кодам наявність переадресацій чи інших змін.

- Не зберігати телефонну книгу та іншу інформацію на SIM-картці, натомість використовувати внутрішню пам’ять пристрою.

- Встановити PIN-код на розроблокування дисплею Android (Settings -> Security -> Screen lock). Дисплей пристрою блокуватиметься через виставлений інтервал часу.

- Встановити PIN-код на доступ до SIM-картки. У разі втрати чи викрадення мобільного пристрою, його не можна буде розблокувати без коду. Вмикається у налаштуваннях Android – Settings -> Security -> SIM card lock.

- Увімкнути шифрування даних на накопичувачі мобільного пристрою: Settings -> Security -> Encryption -> Encrypt phone. Увага: включення шифрування може за певних умов вивести з ладу смартфон, якщо використовується неофіційна прошивка. Тому рекомендується попередньо ознайомитися з її документацією.

- Відключити можливість встановлення додатків з невідомих джерел.

- Не тримати постійно увімкненим без потреби USB-відлагодження Android (ADB debugging). Це створює ризик несанкціонованого доступу та віддаленого керування пристроєм через Wi-Fi/Internet.

- Перевірити адміністраторів мобільного пристрою. Видалити з них будь-які зайві, неофіційні додатки.

ММI-коди для керування й обслуговування смартфону через USSD

USSD (Unstructured Supplementary Service Data) — це технологія, яка використовується в мобільних мережах GSM для обміну короткими текстовими повідомленнями між телефоном і сервером оператора. Вона дозволяє користувачам швидко отримувати інформацію про мережу та мобільний пристрій, вводячи спеціальні коди MMI (Man-Machine Interface).

Список ММI-кодів для перевірки і обслуговування мобільного пристрою:

*#21#— перевірка інформації про активні передресації, якщо такі є;##002#— видалення всіх переадресацій дзвінків на телефоні. Після виконання на дисплеї з’явиться повідомлення про успішне видалення і очищення від усіх переадресацій;*#43#— статус послуги очікування виклику;*#62#— перевірка переадресації на інший номер;**62*номер#— активувати переадресацію на номер, якщо не в мережі;#62#— відключити переадресацію якщо не в мережі;*#33#— відображає статус блокування вихідних сервісів: дзвінків, SMS та даних;**35*password#— активувати блокування вхідних викликів;#35*password#— відключити блокування вхідних викликів;**330*password#— активувати блокування всіх викликів;#330*password#— відключити блокування всіх викликів;*#06#— інформація про IMEI-номер мобільного пристрою;*#*#4636#*#*— сервісний режим, технічна інформація від розробника (OEM): інформація про мережу, рівень сигналу, uptime, ping, IMS, конфігурація інтернет-з’єднання та інші налаштування;*#*#34971539#*#*— інформація про камеру мобільного пристрою;*#*#8351#*#*— увімкнути запис телефонних розмов;*#*#1575#*#*— GPS-тести геолокації;*##7594##— екстрене вимкнення мобільного пристрою;*#*#7780#*#*— скидання налаштувань;*2767*3855#— форматування і перевстановлення прошивки мобільного пристрою;*#*#273283*255*663 282*#*#*— резервне копіювання;*#*#232338#*#*— дізнатися MAC-адрес мобільного пристрою;*#*#232337#*#— дізнатися адрес Bluetooth.

Примітка: Деякі із вищеперелічених кодів можуть не працювати, в залежності від оператора стільникового зв’язку, прошивки, моделі мобільного пристрою. Також може знадобитися наявність відповідного тарифу або контракту.

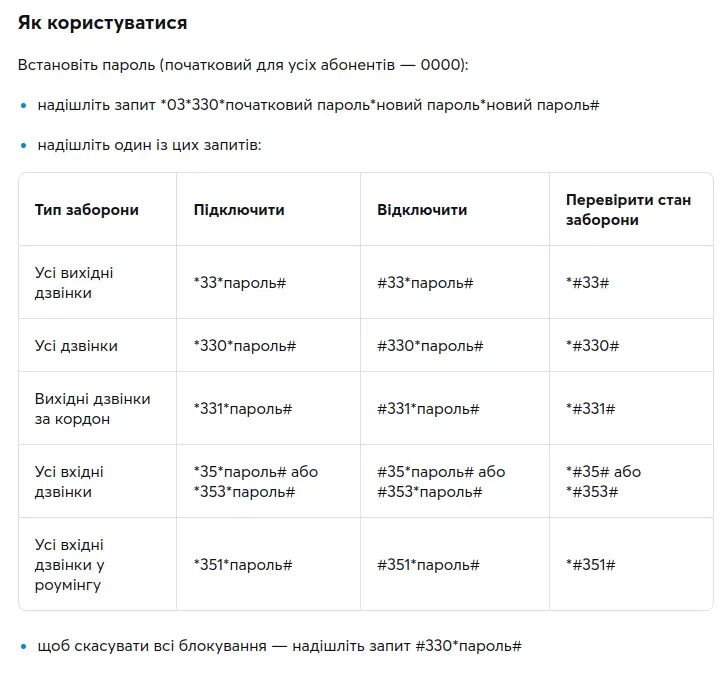

Заборона викликів в Kyivstar (Call Barring):

Переадресація дзвінків в Lifecell:

Додаткові посилання:

- Довідка Київстар. Переадресація викликів.

- Довідка Київстар. Заборона викликів.

- Довідка Vodafone. Переадресація викликів.

- Довідка Lifecell. Переадресація викликів.

- Lifecell. Корисні USSD-коди.

- Ворог може прослуховувати дзвінки з мобільних через «паралельну» переадресацію. Що треба знати

- Kyivstar. Послуги Big Data.

- Lifecell. Послуги Big Data.

Автовизначники і блокувальники номерів телефону (Call ID)

Хто часто користується стільниковим зв’язком, той рано чи пізно стикається з гострою необхідністю відфільтрувати вхідні дзвінки, а також подбати про безпеку свого номеру від спаму та інших загроз. Зупинити навалу у вигляді “невідомих номерів”, SMS з “виплатами” і “суперпропозиціями” можна через пеціалізовані додатки. В термінології стільникового зв’язку вони мають назву – Calling Line Identification або Call ID.

При отриманні виклику на дисплеї мобільного телефону висвічується номер абонента, який телефонує вам. Call ID також мають ряд додаткових функцій – захищають від спаму, можуть надавати просунуті опції блокування, фільтрування та керування номерами, і багато іншого.

Однак, варто пам’ятати, що реєтруючись у подібних застосунках на свій номер телефону – ви автоматично додаєте себе у їх базу даних, а також надаєте доступ до відомостей щодо номера телефону. Видалити потім себе з їхніх баз – не завжди легко. Тому рекомендується використовувати іноземні або віртуальні номери телефонів.

- GetContact — одне з найпопулярніших рішень для ідентифікації мобільних номерів телефону. Додатком користуються вже понад 120 мільйонів у всьому світі. Getcontact має величезну базу і покаже хто ховається за конкретним номером телефону – як він записаний у телефонній книзі інших, які коментарі та позначки залишили користувачі. Але варто пам’ятати, що надаючи додатку доступ до свого номеру телефону і записної книги, ви добровільно передаєте свої дані. Якщо у вашій книзі є конфіденційні номери, які ви не хочете розголошувати, перед використання додатку краще вилучити їх, або створити окремий профіль на окремому номері з порожньою телефонною книгою. Користувачі можуть подати запит на вилучення свого номеру із бази даних GetContact.

- Num Buster — корисний додаток для ідентифікації та блокування телефонних номерів. Виступає як багатофункціональний менеджер управління дзвінками та SMS. Подібно GetContact, покаже різноманітні подробиці по

номеру. Є можливість додавати інформацію, позначати категорії спамерів, формувати чорні списки. Додаток нагадує соцмережу — ви можете створити свій профіль, встановити аватар та фонове зображення, додавати нотатки та залишати коментарі у картках інших користувачів. Є навіть модуль “НейроСова” для аналізу по фото. Загалом у складі NumBuster чимало цікавого функціоналу. База даних досить об’ємна, але всі результати показуються лише на платних тарифах. Чимало даних по номерам підтягуються з Whatsapp / Viber. Щоправда, користувачі мають право вилучити свій номер з показу TrueCaller – для цього треба мати встановлений додаток і перейти у налаштування приватності “Privacy settings” та деактивувати його. - TrueCaller — шведський застосунок індійського походження, створений спеціально для боротьби з телефонним спамом та шахрайством. Являє свобою своєрідний комбайн з широким набором функцій: менеджер дзвінків, отримання/надсилання SMS-повідомлень. Навіть має вбудовану соцмережу. Підтримує блокування по коду країни, блокування невідомих, закордонних номерів. Може працювати у “тихому режимі” і не турбувати. Єдиний недолік – споживає чимало оперативної пам’яті. База за обсягом, як NumBuster. Для того, щоб вилучити свій номер телефону з неможливістю показу в TrueCaller, необхідно перейти за посиланням: https://www.truecaller.com/unlisting

- Eyecon – додаток 4-в-1: менеджер контактів, автовизначник номера телефону, блокувальник спаму і OSINT-інструмент. Має вбудовану функцію Reverse Lookup для пошуку контактів в соцмережах по номеру телефону, включаючи Viber, Instagram, Facebook (останній – з пошуком акаунтів по Username). Є також пошук фото за username. Однак, тут немає автоматичної опції вилучення своїх даних. Необхідно написати в службу технічної підтримки.

- SyncME — ще один автовизначник номера телефону з подібними функціями до TrueCaller та NumBuster, хоча його база значно менша. Вилучити свій номер з бази даних можна за цим посиланням: https://sync.me/unsubscribe/

- CallApp – ідентифікатор і блокувальник телефонних дзвінків з додатковими функціями. Також показує статистику зв’язків по номерам. Схожий на TrueCaller. Користувач може вилучити свій номер телефону з лістингу додатку за посиланням: https://callapp.com/how-to/unlist-phone-number

- TelGuarder — аналогічна онлайн-база номерів з відгуками. Також має свій додаток.

- Telephonnyidovidnyk — онлайн-довідник з великою базою номерів, у якій кожен може залишити відгук-коментар. Має окремий додаток.

- Calls Blacklist Pro — антиспам блокувальник, захистить від небажаних дзвінків і SMS (вішингу, смішингу). Містить чимало налаштувань, підтримує White/Blacklist списки, може блокувати приховані, приватні номери, нецифрові адреси SMS, має вбудований планувальник, що дає можливість налаштувати блокуваннях у зазначені хвилини, години, дні, місяці.

- Reverse Phone Lookup — визначить країну походження номера телефону.

- ukrainian_phone_numbers_blacklist — приватна база даних скаммерів Україна.

Як перевірити мобільний пристрій на шпигунське ПЗ?

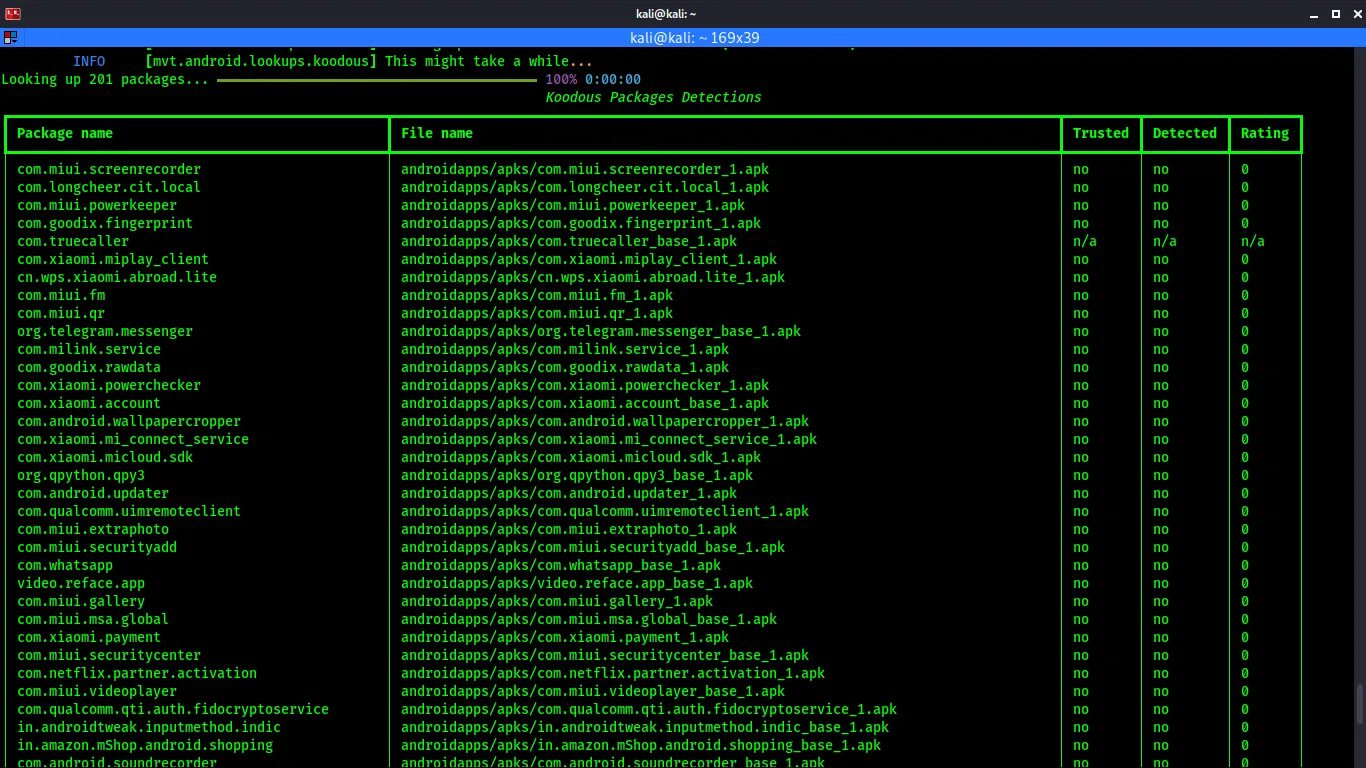

Для гіків-лінуксоїдів, які дбають про безпеку своїх мобільних пристроїв існує спеціальна утиліта під назвою — Mobile Verification Toolkit (MVT). Вона проведе повний аудит вашого пристрою, просканує і перевірить кожен додаток на наявність порушень безпеки та шкідливого ПЗ, а також при бажанні зробить дамп мобільного телефону.

Встановлення:

git clone https://github.com/mvt-project/mvt.git cd mvt pip3 install mvt

Далі потрібно активувати режим відлагодження на своєму мобільному пристроїв (ADB в режимі розробника на Андроїд) Developer mode). Після чого виконати команди терміналу:

adb devices adb kill-server mvt-android check-adb -i ~/iocs_malware.stix2 -o /outputdir/

Файли з розширенням .stix2 — це зразки відомого шкідливого ПЗ, їх можна скачати за посиланнями:

https://raw.githubusercontent.com/AmnestyTech/investigations/master/2021-07-18_nso/pegasus.stix2

https://raw.githubusercontent.com/AmnestyTech/investigations/master/2021-12-16_cytrox/cytrox.stix2

Звіти зберігаються в файлах:

../dumpsys.txt../logcat.txt

Документація по роботі з MVT викладена за посиланням: https://docs.mvt.re/en/latest/

Також рекомендуємо ознайомитися з інструкцією від Amnesty International.

Корисною в підготовці аудитів мобільних пристроїв буде методологія OWASP Mobile TOP 10.

Додаткові джерела та посилання

- Достатньо дізнатися номер телефону: шахраї крадуть рахунки і соцмережі українців

- Кореспондент: Для злому будь-якого мобільного потрібен лише його номер

- Gotta Catch ‘Em All: Understanding How IMSI-Catchers Exploit Cell Networks

- Як уберегтися від мобільного шахрайства

- Профілактика мобільного шахрайства

- SS7 Attack

- OMA CP Mobile Attack

- Android phones can be hacked just by someone knowing your phone number

- Знайдено нову вразливість у SIM-картах: дозволяє віддалено здійснювати дзвінки, відправляти SMS і не тільки

- WIRED: The Critical Hole at the Heart of Our Cell Phone Networks

- Все, що вам потрібно знати про SS7 атаку на атаку і контрзаходи

- Вразливості в мережах LTE

- Ворог може прослуховувати дзвінки з мобільних через «паралельну» переадресацію. Що треба знати

- Оператори мобільного зв’язку в Україні. Відгуки на Otzyvua

- ТЕКСТИ. Вони стежать за тобою і ти цього хочеш.

- HABR. Сразу 25 стран закупили инструмент вычисления геолокации смартфонов за счет SS7

- Mathew Varghesr. Paper on GSM Security

- Pro-gsm.info

- Communication Intelligence Technology

- Cellular GSM Interception

- Системи СОРМ

- OpenCellID. F.A.Q.

- OpenCellID. Android Smartphone Apps.

- Wikipedia. GSM Cell ID

- Wikipedia. Mobile phone tracking.

- Wikipedia. Mass surveillance.

- Predator Files: Technical deep-dive into Intellexa Alliance’s surveillance products

- Karsten Nohl. Mobile self-defense.

- Israeli startup touting ‘the longest’ range Wi-Fi spying tool in the world

- Revealed: Israeli Cyber Firms Have Developed an ‘Insane’ New Spyware Tool. No Defense Exists

- Forbes.The $5 Million Surveillance Car That Hacks iPhones From 500 Meters

- Christoffer Evjen Ottesen. Attacking Mobile Privacy By Catching MSISDN Location

- Georg Šumailov. Rogue Mobile Phone Base Station

- Навчальний центр Huawei. Фундаментальні основи GSM.

- Сергій Жуков. Хакінг мобільних телефонів.

- Vulnerabilities 2G

- В’юхін Д.О. Метод пошуку вразливостей безпеки інформації в мережах LTE

- GitHub. Awesome Telecom.

- Мапа покриття 3G/4G в Україні.

- Cryptanalysis of the GPRS Encryption Algorithms GEA-1 and GEA-2

- Positive Technologies. SS7 Report.

- Тарас Садовник. Обмеження таємниці листування, телефонних розмов, телеграфної та іншої кореспонденції шляхом зняття інформації з телекомунікаційних мереж.

- HABR. Сразу 25 стран закупили инструмент вычисления геолокации смартфонов за счет SS7

- Udemy. Introduction to Signaling System No.7

- Amnesty International. Як сербська поліція з допомогою Cellebrite і Zero-Day експлойтів “зламує” Android-смартфони

- ТСН. Потрійне вбивство через злив даних. Як мобільні оператори у США продавали геолокацію юзерів мисливцям за головами

- Закон України “Про електронні телекомунікації”.

- HABR. Атаки на SS7: вчера для спецслужб, сегодня для всех

- HABR. Уязвимость в протоколе SS7 уже несколько лет используют для перехвата SMS и обхода двухфакторной аутентификации

- Хакери можуть використовувати датчик світла на вашому телефоні, щоб шпигувати за вами

- Android 16 захищатиме користувачів від фейкових базових станцій і стеження

- eSIM Vulnerability in Kigen’s eUICC Cards Exposes Billions of IoT Devices to Malicious Attacks

- Курс з кібербезпеки Костянтина Корсуна

Автор: © Konrad Ravenstone, KR.Laboratories Research