Пропоную здійснити екскурсію в історію хакерського руху. Сьогодні “хакерами” називають всіх кому не лінь, часто-густо плутаючи зі звичайними “айтішниками” або інтернет-зловмисниками. Насправді хакери (англ. hackers) – це окрема субкультура, це високоосвічені інтелектуали-винахідники, герої і генії кіберпростору, які здійснили та здійснюють неоцінений вклад в захист цифрової свободи та розвиток технологій. У цьому матеріалі я розгляну основні причини та шляхи виникнення хакерської культури, їх філософію. Розгляну діяльність основних хакерських середовищ й виділю ключових представників руху. Ви зрозумієте, що хакер в різних поняттях, хакер за права людини. Як поєднані хакери з правозахисниками.

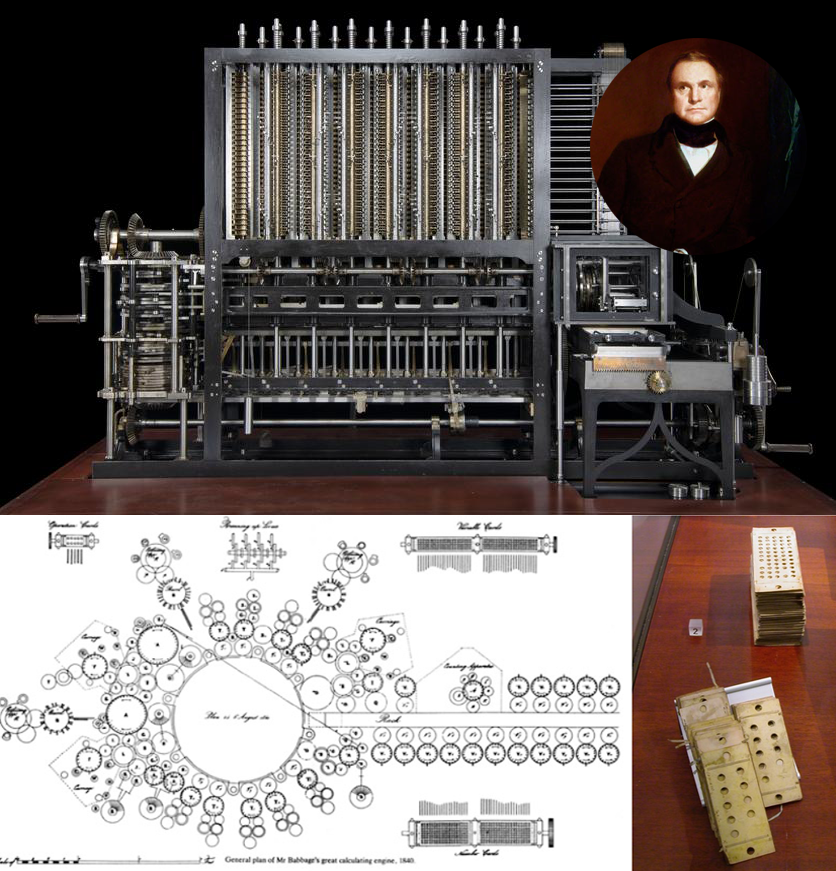

- Перші “хакери” в історії

- Зародження хакерства в США (1960-1970)

- Фрікінг, перші хакерські злами і атаки (1970-1980)

- Рух за вільне ПЗ і поява GNU/Linux

- Легендарні хакерські групи і хакери-одинаки (1980-1990-2000)

- “Маніфест Хакера” (1986)

- “Маніфест Кіберпанка” (1997)

- Legion of Doom (LOD)

- The Masters of Deception (MOD)

- Cult of Dead Cow (cDc)

- Chaos Computer Club (CCC)

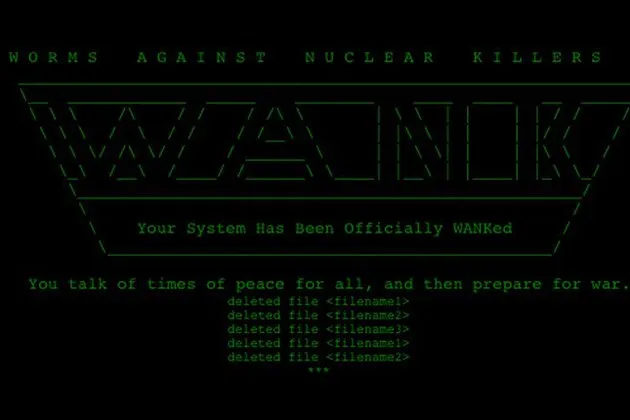

- Internetional Subversives

- LulzSec

- Lizard Squad

- Кевін Митник

- Адріан Ламо

- Висновки

- Джерела і посилання

Перші “хакери” в історії

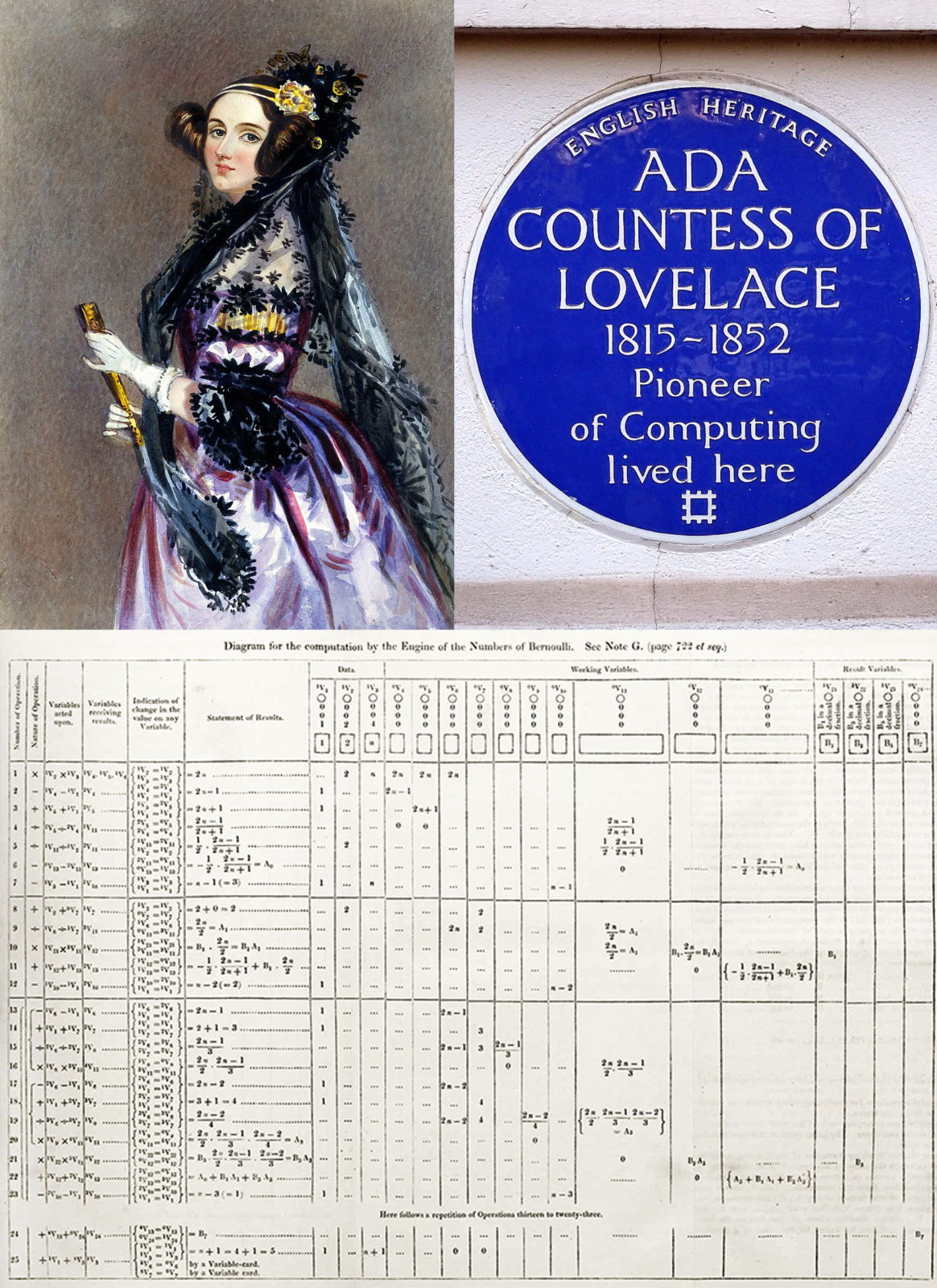

Коріння “хакінгу” має значно давнішу історію, аніж собі уявляє більшість. Мало хто знає, що першим програмістом в історії була жінка – Августа Ада Кінг, графиня Лавлейс (Augusta Ada King Byron, Countess of Lovelace, 1815 – 1852), донька всесвітньовідомого поета Джорджа Гордона Байрона. Саме їй належить алгоритм першої програми для проєкту обчислювальної аналітичної машини, розробником якої був видатний британський винахідник Чарльз Беббідж (Charles Babbage, 1792-1871). Його справедливо вважають “прабатьком” усіх комп’ютерщиків, адже Babbage’s Analytical Engine є прообразом перших ЕОМ.

Все починалося у 1842-43 роках, коли Ада Лавлейс переклала на англійську статтю видатного італійського науковця Луїджі Федеріко Менабреа “Notions sur la machine analytique de M. Charles Babbage” і у коментарях описала як саме “машина Беббіджа” могла б провести математичний аналіз, якби була створена. Ада ввела такі поняття як “цикл” та “робоча комірка”, якими програмісти послуговуються досі. У своїх записах вона писала, що, подібно до того як “Жаккардів ткацький верстат може ткати квіти і листя”, так і аналітична машина здатна створювати алгебраїчні формули, а в перспективі писати музику, писати картини і “вкаже науці такі шляхи, які нам і не снилися”. Фактично, вона передбачила появу штучного інтелекту (AI) і персонального комп’ютера (PC).

У 1892 році Джордж Солтер (1856 – 1917) дав початок виробництву першої в Великобританії комерційної друкарської машинки “Salter Standard No.5”, яка стала прототипом сучасної комп’ютерної клавіатури. Її винахідником був Джеймс Семюель Фолі (1857-191?). Друкарська машинка була виконана в елегантному витонченому стилі. Включала вигнуту трирядну клавіатуру, яка мала 28 клавіш, що могли створювати до 84 символів. Ранні моделі використовували тампон для нанесення чорнила, тоді як пізніші моделі використовували стрічку.

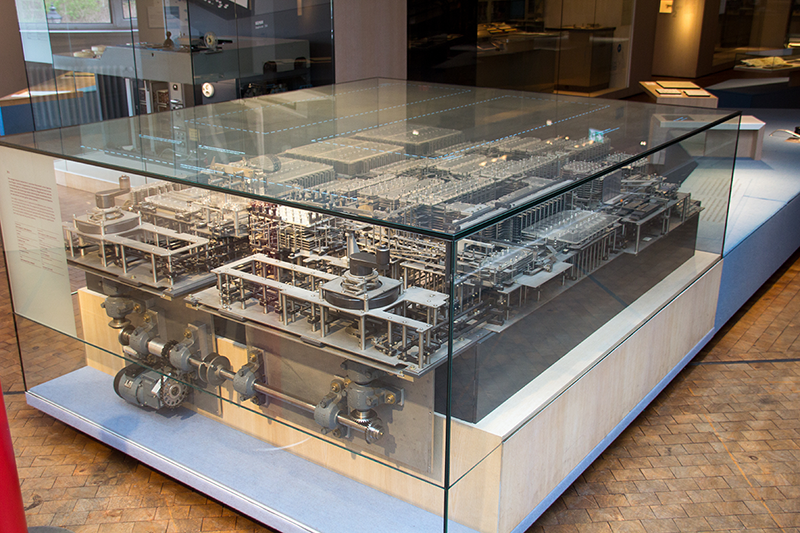

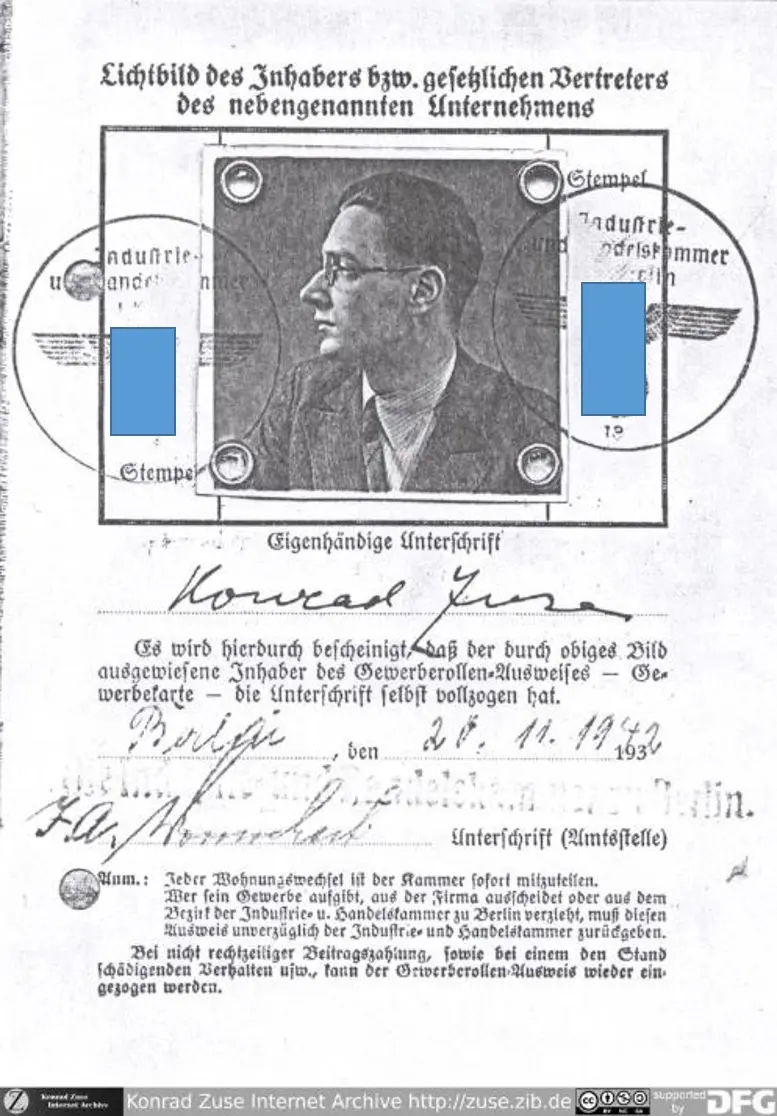

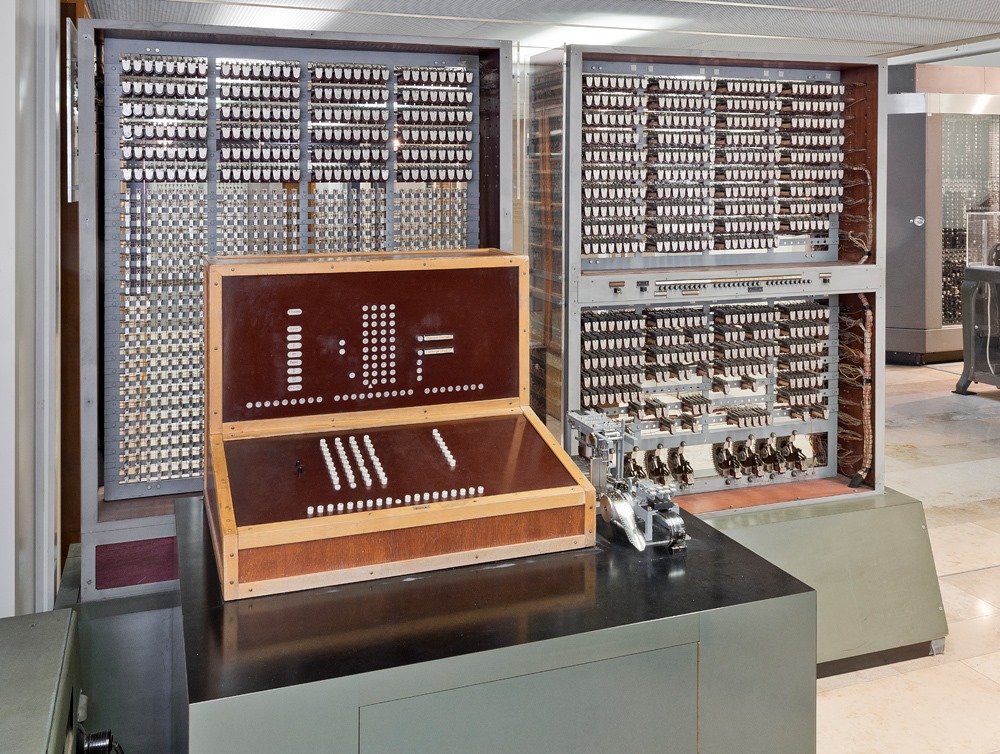

Справу Беббіджа і Ади Лавлейс продовжив видатний німецький вчений – Конрад Ернст Отто Цузе (1910-1995). Ще в роки студенства йому прийшла ідея створення автоматичної програмованої обчислювальної машини. Працюючи інженером на авіаційному заводі, він регулярно стикався з рутиною математичних задач й невдовзі перейшов від теорії до практики. В стінах власного дому у 1938 році побачила світ його перша розробка – Z1. Це була перша двійкова обчислювальна машина з електричним приводом та обмеженою можливістю програмування з допомогою клавіатури, створеної на базі друкарської машинки.

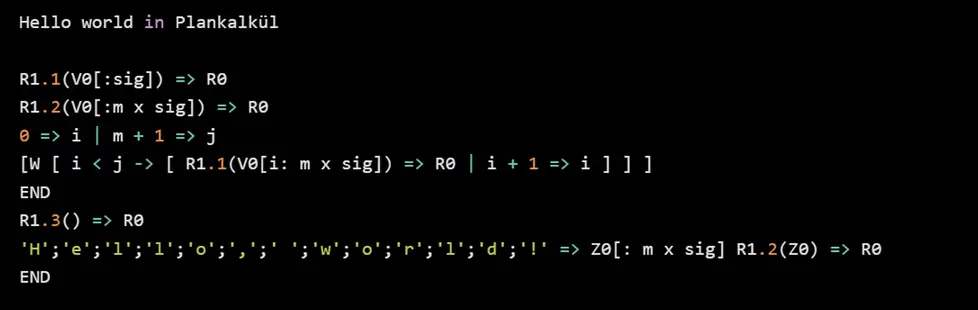

Однак, через велику кількість компонентів, машина працювала нестабільно. Конрад стикався з численними багами, тому машину потрібно було відлагоджувати і вдосконалювати. Він розробив спеціальну мову програмуаання “Планкалькуль” (з нім. Plankalkül – заплановані обчислення), яка являла собою інструкції та команди для обчислювальної машини. Вона є першою високорівневою мовою програмування в історії. Її технічними особливостями були:

- кросплатформність (незалежність від архітектури та набору команд конкретної ЕОМ);

- оператори умови (крім ELSE);

- цикли (повторення операторів);

- підпрограми;

- відсутність рекурсії;

- робота з масивами і підмасивами;

- складний синтаксис.

Можна вважати, що Цузе першим розділив комп’ютер на дві частини – hardware (апаратна частина) та software (програмна частина).

В часи Другої світової війни Конрада призвали на військову службу в піхоту, однак йому дивом вдалося переконати гітлерівський режим, що він буде корисніший в експериментально-дослідницькій сфері.

Третій Рейх досить скептично поставився до розробок молодого вченого й великого фінансування йому не надавав. Підтримку Цузу знайшов в Дослідницькому інституті аеродинаміки, який прагнув залучити перспективного науковця у свої проєкти щодо виготовлення керованих ракет.

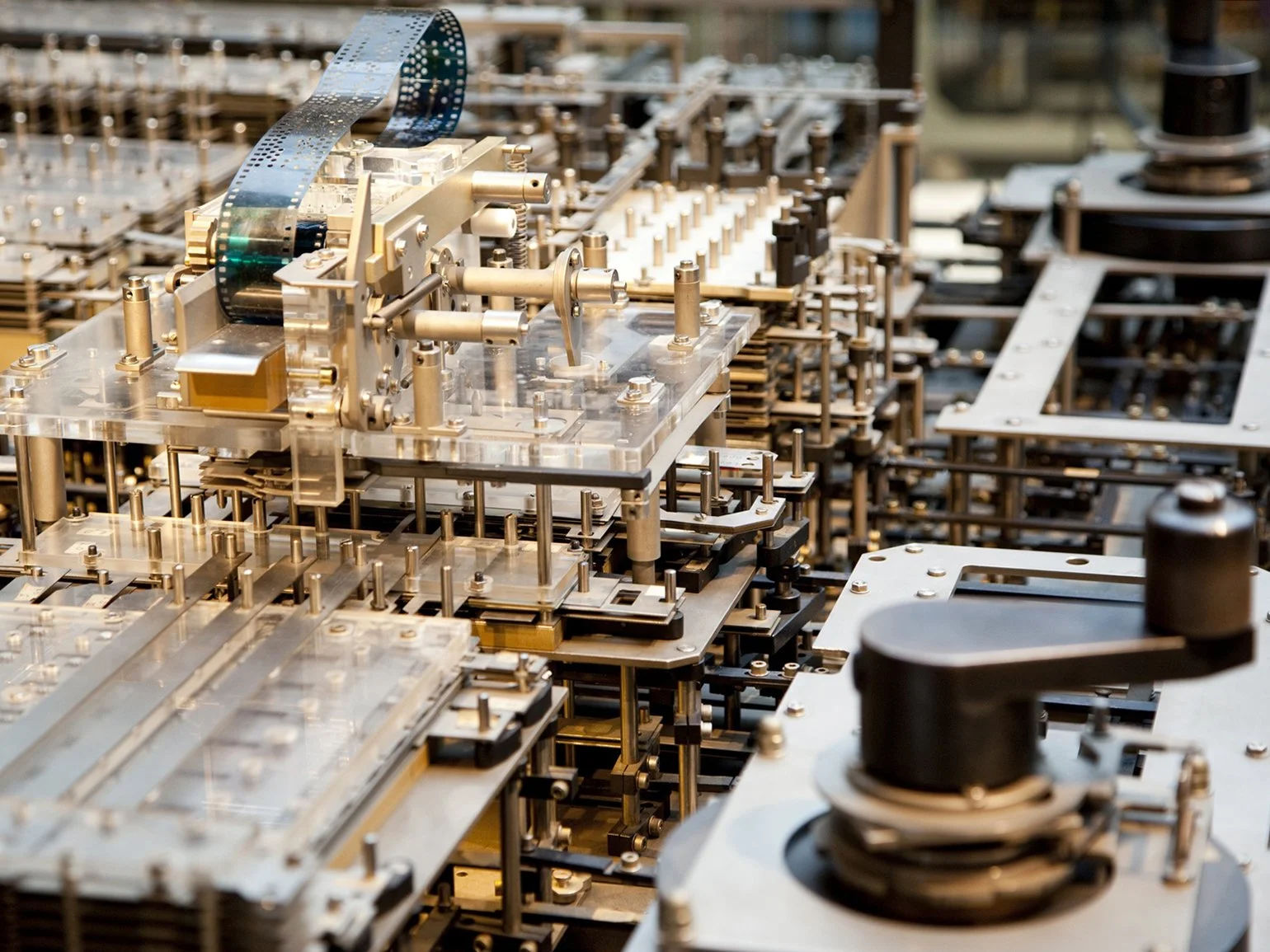

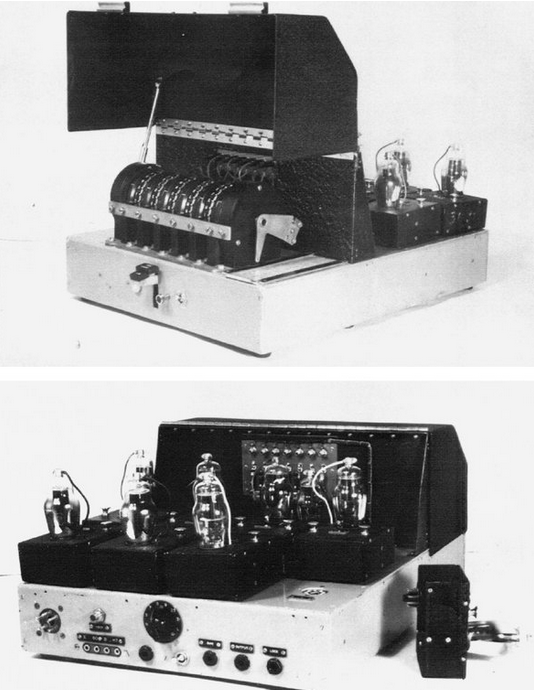

Невдовзі Цузе проводить апгрейд своєї обчислювальної машини Z1 і випускає нові моделі – Z2 і Z3, які використовували вже перфоровану 35-міліметрову кіноплівку в якості носія інформації. Машина Z3 споживала до 4 кВт. Наступною була Z4, яка являла собою вдосконалений варіант Z3.

Розгром Третього Рейху поклав край активним розробкам Цузе. Усі його машини – Z1, Z2, Z3 згоріли разом з проєктною документацією в результаті авіабомбардувань Берліна в 1944-1945 роках (кажуть Z4 таки вдалося врятувати і вивезти в Геттінген, після чого машина експлуатувалася до середини 1950-х років в університеті ETH Zurich).

Цілком логічно, що з приходом радянських військ науково-конструкторська робота в тогочасній Німеччині занепала. Невдовзі американці дають друге дихання ідеям Конрада, чиї досягнення (через зв’язок з Третім Рейхом) певний час замовчувалися (деякі його дослідження були опубліковані лише в 1970-х роках!).

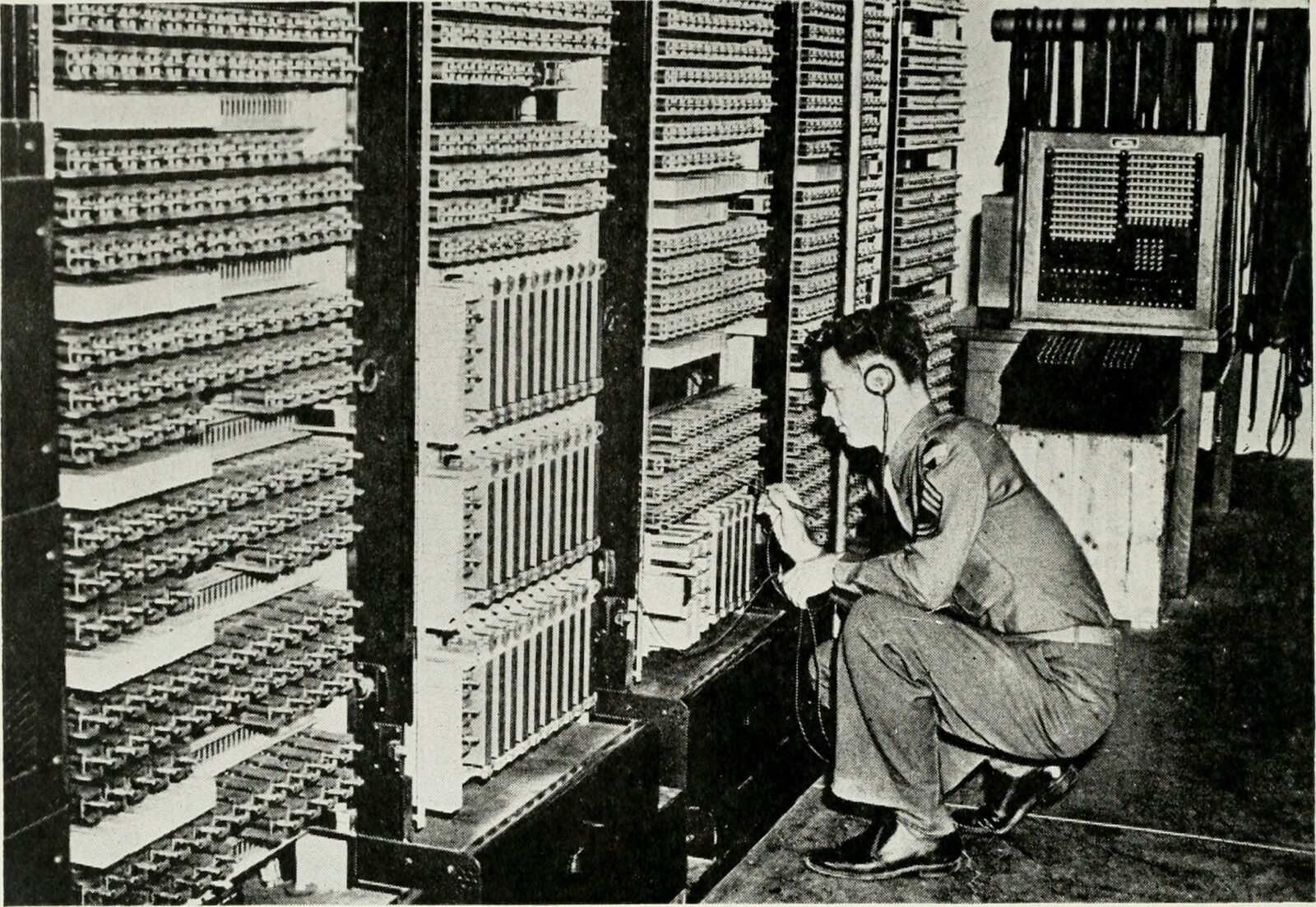

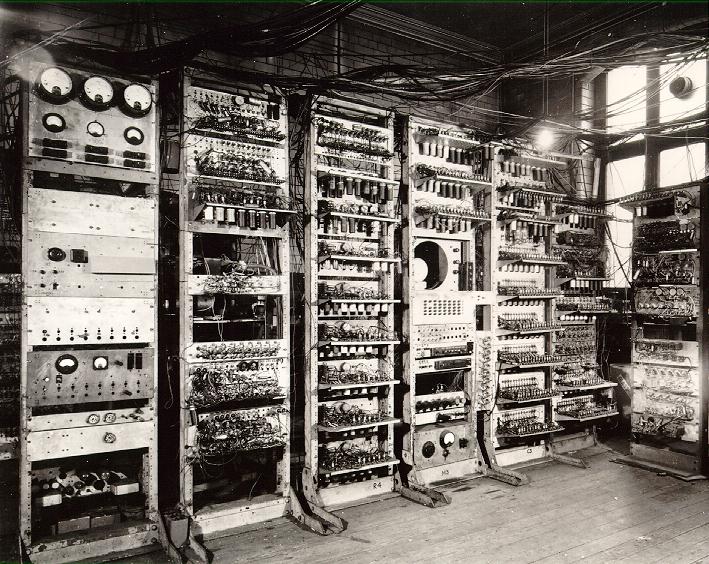

У 1943-му році в Інституті електроніки Пенсільванського університету винайшли суперкомп’ютер ENIAC (Electronic Numerical Integrator and Computer). Його називають “першим у світі програмованим комп’ютером”, хоча багато у чому він завдячує саме комплексу “Z3” Конрада Цузе. Архітектуру комп’ютера розробили науковці Джон Преспер Еккерт, Джон Вільям Моклі і Джон фон Нейман. До початкової розробки ENIAC було залучено шість жінок-програмісток — Мерлін Мельцер, Кетлін Макнальті, Бетті Дженнінгс, Бетті Снайдер, Франсіс Білас та Рут Ліхтерман (були включені у Зал Слави “Women in Technology International” у 1997 році.). ENIAC займав площу 167 м2. Його маса складала — 30 тонн, а споживання електроенергії — 150 кВт.

У 1946 році легендарна американська науково-дослідницька компанія Bell Laboratories (також “AT&T Laboratories”, “Bell Telephone Laboratories”, “Nokia Bell Labs”) під керівництвом винахідника Джорджа Стібіца (1904-1995) випустили перші програмовані комп’ютери для Міноборони і агенції NASA США – “Model V”.

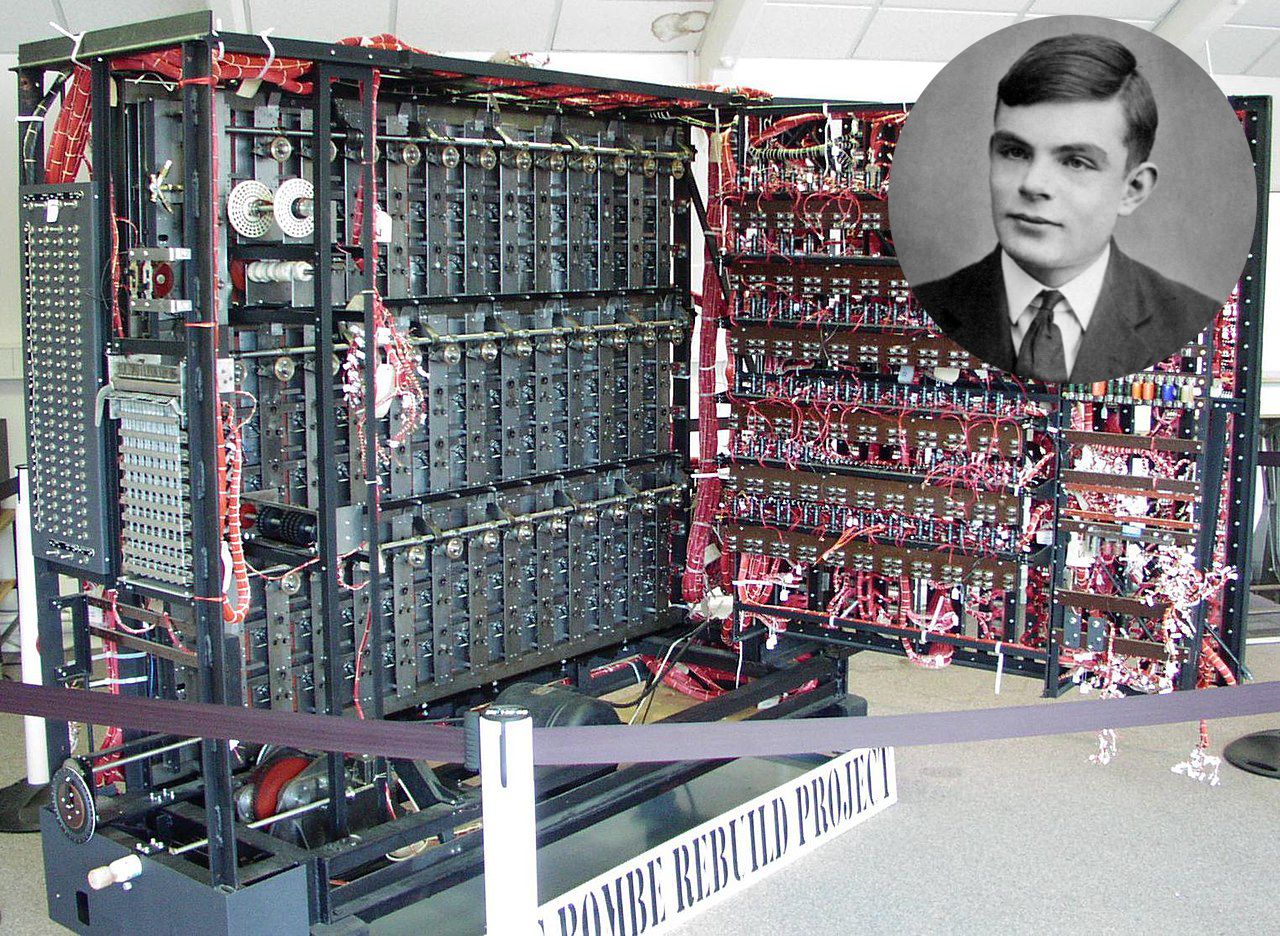

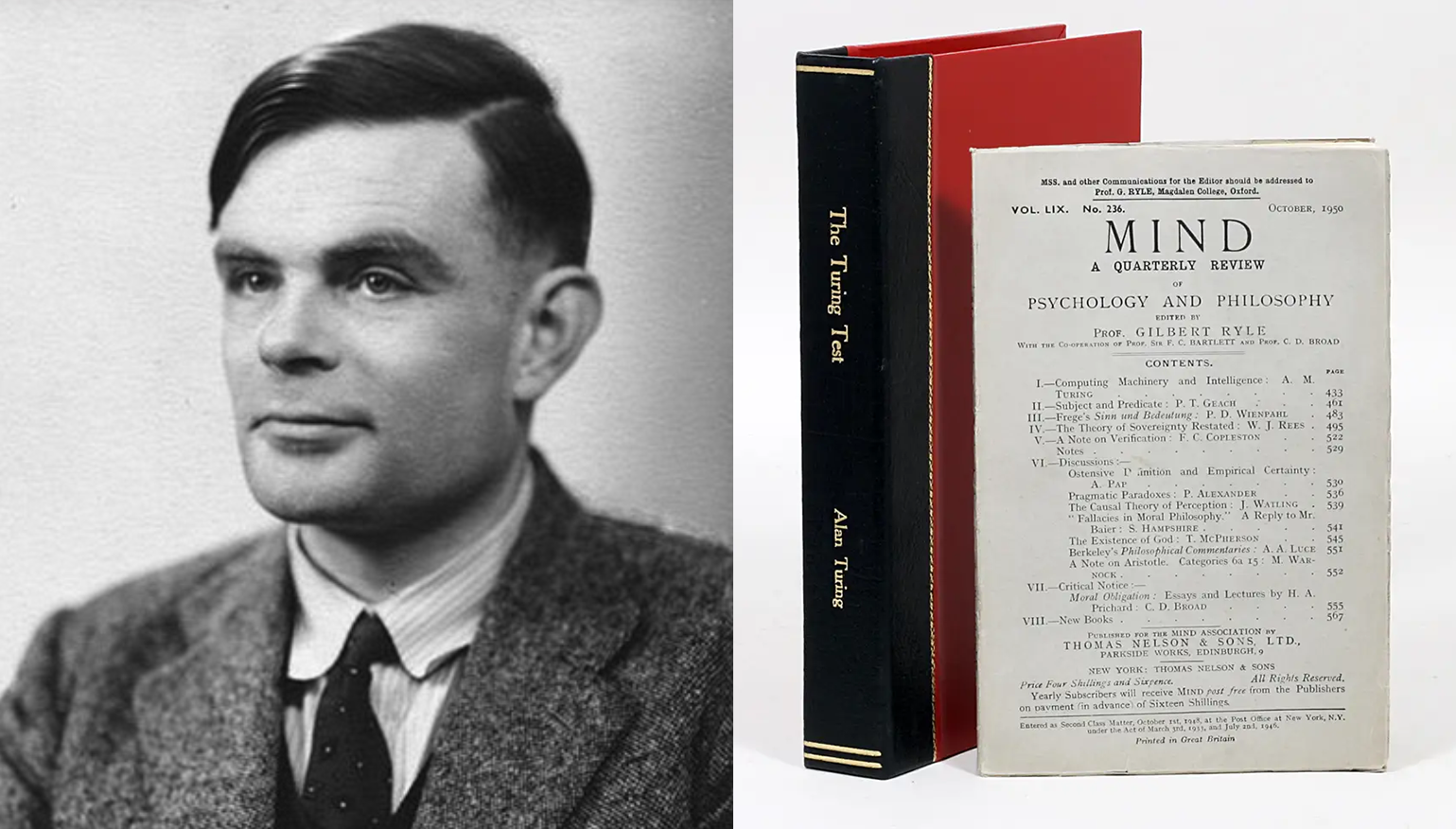

Не менш знаковою фігурою в історії високих технологій й хакерства став – Алан Метісон Тюринг (1912-1954). У 1936 році він презентував абстрактну обчислювальну машину, яку назвали “Машиною Тюринга”. Ця модель у подальшому лягла в основу створення сучасного комп’ютера.

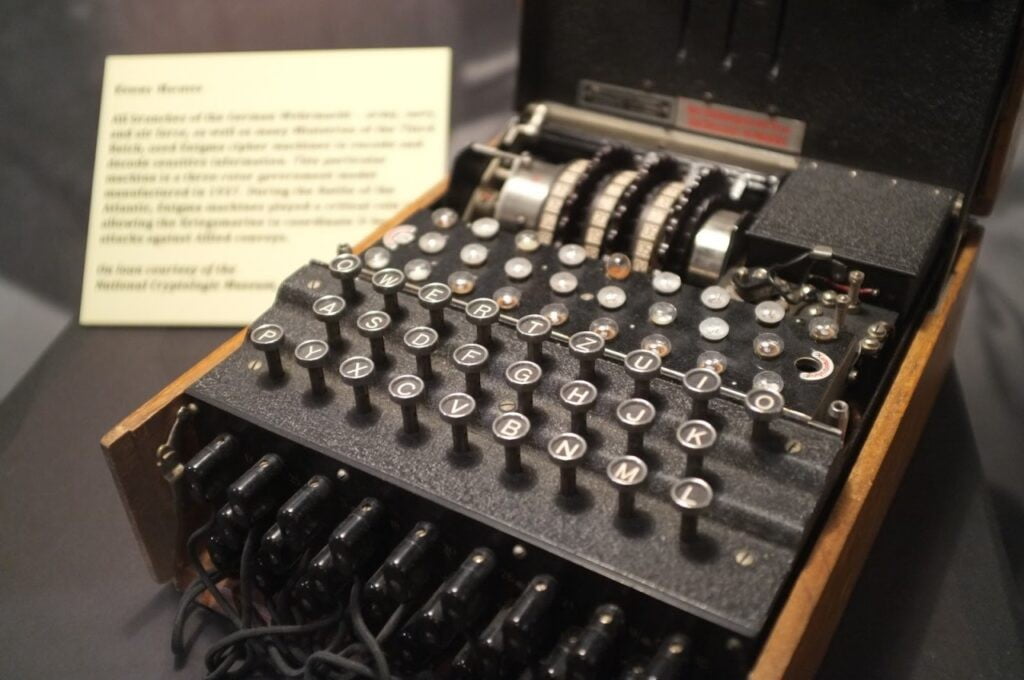

Під час Другої світової війни Алан працював в Державній школі кодів і шифрів Великобританії та очолював спеціальну групу Hut 8, відповідальну за криптоаналіз. Саме Алан Тюринг з допомогою своєї машини зламав німецький шифрувальний апарат “ENIGMA” і тим самим зірвав значну частину планів Гітлера.

Під час свого перебування в Америці, Тюринг асистував при розробці пристрою шифрування мови в телефонних мережах для компанії Bell Laboratories. У співпраці зі спецслужбами радіорозвідки він розробив портативний шифрувальник Delilah. Кажуть, ним навіть зашифрували і розшифрували голос Черчіля.

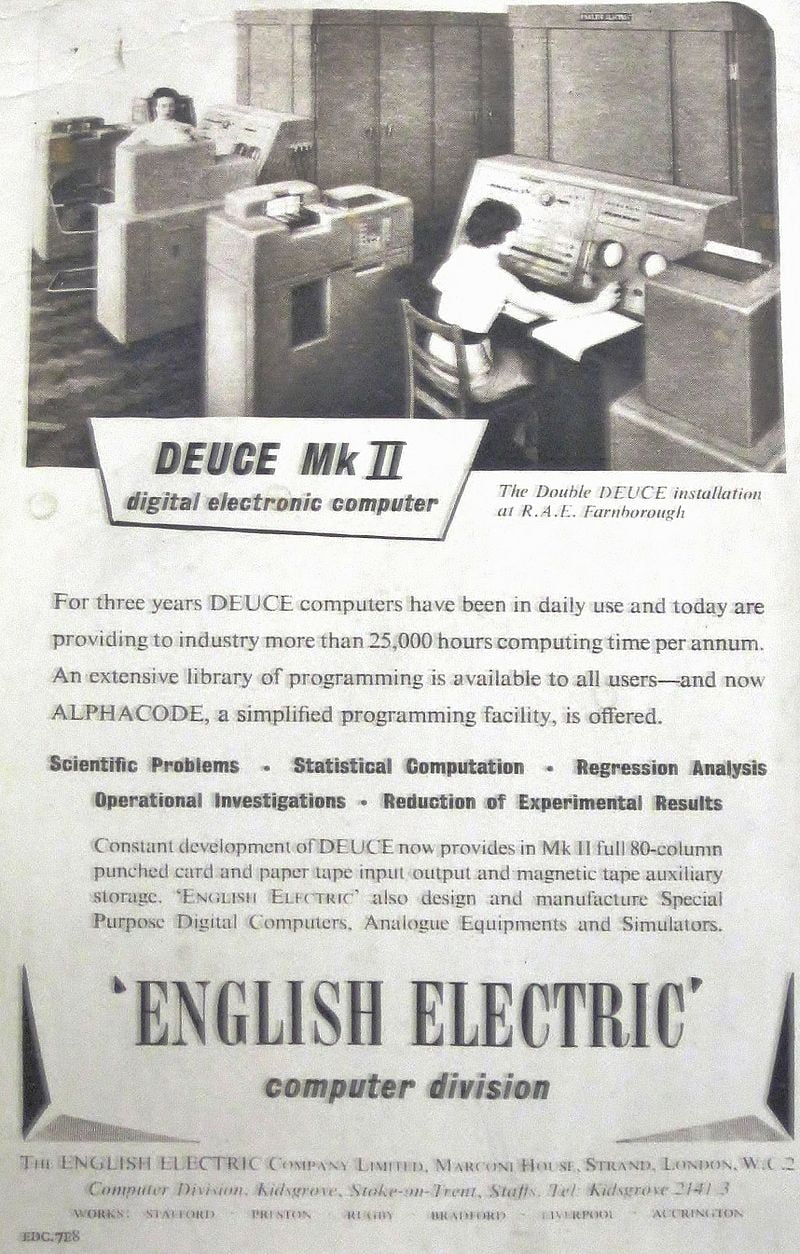

Протягом 1945-47 років Алан Тюринг працював над створенням Automatic Computing Engine (ACE) в Національній фізичній лабораторії Великобританії. Цей проєкт можна назвати першим детальним описом комп’ютера з програмою, що зберігається в пам’яті. Ця розробка була покладена в основу комп’ютерів масового виробництва DEUCE (Digital Electronic Universal Computing Engine).

У 1949 році Тюринг став директором комп’ютерної лабораторії, де серйозно займалися програмуванням для перших повністю електронних комп’ютерів (на базі архітектури фон Неймана) з вбудованою оперативною пам’ятю “Manchester Mark 1”. Ця машина була першою ЕОМ у світі, у якій використовувався у ролі носія інформації магнітний барабан. Проєкт керувався Міністерством оборони Великобританії:

В 50-х роках Тюринг написав фундаментальну працю “Обчислювальні машини і розум” (“Computing Machinery and Intelligence”), присвячену цифровим машинам і штучного інтелекту. В ній учений запропонував експеримент, який згодом отримає назву “Тест Тюринга” (“The Turing Test”). На його основі сучасники реалізували славнозвісну технологію “CAPTCHA”, яка сьогодні повсюдно застосовується в інтернеті для перевірки на ботів. Окрім цього були і інші роботи, зокрема пов’язані з відтворенням звуку на комп’ютері.

Алан Тюринг увійшов в історію винятковим Генієм, хоча й трохи дивакуватим. Він заклав основи криптографії і штучного інтелекту, якими по сьогоднішній день послуговуються хакери. Його по праву можна вважати батьком сучасної інформатики, людиною, яка випередила свій час й заклала фундамент для цифрової епохи

Зародження хакерства в США (1960-1970)

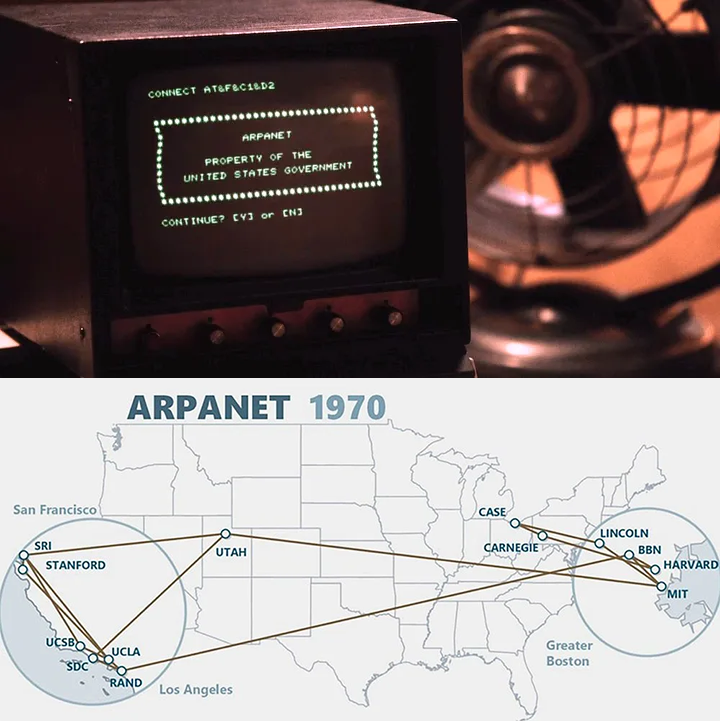

У далеких 60-х, в застінках кращих університетів і науково-дослідницьких центрів США, продовжилася захоплююча історія хакерського ремесла. Активно проєктувалися і розгорталися перші у світі ЕОМ, які звалися тоді IBM (International Business Machines). У 1957-му була створена перша мова програмування високого рівня – FORTRAN (FORmula TRANslator), а у 1964-му – BASIC (Beginner’s All-purpose Symbolic Instruction Code), а ще через 4-5 років на історичній арені з’явилися компанії Intel і AMD. 1969 рік став переломним – запрацювала перша в світі комп’ютерна мережа – ARPANET (прообраз сучасного інтернету).

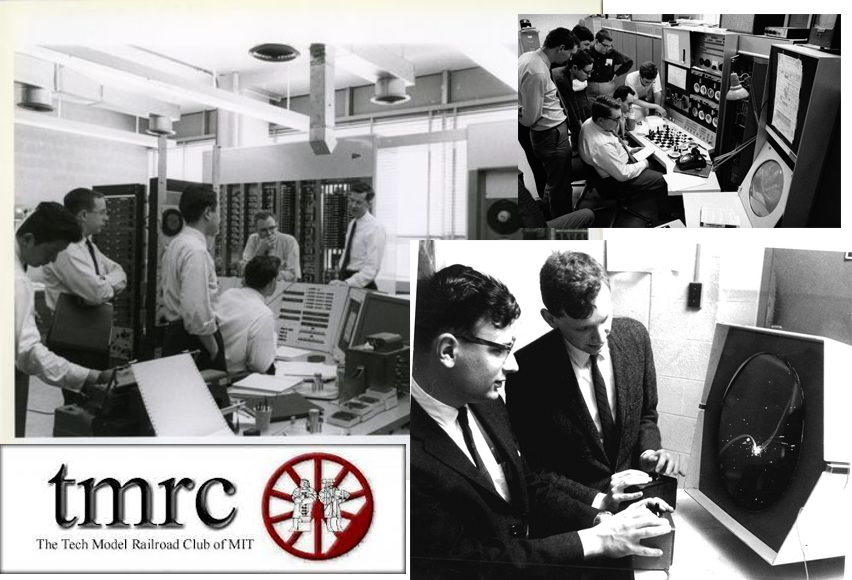

Одним з технологічних хабів був Массачусетський Інститут Технологій (MIT). Це була справжня “кузня хакерів”. Зокрема в її стінах започаткували легендарний ІТ-гурток – “Tech Model Railroad Club” (TMRC). Його учасники займамалися активним вивченням і популяризацією інформаційних технологій, удосконаленням комп’ютеризованих систем й цифрових пристроїв. У їх обов’язки входило все — і проєктування, і розробка, і тестування. Такі собі універсальні “ніндзя”, серед яких були як студенти, так і наукові співробіники. Це були справжні таланти, котрі могли самотужки підтримувати будь-який проєкт. Історично, клуб “TMRC” важається чи не першим осередком хакерів.

Саме слово “хакер” пішло від англійського дієслова “to hack” — обтесувати, зачищати. Хакерами називали програмістів, робота яких була пов’язана з тестуванням і налагодженням ЕОМ, виявленням багів і помилок в програмному забезпеченні. Хакери писали скрипти і функції, відточували алгоритми. Робили це дуже грамотно і майстерно, звідки пішли такі жаргонізми в IT-середовищі як “hooks” та “tricks”. У 1965 році програміст Вільям Д. Метьюз (William D. Mathews) з МІТ виявив одну з перших вразливостей в обчислювальних системах – в CTSS (Compatible Time Sharing System), що працювала на IBM 7090, було розкриття файлу паролів.

Комп’ютери на той час були громіздкими як шафи, а в ролі носія інформації виступали перфоровані стрічки. Для програмістів було титанічною працею навчити ці машини проводити будь-які складні операції, адже на відміну від сучасних комп’ютерів, вони були мегаповільними. Пізні комп’ютерні перфострічки мали ширину 7 або 8 рядів й використовували для запису та кодування ASCII. Перфострічки також використовувалися в мінікомп’ютерах для вводу-виводу інформації і управління верстатами з числовим програмним керуванням до середини 1980-х років.

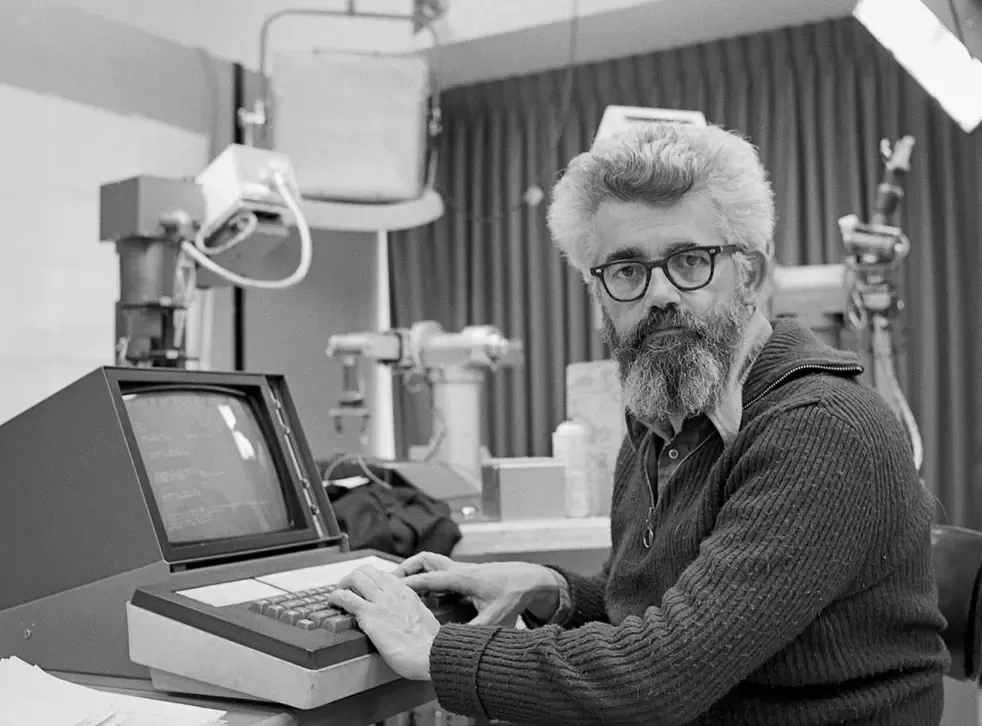

У середовищі Массачусетського Інституту існувала окрема Лабораторія штучного інтелекту (MIT AI Lab), директором якої був лауреат премії Тюринга, доктор Марвін Мінський (1927-2016). В ній розроблено безліч секретних і масштабних технологій. Під керівництвом Мінського у світ вийшло чимало відомих хакерів: Пітер Дойч, Білл Госпер, Річард Грінблат, Том Найт, Джеррі Суссман, Річард Столмен, Ed Фредкін, Браян Рейд, Джим Гослінг, Браян Керніган, Денніс Річі, Денні Гілліс та багато інших. Професор був дуже комунікабельним, вражав своєю ерудованістю та різноплановістю, мав чимало цікавих захоплень. Так, він був піаністом й написав статтю “Музика, розум і сенс” (“Music, Mind, and Meaning”), у якій досліджував когнітивні процеси в оцінюванні музики. У 1986 році Мінський став членом-засновником MIT Media Lab – лабораторія дослідження мультимедіа, науки, мистецтва та дизайну. Марвел Мінський консультував відомого режисера Стенлі Кубрика під час зйомок фільму “Космічна Одіссея” (1968). Під його керівництвом, Массачучетський університет став справжнім “логовом” хакерів. І не кожен міг туди потрапити, адже приймали тільки відданих своїй справі.

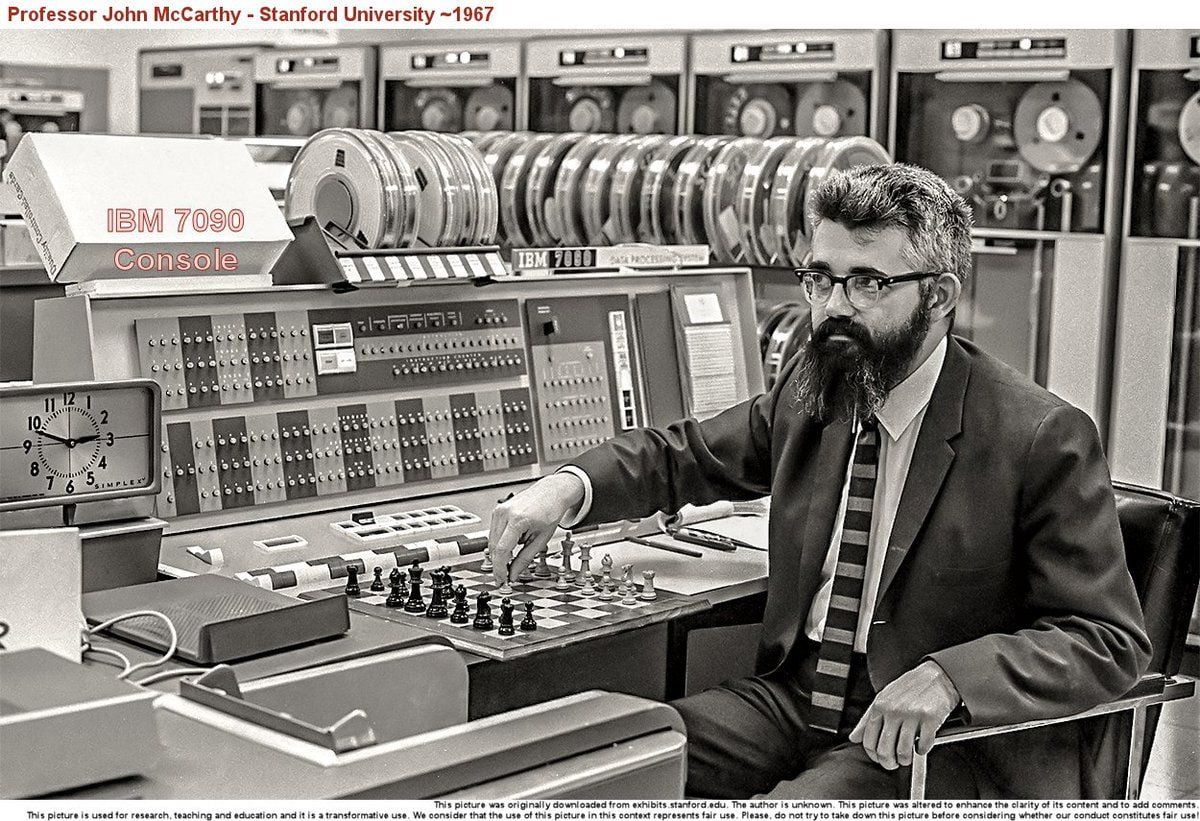

Ще однією “хакерською кузнею” був і залишається – Стенфордський університет, а точніше Стенфордська лабораторія штучного інтелекту (SAIL). Очолював її інший професор – Джон Маккарті (1927-2011), який подібно Мінському, був великим авторитетом і наставником для багатьох. З професором Мінським він потоваришував ще у студентські роки в Прінстонському університеті. Десятиліття вони обоє працювали в МІТ над проєктами у сфері штучного інтелекту, незважаючи на те, що їх підходи і характери відрізнялися. Маккарті притримувався більш консервативного підходу, не любив зайвого.

У 1971 році Джон Маккарті став лауреатом премії Тюринга за значний внесок в галузі штучного інтелекту. У 1990-му отримав Національну медаль Америки в галузі науки, а в 1998-му нагороджений премією Японії в Кіото. Його дружина Віра Ватсон була відомою програмісткою, хакершою IBM та альпіністкою. На жаль, вона безслідно зникла під час спроби сходження на вершину Аннапурна І в Гімалаях у 1978 році. Під керівництвом Маккарті зі Стенфордського університету вийшли засновники багатьох видатних компаній: Google, Yahoo, Sun Microsystems, Cisco, HP…

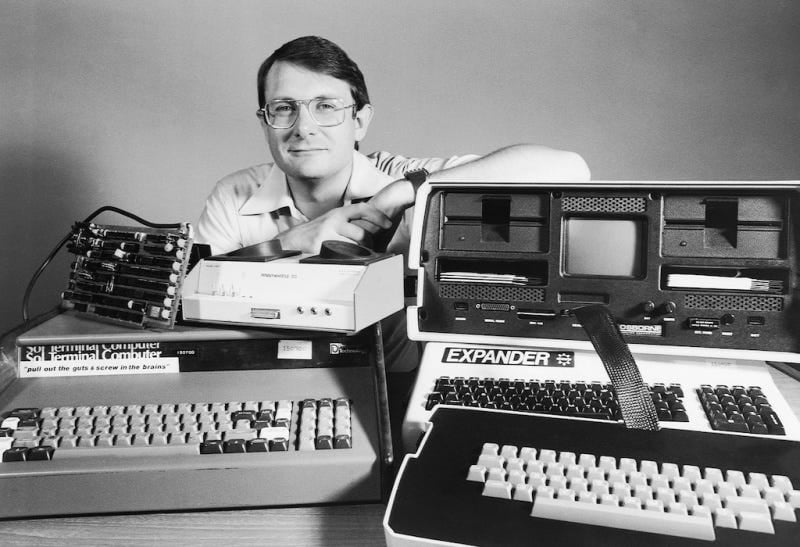

Окрім академічних Массачусетса й Стенфорда, існувала новаторська Каліфорнія. Каліфорнійський університет, який об’єднує близько 10-ти наукових закладів світового масштабу, став рушійною силою тогочасного комп’ютерного ентузіазму США. В районі затоки Сан-Франциско (Пало-Альто), активістом Фредом Муром засновано Homebrew Computer Club – легендарний клуб любителів інформатики і електроніки, об’єднаних ідеєю створення власних персональних комп’ютерів. Яскравим представником цієї “школи” був Лі Фельзенштейн — ”апаратний хакер”, який стояв біля витоків створення першого портативного ПК.

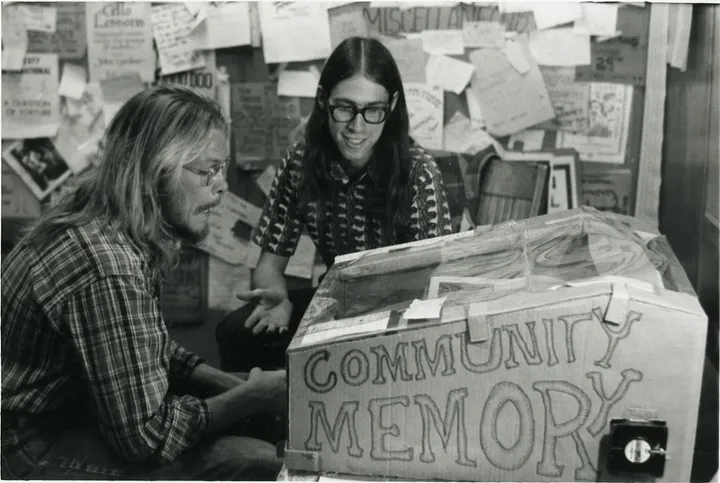

Каліфорнія у ті часи взагалі славилася неабияким вільнодумством. Мало хто знає, що у 70-х в Сан-Франциско існувала неформальна технологічна комуна під назвою Project One, яка складалася з різноманітних ІТ-підрозділів і неординарних особистостей, серед яких було чимало хіпі. Засновником була дослідниця, аспірантка інформатики в Каліфорнійському університеті – Памела Хард. Покинутий склад цукерок облаштували під приміщення для дослідницьких лабораторій. Туди часто навідувався Лі Фільзенштейн. Незабаром до них долучилася хакерша, програміст-самоучка на ім’я Джудіт Мілхон – яскрава представниця контркультури 70-х, правозахисниця, авторка багатьох книг, присвячених кіберпанку. Їй належить крилата фраза: “Дівчатам потрібні модеми…”. Джудіт навіть входила у коло розробників BSD (предок FreeBSD та NetBSD). В майбутньому вона стане головним редактором креативного журналу “Mondo 2000” й дасть початок новому руху “шифропанків”.

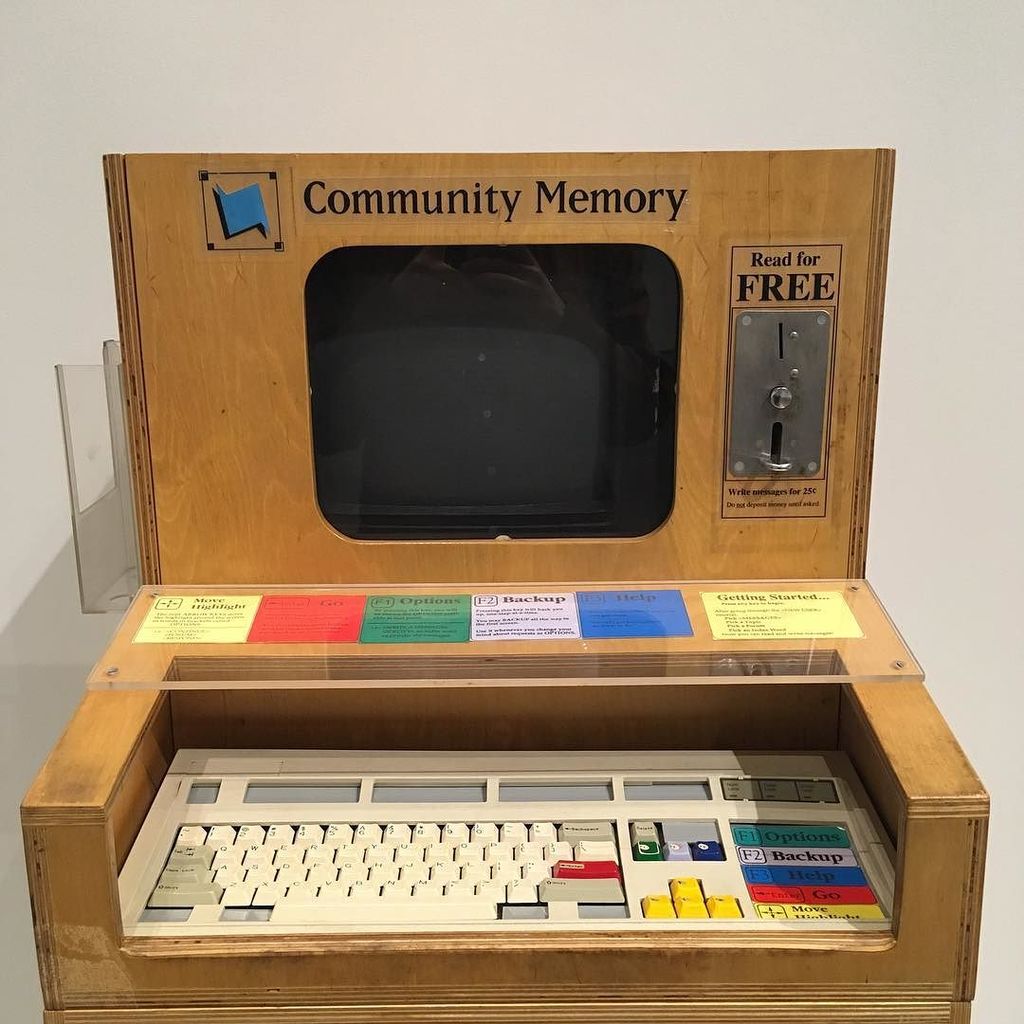

Результатом творчості усіх вищезгаданих геніїв стала Community Memory – комп’ютеризована система дошок оголошень, що на той час було фурором. Фактично це була перша протосоцмережа. І саме вона надихнула Тіма Бернерса Лі до винаходу всесвітньої мережі Інтернет – World Wide Web…

Варто згадати і Університет Карнегі-Меллона (CMU) в Піттсбурзі, штат Пенсільванія. Заснований у 1900 році підприємцем Ендрю Карнегі як приватна технічна школа. Це був ще один потужний науково-дослідницький центр, який визначив майбутнє інформаційних технологій. Його девіз звучить так: «My heart is in the work» (Моє серце у роботі, Е. Карнегі). Чимало IT-кадрів з цього університету пішли працювати експертами з кібербезпеки в АНБ. Власне, АНБ профінансувало першу групу реагування на комп’ютерні надзвичайні ситуації CERT/CC при Університеті Карнегі-Меллона. Університет не втрачає свою “марку” і досі, регулярно перемагаючи на різних хакерських турнірах (хакатонах). До слова, команда “PPP” є однією з найсильніших за всю історію конференції “DefCon”.

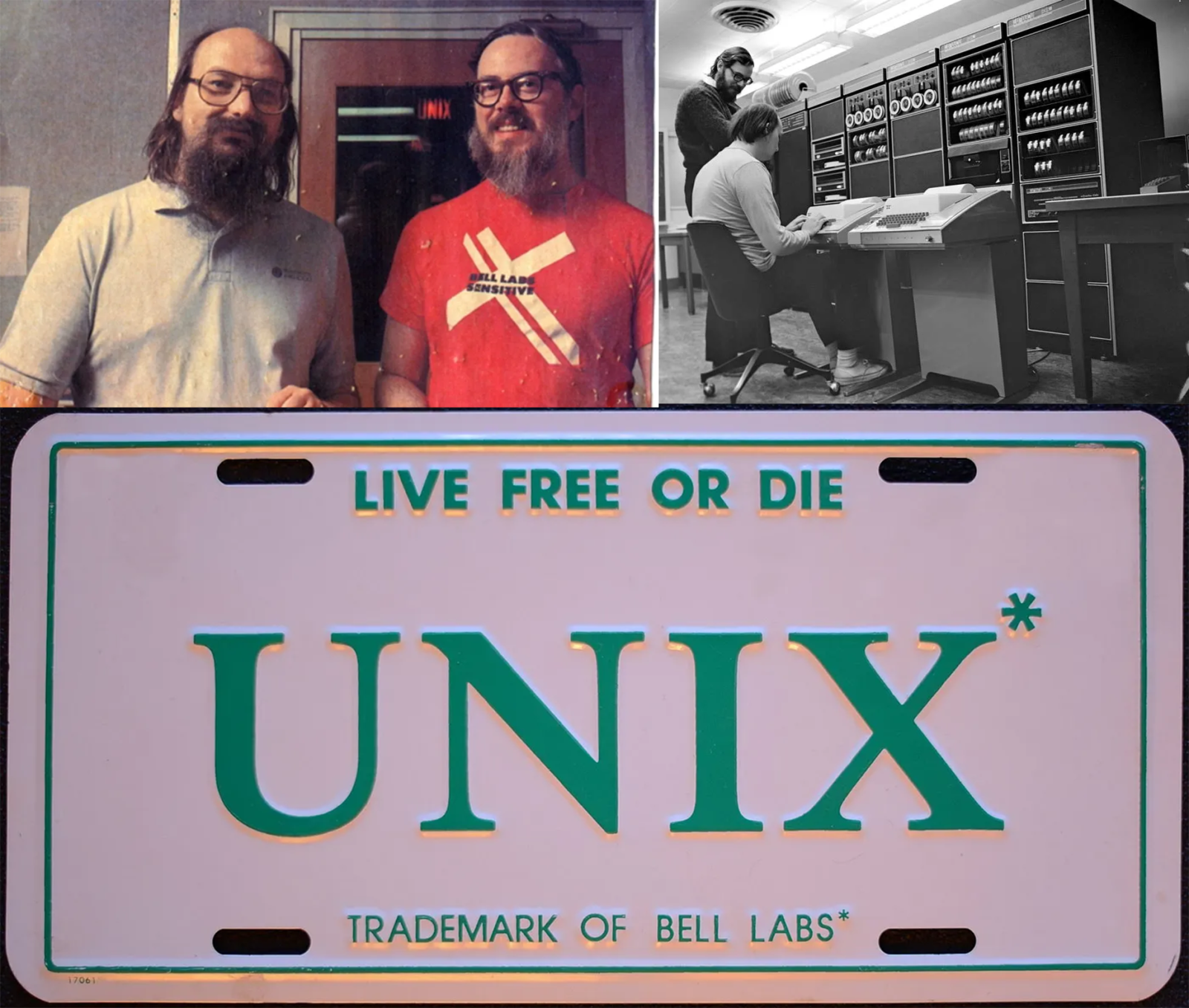

Загалом, протягом 1970-х років, завдяки різним науковим та хакерським середовищам, у США пройшов справжній бум комп’ютерних технологій. З’являються протоколи передачі даних FTP і Telnet. Активно розробляється Бобом Каном і Вінтоном Серфом стек TCP/IP. У 1971 зафіксовані перші спроби надіслати електронного листа (email) по ARPANET. У 1972 програмісти компанії Bell Laboratories (Bell Labs) – Кен Томпсон і Денніс Річі розпочали створення операційної системи UNIX, яка стала основою для майбутньої Linux. Деніс Річчі спеціально для цього створив мову програмування C, на базі якої в майбутньому постануть C++ та С#. Гаслом UNIX було: “Живи вільним або помри” (Live free or die).

Фрікінг, перші хакерські злами і атаки (1970-1980)

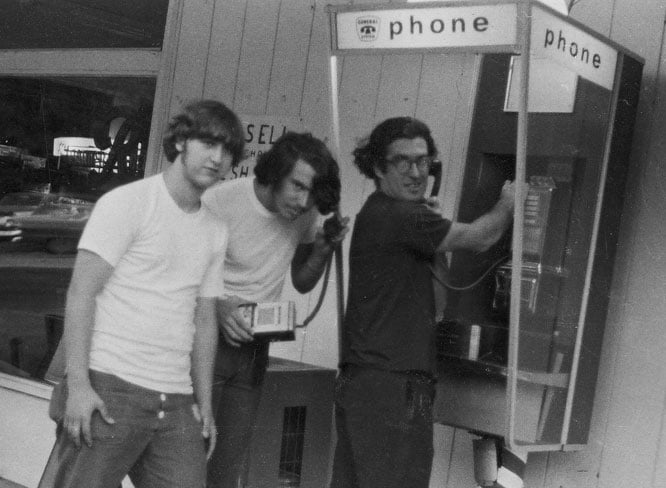

У 1972 році американський програміст Джон Томас Дрейпер активно досліджував телефонні мережі і виявив, що звичайний іграшковий свисток, упакований у коробки з кукурудзяними пластівцями Cap’n Crunch, має тональність 2600 Гц, що точно відповідало тону, необхідному для отримання внутрішньої авторизації в AT&T. У цьому йому допоміг сліпий хлопчина, який мав абсолютний слух. Таким чином це дозволило здійснювати безкоштовні телефонні дзвінки. Хакер телефонував на міжміський номер і, поки йшов набір, свистів у свисток. Сигнал свистка збігався із сигналом телефонної мережі та повідомляв про те, що Дрейпер поклав трубку. Лінія вважалася вільною й усі подальші дії телефонною системою не фіксувалися.

Людей, які спеціалізувалися на зламі телефонних ліній і мереж звали тоді – фрікерами (від англ. phreaking). Вони експериментували з технологіями, використовуючи різніоманітні методи та способи отримання безкоштовного доступу до телефонних мереж. Фрікінг був своєрідним попередником сучасного хакерства, де інструментом ставали телефони, а не комп’ютери.

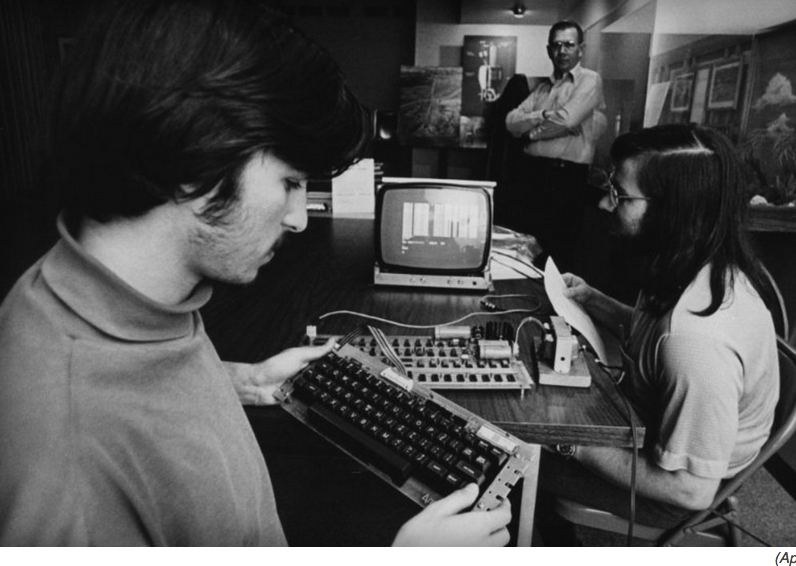

Невдовзі, бог комутаторів і телефонних ліній, “капітан Кранч” (так називали Дрейпера), познайомився з засновниками “Apple” – Стівеном Возняком і Стівом Джобсом. Разом вони розробили так-звані “сині коробочки” (Blue box) для зламу телефонних ліній. Це дозволяло їм вільно телефонувати в різні кінці світу. Вони навіть здійснювали пранки. Подейкують, якось Стівен Возняк подзвонив самому Папі Римському й представився Генрі Кіссенджером. Пізніше вони масово почали виготовляти “сині коробчки” і продавали їх студентам та місцевим жителям. Возняк був апаратним хакером, а Стів Джобс продумував маркетинг та дизайн. Винахід користувався шаленим успіхом й приніс чималий дохід парочці, однак через ризикованість діла вони свідомо відійшли від виробництва. Фактично, саме ці “хакерські коробочки” стали початком успішного становлення компанії “Apple”.

Щодо “капітана Кранча”, то за неодноразовий злам телефонних мереж його заарештували федерали та засудили до 5 років випробовувального терміну. Пізніше, коли його в інтерв’ю спитали навіщо він це робив, Дрейпер відповів:

“Мене цікавило як працює телефонна лінія. У мене не було бажання обікрасти когось, пошкодити телефонні послуги чи ухилитися від сплати. Мене більше цікавили телефонні коди, які можна набрати, і те, що дозволяв bluebox. У мене було чимало інших способів здійснювати безкоштовні дзвінки. Після звільнення з армії я мав доступ до військової телефонної системи і знав багато людей, які могли безкоштовно зв’язати мене. Тож щодо безкоштовних дзвінків це для мене нічого не означало.”

У 1981 році 23-річний любитель електроніки з Філадельфії – Ян Мерфі (Captain Zap) зламав комп’ютери AT&T і змінив внутрішній годинник, який керував тарифами для виставлення рахунків, щоб люди, які дзвонили опівдні, платили за нічним тарифом і навпаки. За цей злам Мерфі став першим відомим хакером, якого судили як за злочин.

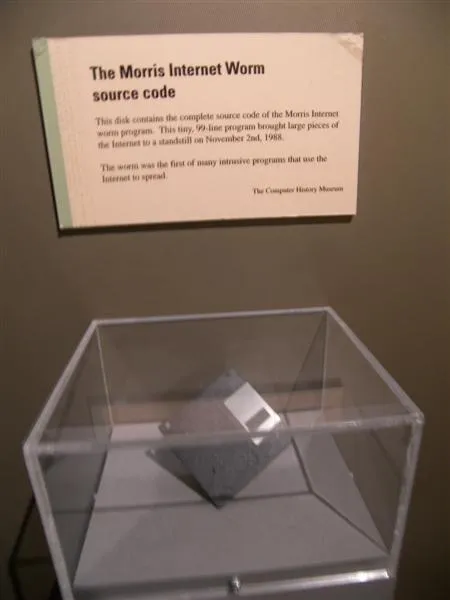

2 листопада 1988 року стався курйозний випадок, який мав серйозні наслідки для комп’ютерної спільноти й став чи не першою кібератакою в історії Інтернету. 23-річний Роберт Теппен Морріс запустив програму, яка саморозмножувалася по інтернет-мережі й паралізувала таким чином роботу тисячі комп’ютерів. Комп’ютерний вірус уразив близько 10% електронно-обчислювальних машин ARPANET, включаючи військові об’єкти та центри NASA. Збитки були оцінені в 96,5 мільйонів доларів. Шкідлива програма скористалася недоліками безпеки, приховувалась в оперативній пам’яті й зчитувала файл /etc/passwd, який містив паролі користувачів.

5 листопада 1988 року в газеті “The New-York Times” вийшла стаття під заголовком “Author of Computer ‘Virus’ Is Son Of N.S.A. Expert on Data Security” (“Автор компʼютерного вірусу є сином експерта з безпеки даних АНБ”), у ній докладно розповідалося про атаку і хто за нею стояв:

“Вірусна програма”, яка вразила чимало комп’ютерних мереж країни з вечора середи, була створена студентом інформатики, який є сином одного з найповажніших державних експертів з комп’ютерної безпеки.

Автор програми – Роберт Т. Морріс молодший, 23-річний аспірант Корнельського університету, якого друзі описують як «геніального», розробив набір комп’ютерних інструкцій як експеримент, – розповіли три джерела з детальним знанням справи The New York Times.

Програма мала жити безневинно і непомічено в Arpanet, комп’ютерній мережі Міністерства оборони, у якій вона була вперше представлена, та таємно і повільно створювати копії, які переміщатимуться з комп’ютера на комп’ютер. Але помилка в дизайні призвела до того, що він вийшов з-під контролю, в кінцевому підсумку заблокувавши понад 6000 комп’ютерів по всій країні в результаті найсерйознішої комп’ютерної «вірусної» атаки в країні.

Програма Дента заблокувала комп’ютери корпоративних дослідницьких центрів, зокрема Rand Corporation і SRI International, таких університетів, як Каліфорнійський університет у Берклі та Массачусетського технологічного інституту, а також військових дослідницьких центрів і баз по всій території Сполучених Штатів.

Творця вірусу вчора не вдалося отримати коментар. Джерела повідомили, що студент учора прилетів до Вашингтона і планує найняти адвоката та зустрітися з офіційними особами оборонного комунікаційного агентства, яке відповідає за мережу Arpanet.

Друзі студента сказали, що він не мав наміру завдавати шкоди. Вони сказали, що він створив вірус як інтелектуальний виклик для вивчення безпеки комп’ютерних систем.

Його батько, Роберт Т. Морріс-старший, багато писав про безпеку операційної системи Unix, головної комп’ютерної програми, яка була метою вірусної програми сина. Зараз він є головним науковим співробітником Національного центру комп’ютерної безпеки в Бетесді, штат Меріленд, підрозділу Агентства національної безпеки, який займається захистом комп’ютерів від зовнішніх атак. Найбільше він відомий тим, що написав програму для розшифровки символів або «паролів», які надають користувачам доступ до комп’ютерів та їхніх даних.

Старший містер Морріс у вчорашньому телефонному інтерв’ю назвав вірус «роботою нудьгуючого аспіранта».

У присутності чиновників і юристів РНБО він не став детально розповідати про справу, а сказав, що його син «для свого віку дуже добре навчений інформатиці: він вивчав її в коледжі та працював у різних місцях влітку».

Джерела повідомили, що 56-річний містер Морріс раніше не знав про цю вірусну атаку.

Пан Морріс заявив, що вірить у те, що вірус зрештою може мати позитивний ефект. “Це значно підвищило обізнаність громадськості”, – сказав він. «В майбутньому це змусить людей бути обережнішими та уважнішими до вразливостей».

Менеджери сотень дослідницьких і військових об’єктів по всій країні вчора продовжили зусилля з очищення своїх систем, а комп’ютерники вивчали вірусну програму, щоб запобігти повторенню. Декілька комп’ютерних сайтів були врятовані від вірусу, тому що системні адміністратори переписали програми безпеки з огляду на принаймні три окремі недоліки безпеки на комп’ютерах під керуванням операційної системи Unix. Більшість лазівок було виявлено лише нещодавно.

Одним з тих, хто зміг уникнути ураження, був Bell Laboratories – американська телефонна і телеграфна компанія. Тамтешні інформатики сказали, що програму з головним недоліком переписали близько року тому…

“Це схоже на класичний хак, який пішов не так”, — сказав Марк Сейден, комп’ютерний науковець, який є експертом з операційної системи Unix.

Комп’ютерні вчені зазначили, що молодший містер Морріс останнім часом працював у Bell Labs AT&T. Один із його проектів там включав перепис програмного забезпечення безпеки зв’язку для частини неофіційної мережі, що з’єднує більшість комп’ютерів з операційною системою Unix, яку розробила AT&T.

Вчені також повідомили, що в серпні батько студента подав анотацію доповіді про комп’ютерну безпеку Unix на конференцію з інформатики, яка має відбутися пізніше того ж місяця в Портленді, штат Орегон, але відкликав статтю через кілька днів, очевидно, на прохання його роботодавця – Національного центру комп’ютерної безпеки.

Комп’ютерні фахівці, які розбирають вірусну програму студента, щоб краще зрозуміти, як вона працювала, сказали, що вони були вражені її потужністю та кмітливістю.

“Ми виявили, що це складно, і він добре впорався з приховуванням інформації в програмі”, — сказав Пітер Йі, комп’ютерний дослідник з Експериментальної комп’ютерної лабораторії Каліфорнійського університету в Берклі. Він був одним із перших програмістів, який виявив вірус за допомогою спеціального моніторингового обладнання у своїй лабораторії. Пан Йі сказав, що він провів дві безсонні ночі, розбираючи програму, щоб зрозуміти її. За його словами, він складається з 47 000 символів інформації. Вірус проникає в комп’ютер, скориставшись недоліком у програмі надсилання повідомлень, щоб обійти захист системи. Потім він ховається в пам’яті, поки створює програму, яка повідомляє атакованому комп’ютеру імпортувати кілька інших програм із атакуючого комп’ютера. Потім нові програми допомагають зламати спеціально зашифрований файл паролів і використовувати паролі для проникнення на інші комп’ютери.

Експерти з комп’ютерної безпеки загалом мінімізували шкоду, завдану вірусом. Вони сказали, що атака послужить корисним уроком про те, що комп’ютерній безпеці приділяється недостатньо уваги. Однак вони зазначили, що за допомогою незначних модифікацій вірус міг би перетворитися з неприємності на смертоносну та руйнівну напасть, яка могла б знищити дані.

“Я намагався сказати людям, що щось подібне може статися протягом п’яти років”, – сказав Фред Коен, комп’ютерний вчений з Університету Цинциннаті. «Можливо, вони почнуть втрачати почуття невинності»..

“Хтось, швидше за все, почерпне з цього ідеї та імітує цей вірус”, — сказав Брюс Коул, дослідник відділу комп’ютерних наук Університету Вісконсіна. «Зараз у всіх параноїка щодо безпеки».

Коли вірус вперше вразив близько 21:00 у середу, багато комп’ютерних сайтів спочатку не ідентифікували проблему як вірус. Декілька університетів заявили, що вважають, що вони стали мішенню для пранкерів. У Прінстоні та Університеті Вісконсіна програмісти провели ніч, борючись із тим, що вони вважали внутрішньою проблемою.

На думку комп’ютерних експертів, їх можна було обдурити, тому що вірус маскувався під законного користувача, а потім заразив інші системи, використовуючи привілеї законної пошти користувача.

До ранку четверга почали широко поширюватись чутки про те, що програма є вірусом, і системні менеджери почали відключати свої комп’ютери від мережі.

В університеті Карнегі-Меллона в Піттсбурзі постраждали 80 зі 100 комп’ютерів, підключених до Arpanet. В Університеті Вісконсіна 200 з 300.

Щоб позбавити комп’ютери від вірусу, системні менеджери спочатку від’єднали свої комп’ютери від мережі, до якої вони були підключені, вимкнули їх, а потім перезавантажили, обов’язково видаливши програми, створені вірусом. Потім були додані нові захисні програми, щоб закрити лазівки, через які вірус проникав у їхні машини.

Деякі сайти вчора повідомили, що вони все ще борються з вірусом. Представники Університету Іллінойсу в Шампейн-Урбані заявили, що в четвер увечері вважали, що вони закрили лазівку, якою скористався вірус, але виявили, що він використовує інший недолік безпеки, і повернулися. Вірус все ще викликав там плутанину вчора вдень.

“Ми не можемо сказати, що він робить”, – сказав Девід К. Райла, дослідник з університету.

“Комп’ютерне співтовариство в цілому досить невимушено передає коди, іноді з навмисними люками”, — сказав Г. Дуглас МакІлрой, комп’ютерний науковець Bell Labs. “Ці люки стояли там і чекали, коли їх використають”.

Морріса хотіли засудити до 5-ти років ув’язнення, але на його щастя все обійшлося громадськими роботами та штрафом в 13326 долларів США. Його комп’ютерний вірус увійшов в історію під назвою “хробак Морріса” (The Morris Internet Worm). Вихідний код досі можна скачати в інтернеті. Сам Морріс у подальшому отримав ступінь доктора філософії прикладних наук в Гарвардському університеті та призначений викладачем в Массачусетському технологічному інституті.

Після інциденту з Робертом Моррісом та його “хробаком”, експертами почали розроблятися нові правила, стандарти та інструменти для захисту операційних систем. Зокрема, у UNIX-подібних системах з’явився файл /etc/shadow, доступ до якого був обмежений лише для суперкористувача root. Це рішення значно підвищило безпеку зберігання паролів, захищаючи їх від несанкціонованого доступу. Також було введено автоматичне блокування облікового запису після кількох невірних спроб введення пароля, що ускладнило атаки методом перебору.

У 1989 році норвезький біолог Джозеф Попп (1950-2006) розіслав поштою близько 20 000 дискет з написами на етикетці про просвітницьку інформацію про СНІД. У реальності додаток впроваджувався в AUTOEXEC.BAT, приховував папки і шифрував файли на комп’ютері. Однак зміст їх залишався при цьому не пошкодженим. Під час наступного завантаження користувач бачив пропозицію оновити ліцензію ОС, надіславши 189 доларів поштою в Панаму на рахунок компанії PC Cyborg Corporation, далі комп’ютер не завантажувався. В основі AIDS Trojan (так звали додаток) лежала симетрична криптографія, тобто для шифрування і розшифрування інформації використовувався один і той самий ключ. Це був один з найперших шифрувальників-вимагачів (Ransomware) в історії. Додаток був запущений 365 разів. Незабаром Поппа незабаром, але визнали неосудним через нібито психічну хворобу і відправили на лікування.

У відповідь на зростаючу кількість інцидентів та загроз в США зробили вагомий крок до розвитку кібербезпеки: у 1988 році в місті Піттсбург заснували першу у світі Команду реагування на надзвичайні ситуації з комп’ютерами (CERT, Computer Emergency Response Team). У тому ж році створено Національний Інститут Стандартів і Технологій (NIST), який у подальшому регулярно почав випускати документи із загальними принципами та стандартами безпеки комп’ютерних систем. У 1990 році створено міжнародну організацію для об’єднання CERT-ів з різних країн – FIRST (Forum of Incident Response and Security Teams), що сприяло співпраці та швидкому обміну інформацією про кіберзагрози.

Було запроваджено низку практик, які стали основою сучасної кібербезпеки:

- Створено керівництва RFC 1135 (“Helminthiasis of the Internet”, 1989), RFC 1136 (“Administrative Models for Distributed Network Operations”, 1989), RFC 1244 (“Site Security Handbook”, 1991), які описували технічні аспекти проблем безпеки, містили рекомендації для адміністраторів і модель координації в надзвичайних ситуаціях.

- Запроваджено алгоритми хешування паролів, зокрема MD5, що підвищували захист паролів і безпеку систем.

- Впроваджено рольові моделі доступу (RBAC), які дозволяли чітко визначати права користувачів і обмежувати доступ лише до необхідних ресурсів.

Рух за вільне ПЗ і поява GNU/Linux

У 70-80-х роках минулого століття зародилася одна з найбільш впливових течій у сфері ІТ — рух за вільне програмне забезпечення. Він став відповіддю на стрімку монополізацію програмного забезпечення та зростаючий контроль над технологіями з боку великих корпорацій.

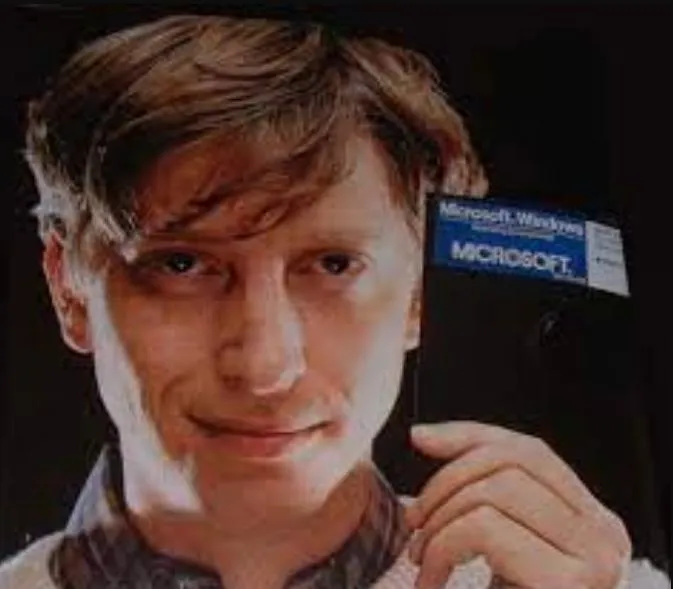

У 1975 році тоді ще маловідомий Біл Гейтс написав “Відкритого листа комп’ютерним любителям” (Open Letter to Hobbyists), у якому критикував рух, що виступав за вільне програмне забезпечення. На його думку, “комп’ютерні любителі” зневажали авторське право і незаконно розповсюджували його Altair BASIC (який по суті йому не належав). У подальшому Гейтс називав їх “комп’ютерними піратами”, що переросло у протистояння і хронічне недолюблювання Microsoft збоку хакерів.

У 1985-му, коли анонсували першу версію Windows, Стів Джобс публічно звинуватив Біла Гейтса і Microsoft у крадіжці ідеї та копіюванні Macintosh. Мова йшла про технологію “віконного” інтерфейсу, яку Біл Гейтс підгледів у засновника “Apple”. Початково вона була розроблена лабораторією Xerox PARC (Palo Alto Research Center).

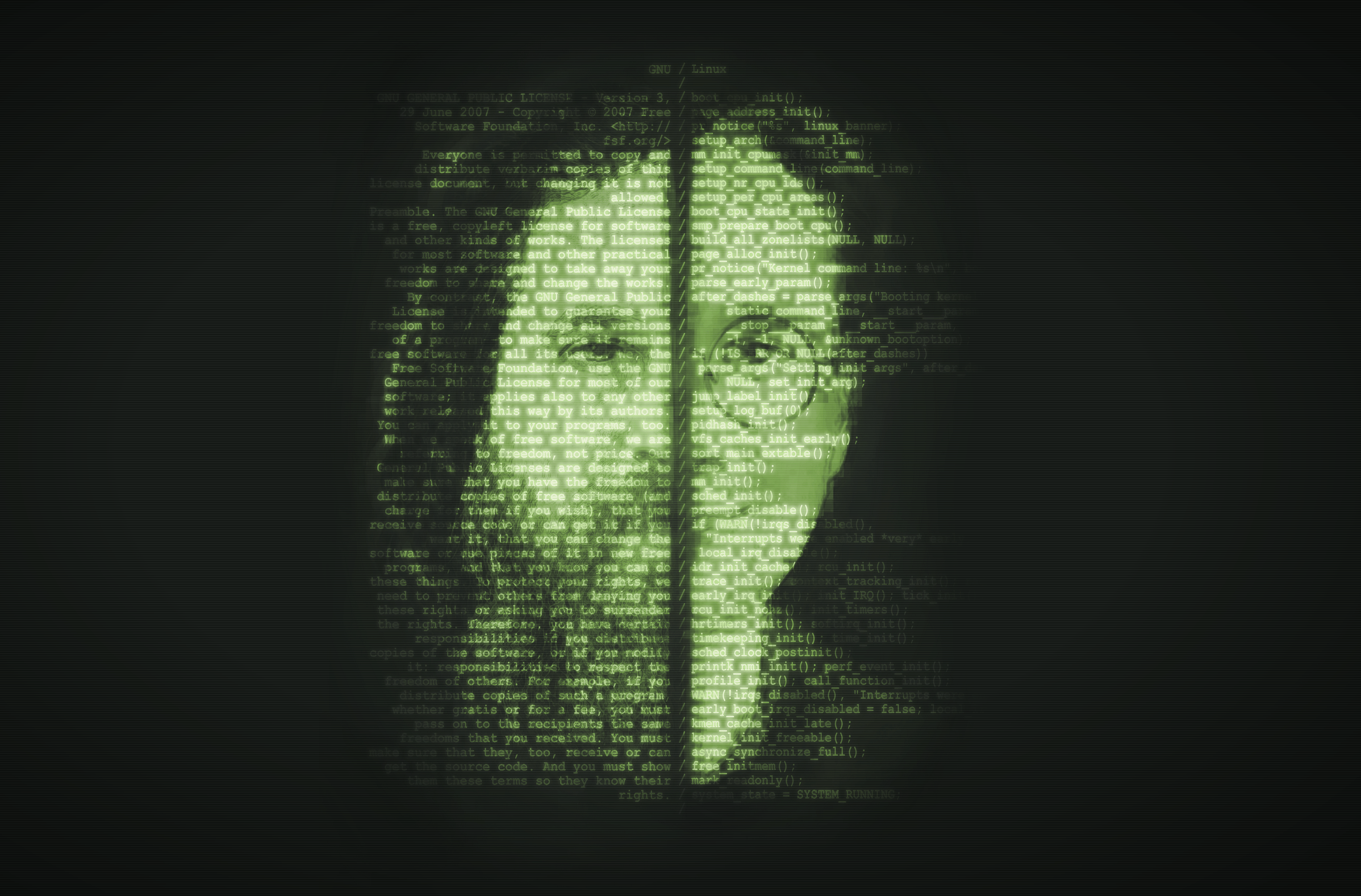

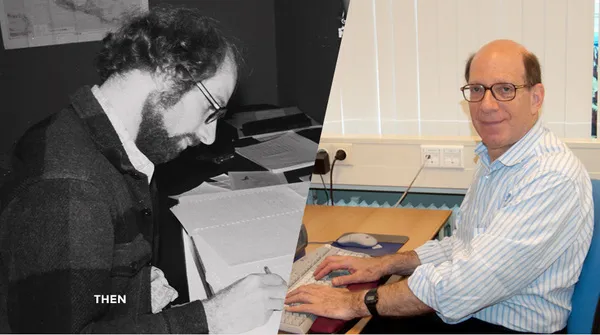

Рух за вільне ПЗ відстоював права та інтереси користувачів нарівні з правами власників програм. Вони боролися проти всякої монополії і централізованості, що суперечило бізнес-моделі, яку втілював Гейтс та інші. Серед учасників було чимало активістів, хакерів, випускників технологічних шкіл та ВУЗів, зокрема Річард Столмен – випускник Гарвардського університету, який працював в Лабораторії штучного інтелекту при MIT. У 1983 році він заснував проєкт GNU на противагу UNIX (від англ. “GNU is Not Unix”), який був розробкою A&T Bell Laboratories і містив обмеження на модифікацію коду. Мета Столмена полягала у створенні повністю вільної операційної системи, яка б не залежала від третіх сторін. У 1985 році він створив некомерційну організацію Free Software Foundation , щоб глибше зайнятись проєктом. Він також ввів поняття Copyleft – правовий механізм для збереження «вільного» статусу твору, що підлягає авторському праву, і впровадив його в GNU General Public License

В 1985 році у часописі “Dr. Dobb’s Journal”, виданні, що постало з хакерських спільнот “Кустарного комп’ютерного клубу” та People’s Computer Company, Річард Столмен опублікував “Маніфест GNU”, в якому писав:

«Я вважаю, що Золоте правило вимагає від мене, якщо мені подобається якась програма, ділитися нею з іншими, кому вона подобається. Продавці ПЗ прагнуть розділяти користувачів та панувати над ними, змушуючи кожного користувача програми погодитися не ділитися нею з іншими. Я відмовляюся порушувати в такий спосіб солідарність із іншими користувачами… Щойно GNU буде написана, кожен зможе отримати добротне системне ПЗ вільно, майже як повітря».

У 1987-му визначний вчений і винахідник Ендрю Таненбаум випускає у світ операційну систему MINIX — така собі міні-версія UNIX, але з відкритим кодом, значно полегшена і створена для освітніх цілей та задач. Ніхто ще тоді не знав, що десь в Європі, у містечку Хельсінкі в Фінляндії з’явиться хлопчина на ім’я Лінус, який вивчатиме MINIX й ламатиме собі голову над створенням власного ядра операційної системи.

1991 рік для хакерів став знаковим. Хактивісти усього світу отримали те, на що так довго чекали – безкоштовну операційну систему з відкритим кодом. Це стало можливим завдяки 21-річному хакеру, студенту Гельсіньского технологічного університету (HUT) – Лінусу Торвальдсу, який на основі проєкту GNU Річарда Столлмена створив ядро операційної системи – Kernel – монолітне, багатозадачне, з модульною архітектурою. Своє захоплення до комп’ютерів, він почерпнув від діда, Морфара – так шведи називають дідуся по материнській лінії. Початково він хотів адаптувати Minix до свого комп’ютнера PC АТ-386. У автобіографічній книзі “Just for Fun: The Story of an Accidental Revolutionary” (укр. “Просто для втіхи: Історія несподіванного революціонера”), Лінус виклав повністю всю історію створення Linux:

“Треба дивитися правді в обличчя: я був ботаніком. Хакером. Із самих ранніх років…

Свою першу зустріч із комп’ютером я не пам’ятаю, знаю тільки, що мені було близько одинадцяти. Мій дідусь купив Commodore VIC-20 року 81-го…

VIC-20 був одним із перших домашніх комп’ютерів. Він не потребував жодної збірки. Достатньо було з’єднати його з телевізором, увімкнути в мережу – і він уже з готовністю видає на екран великими великими літерами своє «READY», а поруч, очікуючи твоїх вказівок переминався з ноги на ногу величезний курсор.

Шкода тільки, робити на ньому було загалом нічого. Особливо спочатку, коли готові програми ніде не продавалися. Хіба що програмувати на Бейсику. Цим-то і зайнявся мій дідусь…

Йому хотілося поділитися цими можливостями зі мною. А ще він прагнув зацікавити мене математикою… Він саджав мене до себе на коліна і давав набивати програми, які старанно писав на папері, бо не звик працювати за комп’ютером…

Йшов 1986 або 1987 рік. Мені було років шістнадцять-сімнадцять. З баскетболом було покінчено. Я витратив купу часу, досліджуючи ринок і вибираючи, який комп’ютер купити…У підсумку я обрав Sinclair QL, про який багато хто з вас по молодості років, можливо, і не чули. Тому я коротко нагадаю його історію. Sinclair був однією з перших 32-розрядних машин на ринку домашніх користувачів… На Sinclair стояла операційна система Q-DOS… Він коштував близько двох тисяч доларів… Мені дуже подобалося програмувати ігри для Sinclair QL. Я переписував для нього свої улюблені ігри з VIC-20, іноді щось додаючи…

На Sinclair QL я пропрацював три роки. За цей час я закінчив гімназію, вступив до Університету Гельсінкі, пройшов армію. Це був прекрасний комп’ютер, але наші шляхи почали розходитися. Приблизно в останній рік я почав помічати його обмеженість…

Переді мною стояла типова для хакера проблема. Як всякий правовірний комп’ютерник, вирощений на чипі 68008, я зневажав PC. Але коли в 1986 році випустили 386-й процесор, PC почали здаватися привабливими. Вони могли робити все, що міг 68020, а до 1990 року масове виробництво і поява недорогих клонів значно знизили їхню ціну…

У кожного є книга, яка перевернула його життя… Мене особисто надихнула на подвиги «Проектування і реалізація операційних систем» Ендрю Таненбаума. Я вже обрав собі курси на осінь і з нетерпінням чекав на лекції з мови Сі та системи Unix. У передчутті цих лекцій я влітку купив вищезгаданий підручник, щоб почати готуватися заздалегідь. У цій книзі Ендрю Таненбаум, університетський професор з Амстердама, описує Minix – навчальну програму, яку він написав для навчання Unix. Minix являє собою мініатюрну Unix-систему. Щойно я прочитав передмову, познайомився з концепцією Unix і дізнався, на що здатна ця потужна, сувора і красива операційна система, я захотів купити такий комп’ютер, на якому зможе працювати Unix. Я

вирішив, що поставлю собі Minix – єдину по-справжньому корисну з відомих мені версій. Коли я почав розуміти Unix, я страшенно загорівся. Чесно кажучи – горю досі.В університеті нарешті зрозуміли, що з нею пора кінчати. У науковому світі багато хто тоді захопилися Unix, тому університет придбав MicroVAX, на якому працювала Ultrix – варіант Unix, створений корпорацією Digital Equipment. Вони захотіли приміритися до Unix. Мені не терпілося попрацювати з Unix, щоб поекспериментувати з тим, що я дізнався з книги Таненбаума. Скільки всього я міг би зробити, якби в мене була 386-та машина! Однак взяти 18 тисяч фінських марок на її купівлю мені було ніде. Я знав, що з початком навчального семестру я зможу використовувати свій Sinclair QL для виходу на новий університетський Unix-комп’ютер доти, доки не куплю собі PC – машину, на якій можна буде встановити Unix…

Простота структури Unix завжди вражала мене, як і більшість людей (ну принаймні принаймні – нас, хакерів). Майже все, що робиться в Unix, виконується за допомогою шести базових операцій (званих «системними викликами», тому що вони являють собою виклики системи для виконання тих чи інших дій), А вже з цих шести базових викликів можна побудувати майже все на світі…

Потворність, коли для будь-якої дії у системи є спеціальний інтерфейс. В Unix – все навпаки. Вона надає будівельні блоки, з яких можна створити що завгодно. Ось що таке струнка архітектура…

У Unix основна ідея: «Що менше, то красивіше»… Простота Unix не виникла сама по собі. Unix зі своєю концепцією простих будівельних блоків була ретельно розроблена Деннісом Річі та Кеном Томпсоном у Bell Labs компанії AT&T. Простоту зовсім не слід ототожнювати з легкістю. Простота вимагає проектування і гарного смаку….

У Unix склалася репутація магніту, що притягує зсунутих маргіналів комп’ютерного світу. Заперечувати цю репутацію не має сенсу. Вона справедлива… Згадайте: адже Unix зародилася наприкінці 60-х – на початку 70-х… Її створювали технарі з покоління «діти – квіти». Ідея свободи Unix більшою мірою пов’язана з духом тієї епохи, аніж з самою операційною системою. Це був час нестримного ідеалізму. Революція. Свобода від влади. Вільне кохання. І відносна відкритість Unix, нехай і пояснювалася відсутністю на той момент комерційних інтересів, приваблювала до системи людей такого типу…

2 січня 1991 року. Цього дня магазини вперше відкрилися після Різдва і мого двадцять першого дня народження – двох головних днів мого фінансового року. Отримавши свої різдвяні та «деньнароджені» гроші, я прийняв грандіозне економічне рішення купити комп’ютер за 18 тисяч марок, що становило приблизно три з половиною тисячі доларів. половиною тисячі доларів. Такої суми у мене і в помині не було, тому я хотів купити комп’ютер у кредит, заплативши початково третину вартості. Реально комп’ютер коштував 15 тисяч марок. Решта набігала за три роки як відсотки на кредит…

На комп’ютері було встановлено урізану версію DOS. Я ж хотів працювати з Minix, різновидом Unix, тому я зробив замовлення і чекав майже місяць, поки моя покупка добереться до Фінляндії…

Весь той місяць я грав у «Принца Персії» на новому комп’ютері. Або читав книжки, щоб зрозуміти, як він працює. Нарешті, у п’ятницю вдень Minix прибула, і того ж вечора я її встановив. Для цього довелося вставити в комп’ютер по черзі шістнадцять дискет…

Ендрю Таненбаум – той амстердамський професор, який написав Minix, – хотів, щоб система залишалася навчальним інструментом. Тому вона була навмисно понівечена. Існували заплатки – тобто вдосконалення до Minix, зокрема знаменита заплатка австралійського хакера Брюса Еванса (це був цар і бог Minix 386). З його латкою Minix на 386-му ставала набагато кращою. Я почав читати телеконференцію з Minix в онлайні ще до купівлі нового комп’ютера, тому від самого початку знав, що хочу встановити саме вдосконалену версію Еванса. Але через ліцензійні обмеження довелося спочатку купити вихідну версію Minix, а потім неабияк повозитися, прилаштовуючи заплатки Еванса. Це була ціла справа…

У мене виникло безліч претензій до Minix. Найгірше була емуляція терміналу, дуже важлива для мене програма, тому що саме її я використовував для підключення до університетського комп’ютера. Я залежав від цієї емуляції щоразу, коли зв’язувався з університетським комп’ютером, щоб попрацювати з потужною Unix-системою або просто вийти в онлайн. Довелося писати власну програму емуляції. Я вирішив не підлаштовувати її під Minix, а спиратися прямо на апаратний рівень. Розробка програми давала змогу, крім всього іншого, детально вивчити роботу 386-го…

Оскільки я програмував на голому залізі, мені довелося почати з BIOS – найпершої програми з ПЗП, з якої починається завантаження. BIOS починає зчитувати інформацію або з дискети, або з жорсткого диска. Я помістив свою програму на дискету. BIOS зчитує перший сектор дискети і починає його виконувати. Я вперше працював з PC, і мені треба було розібратися, як усе це робиться. Усе відбувається в так званому «реальному режимі». Але для того щоб скористатися всіма можливостями ЦП і його 32-розрядністю, потрібно було увійти в «захищений режим». А для цього потрібно задати купу різних параметрів. Тому для побудови програми емуляції терміналу таким шляхом потрібно було знати, як працює ЦП. Почасти саме тому я писав на асемблері – хотів розібратися в ЦП. Ще потрібно було знати, як писати на екран, як читати з клавіатури, як читати з модему і писати на нього. Я хотів мати два незалежні процеси. Один мав читати інформацію з модему

і видавати її на екран. А інший – читати з клавіатури і надсилати модему. Для цього я хотів використовувати два двосторонні канали. Це називається перемиканням завдань, і апаратна частина 386-го його підтримує. Я був у захваті від свого плану…Ось так починалася Linux. З перетворення тестової програми на пакет емуляції терміналу…

Мій емулятор терміналу обростав наворотами. Я регулярно використовував його, щоб під’єднатися до університетського комп’ютера й отримати пошту або взяти участь у конференції з Minix. Біда була в тому, що я хотів завантажувати і закачувати файли. Тобто мені потрібно було вміти писати на диск. Для цього моїй програмі емуляції потрібен був драйвер дисковода. А ще їй був потрібен драйвер файлової системи, щоб вона могла вникати в організацію диска і записувати завантажувані файли…

Я крутився як білка в колесі: програмування – сон – програмування – їжа (солоні сухарики) – програмування – сон – програмування – душ (нашвидкуруч) – програмування. До кінця роботи стало зрозуміло, що моя програма перетворюється на операційну систему. І я став думати про неї не як про програму емуляції терміналу, а як про операційну систему…

From: torvalds@klaava.Helsinki.Fi (Linus Benedict Torvalds)

To: Newsgroup: comp.os.minix

Subject: Gcc-1.40 і запитання по posix

Message-ID: <1991 Ju 13,100050. 9886@klaava.Helsinki.Fi>

Date: 3 Jul 91 10:00:50 GMT

Привіт, мережівці!

Я зараз роблю один проєкт (під minix), і мені потрібне визначення стандартів

posix. Хто-небудь знає, де можна взяти їхню останню версію, бажано в

електронному вигляді? Ftp-сайти годяться….Моє повідомлення не пройшло непоміченим. Кожна обізнана людина (а хто ще стане читати сайт Minix?) зрозуміла, що я пишу операційну систему. Інакше навіщо б мені знадобилися правила POSIX? Моє повідомлення викликало цікавість Арі Лемке, викладача з Технічного університету Гельсінкі. Арі по-дружньому звернувся до мене, запропонувавши виділити на університетському FTP-сервері каталог, у який я зможу помістити свою операційну систему, коли вона буде готова, щоб кожен за бажання міг її звідти завантажити.

Таким чином на сервері ftp.funet.fi, який адмінімтрував Арі Лемке, було вперше опубліковано код майбутньої операційної системи. Початкова назва мали бути “Freax” (від англ. freaks – фанатики, диваки та останньої літери “x” від UNIX). Однак, Лемке перейменував каталог за іменем автора — /pub/os/Linux. Торвальдс не став заперечувати, хоча він не планував називати операційну систему так. Йому спочатку здавалося це не надто скромним.

В колах прихильників вільного ПЗ, програмістів та хакерів, нова операційка швидко набула популярність і стала культовою. Адже власника, який би міг заявити на неї права – не існувало, система розповсюджувалась за ліцензією GNU General Public License (GPL), що гарантує повну свободу використання, вивчення, модифікацію та вільне поширення програмного забезпечення. А головне, GNU запобігала монополізації коду однією особою чи організацією, зберігаючи його відкритим і вічнодоступним для всіх. Розробники з усього світу долучалися та працювали над вихідним кодом. Кожен вносив свою лепту. Таким чином Linux стала першою абсолютно вільною і безкоштовною операційною системою, яка є набутком громади.

Ядро (Kernel) постійно покращувалось і розвивалося природнім чином. На відміну від Windows, де вихідний код є пропрієтарним, а розвиток системи контролюється виключно корпорацією Microsoft, Linux мав відкритий вихідний код і продуману архітектуру. Це дозволяло адаптувати його до найрізноманітніших потреб — від суперкомп’ютерів до смартфонів, вбудованих систем і навіть побутової техніки. В Linux не було нічого прихованого, таємного чи корисливого, зате чимало свіжого і нового. Як писав хакер, популяризатор вільного програмного забезпечення Ерік Реймонд (ESR, Eric S. Raymond):

“Linux згубний. Хто б міг подумати, що операційна система світового рівня може, немов хто махнув чарівною паличкою, постати з зусиль кількох тисяч розробників, які працюють неповний робочий день, розкидані по всій планеті та з’єднані лише тоненькими ниточками інтернету?”

Початково інтерфейс Linux являв собою командий рядок (CLI, Command Line Interface), але згодом він отримав графічний інтерфейс (GUI, Graphic User Interface), заснований на системі X Windows (X11). Її розробили в Массачуссетському Інституті Технологій в рамках проєкту Athena. У 1998 році з’явилася графічна оболонка для Linux – KDE, а за нею ще одна – GNOME.

Пінгвін як головний тотем Linux з’явився лише у 1996 році, коли розробники вирішили обрати талісман для операційної системи. Торвальдс обмовився, що йому дуже подобаються пінгвіни. У висновку Ларрі Юінг в графічному редакторі GIMP намалював ситого і задоволеного пінгвіна, який сидить. Йому дали назву – Tux, скорочено від “Torvalds Unix”.

Хакери з усього світу прагнули зробити Linux справжньою народною операційною системою, яка б протистояла монополії Microsoft і пропонувала альтернативу закритим корпоративним продуктам. З часом з’явилася величезна кількість дистрибутивів, кожен із яких відповідав різним потребам і запитам користувачів: Debian, Ubuntu, OpenSUSE, RedHat, Manjaro, Mint, Arch тощо. Ця різноманітність уособлює свободу вибору, що є провідною ідеєю GNU/Linux.

Наприкінці 1996 року Лінус Торвальдс виїхав до Силіконової долини, в штат Каліфорнія, США, де долучився до компанії Transmeta. У 2003 він покинув її і приєднався до проєкту Open Source Development Labs (OSDL), де займався розробкою ядра Linux. В 1998 Торвальдс разом з Річардом Столменом був удостоєний премії EFF Pioneer Award. У 1999 році журнал MIT Technology Review включив його до списку TR100 – “ТОП 100 інноваторів віком до 35 років”. В рамках некомерційної організації The Linux Foundation (LF) Лінус продовжив роботу над своїм незмінним проєктом. На даний момент, він активно підтримує операційну систему і керує оновленнями її ядра.

У 2024 році Торвальдс змушений був відсторонити 20 російських розробників з команди підтримки ядра. Чітко давши усвідомити, що Linux ніколи не був, не є і не стане інструментом маніпуляцій в чиїхось деструктивних руках. Цей крок став символічним підтвердженням того, що Linux – проєкт з відкритим кодом, проєкт, котрий слугує винятково – Свободі, Честі та Розвитку.

До речі, термін “Open Source” з’явився лише у 1998 році. Він замінив більш вузький термін “free software” (вільне програмне забезпечення), а також щоб уникнути плутанини між словом «вільний» та «безкоштовний» – в англійській мові вони позначаються одним і тим же словом «free». Його популяризували Ерік Реймонд та Брюс Перенс, засновники проєкту Open Source Initiative (OSI).

Ерік Реймонд також є автором фундаментального есе “Собор і Базар” (англ. “The Cathedral and the Bazaar”), у якому розкривається вся концепція вільного програмного забезпечення, акцентується на важливості ролі GNU/Linux та ідеї громади. Громада постає ключовим елементом творення. Коли тисячі людей одночасно вільно співпрацюють як ті мурашки, обмінюючись ідеями і виправляючи недоліки в реальному часі, в результаті формуючи досконалий, довершений “мурашник”. Ерік Реймонд назвав таку модель побудови програмного забезпечення – “базарною”. Їй протиставляється зовсім інша – “соборна модель”, де повний доступ і контроль над проєктом має лише обмежена купка осіб.

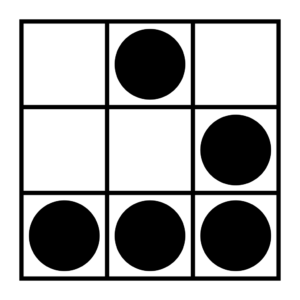

У 2003 році Ерік Раймонд запропонував універсальну емблему для хакерів – планер, або глайдер (англ. glider) – це симуляція математичної “Гри життя” (Conway’s Game of Life), яка являє собою площину поділену на клітинки. По ній переміщуються рухомі фігури (планери, або глайдери). З кожним циклом вони зміщуються на кілька клітин у певному напрямку. Цей рух є безкінечним, він утворює все нові і нові конструкції. Подібним чином функціонують закони еволюції, зокрема генетичні закони Конвея.

Способи візуалізації емблеми хакерів в текстовому ASCII-вигляді:

|_|0|_| [ ][*][ ] [ ][0][ ] 0 1 0 .O. xox O |_|_|0| [ ][ ][*] [ ][ ][0] 0 0 1 ..O xxo O |0|0|0| [*][*][*] [0][0][0] 1 1 1 OOO ooo OOO

Алгоритм «хакерської емблеми» на кубику Рубика: D2 L2 F2 R2 U2 B2 D2 F2 R2 U2 R2 U2

Легендарні хакерські групи і хакери-одинаки (1980-1990-2000)

Наприкінці 80-х по всьому світу стали з’являтися перші андерграундні кола, в яких згодом постануть професійні хакерські групи. Їхніми учасниками здебільшого ставала молодь, незадоволена тодішнім суспільно-політичним устроєм. “Великий Брат” стежив за кожним. Будь-які дії, пов’язані з комп’ютерами, які виходили за межі дозволеного, могли бути криміналізовані.

У 1986-му в США вийшов репресивний “Закон про комп’ютерне шахрайство та зловживання” (Computer Fraud and Abuse Act, CFAA), який встановлював жорстокі правила покарання. Хакерів все більше сприймали як злочинців, а не Геніїв. Заручниками ставали навіть підлітки, яких саджали в тюрми або пожиттєво позбавляли право користуватися комп’ютером. Коли відомого хакера Кевіна Митника запитали “Чи вважаєш ти себе злочинцем?”, він відповів: “Ні, я себе злочинцем не вважаю. Але якщо мати на увазі технологічні закони, які зараз на рівні сінгапурських, де заборонено жувальні гумки, тоді я – злочинець”.

Комп’ютерні технології ставали новою формою протесту. В результаті активного “закручування гайок” урядами, озброєні мишками і клавіатурами, комп’ютерні генії почали вести електронну боротьбу в інтернеті – зламувати і проникати в урядові системи, викрадати і публікувати секретні матеріали, пропагувати вільний, відкритий доступ до інформації. Як кажуть: “Якщо не контролюватимеш сам – контролюватимуть тебе”. Таким чином, з’явилось поняття – “Black-Hat Hackers”, тобто “Хакери Чорного Капелюха”. На противагу їм зв’явилися також “Хакери Білого Капелюха” (Етичні Хакери, англ. Ethical Hacker) та навіть “Сірого Капелюха” (Grey-Hat Hackers). Сам термін зародився ще в 1950-х роках в часи “вестернів”, де «поганих хлопців» (злочинців) зазвичай зображали в чорних капелюхах, а «хороших хлопців» (героїв) — у білих. З часом хакерство “чорного капелюха” переросло в індустрію, комерціалізувалося, з’явилися організовані APT/Ransomware групи.

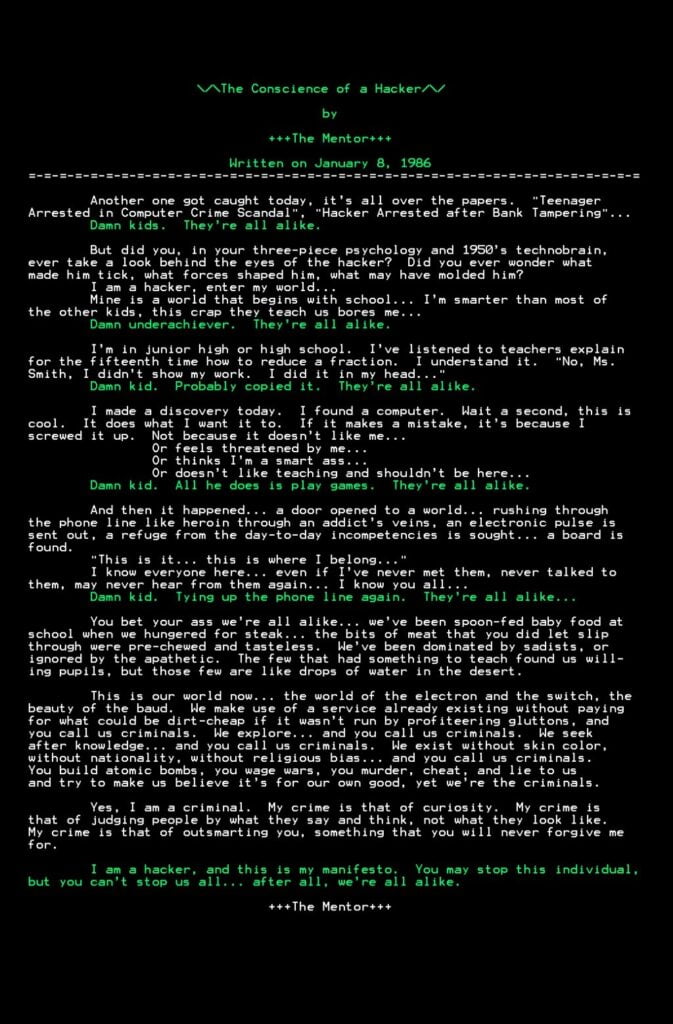

“Маніфест Хакера” (1986)

8 січня 1986 року в журналі Phrack (Том 1, Випуск 7, phile 3/10) опублікували документ під назвою “Маніфест Хакера” або “Совість Хакера” (“The Conscience of a Hacker”), який був своєрідним криком душі тогочасного покоління. Його автора під ніком “Mentor” (Лойд Бланкеншіп) арештували в юному віці за те, що викрив Секретну службу США.

==Phrack Inc.==

Том перший, випуск 7, файл 3 з 10

=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=- =-=-=-=-=-=-=-=-=-=-=-=-=-=-=

Невдовзі після мого арешту було написано наступне…\/\The Conscience of a Hacker/\/

by

+++The Mentor+++

Написано 8 січня 1986 року

=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=-=- =-=-=-=-=-=-=-=-=-=-=-=-=-=-=Сьогодні спіймали ще одного, про це пишуть у газетах. «Підліток заарештований у скандалі з комп’ютерними злочинами», «Хакер заарештований після підробки банку»…

Прокляті діти. Вони всі схожі.Але чи ви, у вашій психології трьох частин і техномозку 1950-х років, ви коли-небудь заглядали хакеру в очі? Ви коли-небудь замислювалися, що змушує його рухатися, які сили сформували його?

Я хакер, увійдіть у мій світ…Мій світ починається зі школи… Я розумніший за багатьох інших дітей, це лайно, якому вони нас вчать, мені набридло…

Проклятий недоносок. Вони всі схожі.Я навчаюсь у середніх або вищих класах. Я слухав пояснення вчителів в п’ятнадцятий раз як скоротити дріб. Я це розумію. “Ні, місіс Сміт, я не покажу свою роботу. Я зробив її у своїй голові…”

Проклята дитина. Напевно, скопіював. Вони всі схожі.Сьогодні я зробив відкриття. Я знайшов комп’ютер. Зачекайте секундочку, це круто. Він робить те, що я хочу. Якщо він робить помилку, це тому, що я облажався. Не тому, що воно мені не подобається…

Або відчуває загрозу з боку мене…

Або думає, що я розумник…

Або не любить викладати і не повинен бути тут…

Проклята дитина. Все, що він робить, це грає в ігри. Вони всі схожі.І тоді це сталося… двері відчинилися у світ… відправлений електронний імпульс рвонувся по телефонних лініях, як героїн з вен наркомана, шукаючий притулок від повсякденної некомпетентності знайдено… дошку знайдено.

«Ось воно… Те, до чого я належу…»

Я знаю тут кожного… навіть якщо я ніколи не зустрічав його, ніколи не розмовляв з ним, і можу більше ніколи його не почути… Я знаю вас усіх…

Проклята дитина. Знову займає телефонну лінію. Вони всі схожі…Ви готові присягнути своєю дупою, що ми всі однакові. У школі нас усіх годували дитячим харчуванням з ложечки, коли нам хотілося біфштексу… Ті шматочки м’яса, що нам діставалися, були розжовані і несмачні. Над нами домінували садисти та ігнорували байдужі. Ті небагато, хто міг чогось навчити, знаходили в нас бажаних учнів, але вони були як краплі води в пустелі.Але тепер у нас свій світ — світ електрона і клавіатури, світ краси даних. Ми використовуємо існуючі системи і не хочемо платити за те, що могло б бути безкоштовним, але належить багатим кнурам. Але ви називаєте нас злочинцями. Ми досліджуємо — і ви називаєте нас злочинцями. Ми шукаємо нових знань — і ви називаєте нас злочинцями. Нас не хвилює колір шкіри і національність, ми живемо без релігійної ворожнечі — і ви називаєте нас злочинцями. Ви створюєте ядерні бомби, розпалюєте війни, убиваєте, брешете і намагаєтеся змусити нас повірити, що все це для нашої ж користі — так, тоді ми — злочинці.

Так, я — злочинець. Мій злочин — цікавість. Мій злочин — те, що я суджу про людей по тому, що вони говорять і думають, а не по тому, як вони виглядають. Мій злочин в тому, що я — за межами вашого розуміння, і цього ви мені ніколи не пробачите…

Я — хакер, і це — мій маніфест. Ви можете зупинити мене, але нас усіх вам не зупинити. Тому що ми усі одне ціле

+++The Mentor+++

____________________________________________________________________________

“Маніфест Кіберпанка” (1997)

Хакерський світ знає іще один великий маніфест, опублікований у 1997 році болгарським дослідником безпеки, автором проєкту The Cyberpunk Project (TCP) та книги “Антологія Кіберпанку” (“), Крістіаном Кірчевим.

Документ розбитий на різні частини й охоплює майже усі аспекти субкультури кіберпанків, хакерів. Незважаючи на дещо схожий до “Маніфесту” Бланкеншіпа “юнацький максималізм”, документ Кірчева насправді є досить зрілим. У ньому основний акцент зроблений на філософській та суспільно-політичній складовій. Досить чітко підкреслюються основні причини і проблеми. Відчувається дух дисидентства, хакерства, вільнодумства. Документ надає комплексне бачення і концепцію кіберпанку. У 2003 році була опублікована друга версія цього маніфесту.

Публікуємо повний текст першої версії у перекладі з англійської (мова оригіналу) на українську:

«Маніфест Кіберпанка»

Крістіан А. Кірчев

14 лютого 1997 рокуМи — ELECTRONIC MINDS, група вільнодумних бунтарів. Кіберпанки. Ми живемо в кіберпросторі, ми всюди, ми не знаємо кордонів. Це наш маніфест. Маніфест Кіберпанків.

I. Кіберпанк

1. Ми ті самі, Інші. “Технологічні щури”, що пливуть в океані інформації.

2. Ми – це скромний школяр, який сидить за останньою партою в дальньому кутку.

3. Ми – це підліток, якого всі вважають дивним.

4. Ми – це студент, який зламує комп’ютерні системи та намагається досягти межі своїх можливостей.

5. Ми – це доросла людина, яка сидить на лавці в парку з лептопом на колінах й програмує нову віртуальну реальність.

6. Нам належать гаражі, напхані електронікою. Паяльник на робочому столі та розібраний на частини радіоприймач. Підвал, у якому стоять комп’ютери, дзижчать принтери та гудуть модеми – все це теж наше.

7. Ми бачимо реальність в іншому світлі. Ми бачимо більше, ніж прості люди. Вони бачать лише те, що зовні. Ми бачимо те, що всередині. Реалісти з поглядом романтиків – ось хто ми такі.

8. Ми дивні люди, про яких практично нічого невідомо. Люди, які індульують у своїх власних думках, щодня сидять за комп’ютером, шукають необхідну інформацію в мережі. Ми рідко виходимо з дому. Ми робимо це іноді лише для того, щоб сходити в сусідню халупу або бар, де ми зустрічаємося зі своїми нечисленними друзями. Іноді ми виходимо з дому, щоб зустрітися з черговим клієнтом, або наркодилером… або просто здійснити прогулянку.

9. У нас мало друзів, лише кілька людей, із якими ми ходимо на вечірки. Усіх інших ми знаємо лише у мережі. Наші справжні друзі там, на іншому кінці дроту. Ми знаємо їх за каналами ретрансляції діалогів IRC, за групами новин та іншими системами, в яких працюємо.

10. Нам начхати на те, що про нас думають інші. Нам наплювати на те, як ми виглядаємо і що кажуть люди за нашої відсутності.

11. Більшість із нас любить жити потайки, залишатися в тіні і спілкуватися один з одним лише за потребою.

12. Дехто з нас любить бути на виду, вони люблять славу. Їх знає весь андеґраунд. Їхні імена на слуху. Але всіх нас об’єднує одне – усі ми Кіберпанки.

13. Суспільство нас не розуміє. Ми виглядаємо «таємничими» і «божевільними» в очах звичайних людей, які далекі від інформації та свободи думки. Суспільство не визнає нас – суспільство, що живе, думає і дихає одним єдиним способом – як усі.

14. Воно забороняє нам думати, що ми вільні люди. Вільнодумство заборонено.

15. У кожного Кіберпанку є індивідуальність, він не маріонетка. Кіберпанки – це люди, починаючи від звичайнісіньких і нікому не відомих, до геніїв-техноманьяків, музикантів, що грають електронну музику та дослідників-самоучок.

16. Кіберпанк більше не є жанром художньої літератури. Це не субкультура. Кіберпанк – це нова окрема культура, дитя нової епохи. Культура, яка поєднує наші погляди та інтереси. Ми становимо єдине ціле. Ми кіберпанки.ІІ. Суспільство

1. Суспільство, що оточує нас, пов’язує один з одним людей і предмети, перетворює їх на єдину масу й повільно затягує на хиткі піски часу.

2. І хоча у це важко повірити, всім уже очевидно, що ми живемо в хворому суспільстві. Так звані реформи, якими повсюдно вихваляються наші уряди – це лише незначні зрушення, тоді як можна здійснювати цілі стрибки.

3. Люди бояться нового та невідомого. Вони воліють старі, перевірені істини. Вони бояться змін. Вони бояться втратити те, що вже мають.

4. Їх страх настільки сильний, що перетворився на зброю. Їхній страх забороняє вільнодумство. І в цьому їхня головна помилка.

5. Люди повинні залишити свій страх позаду і рушити вперед. Який сенс постійно тримати синицю в руках, якщо можна спіймати журавля. Все, що потрібно зробити – це простягнути руки та відчути нове; дати свободу помислам, ідеям та словам.

6. Нові покоління віками виховувалися в дусі своїх прабатьків. Ідеалом вважається те, чого дотримується більшість. Індивідуальність забута. Люди думають однаково, використовуючи кліше, завчені з дитинства. А коли якась дитина наважується кинути виклик владі, її карають і наводять як поганий приклад. Ось що трапляється з тими, хто висловлює свою думку та ігнорує думку вчителя.

7. Наше суспільство боляче і потребує лікування. Ліками є зміна системи…ІІІ. Система

1. Система. З багатовіковим минулим, що існує на принципах, яким немає місця у сьогоднішньому світі. Система, яка практично не змінилася від часу своєї появи.

2. Це неправильна система.

3. Щоб керувати нами, Система має обманним шляхом нав’язувати свої правила. Уряд хоче, щоб ми сліпо дотримувалися його вказівок. Ми живемо в інформаційних сутінках. Коли люди одержують інформацію, відмінну від інформації уряду, вони не можуть відрізнити правду від брехні. Тому брехня стає правдою – правдою, що лежить в основі всього. Таким чином правителі керують нами за допомогою брехні, а звичайні люди не можуть розрізнити правду і сліпо йдуть за урядом, повністю довіряючи йому.

4. Ми виборюємо свободу інформації. Ми боремося за свободу слова та друку. За свободу висловлювати наші думки, не побоюючись переслідування Системи.

5. Навіть у найцивілізованіших і демократичних країнах Система поширює дезінформацію. Навіть у країнах, які претендують на звання колиски свободи слова. Дезінформація – основна зброя Системи. Зброя, яку вона успішно використовує.

6. Саме мережа допомагає нам вільно розповсюджувати інформацію. Мережа, яка не має меж і не знає межі.

7. Все, що належить нам, належить вам. Все, що вам належить, належить і нам.

8. Кожен може використовувати інформацію. Обмежень немає.

9. Шифрування інформації – це наша зброя. Зашифровані революційні послання можуть безперешкодно поширяться по Мережі, і уряд може лише здогадуватись про їх зміст.

10. Мережа – це наше королівство, у мережі ми королі.

11. Закони. Світ змінюється, але закони залишаються незмінними. Система не змінюється, лише деякі деталі приводяться у відповідність до нового часу, проте в цілому все залишається на своїх місцях.

12. Нам потрібні нові закони. Закони, які відповідають часу, в якому ми живемо, та світові, що нас оточує. Не закони, побудовані на досвіді минулого. Закони, побудовані для сьогоднішнього дня. Закони, що відповідають дню завтрашньому.IV. Бачення майбутнього

1. Деякі люди не замислюються над тим, що відбувається у світі. Вони дбають лише про себе, про свій мікрокосмос.

2. Такі люди можуть бачити лише похмуре майбутнє, майбутнє їхнього особистого життя, яким вони живуть у даний момент.

3. Інші стурбовані майбутніми подіями. Їх цікавить усе, що відбуватиметься у майбутньому у глобальному масштабі.

4. Їхній погляд на життя більш оптимістичний. В їхніх очах майбутнє виглядає чистішим і прекраснішим. Вони можуть уявити собі людину, що стала більш значущою, і світ, який став мудрішим.

5. Ми знаходимося десь посередині. Для нас важливим є те, що відбувається зараз і те, що відбудеться завтра.

6. Наші погляди спрямовані у Мережу. І Мережа розростається з кожним днем.

7. Незабаром весь світ буде обплутаний мережею: від військових систем до домашніх комп’ютерів.

8. Але мережа – це колиска анархії.

9. Її не можна контролювати й у цьому її сила.

10. Кожна людина залежатиме від Мережі.

11. Вся інформація курсуватиме по мережі, замкнена в хаосі нулів та одиниць.

12. Той, хто контролює мережу, контролює інформацію.

13. Ми будемо жити у змішанні минулого та сьогодення.

14. Погане йде від людини, а добре від технології.

15. Мережа контролюватиме маленьку людину, а ми контролюватимемо Мережу.

16. Якщо не контролюватимеш сам, контролюватимуть тебе.

17. Інформація – це сила!V. Де ми?

1. Де ми?

2. Ми всі живемо у хворому світі, де ненависть – це зброя, а свобода – мрія.

3. Світ розвивається надто повільно. Кіберпанку важко жити у вічно недоробленому світі, дивитися на оточуючих та бачити як погано вони будують свій світ.

4. Ми йдемо вперед, вони тягнуть нас назад. Суспільство стримує нас. Так, воно стримує свободу думки. Своїми безжальними освітніми програмами у школах та університетах. Вони тренують у дітей однакове бачення світу. Будь-які заперечення припиняються та караються.

5. Наші діти навчаються в цій застарілій системі, що не змінилася. Системі, яка не допускає вільнодумства та потребує чіткого дотримання “правил”…

6. У якому світі ми жили б зараз, якби люди рухалися вперед стрибками, а не повзли.

7. Кіберпанк, тобі дуже важко жити у цьому світі.

8. Здається, що час зупинився.

9. Ми опинилися у потрібному місці, але не у потрібний час.

10. Все довкола надто банально, люди не змінюються. Начебто суспільство хоче повернутися в минуле.

11. Деякі люди, які намагаються знайти свій світ, світ Кіберпанку, знаходять його та будують власними руками. Будують у своїх думках, у реальності, що змінюється. Тому вони живуть у віртуальному світі. У вигаданому світі, що знаходиться поза межами всесвіту.

12. Деякі люди звикають до реального світу, такого, який він є насправді. Вони продовжують жити в ньому, але вони не люблять його. Вони не мають іншого вибору, але вони вірять у те, що світ вирветься з обіймів порожнечі й рушить вперед.

13. Все, що ми намагаємося зробити – це змінити ситуацію. Ми намагаємось пристосувати сьогоднішній світ до наших потреб та поглядів. Максимально використовуємо його можливості і не звертаємо уваги на усілякий мотлох. Там, де нам не під силу щось змінити, ми можемо просто жити, жити як Кіберпанки. Не має значення те, наскільки важким буде наше життя. Коли суспільство завдає удару, ми завжди відповідаємо.

14. Ми будуємо власні світи у Кіберпросторі.

15. Серед нулів та одиниць, серед бітів інформації.

16. Ми будуємо свою спільноту. Спільнота Кіберпанків.Кіберпанк!

Борись за свої права!

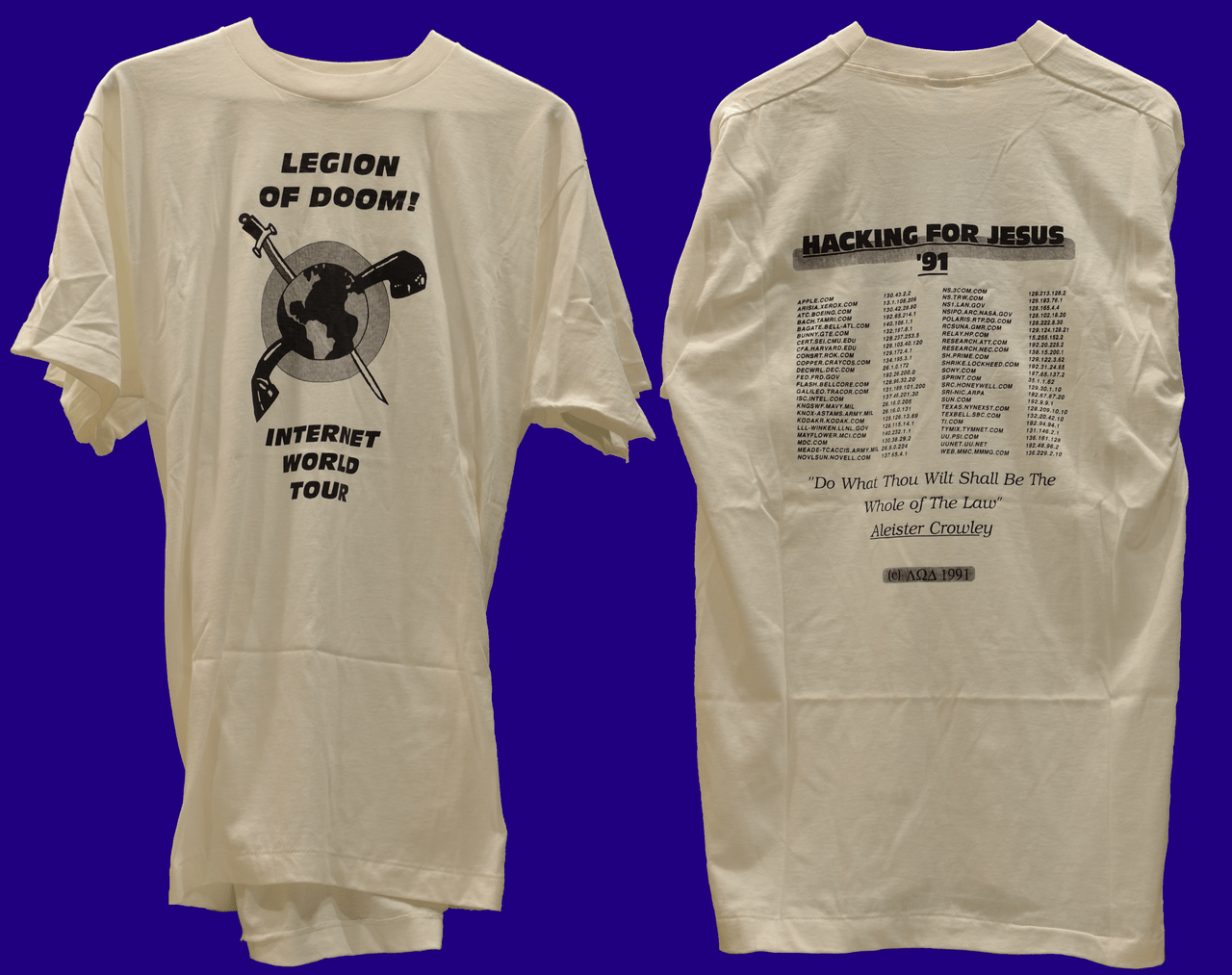

Legion of Doom (LOD)

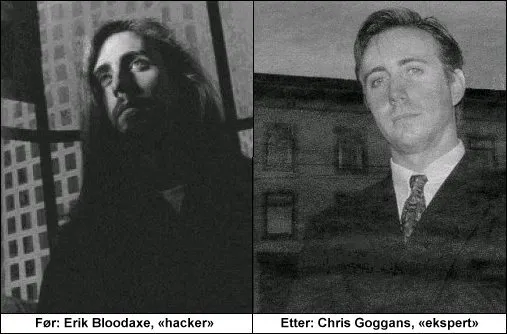

Однією з перших професійних, дорбе організованих хакерських груп була “Legion of Doom” (LOD) , куди входив й Бланкеншіп. Її засновник – Кріс Гоггенс (“Eric Bloodaxe”, укр. Ерік Кривава Сокира). Учасниками були: Phiber Optik (Mark Abene), Patrick Karel Kroupa (Lord Digital), Lex Luthor, Monster X, The Prophet, Doc Holiday, Pucked Agent 104, Dr DOS, Blue Archer, Unknown Soldier та інші хакери.

LOD проводили несанкціоновані операції з телекомунікаційними пристроями, системами, мережами. Часто це робилося просто заради розваги та самоствердження. Пізніше з’ясувалося, що угруповання було причетне до масштабних неполадок в телефонних мережах корпорації AT&T. 15 січня 1990 року близько 60000 американських домогосподарств втратили телефонний зв’язок приблизно на 9 годин. Унаслідок розслідування, з 7 до 9 травня 1990 року в 14 штатах США було проведено масову поліцейську операцію під назвою “Сонячний Диявол” (англ. Sun Devil), у якій узяли участь до 150 офіцерів федеральної служби безпеки. У рамках заходів відбулося вилучення 42 комп’ютерів і 23000 дискет. Низці членів LOD висунули звинувачення в порушенні авторських прав на інтелектуальну власність та заподіянні шкоди електронним і комп’ютерним системам.

The Masters of Deception (MOD)

У тісному контакті з LOD співіснувала ще одна група — “The Masters of Deception” (MOD). Її заснували Еліас Ладопулос (Acid Phreak) та Phiber Optik (Mark Abene). Помітними учасником був Джон Лі (Corrupt). Часто між LOD та MOD виникали свої внутрішні кібер-розборки. У 1992 році угруповання звинуватили в несанкціонованому прослуховуванні телефонів та зламі урядових комп’ютерів. Обвинуваченим загрожувало максимальне покарання у вигляді позбавлення волі строком на 50 років і штраф у розмірі 2,5 мільйона доларів у разі визнання їх винними за всіма пунктами обвинувачення.

Один з лідерів MOD, Марк Абене, був неповнолітнім і отримав 12 місяців тюремного ув’язнення. Відбувши річний термін у федеральній в’язниці “Табір” у Шуйлкіллі, штат Пенсільванія, він був звільнений у листопаді 1994 року. Абене заробив значну репутацію в субкультурі хакерів регулярно з’являючись у радіошоу “Off the Hook”, обговорюючи і захищаючи мораль хакерів на публічних форумах та в інтерв’ю. Сьогодні він відомий фахівець з кібербезпеки, пише статті для великих видань, читає лекції в різних університетах.

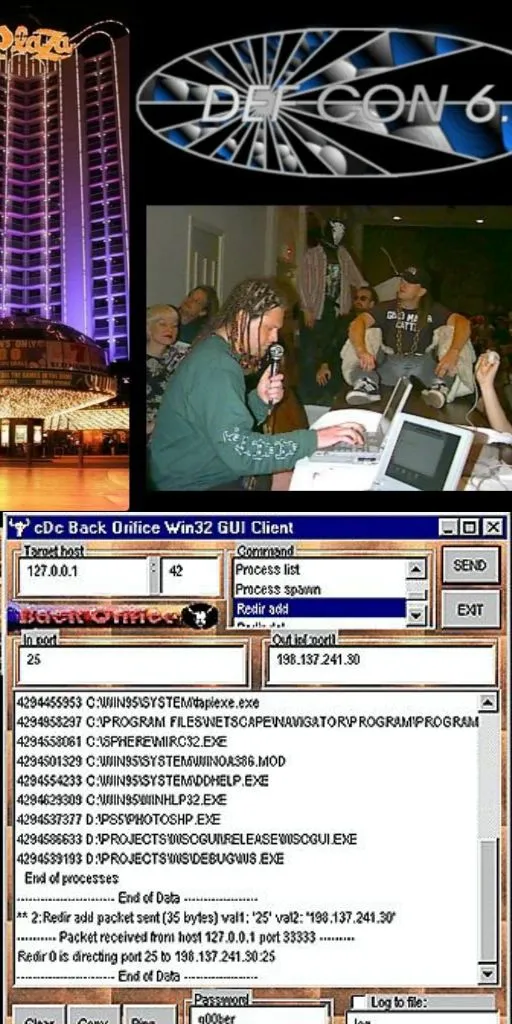

Cult of Dead Cow (cDc)

Важливий внесок в розвиток хакерської субкультури здійснила група “Cult of Dead Cow” з Техасу, відома як cDc Communications. Це топове об’єднання, відоме з 1984 року, яке вело потужну просвітницьку діяльність на всіх фронтах – розробляли хакерський софт, організовували акції, протести, конференції, випускали друковані видання, запускали радіостанції і розповсюджували музику. Чимало учасників “cDc” були членами LOD і MOD. Кажуть, це вони придумали термін “хактивізм”, визначивши його як “хакінг на захист прав людини”. Деякі з них приймали активну участь в кібервійськах США проти Китаю, Ірану, Іраку та у подальшому стали штатними співробітниками Агентства передових оборонних дослідницьких проєктів (DARPA), що свідчить про їх неабияку професійну підготовку. Про “cDc” докладно розповідається у книзі Джозефа Менна – Культ мертвої корови. Як оригінальна хакерська супергрупа могла би врятувати світ (2021).

Chaos Computer Club (CCC)

В Європі одним з найвпливовіших та найстаріших хакерських об’єднань є “Chaos Computer Club” (CCC), засноване у 1981 році в Берліні. Навколо нього гуртувлаось і гуртуються чимало хакерів. Одним з яскравих представників ССС був Карл Кох (Karl Koch), якого звинувачували в роботі на КГБ. В травні 1989-го його обгорілі рештки знайшли в лісовому масиві неподалік Целле. Офіційна версія – самоспалення, однак криміналісти вважають, що смерть хакера не була спричинена власним бажанням. Про Коха зняли художній фільм “23”. Загалом, це була дуже загадкова і непересічна особистість.

Ще одним відомим представником німецької школи хакерів є Карстен Нол (Karsten Nohl) – видатний криптограф, засновник Security Research Labs (SRLabs), який прославився тим, що розклав мобільну мережу GSM буквально на “атоми” та зламав “вздовж і поперек”. Його авторству належать десятки презентацій по безпеці мобільних пристроїв та мереж. Йому належать слова: “Ми можемо віддалено встановити додаток на мобільний телефон жертви, і він працюватиме абсолютно незалежно від телефону. Ми можемо шпигувати за вами. Ми можемо використовувати ваші криптоключі для шифрування телефонних дзвінків. Ми можемо прочитати ваші SMS. Окрім просто шпигунства, ми можемо викрасти критично важливі дані про власника з SIM-картки телефону – вашу мобільну особистість – і зняти кошти з вашого рахунку”.

На сьогодні, CCC залишається активним технологічним хабом, щорічно проводиться конференцяї Chaos Communication Congress. Було встановлено рекорд за чисельністю – було зібрано більше 9000 гостей. Також CCC видають журнал Datenschleuder і випускають радіо-шоу “Chaosradio”.

Цікаво, що у 1989 році в Ліоні було створене агентами спецслужб фейкове угрупування “CCC France” з метою виявити активних членів та зібрати інформацію про французьку хакерську спільноту. Інші відомі представники Chaos Computer Club: Daniel Domscheit-Berg (Daniel Schmitt), Markus Hess, Boris Floricic (Tron).

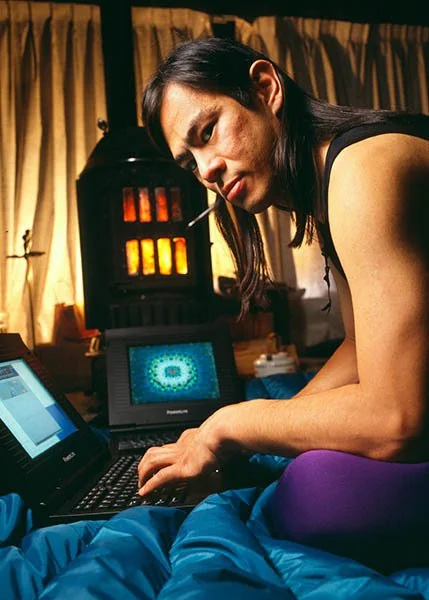

Internetional Subversives

У 1987 році розпочав свою хакерську діяльність студент Мельбурнського університету, знаменитий австралієць Джуліан Ассанж. Під поетичним псевдонімом, взятим у Горація, “Mendax” (благородний брехун), разом з друзями “Trax” і “Prime Suspect”, він створив елітну хакерську групу “International Subversives” (Міжнародні диверсанти). Їх основним кодексом було – не пошкоджувати IT-систем, зате ділитися інформацією. У висновку, вони зламали Пентагон, об’єкти Міністерства оборони США, MILNET (підмережа ARPANET), ВМС США, NASA та багато всього іншого.. Ассанж імовірно також був причетний до створення мережевого “хробака” WANK (Worms Against Nuclear Killers).

Австралія у ті часи була “меккою” для хакерів. Туди з’їжалися сім’ї талановитих емігрантів. Окрім Ассанжа, в історію увійшли такі особистості як: Нахшон Евен (Phoenix), Річард Джонс (Electron), Метью Фланнері (Aush0k), Х’ю Реймонд Гріффітс. У 1997 році дослідник Суелетт Дрейфус написав про них книгу “Underground”, а у 2012-му за її мотивами відзняли телевізійний фільм “Underground: The Julian Assange Story”. Раніше, у 2003 вийшов австралійський документальний фільм “In the Realm of the Hackers”.

LulzSec

Одна з хакерських груп генерації 2000-х – LulzSec. Їх гасло: “Сміємося з вашої безпеки з 2011 року”. До складу групи входило близько 5 осіб. LulzSec здійснили сотні атак на сайти різних компаній: SONY, Nintendo, Bethesda Game Studios, HBGary та інших. “Поклали” сайт ЦРУ. Ними була атакована Церква баптистів у Вестбро. Невдовзі члени угрупування були ідентифіковані ФБР і засуджені на різні терміни ув’язнення. Цікаво, що інформатором виявився зрадник – Hector Xavier Monsegur (Sabu).

LulzSec увійшли в історію як одне з найперспективніших та найефективніших, після LOD і MOD, незалежних хакерських об’єднань . Їхні кібероперації надихнули багатьох “анонімусів” на створення власних об’єднань.

Lizard Squad

З англійської «Lizard Squad» перекладається як – “загін ящірок”. Ця група “Black-Hat” хакерів, дещо схожа на LulzSec, спеціалізувалася в основному на DDOS-атаках різного масштабу. Їхні жертви – великі ігрові сервери, онлайн-платформи, корпоративні веб-сайти. Жертвами стали – XBOX, SONY PlayStation, різноманітні політичні партії.

В 2014 році “ящірки” здійснили цілий ряд атак, серед яких Sybil-атака (різновид DDOS) на мережу TOR. В 2015 році від LizardSquad постраждали сайти Malaysia Airlines.

26 січня 2015 року “ящірки” завалили сервери Facebook та Instagram. Також постраждали Tinder і HipChat. Lizard Squad взяли на себе відповідальність за цей кіберінцидент, розмістивши повідомлення у Twitter-акаунті, який раніше використовувався групою. Атака тривала менше ніж годину. Пізніше Facebook опублікував заяву, в якій йшлося про те, що нібито винні його власні інженери, і що порушення роботи його сервісів не було результатом сторонньої атаки, а сталося після того, як вони внесли зміну, яка вплинула на їхні системи конфігурації.

Також Lizard Squad активно застосовували атаки соціальної інженерії, зламували облікові записи відомих знаменитостей і потім викладати скомпрометовані дані в мережу. У 2019 році група взяла відповідальність за атаку на Лейбористську партію Великобританії.

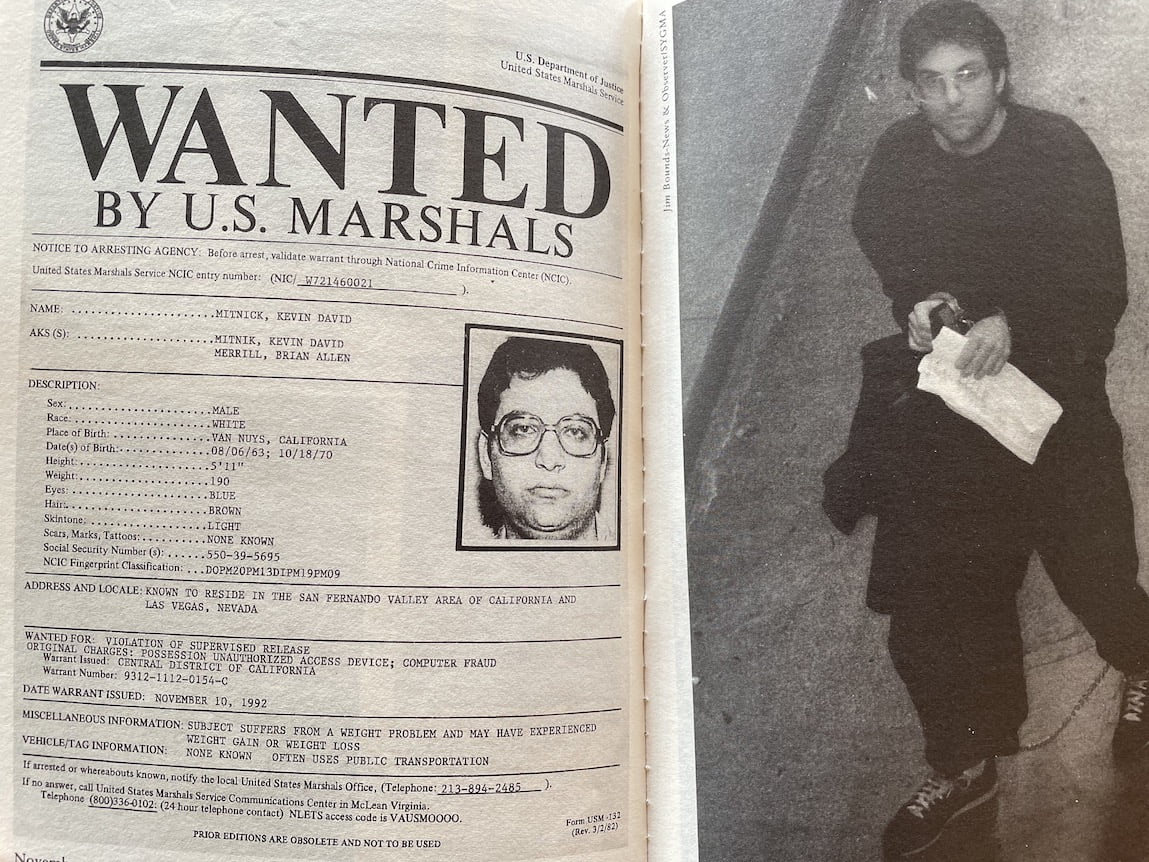

Кевін Митник

Одним з найрозшукуваніших Геніїв кіберпростору став – Кевін Девід Митник. Це був хакер-одинак. Віртуоз соціальної інженерії і телефонний фрікер, який міг створювати незареєстровані телефонні номери, дзвонити кому-завгодно з чужих номерів, прослуховувати і роз’єднувати розмови, вводити мов той ілюзіоніст в оману… Більше 10 років Митник царював у світі телекому. Багато в чому саме завдяки йому у масовій свідомості утвердився образ хакера як “ботаніка в окулярах”.

Він жив в Каліфорнії, ночами практикуючи фрікерство, досліджуючи телефонні і стільникові мережі, таємно читаючи переписки, вдосконалюючи своє “хакерське мистецтво”… У 1987 році на нього вийшли агенти ФБР. Кажуть, його видав кращий друг і напарник. Кевіна засудили на 1 рік арешту без права користуватися комп’ютером. У 1990-му він вже був на свободі, але дещо затих. Аж поки у 1994-му компанія Motorola не заявила, що якийсь хакер викрав їх програму для обслуговування стільникового зв’язку. І нарешті, у компанії McCaw Cellular Communications викрали серійні номери нових мобільних телефонів. З погляду ФБР, це була справа рук Митника. На нього знову оголосили “полювання”. Виявилося, що хакер підробив кілька документів, що посвідчують особу та переховувався під чужим ім’ям.