Значення операційної комп’ютерної безпеки у сьогоднішньому світі аж ніяк не перебільшене. Навпаки, на фоні постійних атак і кіберінцидентів, цифрова безпека все більше прирівнюється до фізичної. Чи не кожен з нас володіє цифровим пристроєм з якого щоденно виходить у мережу Інтернет. Ми користуємося онлайн-сервісами, соцмережами, месенджерами, додатками. Як захистити свій цифровий слід в інтернеті? Як залишити недоторканими свої персональні і метадані? Ми підготували експертні поради з інформаційної та операційної безпеки, які стануть в пригоді кожному.

- Що таке операційна безпека (OPSec)?

- Порада №1. Використовуйте складні паролі

- Порада №2. Шифруйтесь й зберігайте конфіденційність

- Шифруйте текстові повідомлення

- Перевіряйте контрольні суми

- Використовуйте месенджери з наскрізним шифруванням

- Використовуйте електронну пошту з PGP-шифруванням

- Уникайте онлайн-трекерів

- Створюйте одноразові повідомлення

- Шифруйте файли

- Шифруйте накопичувачі

- Використовуйте VPN

- Порада №3. Завжди вмикайте багатофакторну авторизацію/аутентифікацію

- Порада №4. Зберігайте анонімність, конфіденційність, приватність

- Використовуйте анонімні операційні системи

- Створіть цифрового двійника

- Використовуйте нікнейми

- Використовуйте аватари

- Обмежуйте доступ до вашої інформації

- Перевіряйте людей

- Перевіряйте витоки

- Додаткові поради

- Порада №5. Перевіряйте файли і URL-посилання

- Порада №6. Користуйтесь ліцензійним програмним забезпеченням, оновлюйте його

- Порада №7. Налаштуйте безпечний DNS

- Порада №8. Використовуйте захищений браузер

- Порада №9. Встановіть антивірус та налаштуйте файєрвол

- Порада №10. Верифікуйте інформацію, здійснюйте факт-чекінг, дотримуйтесь інформаційної гігієни

- Додаткові джерела і посилання

Що таке операційна безпека (OPSec)?

Операційна безпека (Operational Security, OPSec) – це комплекс заходів (технічних і нетехнічних) щодо захисту критично важливої інформації, наприклад персональних, службових, конфіденційних даних. Включає запобігання витокам, загрозам, вразливостям, компрометації. Операційна безпека захищає користувача від кібератак, несанкціонованого доступу та інших зловживать на стороні зловмисників. Сам термін був введений в маси військовслужбовцями та розвідниками США після Другої світової та В’єтнамської війн.

Щоб налагодити операційну безпеку, спершу необхідно зрозуміти вектори та поверхню атак й побудувати модель загрози (Threat Model).

Для цього треба дотримуватись логіки й дати відповідь на запитання:

- Хто ваш ворог або що вам загрожує? (Уряд, правохоронні органи, злочинці, суперники, конкуренти і т.д.)

- Від чого намагаєтеся захиститися?

- Що саме хочете захистити?

- Яка мета ворога/зловмисника?

- Якими будуть наслідки, якщо не вдасться захиститись?

У цьому контексті радимо також ознайомитись з матеріалом: Безпека як потреба людства.

Процес моделювання може бути складним і насиченим, в залежності від цілей та ситуації. Він охоплює 4 стадії налагодження: Публічність -> Приватність -> Анонімність -> Конфіденційність.

Нижче ми відштовхнемося від найпростішої фундаментальної моделі загроз, таких як – втрата анонімності і компрометація персональних даних середньостатистичного користувача інтернету. Наша умовна мета – збереження конфіденційності і запобігання ризикам деанонімізації на своєму пристрої (комп’ютер/мобільний).

Порада №1. Використовуйте складні паролі

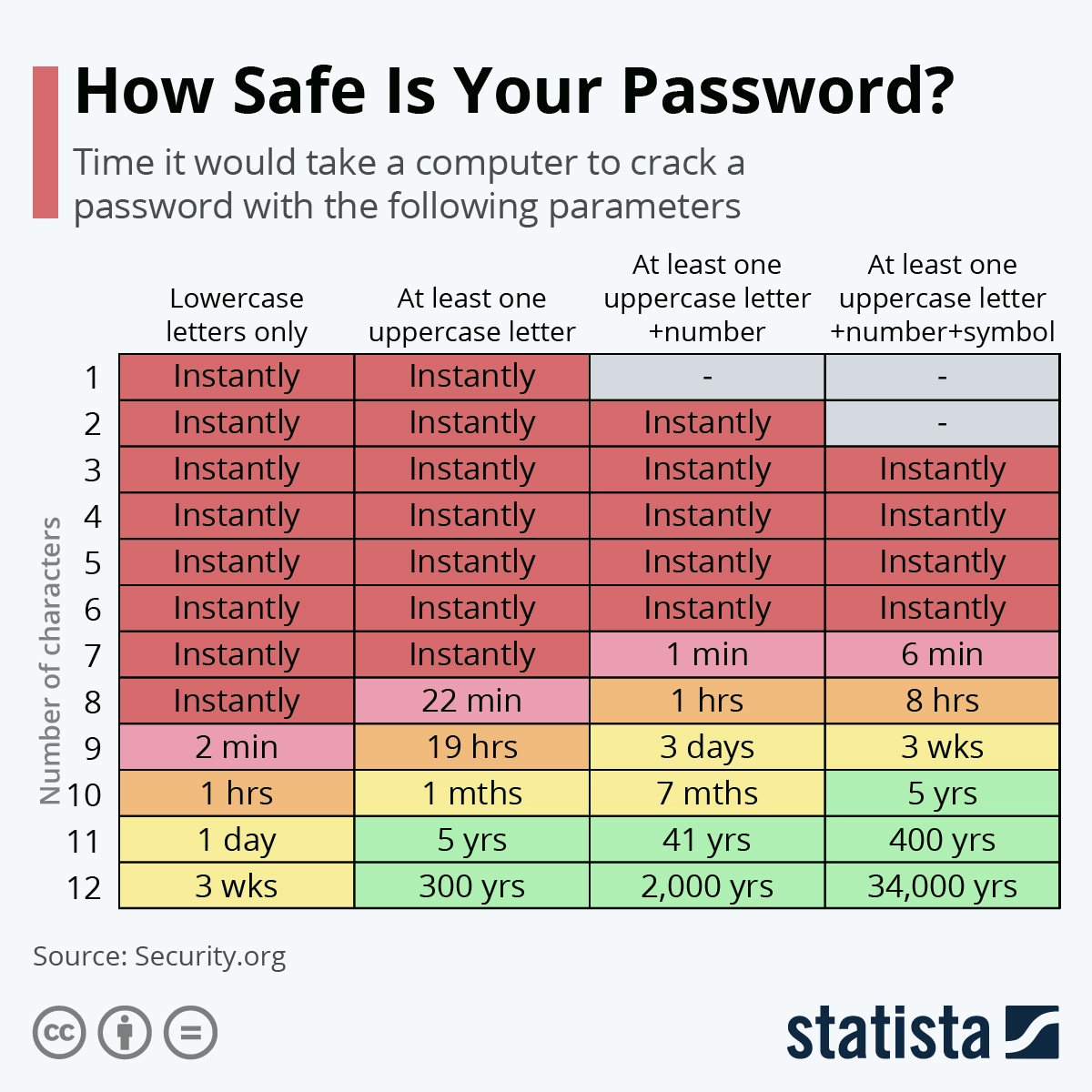

У 2020 році 80% усіх зламів та кібератак припадали на слабкі паролі, типу: admin, qwerty, ivan1986, 12345670 тощо. За статистикою, пароль з 4-х цифр з допомогою спеціалізованого програмного забезпечення підбирається всього за дакілька секунд:

Генеруючи пароль, не використовуйте особисту чи загальновідому, доступні інформацію, яку можна підібрати чи перевірити, наприклад:

- Дата народження;

- Номер телефону;

- Загальновідомий нікнейм;

- Місто проживання;

- Імена домашніх улюбленців;

- Назва компанії;

- Імена дітей, родичів;

- Назви своїх хобі;

- Послідовність цифр: 123456;

- Послідовність літер: abcde;

- Повторюваність цифр або літер: 1111, aaaa.

Надійними вважаються паролі:

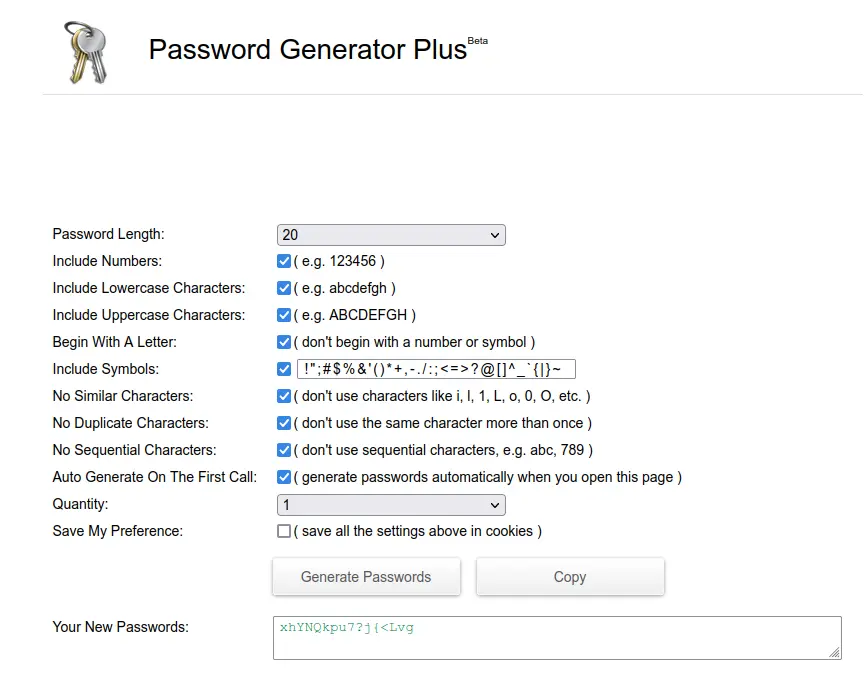

- довжиною не менше 20 знаків;

- котрі складаються з комбінації спецсимволів (@/’& і т.д.), цифр та літер верхнього і нижнього регістру (lower/UPPERCASE).

Підказка: чим вища ентропія (заплутаність) вашого пароля – тим вища його надійність.

Якщо складно створити складний пароль самотужки, скористайтесь password-генераторами:

Ще кілька важливих порад як захиститись від автопідбору паролів:

- Не використовуйте один пароль для всіх своїх облікових записів в інтернеті.

- Не повідомляйте нікому ніколи свої паролі.

- Не записуйте свої паролі в робочих зошитах чи блокнотах, які зберігаєте на робочому місці.

- Не зберігайте паролі в загальнодоступних, загальномережевих теках і файлах, на комп’ютерних пристроях, флешках, накопичувачах.

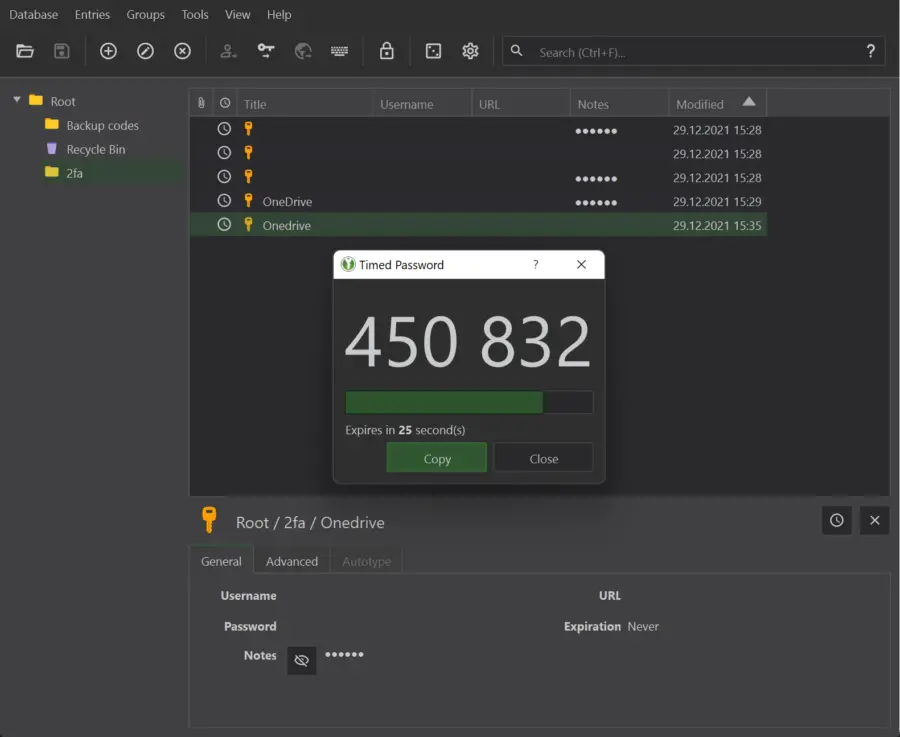

- Не зберігайте паролі у браузерах, вимкніть опцію автозберігання та автозаповнення. Натомість користуйтеся локальними менеджерами паролів. Наприклад, KeePassXC – електронний кросплатформний сейф-гаманець, який містить безліч корисних функцій, наприклад вбудований генератор складних паролів, двофакторний автентифікатор, інтеграція з веб-браузерами та багато іншого. Являє собою зашифровану базу даних з веб-інтерфейсом. Інтегрується з різними сервісами, додатками, зокрема інтернет-браузерами.

- Не вказуйте свої паролі в різних онлайн-формах, анкетах, на невідомих сайтах.

- Не пересилайте паролі у відкритому вигляді в централізованих месенджерах (Viber/WhatsApp), соцмережах (Facebook/Telegram/LinkedIn), SMS-повідомленнях.

- Раз на кілька місяців (3-6 міс) оновлюйте свої паролі.

Порада №2. Шифруйтесь й зберігайте конфіденційність

Не даремно кажуть: “Хто володіє інформацією – той володіє світом”. Сьогодні у вік цифрових технологій за інформацією полюють усі.

Ось найпоширеніші моделі загроз (Threat Models):

- Зловмисники в інтернеті: інтернет-шахраї, кібертерористи, тролі, боти. Відшукують і крадуть персональні дані, перехоплюють, зламують. Проводять розвідку з відкритих джерел і застосовують соцінженерію.

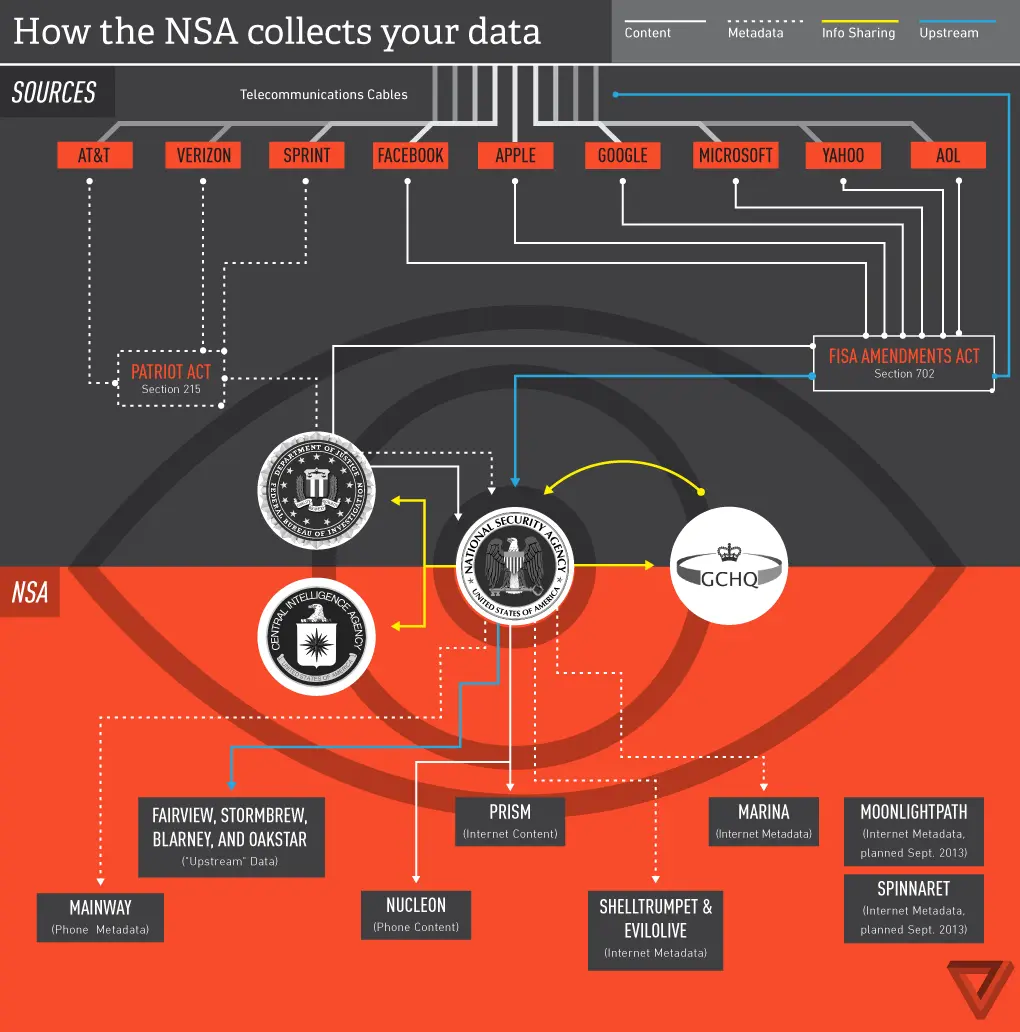

- Уряди і спецслужби: проводять оперативно-розшукові заходи, відстежують, перехоплюють, зламують. Масово парсять інтернет, перевіряють по базах даних, аналізують трафік. Здійснюють інтелектуальний та лінгвістичний аналізи контенту. Проблема в тому, що вони роблять це без чіткого правового режиму.

- Інтернет-провайдери: відстежують трафік користувачів і збирають статистику.

- Електронні ресурси: збирають метадані, ведуть аналітику, статистику, перехоплюють дані.

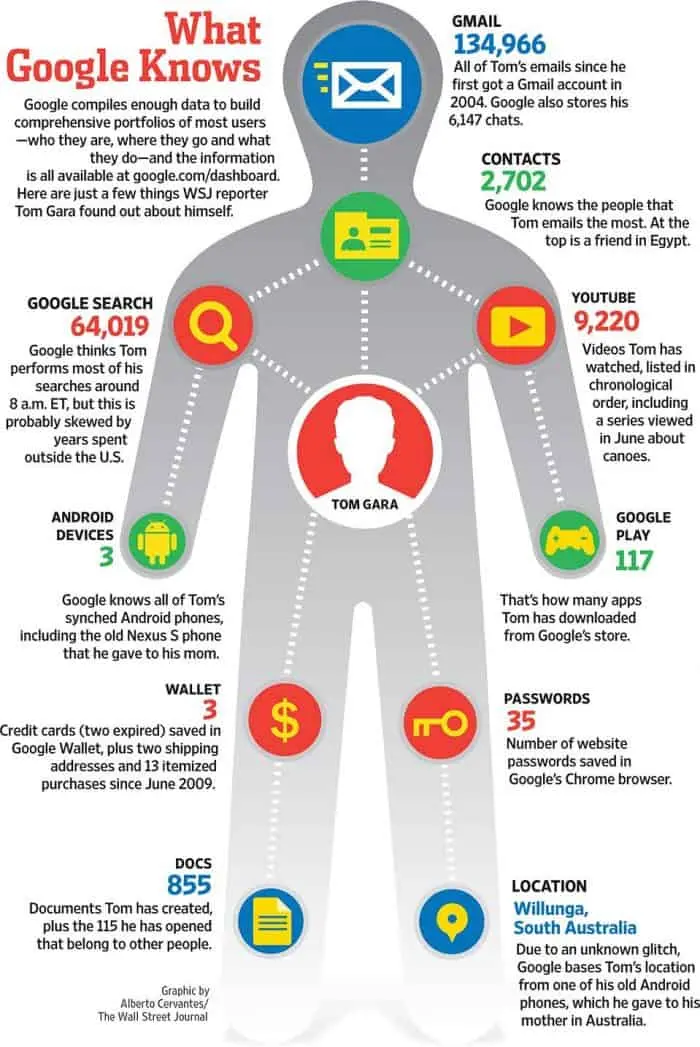

Такі транснаціональні корпорації як Google, Microsoft, Meta, Amazon, уже давно використовують різноманітні передові технології для автоматизованого збору та контролю інформації про своїх користувачів та відвідувачів по всьому світу. До прикладу, система ADINT (Advertising Intelligence, Рекламна розвідка) через таргетовані рекламні екосистеми може з точністю визначати місцезнаходження людини, відстежувати її активність і пересування, профілювати звички, інтереси й вподобання, прогнозувати майбутні дії і навіть аналізувати голосовий зліпок. А система моніторингу CEREBRO може “знімати” трафік з усіх електронних телекомунікацій.

Усі накопичені вищезгаданими системами дані можуть додатково передаватися третім сторонам, зокрема синхронізуватися з розвідувальними програмами спецслужб по всьому світу. Найвідоміші з цих програм: Echelon, Prism, Nucleon, Moonlight Path, Marina, Mainway, Omega, Upstream тощо. Як хтось влучно зауважив: “Google знає про вас більше, ніж ви самі”. І в цьому немає перебільшення — в умовах постійних війн, криз, проблем, кожен намагається зібрати якомога більше даних. “Хто володіє інформацією – той володіє світом” (С).

👉 Читайте спецматеріал: Вимикаємо телеметрію Google

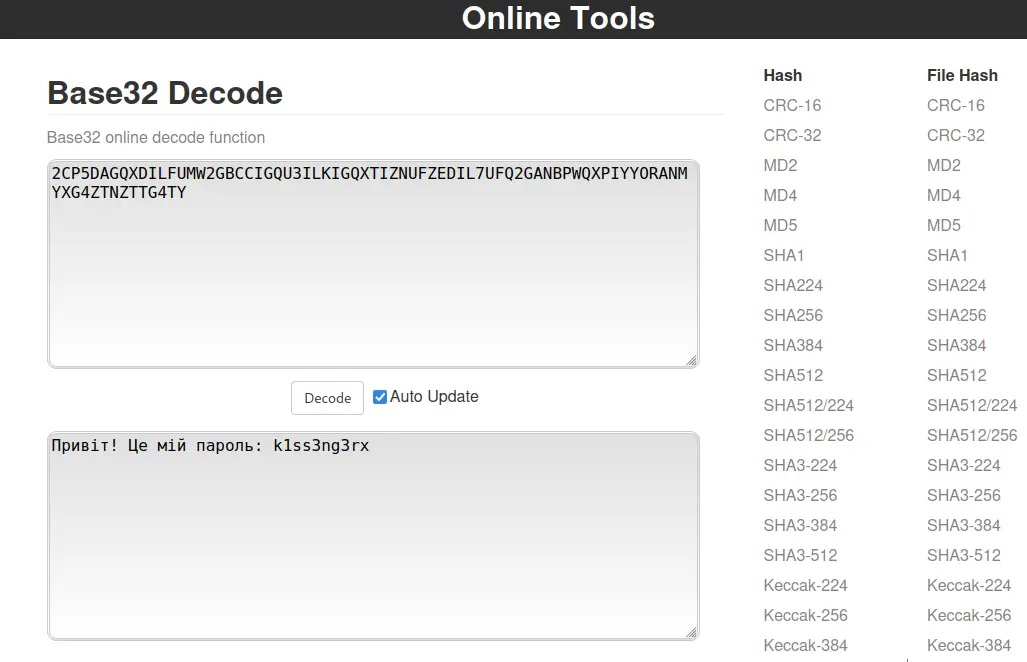

Шифруйте текстові повідомлення

Ось приклад онлайн-інструментів, які допоможуть зашифрувати і розшифрувати будь-яке текстове повідомлення:

- Base32 Encode / Base32 Decode

- Base64 Encode/Decode

- Text to HEX / HEX to Text Convertor

- URL encode / URL decode

- AES encryption.

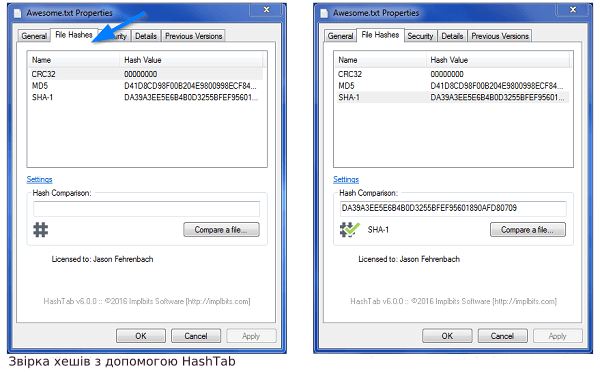

Перевіряйте контрольні суми

Перед тим як використовувати завантажені файли, переконайтеся, що вони не були змінені чи підроблені. Достатньо звірити контрольну хеш-суму з оригінальною, яку вказав на своєму сайті виробник.

Ось список сервісів для перевірки контрольних сум і звірки хешів.

- OnlineHashCrack

- FileCheckSum

- HashGenerator

- HashMyFiles

- QuickHash

- Multihasher

- Hash Tool

- SHA256 Hash Generator

- SHA256 Hash Calculator

Використовуйте месенджери з наскрізним шифруванням

Для миттєвого обміну повідомленнями (аудіо, голос, відео, зображення, файли, текст) користуйтеся додатками з підтримкою наскрізного End-to-End шифрування (E2EE), OTR/OMEMO, PFS та самозникаючими повідомленнями (автознищення по таймеру).

👉 Читайте спецматеріал: У пошуках безпечного месенджера…

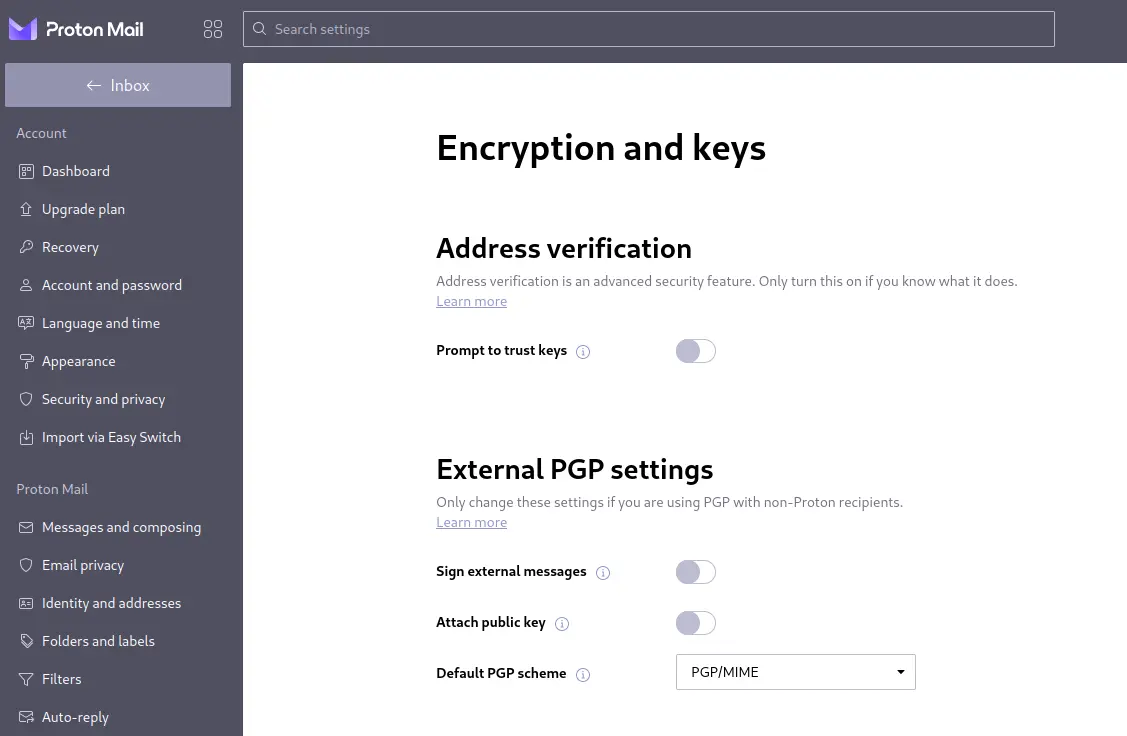

Використовуйте електронну пошту з PGP-шифруванням

PGP – один з найстійкіших та найнадійніших на сьогодні алгоритмів шифрування, який досі залишається не скомпрометованим.

Поштовий сервіс Protonmail містить вбудовану підтримку PGP-ключів і є найбільш ефективним, якщо використовується саме з обох боків:

Сервіс GMAIL не рекомендуємо використовувати. Він хоч і зручний, але ненадійний. До прикладу, остання знайдена вразливість у ньому дозволяла зловмисникам дізнатись прив’язаний номер телефону до будь-якої електронної адреси.

Уникайте онлайн-трекерів

До речі, електронні листи теж можуть містити трекери. Їх часто використовують, щоби дізнатись коли одержувач відкриває листа. Щоб заблокувати їх можна скористатись спеціальними розширеннями для браузера:

- Trocker – блокувальник email-трекерів для Firefox/Chrome/Opera;

- PixelBlock – блокує трекери, коли ви відкриваєте електронні листи в Gmail. Працює в Chrome.

- Ugly Email – ще один блокувальник email track для Chrome.

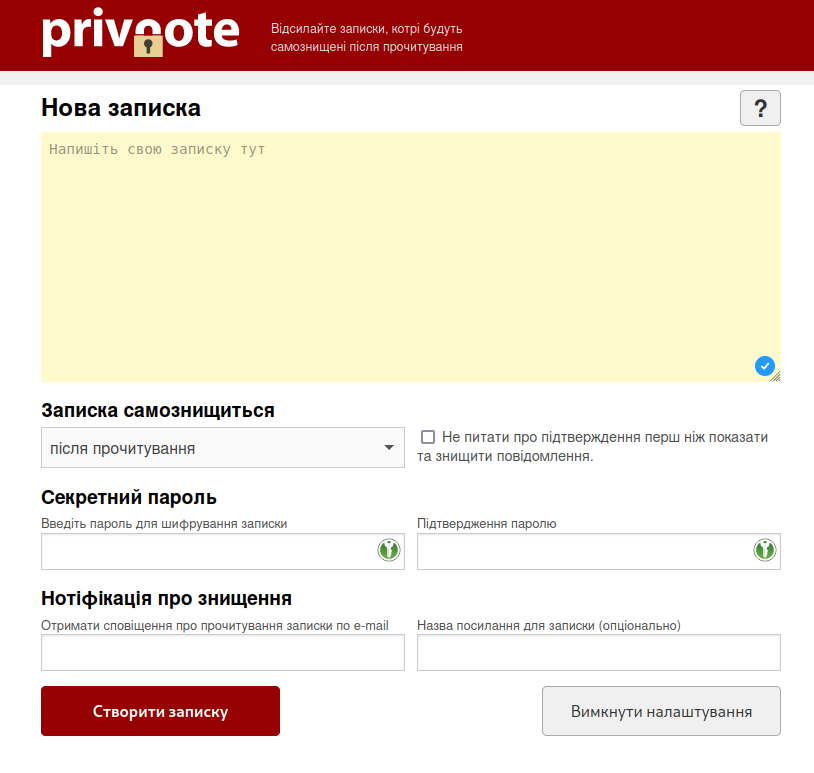

Створюйте одноразові повідомлення

Альтернативою шифрувальникам текстових повідомлень можуть стати сервіси одноразових онлайн-записок, які самознищуються після прочитання, наприклад Privnote:

Шифруйте файли

Кращі сервіси і додатки, які допоможуть у цьому:

Шифруйте накопичувачі

Подбайте також про шифрування на жорстких дисках:

- У Windows-системах можна скористатися вбудованим шифрувальником файлової системи – BitLocker. Однак, рекомендую встановлювати VeraCrypt – це широковідомий і надійний додаток, який дозволяє створити окремий віртуальний диск для зберігання даних і налаштувати доступ по паролю. Усе що потраплятиме туди – буде шифруватись. Програма підтримує більше 10-ти технологій шифрування.

- В ОС Linux можна використовувати LUKS або FDE-шифрування. Також існують додатки типу Cryptomator.

- В Android шифрування даних можна увімкнути в налаштуваннях системи.

Використовуйте VPN

VPN (Virtual Private Network) зашифрує ваш трафік й захистить від потенційного перехоплення даних.

Список кращих VPN-сервісів (багато локацій, широкий функціонал, політика “No logs”):

👉 Читайте спецматеріал: Повний гайд по VPN: історія, архітектура, протоколи

Порада №3. Завжди вмикайте багатофакторну авторизацію/аутентифікацію

Виробіть звичку завжди вмикати двоетапну (2FA Authorization) або мультифакторну авторизацію (MFA). Це суттєво застрахує вас, адже 90% хакерських зламів стають успішними саме завдяки відсутності 2FA.

Рекомендуємо скористатися вищезгаданим менеджером паролів KeePassXC, який дозволяє генерувати одноразові TOTP-коди двофакторної авторизації й інтегрується у популярні веб-браузери:

Ще одним способом захистити свої акаунти додатковою авторизацією є фізичний ключ доступу YubiKey – це апаратний пристрій автентифікації, який працює через порт USB і гарантує, що ніхто без ключа не отримає доступу до вашого облікового запису, комп’ютера, мережі.

Порада №4. Зберігайте анонімність, конфіденційність, приватність

Для початку визначимось з поняттями:

- Анонімність — це таємниця персональних даних. Коли ваша особа і ваші дані – анонімні, тобто невідомі нікому крім вас. Тобто інкогніто, безіменність.

- Конфіденційність — це захист персональних даних від несанкціонованого доступу, використання чи розкриття.

- Приватність — це обмеження доступу. Лише обмежене коло осіб має доступ до ваших даних. Здійснюється налаштуваннями приватності.

Головне правило, якого слід дотримуватись – відділяти приватне/особисте від віртуального. Щоб вони не повинні перетинатися.

Нижче розглянемо базові методи, способи та інструменти для досягнення анонімності, конфіденційності та приватності в інтернеті.

Використовуйте анонімні операційні системи

- Tails – це операційна система на основі Linux, яка розроблена спеціально для забезпечення анонімності та приватності в інтернеті. Вона працює з USB або DVD, не залишаючи слідів на комп’ютері після завершення сеансу. Усі з’єднання здійснюються через мережу Tor;

- Whonix – це ще одна операційна система, яка забезпечує приватність, використовуючи віртуалізацію і мережу Tor;

- Kodachi Linux – це операційна система для фахівців з безпеки на основі Linux, яка спеціалізується на анонімності;

- Qubes OS – це операційна система, орієнтована на безпеку, яка використовує ізоляцію за допомогою віртуалізації. Усі додатки запускаються в окремих віртуальних середовищах, що запобігає доступу шкідливого ПЗ до інших частин системи;

- Subgraph OS – це операційна система з посиленим захистом та анонімністю, розроблена для користувачів, які прагнуть мінімізувати ризики цифрового стеження.

Створіть цифрового двійника

Популярні генератори випадкових особистостей:

- https://www.fakenamegenerator.com/

- https://www.name-generator.org.uk/

- https://namegenerator.com/

- https://randomuser.me/

- https://names.igopaygo.com/people/full-contact

- https://www.behindthename.com/

- https://www.werelate.org/wiki/Special:Names?type=g&name=

- https://www.bestrandoms.com/random-address-in-fr

- https://www.discoverahobby.com/

- https://www.character-generator.org.uk/bio/

- https://thisresumedoesnotexist.com/

Використовуйте нікнейми

Замість своїх персональних даних, використовуйте юзернейми у соцмережах, месенджерах, форумах – там, де це дозволено і не суперечить правилам.

Нікнейм (англ. nickname) – це псевдонім, за яким формується URL-адреса вашого профілю/сторінки.

Ніколи не використовуйтк однаковий нік для всіх своїх акаунтів.

👉 Читайте спецматеріал: OSINT-інструменти для пошуку облікових записів по нікнейму

Використовуйте аватари

Використовуйте аватари для своїх профілів в соцмережах, завжди робіть постобробку фото.

Сервіси для генерації аватарів:

Сервіси для анонімізації зображень:

Обмежуйте доступ до вашої інформації

Обмежуйте доступ користувачів до ваших сторінок/профілів. Не долучайте у друзі всіх підряд. Проводьте верифікацію.

Приховуйте сенситивну (чутливу) інформацію на своїх сторінках:

- Не діліться номерами телефонів.

- Не вказуйте свій основний email.

- Не діліться геолокацією, наприклад GPS-координатами і адресами місць, які ви відвідуєте.

- Не вказуйте де працюєте або живете.

- Не діліться фото родинного, інтимного характеру.

- Не завантажуйте і не публікуйте інформацію з персональними даними.

На замітку: Часто, щоб зламати акаунт професійному зловмиснику достатньо надіслати всього лиш один файл, або просто зателефонувати вам. Сучасні шпигунські системи володіють надзвичайно широкими можливостями та функціоналом й можуть перехоплювати інформацію з ваших пристроїх навіть дистанційно. Так були зламані користувачі месенджера WhatsApp шкідницьким програмним забезпеченням Pegasus.

Перевіряйте людей

Якщо ви продаєте чи купуєте щось в інтернеті й стикаєтесь з шахрайством – перевіряйте контрагентів/клієнтів/продавців.

Список онлайн-сервісів, які допоможуть провести пробив особи за номером телефону чи електронною адресою:

- https://seon.io

- https://opendatabot.ua/

- https://youcontrol.com.ua/

- https://scanbe.io

- https://infobaza.cc/

- https://irbis.espysys.com/

- https://osint.industries/phone

- https://www.telefonnyjdovidnyk.com.ua/

- https://epieos.com/

- https://gmail-osint.activetk.jp/

- https://www.getcontact.com/uk/

- https://www.eyecon-app.com/

- https://callapp.com/

- https://numbuster.com/

- https://www.truecaller.com/

- https://sync.me/

- https://www.ucrf.gov.ua/services/transfer-mobile-search

- https://osintframework.com/

- https://www.osintdojo.com/diagrams/main

Додаткові сервіси для роботи з відкритими електронними реєстрами.

Перевіряйте витоки

Час-від-часу перевіряйте свої номери телефонів і електронні адреси на публічний витік інформації (Data Breach/Leakage):

- Have i Been Pwned

- BreachDirectory

- LeakCheck

- LeakLookup

- Firefox Monitor

- DEHASHED

- SEON

- Intelligence X

- Webmii

👉 Дивіться також: Telegram Leaks Channels List

Додаткові поради

- Не заходьте у свої акаунти в соцмережах з чужих, сторонніх пристроїв.

- Періодично вилучайте історію листування та кешовані дані.

- Вимкныть інтелектуальну систему перевірки орфографії та інші персоналізовані функції на своїх пристроях/додатках.

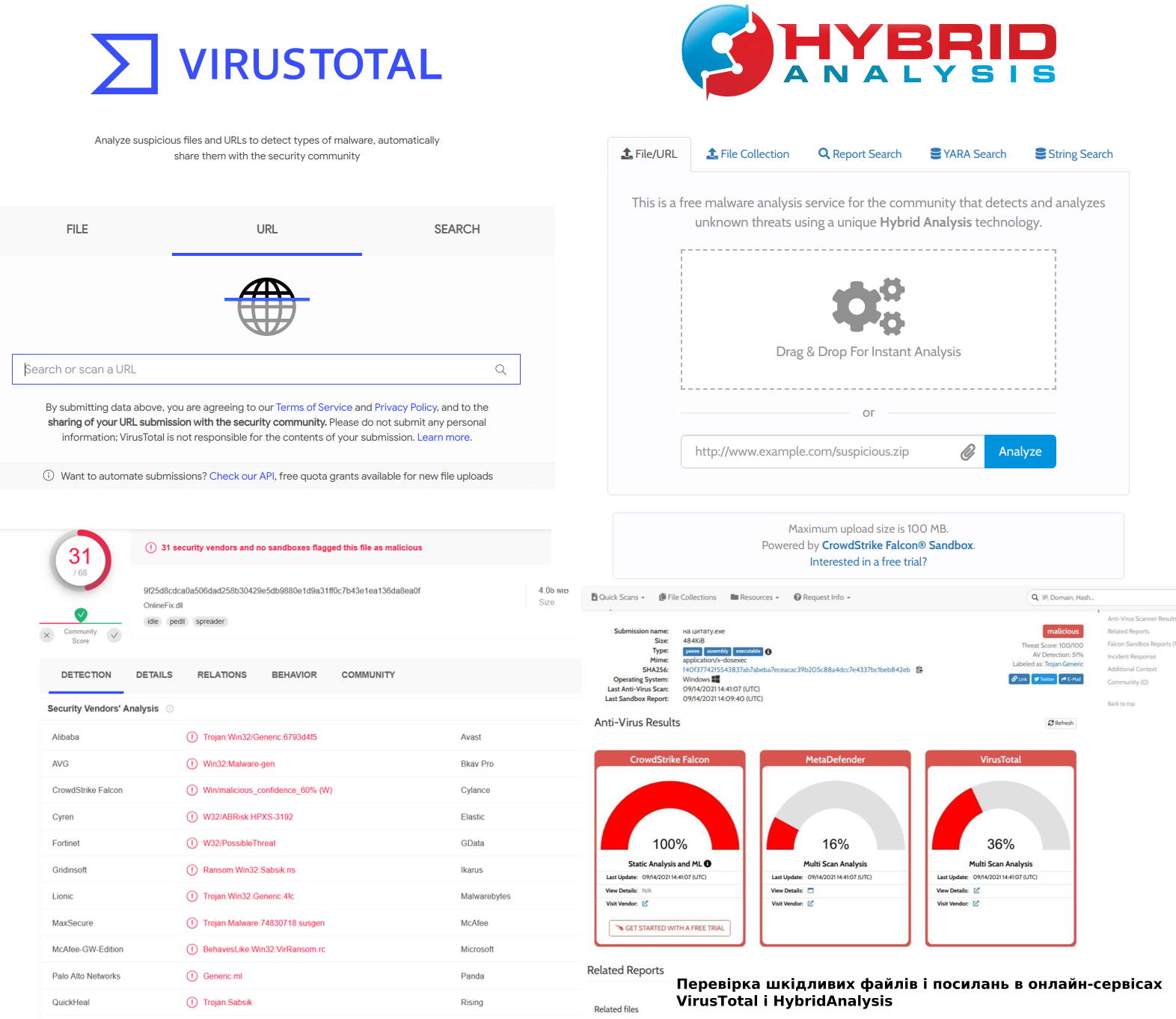

Порада №5. Перевіряйте файли і URL-посилання

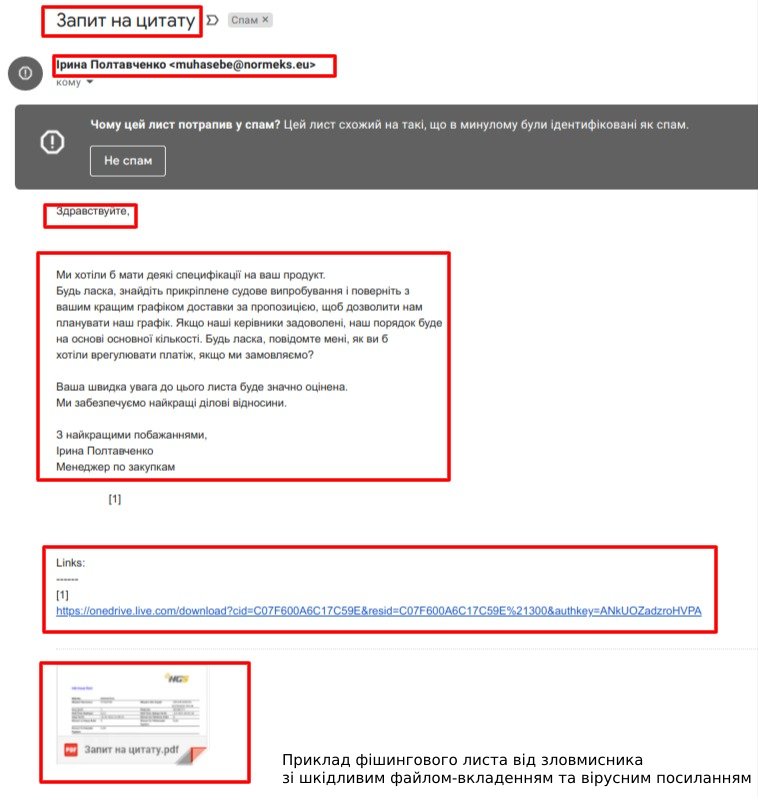

Злам через фальшиві фішингові URL-посилання – один із найпоширеніших форм несанкціонованого доступу. Перевіряйте будь-які файли та посилання, які приходять вам в повідомленнях на месенджери або електронну пошту.

Сценарії атак:

- Файли зображень, наприклад GIF, PNG, JPEG – можуть містити виконуваний шкідливий код;

- Файли документів у форматі PDF – можуть містити бекдор для проникнення на пристрій чи операційну систему користувача. Актуально, якщо використовується старе програмне забезпечення, яке більше не підтримується і не оновлюється;

- Файли документів Microsoft Office у форматі DOC/DOCX/DOCM – можуть містити шкідливий макрос, при виконанні якого зловмисник віддалено керує операціями на комп’ютері жертви;

- Файл виконання у середовищі Wimdows у форматах EXE або BAT – може маскуватись під install-пакет для встановлення додатка. Після виконання запускається шкідливий скрипт-експлойт;

- Файли саморозпаковуючихся архівів у середовищі Windows в форматі SFX – автоматично розпаковується і на запускається на виконання шкідливий скрипт;

- URL-посилання – можуть бути фішинговими, вести на підроблені сайти для перехвату даних, містити URL-трекери та GEO-логери для збору метаданих.

Порада №6. Користуйтесь ліцензійним програмним забезпеченням, оновлюйте його

- Не встановлюйте додатки з невідомих джерел.

- Не користуйтесь зламаними додатками чи іграми з допомогою креків (crack) та кейгенів (keygen).

- Не завантажуйте піратський софт.

- Користуйтеся безкоштовним програмним забезпеченням за ліцензією GNU/OpenSource.

- Регулярно та вчасно оновлюйте своє програмне забезпечення: прошивки, додатки, застосунки, розширення.

- Вилучайте додатки, якими не користуєтесь. Проводьте регулярну чистку усього зайвого на комп’ютері. В Linux – очищайте застарілий кеш репозиторіїв. В Windows в пригоді стануть такі утиліти як ССleaner і Revo Uninstaller Tool.

Основний ризик полягає у тому, що разом з неліцензійним програмним забезпеченням можна підхопити зараження комп’ютерними вірусами:

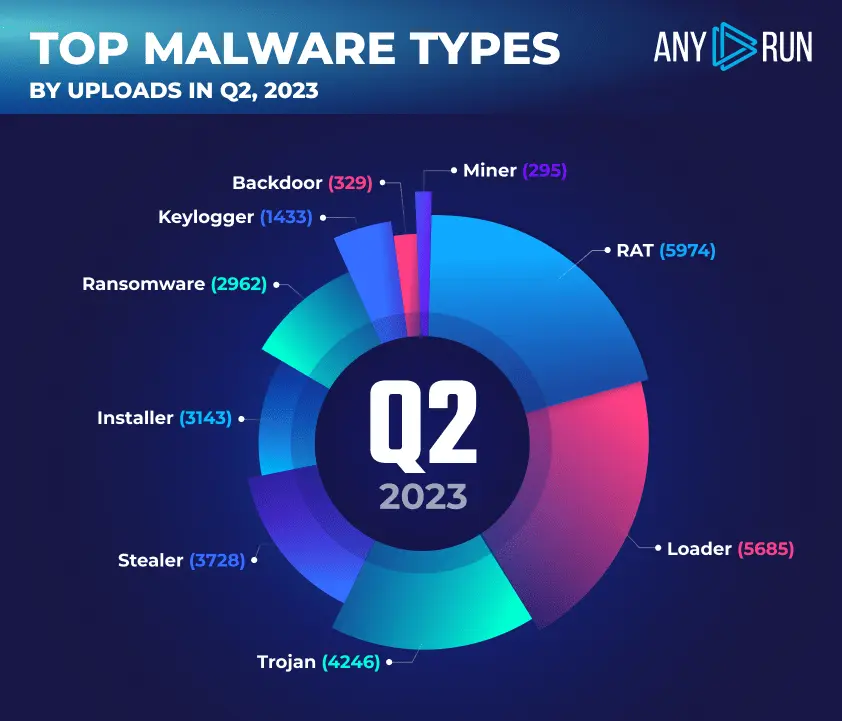

- Rootkit – це зловмисний код, який інтегрується в операційну систему на рівні ядра і маскується під системні процеси, через що його дуже складно виявити та ідентифікувати. Небезпечний тим, що отримує права суперадміністратора root і фактично може виконувати будь-які операції в системі. Позбавитись його можна тільки повним форматуванням усіх носіїв даних;

- Trojan – це шкідливе програмне забезпечення, що бере свою назву від легенди про “Троянського коня”. Під виглядом легальної виконуваної програми проникає на пристрій та операційну систему користувача. Втручається в роботу системних служб та сервісів, може керувати процесами від імені користувача, організувати мережу бот-нет і нелегально з IP-адреси “жертви” розсилати спам, проводити кібератаки. Виявити і ліквідувати троянського коня допоможуть антивірусні сканери та anti-fraud системи;

- Backdoor – це шкідливе ПЗ, яке експлуатує недоліки безпеки того чи іншого ресурсу, системи, додатку для здійснення незаконного доступу і віддаленого керування;

- Worm – це мережеве шкідницьке ПЗ, яке саморозмножується та втручається в роботу системних служб, ядра операційної системи. У висновку приводить до пошкодження та втрати даних;

- Keylogger – це шпигунське програмне забезпечення, яке відстежує та записує натискання клавіатури, а також перехоплює кліки миші. Може зчитувати “буфер обміну”. Позбутись можна з використанням антишпигунських програмних засобів (Anti-Malware);

- Stealer – це шпигунське програмне забезпечення, яке відстежує дії користувача у браузері, перехоплює паролі та логіни, текст, введений у веб-формах. Для виявлення та запобігання застосовуються Anti-Malware засоби та мережеві екрани – брандмауери, які блокують будь-які несанкціоновані з’єднання;

- Miner – це програмне забезпечення, яке використовує ресурси пристрою для незаконного майнингу криптовалюти. Лікується тими ж методами, що й попередні;

- Adware – це шкідливе ПЗ, яке показує користувачу нав’язливу виринаючу рекламу, а також переспрямовує на різні партнерські сайти з метою монетизації. Ліквідується антивірусними сканерами і антитрекінговими системами;

- Ransomware – це шкідливе ПЗ, яке шифрує дані і вимагає викуп за їх відновлення. Приклад – вірус Petya (WannaCry), який паралізував роботу тисячі урядових комп’ютерних систем в Україні та світі.

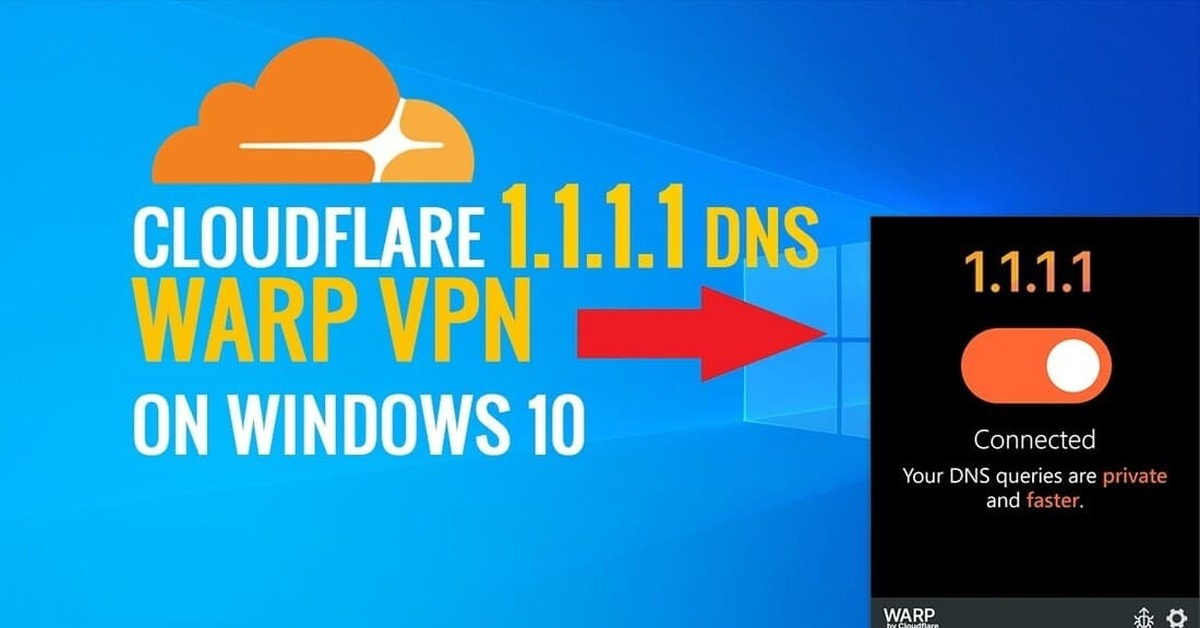

Порада №7. Налаштуйте безпечний DNS

DNS (Domain Name System) – це система серверів, яка пов’язує IP-адреси з доменами, така собі “адресна книга” інтернету.

По замовчуванню, використовується DNS-сервер вашого інтернет-провайдера, що дозволяє йому за потреби фільтрувати трафік, аналізувати та обмежувати доступ до ресурсів, які ви переглядаєте.

Зупинити це можна просто змінивши DNS-сервер в налаштуваннях свого інтернет-з’єднання.

Список безкоштовних приватних Public DNS:

- CloudFlare DNS (1.1.1.1 і 1.0.0.1)

- Cisco Umbrella

- Cisco OpenDNS (208.67.222.222 і 208.67.220.220)

- QUAD9 (9.9.9.9 і 149.112.112.112)

- DNSwatch (84.200.69.80 і 84.200.70.40)

- DNScrypt

- DNSchanger (Android)

Сервіси, які допоможуть перевірити витік даних через DNS:

- https://whoer.net/dns-leak-test

- https://mullvad.net/en/check

- https://dnsleak.com/

- https://www.dnsleaktest.com/

- http://witch.valdikss.org.ru

Порада №8. Використовуйте захищений браузер

Саме у веб-браузері користувач проводить найбільше часу в інтернеті. Від нього залежить якість, швидкість та безпека інтернет-перегляду. Вразливий, нестабільний браузер може привести до численних вразливостей, витоків та ризиків інформаційної безпеки. Тож варто приділити йому особливу увагу.

На сьогодні, з точки зору безпеки, найнадійнішими інтернет-браузерами для Desktop ПК є:

- Mullvad Browser – браузер від розробників Mullvad VPN, заснований на Firefox. Позбавлений трекерів. У поєднанні з Mullvad VPN є досить “куленепробивним”. Один з кращих браузерів для спеціалістів для анонімності;

- LibreWolf – оптимізований браузер з підвищеним рівнем конфіденційності, заснований на Firefox. Містить у своєму профілі усі бажані налаштування безпеки. На відміну від класичного Firefox, досить стабільний і гнучкий браузер;

- Brave – просунутий браузер, заснований на движку Chromium, володіє широким функціоналом і набором різних опцій. Підійде великому колу користувачів. Фактично, це Google Chrome “на максималках”;

- Ungoogled Chromium – неофіційна версія браузера Chromium з вилученими компонентами Google. Може стати альтернативою для трьох попередніх;

- Firefox на базі Arkenfox user.js – це класичний браузер Mozilla Firefox з оптимізованим під безпеку файлом конфігурації user.js. Досить непоганий варіант. Пройшов всі тести безпеки. Підійде тим, хто не довіряє стороннім розробникам і довіряє Mozilla. Таким чином ви будете отримувати усі сервісні оновлення і техпідтримку Mozilla Firefox;

- TOR-браузер – браузер з відкритим вихідним кодом, побудований на основі Firefox, який використовує “цибулеву” ONION-маршрутизацію при інтернет-з’єднання, що дозволяє зберігати анонімність. Однак варто зауважити, що швидкість інтернету через децентралізоване TOR-з’єднання та шифрування може різко сповільнитись. Тож рекомендуємо його застосовувати як додатковий інструмент для перегляду дарквебу, onion-сайтів.

Для Android можна виділити наступні:

- Fennec – модифікований Firefox-браузер з вбудованим антитрекером та налаштуваннями приватності;

- Mull – конфіденційний браузер на базі Firefox;

- Bromite – конфіденційний браузер на базі Chromium;

- Brave – мобільна Android-версія популярного захищеного браузера.

Поради та рекомендації щодо налаштування приватності браузера:

- ✅ Використовуйте додаток для блокування виринаючих popup-вікон та реклами, наприклад uBlock або AdBlockPlus;

- ✅ Вимикайте JavaScript на сайтах, яким не довіряєте. Це захистить від виконання шкідливих скриптів та сценаріїв. Використовуйте для цього додаток NoJScript;

- ✅ Остерігайтесь трекерів. Це URL-посилання з параметрами для відстеження користувача. Допоможуть додатки: Ghostery, PrivacyBadger, Disconnect. Додатки Facebook Container, FireFox Multi-Account Containers створюють для деяких сайтів, зокрема Facebook, ізольоване середовище, за межі якого вони не зможуть вийти і відстежити вас. Ще один додаток ClearUrls автоматично видаляє будь-які трекінгові параметри в URL-адресах, за якими переходить користувач. Додаток Don’t track me Google робить те саме, тільки для URL, які генерує Google.

- ✅ Остерігайтесь фішингових і скаммерських (шахрайських) сайтів, дорвеїв. У цьому допоможе додаток для браузера від антивірусної компанії Malwarebytes: https://www.malwarebytes.com/browserguard

- ✅ Остерігайтесь сторонніх з’єднань із CDN – вони використовуються сайтами і онлайн-сервісами як проксі-сервери, через які трафік проходить через ЦОД третіх сторін і обробляється. Часто ці CDN додатково збирають дані про користувача в необмежених кількостях. Позбутися цієї проблеми можна з додатком Decentraleyes.

- ✅ Уникайте увімкнутої служби WebRTC (Web Real Time Communications) – це протокол для проведення аудіодзвінків та відеоконференцій у браузері. Він може бути корисним, але його слід вмикати лише за необхідності. Тому що, WebRTC розкриває IP-адресу і апаратні характеристики пристрою. Незалежно від того чи використовуєте ви VPN або TOR, ця служба передає ваші дані. Траплялися випадки, коли зловмисники отримували доступ до мікрофона і веб-камери жертви через WebRTC. Тому використовуйте додатки: Disable WebRTC (Firefox), WebRTC Control (Chrome), WebRTC Network Limiter (Chrome). В Google Chrome можна перевірити, які сайти вимагають доступу до WebRTC можна в налаштуваннях браузера за посиланням: chrome://webrtc-internals/

- ✅ Увімкніть опцію “DoNotTrack” в налаштуваннях браузера – він забороняє сайтам відстежувати користувача.

- ✅ Увімкніть опцію “HTTPS-Only” для перегляду сторінок лише по захищеному HTTPS-з’єднанню. Це захистить вас від атак по протоколу HTTP.

- ✅ Приховайте свій User-Agent. Він передає чимало зайвої інформації про користувача: операційну систему, пристрій, геолокація, конфігурація браузера. Ці додатки допоможуть правильно підмінити User-Agent: User-Agent Switcher and Manager (Chrome), Chamelon (Firefox).

- ✅ З допомогою цих додатків ви зможете приховати чи підмінити свою GPS-геолокацію без VPN, коли це потрібно: Location Guard, Vytal, FakeGPS (Android).

- ✅ Керуйте cookie браузера. Періодично вилучайте їх. Пам’ятайте, що в кукі зберігаються дані авторизації на сайтах. Можна запланувати автоматичне видалення кукі браузера. Застосовуйте для цього додаток CookieAutoDelete. Пройти тест на Everсookie можна тут. Дізнатись більше та розібратись у принципах формування cookie допоможе сервіс: https://www.cookiestatus.com/

- ✅ Уважно читайте політики конфіденційності та правила сайтів, які часто відвідуєте, щоби знати, яку інформацію про вас збирають та зберігають власники на своїх серверах. У цьому допоможе чудовий додаток Terms of Services; Did’nt read.

- ✅ Налаштуйте автоматичне очищення історії браузера за розкладом. Для деяких версій Firefox це можна зробити у налаштуваннях. Або встановити спеціальний додаток History AutoDelete, який має версію для Chrome.

- ✅ Не забудьте встановити майстер-пароль на доступ до браузера. Для Firefox він задається у налаштуваннях. Для Chrome доступно лише у якості фізичного ключа доступу YubiKey, але з допомогою наступних додатків можна активувати цю функцію: PassBrow, LockPW, Chomelock.

- У браузерах Mozilla Firefox та Google Chrome в останніх версіях включений по замовчуванню параметр DNS Over HTTPS (DOH). Цей параметр проксує ваші DNS запити у браузері через сторонній сервер Cloudflare. Якщо ви вже налаштували безпечний DNS окремо (див. Порада №8), тоді цей параметр є зайвим і лише сповільнюватиме ваше інтернет-з’єднання та створюватиме витік DNS. У Firefox його можна повністю відключити лише у налаштуваннях about:config, де параметру network.trr.mode треба задати значення 5. Перевірити можна тут: https://mullvad.net/en/check

Додаткові матеріали по безпеці веб-браузерів:

- Unixsheikh.com: Choose your browser carefully

- Firefox and Chromium

- Privacy Respecting Web Browsers

- Порівняння мобільних браузерів від розробників DivestOS

- Повний список необхідних розширень до Firefox і Chrome

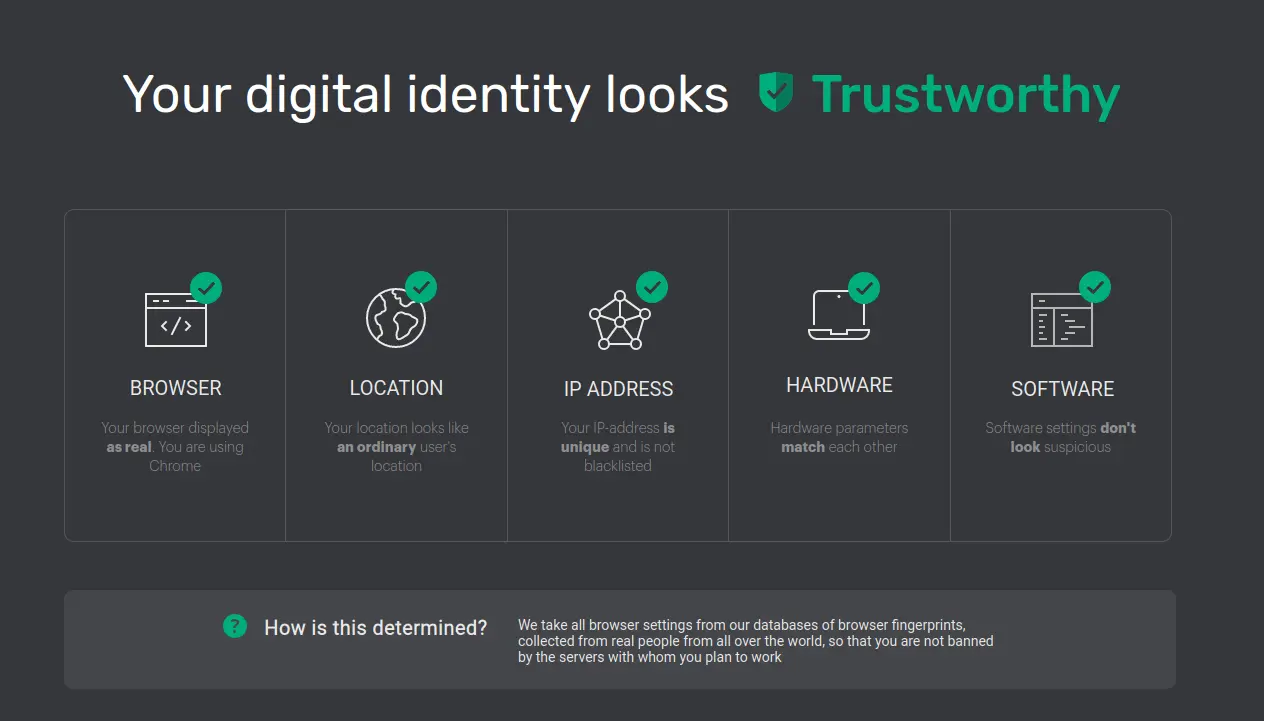

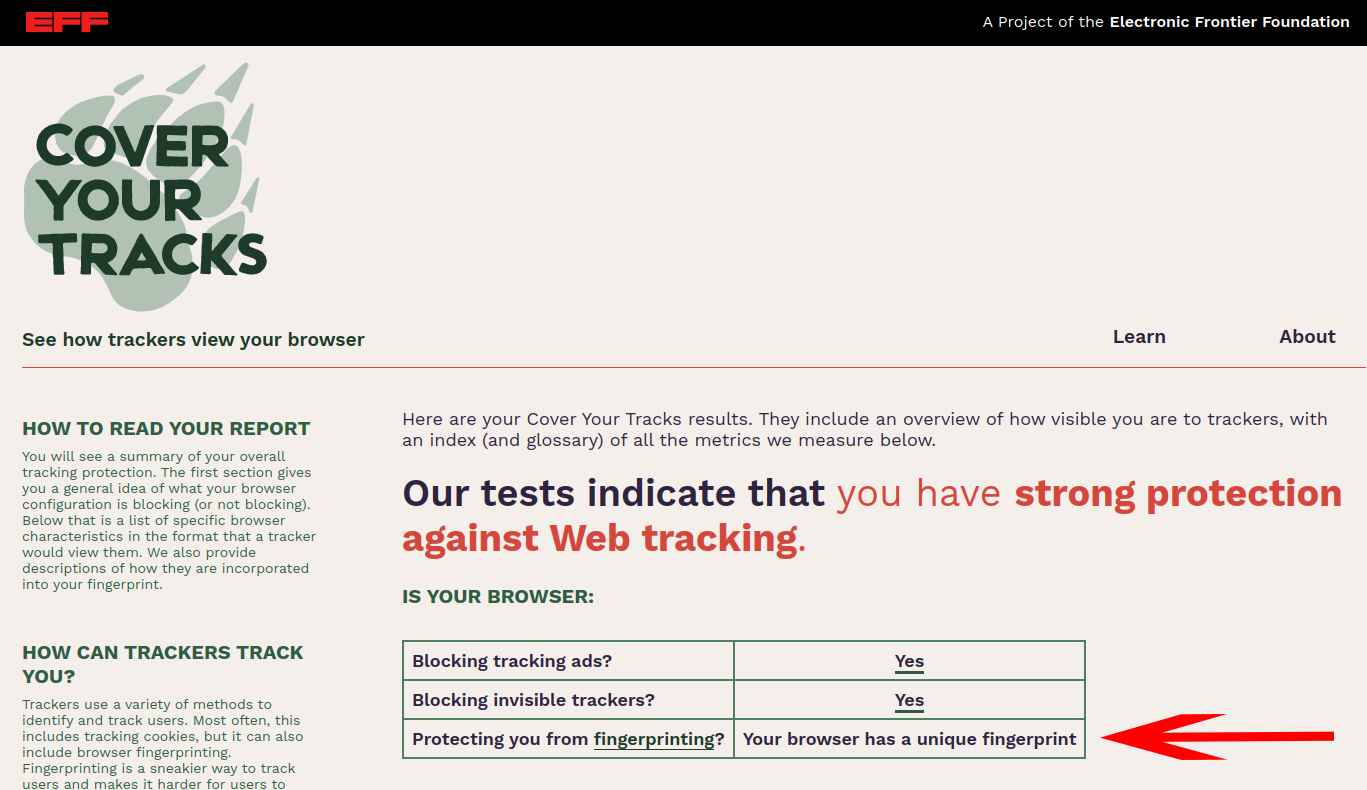

Сервіси, які допоможуть перевірити витік даних через браузер (Browser Fingerprint):

- https://coveryourtracks.eff.org/

- https://amiunique.org/

- https://iphey.com/

- https://proxy6.net/en/privacy

- https://whoer.net

- https://browserleaks.com/

- https://browserleaks.com/webrtc

- https://www.whatismybrowser.com/

- https://webbrowsertools.com/useragent/

- https://www.hashemian.com/whoami/

- https://optout.aboutads.info/?c=2&lang=EN

- https://ipleak.net/

- https://ipx.ac/run

- https://decentraleyes.org/test/

- OS Leaks Detect

Рекомендую переглянути корисний доклад Дмитра Момота на конференції HackIT-2017 у Харкові “Системи унікалізації і ідентифікації користувачів в мережі. Методи захисту від них”:

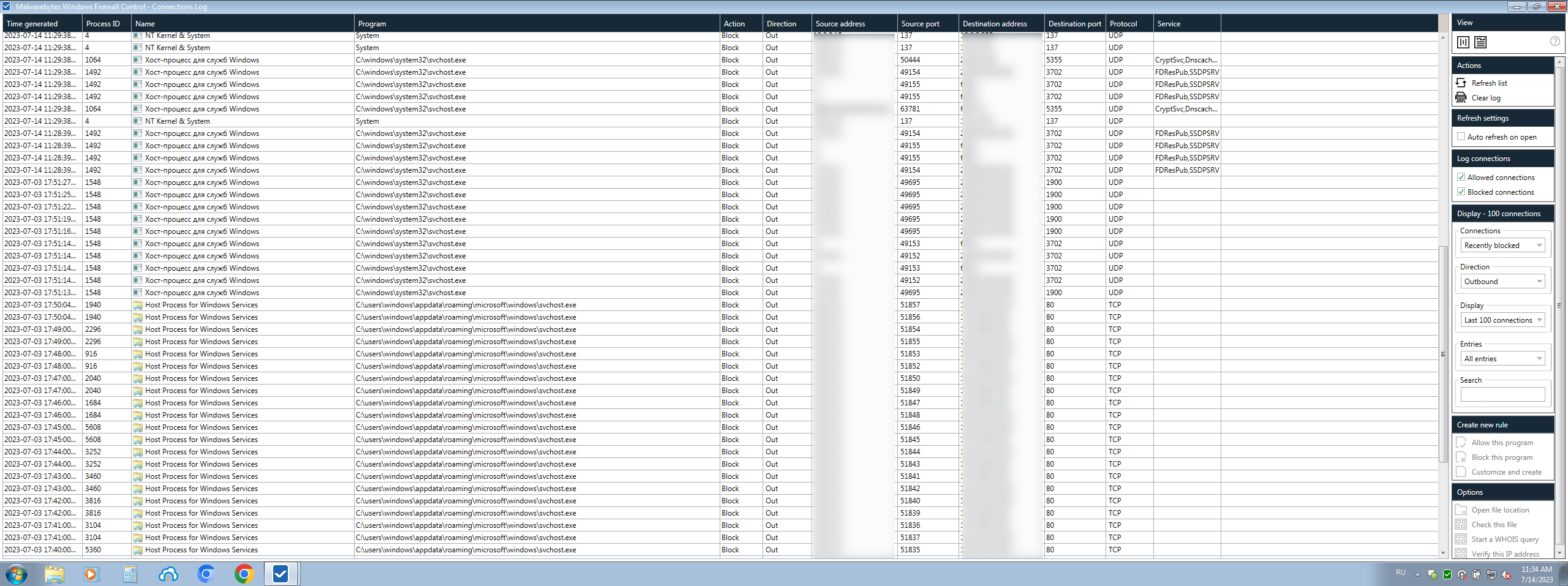

Порада №9. Встановіть антивірус та налаштуйте файєрвол

Для операційних систем Windows рекомендую програмне забезпечення від компанії Malwarebytes. Особливо сподобався безкоштовний Windows Firewall Control, який дозволяє створювати шаблони політик безпеки і контролює будь-які вхідні/вихідні з’єднання:

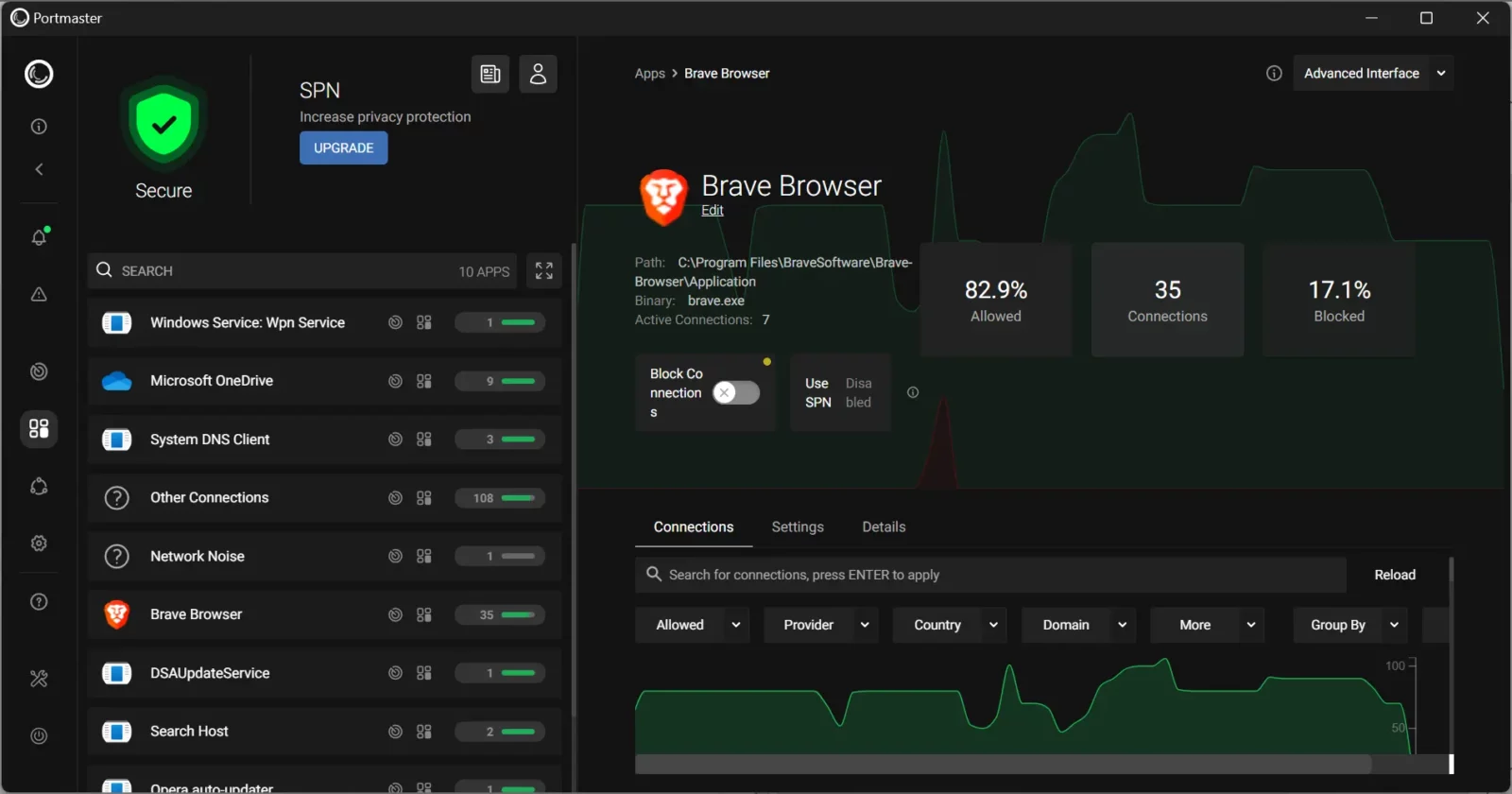

Ще одним дієвим рішенням може стати Portmaster – це безкоштовний брандмауер з відкритим вихідним кодом та чудовим графічним веб-інтерфейсом. З його допомогою можна моніторити мережеву активність в системі, аналізувати інтернет-з’єднання, створювані додатками, блокувати шкідливі ресурси, трекери. Підтримувані платформи – OS Windows/Linux.

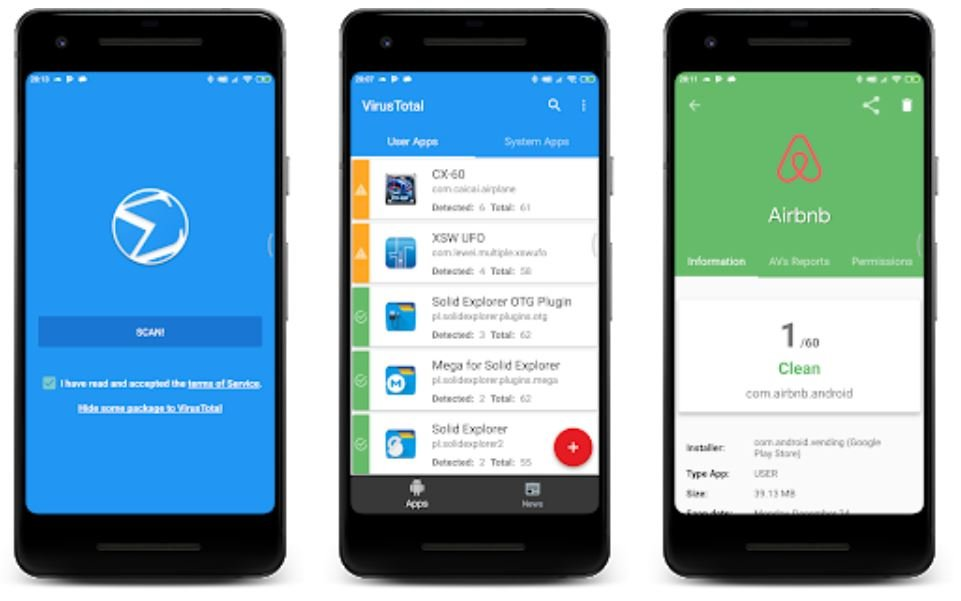

На Android-смартфонах можна встановити такі додатки:

- VirusTotal – мобільний застосунок популярного онлайн-сервісу VirusTotal для перевірки файлів на віруси.

- Bitdefender Mobile Security – компактний антивірус з базовим набором необхідних функцій.

- Eagle Security – застосунок для захисту від атак на стільниковий зв’язок, виявлення фальшивих базових станцій.

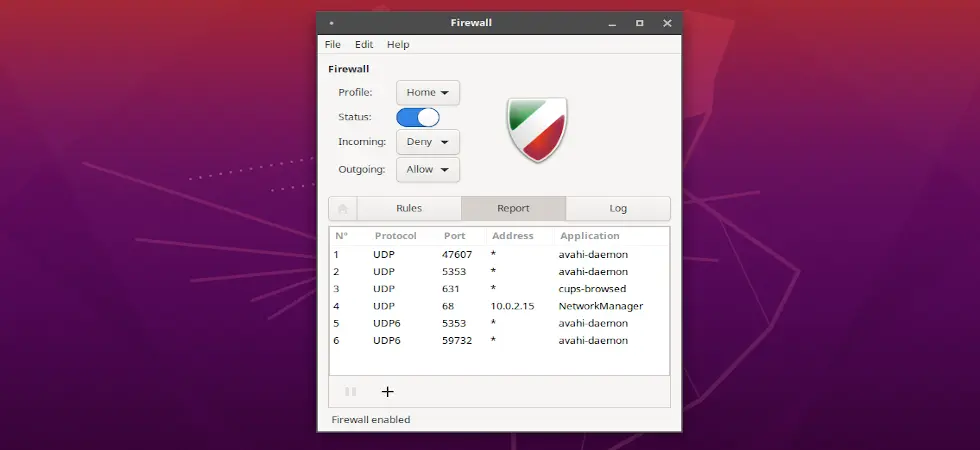

На операційних системах сімейства Linux також додатково бажано налаштувати мережевий екран:

- UFW (Uncomplicated Firewall) – брандмауер з простим інтуїтивним веб-інтерфейсом та CLI, який керує правилами блокування IPtables і дає можливість налаштувати їх під себе. Доступний по замовчуванню в Ubuntu та Debian.

- CSF (ConfigServer Security Firewall) – просунута система безпеки, яку можна використовувати як на локальних Linux-системах, так і VPS/VDS серверах. Включає різні рішення, може слугувати як IDS (Intrusion Detect System).

- Snort – IPS-система для запобігання вторгненням з відкритим OpenSource кодом. Має вбудовану функцію сніффера інтернет-пакетів (tcpdump), що корисно для відстеження мережевого трафіку.

Порада №10. Верифікуйте інформацію, здійснюйте факт-чекінг, дотримуйтесь інформаційної гігієни

Ретельно перевіряйте будь-яку інформацію, яку знаходите і читаєте в інтернеті. Яку вам пропонують або надсилають. Сюди також відноситься інформація в різних договорах, правилах, політиках. В еру інформаційних війн і соціальної інженерії можуть підсунути та опублікувати що завгодно, однак не треба всьому довіряти. Виробіть звичку для кожного факту шукати два-три, а то й більше джерела.

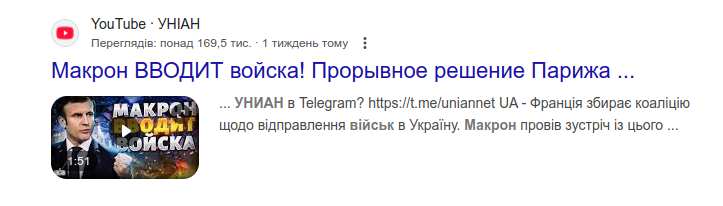

Якщо побачили “гарячу новину” чи “шок-контент” – не спішіть поширювати, зачекайте кілька годин. Часто буває, коли навіть перевірені видання спершу публікують, а потім самі ж спростовують, заперечують або просто видаляють інформацію. На Youtube дуже часто автори роликів використовують неправдоподібні заголовки для “клікбейту” (від англ. «clickbait» – приманка для кліків) – провокаційного представлення інформації з метою викликати зацікавленість читача скандальністю чи неправдоподібністю події.

Буває й так, коли фейки плодять навіть перевірені ресурси, які заслужили довіру читачів. Ними спочатку закидується в інфопростір так-звана “затравка” – з метою викликати певну реакцію у суспільства та заміряти її. А через певний час ці “фейки” ними ж спростовуються. Тому проявляйте критичне мислення. Довіряйте лише перевіреному і побаченому.

Особливо дотримуйтесь правил інформаційної гігієни у соцмережах, де плідно працюють інтернет-тролі та боти, що ведуть інформаційну війну проти України. Не публікуйте домисли чи докори на вразливі теми, наприклад політичного чи релігійного характеру. Утримайтесь від будь-яких необгрунтованих реакцій, думок, ідей. Не поширюйте помилкову, не перевірену і не точну інформацію. Публікуйте лише те, у чому впевнені і переконані на всі 100%, й готові відповідати за свої слова.

У жодному випадку не викладайте в месенджерах/соцмережах:

- відео/фото переміщення військової техніки;

- відео/фото військових і стратегічних об’єктів та їх GPS-координати;

- відео/фото наслідків ворожих ударів.

Онлайн-сервіси для факт-чекінгу:

Рекомендуємо ознайомитись:

- “Посібник в управлінні ризиками в контексті надзвичайних ситуацій, збройних конфліктів та криз”;

- Доповідь “Pre-Publication Quality Control”, яка відбулась на конференції журналістів-розслідувачів у Йоганессбурзі в 2017 році;

- Підручник Олександра Гороховського по факт-чекінгу “Фактчекінг як тренд журналістський розслідувань” [ru].

Додаткові джерела і посилання

- GitHub: Personal Security Checklist

- Open Source Investigation in Age of Google

- CPJ. Цифрова безпека: Посібники для кращого захисту від зловживань в Інтернеті.

- GIJN. A Global Guide to Initiatives Tackling “Fake News”

- GIJN. A Guide to Verifying Digital Content in Emergencies

- GIJN. How To Monitor Social Media for Misinformation

- GIJN. How Not To Be Wrong

- IJNET. Four free online plagiarism checkers

- EFF. Surveillance Self-Defense.

- EFF. KnowYouRights.

- Online Abuse: A Self-Defence Guide.

- Me and My Shadow. The Control of Your Data.

- ONLINE HARASSMENT FIELD MANUAL

- Trollbusters. Digital Hygiene Lessons.

- OnlineSOS Checklists.

- Security in a box. What do you need to protect?

- Дмитро Момот. Конференція HackIT-2017. Системи унікалізації і ідентифікації користувачів в мережі. Методи захисту від них.

- Матеріали всеукраїнської науково-практичної конференції. Нові маніпулятивні технології в масмедіа.

- Операційна безпека безпека та особиста стійкість: огляд ситуації у країнах східного партнерства

- Поради операційної безпеки від німецьких хакерів THC

- Eindhoven University of Technology. Communication in a world of pervasive surveillance

- KYCNOT.ME – Privacy Online Services

- Privacy Guides

- Forum Privacy Guides

- Документація по операційній безпеці від WHONIX

- Документація по операційній безпеці від ARCH LINUX

- SafeGuard Digital Identity Protection Guide (Вичерпне керівництво по приватності у веб-додатках)

- Zycher OPSEC Guide

- Керівництво з OPSEC від Maltego

- Prism-break.org

- GitHub. Portmaster.

- The New Oil. The Beginner’s Guide to Data Privacy & Cybersecurity

- Reddit. Opsec

- Hitchhikers Guide

- Manual of Digital Resistance

- The OPSec Bible

- The OPSec Manual

- KYCNotMe

- Exodus – Android Apps Permissions and Trackers Checker

Автор: © Konrad Ravenstone, KR. Laboratories Research