Поговоримо про основи тестування на проникнення. Що таке пентест? Хто такий пентестер? Що входить в обов’язки пентестера. Інструменти, методології, алгоритми. Як опанувати профеcію? Буде корисно й бізнес-партнерам, котрі планують проведення пентесту у своїх компаніях й прагнуть дізнатися якомога більше: Скільки коштує пентест? Коли, чому та як його проводити. Ми підготували велике керівництво. Зібрали корисну інформацію, включаючи приклад звіту пентесту.

- Що таке пентест і хто такі пентестери?

- Типи тестування на проникнення

- Методології тестування на проникнення

- Чим пентест відрізняється від аудиту кібербезпеки?

- З яких етапів складається пентест?

- Етап 1. Збір інформації, планування атак

- Етап 2. Проведення атак

- Етап 3. Підготовка звіту

- Як стати пентестером? 7 кроків опанування професії

- Сертифікація пентестера

- Як, коли та навіщо виконується пентест?

- Скільки коштує пентест?

- Скільки часу виконується пентест?

- Чи потрібен юридичний дозвіл і договір на проведення пентесту?

- Приклад звіту тестування на проникнення

- Корисні посилання для пентестера

Що таке пентест і хто такі пентестери?

Тестування на проникнення (Тест на проникнення, Пентест, англ. Pentest, Penetration Testing, Pentesting) — це комплекс санкціонованих заходів з метою протестувати і проаналізувати існуючий кіберзахист інформаційної системи та дати оцінку її захищеності. Пентестер моделює атаки й відтворює, імітує дії зловмисника, використовуючи техніки етичного хакінгу (Ethical Hacking). Цілі пентесту — перевірити систему на стійкість до кіберзагроз та вразливість.

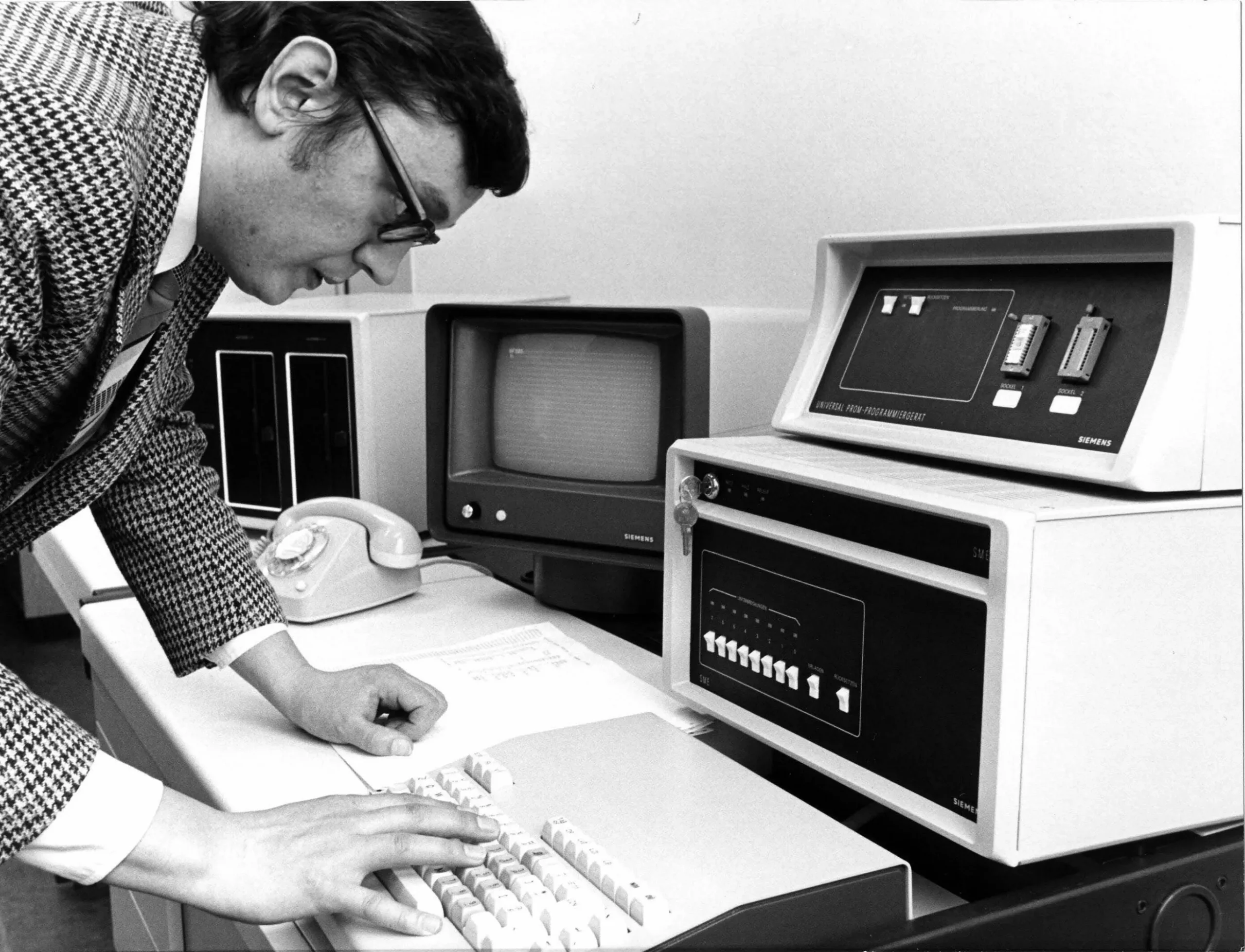

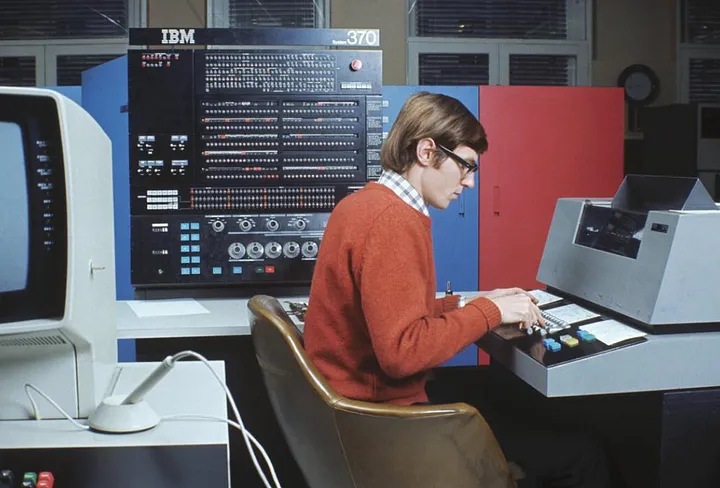

Перші пентестери, якщо їх так можна назвати, з’явилися в США у ще в 60-70-ті роки XX століття. Тоді слово “hacker” означало – обтесувати, шліфувати, вправно “зачищати” код. “Хакерами” називали програмістів, операторів електронно-обчислювальних машин (ЕОМ), які тестували комп’ютери на справність, виявляли баги в програмному коді та відлагоджували систему.

Першими навчальними центрами, які випускали “хакерів” були Массачусетський та Стенфордський університети в США. Вони мали різні концепції й підходи до підготовки спеціалістів та співпрацювали між собою. Більшість винаходів і відкриттів у сфері комп’ютерних технологій належать саме їх випускниками. Потужним центром була також Каліфорнія, зокрема IT-ком’юніті Homebrew Computer Club. Детальніше ознайомитись з історією хакерського руху можна у нашій публікації “Антологія хакерського руху”.

Таким чином, пентестер — це висококваліфікований ІТ фахівець, який проводить тестування захищеності інформаційних, комп’ютеризованих систем, виявляючи баги, дефекти, вразливості, які можуть привести до зламу, витоків даних, компрометації. Пентестерів в сучасній методології часто називають “Ethical Hackers” – тобто Етичними Хакерами або “Білими Хакерами” (White-Hat Hackers). Це хакери, котрі використовують свої навички з метою покращення кіберзахисту інформаційних систем.

Професія хакера-пентестера творча, поєднує у собі чимало аспектів, навичок та досвіду з різних напрямів IT:

- розуміння мережевих рівнів OSI-моделі, служб, стеків і протоколів: HTTP, TCP/IP, DNS, ICMP, FTP, SSH, RDP, SOCKS, Proxy, VPN та ін.;

- розуміння основних протоколів шифрування: SHA, AES, MD5, Base64, ECDH;

- розуміння основ соціальної безпеки та інженерії, розвідка даних з різних джерел: OSINT, SOCMINT, HUMINT, GEOINT, SIGINT, IMINT, Business Intelligence і т.д.;

- робота зі спеціалізованим програмним забезпеченням: DAST/SAST сканери, аналізатори, дебаггери, дешифратори, декодери, пакувальники, дизасемблери і т.д.;

- досвід роботи з антивірусними і моніторинговими системами: Firewall, WAF, NGFW, IPS/IDS, DLP, SIEM та ін.;

- знання різноманітних стандартів і методологій з інформаційної та кібербезпеки (ISO/IEC, PCI-DSS, HIPAA, GDPR, OWASP, NIST, PTES, MITRE, COBIT, ITIL та ін.);

- основи адміністрування операційних систем: Windows, Linux (Kali, Parrot, Tails, Debian, Ubuntu, Arch, Mint, CentOS, RedHat), Android та ін.;

- вміння працювати з вихідним кодом та веб-розміткою: PHP, Python, Ruby, Perl, JavaScript, HTML, XML, CSS, JSON, xPath та ін.;

- практичний досвід роботи у командному рядку: Linux Terminal, ZSH, Bash, Windows CMD, PowerShell;

- досвід роботи з базами даних: SQL, MySQL/MariaDB, PostgreQL, MongoDB та ін.;

- розуміння CI/CD технологій: GIT, Jenkis, Ansible та ін.;

- досвід у розгортанні та адмініструванні віртуальних серверів VPS/VDS на базі різноманітних веб-систем: LiteSpeed, NGINX, Apache, IIS та ін.;

- робота з хмарними платформами: Amazon Web Services (AWS), Google Cloud Platform (GCP), HETZNER, OVH, IBM, Azure, Microsoft 365, Oracle, Linode, DigitalOcean та ін.;

- досвід роботи з популярними CMS-системами: WordPress, Joomla, Drupal, October, OpenCart та ін.;

- розуміння технологій віртуалізації і контейнеризації: KVM, XEN, OpenVZ, ORACLE VirtualBox, VMware, Hyper-V, Docker, Kubernetes;

- досвід роботи з API-технологіями (SOAP, REST, XML-RPC, GraphQL);

- знання комп’ютерних мереж: IPv4/IPv6, MAC, ARP, LAN, NAT, Ethernet, 801.1.1, Bluetooth, Wi-Fi, WPA/WPS, Cisco, PaloAlto, Microtik, роутери, маршрутизатори і т.д.

Типи тестування на проникнення

За типом проведення, розрізняють наступні тестування на проникнення:

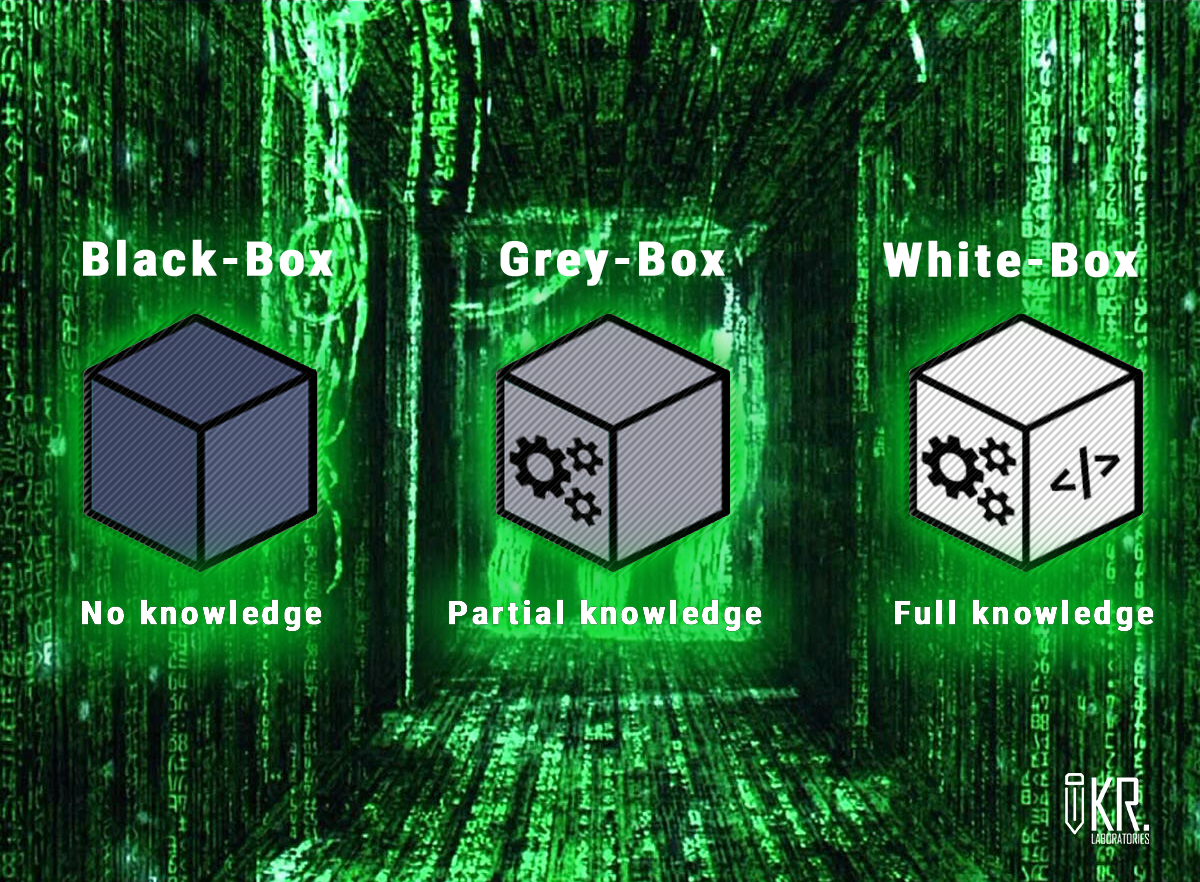

- ◉ Тестування чорного (закритого) ящика (Black-Box Penetration Testing) — це зовнішнє тестування, коли пентестер нічого не знає про досліджуваний об’єкт і послідовно крок-за-кроком накопичує інформацію про систему — шукає помилки, вразливості, прихований функціонал та намагається їх поексплуатувати.

- ◉ Тестування білого (відкритого) ящика (White-Box Penetration Testing) — це внутрішнє тестування, коли пентестеру надається вся інформація про систему: IP-адреси, вихідний код, компоненти, схеми, доступи.

- ◉ Тестування сірого ящика (Grey-Box Penetration Testing) — це тестування з попередньою інформацією про досліджуваний об’єкт, коли пентестер володіє лімітованими даними про систему.

За характером, технікою і методикою проведення можна виділити наступні пентести:

- Web Application Penetration Testing — тестування на проникнення електронних ресурсів: веб-сайтів, додатків, застосунків, хмарних платформ;

- Cloud Penetration Testing — тестування на проникнення хмарних платформ і серверів;

- Mobile Penetration Testing — тестування на проникнення мобільних пристроїв, систем, додатків;

- Network Penetration Testing (External/Internal) — тестування на проникнення комп’ютерних мереж зовнішнього/внутрішнього типу;

- Software Penetration Testing — тестування на проникнення програмного забезпечення;

- Hardware Penetration Testing — тестування на проникнення цифрових пристроїв;

- IoT Penetration Testing — тестування на проникнення інтернету речей;

- ICS/SCADA Penetration Testing — тестування на проникнення промислової інфраструктури;

- Blockchain Penetration Testing — тестування на проникнення Blockchain-мереж, децентралізованих додатків, смарт-контрактів;

- Social Engineering Testing — тестування з використанням атак на людський фактор: фішингові листи (фішинг), телефонні дзвінки (вішинг), SMS-повідомлення (смішинг, бомбінг), нет-сталкінг та таке інше.

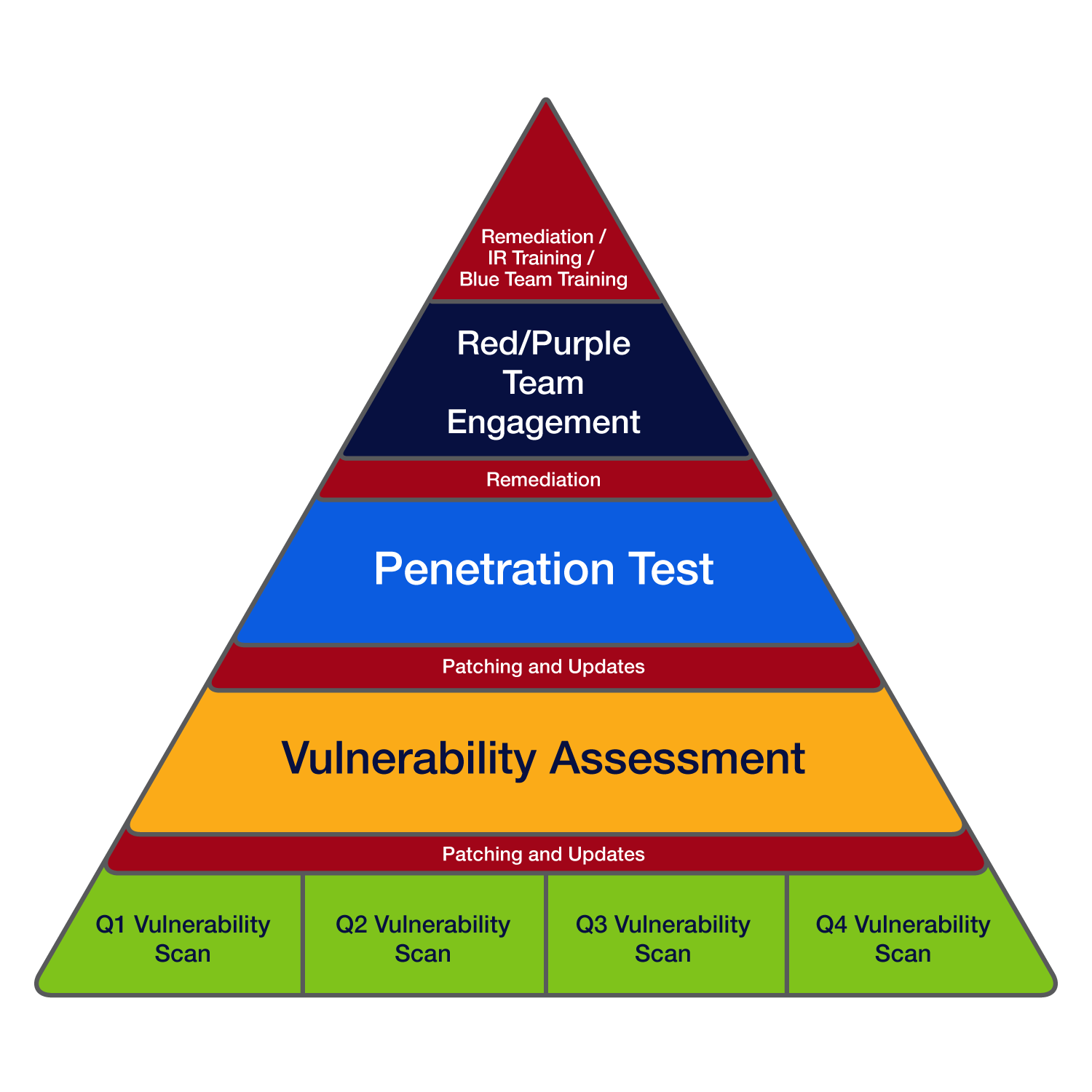

Існують також Red Team та Blue Team команди тестування на проникнення. Перша відпрацьовує техніки нападу різного масштабу і калібру (Offensive Security), починаючи від кібер-атак і закінчуючи соціальною інженерією та навіть фізичним проникненням на об’єкти (приклад – вірус Stuxnet), атаками на цифрові пристрої (Hardware Penetration Testing). Фактично, це такі-собі кібер-диверсійні групи. Їх учасники не рідко в майбутньому формують професійні хакерські APT-об’єднання (Advanced Persistent Threat), які можуть спонсоруватися урядами держав. Blue Team команди – це спеціалісти з кібербезпеки, які з допомогою пентестів відпрацьовують техніки захисту. Останнім часом з’явилися Purple Team, які поєднують Red та Blue Team практики (захисна + наступальна стратегія).

Методології тестування на проникнення

В залежності від потреб та цілей тестування, а також типу досліджуваного об’єкта, можуть використовуватися різні методології, які визначають — план, техніки, методики, інструменти тестування на проникнення.

Ось список найбільш відомих методологій пентесту:

- ℹ️ OWASP TOP 10, OWASP Testing Guide, OWASP Application Security Verification Standard (ASVS), OWASP Mobile Application Security Verification Strandard (MASVS), OWASP Firmware Security Testing Methodology — всесвітньовідома серія стандартів від некомерційної організації OWASP для проведення аудитів і тестувань безпеки електронних ресурсів;

- ℹ️ The Open Source Security Testing Methodology Manual (OSSTMM) — це методика проведення тестування на проникнення від дослідницької організації “Інститут безпеки та відкритих методологій” (ISECOM). Добре структурована, містить базові принципи і фундаментальний підхід до кібербезпеки;

- ℹ️ Penetration Testing Execution Standard (PTES) — керівництво з проведення пентестів, створене незалежними фахівцями у галузі кібербезпеки. Містить поради і рекомендації по всім етапам тестування, у тому числі щодо підготовки звітів;

- ℹ️ NIST SP 800–115 — посібник з проведення тестувань ІТ-безпеки, підготовлений Національним інститутом стандартів і технологій США;

- ℹ️ MITRE ATTACK — база технік і тактик для проведення кібератак. Покликана послужити базою для розробки систем кіберзахисту.

- ℹ️ SANS CWE Top 25 — список із 25 вразливостей, сформований інститутом SANS та організацією MITRE.

- ℹ️ Information Systems Security Assessment Framework (ISSAF) — одна з кращих методологій аудиту кібербезпеки і тестування на проникнення від організації Open Information Systems Security Group (OISSG). Містить усі аспекти аналізу ІТ-безпеки, описи, підходи до тестування, вичерпні рекомендації і готові приклади;

- ℹ️ PCI-DSS Penetration Test Guidance — посібник з проведення пентестів по стандарту PCI DSS, розроблений Радою зі стандартів безпеки індустрії платіжних карток (Payment Card Industry Security Standards Council, PCI SSC), до якої входять міжнародні платіжні системи VISA, MasterCard, American Express та інші.

- ℹ️ Web Application Security Consortium (WASC) — збірник методик тестування і класифікація вразливостей від Консорціуму із безпеки веб-додатків (WASC), куди входять міжнародні експерти, практики галузі та представники організацій, які розробляють стандарти безпеки з відкритим кодом;

- ℹ️ Penetration Test Framework (PTF) — чудовий фреймворк від дослідника кібербезпеки Кевіна Оррея, включає план тестування на проникнення та посилання на допоміжні інструменти, ресурси, документи.

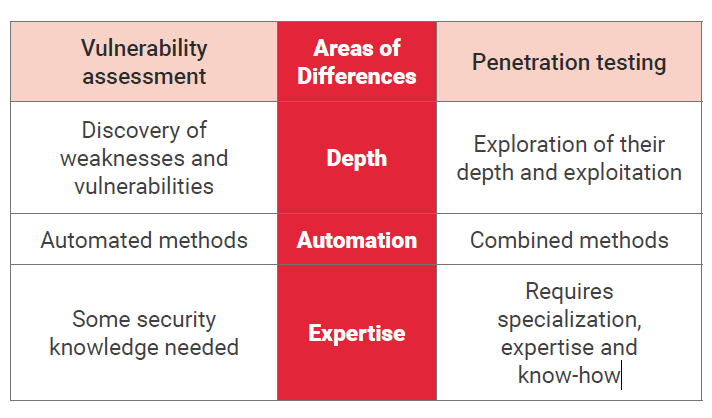

Чим пентест відрізняється від аудиту кібербезпеки?

- Пентест — це процес, який відтворює справжню кібер-атаку, обходить кіберзахист, проникає в систему, симулює дії зловмисника – експлуатує баги, помилки, вразливості. Пентест – це санкціонований злам з застосуванням класичних хакерських технік, прийомів, фреймворків, стратегій, сценаріїв.

- Аудит кібербезпеки (Vulnerability Scanning & Assessment) — це процес збору, обробки та оцінки вразливостей. Аудит не передбачає втручання в інформаційну систему. Аудит поглиблює, вивчає, аналізує, упорядковує та структурує накопичені дані, формує з них структуру, на основі якої вибудовуються експертиза і рекомендації. Методики аудиту застосовуються пентестерами на різних етапах, однак сам аудит здебільшого являє собою окремий процес. Хоча, на практиці обидві навички насправді сильно пов’язані. Хороший пентестер з нашої точки зору повинен бути одночасно і хорошим аудитором, аналітиком безпеки.

Аудит може виконуватися як вручну (manual), так і автоматизовано з допомогою різноманітних платформ і програмних засобів, наприклад SAST (статичних), DAST (динамічних), IAST (інтерактивних) сканерів. Пентест же повинен виконуватися тільки вручну, він передбачає глибинний Deep Dive підхід.

Звіти для аудиту і пентесту теж різняться. Pentest Report, зазвичай, включає інформацію лише про проведені атаки, їх оцінку та ступінь ризику, а також рекомендації по усуненню. Натомість Security Audit Report включає чимало інформаційно-аналітичної інформації, включаючи статистичні, історичні, моніторингові, технічні дані.

Якщо пояснювати коротко, то: Пентест – це техніка нападу, зламу, атаки. Аудит – це техніка збору і оцінки зібраних даних.

В ідеалі, повинен запроваджуватись комплексний підхід до кібербезпеки, який включає і Аудит кібербезпеки, і Тестування на проникнення.

Цікаву точку зору на аудит та пентест виклав у своєму блозі український експерт з кібербезпеки Влад Стиран. Він деталізує поняття “пентест” і “аудит”. Так, аудит може являти собою і “Оцінку захищеності”, і “Аудит інформаційної безпеки”, що мають свої особливості та застосовуються для різних потреб. Окрім пентесту, існує ще Application Security – галузь яка включає не лише тестування, але й навчання розробників основам безпеки, моделювання загроз, формування вимог безпеки та рев’ю програмного коду.

З яких етапів складається пентест?

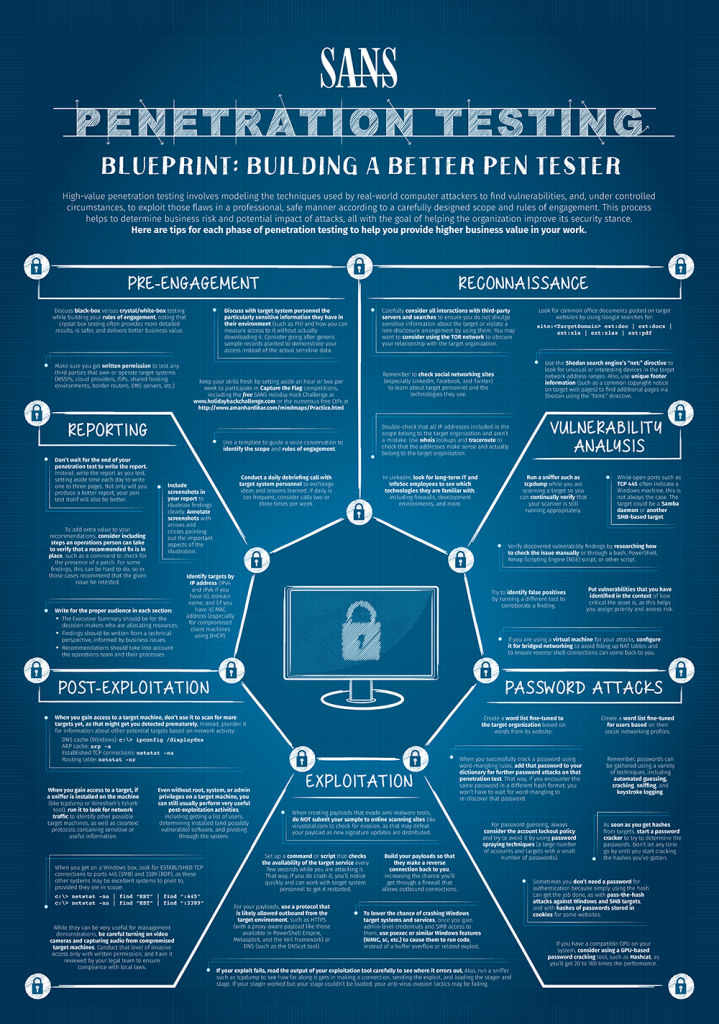

Різні типи і види тестувань на проникнення мають різний перебіг подій та складаються з різних фаз і етапів. В інтернеті й підручниках з кібербезпеки, зазвичай, можна зустріти класичний сценарій проведення пентесту:

- Pre-engagement (Планування)

- Information Gathering / Reconnaissance (Розвідка / Збір даних)

- Threat Modelling (Моделювання загроз)

- Vulnerability Analysis (Аналіз вразливостей)

- Exploitation (Експлуатація)

- Post Exploitation (Постексплуатація)

- Reporting and Recommendations (Підготовка звіту та рекомендацій)

Ми дещо модифікували цей сценарій і поділили його на 3 етапи, які розбили на ІІІ фази:

Етап 1. Збір інформації, планування атак

Завдання пентестера на цьому етапі: якомога ретельніше дослідити структуру і архітектуру об’єкта, проаналізувати зібрану інформацію на точки входу (точки зламу і компрометації), продумати алгоритми й сценарії майбутніх атак (написання/підбір експлойтів, скриптів, троянів, шеллів, бекдорів, фішиншових листів / посилань; створення шаблонів команд і додаткових інструментів). На цьому етапі етичний хакер збирає усю можливу інформацію про об’єкт, використовуючи різні практики, засоби, техніки, методики.

- Фаза І: Мережева і технічна розвідка, пасивний і активний збір інформації, футпринтинг DNS/TCP-IP. Аналіз хостів, доменів, IP-адрес (Shodan, Censys, ZoomEye, DNSdumpster). Дослідження даних WHOIS (домен, IP), аналіз DNS-записів (A, AAA, SOA, SPF, MX, TXT, CNAME), визначення NS-серверів і хостинг-провайдера, історія/хронологія змін DNS (SecurityTrails), енумерація субдоменів (OWASP Amass, Sublister, theHarvester), сканування мережевих TCP/UDP-портів (NMAP), маппінг мережі, захоплення серверних банерів, визначення операційної системи та енумерація програмного забезпечення сервера, визначення фаєрвола (wafw00f). Аналіз SSL/TLS-сертифікатів (Qualys, Mozilla Observatory, testssl.sh, crt.sh). Використання інструментів командного рядка Linux для мережевої розвідки: nslookup, dig, host, ping, fping, hping, traceroute, dnsrecon і т.д. Застосування SAST/DAST-сканерів: Nikto, Nuclei, WhatWeb, WPScan, SQLmap, Acunetix Vulnerability Scanner, Burp Suite, OWASP Zap, OpenVAS, Tenable Nessus та інших.

- Фаза ІІ: Комплексна розвідка з відкритих джерел – WEBINT, CYBINT, OSINT, SOCMINT, HUMINT, IMINT, GEOINT. Пошук будь-яких публічних джерел, згадок про об’єкт в інтернеті та ЗМІ. Робота з кібер- та метапошуковими системами, ChatGPT. Визначення технологій (Wappalyzer, BuiltWidth, Netcraft). Аналіз SEO-показників. Пошук копій в WebArchive. Краулінг структури сайту, отримання списку URL-адрес (Photon, Webhttptrack, Xenu, Screaming Frog). Фаззінг параметрів URL: Gobuster, FFUF, Dirbuster, Dirb. Пошук адміністративних URL-адрес. Аналіз HTTP-заголовків (SecurityHeaders). Пошук з допомогою Google Dorks службових або прихованих файлів (robots.txt, sitemap.xml), директорій (admin, wp-admin), документів (pdf, xslx, doc) і аналіз їх метаданих (Metagoofil, Pymeta). Пошук email-адрес та аналіз email-заголовків. Пробив юзернеймів в інтернеті (OWASP Maryam, Nuclei, Maigret), аналіз акаунтів соцмереж. Аналіз номерів телефонів і геоданих. Форензика зображень. Виявлення витоків даних – скомпрометовані бази даних, паролі, логіни (Have I Been Pwned, DEHASHED, IntelligenceX, LeakiX та ін.). Використання різноманітних OSINT/SOCMINT-фреймворків (Maltego, SpiderFoot) тощо.

- Фаза ІІІ: Аналіз та обробка зібраної інформації. Ідентифікація та аналіз вразливостей. Підбір/написання шеллів, експлойтів. Пошук офіційно зареєстрованих вразливостей в базах даних: ExploitDB/CVE/CWE/NVD/OSVDB/CVSS. Пошук PoC (Proof of Concept), випробування атак. Планування атак.

Етап 2. Проведення атак

Завдання пентестера на цьому етапі: успішно відпрацювати і проексплуатувати підготовлені сценарії атак і експлойти, закріпитися в системі.

- Фаза І: Експлуатація вразливостей. Проведення різнорівневих хакерських атак, обхід систем захисту (WAF Bypass), налагодження віддаленого доступу (RCE), запуск шеллів (RFI/LFI). Атаки: Brute Force, відмова в обслуговуванні (DOS/DDOS), PHP/SQL/XSS-ін’єкції, підробка міжсайтових і міжсерверних запитів (CSRF/SSRF). Атака на XML (XXE) і API. Перехоплення даних (Spoofing, Poisoning, Hijacking, MITM). Робота з Offensive Security інструментами: Metasploit Framework (Msfconsole, Msfvenom, Meterpreter, Armitage), PowershellEmpire, BeeF, THC Hydra, John the Reaper, Hashcat, SQLmap, Netcat, Cobalt Strike та інші.

- Фаза ІІ: Інвентаризація (Локальна енумерація). Збір даних про скомпрометовану систему (Hostname, OS Name, OS Build, OS Architecture), збір апаратних і технічних характеристик (CPU Info, Memory Info, Disks Info), енумерація облікових записів і груп користувачів, перегляд історії, пошук файлів конфігурації, аналіз системних журналів, подій, процесів. Сканування серверних служб, локальних портів і інтерфейсів (топологія мережі). Отримання інформації про програмне забезпечення, визначення версій (Installed packages/patches/software). Робота з утилітами для аудиту сервера: Lynis, otseca, memtester, nix-auditor, mySQLtuner, testssl.sh, GoAccess та іншими.

- Фаза ІІІ: Постексплуатація. Закріплення доступу, ескалація, підвищення привілеїв в зламаній системі – отримання root-прав, створення бекдорів, завантаження шеллів, руткітів. Створення дампів (хешів, паролів, баз даних) і їх вивантаження на локальну систему (Transfering Files). Копіювання SSH-ключів доступу. Додавання команд в планувальник завдань crontab. Ретрансляція мережевих портів (Ports Forwarding). Встановлення повного контролю над сервером (Persistent Access). Приховання слідів (очищення історії bash, процесів, вилучення логів, трекерів і т.д.).

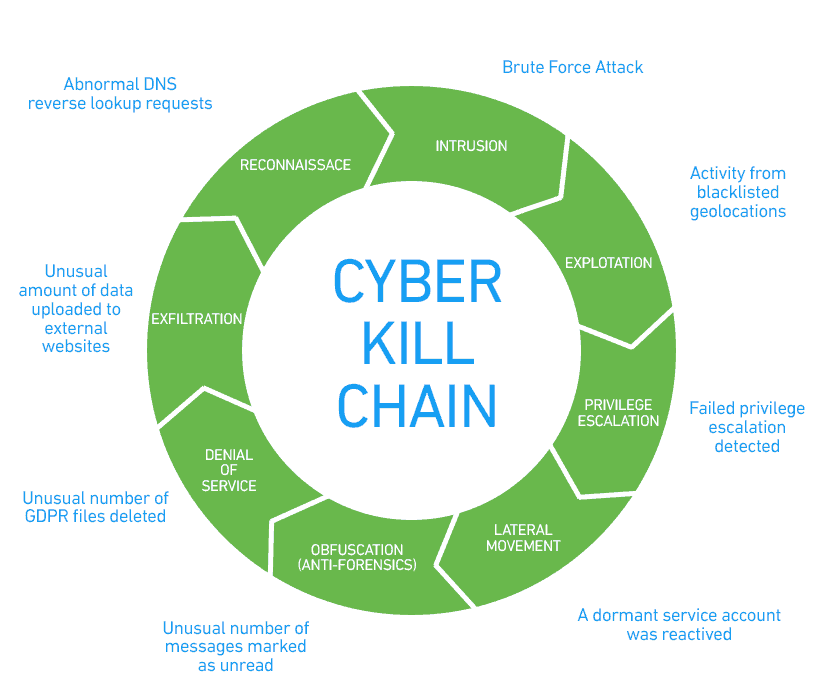

Етап 1 і Етап 2 формують так-званий “убивчий ланцюг” або Cyber Kill Chain — послідовність дій хакера, яка приводить до зламу системи.

Етап 3. Підготовка звіту

Завдання пентестера на цьому етапі: фінішний етап роботи пентестера, який демонструє замовнику результати пентесту.

- Фаза І: Документування. Усіх дій, виконаних пентестером та подій, які відбувалися в системі. Збір і публікація технічних відомостей і деталей експлуатації (Steps to Reproduce, Proof of Concept, POC).

- Фаза ІІ: Представлення даних. Підбір доказової бази: знімків екрана (скріншотів), технічних деталей, інфографіки, посилань, діаграм, відео.

- Фаза ІІІ: Формування експертних висновків і рекомендацій. Можуть являти собою просто короткі вказівки, або детальний опис з інструкцією, яку можна використати в ТЗ.

Як стати пентестером? 7 кроків опанування професії

Ми пропонуємо 7 крокову програму опанування професії тестувальника на проникнення:

Крок 1. Найперше варто забути про Windows і “пересісти” на Linux – альма-матер всіх хакерів, заснована на засадах вільного програмного забезпечення GNU/Open Source. Так ви зможете швидше призвичаїтися до командного рядка, який знадобиться для багатьох задач та операцій: сканування мережі, написання і виконання скриптів, експлуатація вразливостей та інше.

Список “хакерських” дистрибутивів Linux:

- 👨🏻💻 Kali Linux — культовий хакерський дистрибутив OS Linux. Рекордсмен за кількістю вбудованих утиліт та інструментів.

- 👨🏻💻 BlackArch Linux — дистрибутив ОС Linux для пентестерів, складений на основі Arch Linux. Містить солідний арсенал хакерських засобів.

- 👨🏻💻 Parrot Linux — компактний, зручний та легкий дистрибутив Linux з графічною оболонкою XFCE, що робить його не вимогливим до ресурсів.

- 👨🏻💻 OSINT TraceLabs — чудова збірка Kali Linux від компанії TraceLabs.

- 👨🏻💻 SANS Sift Workstation — збірка Linux для комп’ютерної форензики (Digital Forensics).

- 👨🏻💻 Kodachi Linux — хакерський дистрибутив, який став досить відомим через свій підвищений рівень безпеки.

- 👨🏻💻 Tails — дистрибутив Linux, який працює на USB-флешці і не залишає за слідів в інтернеті, працює через TOR.

- 👨🏻💻 Tsurugi Linux — дистрибутив Linux для спеціалістів DFIR (Digital Forensics and Incident Response).

- 👨🏻💻 REmnux — ще одна збірка Linux для тих, хто захоплюється форензикою;

- 👨🏻💻 Sherlock Linux — OSINT-збірка Linux.

- 👨🏻💻 OriON — OSINT-збірка Linux.

- 👨🏻💻 Cyberpunk OS — ще одна OSINT-збірка Linux.

- 👨🏻💻 OSINTko – збірка Kali Linux для OSINT.

- 👨🏻💻 Fedora Security Lab – збірка Fedora для спеціалістів з безпеки.

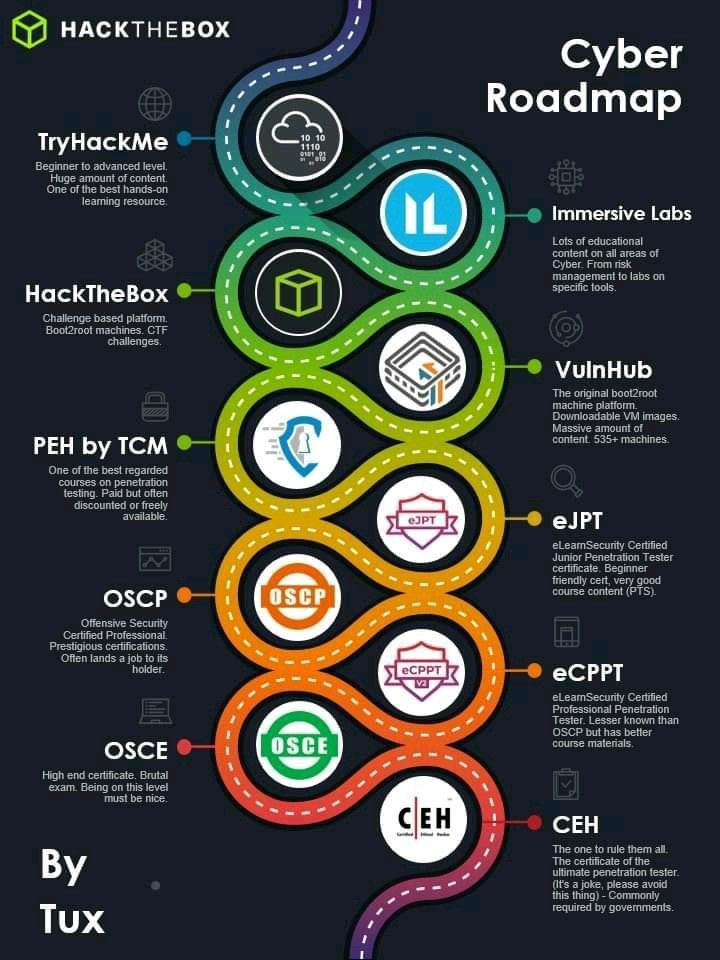

Крок 2. Познайомившись з Linux, можна починати осягати ази кібербезпеки на базі онлайн-курсів від популярних платформ.

Освітні онлайн-платформи з навчальними курсами та віртуальними лабораторіями:

- 🏛️ EC-Council — популярна платформа для проходження сертифікацій етичного хакінгу.

- 🏛️ Portswigger Web Security Academy — платформа для тестування і онлайн-сертифікації від компанії Portswigger (Burp Suite).

- 🏛️ Qualys Certification and Training Center — платформа для онлайн-сертифікації від компанії Qualys.

- 🏛️ CISCO — освітня платформа від всесвітньовідомої компанії.

- 🏛️ SANS — онлайн-курси з кібербезпеки від американської некомерційної організації з комп’ютерної безпеки SANS.

- 🏛️ INE — онлайн-курси з кібербезпеки Premium-рівня з можливістю проходження сертифікації від eLearnSecurity. Експертність лекторів, деталізованість і структурованість матеріалів вражають. Платформа надзвичайно проста та зручна, що в рази покращує сприйняття та засвоєння курсів. Для всіх охочих надається 7 днів безкоштовного доступу.

- 🏛️ Pentester Academy — освітня онлайн-платформа з курсами для пентестерів.

- 🏛️ Attack-Defense Labs — ще одна онлайн-платформа для пентестерів.

- 🏛️ Cybrary — освітня онлайн-платформа з кібербезпеки.

- 🏛️ Udemy — онлайн-платформа з величезною кількістю ІТ-курсів.

- 🏛️ Coursera — всесвітньовідома освітня онлайн-платформа. Тут можна знайти курси від кращих ІТ-компаній та Університетів світу.

- 🏛️ Prometheus — освітня онлайн-платформа з ІТ-курсами.

- 🏛️ e-Learnings | Bureau Veritas USA Training — курси і сертифікації з інформаційної безпеки від американської компанії Bureu Veritas.

Крок 3. Наступний крок — перевірка і вдосконалення своїх знань та навичок на практиці. Для цього підійдуть віртуальні CTF-майданчики (від англ. Capture the Flag – отримати прапорець, зламати систему) та віртуальні машини, які можна використовувати як “полігони”.

Повний список CTF-майданчиків:

- 🚩 TryHackMe (THM) — потужна навчально-методична, тестова платформа, яка екстернум може підготувати спеціаліста з кібербезпеки, підтягнути навички до базового і середнього рівня. Особливістю є те, що увесь матеріал фундаментальний, легкий для засвоєння і практичний (без “води”), створений професіоналами.

- 🚩 Hackthebox (HTB) — більш складна платформа, яка може значно поглибити і розширити навички пентестера. Може бути кібер-полігоном. Містить велику кількість вбудованих віртуальних машин. Може стати чудовою підготовкою до проходження сертифікації OSCP або інших. Зареєструйтесь по нашому реферальному посиланню, щоби отримати стартові бонуси.

- 🚩 Root Me — альтернативна платформа для пентестерів.

- 🚩 PentesterLab — ще одна навчальна платформа.

- 🚩 CTFtime

- 🚩 Wargames

- 🚩 CTF HackerHub

- 🚩 CompTIA Security+ Labs

- 💀 Vuln Hub

- 💀 Offensive Security Labs

- 💀 OWASP Juice Shop

- 💀 OWASP Webgoat

- 💀 OWASP Nodegoat

- 💀 OWASP Mutillidae II Web Pen-Test Practice Application

- 💀 OWASP Broken Web Applications (OBWA)

- 💀 Damn Vulnerable Web Application (DVWA)

- 💀 Damn Vulnerable Web Services (DVWS)

- 💀 Damn Vulnerable Hybrid Mobile App (DVHMA)

- 💀 Damn Vulnerable iOS App (DVIA)

- 💀 Damn Vulnerable iOS App 2 (DVIA)

- 💀 Damn Vulnerable GraphQL Application (DVGA)

- 💀 Damn Vulnerable Serverless Application (DVSA)

- 💀 Damn Vulnerable Functions as a Service (DVFaaS)

- 💀 Damn Vulnerable Cloud Application (DVCA)

- 💀 Damn Vulnerable Thick Client Application (DVTA)

- 💀 Damn Vulnerable Java Application (DVJA)

- 💀 Damn Vulnerable IoT Device (DVID)

- 💀 Damn Vulnerable Application Scanner (DVAS)

- 💀 Damn Vulnerable Bank (DVB)

- 💀 Damn Vulnerable WordPress Site (DVWS)

- 💀 Damn Vulnerable NodeJS Application (DVNA)

- 💀 Damn Vulnerable Grade Management (DVGM)

- 💀 Damn Vulnerable C# Application (DVCSharp)

- 💀 Damn Vulnerable Router Firmware (DVRF)

- 💀 Damn Vulnerable LLM Project (DVLLMP)

- 💀 Damn Vulnerable LLM Agent (DVLLMA)

- 💀 OWASP Security Shepherd

- 💀 Metasploitable

- 💀 Metasploitable2

- 💀 LAMPSecurity Training

- 💀 Virtual Hacking Lab

- 💀 Mutilidae Web Application

- 💀 The ButterFly Security Project

- 💀 Gruyere Web Application

- 💀 Samurai Web Training Framework

- 💀 Acunetix Testphp

- 💀 bWapp Online

- 💀 Web Security Dojo

- 💀 Bishop Fox Tools

- 💀 XSS Vulnerable Sites

- 💀 NMAP Scanme

- 💀 Docker – Vulnerable WordPress

- 💀 Debian CVE-2014-0160 (Shellshock)

- 💀 Docker Bench for Security

- 💀 Security Ninjas

- 💀 GCPGoat: A Damn Vulnerable GCP Infrastructure

- 💀 Pentest Ground

- 💀 Kubernetes Goat

- 💀 CI/CD Goat

- 💀 AWS Goat

- 💀 Azure Goat

- 💀 GCP Goat

- 💀 Vulnerable API (VAmPI)

- 💀 Tiredful API

- 💀 Capsulecorp Pentest

- 💀 Windows / Linux Local Privilege Escalation Workshop

- 💀 Privilege Escalation Vulnhub

Крок 4. На цьому кроці варто спробувати попрацювати з Bug Bounty – це пошук багів за винагороду для конкретного ресурсу або компанії, яка ініціює BugBounty-програму. Ви не працюєте в найм і маєте змогу займатися пентестами у будь-який вільний та зручний для себе час (щось на зразок фрілансу), дотримуючись строків та умов проведення BugBounty-програми.

Перелік платформ, де можна знайти велику кількість різних та цікавих BugBounty-програм:

- HackerOne

- BugCrowd

- Google BugBounty

- Open Bug Bounty

- Firebounty

- Intigriti

- Hackenproof

- BugBounty програм криптобірж

BugBounty від деяких українських компаній:

- WhiteBit Bug Bounty

- Grammarly Bug Bounty

- PrivatBank Bug Bounty

- UkraineHosting Bug Bounty

- Prozorro Bug Bounty

Крок 5. Поспілкуватися наживо з іншими спеціалістами, обмінятися досвідом, продемонструвати свій рівень, виступити з доповіддю можна на хакерських конференціях:

- DEFCON

- BLACKHAT

- Security BSides

- Wild West Hackin’ Fest

- OWASP Global AppSec

- RSA Conference

- CactusCon

- The Diana Initiative

- NoNameCon

Крок 6. Не зайвим буде здобути фахову освіту і отримати диплом за напрямом “Кібербезпека (125)”. Нижче знайдете перелік кращих ВУЗів України, які виховують спеціалістів з кібербезпеки:

- 🎓 Державний університет телекомунікацій у Києві

- 🎓 Київський політехнічний інститут імені Ігоря Сікорського

- 🎓 Державний університет “Житомирська політехніка”

- 🎓 Національний авіаційний університет у Києві

- 🎓 Національний університет “Львівська Політехніка”

- 🎓 Львівський національний університет імені Івана Франка

- 🎓 Львівський державний університет безпеки життєдіяльності

- 🎓 Національний університет “Одеська юридична академія”

- 🎓 Національний аерокосмічний університет “ХАІ”

- 🎓 Національний університет біоресурсів і природокористування України

Крок 7. Самотужки вивчати і популяризувати кібербезпеку. Відстежувати останні події та новини в кіберпросторі. Досліджувати і виявляти нові загрози та вразливості, розробляти інструменти/техніки/тактики кіберзахисту, писати статті і документації, навчальні матеріали, бути ментором, залучати інших у сферу кібербезпеки.

Українські ЗМІ і ресурси на тему кібербезпека:

- Новини за тегом “кібербезпека” на сайті агенції ІНТЕРФАКС-УКРАЇНА

- Новини за тегом “кібербезпека” на сайті агенції УКРІНФОРМ

- Новини за тегом “кібербезпека” на сайті агенції УНІАН

- Новини кібербезпеки на “Економічній правді”

- Новини на порталі “Громадське” за тегом “кібератаки”

- Український аудіоподкаст про кібербезпеку NoNamePodcast

- Новини Урядової команди реагування на комп’ютерні надзвичайні події України CERT-UA

- Новини Національної кіберполіції України

- Новинна IT-агенція AIN за тегом “кібербезпека”

- Новини на порталі IT-товариства України за тегом “кібербезпека”

- Новини на українському порталі розробників за тегом “кібербезпека”

Іноземні ЗМІ і ресурси на тему кібербезпека:

- Статті про кібербезпеку видання Reuters

- Статті про кібербезпеку на порталі Forbes

- Статті і лонгріди про кібербезпеку в журналі WIRED

- Новини кібербезпеки на порталі The Guardian

- Новини кібербезпеки на порталі The Washington Post

- Новини кібербезпеки на порталі The Verge

- Новини кібербезпеки на порталі ZDNet

- Портал Hackernoon

- Портал The HackerNews

- Портал Tech Republic

- Новинний портал IBM – Security Intelligence

- Портал CIO

- Стрічка новин HackerNews

- Портал Infosecurity Magazine

- Блог компанії з кібербезпеки Sucuri

- Портал новин з кібербезпеки DarkReading

- Блог антивірусної компанії BitDefender

- Блог антивірусної компанії Immunify360

- Блог компанії з кібербезпеки SOPHOS Naked Security

- Блог компанії з кібербезпеки MANDIANT

- Блог компанії з кібербезпеки QUALYS

- Новини кібербезпеки і приватності на порталі ProPrivacy

- 80 Best Hackers Blog and Websites

- CyberDetective Substack

- Soxoj Substack

- OfficerCIA Substack

- Jake Creps Substack

Інтернет-форуми:

- Wilder Security Forums

- BleepingComputer Forums

- Information Security StackExhcange

- PrivacyGuides Discuss Board

- DOU forums

- Red Forum

- Altenens.is

- 0x00sec

- Dread Forums (onion)

- Cracked.io

- Crackingx

- XSS.is

- Antichat

- Codeby

- Dumpforums

Дивись повний список тут.

Каталог навчальних ресурсів з кібербезпеки від HackerTarget >>

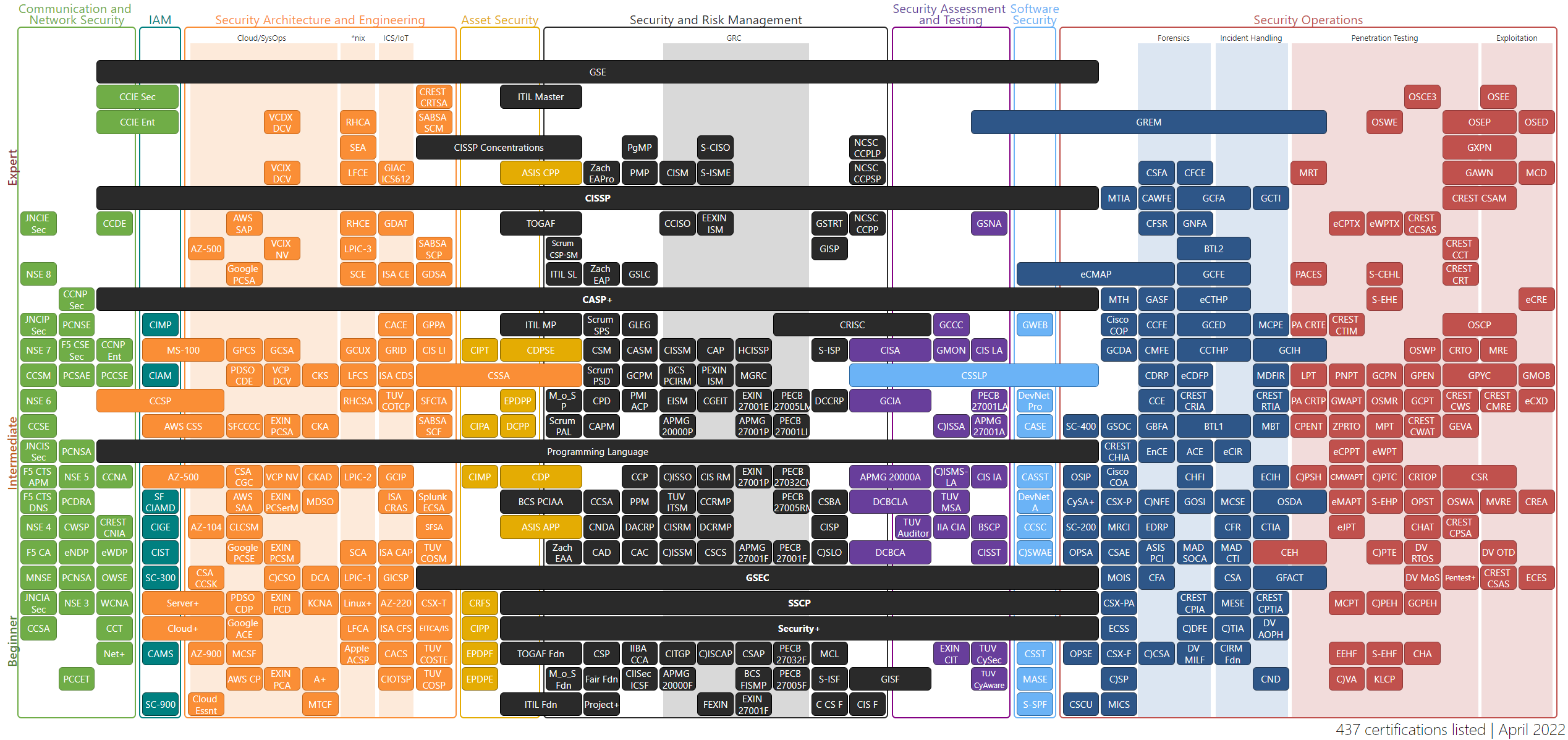

Сертифікація пентестера

Рівень кваліфікації та уміння пентестера у професійних, корпоративних колах підтверджуються наявністю профільних атестацій і сертифікатів:

- Certified Ethical Hacker (C|EH)

- Offensive Security Certified Professional (OSCP)

- Offensive Security Certified Expert (OSCE)

- Offensive Security Wireless Attacks (OSWE)

- Offensive Security Web Attacks with Kali Linux (OSWA)

- Offensive Security Web Attacks and Exploitation (OSWE)

- Offensive Security Evasion Techniques and Breaching Defenses. Advanced Pentesting Training (OSEP)

- Offensive Security Exploitation Epert (OSEE)

- GIAC Penetration Tester (GPEN)

- GIAC Web Application Penetration Tester (GWAPT)

- GIAC Exploit Researcher and Advanced Penetration Tester (GXPN)

- CREST Penetration Testing Certifications

- CompTIA Pentest+

- Practical Network Penetration Tester Certification (PNPT)

- eLearnSecurity Web application Penetration Tester (eWPT)

- eLearnSecurity Certified Professional Penetration Tester (eCPPT)

- eLearnSecurity Certified Penetration Tester eXtreme (eCPTX)

- eLearnSecurity Web Application Penetration Tester eXtreme (eWAPTX)

- eLearnSecurity Junior Penetration Tester (eJPT)

- eLearnSecurity Mobile Application Penetration Tester (eMAPT)

- eLearnSecurity Certified eXploit Developer (eCXD)

- BurpSuite Certified Practitioner (BSCP)

Підбірка корисних Github репозиторіїв та ресурсів для пентестерів:

- GitHub – Awesome Cyber Skills

- GitHub – Security Study Plan

- GitHub – BurpSuite Certified Practitioner Exam Study

- GitHub – Penetration Testing Beginners To Expert

- GitHub – CyberSecurity Conferences

- CEH. Exam questions.

- GitHub – Pentest Tools

- GitHub – RedTeam Tools

- HackerOne: 100 Hacking Tools

- 100 Best Free Red Team Tools

- HackYourMom – Повний список інструментів для тестування на проникнення

- Top 30 Best Penetration Testing Tools 2023

- Offensive OSINT Tools

- GitHub – OSINT Browser Extensions

- GitHub – Penetration Testing Methodology

Як, коли та навіщо виконується пентест?

Пентест потрібен абсолютно усім, хто має справу з інформаційними системами, технологіями. Це може бути і веб-майстр, який розробляє та обслуговує веб-додатки, і системний адміністратор, який керує ІТ-процесами або власник бізнесу, який має власний маркетплейс. Організація, установа чи компанія з ІТ-відділами та корпоративними ресурсами. Усім їм потрібно регулярно проводити пентест.

Переваги і бенефіти пентесту:

- Дає змогу оцінити реальний стан кіберзахисту, стан кібербезпеки та пересвідчитися в ефективності ІТ-фахівців/ІТ-заходів.

- Визначити стійкість системи до хакерських атак і кібер-загроз, зрозуміти, що, як і де можна покращити.

- Виявити помилки технічної конфігурації, баги, дірки, недоліки.

- Отримати фахові висновки та рекомендації щодо зміцнення систем безпеки.

- Спрогнозувати можливі збитки та наслідки у випадку атак, розрахувати рентабельність інвестицій в кібербезпеку, обґрунтувати бюджет на кіберзахист.

- Уникнути витоків службової, конфіденційної інформації. Захистити дані співробітників та клієнтів. Зменшити ризики майбутньої атаки.

- Оцінити відповідність державним і міжнародним регуляторам, стандартам, нормативним актам. Наприклад PCI DSS, HIPAA та GDPR вимагають від організацій офіційну програму тестування на проникнення.

Пентест може допомогти виявити вразливості до того, як ними скористається зловмисник. Особливо важливо проводити його для великих сайтів і компаній, державних та інфраструктурних об’єктів, банківських структур, розгорнутих корпоративних систем і мереж, оскільки забезпечити надійну і цілісну безпеку у такому випадку значно важче. Саме на них припадає левова частка атак.

Рекомендується проводити тестування на проникнення регулярно, мінімум 1-2 рази на рік.

Скільки коштує пентест?

Вартість тестування на проникнення залежить від багатьох факторів, наприклад:

- типу пентесту (зовнішній/внутрішній, cірий/білий/чорний ящик і т.д.);

- обраної методології;

- типу та об’єму інфраструктури, кількості об’єктів, обсягу тестів і виявлених вразливостей;

- кількості залучених спеціалістів;

- кількості витрачених годин на тестування;

- рівня деталізованості звіту.

Кожна компанія з кібербезпеки може мати власні підходи до формування ціни на пентест. Додатковими факторами можуть бути: престиж, упізнаваність, репутація компанії або окремого спеціаліста, рівень конкурентності в ніші.

Щоби розуміти ціноутворення, варто також усвідомлювати наступне:

- Скільки власники бізнесу витрачають на покриття фінансових збитків після хакерських атак? Згідно зі звітом IBM Security, у 2021 році середня вартість витоку даних становила $6,75 мільйона за один інцидент.

- Скільки пентестер витрачає на свою підготовку (підвищення кваліфікації, придбання ліцензій на софт) в Україні? В середньому від $500-$900.

- Скільки коштує знайдена вразливість з середнім пріоритетом в українських BugBounty-програмах? Від $250-$500.

- Вартість проходження сертифікації BSCP – $100.

- Вартість проходження сертифікації eJPT – $249.

- Вартість проходження сертифікації CompTIA Pentest+ – $381.

- Вартість проходження сертифікації eWPTx – $400.

- Вартість проходження сертифікації OSCP – $1599.

- Вартість проходження сертифікації PCI-DSS – $1000.

- Підготовка до проходження сертифікації CISSP – від $1200.

👉 Ознайомитися з цінами тестування на проникнення на порталі державних закупівель Prozorro>>

Скільки часу виконується пентест?

Пентест – це розгорнута процедура, у ході якої ІТ-спеціалісту необхідно виконати чимало перевірок і проаналізувати великий пласт інформації.

Якщо хочете, щоби пентест був якісним, а не виконаним нашвидкоруч, то необхідно запастись терпінням. Пентестеру треба не менш як тиждень (7 днів клопіткої праці), а то й місяця часу. Все залежить від типу досліджуваного ресурсу/інфраструктури, обраної методології.

Проведення навіть найпростішої атаки забирає багато часу, сил і ресурсів. Наприклад, підібравши експлойт, треба його ще ретельно протестувати. Для цього необхідно мати під рукою кілька віртуальних тестових майданчиків, де можна реально змоделювати атаку. Буває так, що експлойт несправний або є різниця у версіях ПЗ, тому без планування робота пентестера може бути зведена на нівець.

Пентестер повинен мати “під рукою” мінімум кілька розгорнутих віртуальних машин з різними операційними системами й додатками. Заготовлені скрипти і шаблони, букмарки, довідники, бази даних і так далі.

Окрім того, значного часу потребує робота над звітом, аби він був якомога інформативнішим та читабельним, наповненим фактами, містив точні твердження та висновки.

Загалом, організованість робочого середовища, грамотність, уважність і спостережливість, помножені на досвід і потужний програмно-апаратний комплекс відіграють важливу роль в тестуваннях на проникнення.

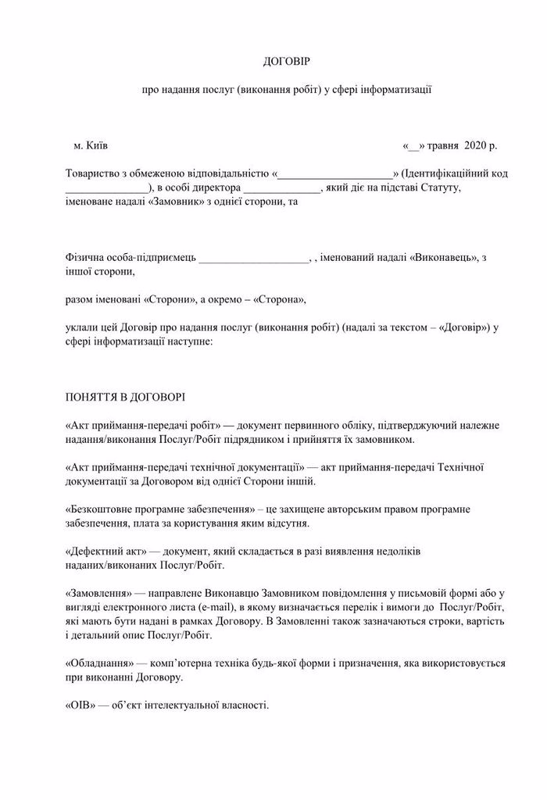

Чи потрібен юридичний дозвіл і договір на проведення пентесту?

Тестування на проникнення — це процедура, яка передбачає втручання в роботу електронно-обчислювальних систем, може впливати на тріаду безпеки – конфіденційність, цілісність, доступність, а тому потребує обов’язкового юридично завіреного дозволу і договору з власником. В іншому випадку — це може трактуватися як злочин у сфері використання ЕОМ (Ст. 361 ККУ).

Договір на проведення пентесту — це юридичний документ, який укладається у двосторонньому порядку між замовником і виконавцем. В ньому прописуються усі умови, домовленості та будь-які інші деталі співпраці. У договорі вказується перелік наданих послуг, строки та вартість, відповідальність сторін. Якщо пентест внутрішній, то також визначається порядок передачі необхідних доступів, складається карта об’єктів інфраструктури.

Обов’язковим є також пункт про нерозголошення і конфіденційність інформації (NDA). Додатково можна підписати SLA (Service Level Agreement) – це договір про рівень надання послуг.

👉 Завантажити зразок договору на надання IT-послуг >>

👉 Завантажити зразок договору про нерозголошення інформації (NDA) >>

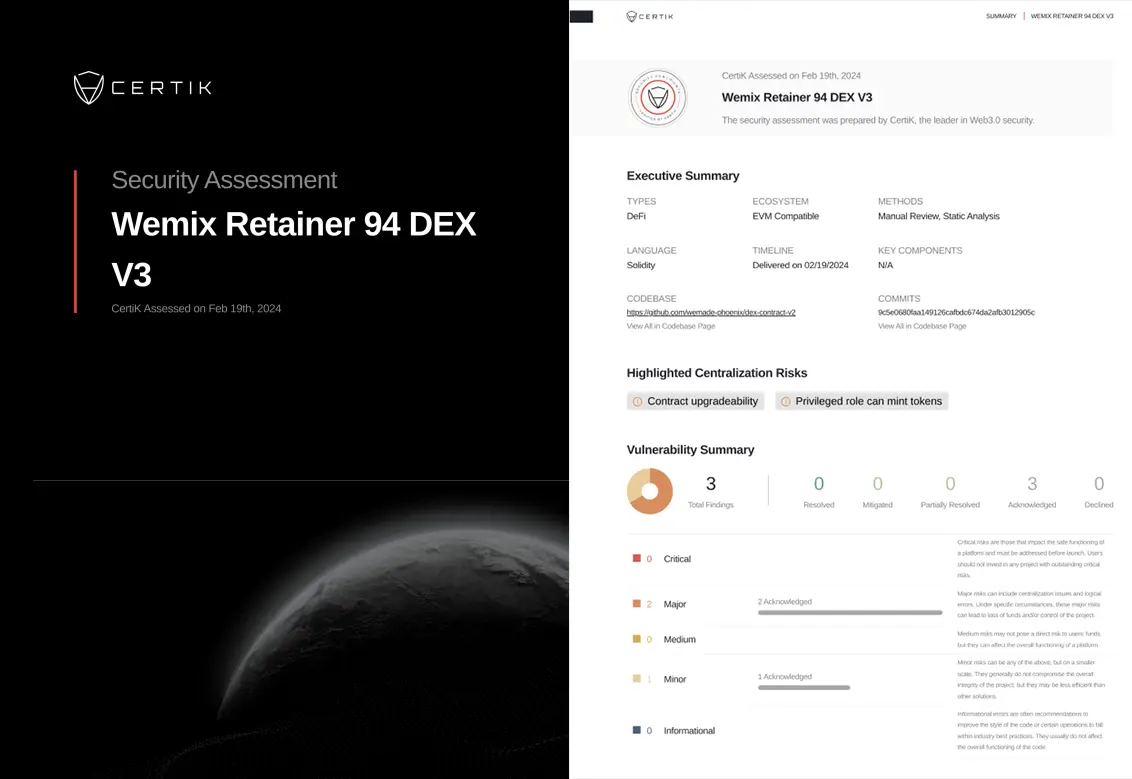

Приклад звіту тестування на проникнення

Звіт з тестування на проникнення (Pentest Report) – це основний документ, який засвідчує виконану пентестером роботу. Його можна використовувати для оцінки захищеності, покращення кіберзахисту, а також для підвищення рівня обізнаності про кібербезпеку.

Звіт є індикатором якості та успішності виконаної роботи, а повинен бути чітко і якісно пропрацьованим. Важливо робити його якомога читабельним та інформативним, щоб він містив усі необхідні розділи та перевірки, включаючи не лише технічну інформацію, а й резюме для власників і менеджерів.

Часто буває, коли через невдало або неохайно оформлений звіт, власник просто не зміг оцінити належним чином весь обсяг ювелірно і елегантно виконаної роботи пентестера. Тому важливо ще до тестування проводити опитування-брифи, щоб зрозуміти, що саме власник хоче побачити у звіті, якою є його логіка. Для керівництва важливо побачити реальний бізнес-ризик з доказами помилок та інструкціями щодо їх усунення.

У цьому контексті рекомендую звернути увагу на репорти, виконані компанією CertiK. Їх аудити є еталонними – інформативні, чіткі, візуально привабливі. Фактично, замовник на “блюдечку” отримує всю корисну інформацію для себе. Рекомендую ознайомитись з їх методологією та прикладом звіту.

Структуру звіту з тестування на проникнення умовно можна розділити на такі частини:

- Титульна сторінка – містить назву компанії та ім’я виконавця, назву компанії замовника, дата виконання/отримання звіту, версія звіту та інші подробиці.

- Зміст документа.

- Положення про конфіденційність – обговорюються всі ризики щодо нерозголошення конфіденційної інформації в документі, є свого роду договором про NDA.

- Коротке резюме (Executive Summary) – інформація для замовника: тип і мета проведеного пентесту, обрана методологія, спосіб і терміни виконання, гістограма і таблиця знайдених вразливостей, підсумки.

- Градація ризиків.

- Список проведених атак з вичерпною документацією:

- Назва атаки;

- Короткий опис (Description);

- Технічні деталі експлуатації (Proof of Concept, POC);

- Скріншоти і додаткові матеріали (таблиці, файли, відео та ін.);

- Ступінь ризику (Severity);

- Класифікація ризику по даним CVE/CWE/OWASP або інших стандартів;

- Оцінка ризику за системою CVSS v2/3;

- Вплив атаки (Impact);

- Рекомендації (Recommendations/Remediation).

- Додаток (Appendix) – містить будь-яку супровідну інформацію, наприклад файли з експлойтами, фрагменти коду.

Для підготовки звіту можна скористатися автоматизованими системами генерації документів, наприклад:

- PwnDoc

- Dradis Framework

- Faraday IDE

- Recon Map

- Pentest Collaboration Framework

- Reporter

- PeTeReport

- WriteHat

- PlexTrac

- PentestPad

- VULNEPO

- Pentest-tools.com.

Готові шаблони звітів:

- Шаблон від HackTheBox

- Шаблон від SANS

- Шаблон від Cybermolfar

- Шаблон від Hoek з 0ut3r.space

- Ще один шаблон

- Колекція звітів від різних компаній на GitHub

- Public Pentest Reports

Для створення діаграм та гістограм підійде Google Sheets. Для роботи з інфографікою – Canva.

Також пропонуємо зразок нашого звіту, створений KR. Laboratories. Він має демонстраційний характер та містить знеособлені, підмінені дані:

Корисні посилання для пентестера

- GitHub – Awesome Pentest

- GitHub – Awesome Bug Bounty Tools

- GitHub – Pentesting Bible

- GitHub – Pentest Wiki

- GitHub – Pentest Reports

- Pentestreports.com

- GitHub – Public Pentest Reports

- GitHub – Pentest Consulting Creator

- GitHub – Galaxy Bugbounty Checklist

- GitHub – Pentest Cheat Sheets

- GitHub – Linux Kernel Exploitation

- GitHub – XSS Payload List

- GitHub – Ethical Hacking Labs

- GitHub – SecLists

- GitHub – PayloadsAllTheThings

- GitHub – Awesome Hacker Search Engines

- GitHub – Awesome Wordlists

- GitHub – MITM Cheatsheet

- GitHub – Email Username OSINT

- GitHub – All CVE PoC

- GitHub – PoC

- GitHub – HackerOne Reports

- Github – BurpSuite for Pentester

- MetaOSINT Framework

- PortSwigger XSS Cheatsheet

- Red Team Notes

- Offensive Security Cheatsheet

- Hausec Pentesting Cheatsheet

- OWASP Cheatsheet Series

- OSINT Framework

- CVSSjs Base Score Calculator

- Metasploit Documentation

- Penetration Testing Tools Cheat Sheet

- The art of subdomain enumeration

- AppSecco.com Blog – A Penetration Testers Guide to Subdomain Enumeration

- Medium – Penetration Testing of FTP Server

- Philipp Wylie, Kim Crawley. THE PENTESTER BLUEPRINT.

- Aman Hardikar. Cyber Security Mindmaps.

- Abdelrhman Allam. Web Application Hacker’s Methodology.

- HABR. Bug Bounty vs Penetration Testing

- Bug Bounty Tools

- Pentest Box

- Hacker’s Rest

- Red Team Notes

Автор: © Konrad Ravenstone, KR.Laboratories Research