Pegasus – це шпигунське програмне забезпечення нового покоління, розроблене ізраїльською розвідкою для відстежування мобільних пристроїв по всьому світу. Його особливістю є те, що проникнення на мобільні пристрої відбувається дистанційно, через експлуатацію вразливостей “нульового дня” та Zero Click (нульовий клік), що не вимагає взаємодії з боку користувача.

- Що таке Pegasus і чим небезпечний?

- 10 порад як захистити смартфон від Pegasus

- 1. Регулярно перезавантажувати пристрій

- 2. Не рутувати пристрої без потреби

- 3. Не встановлювати неперевірені додатки

- 4. Не купувати неперевірені смартфони

- 5. Використовувати VPN

- 6. Не відкривати невідомі URL-посилання

- 7. Регулярно оновлювати ПЗ

- 8. Не користуватись WhatsApp та іншими централізованими додатками

- 9. Відділяти цифрове життя від приватного

- 10. Використовувати надійний браузер

Що таке Pegasus і чим небезпечний?

Pegasus Spyware (PEGA) – це високотехнологічне програмне забезпечення військового рівня, що являє собою набір програмних експлойтів для несанкціонного проникнення в електронно-обчислювальні системи та пристрої для подальшого здійснення цифрової розвідки та шпіонажу. Розроблене у 2011 році ізраїльською компанією NSO Group – ветеранами та експертами ізраїльських спецслужб, зокрема агентами Моссаду і вихідцями з спецпідрозділів Unit 8200 та Unit 9900. Назва NSO походить від ініціалів трьох засновників – Нів, Шалев, Омрі.

Шпигунське ПЗ Pegasus не вимагає жодних дій зі сторони жертви й проникає на мобільний пристрій дистанційно через незадокументовані вразливості “Нульового дня” (0-Zero Day), що можуть міститися в додатках або операційній системі. Для націлення й зараження оператору потрібен лише номер телефону жертви. Точка входу – дзвінок або повідомлення. ПЗ надійно закріпляється в оперативній пам’яті смартфона й надає зловмиснику доступ до всього функціоналу пристрою: звук, камера, накопичувач. Фактично, Pegasus стає адміністратором пристрою.

NSO Group є комерційною компанією зі штаб-квартирою в Герцлі, яка продає на експорт своє програмне забезпечення урядам та правохоронним, розвідувальним органам світу. Лабораторія NSO Group налічує понад 500 топових хакерів-дослідників і регулярно тестує новітні моделі смартфонів на вразливості, створюючи нові і нові бекдори, що дозволяє їм швидко оновлювати експлойти.

Особливості та функціональні можливості Pegasus:

- доступ до мікрофона і камери цільового пристрою, запис навколишніх звуків та/або відео;

- доступ до контактної книги;

- доступ до подій календаря;

- права на читання, вилучення, встановлення додатків, файлів;

- створення і пересилання знімків екрана (скріншоти);

- завантаження і вивантаження файлів;

- відстеження геолокації, пересилання GPS-координат в режимі реального часу, перехоплення Cell-ID;

- читання будь-яких текстових повідомлень;

- перехоплення SMS-повідомлень і USSD-запитів, експлуатація SS7;

- перегляд історії веб-перегляду;

- збір паролів;

- збір метаданих, отримання інформації про пристрій: MSISDN, IMEI, IMSI, Device model, Manufacturer, 3G/4G/Wi-Fi etc.;

- збір діагностичних даних з додатків;

- спеціалізований збір даних з таких додатків як: WhatsApp, Telegram, Signal, Viber, iMessage, Gmail, Facebook, Facebook Messenger, Talk, Vkontakte, Odnoklassniki etc.;

- запис і трекінг дзвінків (голосових/VoIP);

- підтримка пристроїв різних платформ: iOS, Android, Symbian, BlackBerry;

- мінімальне споживання батареї і оперативної пам’яті;

- механізм самознищення при завершенні спецоперації з вилученням усіх логів.

Список хакерських технік, які застосовуються Pegasus (згідно методології MITRE&ATTACK):

- Initial Access

- T1475: Deliver Malicious App via Authorized App Store

- Execution

- T1402: Broadcast Receivers

- Persistence

- T1402: Broadcast Receivers

- T1400: Modify System Partition

- Privilege Escalation

- T1404: Exploit OS Vulnerability

- Defense Evasion

- T1418: Application Discovery

- T1400: Modify System Partition

- Credential Access

- T1409: Access Stored Application Data

- Discovery

- T1418: Application Discovery

- T1422: System Network Configuration Discovery

- Collection

- T1435: Access Calendar Entries

- T1433: Access Call Log

- T1432: Access Contact List

- T1409: Access Stored Application Data

- T1429: Capture Audio

- T1512: Capture Camera

- Command and Control

- T1438: Alternate Network Mediums

- Exfiltration

- T1438: Alternate Network Mediums

- Impact

- T1400: Modify System Partition

Доступ до Pegasus Spyware за підпискою мають щонайменше 14 країн і 22 оператори, зокрема як повідомляє агенція Access Now: Ізраїль, США, Австралія, Індія, Індонезія, Руанда, Того, Мексика, Панама, Азербайджан, Казахстан, Узбекистан, Марокко, Угорщина, Італія, Польща, Німеччина, Нідерланди, Естонія, Саудівська Аравія, ОАЕ, Бахрейн, Таїланд тощо. Вартість ПЗ – від 50 до 100 мільйонів доларів і більше. Будь-яке використання Pegasus логується та фіксується на центральних серверах компанії NSO.

Однією з перших країн, яка отримала Pegasus – став уряд Мексики, це сталося ще в 2011 році. Однак, програма використовувалася ними не лише для боротьби з наркокартелями, а й для шпигунства за політиками, адвокатами, правозахисниками та журналістами (і навіть їх сім’ями та дітьми).

Об’єднані Арабські Емірати та Саудівська Аравія теж використовували цей експлойт не за призначенням. З допомогою Pegasus виявляли активістів та саджали їх до в’язниці. Так був викритий правозахисник Ахмед Мансур, я якого конфіскували паспорт, викрали машину, зламали електронну пошту, відстежили місцезнаходження, спустошили банківський рахунок, і двічі за тиждень побили незнайомці. А також Джамал Хашшогі – колумніст The Washington Post, якого саудівські оперативники вбили та розчленували в Стамбулі у 2018 році.

Прем’єр-міністр Угорщини, Віктор Орбан, теж застосовував хакерські інструменти Ізраїля проти опозиціонерів, громадських активістів та журналістів, які проводили розслідування проти нього, а також сімей його колишніх бізнес-партнерів.

Все це результати роботи Pegasus…

Експерти відзначають, що серед країн-імпортерів Pegasus неофіційно числиться і Російська Федерація. У 2023 році ознаки Pegasus Spyware знайшли в смартфоні екс-редакторки Lenta.ru і власниці інтернет-видання MEDUZA (Рига, Латвія) – Галини Тимченко.

Атака відбулася через 2 тижні після того, як російський уряд оголосив “Медузу” іноземним агентом через критичне висвітлення режиму Володимира Путіна та війни в Україні. 22 червня 2023 року компанія Apple надіслала їй персональне повідомлення, у якому попередила, що її iPhone може бути зламано шпигунським ПЗ, спонсорованим державою. Якою саме – не пояснила. Невдовзі жінка зв’язалася з редакцією правозахисного видання Access Now, де її мобільний передали на цифрову експертизу в лабораторію організації Citizen Lab, яка працює при Університеті Торонто.

Цифрові криміналісти дійшли висновку, що зараження відбулось по “нульовому кліку” орієнтовно 10 лютого 2023 року. Розгортання тривало від декількох днів до тижнів. На момент проникнення шкідливого ПЗ, Галина перебувала в Берліні, де у неї була приватна зустріч з російськими журналістами у вигнанні. Ймовірно, саме там головна редакторка “Медузи” й підхопила Pegasus. Роком раніше, в Німеччині отруїли іншу редакторку “Медузи” – Олену Костюченко. Її симптоми нагадували ті, які були помічені в інших російських журналістів, що критикували Путіна. З часом вдалося вияснити, що постраждали також інші журналісти, зокрема видання “Нова Газета Балтія”. Усі використовували мобільні пристрої від компанії Apple.

На думку експертів, зловмисники могли через Pegasus активувати вбудовані камеру та мікрофон прослушку, тоді коли їм це було потрібно. Наприклад, коли журналісти перебували на якихось важливих зустрічах або конференціях. Таким чином, спецслужбами збиралися розвідувальні дані.

Хто саме міг це зробити – все ще під питанням. З часів ФРГ Німеччина стала головним пристанищем для російських кгбістів і бувших нацистів, які провадили свою діяльність під виглядом “агентів штазі”. До того ж, в Німеччині проживають тисячі репатрійованих так-званих “російських німців”, які можуть теж працювати в інтересах Росії. Не виключено, що це зробила і латвійська резидентура ФСБ, адже сім-картка Тимченко мала латвійський номер. Інші журналісти теж проживали в Латвії. Менш імовірно, що до цього причетні спецслужби Євросоюзу, адже вони і без Pegasus чудово знали, що на Росії цих журналістів оголосили в міжнародний розшук…

Як зазначає видання The New York Times, Pegasus був розроблений таким чином, щоб не мати змоги зламати американські номери. Іноземні спецслужби не змогли б націлюватися на громадян США та шпигувати за ними. Пізніше на базі Pegasus була розроблена lite-система Phantom, яка дозволяла ФБР працювати тільки з американськими номерами.

В червні 2023 року престижне видання The New York Times опублікувало статтю під назвою “Cracking Down on Dissent, Russia Seeds a Surveillance Supply Chain”, у якій повідомило про широкі можливості уряду Путіна контролювати світовий інтернет-трафік, зокрема визначати його тип (веб-серфінг/месенджери) й напрями. В ній згадуються такі електронно-розвідувальні технології як: СОРМ, Citadel, NetBeholder, Protei. Шифрування трафіку (SSL/TLS, E2EE) може маскувати конкретні повідомлення, але не може приховати сам факт використання. У 2020 році один з російських чиновників заявив, що Росія з допомогою програмно-апаратного пристрою цифрової криміналістики Cellebrite UFED за увесь час отримала доступ до даних більше, ніж 26 тисяч мобільних пристроїв. Ці програмні інструменти також були задіяні російською армією у ході окупації різних областей України.

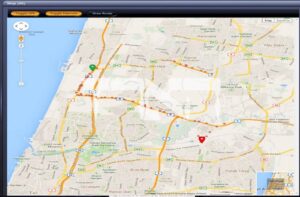

Скріншоти панелі управління шкідливого програмного забезпечення Pegasus

Початково, Pegasus був призначений для боротьби з організованою злочинністю та терористами, його повинні були використовувати виключно у цілях Національної Безпеки, але у висновку від нього пострадали опозиціонери, критики, дисиденти, інакомислячі, активісти. Тобто, постраждала Свобода Слова. Жертвами NSO Pegasus стали журналісти таких видань як: The Associated Press, Reuters, CNN, The Wall Street Journal, Le Monde, The Financial Times.

Загалом, світова спільнота надзвичайно занепокоєна появою такого шпигунського програмного забезпечення, адже воно серйозно підриває основи вільної журналістики і міжнародних прав людини. Завдяки Zero Click-експлойту воно може проникнути практично на будь-який пристрій. Цілям навіть не потрібно натискати на посилання, щоб їхній телефон був скомпрометований. Виявити їх надзвичайно складно, адже в 90% випадків вони себе ніяк не проявляють й після виконання завдання самознищуються, замітаючи сліди. На даний момент єдиним інструментом для виявлення шпигунського ПЗ Pegasus на Android є Mobile Verification Toolkit від Amnesty International, а також iVerify від Trail Bits для iOS.

Ось деякі ознаки шкідницького програмного забезпечення на смартфоні:

- Швидший розряд акумулятора

- Скидання налаштувань і випадкові вимкнення

- Дзвінки з невідомих джерел

- Незвичайні сповіщення

- Тривалий час вимкнення та труднощі з перезавантаженням

- Підвищене споживання сховища

- Млява продуктивність

- Екран, який хаотично світиться в сплячому режимі

- Файли з незвичайними розширеннями

- Сумнівні програми, про які ви не пам’ятаєте, встановлювали

- Неможливість оновлення операційної системи

30 березня 2023 року урядами Австралії, Канади, Коста-Ріки, Данії, Франції, Нової Зеландії, Норвегії, Швеції, Швейцарії, Великої Британії та Сполучених Штатів була підписана спільна заява, у якій йдеться, що «неправомірне використання комерційного шпигунського програмного забезпечення» є «загрозою», а країни-підписанти зобов’язуються організувати «міжнародний контроль за поширенням та використанням таких технологій». Німеччина відмовилась підписувати заяву.

На сьогодні, Pegasus вже не єдиний інструмент для здійснення електронного контролю та шпигунства. Існують такі розробки як: Predator, Paragon, Chrysaor, Candiru, FinFisher, Exodus, Raytheon, Phantom та інші, які володіють широким арсеналом та спектром можливостей. Фактично, проблема стеження і незаконного використання технологій виходить на новий план.

Спеціалісти KR. Laboratories розмістили деякі презентації та дампи шкідницького ПЗ Pegasus Spyware у себе в репозиторії на Files.fm.

10 порад як захистити смартфон від Pegasus

Примітка: Це базові поради, які рекомендується здійснювати для профілактики кіберзагрози. Вони не врятують, якщо смартфон вже заражений.

1. Регулярно перезавантажувати пристрій

Перезавантаження (reboot) пристрою очищує кешовані файли та оперативну пам’ять, скидає мережеві налаштування. Відбувається реініціалізація і перед запуском йде стандартна перевірка працездатності основних компонентів смартфону. Таким чином, налагоджені шпигунським ПЗ реверс-шелли (зворотні оболонки для зв’язку з віддаленим командним сервером (С2С)), обриваються і перестають працювати.

Зловмисники звісно можуть спробувати повторно ініціювати з’єднання, але якщо перезавантаження будуть частими, наприклад 1 раз на добу – це не дасть їм бажаного результату. Більшість шпигунських троянів “живуть” на пристрої до першого перезавантаження, однак є більш складні технології, які дозволяють їм імітувати перезавантаження пристроїв.

2. Не рутувати пристрої без потреби

Права Root – надають власникам смартфонів необмежені можливості та права доступу до системних ресурсів та папок. Однак, така здатність може дорого коштувати, якщо на пристрої є шпигунське ПЗ.

Операцію з отриманням root-прав не рекомендується проводити звичайним користувачам, які не володіють достатніми знаннями та кваліфікацією з адміністрування ОС Android. При відсутності root-прав на смартфоні, потенційні вразливі додатки не зможуть запуститись з правами адміністратора, що збереже ваші дані.

Насправді, навіть досвідчений користувач не застрахований у режимі root від помилки. Додатки-менеджери root-прав, такі як Magisk, SuperSU, Kingo Root теж можуть містити приховані вразливості, про які ніхто не знає (0-Zero Day). Тому, не рекомендується використовувати на телефоні root просто так по-замовчуванню.

3. Не встановлювати неперевірені додатки

Сотні додатків для Android, включно з тими, які містяться в репозиторії Google Play, можуть мати потенційні вразливості і виконувати функцію троянів. Дослідники регулярно виявляють приховане зловмисне програмне забезпечення у тих чи інших APK-файлах.

Рекомендується віддавати перевагу лише перевіреним додаткам від відомих розробників, які підтримують користувачів та оновлюють своє ПЗ. Також не завантажуйте софт зі сторонніх невідомих сайтів. Притримуйтесь правила – чим менше додатків, тим краще.

4. Не купувати неперевірені смартфони

Особливо це стосується дешевих китайських смартфонів. Практично, кожен 10-й смартфон завезений з Китаю може мати вбудований шпигунський код, котрий виявити та вилучити в рази складніше, або просто неможливо. Деякі китайські розробники свідомо залишають бекдори для можливості подальшого несанкціонованого доступу.

Віддавайте перевагу тільки надійним виробникам, які зарекомендували себе на ринку мобільних телефонів не один десяток літ, наприклад: Nokia, Motorola, Sony, Siemens. Також ми не рекомендуємо використовувати смартфони Apple – по-перше, їх давно взламують, а по-друге – їх масово підробляють. На чорний ринок регулярно поставляється “піратська” продукція, яка маскується під марку Apple. Такі смартфони потім часто перегріваються та вибухають. За останні 3 роки подібних випадків в Україні зафіксовано щонайменше три.

Ми рекомендуємо використовувати смартфони на базі Android версії не нижче 13-14, бажано з прошивкою операційної системи від Graphene або LineageOS.

5. Використовувати VPN

Virtual Private Network (VPN) шифрує ваш трафік, чим унеможливлює його перехоплення і прочитання.

Проте, сам вибір надійного VPN – це теж відповідальний етап. Не використовуйте безкоштовні, маловідомі, дешеві VPN-додатки. Звертайте увагу на те, щоби у провайдера була політика “Відсутнє збирання логів”, а також анонімні реєстрація (onion) і оплата (криптовалюти).

6. Не відкривати невідомі URL-посилання

Якщо вам надіслали повідомлення, або надійшла СМС-ка від невідомого відправника, і воно містить URL-посилання з закликам “відкрити, перейти, щось зробити”, то з великою долею ймовірності воно зловмисне. Не переходьте по таким посиланням. Перевірити шпигунські URL на фішинг та віруси можна у спеціальних сервісах.

7. Регулярно оновлювати ПЗ

Застаріле програмне забезпечення – рано чи пізно накопичує баги, які стають критичними і спричиняють ризики несанкціонованого доступу. Це стосується не тільки додатків, а й самих операційних систем, їх службових компонентів. Зокрема, такі версії Android як 4.0-7.0 вже давно вважаються вразлиавими. У мережі відкрито продають експлойти до них. Тому уникайте їх використання. Намагайтесь відстежувати останні релізи та своєчасно оновлювати ПЗ на смартфоні.

Розробники регулярно випускають патчі і оновлення до своїх додатків, що містять чимало виправлень задля мінімізації ризику зламу.

8. Не користуватись WhatsApp та іншими централізованими додатками

Перша атака, завдякі якій зловмисне ПЗ Pegasus стало відомим на увесь світ, сталася в межах месенджера WhatsApp. Через вразливість CVE-2019-3568 було зламано більше 1 мільйона мобільних пристроїв. Від цього часу WhatsApp подав в суд на NSO Group та здійснив певні заходи по забезпеченню безпеки, але дослідники все одноо продовжувати фіксувати активність шпигунського програмного забезпечення через різні вразливості WhatsApp.

Не менш вразливими є інші месенджери, такі як Telegram та iMessage.

Тому найнадійнішим способом убезпечити себе – це просто відмовитись від використання централізованих додатків. На сьогодні існує чимало інших, захищених конфіденційних месенджерів з різним рівнем функціоналу та захищеності.

9. Відділяти цифрове життя від приватного

Це означає, що не потрібно зберігати на своєму робочому смартфоні будь-які чутливі, секретні, важливі дані. Не використовувати свій основний мобільний номер телефону для реєстрації в інтернет-додатках та сервісах. Смартфон не має бути вирішальною ланкою у вашій системі життя. Можна також запастись ще одним мобільним з мінімальним набором додатків і використовувати його як запасний варіант. Наприклад, основний мобільний тримати виключно вдома на одному місці, додатковий – брати з собою на вулицю, поїздки, зустрічі.

Велику увагу приділяти колу спілкування, захищеності друзів та родичів. Адже шпигунське ПЗ часто пролазить опосередковано – не напряму, а через контакти. Якщо ви максимально захищені, але при цьому ваші зв’язки – ні, то рано чи пізно вас скомпрометують.

Не піднімати слухавку на дзвінки з невідомих номерів. Ми виклали на GitHub список шкідницьких номерів телефонів, які можуть бути причетні до різноманітних атак на мобільні пристрої українців.

У поле зору Pegasus, зазвичай, потрапляють люди, які критикують чинну владу або законодавство. Люди, які конфліктують з владами і правоохоронними органами. Які пишуть і викривають: журналісти, дисиденти, лідери громадської думки, члени правозахисних рухів чи релігійних громад. Якщо серед вашого кола є такі, або ви якимось іншим чином підпадаєте під цей критерій – вам потрібно дотримуватися суворої цифрової безпеки та гігієни.

Без належної герметичності надзвичайно складно захистити себе від такого шпигунського ПЗ як Pegasus.

10. Використовувати надійний браузер

Надійний браузер з відповідними додатками і налаштуваннями з великою долею ймовірністі збереже ваш інтернет-серфінг недоторканим. Бажано відмовитись від стандартних вбудованих браузерів, як от Safari та Google Chrome. За статистикою, через них найчастіше зламувалися мобільні пристрої. Деякі експлойти не працюють з альтернативними браузерами, такими як Firefox Focus, Brave або DuckDuckGo.

У жодному разі не зберігайте паролі у браузері – використовуйте для цього окремий менеджер паролей, наприклад Keepass. Не переходьте за будь-якими невідомими, підозрілими посиланнями. Не відвідуйте сумнівні веб-сайти. Завжди використовуйте режим захищеного з’єднання HTTPS. Підчищайте регулярно кеш, кукі та історію браузера.

Більше порад в статті “Операційна безпека в інтернеті від А до Я” >>

Автор: © Konrad Ravenstone, KR. Laboratories Research